EasyDocMerge Toolbar è un browser hijacker per Google Chrome. Di solito, tali estensioni del browser vengono installate a tua insaputa. Questi tipi di browser hijacker sono spesso la causa di molti problemi durante la navigazione in Internet. I problemi più comuni sono pop-up indesiderati, parole sottolineate, annunci aggiuntivi, link sponsorizzati, per generare traffico web e guadagnare dalle reti pubblicitarie raccogliendo i dati di navigazione degli utenti e reinviandoli alla rete pubblicitaria di Mindspark.

Una volta installata, questa estensione dirotterà la tua home page impostandola su MyWay.com, cambierà anche la tua nuova scheda in EasyDocMerge (Powered by MyWay.com Search).

Informazioni sui browser hijacker

Il dirottamento del browser è una forma di un programma indesiderato, comunemente un componente aggiuntivo o un'estensione del browser Web, che provoca quindi modifiche nelle impostazioni del browser. Il malware del browser hijacker viene sviluppato per una serie di motivi. Ti reindirizza ai siti web sponsorizzati e inserisce annunci nel tuo browser che aiutano il suo creatore a generare guadagni. Molte persone pensano che il browser hijacker sia solo un sito Web innocuo, ma non è così. Quasi tutti i browser hijacker rappresentano una minaccia esistente per la tua sicurezza online ed è importante classificarli tra i pericoli per la privacy. Non solo rovinano il tuo browser, ma i browser hijacker possono persino modificare il registro del computer, lasciando il tuo computer suscettibile a vari altri tipi di attacchi.

Sintomi chiave che il tuo browser è stato dirottato

Ci sono vari segni di dirottamento del browser Web: la home page del browser Web viene modificata in modo imprevisto; nuovi segnalibri che puntano a siti porno vengono aggiunti alle tue pagine preferite; le impostazioni essenziali del browser web vengono modificate e le risorse indesiderate o non sicure vengono aggiunte all'elenco dei siti attendibili; vedrai molte barre degli strumenti sul tuo browser web; vedi molti annunci pop-up sullo schermo del tuo computer; il tuo browser web è diventato instabile o inizia a funzionare lentamente; Incapacità di navigare in determinati siti, in particolare anti-malware e altri siti di software di sicurezza informatica.

Come infettano i computer

I dirottatori del browser infettano i sistemi informatici con numerosi mezzi, tra cui una condivisione di file, un download drive-by o un allegato di posta elettronica infetto. Possono anche provenire da qualsiasi BHO, estensione, componente aggiuntivo, barra degli strumenti o plug-in con intenti dannosi. Un browser hijacker può anche essere fornito in bundle con alcuni software gratuiti che scarichi involontariamente sul tuo computer, compromettendo la sicurezza di Internet. Esempi tipici di browser hijacker includono CoolWebSearch, Conduit, Coupon Server, OneWebSearch, RocketTab, Searchult.com, Snap.do e Delta Search.

I dirottatori del browser possono registrare le sequenze di tasti dell'utente per raccogliere informazioni potenzialmente importanti che portano a problemi di privacy, causare instabilità sui computer, interrompere drasticamente l'esperienza di navigazione dell'utente e infine rallentare il sistema al punto da renderlo inutilizzabile.

Rimozione

Alcuni dirottamenti del browser potrebbero essere semplicemente invertiti scoprendo ed eliminando il software malware corrispondente dal pannello di controllo. In alcuni casi, può essere difficile identificare ed eliminare il componente dannoso perché il file associato potrebbe essere in esecuzione come parte del processo del sistema operativo. Dovresti prendere in considerazione l'esecuzione di correzioni manuali solo se sei una persona esperta di tecnologia, poiché i potenziali rischi sono associati a armeggiare con il registro di sistema e il file HOSTS.

L'installazione e l'esecuzione di programmi antivirus sul computer interessato potrebbe cancellare automaticamente i browser hijacker e altre applicazioni dannose. Safebytes Anti-Malware contiene un motore anti-malware all'avanguardia per aiutarti a prevenire il dirottamento del browser e ripulire eventuali problemi preesistenti

Cosa puoi fare se Virus ti impedisce di scaricare o installare qualcosa?

Praticamente tutti i malware sono dannosi, ma alcuni tipi di malware fanno molti più danni al tuo computer rispetto ad altri. Alcuni malware si trovano tra il tuo computer e la connessione Internet e bloccano alcuni o tutti i siti Internet che desideri visitare. Ti impedirà anche di aggiungere qualsiasi cosa al tuo PC, in particolare il software antivirus. Se stai leggendo questo ora, potresti aver probabilmente riconosciuto che un'infezione da malware è la vera causa della tua connettività web bloccata. Quindi come procedere se è necessario installare un'applicazione antivirus come Safebytes? Sebbene questo tipo di problema possa essere difficile da aggirare, ci sono alcuni passaggi che puoi eseguire.

Elimina i virus in modalità provvisoria

Se un virus è impostato per essere eseguito automaticamente all'avvio di Microsoft Windows, entrare in Modalità provvisoria potrebbe bloccare questo tentativo. Solo i programmi e i servizi minimi richiesti vengono caricati quando si avvia il laptop o il computer in modalità provvisoria. Dovrai eseguire le seguenti operazioni per eliminare il malware in modalità provvisoria.

1) All'accensione/avvio, premere il tasto F8 a intervalli di 1 secondo. Questo dovrebbe far apparire il menu Opzioni di avvio avanzate.

2) Selezionare Modalità provvisoria con rete utilizzando i tasti freccia e premere INVIO.

3) Quando questa modalità viene caricata, dovresti avere Internet. Ora, utilizza normalmente il tuo browser e vai su https://safebytes.com/products/anti-malware/ per scaricare e installare Safebytes Anti-Malware.

4) Una volta installato il software, consentire l'esecuzione della scansione diagnostica per eliminare automaticamente virus e altre minacce.

Ottenere il programma di sicurezza utilizzando un browser Web alternativo

Alcuni malware potrebbero prendere di mira le vulnerabilità di un browser Web specifico che ostacolano il processo di download. Il modo migliore per evitare questo problema è scegliere un browser web rinomato per le sue funzionalità di sicurezza. Firefox ha una protezione anti-phishing e malware integrata per aiutarti a rimanere al sicuro online.

Esegui anti-malware dall'unità USB

Per eliminare efficacemente il malware, è necessario affrontare il problema dell'esecuzione del software antivirus sul computer infetto da un'angolazione diversa. Attenersi a questi passaggi per eseguire l'antivirus sul computer interessato.

1) Su un PC privo di virus, scaricare e installare Safebytes Anti-Malware.

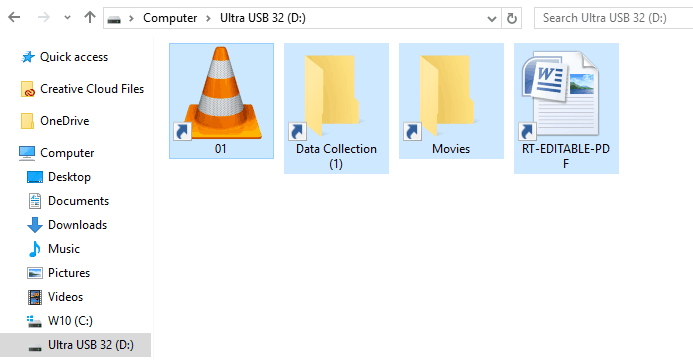

2) Collegare l'unità Flash al computer pulito.

3) Fare doppio clic sull'icona Setup del programma antivirus per eseguire l'Installazione guidata.

4) Scegli l'unità flash come destinazione per il salvataggio del file. Segui le istruzioni sullo schermo per completare il processo di installazione.

5) Rimuovere la pen drive. È ora possibile utilizzare questo antivirus portatile sul sistema informatico infetto.

6) Fare doppio clic sul file EXE del programma antivirus sull'unità flash USB.

7) Fare semplicemente clic su "Esegui scansione" per eseguire una scansione completa del computer interessato alla ricerca di virus.

Proteggi il tuo computer da virus e malware con SafeBytes Security Suite

Oggi un programma anti-malware può proteggere il tuo laptop o computer da diversi tipi di minacce Internet. Ma come selezionare il migliore tra gli innumerevoli software di protezione da malware disponibili? Come forse saprai, ci sono diverse aziende e strumenti anti-malware da considerare. Alcuni valgono davvero i tuoi soldi, ma molti no. Devi sceglierne uno che sia affidabile, pratico e che abbia una solida reputazione per la sua protezione dalla fonte di malware. Tra le poche buone applicazioni, SafeBytes Anti-Malware è il programma software fortemente consigliato per gli utenti attenti alla sicurezza.

SafeBytes anti-malware è un'applicazione di protezione potente ed estremamente efficace creata per aiutare gli utenti finali di tutti i livelli di alfabetizzazione informatica a rilevare e rimuovere le minacce dannose dal proprio computer. Dopo aver installato questo software, il sofisticato sistema di protezione di SafeByte garantirà che nessun virus o software dannoso possa penetrare attraverso il tuo personal computer.

SafeBytes ha caratteristiche fantastiche rispetto a vari altri programmi anti-malware. Di seguito sono elencate alcune delle fantastiche funzionalità incluse nel software.

Protezione attiva in tempo reale: SafeBytes ti offre una protezione XNUMX ore su XNUMX per il tuo personal computer, limitando istantaneamente le intrusioni di malware. Esaminerà sempre il tuo PC alla ricerca di attività sospette e proteggerà il tuo PC da accessi illegali.

Protezione antimalware: Safebytes è realizzato con il miglior motore antivirus del settore. Questi motori possono identificare ed eliminare le minacce anche durante le fasi iniziali di un'epidemia di malware.

Caratteristiche "Scansione veloce": Il motore di scansione malware ad alta velocità di SafeBytes riduce al minimo i tempi di scansione e prolunga la durata della batteria. Allo stesso tempo, troverà ed eliminerà efficacemente i file infetti o qualsiasi minaccia Internet.

Protezione della rete: SafeBytes controlla e fornisce una valutazione di sicurezza univoca a ogni sito Web che visiti e blocca l'accesso a pagine Web note come siti di phishing, proteggendoti così dal furto di identità o che contengono software dannoso.

Basso utilizzo della CPU: SafeBytes è un'applicazione leggera. Consuma una quantità estremamente ridotta di potenza di elaborazione mentre viene eseguito in background, quindi sei libero di utilizzare il tuo computer basato su Windows nel modo desiderato.

Assistenza Premium 24 ore su 7, XNUMX giorni su XNUMX: Tecnici professionisti sono a tua disposizione 24 ore su 7, XNUMX giorni su XNUMX! Risolveranno immediatamente eventuali problemi tecnici che potresti riscontrare con il tuo software di sicurezza.

In poche parole, SafeBytes ha formulato una soluzione anti-malware significativa che ha lo scopo di proteggere il tuo computer da vari malware. I problemi di malware diventeranno un ricordo del passato una volta utilizzato questo software. Per la massima protezione e il miglior rapporto qualità-prezzo, non puoi trovare di meglio di SafeBytes Anti-Malware.

Dettagli tecnici e rimozione manuale (utenti avanzati)

Se si desidera rimuovere manualmente EasyDocMerge senza utilizzare uno strumento automatico, potrebbe essere possibile farlo rimuovendo l'applicazione dal menu Installazione applicazioni di Microsoft Windows o, in caso di plug-in del browser, andando nei browser AddOn / Extension manager e rimuoverlo. Probabilmente vorrai anche ripristinare completamente il browser alle impostazioni di configurazione predefinite.

Per essere certo della rimozione completa, trova le seguenti voci di registro sul tuo computer e rimuovile o reimposta i valori in modo appropriato. Tuttavia, questo è un compito complicato e solo gli esperti di computer possono eseguirlo in sicurezza. Inoltre, alcuni programmi dannosi sono in grado di difendersi dalla sua rimozione. Si consiglia vivamente di eseguire il processo di rimozione in modalità provvisoria di Windows.

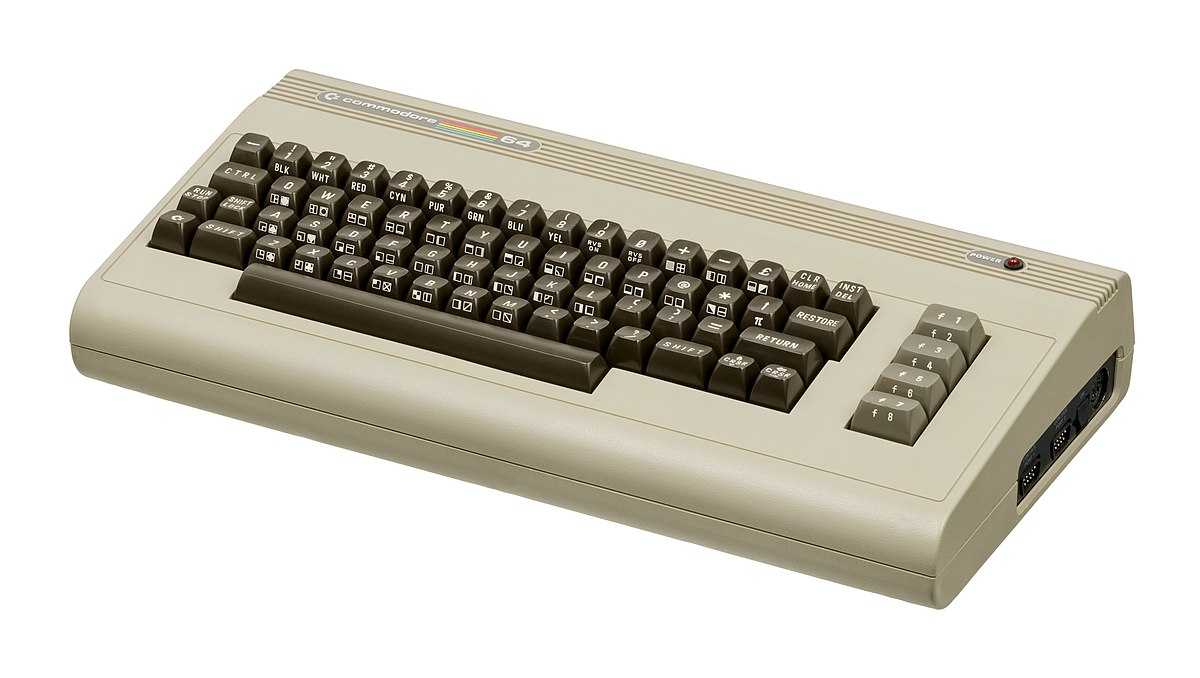

Storia del Commodoro

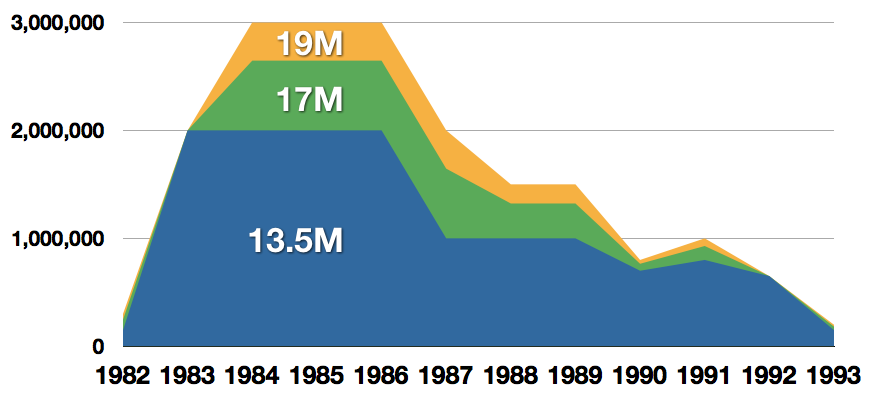

Storia del Commodoro Con il boom delle vendite e i primi problemi di affidabilità con l'hardware risolti, il software per il C64 iniziò a crescere in dimensioni e ambizioni nel 1984. Questa crescita si spostò sull'obiettivo principale della maggior parte degli sviluppatori di giochi statunitensi. Le due resistenze erano Sierra, che in gran parte ha saltato il C64 a favore di macchine compatibili con Apple e PC, e Broderbund, che è stato pesantemente investito in software educativo e sviluppato principalmente attorno all'Apple II. Nel mercato nordamericano, il formato del disco era diventato quasi universale mentre i software basati su cassette e cartucce sono quasi scomparsi. Quindi la maggior parte dei giochi sviluppati negli Stati Uniti a questo punto è cresciuta abbastanza da richiedere il caricamento multiplo. In una conferenza di metà 1984 di sviluppatori di giochi ed esperti alla Origins Game Fair, Dan Bunten, Sid Meier e un rappresentante di Avalon Hill hanno affermato che stavano sviluppando giochi per il C64 prima come il mercato più promettente. Nel 1985, i giochi erano circa il 60-70% del software Commodore 64. Oltre il 35% delle vendite di SSI nel 1986 riguardava il C64, dieci punti in più rispetto all'Apple II. Tutto andava alla grande per Commodore, ma l'industria stava andando avanti e nel 1988 i computer compatibili con PC erano dichiarati i sistemi di intrattenimento domestico più grandi e in più rapida crescita, spingendo C64 al secondo posto. Inoltre, la console di gioco di Nintendo ha iniziato a prendere piede nel mondo con gli incredibili 7 milioni di console vendute solo nel 1988. Entro l'anno 1991, molti sviluppatori sono usciti dal mercato dei giochi per il sistema di computer domestico Commodore 64 e la sua popolarità ha iniziato a diminuire a causa della mancanza di software e di poche modifiche hardware.

Con il boom delle vendite e i primi problemi di affidabilità con l'hardware risolti, il software per il C64 iniziò a crescere in dimensioni e ambizioni nel 1984. Questa crescita si spostò sull'obiettivo principale della maggior parte degli sviluppatori di giochi statunitensi. Le due resistenze erano Sierra, che in gran parte ha saltato il C64 a favore di macchine compatibili con Apple e PC, e Broderbund, che è stato pesantemente investito in software educativo e sviluppato principalmente attorno all'Apple II. Nel mercato nordamericano, il formato del disco era diventato quasi universale mentre i software basati su cassette e cartucce sono quasi scomparsi. Quindi la maggior parte dei giochi sviluppati negli Stati Uniti a questo punto è cresciuta abbastanza da richiedere il caricamento multiplo. In una conferenza di metà 1984 di sviluppatori di giochi ed esperti alla Origins Game Fair, Dan Bunten, Sid Meier e un rappresentante di Avalon Hill hanno affermato che stavano sviluppando giochi per il C64 prima come il mercato più promettente. Nel 1985, i giochi erano circa il 60-70% del software Commodore 64. Oltre il 35% delle vendite di SSI nel 1986 riguardava il C64, dieci punti in più rispetto all'Apple II. Tutto andava alla grande per Commodore, ma l'industria stava andando avanti e nel 1988 i computer compatibili con PC erano dichiarati i sistemi di intrattenimento domestico più grandi e in più rapida crescita, spingendo C64 al secondo posto. Inoltre, la console di gioco di Nintendo ha iniziato a prendere piede nel mondo con gli incredibili 7 milioni di console vendute solo nel 1988. Entro l'anno 1991, molti sviluppatori sono usciti dal mercato dei giochi per il sistema di computer domestico Commodore 64 e la sua popolarità ha iniziato a diminuire a causa della mancanza di software e di poche modifiche hardware.

Commodore annunciò che il C64 sarebbe stato definitivamente interrotto nel 1995. Tuttavia, solo un mese dopo, nell'aprile 1994, la società dichiarò bancarotta. Quando la Commodore fallì, tutta la produzione nel loro inventario, incluso il C64, fu interrotta, ponendo così fine alla produzione di 64 anni e mezzo del C11.

Commodore annunciò che il C64 sarebbe stato definitivamente interrotto nel 1995. Tuttavia, solo un mese dopo, nell'aprile 1994, la società dichiarò bancarotta. Quando la Commodore fallì, tutta la produzione nel loro inventario, incluso il C64, fu interrotta, ponendo così fine alla produzione di 64 anni e mezzo del C11.

Zak McKracken e Alien Mindbenders

Zak McKracken e Alien Mindbenders

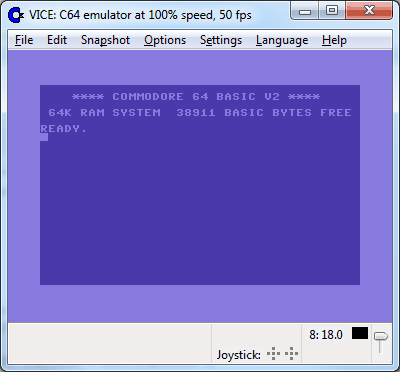

Se non sei interessato a spendere soldi per rivivere e controllare giochi o software di C64 ecco alcuni link per aiutarti a provare almeno una parte di esso completamente gratuito. Commodoro 64

Se non sei interessato a spendere soldi per rivivere e controllare giochi o software di C64 ecco alcuni link per aiutarti a provare almeno una parte di esso completamente gratuito. Commodoro 64  Una volta mascherato, attenderà pazientemente il clic di un utente e una volta che ciò accadrà si replicherà e infetterà ulteriormente il sistema. Questa rapida diffusione può portare al furto di dati personali, ad alcuni problemi di sistema e ad altri problemi relativi al sistema. Questo malware colpisce principalmente i dispositivi di trasferimento di file fisici come ad esempio la maggior parte delle unità USB, dischi rigidi e schede di memoria SD e può trasferirsi facilmente sul computer. Il vantaggio di questo virus di collegamento rispetto ad altri è che per lo più non viene rilevato da una vasta gamma di software antivirus. Quindi eseguire solo un software antivirus potrebbe non essere sufficiente per rimuoverlo dal sistema. Fortunatamente per tutti gli utenti sfortunati che hanno colto questo fastidio, può essere facilmente rimosso completamente manualmente in breve tempo.

Una volta mascherato, attenderà pazientemente il clic di un utente e una volta che ciò accadrà si replicherà e infetterà ulteriormente il sistema. Questa rapida diffusione può portare al furto di dati personali, ad alcuni problemi di sistema e ad altri problemi relativi al sistema. Questo malware colpisce principalmente i dispositivi di trasferimento di file fisici come ad esempio la maggior parte delle unità USB, dischi rigidi e schede di memoria SD e può trasferirsi facilmente sul computer. Il vantaggio di questo virus di collegamento rispetto ad altri è che per lo più non viene rilevato da una vasta gamma di software antivirus. Quindi eseguire solo un software antivirus potrebbe non essere sufficiente per rimuoverlo dal sistema. Fortunatamente per tutti gli utenti sfortunati che hanno colto questo fastidio, può essere facilmente rimosso completamente manualmente in breve tempo.

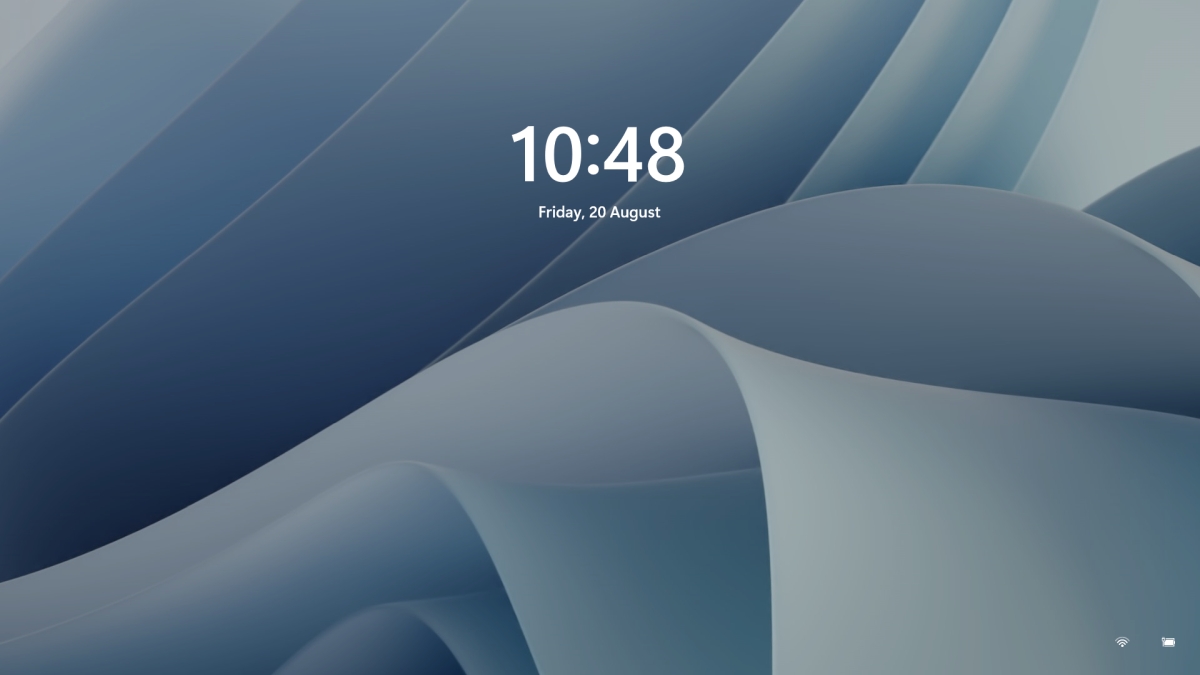

Per personalizzare la schermata di blocco fai:

Per personalizzare la schermata di blocco fai: