Nectar Toolbar est un module complémentaire de navigateur pour Internet Explorer développé par AIMIA Coalition Loyalty. Cet addon a changé votre fournisseur de recherche par défaut en Yahoo UK. Une fois installé, vous pouvez voir des publicités indésirables et des liens sponsorisés supplémentaires injectés dans les résultats de recherche.

De l'auteur : Nous recherchons tous sur le Web tous les jours des informations à partir de pratiques pratiques, nous devons connaître les nouvelles sur les achats. Alors, ne serait-ce pas génial si vous pouviez gagner des points Nectar supplémentaires juste pour faire quelque chose que vous faites déjà ? Vous aimez acheter en ligne ? Nectar Search vous indiquera également lorsque vous êtes sur un site Web d'achat (comme Argos, Debenhams, Next, Play.com et Apple) où vous pouvez également collecter des points.

Plusieurs scanners antivirus ont marqué cet addon comme un pirate de navigateur et il est donc déconseillé de le conserver sur votre ordinateur.

À propos des pirates de navigateur

Le détournement de navigateur signifie qu'un code de programme malveillant a le pouvoir et a modifié les paramètres de votre navigateur, sans votre permission. Les pirates de navigateur pourraient faire plus que simplement changer les pages d'accueil. En général, les pirates de l'air sont développés au profit des pirates en ligne, souvent grâce à la génération de revenus provenant de clics forcés de la souris et de visites de sites Web. Néanmoins, ce n'est pas si inoffensif. Votre sécurité Web est compromise et c'est aussi très ennuyeux. Dans le pire des cas, votre navigateur pourrait être détourné pour télécharger des logiciels malveillants qui causeraient beaucoup de dégâts à votre ordinateur.

Symptômes clés selon lesquels votre navigateur a été piraté

Lorsque votre navigateur est branché, les événements suivants peuvent se produire: vous remarquez des modifications non autorisées sur la page d'accueil de votre navigateur Internet; vous observez de nouveaux favoris ou signets indésirables ajoutés, généralement dirigés vers des sites Web remplis de publicités ou pornographiques; les configurations de navigateur par défaut ont été modifiées et / ou votre moteur Web par défaut est modifié; de nouvelles barres d'outils indésirables sont ajoutées à votre navigateur Internet; vous remarquerez peut-être de nombreuses publicités pop-up sur votre écran d'ordinateur; votre navigateur a des problèmes d'instabilité ou présente des erreurs fréquentes; Vous ne pouvez pas accéder à des sites Web particuliers, en particulier aux sites Web anti-malware.

Exactement comment ils envahissent les ordinateurs

Un pirate de navigateur peut être installé sur votre ordinateur ou ordinateur portable lorsque vous accédez à un site infecté, cliquez sur une pièce jointe à un e-mail ou téléchargez quelque chose à partir d'un site de partage de fichiers. De nombreux détournements de navigateur Internet proviennent de programmes complémentaires, c'est-à-dire d'objets d'assistance de navigateur (BHO), de barres d'outils ou de plug-ins ajoutés aux navigateurs pour leur fournir des fonctionnalités supplémentaires. D'autres fois, vous avez peut-être accidentellement accepté un pirate de navigateur dans le cadre d'un ensemble de logiciels (généralement des logiciels gratuits ou partagiciels). Les exemples populaires de pirates de navigateur incluent CoolWebSearch, Conduit, OneWebSearch, Coupon Server, RocketTab, Delta Search, Searchult.com et Snap.do. Le piratage de navigateur peut entraîner de graves problèmes de confidentialité et même le vol d'identité, affecter votre expérience de navigation Web en prenant le contrôle du trafic sortant, ralentir considérablement votre ordinateur ou votre ordinateur portable en épuisant de nombreuses ressources et entraîner également une instabilité du système.

Méthodes de suppression du pirate de navigateur

Certains piratages de navigateur peuvent être facilement arrêtés en identifiant et en éliminant le logiciel malveillant correspondant de votre panneau de contrôle. Cependant, la plupart des pirates de l'air sont assez tenaces et nécessitent des applications spécialisées pour s'en débarrasser. De plus, les pirates de navigateur peuvent modifier le registre Windows, de sorte qu'il peut être extrêmement difficile de le réparer manuellement, en particulier lorsque vous n'êtes pas un féru de technologie. Les pirates de navigateur peuvent être efficacement supprimés en installant et en exécutant une application anti-malware sur l'ordinateur affecté. Pour vous débarrasser de tout pirate de navigateur de votre ordinateur, vous pouvez télécharger cette application de suppression de logiciels malveillants de premier ordre - SafeBytes Anti-Malware. Avec un anti-malware, un logiciel d'optimisation de PC, similaire à Total System Care, pourrait vous aider à corriger les erreurs de registre Windows, à supprimer les barres d'outils indésirables, à sécuriser votre confidentialité sur Internet et à stabiliser les programmes installés sur votre ordinateur.

Découvrez comment installer Safebytes Anti-Malware sur un système informatique infecté

Tous les logiciels malveillants sont mauvais et les conséquences des dommages varient en fonction du type spécifique de logiciel malveillant. Certains logiciels malveillants mettent tout en œuvre pour vous empêcher de télécharger ou d'installer quoi que ce soit sur votre système informatique, en particulier des programmes antivirus. Si vous lisez ceci, vous avez probablement été infecté par un virus qui vous empêche d'installer un programme de sécurité comme Safebytes Anti-Malware. Suivez les instructions ci-dessous pour supprimer les logiciels malveillants via des méthodes alternatives.

Installer en mode sans échec avec mise en réseau

Le mode sans échec est une version unique et simplifiée de Windows où seuls les services essentiels sont chargés pour empêcher le chargement des logiciels malveillants et autres programmes problématiques. Si le logiciel malveillant est configuré pour se charger immédiatement au démarrage du PC, le passage à ce mode pourrait l'empêcher de le faire. Pour démarrer en mode sans échec, appuyez sur la touche « F8 » du clavier juste avant que l'écran du logo Windows n'apparaisse ; Ou juste après le démarrage normal de Windows, exécutez MSCONFIG, recherchez Safe Boot sous l'onglet Boot, puis cliquez sur Apply. Une fois que vous êtes en mode sans échec, vous pouvez essayer d'installer votre application anti-malware sans l'entrave du malware. Après l'installation, exécutez le scanner de logiciels malveillants pour éliminer les infections standard.

Téléchargez le programme anti-malware dans un autre navigateur Internet

Certains logiciels malveillants ne ciblent que certains navigateurs Internet. Si tel est votre cas, utilisez un autre navigateur car il pourrait contourner le virus informatique. Dans le cas où vous soupçonnez que votre Internet Explorer est détourné par un virus informatique ou autrement compromis par des pirates en ligne, la solution la plus efficace consiste à passer à un navigateur Web différent tel que Mozilla Firefox, Google Chrome ou Apple Safari pour téléchargez votre application de sécurité préférée - Safebytes Anti-Malware.

Créer un lecteur antivirus USB amorçable

Une autre solution consiste à enregistrer et exécuter un logiciel anti-malware entièrement à partir d'une clé USB. Pour exécuter un antivirus à partir d'une clé USB, suivez ces étapes simples :

1) Sur un ordinateur propre, installez Safebytes Anti-Malware.

2) Branchez le lecteur USB sur l'ordinateur propre.

3) Double-cliquez sur l'icône de configuration du logiciel anti-malware pour exécuter l'assistant d'installation.

4) Sélectionnez la lettre de lecteur de la clé USB comme emplacement lorsque l'assistant vous demande où vous souhaitez installer l'antivirus. Suivez les instructions à l'écran pour terminer l'installation.

5) Maintenant, insérez la clé USB dans le PC corrompu.

6) Exécutez Safebytes Anti-malware directement à partir de la clé USB en double-cliquant sur l'icône.

7) Cliquez simplement sur «Analyser maintenant» pour lancer une analyse complète sur l'ordinateur concerné à la recherche de logiciels malveillants.

Fonctionnalités anti-malware de SafeBytes

Pour protéger votre ordinateur portable ou votre ordinateur contre diverses menaces Internet, il est important d'installer un logiciel anti-malware sur votre ordinateur personnel. Cependant, avec le nombre incalculable de sociétés anti-programmes malveillants, il est difficile de nos jours de décider laquelle acheter pour votre ordinateur portable. Certains d'entre eux font un excellent travail pour éliminer les menaces de logiciels malveillants, tandis que d'autres endommageront votre PC par eux-mêmes. Vous devez faire attention à ne pas vous tromper de produit, surtout si vous achetez une application payante. Sur la liste des logiciels fortement recommandés par les leaders de l'industrie figure SafeBytes Anti-Malware, le programme le plus fiable pour Microsoft Windows. SafeBytes anti-malware est un outil fiable qui non seulement sécurise votre PC en permanence, mais est également très convivial pour les personnes de tous niveaux. Une fois que vous avez installé cette application, le système de protection sophistiqué de SafeByte garantira qu'aucun virus ou logiciel malveillant ne puisse s'infiltrer à travers votre PC.

SafeBytes anti-malware fournit un éventail de fonctionnalités améliorées qui le distinguent de tous les autres. Certains d'entre eux sont énumérés ci-dessous :

Protection en temps réel: SafeBytes vous offre une protection XNUMX heures sur XNUMX pour votre PC limitant les intrusions de logiciels malveillants en temps réel. Cet utilitaire surveillera en permanence votre ordinateur à la recherche d'activités suspectes et se mettra à jour en permanence pour se tenir au courant de l'évolution constante du paysage des menaces.

La protection antimalware la plus efficace : Construite sur un moteur antivirus très apprécié, cette application de suppression de logiciels malveillants peut détecter et éliminer de nombreuses menaces de logiciels malveillants tenaces telles que les pirates de navigateur, les programmes potentiellement indésirables et les ransomwares que d'autres applications antivirus courantes manqueront.

Filtrage de sites Web : Safebytes attribue à tous les sites Web un score de sécurité unique qui vous aide à savoir si la page Web que vous êtes sur le point de visiter est sûre à parcourir ou connue pour être un site de phishing.

Numérisation multithread rapide : Safebytes Anti-Malware, avec son moteur d'analyse avancé, offre une analyse extrêmement rapide qui peut cibler rapidement toute menace en ligne active.

Faible utilisation du processeur/mémoire : SafeBytes est bien connu pour sa faible influence sur la puissance de traitement et son taux de détection élevé de diverses menaces. Il fonctionne silencieusement et efficacement en arrière-plan afin que vous soyez libre d'utiliser votre PC à pleine puissance à tout moment.

Service client 24 / 7: Pour tout problème technique ou assistance produit, vous pouvez obtenir une assistance professionnelle 24 heures sur 7, XNUMX jours sur XNUMX, par chat et par e-mail. En termes simples, SafeBytes a créé une solution anti-malware significative qui vise à vous protéger contre toutes sortes de malwares. Vous pouvez maintenant comprendre que ce logiciel particulier fait plus que simplement analyser et éliminer les menaces de votre PC. Donc, si vous recherchez la meilleure application de suppression de logiciels malveillants et que cela ne vous dérange pas de débourser quelques dollars, optez pour SafeBytes Anti-Malware.

Détails techniques et suppression manuelle (utilisateurs avancés)

Pour éliminer manuellement la barre d'outils Nectar, accédez à la liste Ajouter ou supprimer des programmes dans le Panneau de configuration de Windows et choisissez le programme que vous souhaitez supprimer. Pour les extensions de navigateur, accédez au gestionnaire de modules complémentaires/extensions de votre navigateur Web et sélectionnez le module complémentaire que vous souhaitez supprimer ou désactiver. Vous souhaiterez probablement également réinitialiser votre navigateur Internet à ses paramètres par défaut. Enfin, vérifiez votre disque dur pour tous les éléments suivants et nettoyez manuellement le registre de votre ordinateur pour vous débarrasser des entrées d'application restantes après la désinstallation. Mais gardez à l'esprit que cela peut être une tâche difficile et que seuls les professionnels de l'informatique peuvent l'effectuer en toute sécurité. De plus, certains programmes malveillants ont la capacité de se défendre contre sa suppression. Il est suggéré de terminer cette tâche en mode sans échec.

Fichiers:

C:\Program Files (x86)\Nectar Toolbar

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\AimiaPoints.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\AimiaPointsAct.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\AimiaToolbar.css

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\ArrowDown.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\ArrowRight.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\ArrowUp.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\arrow_refresh.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\background.html

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\background.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\basis.xml

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\BrowserTweak.css

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\btn-background-grey.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\CanCollect.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\CanCollectAct.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\closeIcon.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\cog.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\Collecting.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\CollectingAct.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\computer_delete.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\eShopsMenu.html

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\eShopsMenu.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\help.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\HelpMenu.html

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\HelpMenu.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\icon-128.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\icon-16.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\icon-48.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\icons.bmp

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\icons.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\ie7vista.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\ie7xp.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\ie8bg.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\IE8GuardWorkaround.exe

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\info.txt

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\InstIcon.ico

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\jquery-1.7.2.min.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\jquery.placeholder.min.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\JSON.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\main.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\menu.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\nectar-icon-32×32.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\PIE.htc

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\PIE.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\SearchHist.html

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\SearchHist.js

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\search_glass.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\separator.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\separator_arrows.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\TbCommonUtils.dll

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\tbcore3.dll

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\TbHelper2.exe

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\tbhelperU.dll

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\uninstall.exe

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\UninstIcon.ico

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\update.exe

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\version.txt

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\Yahoo.ico

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\yahoo.png

C:\Program Files (x86)\Nectar Toolbar\tbunsg7A.tmp\your_logo.png

Enregistrement:

HKEY_CURRENT_USER\Software376694984709702142491016734454 HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run 13376694984709702142491016734454

Donc, si vous avez déjà voulu en savoir plus sur Photoshop, Maya, Substance, Unreal Engine ou certaines compétences générales comme l'esquisse, le dessin, etc. C'est le moment idéal pour améliorer vos compétences. Déposez au

Donc, si vous avez déjà voulu en savoir plus sur Photoshop, Maya, Substance, Unreal Engine ou certaines compétences générales comme l'esquisse, le dessin, etc. C'est le moment idéal pour améliorer vos compétences. Déposez au  Vous pouvez empêcher le démarrage des fichiers d'installation d'applications s'ils ne proviennent pas du magasin MS dans Windows 11. Cela peut rendre votre PC plus sûr car toutes les applications du magasin devront être signées numériquement et, dans l'ensemble, cela peut vous fournir plus de contrôle sur ce qui sera installé. Suivez le guide ci-dessous pour savoir comment activer facilement cette fonction.

Vous pouvez empêcher le démarrage des fichiers d'installation d'applications s'ils ne proviennent pas du magasin MS dans Windows 11. Cela peut rendre votre PC plus sûr car toutes les applications du magasin devront être signées numériquement et, dans l'ensemble, cela peut vous fournir plus de contrôle sur ce qui sera installé. Suivez le guide ci-dessous pour savoir comment activer facilement cette fonction.

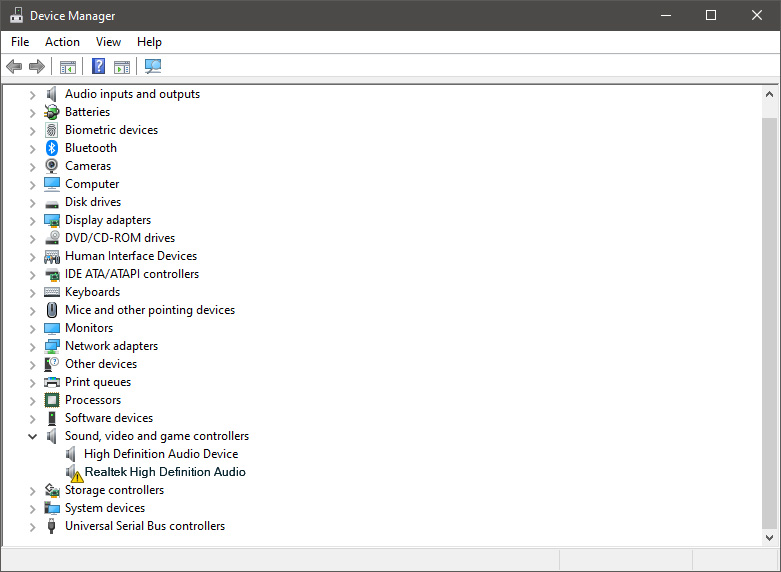

Une fois ouvert, cliquez sur Gestionnaire de périphériques pour l'ouvrir,

Une fois ouvert, cliquez sur Gestionnaire de périphériques pour l'ouvrir,

Si vous avez une erreur de périphérique de pilote dans Windows, vous devriez le voir immédiatement en entrant dans le Gestionnaire de périphériques, il aura un point d'exclamation jaune à côté. Faites un clic droit dessus et choisissez mise à jour du pilote.

Si vous avez une erreur de périphérique de pilote dans Windows, vous devriez le voir immédiatement en entrant dans le Gestionnaire de périphériques, il aura un point d'exclamation jaune à côté. Faites un clic droit dessus et choisissez mise à jour du pilote. Aujourd'hui, la plupart des gens ont des comptes Facebook où ils restent en contact avec leurs amis et leur famille. Mais le grand réseau d'utilisateurs de Facebook est également très intéressant pour une autre partie, les pirates. Il existe de nombreuses façons pour les pirates de voler vos données via des hacks directs, des ruses et de l'ingénierie sociale afin d'obtenir vos informations d'identification, vos e-mails et bien d'autres choses en les utilisant pour faire encore plus de ravages. Une fois qu'un pirate a besoin d'informations, il est très difficile de minimiser l'impact et toutes vos informations peuvent être compromises, d'une liste d'amis à des numéros de carte de crédit. Continuez à lire pour savoir comment vous protéger contre ces attaques et en savoir plus sur les pratiques courantes que les pirates utilisent pour voler vos données.

Aujourd'hui, la plupart des gens ont des comptes Facebook où ils restent en contact avec leurs amis et leur famille. Mais le grand réseau d'utilisateurs de Facebook est également très intéressant pour une autre partie, les pirates. Il existe de nombreuses façons pour les pirates de voler vos données via des hacks directs, des ruses et de l'ingénierie sociale afin d'obtenir vos informations d'identification, vos e-mails et bien d'autres choses en les utilisant pour faire encore plus de ravages. Une fois qu'un pirate a besoin d'informations, il est très difficile de minimiser l'impact et toutes vos informations peuvent être compromises, d'une liste d'amis à des numéros de carte de crédit. Continuez à lire pour savoir comment vous protéger contre ces attaques et en savoir plus sur les pratiques courantes que les pirates utilisent pour voler vos données.

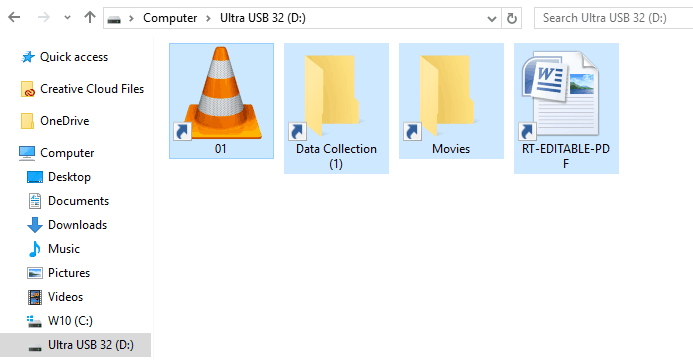

Une fois déguisé, il attendra patiemment le clic d'un utilisateur et une fois que cela se produira, il se répliquera et infectera davantage le système. Cette propagation rapide peut entraîner le vol de données personnelles, certains problèmes système et d'autres problèmes liés au système. Ce malware affecte principalement les périphériques de transfert de fichiers physiques comme par exemple et la plupart des clés USB, des disques durs et des cartes mémoire SD et il peut facilement se transférer sur l'ordinateur. L'avantage de ce virus de raccourci par rapport aux autres est qu'il n'est généralement pas détecté par une grande variété de logiciels antivirus. Donc, exécuter uniquement un logiciel antivirus ne suffira peut-être pas à le supprimer de votre système. Heureusement pour tous les utilisateurs malheureux qui ont attrapé ce désagrément, il peut être facilement supprimé entièrement manuellement en peu de temps.

Une fois déguisé, il attendra patiemment le clic d'un utilisateur et une fois que cela se produira, il se répliquera et infectera davantage le système. Cette propagation rapide peut entraîner le vol de données personnelles, certains problèmes système et d'autres problèmes liés au système. Ce malware affecte principalement les périphériques de transfert de fichiers physiques comme par exemple et la plupart des clés USB, des disques durs et des cartes mémoire SD et il peut facilement se transférer sur l'ordinateur. L'avantage de ce virus de raccourci par rapport aux autres est qu'il n'est généralement pas détecté par une grande variété de logiciels antivirus. Donc, exécuter uniquement un logiciel antivirus ne suffira peut-être pas à le supprimer de votre système. Heureusement pour tous les utilisateurs malheureux qui ont attrapé ce désagrément, il peut être facilement supprimé entièrement manuellement en peu de temps.