Tener un correo electrónico en el mundo moderno de hoy ya no es un privilegio o ser geek, seguramente se ha convertido en una necesidad. Desde Facebook hasta LinkedIn o Steam, muchos servicios hoy en día requieren que tengas una cuenta para poder usarlos, y para crear una cuenta, necesitas un correo electrónico que funcione.

Dicho esto, muchas personas hoy en día tienen varias cuentas de correo electrónico, una para las redes sociales, otra para el trabajo, tal vez incluso una para amigos y familiares muy cercanos. Como la creación de correo electrónico hoy en día es completamente gratis, podríamos terminar con varias cuentas de correo electrónico.

Los clientes de correo electrónico también han evolucionado mucho desde sus primeros días y se han convertido en algo más que aplicaciones para recibir correos electrónicos, hoy pueden realizar varias tareas diferentes con funciones adicionales integradas como calendario, procesamiento de correos electrónicos por lotes, etc.

Teniendo todo lo dicho en cuenta, les presento dentro de mi opinión personal algunos de los mejores clientes de correo electrónico comenzando por los gratuitos.

Los mejores clientes de correo electrónico gratuito

google Gmail

https://gmail.com

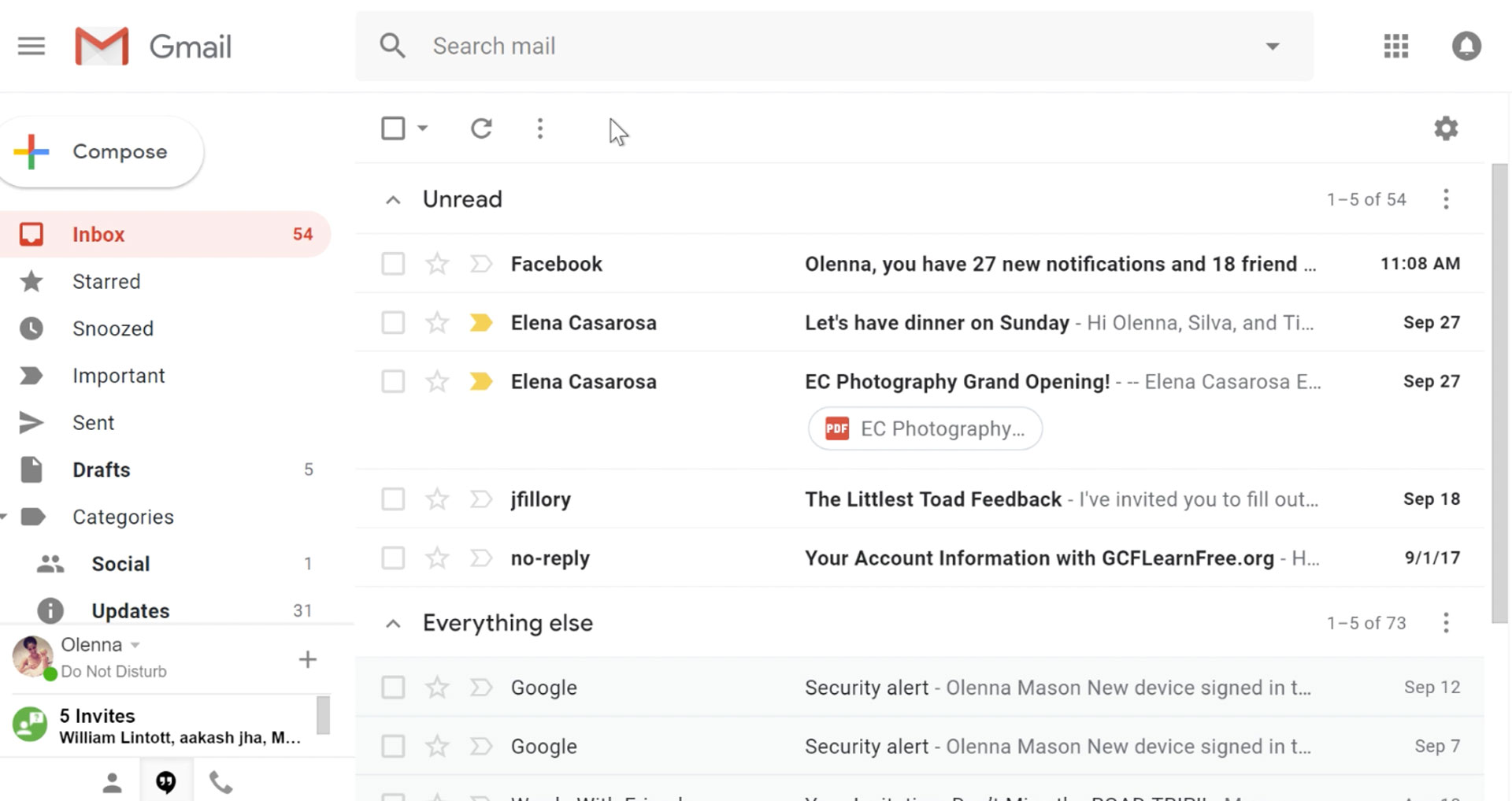

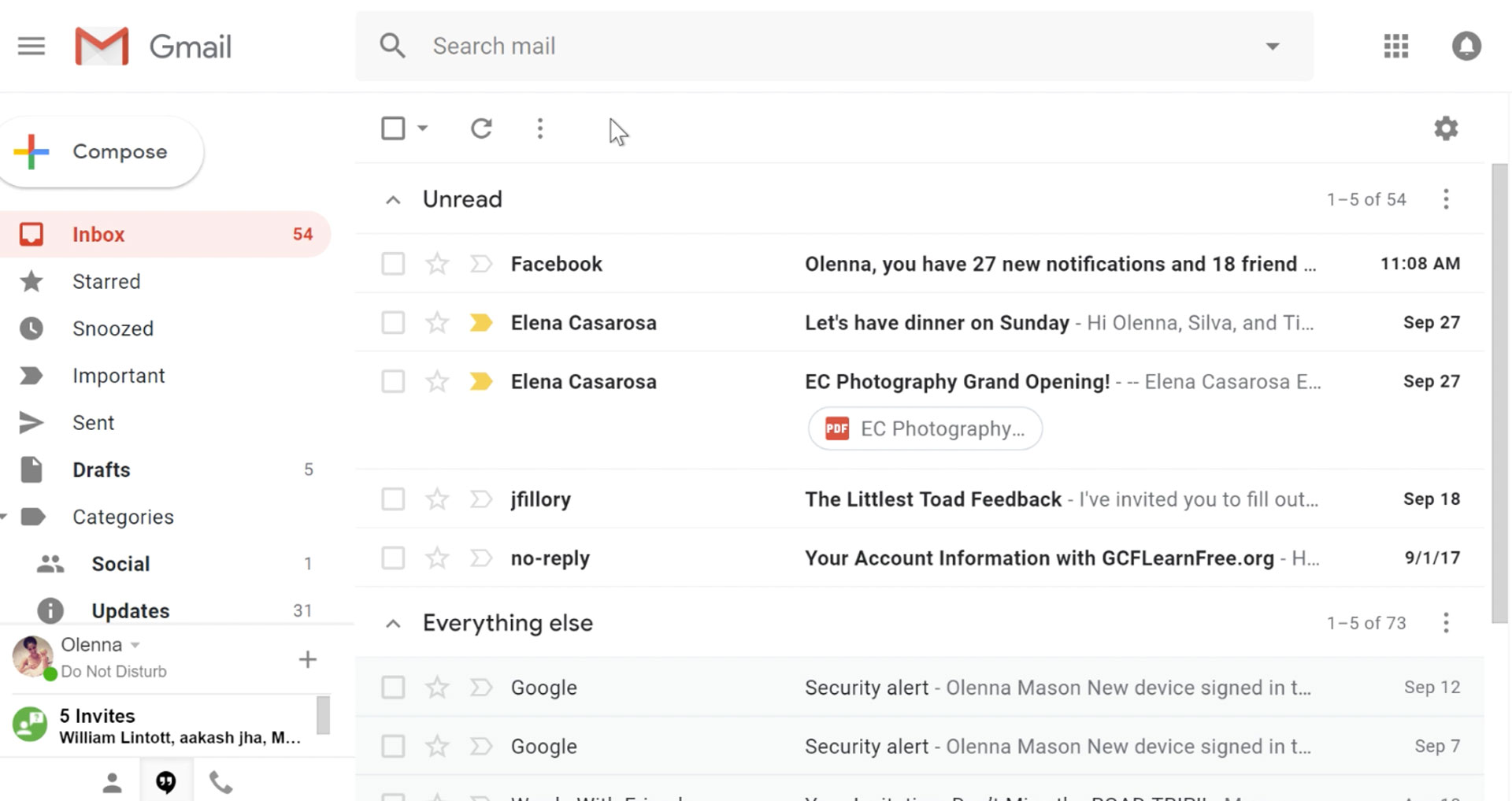

Sería muy difícil incluso comenzar una lista de correo electrónico gratuita sin mencionar Gmail de Google. Introducido en 2004 como un servicio solo por invitación, con el tiempo se convirtió en la plataforma de correo electrónico más popular en gran parte debido al hecho de que Google ofrece cuentas de correo electrónico gratuitas.

Sería muy difícil incluso comenzar una lista de correo electrónico gratuita sin mencionar Gmail de Google. Introducido en 2004 como un servicio solo por invitación, con el tiempo se convirtió en la plataforma de correo electrónico más popular en gran parte debido al hecho de que Google ofrece cuentas de correo electrónico gratuitas.

Hay muchas cosas buenas que decir sobre Gmail en sí, la mayor parte del área está libre de desorden y el espacio más grande está reservado para el correo electrónico, lo que permite a los usuarios concentrarse en lo que es importante. El cliente WEB en sí significa que no necesita tener ninguna aplicación instalada en su dispositivo, aunque a través de Google Chrome, puede usar Gmail sin conexión ofreciéndole flexibilidad si es necesario.

La capacidad de conectarse y administrar otras cuentas como Outlook, Yahoo, etc. solo hace que Gmail sea aún más atractivo, y la función de repetición es un pequeño detalle realmente ordenado que pausará las notificaciones de correo electrónico si necesita concentrarse en otras cosas.

La falta de organización de los mensajes en carpetas es un poco confusa, ya que Gmail ofrece su propio sistema de etiquetas único, pero a veces necesito tener un correo electrónico antiguo y confiable para guardar en la carpeta.

Con todo, Gmail es un gran servicio y ofrece una gran experiencia de correo electrónico sobre la marcha.

Cliente de correo electrónico

https://www.microsoft.com/en-us/p/mail-and-calendar/

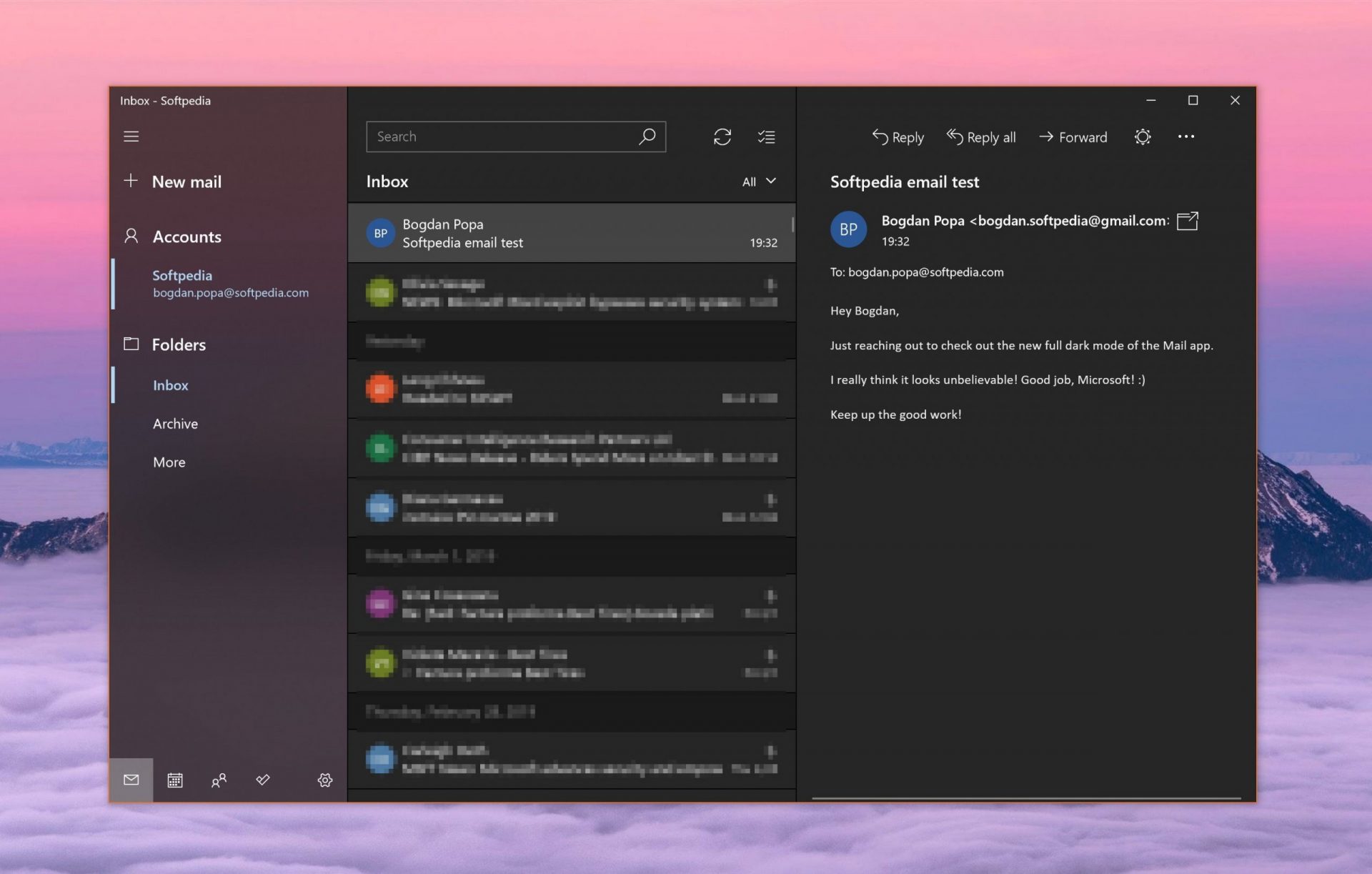

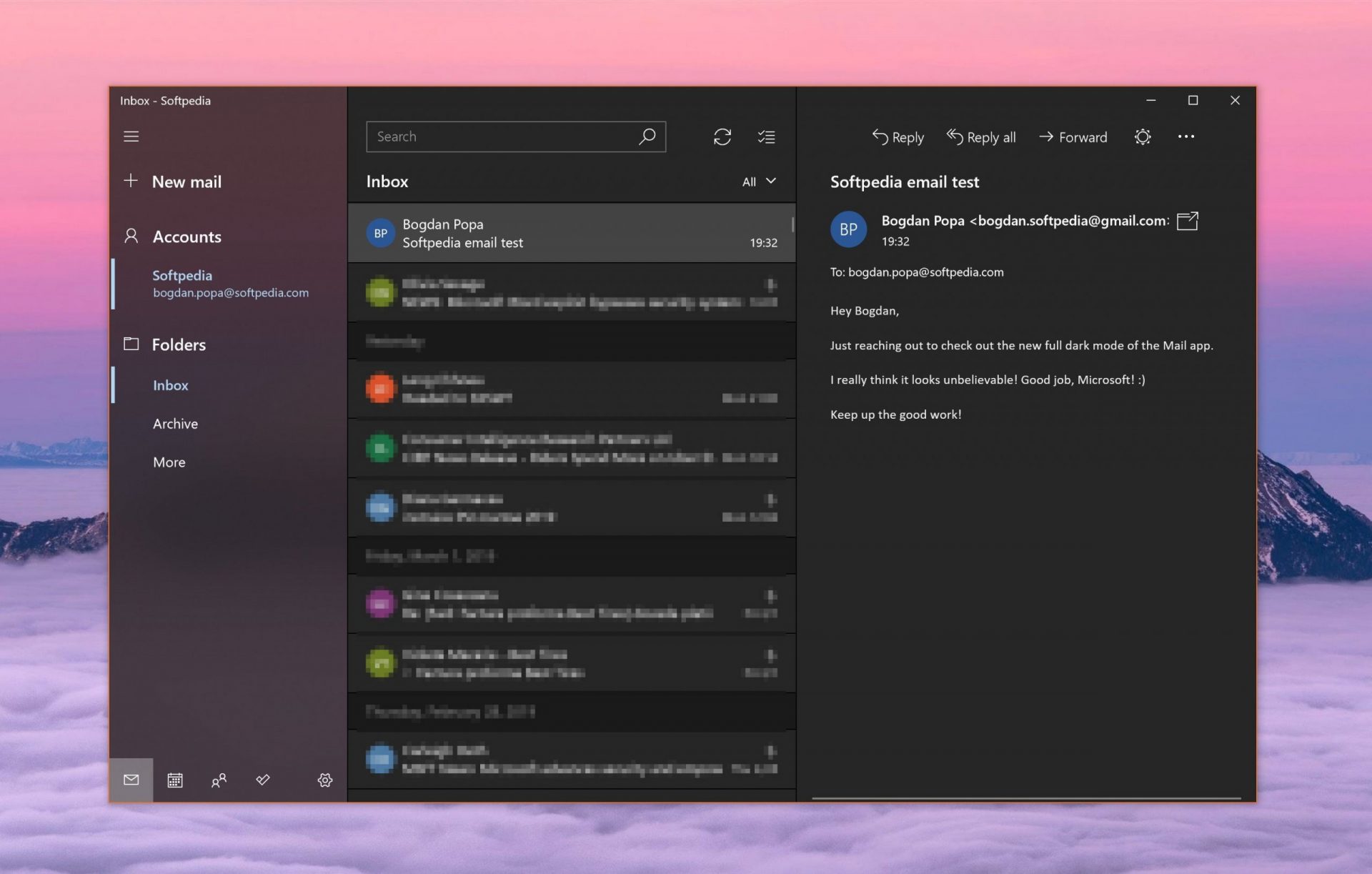

El cliente gratuito de correo electrónico de Windows llamado simplemente Mail es lo que alguna vez fue Outlook Express. El correo en sí tiene la capacidad de trabajar con otras cuentas populares como la cuenta de Google Gmail, Yahoo, iCloud, etc. Como viene con el sistema operativo Windows y se integra muy bien con Microsoft Calendar, este cliente de correo electrónico es para muchos la primera opción.

El cliente gratuito de correo electrónico de Windows llamado simplemente Mail es lo que alguna vez fue Outlook Express. El correo en sí tiene la capacidad de trabajar con otras cuentas populares como la cuenta de Google Gmail, Yahoo, iCloud, etc. Como viene con el sistema operativo Windows y se integra muy bien con Microsoft Calendar, este cliente de correo electrónico es para muchos la primera opción.

En el lado negativo, podría decir que esta es una versión simplificada de Outlook que es una solución de pago, por lo que faltan algunas funciones si comparamos las dos.

En general, un cliente de correo electrónico simple y agradable que vale la pena, especialmente si está en la plataforma Windows.

Mozilla Thunderbird

https://www.thunderbird.net

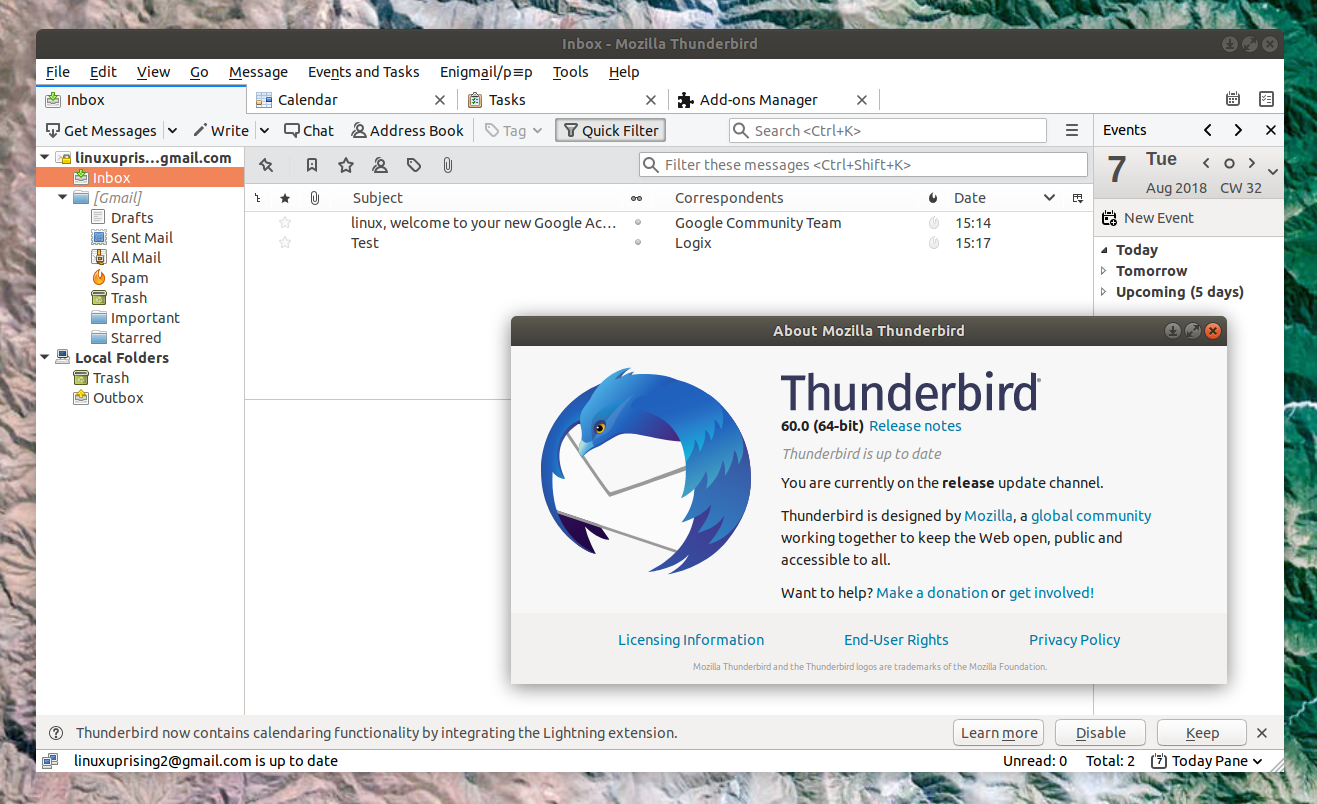

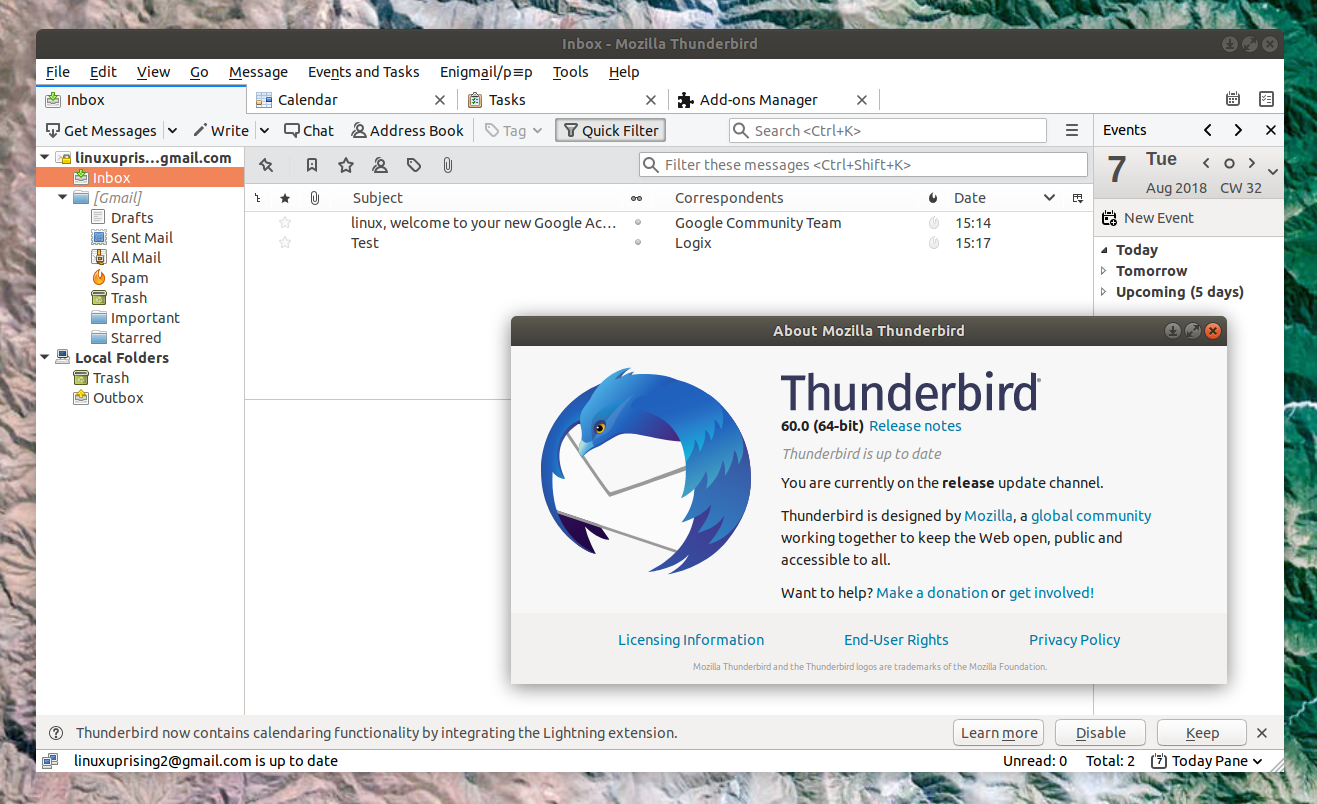

Excelente combinación de funciones de clientes de correo electrónico con soluciones pagas y premium de las grandes empresas de tecnología. Impulsado con muchas opciones de personalización y cambio de apariencia, este cliente de correo electrónico ofrece mucho por su precio gratuito.

Excelente combinación de funciones de clientes de correo electrónico con soluciones pagas y premium de las grandes empresas de tecnología. Impulsado con muchas opciones de personalización y cambio de apariencia, este cliente de correo electrónico ofrece mucho por su precio gratuito.

También está impulsado por la comunidad de Mozilla que se centra en la privacidad y la seguridad. Puede funcionar con cualquier servicio de correo y es liviano con una apariencia limpia, aunque la apariencia en sí se puede personalizar en gran medida.

El lado malo es que el propio cliente depende de los servicios de correo electrónico para proporcionar correos electrónicos basados en la nube, por lo que si recibe su correo electrónico a través de un servicio que no tiene un servicio basado en la nube en sí mismo, todos sus correos electrónicos recibidos se bloquearán en la computadora. donde los ha recibido. Además, personalizarlo puede resultar a veces demasiado técnico para el usuario medio de una computadora.

Con todo, Thunderbird es un gran cliente de correo electrónico y sería una pena no usarlo debido a su aspecto técnico, si necesita un cliente de correo electrónico confiable y seguro en una sola máquina, no busque más que Thunderbird.

Clientes de correo electrónico pagado

microsoft Outlook

https://www.microsoft.com/en-us/microsoft-365/

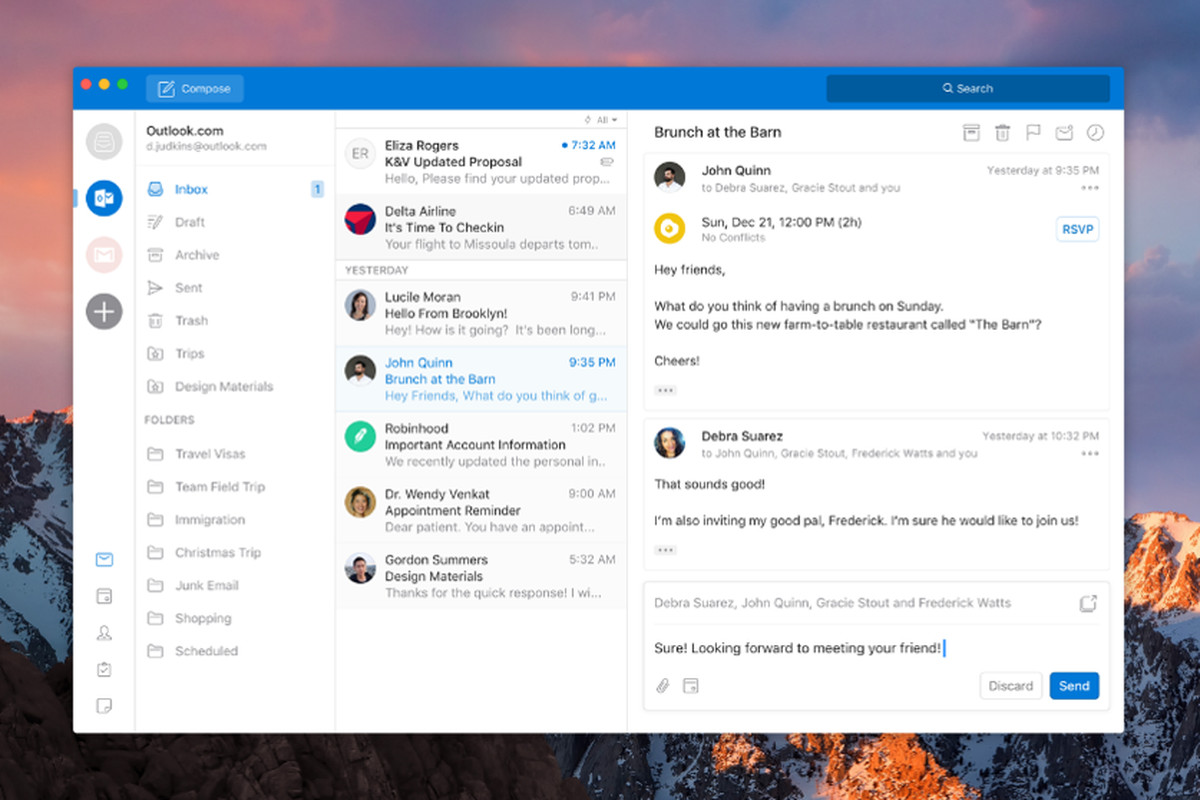

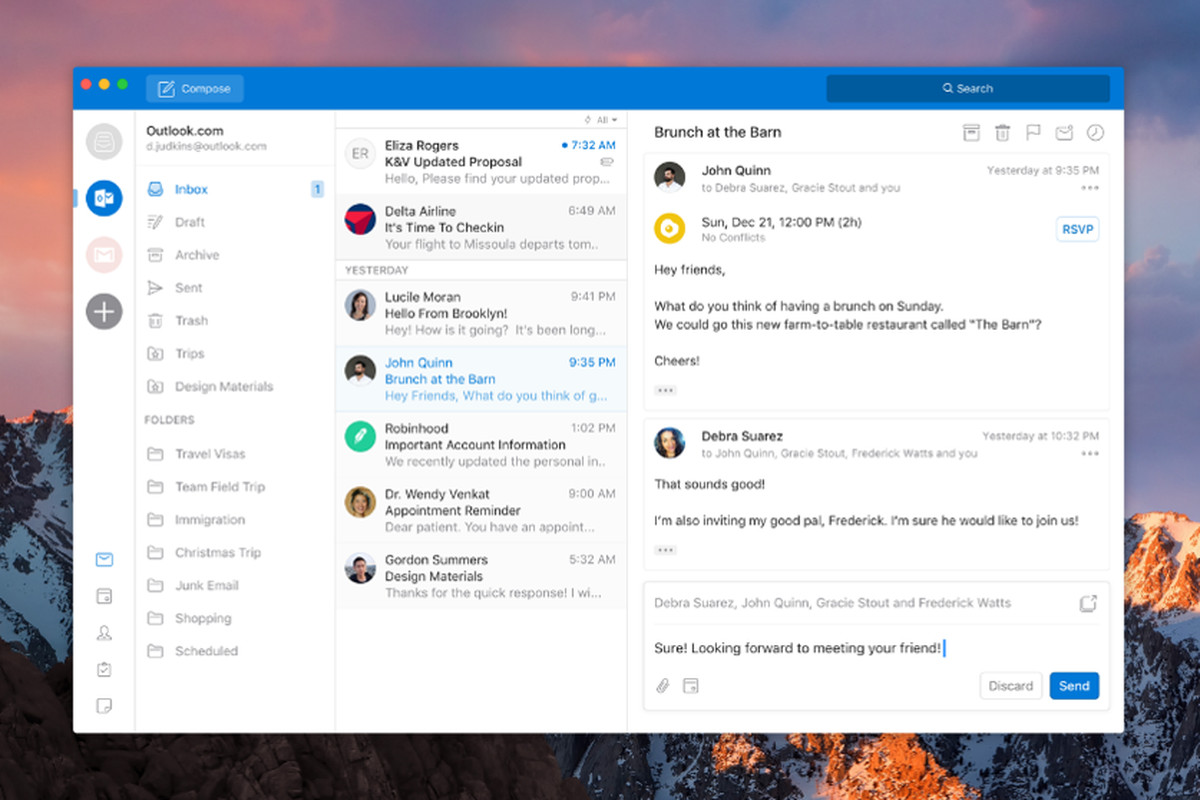

Outlook forma parte de la suite de Microsoft Office y, como uno de los clientes de correo electrónico más antiguos, sigue siendo muy popular y adoptado por muchos usuarios y empresas. Tiene una estrecha integración con todos los servicios de Microsoft y una integración completa con Calendar, lo que lo convierte en uno de los mejores clientes de correo electrónico que existen.

Outlook forma parte de la suite de Microsoft Office y, como uno de los clientes de correo electrónico más antiguos, sigue siendo muy popular y adoptado por muchos usuarios y empresas. Tiene una estrecha integración con todos los servicios de Microsoft y una integración completa con Calendar, lo que lo convierte en uno de los mejores clientes de correo electrónico que existen.

Outlook también tiene un servicio en línea gratuito completamente gratuito para uso personal.

La desventaja es que no puede obtenerlo como un producto separado si desea una versión comercial que no sea parte de la suite de Office.

El veredicto final sería que este es quizás el mejor cliente de correo electrónico, pero la gran desventaja es que no existe una versión de escritorio fuera de la suite de Office.

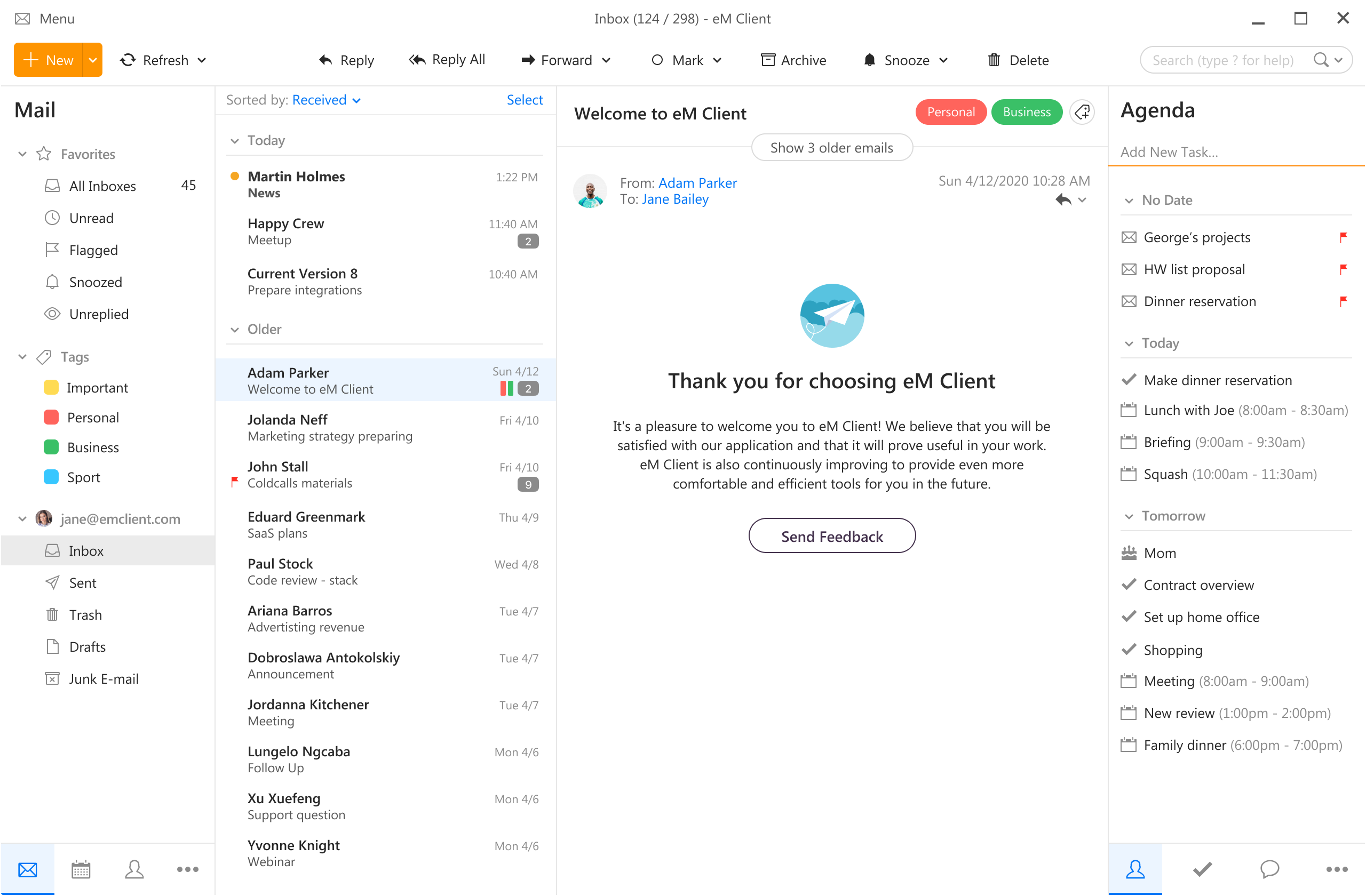

Cliente eM

https://www.emclient.com/

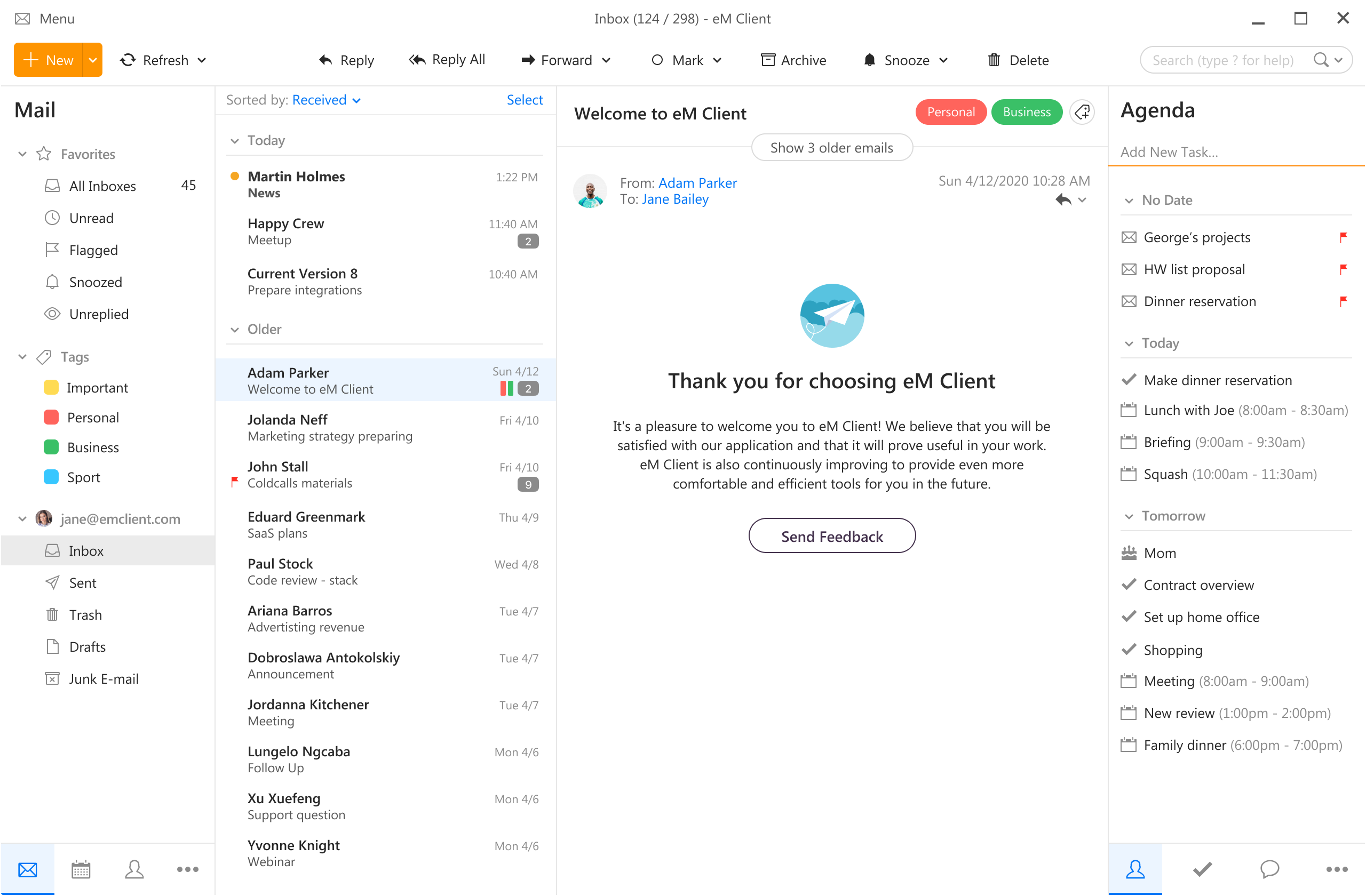

eM Client ofrece una amplia gama de funciones, que incluyen un calendario, contactos y chat. Se proporciona soporte para todos los principales servicios de correo electrónico, incluidos Gmail, Yahoo, iCloud y Outlook.com. La última versión también ofrece cifrado PGP, copia de seguridad en vivo, capacidades básicas de edición de imágenes y respuestas automáticas para Gmail.

eM Client ofrece una amplia gama de funciones, que incluyen un calendario, contactos y chat. Se proporciona soporte para todos los principales servicios de correo electrónico, incluidos Gmail, Yahoo, iCloud y Outlook.com. La última versión también ofrece cifrado PGP, copia de seguridad en vivo, capacidades básicas de edición de imágenes y respuestas automáticas para Gmail.

Su sistema automático hace que sea muy fácil recibir correos electrónicos de otros servicios ya que no hay configuración manual, todo lo que se necesita es escribir su correo electrónico y eM Client hará todo lo demás automáticamente.

Una compra única no es cara y podría ofrecer algunas características que faltan algunos clientes gratuitos. Vaya a verlo con una prueba gratuita y vea si es para usted.

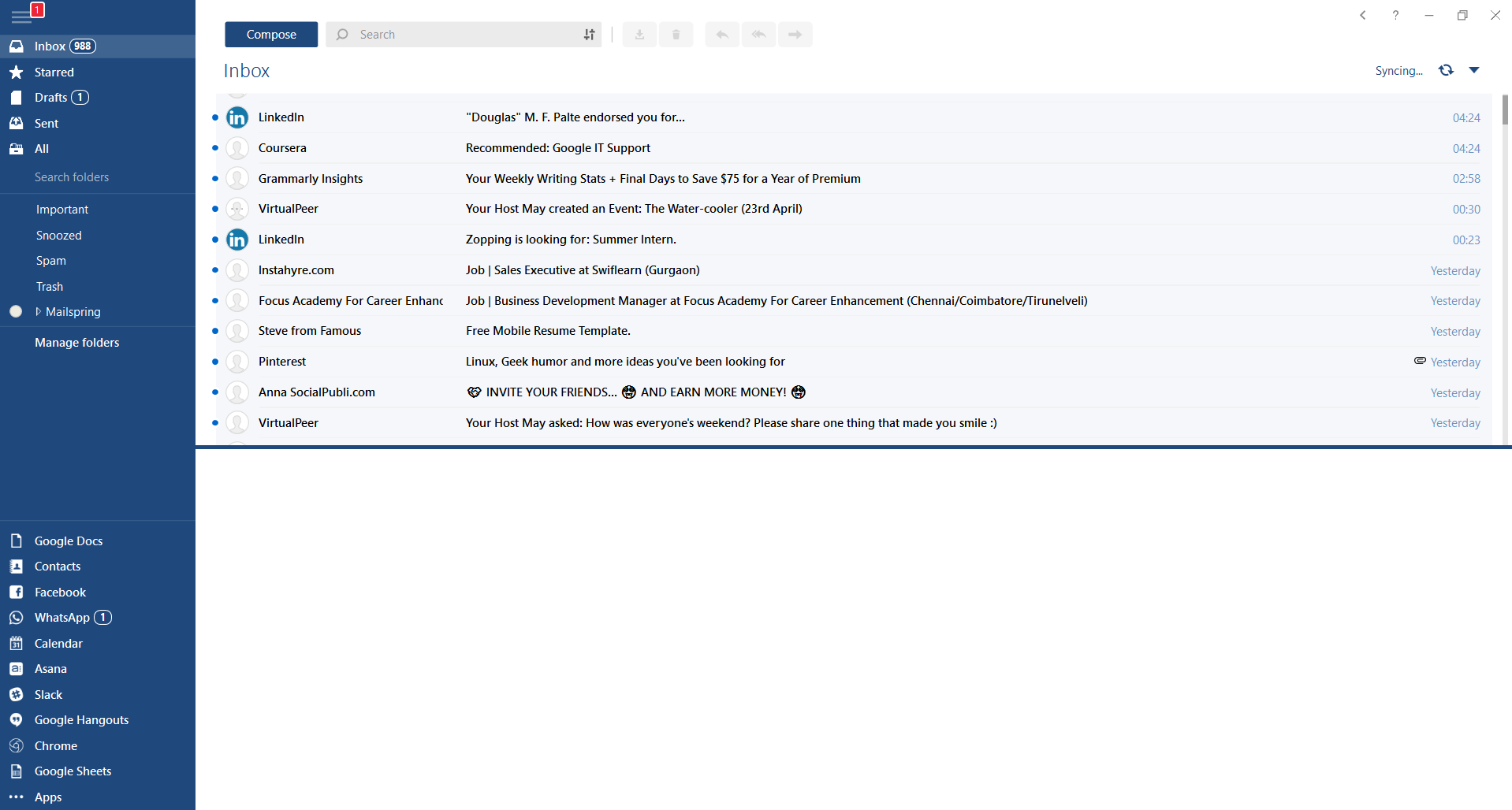

Mailbird

https://www.getmailbird.com

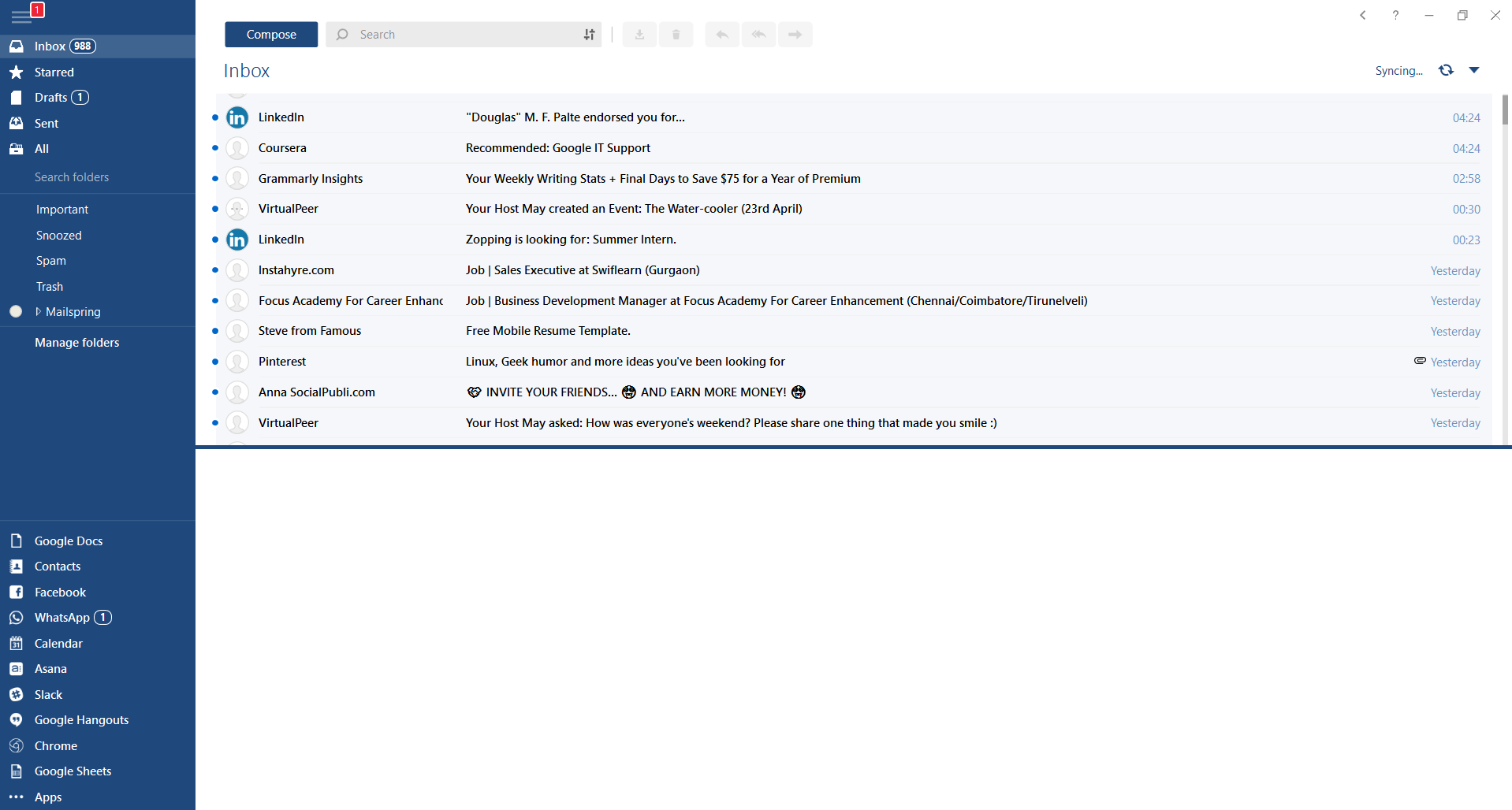

El enfoque principal de este cliente de correo electrónico es la simplicidad de uso con atractivo visual al abordar múltiples cuentas de correo electrónico. Tiene muchas aplicaciones integradas junto con una interfaz personalizable. A diferencia de algunos clientes de correo electrónico más centrados en Microsoft, Mailbird Business es compatible con una amplia gama de aplicaciones integradas, incluidas WhatsApp, Google Docs, Google Calendar, Facebook, Twitter, Dropbox y Slack, lo que contribuye a optimizar el flujo de trabajo.

El enfoque principal de este cliente de correo electrónico es la simplicidad de uso con atractivo visual al abordar múltiples cuentas de correo electrónico. Tiene muchas aplicaciones integradas junto con una interfaz personalizable. A diferencia de algunos clientes de correo electrónico más centrados en Microsoft, Mailbird Business es compatible con una amplia gama de aplicaciones integradas, incluidas WhatsApp, Google Docs, Google Calendar, Facebook, Twitter, Dropbox y Slack, lo que contribuye a optimizar el flujo de trabajo.

La desventaja de este cliente es el plan de suscripción anual. Creo que la gente, en general, quiere alejarse de los planes de suscripción de software, por lo que incluiré esto como una desventaja, pero tenga en cuenta que es una desventaja solo en términos de un plan de negocios, no en el cliente en sí.

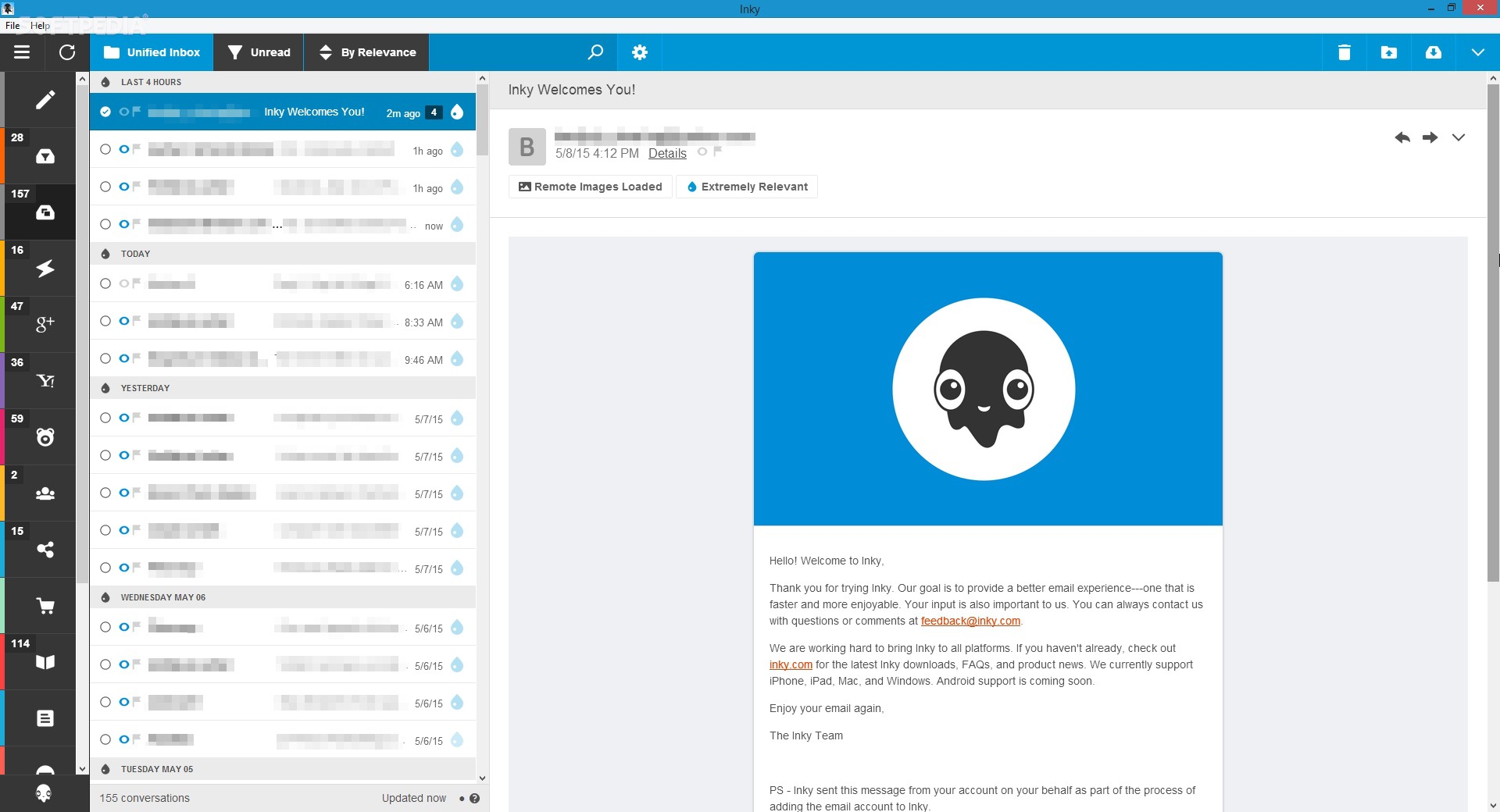

Inky

https://www.inky.com/

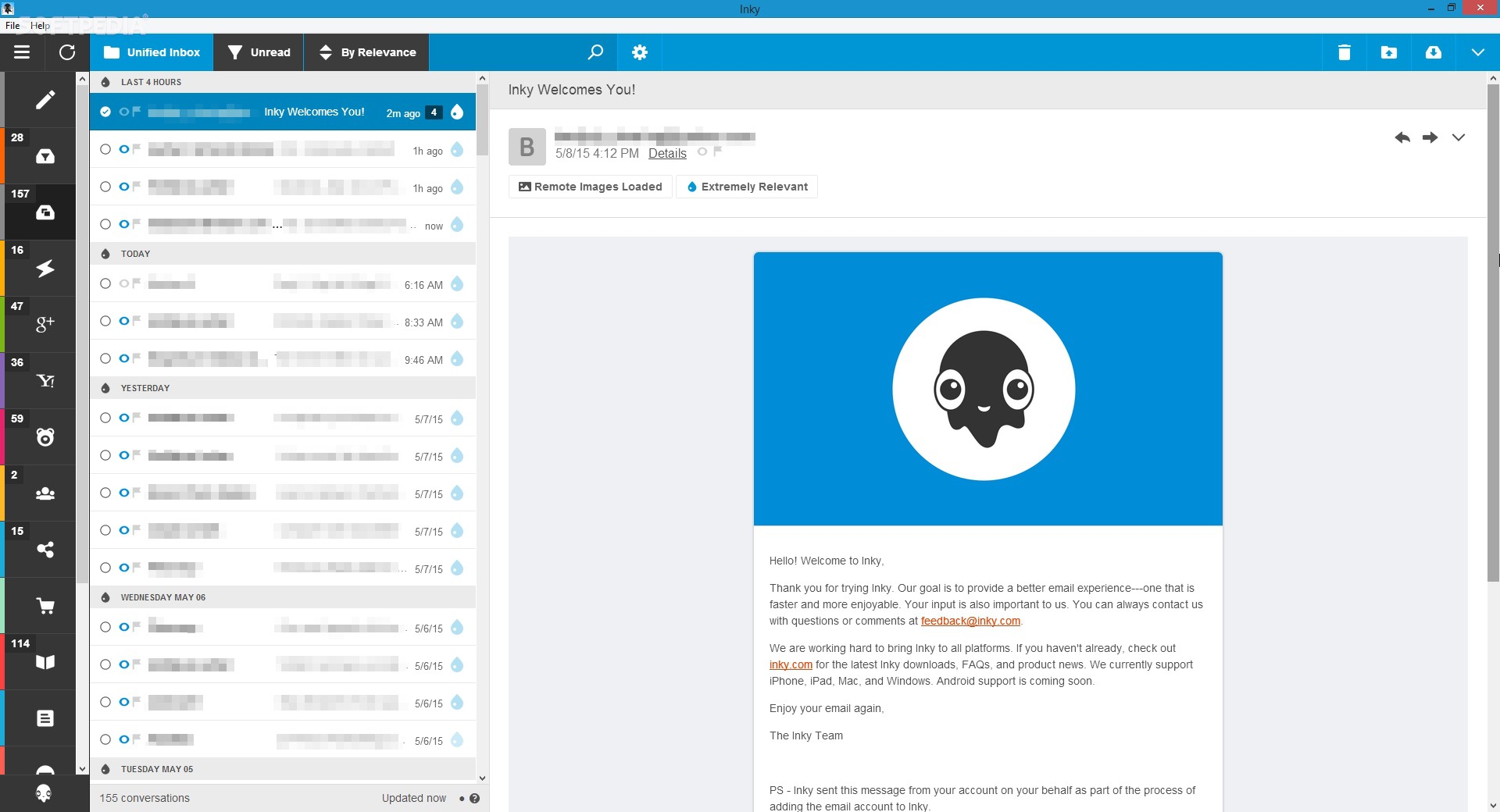

Inky es un cliente de correo electrónico si lo que busca es seguridad. Utiliza IA junto con el aprendizaje automático para bloquear todo tipo de ataques de phishing que pueden llegar a otros clientes. La tecnología patentada de aprendizaje automático puede leer literalmente un correo electrónico para determinar si tiene contenido de phishing y luego puede poner en cuarentena el correo electrónico o entregarlo con los enlaces maliciosos deshabilitados. También lleva las cosas un paso más allá y ofrece un panel de análisis, que permite a un administrador ver patrones de ataques basados en fechas o usuarios específicos.

Inky es un cliente de correo electrónico si lo que busca es seguridad. Utiliza IA junto con el aprendizaje automático para bloquear todo tipo de ataques de phishing que pueden llegar a otros clientes. La tecnología patentada de aprendizaje automático puede leer literalmente un correo electrónico para determinar si tiene contenido de phishing y luego puede poner en cuarentena el correo electrónico o entregarlo con los enlaces maliciosos deshabilitados. También lleva las cosas un paso más allá y ofrece un panel de análisis, que permite a un administrador ver patrones de ataques basados en fechas o usuarios específicos.

La desventaja es que el cliente en sí está tan centrado en la seguridad que a veces se pasan por alto algunas características que no son de seguridad y brindan una mala experiencia, pero si necesita un cliente de correo electrónico bueno y muy seguro, Inky es uno de los que debe verificar.

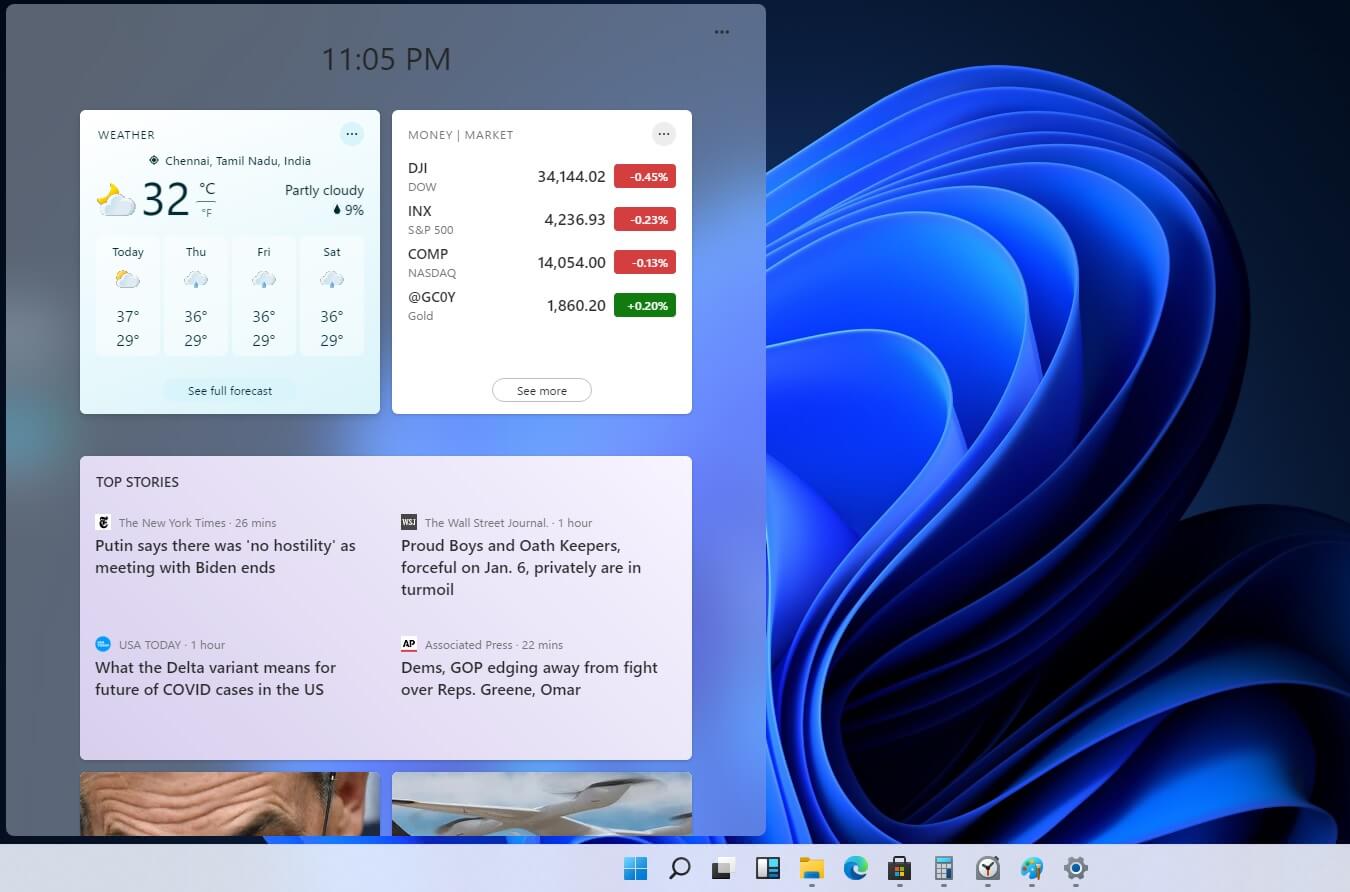

Originalmente, Microsoft había imaginado su menú de widgets como widgets exclusivos de Microsoft, pero parece que han cambiado de opinión. Debido a la última filtración, parece que Microsoft abrirá el menú de widgets a 3rd los desarrolladores de fiestas también, pero en el lanzamiento, solo serán widgets oficiales. Se insinuó que el menú de widgets más adelante estará abierto para los desarrolladores que quieran incorporar sus propias cosas. La distribución, la fecha y la tecnología que deberá usarse para crear su widget no se han discutido ni filtrado en un momento dado, pero de alguna manera, estoy muy contento de que al menos haya alguna personalización en Windows 11. Es gracioso y divertido cómo algunas cosas que estaban en Windows Vista están regresando como el diseño de vidrio, las esquinas redondeadas y los widgets. Esperemos que Windows 11 sea un mejor Windows que Vista.

Originalmente, Microsoft había imaginado su menú de widgets como widgets exclusivos de Microsoft, pero parece que han cambiado de opinión. Debido a la última filtración, parece que Microsoft abrirá el menú de widgets a 3rd los desarrolladores de fiestas también, pero en el lanzamiento, solo serán widgets oficiales. Se insinuó que el menú de widgets más adelante estará abierto para los desarrolladores que quieran incorporar sus propias cosas. La distribución, la fecha y la tecnología que deberá usarse para crear su widget no se han discutido ni filtrado en un momento dado, pero de alguna manera, estoy muy contento de que al menos haya alguna personalización en Windows 11. Es gracioso y divertido cómo algunas cosas que estaban en Windows Vista están regresando como el diseño de vidrio, las esquinas redondeadas y los widgets. Esperemos que Windows 11 sea un mejor Windows que Vista.  Sería muy difícil incluso comenzar una lista de correo electrónico gratuita sin mencionar Gmail de Google. Introducido en 2004 como un servicio solo por invitación, con el tiempo se convirtió en la plataforma de correo electrónico más popular en gran parte debido al hecho de que Google ofrece cuentas de correo electrónico gratuitas.

Sería muy difícil incluso comenzar una lista de correo electrónico gratuita sin mencionar Gmail de Google. Introducido en 2004 como un servicio solo por invitación, con el tiempo se convirtió en la plataforma de correo electrónico más popular en gran parte debido al hecho de que Google ofrece cuentas de correo electrónico gratuitas. El cliente gratuito de correo electrónico de Windows llamado simplemente Mail es lo que alguna vez fue Outlook Express. El correo en sí tiene la capacidad de trabajar con otras cuentas populares como la cuenta de Google Gmail, Yahoo, iCloud, etc. Como viene con el sistema operativo Windows y se integra muy bien con Microsoft Calendar, este cliente de correo electrónico es para muchos la primera opción.

El cliente gratuito de correo electrónico de Windows llamado simplemente Mail es lo que alguna vez fue Outlook Express. El correo en sí tiene la capacidad de trabajar con otras cuentas populares como la cuenta de Google Gmail, Yahoo, iCloud, etc. Como viene con el sistema operativo Windows y se integra muy bien con Microsoft Calendar, este cliente de correo electrónico es para muchos la primera opción. Excelente combinación de funciones de clientes de correo electrónico con soluciones pagas y premium de las grandes empresas de tecnología. Impulsado con muchas opciones de personalización y cambio de apariencia, este cliente de correo electrónico ofrece mucho por su precio gratuito.

Excelente combinación de funciones de clientes de correo electrónico con soluciones pagas y premium de las grandes empresas de tecnología. Impulsado con muchas opciones de personalización y cambio de apariencia, este cliente de correo electrónico ofrece mucho por su precio gratuito. Outlook forma parte de la suite de Microsoft Office y, como uno de los clientes de correo electrónico más antiguos, sigue siendo muy popular y adoptado por muchos usuarios y empresas. Tiene una estrecha integración con todos los servicios de Microsoft y una integración completa con Calendar, lo que lo convierte en uno de los mejores clientes de correo electrónico que existen.

Outlook forma parte de la suite de Microsoft Office y, como uno de los clientes de correo electrónico más antiguos, sigue siendo muy popular y adoptado por muchos usuarios y empresas. Tiene una estrecha integración con todos los servicios de Microsoft y una integración completa con Calendar, lo que lo convierte en uno de los mejores clientes de correo electrónico que existen. eM Client ofrece una amplia gama de funciones, que incluyen un calendario, contactos y chat. Se proporciona soporte para todos los principales servicios de correo electrónico, incluidos Gmail, Yahoo, iCloud y Outlook.com. La última versión también ofrece cifrado PGP, copia de seguridad en vivo, capacidades básicas de edición de imágenes y respuestas automáticas para Gmail.

eM Client ofrece una amplia gama de funciones, que incluyen un calendario, contactos y chat. Se proporciona soporte para todos los principales servicios de correo electrónico, incluidos Gmail, Yahoo, iCloud y Outlook.com. La última versión también ofrece cifrado PGP, copia de seguridad en vivo, capacidades básicas de edición de imágenes y respuestas automáticas para Gmail. El enfoque principal de este cliente de correo electrónico es la simplicidad de uso con atractivo visual al abordar múltiples cuentas de correo electrónico. Tiene muchas aplicaciones integradas junto con una interfaz personalizable. A diferencia de algunos clientes de correo electrónico más centrados en Microsoft, Mailbird Business es compatible con una amplia gama de aplicaciones integradas, incluidas WhatsApp, Google Docs, Google Calendar, Facebook, Twitter, Dropbox y Slack, lo que contribuye a optimizar el flujo de trabajo.

El enfoque principal de este cliente de correo electrónico es la simplicidad de uso con atractivo visual al abordar múltiples cuentas de correo electrónico. Tiene muchas aplicaciones integradas junto con una interfaz personalizable. A diferencia de algunos clientes de correo electrónico más centrados en Microsoft, Mailbird Business es compatible con una amplia gama de aplicaciones integradas, incluidas WhatsApp, Google Docs, Google Calendar, Facebook, Twitter, Dropbox y Slack, lo que contribuye a optimizar el flujo de trabajo. Inky es un cliente de correo electrónico si lo que busca es seguridad. Utiliza IA junto con el aprendizaje automático para bloquear todo tipo de ataques de phishing que pueden llegar a otros clientes. La tecnología patentada de aprendizaje automático puede leer literalmente un correo electrónico para determinar si tiene contenido de phishing y luego puede poner en cuarentena el correo electrónico o entregarlo con los enlaces maliciosos deshabilitados. También lleva las cosas un paso más allá y ofrece un panel de análisis, que permite a un administrador ver patrones de ataques basados en fechas o usuarios específicos.

Inky es un cliente de correo electrónico si lo que busca es seguridad. Utiliza IA junto con el aprendizaje automático para bloquear todo tipo de ataques de phishing que pueden llegar a otros clientes. La tecnología patentada de aprendizaje automático puede leer literalmente un correo electrónico para determinar si tiene contenido de phishing y luego puede poner en cuarentena el correo electrónico o entregarlo con los enlaces maliciosos deshabilitados. También lleva las cosas un paso más allá y ofrece un panel de análisis, que permite a un administrador ver patrones de ataques basados en fechas o usuarios específicos.