O PyLocky ransomware é um malware de bloqueio de arquivos criado para bloquear arquivos importantes e exigir resgate das vítimas em troca de recuperação de dados. Este novo ransomware usa a extensão .lockymap para marcar os arquivos que criptografa. Ele começa a executar seu ataque descartando a seguinte carga maliciosa no sistema:

Nome: facture_4739149_08.26.2018.exe

SHA256:8655f8599b0892d55efc13fea404b520858d01812251b1d25dcf0afb4684dce9

Tamanho: 5.3 MB

Depois de abandonar sua carga maliciosa, esse malware criptografado conecta o computador infectado a um servidor remoto, onde baixa mais arquivos maliciosos e os coloca nas pastas do sistema. Em seguida, aplica um módulo de coleta de dados usado para coletar dados sobre o usuário e o computador. Os arquivos maliciosos que foram baixados anteriormente, juntamente com os dados obtidos, são usados para outro módulo chamado proteção furtiva. Isso permite que o PyLocky ransomware execute seu ataque sem detecção de nenhum programa de segurança ou antivírus instalado no sistema. Também modifica algumas chaves do registro e entradas no Registro do Windows, como:

Depois que todas as modificações forem realizadas, o PyLocky ransomware começará a criptografar seus arquivos de destino usando uma sofisticada cifra de criptografia. Após a criptografia, ele adiciona a extensão .lockymap a cada um dos arquivos criptografados e libera uma nota de resgate denominada “LOCKY-README.txt”, que contém o seguinte conteúdo:

“Informamos:

Todos os seus arquivos, imagens, documentos e dados foram criptografados com o Military Grade Encryption RSA ABS-256.

Suas informações não são perdidas. Mas criptografado.

Para restaurar seus arquivos, você deve comprar um Decrypter.

Siga estas etapas para restaurar seus arquivos.

1 * Faça o download do navegador Tor. (Basta digitar no Google "Download Tor"

2 'Navegue para o URL: http://4wcgqlckaazungm.onion/index.php

3 * Compre o decodificador para restaurar seus arquivos.

É muito simples. Se você não acredita que podemos restaurar seus arquivos, você pode restaurar 1 arquivo de formato de imagem gratuitamente.

Esteja ciente de que o tempo está passando. O preço será dobrado a cada 96 horas, portanto, use-o com sabedoria.

Seu ID exclusivo:

CUIDADO:

Por favor, não tente modificar ou excluir nenhum arquivo criptografado, pois será difícil restaurá-lo.

DAR SUPORTE:

Você pode entrar em contato com o suporte para ajudar a descriptografar seus arquivos para você.

Clique no suporte em http://4wcgqlckaazungm.onion/index.php ”

O ransomware PyLocky se espalha usando campanhas maliciosas de email de spam. Os criadores dessa ameaça incorporam um anexo infectado a emails de spam e os enviam usando um spambot. Os trapaceiros podem até usar táticas enganosas para induzi-lo a abrir o malware imediatamente, algo que você não deve fazer. Portanto, antes de abrir qualquer e-mail, verifique se você os verificou completamente.

Para obliterar com sucesso o PyLocky ransomware do seu computador, consulte o guia de remoção descrito abaixo.

% TEMP%

% WINDIR% System32Tasks

% APPDATA% MicrosoftWindowsTemplates

% USERPROFILE% de downloads

% USERPROFILE% Desktop

PanelDesktop HKEY_CURRENT_USERControl

HKEY_USERS.DEFAULTPainel de controleDesktop

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunOnce

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce

Tente recuperar seus arquivos criptografados usando as cópias do Shadow Volume

Restaurando seus arquivos criptografados usando o Windows Versões anteriores O recurso só será eficaz se o ransomware PyLocky não tiver excluído as cópias de sombra dos seus arquivos. Mas, ainda assim, este é um dos métodos melhores e gratuitos que existem, por isso definitivamente vale a pena tentar.

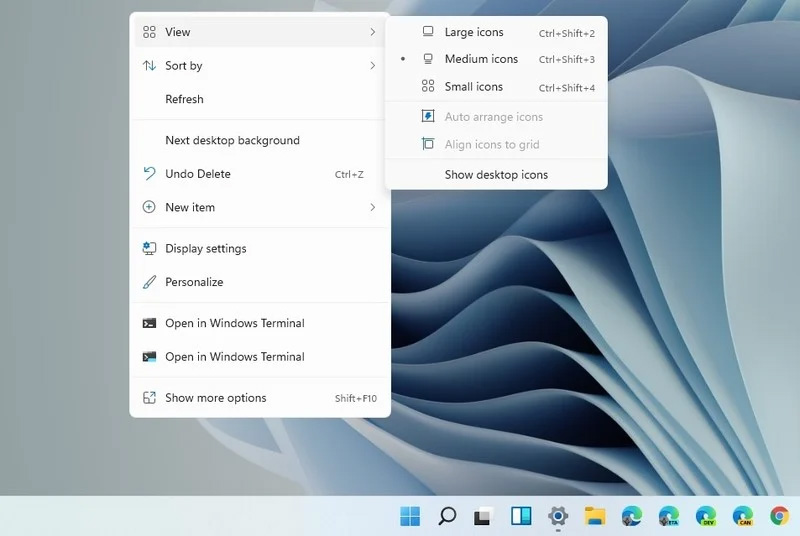

Para restaurar o arquivo criptografado, clique com o botão direito sobre ele e selecione Propriedades, uma nova janela aparecerá e prossiga para Versões anteriores. Ele carregará a versão anterior do arquivo antes de ser modificado. Após o carregamento, selecione qualquer uma das versões anteriores exibidas na lista como a da ilustração abaixo. E então clique no Restaurar botão.

10 piores vírus de computador da história

10 piores vírus de computador da históriaAtoZManuals é uma extensão do navegador desenvolvida pela MindSpark Inc. Esta extensão oferece aos usuários uma maneira fácil de pesquisar produtos nos manuais de clientes. Essa extensão pode parecer útil a princípio, no entanto, ela oculta a página inicial do navegador e altera o mecanismo de pesquisa padrão para MyWay.

Ao navegar na Internet com esta extensão, você verá anúncios adicionais, links patrocinados e anúncios pop-up em seu navegador. Além disso, essa extensão monitora a atividade do navegador, incluindo palavras de pesquisa, links visitados, informações de compras e, às vezes, até informações pessoais, que são posteriormente usadas para exibir anúncios mais bem direcionados.

Vários scanners antivírus marcaram esta extensão como um sequestrador de navegador e, devido ao seu comportamento desonesto, não é recomendado mantê-la em seu computador.

Este dispositivo está desativado. (Código 22)Parece uma questão muito simples habilitar um dispositivo a partir da interface do Gerenciador de dispositivos, mas se o dispositivo não carregar, provavelmente haverá problemas subjacentes maiores com os drivers. Os drivers permitem que os dispositivos de hardware se comuniquem com outros dispositivos de hardware e com o sistema operacional. Drivers contêm instruções e procedimentos operacionais para dispositivos. Sem um driver, um dispositivo de hardware não funcionará e pode nem aparecer no Gerenciador de dispositivos.

Causas de erro

Causas de erro“O Windows não pode verificar a assinatura digital dos drivers necessários para este dispositivo. Uma alteração recente de hardware ou software pode ter instalado um arquivo assinado incorretamente ou danificado ou um software mal-intencionado de uma fonte desconhecida. (Código 52). "Se você é um dos usuários que encontrou esse tipo de erro no computador com Windows 10, continue a ler, pois esta postagem o guiará sobre como corrigir esse erro de Bluetooth. Segundo os especialistas em segurança, a chave para corrigir esse erro é assinar os arquivos Bluetooth A2DP com a ferramenta incorporada, o Verificador de arquivos do sistema. Além disso, você também pode executar a solução de problemas de Hardware e Dispositivos ou executar a Restauração do Sistema, além de atualizar ou reinstalar os drivers em questão. Para mais detalhes, consulte cada uma das opções fornecidas abaixo.

Uma vez que isso requer ajuste de registro, siga a solução fornecida passo a passo

Uma vez que isso requer ajuste de registro, siga a solução fornecida passo a passo

Causas de erro

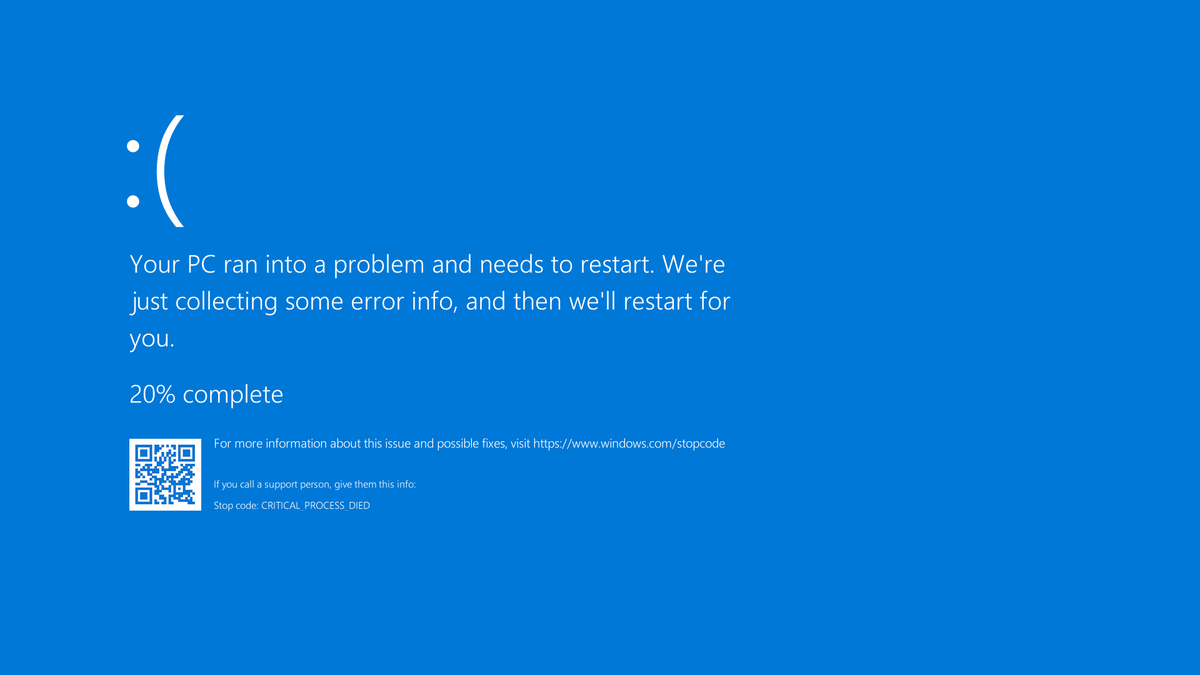

Causas de erro Um erro de parada ou erro de exceção comumente chamado de tela azul da morte (BSoD) ou tela azul, é uma tela de erro exibida em computadores Windows após um erro fatal do sistema. Indica uma falha do sistema, na qual o sistema operacional atingiu uma condição em que não pode mais operar com segurança. Isso é causado por muitos problemas diferentes, como uma falha geral de hardware ou um processo crucial que termina inesperadamente.

Um erro de parada ou erro de exceção comumente chamado de tela azul da morte (BSoD) ou tela azul, é uma tela de erro exibida em computadores Windows após um erro fatal do sistema. Indica uma falha do sistema, na qual o sistema operacional atingiu uma condição em que não pode mais operar com segurança. Isso é causado por muitos problemas diferentes, como uma falha geral de hardware ou um processo crucial que termina inesperadamente.

Em sistemas Windows 10, uma tela negra da morte pode ser causada por uma atualização do Windows inacabada. Para resolver esse problema, basta manter o botão liga / desliga pressionado no PC ou laptop para desligar o computador. Uma inicialização a frio deve resultar na inicialização correta do sistema.

Em sistemas Windows 10, uma tela negra da morte pode ser causada por uma atualização do Windows inacabada. Para resolver esse problema, basta manter o botão liga / desliga pressionado no PC ou laptop para desligar o computador. Uma inicialização a frio deve resultar na inicialização correta do sistema.

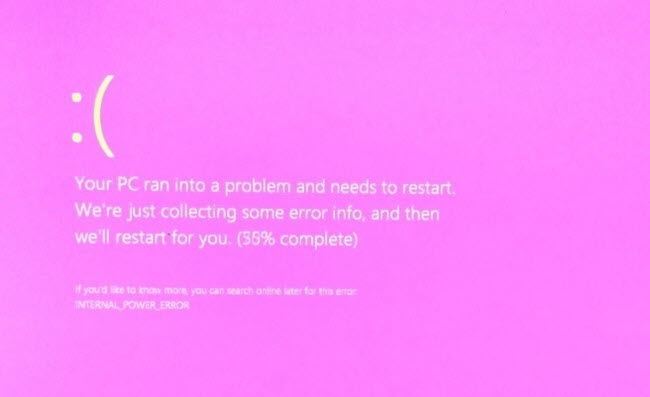

É uma tela de diagnóstico com um tipo branco sobre fundo rosa. A tela rosa é vista principalmente quando o VMkernel de um host ESX / ESXi apresenta um erro crítico, torna-se inoperante e encerra todas as máquinas virtuais que estão em execução. Não é fatal e geralmente é considerado mais um problema de teste do desenvolvedor. Quando encontrado, ele pode ser corrigido rapidamente seguindo a simples ação de pressionar e segurar o botão liga / desliga do computador para desligar o dispositivo.

É uma tela de diagnóstico com um tipo branco sobre fundo rosa. A tela rosa é vista principalmente quando o VMkernel de um host ESX / ESXi apresenta um erro crítico, torna-se inoperante e encerra todas as máquinas virtuais que estão em execução. Não é fatal e geralmente é considerado mais um problema de teste do desenvolvedor. Quando encontrado, ele pode ser corrigido rapidamente seguindo a simples ação de pressionar e segurar o botão liga / desliga do computador para desligar o dispositivo.

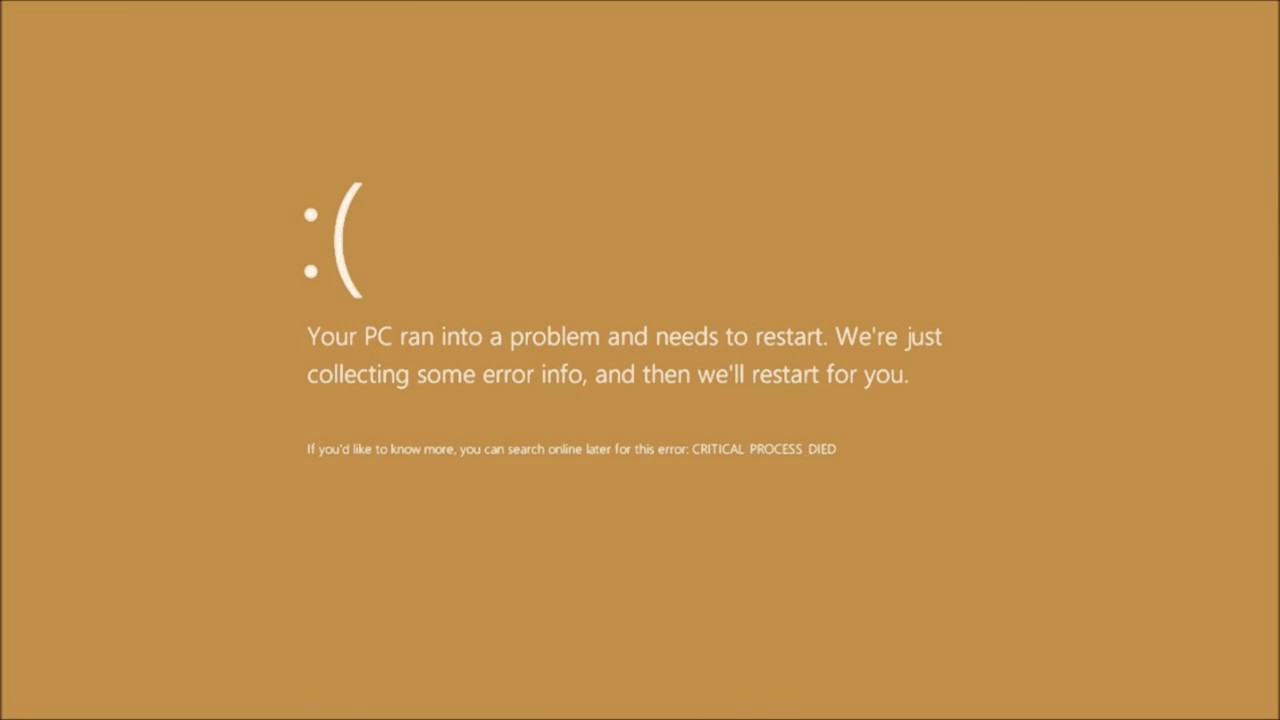

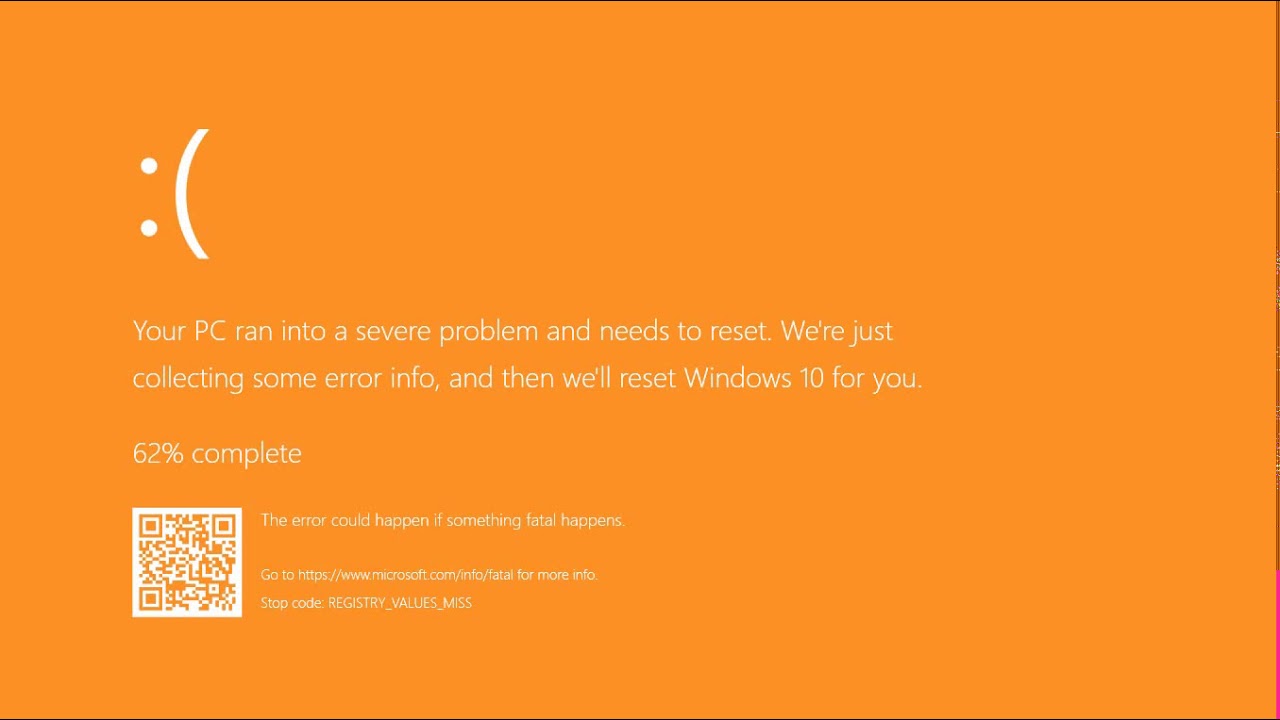

A Tela Marrom da Morte do Sistema Operacional Microsoft Windows 10 é uma notificação de erro fatal na tela com códigos de verificação de bug que é visto quando um computador trava devido a problemas de hardware gráfico ou software (drivers gráficos com falha).

A Tela Marrom da Morte do Sistema Operacional Microsoft Windows 10 é uma notificação de erro fatal na tela com códigos de verificação de bug que é visto quando um computador trava devido a problemas de hardware gráfico ou software (drivers gráficos com falha).

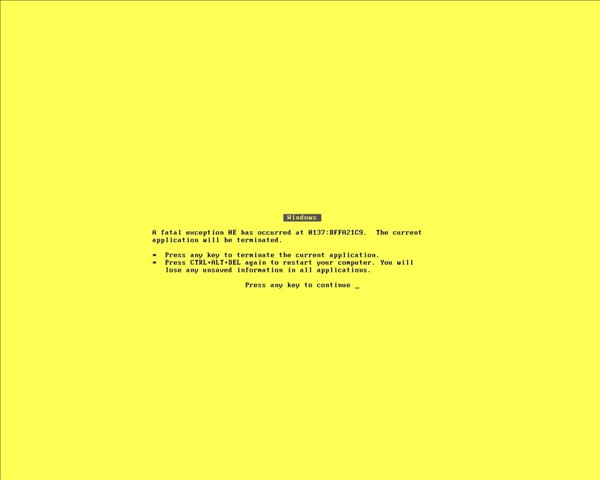

Afeta o funcionamento de um navegador, principalmente do Mozilla Firefox. A Tela Amarela da Morte aparece com um zumbido estranho no fundo quando o analisador XML se recusa a processar um documento XML, causando um erro de análise e um zumbido estranho. O problema persiste, a menos que o computador seja reinicializado manualmente.

Afeta o funcionamento de um navegador, principalmente do Mozilla Firefox. A Tela Amarela da Morte aparece com um zumbido estranho no fundo quando o analisador XML se recusa a processar um documento XML, causando um erro de análise e um zumbido estranho. O problema persiste, a menos que o computador seja reinicializado manualmente.

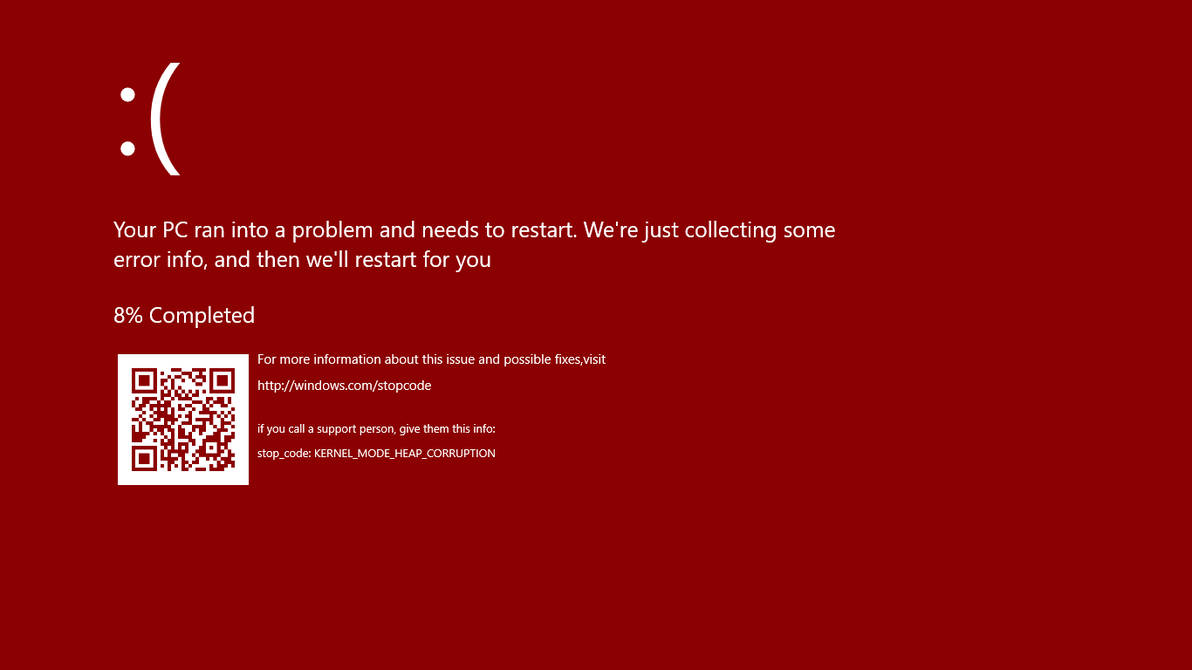

Normalmente, a tela vermelha do Windows 10 é causada por erro de hardware, principalmente se você fizer overclock em seu PC / laptop com Windows. Apesar disso, às vezes a tela vermelha da morte também é causada por drivers desatualizados ou incompatíveis ou devido a problemas de BIOS.

Normalmente, a tela vermelha do Windows 10 é causada por erro de hardware, principalmente se você fizer overclock em seu PC / laptop com Windows. Apesar disso, às vezes a tela vermelha da morte também é causada por drivers desatualizados ou incompatíveis ou devido a problemas de BIOS.

A Tela Laranja da Morte no Windows ocorre devido a erros fatais de hardware. Vários motivos foram relatados para a Tela Laranja da Morte. Alguns tiveram esse problema ao assistir a um vídeo do YouTube, alguns não conseguiam inicializar no Windows. Pode até ocorrer ao acordar do sono.

A Tela Laranja da Morte no Windows ocorre devido a erros fatais de hardware. Vários motivos foram relatados para a Tela Laranja da Morte. Alguns tiveram esse problema ao assistir a um vídeo do YouTube, alguns não conseguiam inicializar no Windows. Pode até ocorrer ao acordar do sono.

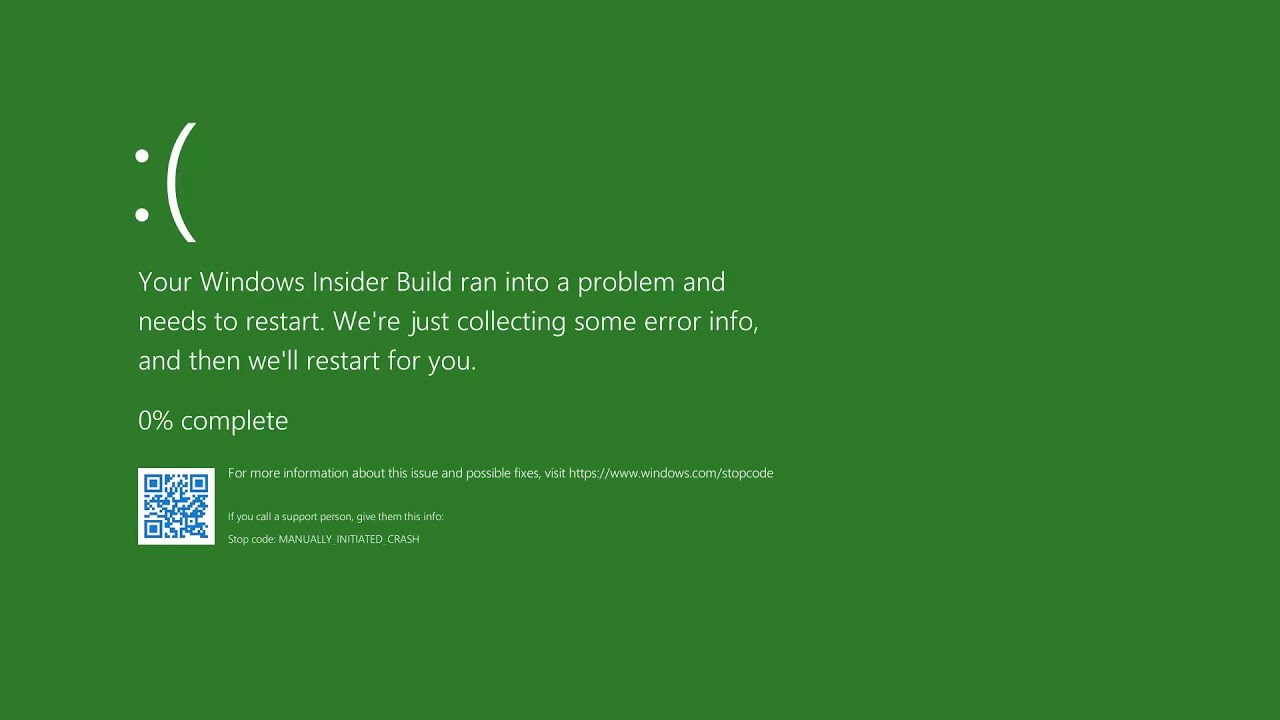

A tela verde da morte só aparece quando você está executando uma versão Insider Preview do Windows 10. É o mesmo que a tela azul da morte e mostrará as mesmas mensagens de erro. ... Se você vir uma tela verde da morte (GSOD) no seu PC, isso é um sinal de que você está usando uma compilação do Insider Preview do Windows 10.

A tela verde da morte só aparece quando você está executando uma versão Insider Preview do Windows 10. É o mesmo que a tela azul da morte e mostrará as mesmas mensagens de erro. ... Se você vir uma tela verde da morte (GSOD) no seu PC, isso é um sinal de que você está usando uma compilação do Insider Preview do Windows 10.

A tela branca no Windows também é um erro em que a tela do computador fica branca e congela. Pode haver várias coisas que podem fazer com que a tela branca apareça no monitor do laptop com Windows. Mas o principal problema pode ser o mau funcionamento do hardware gráfico.

A tela branca no Windows também é um erro em que a tela do computador fica branca e congela. Pode haver várias coisas que podem fazer com que a tela branca apareça no monitor do laptop com Windows. Mas o principal problema pode ser o mau funcionamento do hardware gráfico. A Logitech anunciou o portátil para jogos Logitech G CLOUD, uma espécie de concorrente do STEAM Deck. De certa forma, porque o motivo é que, não como o Deck, este dispositivo não possui grande poder para executar jogos de PC localmente, em vez disso, é feito com um objetivo em mente: conectar-se aos jogos na nuvem e permitir que você jogue dessa maneira.

O dispositivo vem com uma tela de 7 polegadas com resolução de 1080p na proporção 16:9 com taxa de atualização de 60Hz, um thumbstick analógico, um D-pad, 4 botões de ação e gatilhos. Por dentro, o dispositivo supera o Snapdragon 720G (CPU usado na maioria dos telefones Android), 4 GB de RAM LPDDR4X e 64 GB de armazenamento interno. Como visto, o hardware é muito menos impressionante do que um que vem dentro do deck STEAM, mas, como afirmado, este portátil não se destina a executar jogos de PC nativamente, portanto, este hardware será suficiente para o seu propósito.

A Logitech fez parceria com a Nvidia e a Microsoft para adicionar o GeForce agora e o acesso ao Xbox Cloud Gaming ao seu dispositivo. Se você tiver uma conta em qualquer um desses serviços, poderá usá-los totalmente no portátil para jogos Logitech G Cloud. Você também pode jogar alguns jogos Android através da Google Play Store, mas o objetivo principal são os jogos na nuvem.

O preço de 350$ USD não é muito impressionante, pois o STEAM Deck, que é um dispositivo muito mais capaz, está rodando por 400$ USD, pela diferença de apenas 50$ USD O Deck tem uma vantagem, e o preço em si é um ponto difícil para vender e se colocarmos nessa mistura alguns handhelds retrô que chegam a 100$ USD, a Logitech fica em uma posição desconfortável. Observe que o Nintendo Switch custa 300 $ USD.