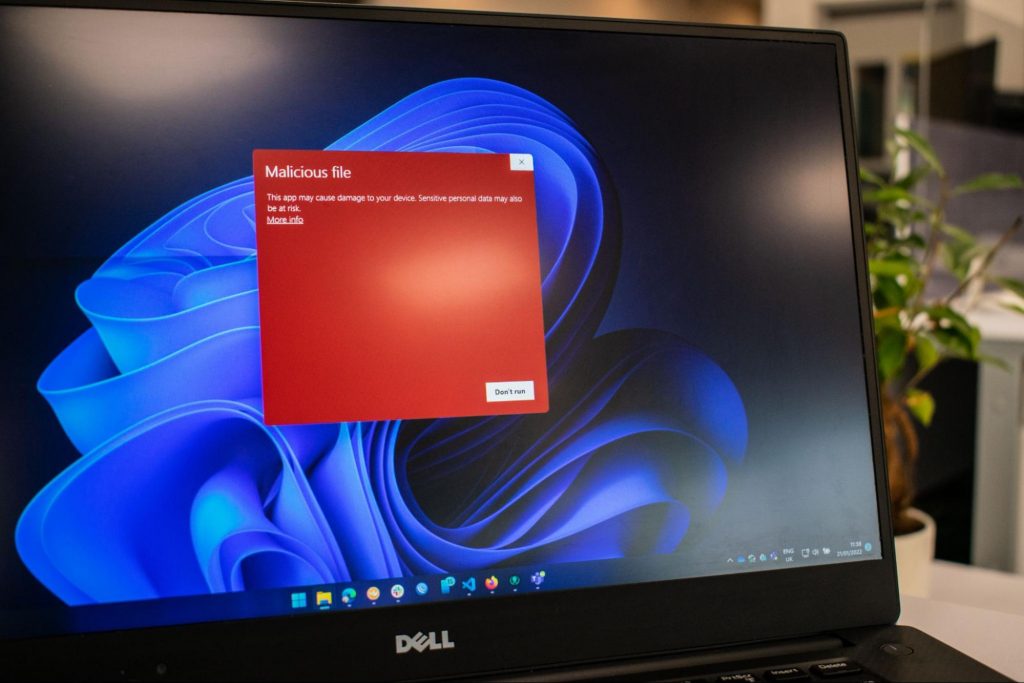

¿Miedo a las crecientes amenazas en línea? Como deberías ser. Pero estamos aquí para mostrarle qué tipos de malware existen y qué puede hacer para mantenerlos a raya.

Definición de malware

Malware proviene del término software malicioso. Es un software diseñado para atacar y explotar dispositivos y redes en beneficio del hacker que lo creó.

El malware se puede transmitir de diferentes maneras. Lo más común es que esto ocurra a través de unidades USB infectadas, archivos descargables o sitios web maliciosos. Según el tipo y el objetivo final, las consecuencias de un ataque de malware pueden variar desde insignificantes hasta catastróficas.

¿Qué tipos de malware hay?

1. virus

Un virus generalmente se propaga a través de archivos, sitios web o enlaces infectados. Es uno de los tipos de malware más antiguos y uno de los más difíciles de eliminar. Eso es porque, una vez activado, se replica a sí mismo, de ahí el nombre.

Puede realizar diferentes tipos de ataques, dependiendo de lo que el creador quiera lograr. La característica principal de un virus es que realmente no se muestra hasta que activas el host. Así que ese es un pensamiento aterrador seguro.

2. Adware

A veces, un bloqueador de anuncios no es suficiente para combatir los anuncios no deseados. Y algunos de ellos pueden, desafortunadamente, ser maliciosos. Pueden redirigirlo a sitios infectados o solicitar descargas de archivos peligrosos. Incluso abrir un sitio malicioso puede provocar el robo de datos.

Por lo tanto, definitivamente tenga cuidado al hacer clic. Incluso si un anuncio parece completamente legítimo, nunca se puede estar demasiado seguro.

3. Ransomware

A través del ransomware, los ciberdelincuentes obtienen acceso a los datos de un usuario y los utilizan para extorsionarlo por dinero. Básicamente, el usuario es amenazado con la eliminación de datos o incluso con la exposición si no se paga un rescate antes de una fecha límite específica.

Este es un tipo de malware particularmente estresante. Si se dirige a un individuo, se aprovecha de su sensación de ansiedad, miedo, culpa e incluso vergüenza. Si se dirige a una empresa (que es mucho más común), se aprovecha no solo de las ganancias de esa empresa, sino también de cada uno de sus clientes y sus datos.

4. Troyanos

Este tipo de malware se disfraza muy bien como un programa de apariencia legítima. Una vez que lo descargue, los piratas informáticos pueden obtener acceso y control total de su dispositivo, datos y red. Incluso se pueden ocultar en juegos, aplicaciones y archivos adjuntos. Sin embargo, no pueden autorreplicarse, así que suponemos que eso es... ¿buenas noticias?

5. Gusanos

Los gusanos pueden replicarse, al igual que los virus, pero no es necesario activar el programa infectado para que se pongan en marcha. Se pueden usar para varios propósitos, que van desde la eliminación de datos hasta el cifrado de archivos para respaldar un ataque de ransomware.

6. Software espía

El spyware se refiere al software malicioso que permanece oculto en su computadora y monitorea su actividad. El tipo más conocido son los keyloggers. Esto se puede usar para robar datos confidenciales como contraseñas e información bancaria.

7. Rootkits

Los rootkits se encuentran entre los tipos de malware más peligrosos. Permiten el acceso administrativo y el control total de un dispositivo, lo que permite que los piratas informáticos continúen secuestrando todos sus datos y monitoreando su actividad sin su conocimiento.

8. Redes de bots

Las botnets son redes formadas por bots, ordenadores que los ciberdelincuentes han infectado con software malicioso. Los bots y las botnets brindan a los piratas informáticos acceso remoto a los dispositivos de los usuarios y les permiten espiar su cámara, tomar capturas de pantalla, memorizar contraseñas y lanzar ataques de denegación de servicio distribuido. Este realmente te pone los pelos de punta.

¿Qué puedes hacer al respecto?

Ya conoces el viejo adagio: más vale prevenir que curar. Y confíe en nosotros, los ataques de malware son tan dolorosos para usted que sabe qué. realmente no quiero arrepentirme.

Afortunadamente, existen soluciones simples que pueden protegerlo de la mayoría de las amenazas digitales en estos días. Lo que quiere ver es un programa antivirus sólido. Bueno, técnicamente, necesitas un antiel malware programa, pero dado que este último evolucionó a partir del primero, todavía nos referimos a ellos principalmente como software antivirus.

La mayoría de los programas antimalware en estos días no solo lo protegen de los riesgos potenciales en línea, sino que también incluyen características adicionales. por ejemplo, algunos Antivirus de Bitdefender los paquetes también incluyen control parental y una VPN. Y Bitdefender no es solo para PC: también ofrece protección para su amado iPhone o Android. Puedes lanzar un administrador de contraseñas allí también, para una capa adicional de seguridad.

Si no está demasiado preocupado por todas estas diversas amenazas o siente que no necesita seguridad adicional, al menos puede tomar un paso para proteger su información de la exposición a los ciberdelincuentes que acechan mientras navega. Esto se puede hacer a través de una buena VPN como Surfshark, que oculta su identidad en el espacio digital y evita que sus datos sean rastreados.

Elegir el software de protección adecuado es especialmente importante si tiene niños con acceso a Internet, ya que lamentablemente son aún más vulnerables a los ataques maliciosos. Si no está seguro de cuál es el tipo de programa antimalware adecuado para usted, puede comunicarse con nosotros y estaremos encantados de ayudarlo a mantener la seguridad digital de toda su casa u oficina.

La línea de fondo

La verdad es que no hay forma de estar 100% protegido en el mundo en línea. Los piratas informáticos encuentran constantemente nuevas formas de infiltrarse en nuestros dispositivos. Pero el software de lucha contra el malware evoluciona junto con ellos y todavía hay muchas cosas que puede hacer para mantener alejados los riesgos. ¡Mantenerse seguro!

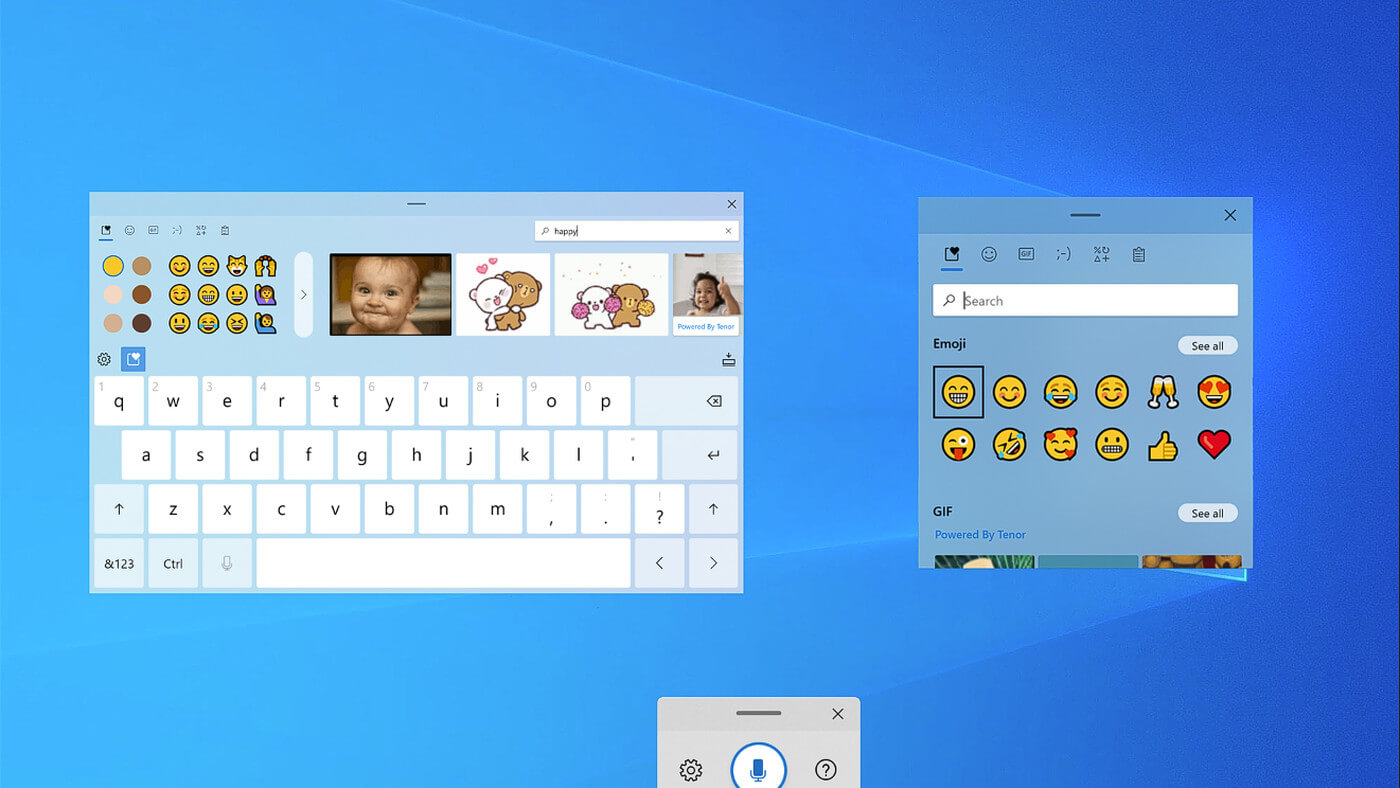

Si por casualidad está trabajando en una PC con pantalla táctil, tableta o cualquier dispositivo similar y no tiene acceso a un teclado de hardware, hay una manera de colocar el Teclado táctil en su pantalla para escribir fácilmente, y puede habilitar el ícono en la barra de tareas para fácil acceso.

Si por casualidad está trabajando en una PC con pantalla táctil, tableta o cualquier dispositivo similar y no tiene acceso a un teclado de hardware, hay una manera de colocar el Teclado táctil en su pantalla para escribir fácilmente, y puede habilitar el ícono en la barra de tareas para fácil acceso.

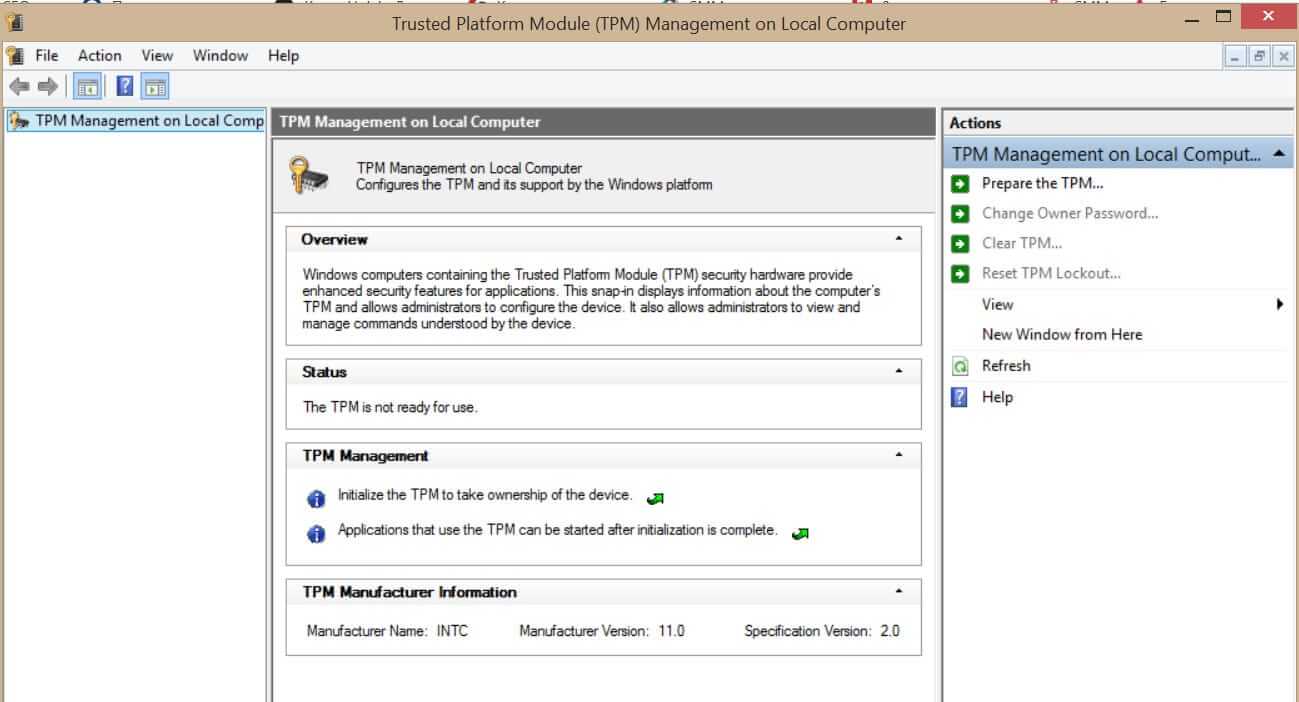

Omitir TPM con el cambio de medios de instalación

Omitir TPM con el cambio de medios de instalación ¿Qué es exactamente TPM?

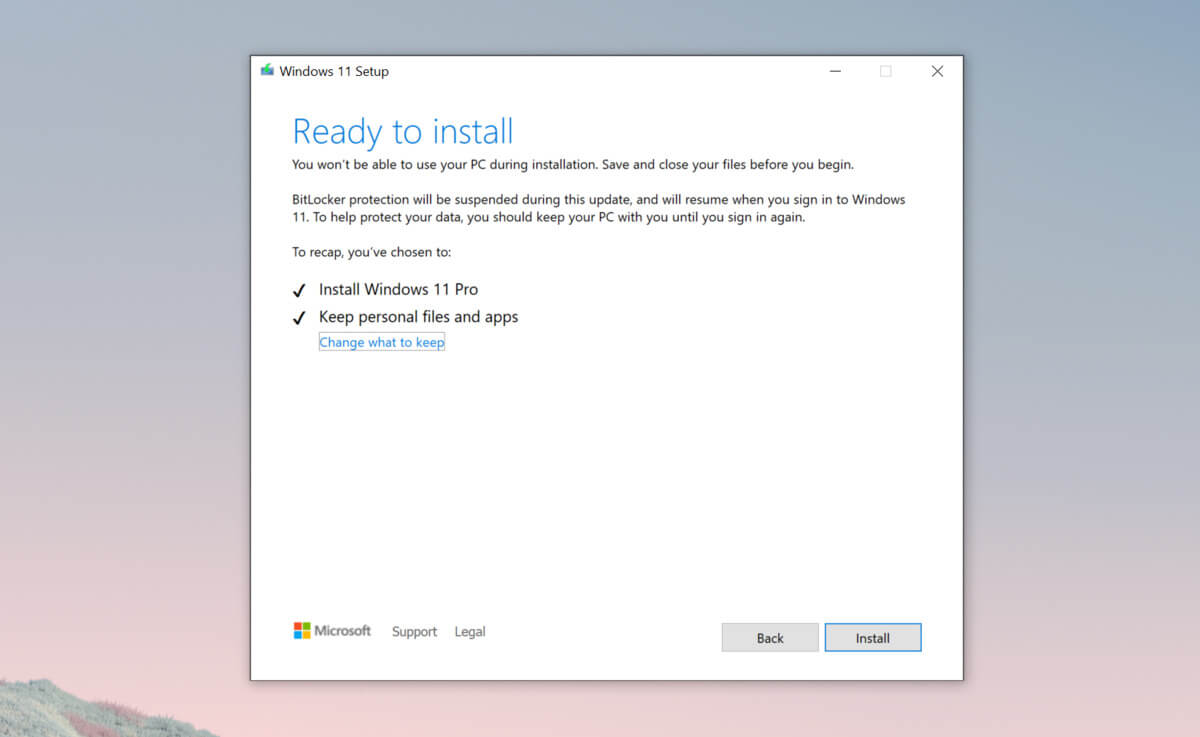

¿Qué es exactamente TPM? Microsoft acaba de lanzar el archivo ISo de Windows 11, basado en el último Insider Preview Build 22000.132. Dentro de la compilación, puede probar funciones completamente nuevas, como la aplicación actualizada del reloj, la herramienta de recorte y todo lo que se ha lanzado hasta ahora a través de varios parches. También puede usar el archivo ISO de Windows 11 para hacer una instalación limpia en su computadora, pero si elige esta opción, se eliminarán todos sus archivos existentes. Microsoft dice que agregó la capacidad de nombrar su PC durante la experiencia de configuración. También podrá experimentar la aplicación Comenzar que está diseñada para ayudarlo a comenzar con su nueva PC con Windows 11 (incluso si en realidad no es una nueva).

Microsoft acaba de lanzar el archivo ISo de Windows 11, basado en el último Insider Preview Build 22000.132. Dentro de la compilación, puede probar funciones completamente nuevas, como la aplicación actualizada del reloj, la herramienta de recorte y todo lo que se ha lanzado hasta ahora a través de varios parches. También puede usar el archivo ISO de Windows 11 para hacer una instalación limpia en su computadora, pero si elige esta opción, se eliminarán todos sus archivos existentes. Microsoft dice que agregó la capacidad de nombrar su PC durante la experiencia de configuración. También podrá experimentar la aplicación Comenzar que está diseñada para ayudarlo a comenzar con su nueva PC con Windows 11 (incluso si en realidad no es una nueva).