Steam se ha consolidado como la tienda de juegos digitales más grande del mundo. Primero, lanza todo el camino de regreso el 12 de septiembre.

th, 2003, estaba destinado a ser un cliente de software independiente destinado a ofrecer actualizaciones para los juegos de Valve. Pronto se amplió para incluir títulos de terceros. La mayor expansión de Steam y su popularidad comenzaron en 2004 con el lanzamiento de Half-life 2. Steam permitió que las ediciones precompradas se descargaran antes del lanzamiento oficial del juego, lo que hizo que estuviera disponible para jugar en el momento en que salió oficialmente. Muy pronto después de que Steam ganara su popularidad, Valve abrió las puertas a otros desarrolladores y les ofreció usar Steam como medio para una plataforma de distribución digital. Hoy alberga más de 30000 títulos de juegos diferentes, sin incluir DLC ni aplicaciones. Y qué tan pronto saldrá a la venta la plataforma de vapor de Valve, nos gustaría compartir algunos consejos y trucos geniales sobre Steam en sí mismo para jugar fácilmente todos los días.

Seguridad de la cuenta de Steam Guard

La seguridad de cualquiera de sus cuentas debe ser algo que realmente se tome en serio. Entonces, como siempre, use una contraseña segura para Steam, pero si desea una capa adicional de seguridad, y debería hacerlo, use la función integrada de Steam: Guard Account Security. Para activar Security Guard vaya a

Steam> Configuración> Cuenta> Administrar la seguridad de la cuenta de Steam Guard. Una vez habilitado, podrá utilizar la aplicación móvil Steam para obtener un código especial al abrir Steam o su dirección de correo electrónico.

Usar la función beta de Steam

Una vez que se crea una cuenta de Steam de forma predeterminada, descargará e instalará el cliente. En el cliente, tendrá las últimas funciones disponibles, pero hay más funciones de Steam que las predeterminadas, funciones beta que pueden ofrecer algunas funciones nuevas y mejoradas, y no se preocupe, son estables y no tienen errores. He estado en Steam beta durante años y ni una sola vez he tenido problemas con el cliente en sí, pero siempre he tenido las últimas funciones que llegarán a los usuarios regulares más adelante. Para habilitar la participación beta para ir a

Steam> Configuración> Cuenta, abra el menú desplegable de participación Beta y elija Steam Beta Update. Confirme en Aceptar y reinicie el cliente Steam. Ahora obtendrá primero todas las funciones más recientes.

Administre su biblioteca a través de Colecciones

La colección es una buena idea para organizar su gran biblioteca de juegos en diferentes colecciones o secciones que se expanden y contraen fácilmente para facilitar la navegación y la organización. Para agregar el juego a una colección, simplemente haga clic derecho sobre él y seleccione

Agregar a> Nueva colección, haz un nombre para una colección como acción, RPG o lo que sea que mueva tu barco, y listo. Una vez que se crea la colección, se pueden agregar otros juegos simplemente arrastrándola a la colección deseada.

Hacer estantes

Los estantes son formas de ver sus colecciones en las áreas más grandes de los clientes de Steam. Haciendo click

Agregar estante> Elegir un estante, ahora puede agregar su colección a un estante en la parte más grande del cliente como un contenedor de desplazamiento horizontal con sus juegos elegidos. También hay algunos estantes predefinidos como Todos los juegos, Actividad reciente de amigos y más.

Ocultar juego de la biblioteca

Haciendo clic derecho en un juego y seleccionando

Administrar> Ocultar este juego eliminarás el juego de la vista activa de tu biblioteca de Steam. Tenga en cuenta que el juego seguirá siendo de su propiedad y formará parte de su biblioteca, simplemente no podrá verlo. Esta es una gran característica cuando, por ejemplo, tiene algunas cosas que vienen como parte del paquete del juego que no le interesan realmente cuando tiene 2 versiones diferentes del mismo juego como, por ejemplo, la edición estándar y la edición de lujo o simplemente no quiere para tener el juego visible en la biblioteca. Puede encontrar un juego oculto escribiendo su nombre en el cuadro de búsqueda y desde allí puede mostrarlo.

Reproducir bandas sonoras de juegos dentro de Steam

Algunos juegos te ofrecen comprar sus bandas sonoras si te gusta su música y algunos incluso incluyen OST con una compra regular. Steam le permite reproducir estas bandas sonoras e incluso le permite importar su propia carpeta de biblioteca de música para reproducir toda su música dentro del propio cliente. Incluso tiene opciones para detener automáticamente la reproducción de música una vez que se ejecuta el juego y también puedes crear listas de reproducción. Las bandas sonoras de tus juegos comprados se incluyen automáticamente, el resto deberás agregarlo dirigiendo Steam a la carpeta donde guardas la música.

Configurar gamepad

Dentro de Steam, puedes configurar la configuración general de tu gamepad, la configuración de la imagen grande, la configuración del escritorio, etc. Steam aceptó la idea de que muchos usuarios de OC en estos días poseen y juegan con gamepads, por lo que ha implementado opciones de configuración dentro de él. Para configurar su pad, vaya a

Steam> Configuración> Controlador.

Usar el modo Steam de imagen grande

El modo de imagen grande es la idea de Steam de hacer de Steam un centro de entretenimiento. Una vez que se activa, cambia de la aplicación al modo de pantalla completa dirigido a pantallas de TV o monitores grandes. Puede navegar fácilmente a través de él a través de gamepad, mouse, teclado u otros dispositivos. Tienes acceso a la tienda, a tu biblioteca de juegos, etc. Igual que tu típica aplicación de Steam pero un poco diferente. Puede activarlo fácilmente a través de

Ver> Modo de imagen grande y compruebe usted mismo si esto es algo que prefiere sobre un diseño de aplicación estándar.

Habilitar Steam Cloud

Steam Cloud es una gran característica que utiliza el almacenamiento en la nube para guardar el progreso de su juego, lo que significa que puede cambiar fácilmente a otra PC, instalar juegos allí y continuar donde lo dejó. Muchos juegos son compatibles con esta función en lugar de guardar los guardados localmente y es una gran función que vale la pena activar. Para activar y utilizar el servicio Steam Cloud, vaya a

Steam> Configuración> Nube> Habilitar la sincronización de Steam en la nube. Solo recuerde verificar si el juego al que está jugando admite esta opción.

Comparta sus juegos a través de Compartir en familia

Compartir en familia es una función de Steam que le permite compartir su biblioteca de juegos con hasta 5 cuentas en hasta 10 dispositivos diferentes. Esta es una excelente manera de permitir que otros miembros de su familia o incluso amigos cercanos disfruten de algunos juegos que tiene o viceversa. También obtendrán sus propios juegos guardados para que pueda dormir seguro sabiendo que su progreso no se puede cambiar ni obstaculizar. El uso compartido familiar se puede activar iniciando sesión en el cliente PC Steam donde le gustaría compartir su biblioteca y navegar a

Steam> Configuración> Familia y luego haga clic en Autorizar compartir biblioteca en esta computadora.

Reembolsar un juego

A veces, el juego no es el mismo que se anuncia, a veces no funcionará en su PC, a veces las especificaciones de hardware son demasiado altas y hacen que el juego no se pueda jugar, etc. Por cualquier motivo, es posible que Steam le ofrezca un reembolso completo del precio del juego si lo desea. para hacerlo, solo necesita cumplir con 2 criterios, el juego debe haber sido comprado dentro de un período de 2 semanas, las compras anteriores no se pueden reembolsar y su tiempo de juego no debe exceder las 2 horas de tiempo de juego. Si encaja en esta categoría, todo lo que necesita hacer para recuperar el dinero completo es

Ayuda> Soporte de Steam, elija un juego reciente de la lista elegible y solicite un reembolso.

Regala un juego

Como puedes comprar regalos para tus amigos o seres queridos en la vida real, Valve se aseguró de que también puedas hacerlo en formato digital. Regalar juegos a través de Steam es simple y directo. Elija un juego que desee regalar, vaya a su carrito de compras y en lugar de hacer clic en Comprar para mí, haga clic en

Compra como regalo, desde allí serás llevado a tu lista de amigos para elegir a quién te gustaría regalar un juego junto con la opción de escribir una pequeña nota al receptor como feliz cumpleaños, disfrutar o lo que sea.

Transmitir juegos en Steam

Aunque Steam todavía no está disponible en streaming como Twitch o los juegos de Facebook, hay una opción para transmitir sus sesiones de juego en él. Haga clic en

Steam> Configuración> Transmisión para hacer todos los ajustes y comenzar a transmitir. También puede ver transmisiones de su lista de amigos y Steam ahora transmite transmisiones populares directamente a su cliente si desea verlas.

Tomar una captura de pantalla del juego

Presionando

F12, puedes tomar una captura de pantalla de cualquier juego y guardarla dentro de tu biblioteca en la nube de Steam. Por supuesto, puede cambiar esta clave de captura de pantalla predeterminada a través de

Configuración> En el juego y si desea ver sus capturas de pantalla, siempre puede hacerlo en

Ver biblioteca de capturas de pantalla en la página de un juego. Eso es todo, nuestros consejos y trucos de Steam para una vida de juego fácil y buena, espero verte pronto en errortools.com para sus artículos diarios, consejos y trucos.

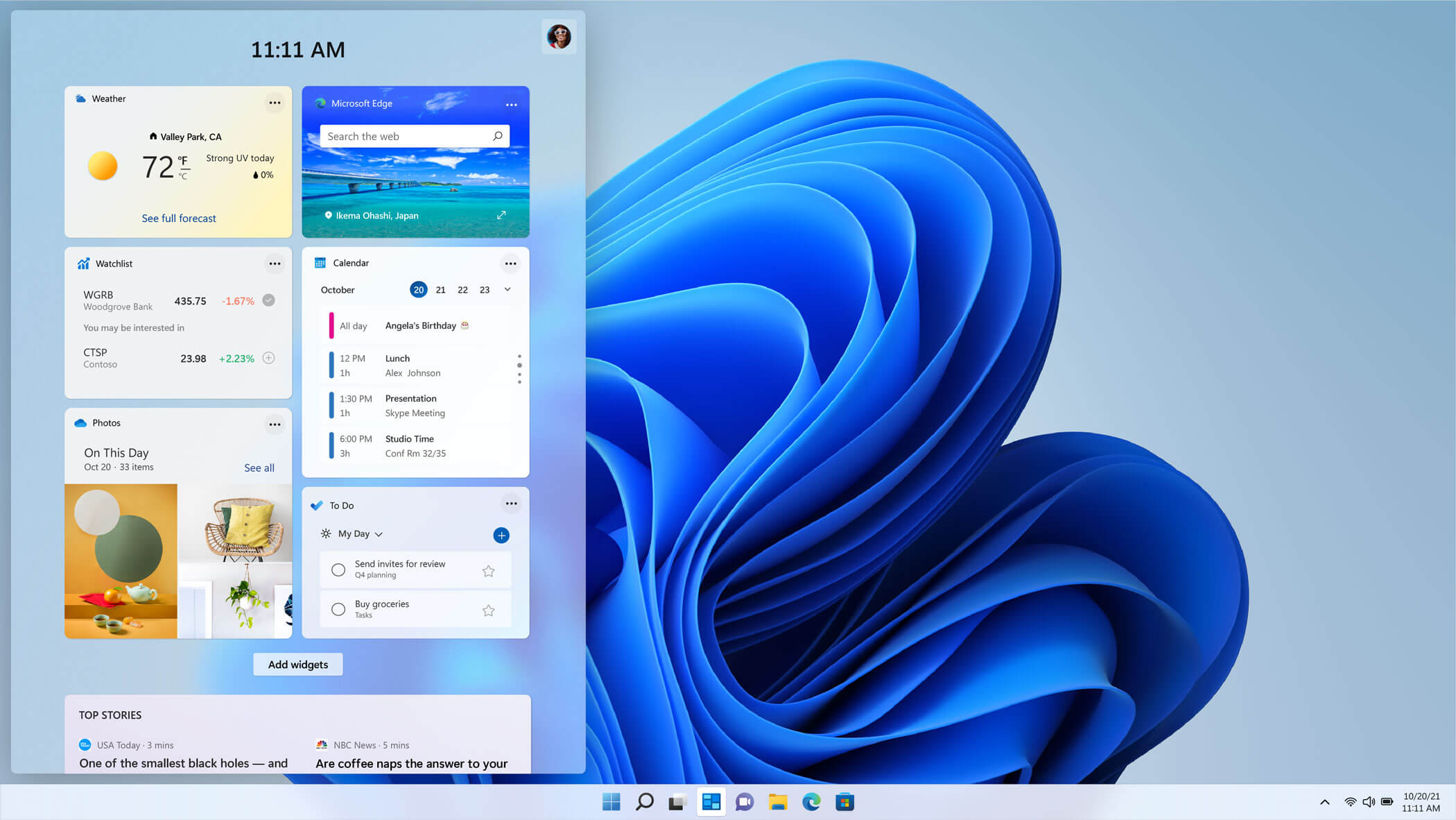

El menú del nuevo widget dentro de Windows 11 generalmente se recibe con una actitud positiva, pero todavía hay usuarios que prefieren no tenerlo. Afortunadamente para ellos, Microsoft incluyó una manera muy fácil de activar o desactivar el menú de widgets. Siga esta sencilla guía para ver cómo.

El menú del nuevo widget dentro de Windows 11 generalmente se recibe con una actitud positiva, pero todavía hay usuarios que prefieren no tenerlo. Afortunadamente para ellos, Microsoft incluyó una manera muy fácil de activar o desactivar el menú de widgets. Siga esta sencilla guía para ver cómo.

Steam se ha consolidado como la tienda de juegos digitales más grande del mundo. Primero, lanza todo el camino de regreso el 12 de septiembre.th, 2003, estaba destinado a ser un cliente de software independiente destinado a ofrecer actualizaciones para los juegos de Valve. Pronto se amplió para incluir títulos de terceros. La mayor expansión de Steam y su popularidad comenzaron en 2004 con el lanzamiento de Half-life 2. Steam permitió que las ediciones precompradas se descargaran antes del lanzamiento oficial del juego, lo que hizo que estuviera disponible para jugar en el momento en que salió oficialmente. Muy pronto después de que Steam ganara su popularidad, Valve abrió las puertas a otros desarrolladores y les ofreció usar Steam como medio para una plataforma de distribución digital. Hoy alberga más de 30000 títulos de juegos diferentes, sin incluir DLC ni aplicaciones. Y qué tan pronto saldrá a la venta la plataforma de vapor de Valve, nos gustaría compartir algunos consejos y trucos geniales sobre Steam en sí mismo para jugar fácilmente todos los días.

Steam se ha consolidado como la tienda de juegos digitales más grande del mundo. Primero, lanza todo el camino de regreso el 12 de septiembre.th, 2003, estaba destinado a ser un cliente de software independiente destinado a ofrecer actualizaciones para los juegos de Valve. Pronto se amplió para incluir títulos de terceros. La mayor expansión de Steam y su popularidad comenzaron en 2004 con el lanzamiento de Half-life 2. Steam permitió que las ediciones precompradas se descargaran antes del lanzamiento oficial del juego, lo que hizo que estuviera disponible para jugar en el momento en que salió oficialmente. Muy pronto después de que Steam ganara su popularidad, Valve abrió las puertas a otros desarrolladores y les ofreció usar Steam como medio para una plataforma de distribución digital. Hoy alberga más de 30000 títulos de juegos diferentes, sin incluir DLC ni aplicaciones. Y qué tan pronto saldrá a la venta la plataforma de vapor de Valve, nos gustaría compartir algunos consejos y trucos geniales sobre Steam en sí mismo para jugar fácilmente todos los días.

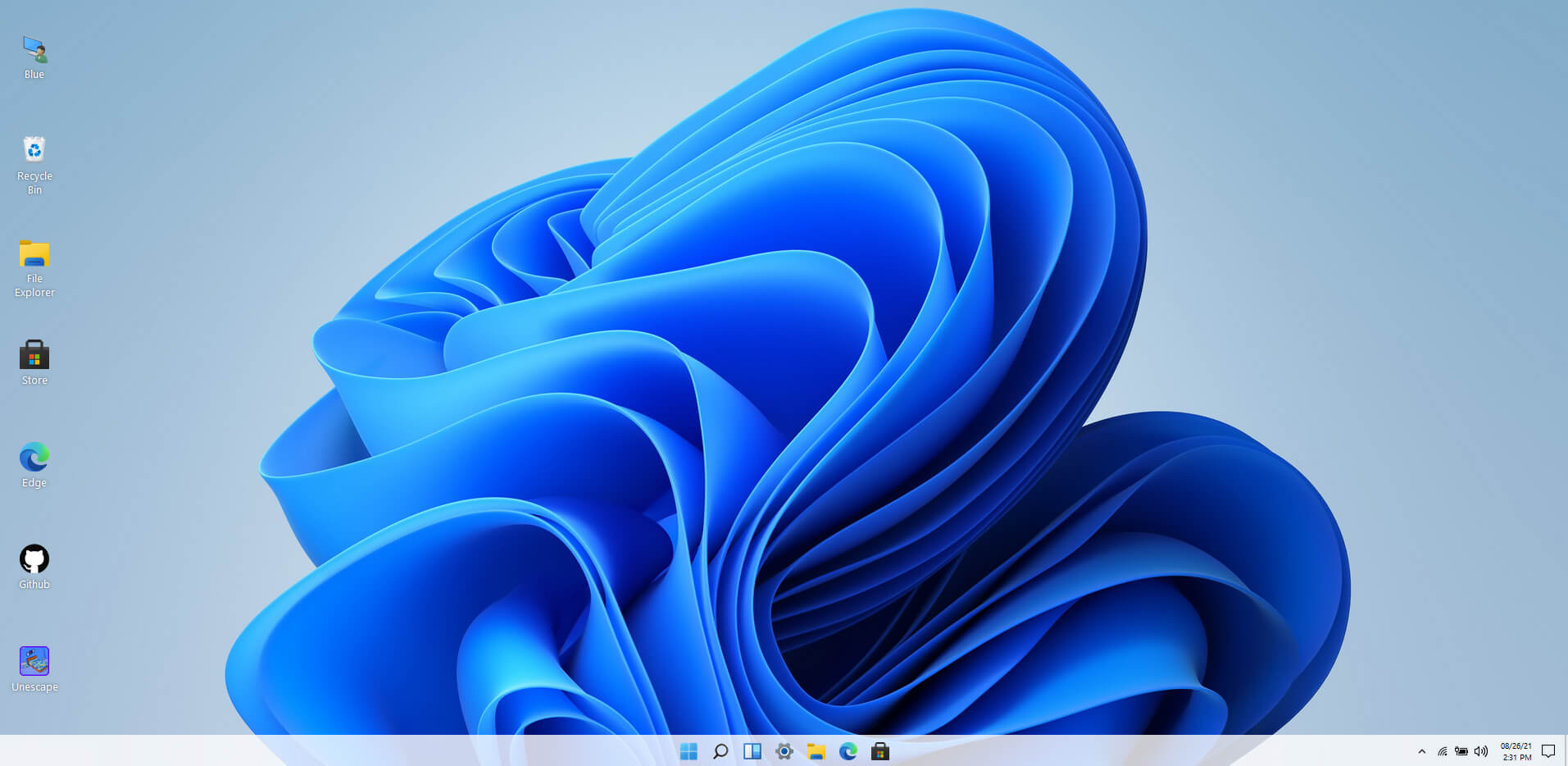

La fecha de lanzamiento de Windows 11 se está acercando, algunas personas lo han probado a través de una compilación interna, otras han decidido no hacerlo. Nos ha llamado la atención que hay un pequeño sitio web creado por BlueEdge que ofrece un escritorio virtual de Windows 11. Abrir el sitio web lo colocará directamente dentro del escritorio de Windows 11, ahora tenga en cuenta que esto no es Windows 11, es una simulación del sistema operativo más nuevo de Microsoft y, por lo tanto, muchas cosas no funcionarán como el Explorador de archivos, etc. está funcionando es la interfaz de usuario en sí, puede ver cómo le gusta la nueva barra de tareas, el menú de inicio, los widgets y algunas otras cosas. Simplemente puede aparecer en el sitio y verificar si le gusta la nueva apariencia general de la interfaz de usuario de Windows 11 antes de instalarla o probarla. Estamos seguros de que vendrán muchas más opciones con el tiempo, pero incluso ahora puede tener una idea del sistema operativo más nuevo. Sitio de Windows 11 BlueEdge:

La fecha de lanzamiento de Windows 11 se está acercando, algunas personas lo han probado a través de una compilación interna, otras han decidido no hacerlo. Nos ha llamado la atención que hay un pequeño sitio web creado por BlueEdge que ofrece un escritorio virtual de Windows 11. Abrir el sitio web lo colocará directamente dentro del escritorio de Windows 11, ahora tenga en cuenta que esto no es Windows 11, es una simulación del sistema operativo más nuevo de Microsoft y, por lo tanto, muchas cosas no funcionarán como el Explorador de archivos, etc. está funcionando es la interfaz de usuario en sí, puede ver cómo le gusta la nueva barra de tareas, el menú de inicio, los widgets y algunas otras cosas. Simplemente puede aparecer en el sitio y verificar si le gusta la nueva apariencia general de la interfaz de usuario de Windows 11 antes de instalarla o probarla. Estamos seguros de que vendrán muchas más opciones con el tiempo, pero incluso ahora puede tener una idea del sistema operativo más nuevo. Sitio de Windows 11 BlueEdge: