SearchApp von Blpsearch ist ein Browser-Hijacker, der derzeit auf Google Chrome-Browser abzielt. Es wird als Tool angeboten, das dem Benutzer ein verbessertes Online-Sucherlebnis bietet. Search App verfügt außerdem über weitere tolle Tools, mit denen Sie das Web schnell über ein neues Tab-Fenster durchsuchen können.

Diese Erweiterung hat Ihre Startseite und die neue Tab-Suche in blpsearch geändert. Während der Installation werden während Ihrer Browsersitzungen zusätzliche Anzeigen und gesponserte Links angezeigt. Es sammelt Benutzer-Browsing-Informationen und verwendet sie, um gesponserte Inhalte besser bereitzustellen.

Über Browser-Hijacker

Browser-Hijacking bedeutet, dass ein bösartiger Code ohne Ihre Zustimmung die Kontrolle über Ihren Webbrowser erlangt und dessen Einstellungen verändert. Es gibt zahlreiche Gründe, warum es bei Ihnen zu einem Browser-Hijack kommen könnte. Kommerzialisierung, Marketing und Werbung sind jedoch die Hauptgründe für ihre Entstehung. Im Allgemeinen erzwingen Hijacker Zugriffe auf Websites ihrer Wahl, um entweder den Webverkehr zu steigern und so höhere Werbeeinnahmen zu erzielen, oder um eine Provision für jeden Benutzer zu erhalten, der diese besucht. Dennoch ist es nicht so naiv. Ihre Internetsicherheit ist gefährdet und es ist auch sehr ärgerlich. Im schlimmsten Fall könnte Ihr Browser gehackt werden, um schädliche Software herunterzuladen, die Ihrem Computer oder Laptop großen Schaden zufügt.

Finden Sie heraus, wie Sie einen Browser-Hijack identifizieren können

Zu den Symptomen, die darauf hinweisen, dass Ihr Internetbrowser gehackt wurde, gehören: Die Homepage Ihres Webbrowsers ist plötzlich anders; Lesezeichen und die neue Registerkarte werden ebenfalls geändert; die Standardbrowserkonfigurationen wurden geändert und/oder Ihre Standard-Web-Engine wurde geändert; Ihrem Webbrowser werden unaufgefordert neue Symbolleisten hinzugefügt; Sie bemerken, dass in Ihren Webbrowsern oder auf Ihrem Bildschirm zahlreiche Anzeigen erscheinen. Ihr Browser weist Instabilitätsprobleme auf oder zeigt häufig Fehler an; Es ist nicht möglich, zu bestimmten Websites zu navigieren, insbesondere zu Websites mit Anti-Malware- und anderer Computersicherheitssoftware.

Wie es Ihren PC infiziert

Browser-Hijacker können auf die eine oder andere Weise in einen PC eindringen, beispielsweise über Dateifreigabe, Downloads und auch E-Mail. Viele Internetbrowser-Hijacking-Angriffe erfolgen über Zusatzanwendungen, z. B. Symbolleisten, Browser-Hilfsobjekte (BHO) oder Erweiterungen, die Webbrowsern hinzugefügt werden, um ihnen zusätzliche Funktionen bereitzustellen. Einige Browser-Hijacker verbreiten sich auf den Computern der Benutzer, indem sie eine betrügerische Softwareverteilungsstrategie namens „Bündelung“ verwenden (im Allgemeinen über Shareware und Freeware). Beispiele für beliebte Browser-Hijacker sind Fireball, GoSave, Ask Toolbar, CoolWebSearch, RocketTab und Babylon Toolbar. Browser-Hijacker können Tastatureingaben von Benutzern aufzeichnen, um potenziell wichtige Informationen zu sammeln, was zu Datenschutzproblemen führen, Instabilität auf Systemen verursachen, das Benutzererlebnis drastisch stören und letztendlich das System so weit verlangsamen kann, dass es unbrauchbar wird.

So reparieren Sie einen Browser-Hijack

Das einzige, was Sie versuchen könnten, um einen Browser-Hijacker zu entfernen, besteht darin, die bösartige Software in der Liste „Programme hinzufügen oder entfernen“ der Windows-Systemsteuerung zu entdecken. Es könnte da sein oder auch nicht. Wenn dies der Fall ist, deinstallieren Sie es. Einige Hijacker sind jedoch schwieriger zu lokalisieren oder zu entfernen, da sie möglicherweise mit bestimmten wichtigen Computerdateien in Verbindung gebracht werden, die es ihnen ermöglichen, als notwendiger Betriebssystemprozess zu funktionieren. Sie sollten nur dann über manuelle Korrekturen nachdenken, wenn Sie eine technisch versierte Person sind, da es negative Folgen hat, wenn Sie mit der Systemregistrierung und der HOSTS-Datei herumspielen. Durch das Installieren und Ausführen von Antivirensoftware auf dem betroffenen Computer können Browserentführer und andere bösartige Programme automatisch gelöscht werden. Safebytes Anti-Malware verfügt über eine hochmoderne Anti-Malware-Engine, mit der Sie eine Browser-Hijacker-Infektion von vornherein verhindern und alle bestehenden Probleme beseitigen können. Zusammen mit dem Anti-Malware-Tool kann Ihnen ein PC-Optimierer dabei helfen, alle verknüpften Dateien und Änderungen in der Computerregistrierung automatisch zu entfernen.

Was tun, wenn Sie keine Anti-Malware installieren können?

Malware kann auf Ihrem PC großen Schaden anrichten. Manche Malware unternimmt große Anstrengungen, um Sie daran zu hindern, etwas auf Ihrem Computer herunterzuladen oder zu installieren, insbesondere Antivirensoftwareprogramme. Wenn Sie dies jetzt lesen, ist Ihnen vielleicht klar geworden, dass eine Malware-Infektion der Grund für Ihren blockierten Internetverkehr ist. Wie gehen Sie also vor, wenn Sie eine Antivirenanwendung wie Safebytes herunterladen und installieren müssen? Es gibt einige Schritte, die Sie unternehmen können, um dieses Problem zu umgehen.

Installieren Sie das Antivirenprogramm im abgesicherten Modus mit Netzwerk

Im abgesicherten Modus können Sie tatsächlich Windows-Einstellungen ändern, Programme deinstallieren oder installieren und schwer zu löschende Malware beseitigen. Für den Fall, dass die Malware die Internetverbindung blockiert und Ihren Computer beeinträchtigt, können Sie durch die Ausführung im abgesicherten Modus ein Antivirenprogramm herunterladen und einen Scan durchführen und gleichzeitig den potenziellen Schaden begrenzen. Um in den abgesicherten Modus zu booten, drücken Sie kurz bevor der Windows-Startbildschirm angezeigt wird, die Taste „F8“ auf der Tastatur. Oder führen Sie direkt nach dem normalen Windows-Start MSConfig aus, aktivieren Sie „Sicherer Start“ auf der Registerkarte „Start“ und klicken Sie auf „Übernehmen“. Sobald Sie sich im abgesicherten Modus befinden, können Sie versuchen, Ihr Antivirenprogramm ohne Behinderung durch die Malware zu installieren. Führen Sie nach der Installation den Malware-Scanner aus, um die meisten Standardinfektionen zu beseitigen.

Verwenden Sie einen alternativen Browser, um Sicherheitssoftware herunterzuladen

Manche Malware zielt nur auf bestimmte Webbrowser ab. Wenn dies bei Ihnen der Fall ist, verwenden Sie einen anderen Webbrowser, da dieser den Virus umgehen könnte. Falls Sie vermuten, dass Ihr Internet Explorer von einem Virus gehackt oder auf andere Weise von Cyberkriminellen kompromittiert wurde, ist es am effektivsten, zu einem alternativen Webbrowser wie Google Chrome, Mozilla Firefox oder Apple Safari zu wechseln, um Ihren Internet Explorer herunterzuladen ausgewähltes Sicherheitsprogramm – Safebytes Anti-Malware.

Installieren Sie Antivirus auf einem Flash-Laufwerk

Hier ist eine weitere Lösung, die eine tragbare USB-Antivirensoftware verwendet, mit der Ihr System ohne Installation auf Malware überprüft werden kann. Führen Sie diese einfachen Schritte aus, um Ihren betroffenen Computer mit einem tragbaren Antivirenprogramm zu bereinigen.

1) Laden Sie Safebytes Anti-Malware auf einem sauberen PC herunter und installieren Sie sie.

2) Schließen Sie das Flash-Laufwerk an einen USB-Anschluss des sauberen Computers an.

3) Führen Sie das Setup-Programm aus, indem Sie auf die ausführbare Datei der heruntergeladenen Anwendung doppelklicken, die die Dateierweiterung .exe hat.

4) Wählen Sie USB-Stick als Ort aus, an dem der Assistent Sie fragt, wo Sie die Anwendung installieren möchten. Befolgen Sie die Anweisungen, um den Installationsvorgang abzuschließen.

5) Übertragen Sie das USB-Laufwerk vom sauberen Computer auf den infizierten Computer.

6) Führen Sie die Safebytes Anti-Malware direkt vom USB-Stick aus, indem Sie auf das Symbol doppelklicken.

7) Klicken Sie auf "Jetzt scannen", um auf dem betroffenen Computer nach Viren zu suchen.

Schützen Sie Ihren Computer mit der SafeBytes Security Suite vor Malware

Wenn Sie das Anti-Malware-Programm für Ihren PC herunterladen möchten, gibt es verschiedene Tools auf dem Markt, die Sie in Betracht ziehen können, aber Sie können einfach niemandem blind vertrauen, unabhängig davon, ob es sich um ein kostenpflichtiges oder ein kostenloses Programm handelt. Einige davon sind ausgezeichnet, andere sind in Ordnung und einige werden Ihren Computer selbst ruinieren! Wählen Sie bei der Suche nach Anti-Malware-Software eine aus, die zuverlässigen, effizienten und vollständigen Schutz vor allen bekannten Computerviren und Malware bietet. Was kommerzielle Tool-Optionen betrifft, entscheiden sich die meisten Menschen für bekannte Marken wie SafeBytes und sind damit recht zufrieden. SafeBytes Anti-Malware ist ein leistungsstarkes, hochwirksames Schutztool, das entwickelt wurde, um Benutzern aller Computerkenntnisse dabei zu helfen, schädliche Bedrohungen auf ihrem Computer zu erkennen und zu beseitigen. Durch ihre hochmoderne Technologie schützt diese Software Ihren PC vor Infektionen durch verschiedene Arten von Malware und anderen Bedrohungen, einschließlich Spyware, Adware, Computerviren, Würmern, Trojanischen Pferden, Keyloggern, potenziell unerwünschten Programmen (PUPs) und Ransomware . SafeBytes Anti-Malware bietet eine Vielzahl erweiterter Funktionen, die es von allen anderen abheben. Nachfolgend sind einige der Funktionen aufgeführt, die Ihnen in SafeBytes gefallen könnten.

Erstklassiger Malware-Schutz: Mithilfe seines verbesserten und ausgefeilten Algorithmus kann dieses Tool zur Malware-Beseitigung die auf Ihrem PC verborgenen Malware-Bedrohungen effektiv identifizieren und beseitigen.

Aktiver Schutz: SafeBytes bietet rund um die Uhr Schutz für Ihren Computer und schränkt Malware-Angriffe in Echtzeit ein. Diese Software überwacht Ihren PC stets auf verdächtige Aktivitäten und aktualisiert sich regelmäßig, um über die neuesten Bedrohungen auf dem Laufenden zu bleiben.

Website-Filterung: SafeBytes überprüft und bewertet jede einzelne Website, die Sie besuchen, mit einer eindeutigen Sicherheitsbewertung und blockiert den Zugriff auf Webseiten, die als Phishing-Websites gelten, und schützt Sie so vor Identitätsdiebstahl oder nachweislich Malware.

Leicht: SafeBytes ist eine leichte und benutzerfreundliche Antiviren- und Anti-Malware-Lösung. Da dieses Programm nur minimale Computerressourcen beansprucht, lässt es die Leistung des Computers genau dort, wo sie hingehört: bei Ihnen.

Fantastischer technischer Support: Wenn Sie die kostenpflichtige Software verwenden, erhalten Sie rund um die Uhr umfassenden Support. Zusammenfassend lässt sich sagen, dass SafeBytes Anti-Malware Ihnen hervorragenden Schutz bei sehr geringer Systemressourcennutzung sowie hervorragende Malware-Erkennung und -Prävention bietet. Sobald Sie SafeBytes Anti-Malware installiert haben, müssen Sie sich keine Sorgen mehr über Malware oder andere Sicherheitsbedenken machen. Wenn Sie also erweiterte Schutzfunktionen und Bedrohungserkennung benötigen, könnte sich der Kauf von SafeBytes Anti-Malware lohnen!

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

Wenn Sie kein automatisiertes Tool verwenden möchten und SearchApp lieber manuell entfernen möchten, können Sie dies möglicherweise tun, indem Sie in der Systemsteuerung zum Windows-Menü „Programme hinzufügen/entfernen“ gehen und das problematische Programm löschen. Bei Browsererweiterungen können Sie diese deinstallieren, indem Sie zum Add-on-/Erweiterungsmanager des Browsers gehen. Möglicherweise möchten Sie auch Ihren Internetbrowser vollständig auf die Standardkonfigurationseinstellungen zurücksetzen. Um die vollständige Entfernung sicherzustellen, überprüfen Sie Ihre Festplatte und Registrierung manuell auf alle folgenden Punkte und entfernen oder setzen Sie die Werte nach Bedarf zurück. Bedenken Sie jedoch, dass dies oft eine schwierige Aufgabe ist und nur Computerprofis sie sicher ausführen können. Darüber hinaus ist manche Malware in der Lage, sich zu replizieren oder das Löschen zu verhindern. Es empfiehlt sich, den Entfernungsvorgang im abgesicherten Modus durchzuführen.

Dateien:

%Dokumente und Einstellungen%\Alle Benutzer\Anwendungsdaten\Blpsearch.com %Programmdateien %\internet explorer\Blpsearch.com\random.mof %Programmdateien (x86)%\gemeinsame Dateien\speechengines\ %programData%\verdächtige Ordner\ %windows%\system32\driver\messy code.dll %AppData%\blpsearch.com\toolbar uninstallStatIE.dat %app data%\Blpsearch.comn Blpsearch.com

Registrierung:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\MATS\WindowsInstaller\EAF386F0-7205-40F2-8DA6-1BABEEFCBE8914.07.30.07.52.18 ProductName=Blpsearch.com

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Tracing\Muvic_RASAPI32

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Tracing\Muvic_RASMANCS

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\EAF386F0-7205-40F2-8DA6-1BABEEFCBE89\DisplayName=Blpsearch.com

HKEY_USERS\S-1-5-21-3825580999-3780825030-779906692-1001\Software\Microsoft\Windows\CurrentVersion\Uninstallf25211-852e-4d10-b6f5-50b1338a9271\DisplayName=Blpsearch.com

Heutzutage haben die meisten Menschen Facebook-Konten, über die sie mit Freunden und Familie in Kontakt bleiben. Aber auch für eine andere Partei, nämlich Hacker, ist das große Facebook-Nutzernetzwerk sehr interessant. Es gibt viele Möglichkeiten, wie Hacker Ihre Daten durch direkte Hacks, Tricks und Social Engineering stehlen können, um an Ihre Anmeldedaten, E-Mails und viele andere Dinge zu gelangen und damit weiteren Schaden anzurichten. Sobald ein Hacker Informationen benötigt, ist es sehr schwierig, die Auswirkungen zu minimieren, und alle Ihre Informationen könnten kompromittiert werden, von einer Freundesliste bis hin zu Kreditkartennummern. Lesen Sie weiter, um zu erfahren, wie Sie sich vor diesen Angriffen schützen können, und erfahren Sie mehr über gängige Praktiken, mit denen Hacker Ihre Daten stehlen.

Heutzutage haben die meisten Menschen Facebook-Konten, über die sie mit Freunden und Familie in Kontakt bleiben. Aber auch für eine andere Partei, nämlich Hacker, ist das große Facebook-Nutzernetzwerk sehr interessant. Es gibt viele Möglichkeiten, wie Hacker Ihre Daten durch direkte Hacks, Tricks und Social Engineering stehlen können, um an Ihre Anmeldedaten, E-Mails und viele andere Dinge zu gelangen und damit weiteren Schaden anzurichten. Sobald ein Hacker Informationen benötigt, ist es sehr schwierig, die Auswirkungen zu minimieren, und alle Ihre Informationen könnten kompromittiert werden, von einer Freundesliste bis hin zu Kreditkartennummern. Lesen Sie weiter, um zu erfahren, wie Sie sich vor diesen Angriffen schützen können, und erfahren Sie mehr über gängige Praktiken, mit denen Hacker Ihre Daten stehlen.

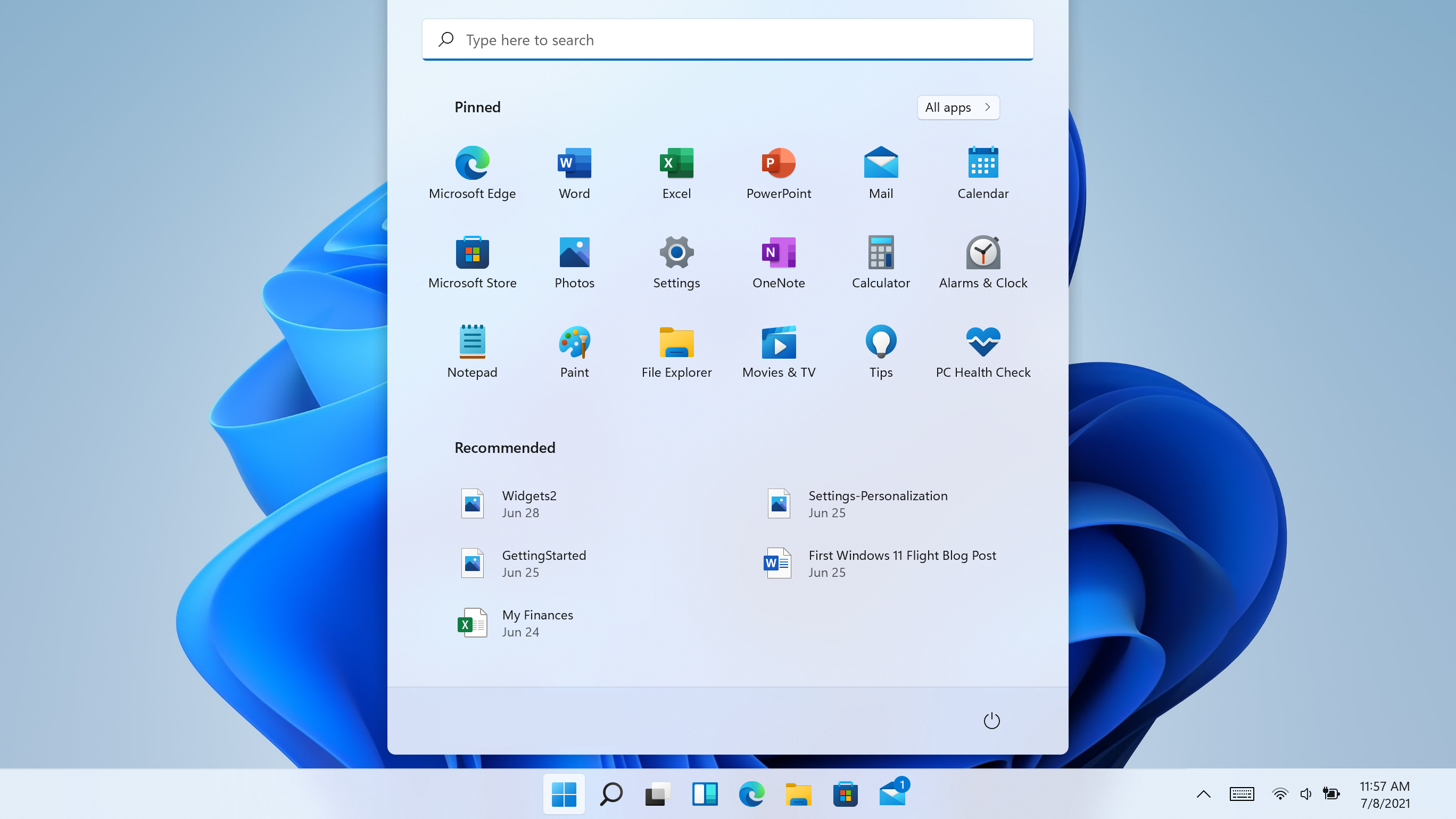

Ich weiß nicht, wie es Ihnen geht, aber ich stelle mein Windows lieber so ein, wie es mir gefällt, und nicht so, wie Microsoft es sich vorstellt. Seien wir ehrlich, nicht alle Benutzer fühlen sich mit den Microsoft-Einstellungen und der Vorstellung, wie die Dinge sein sollten, wohl. Eines der Dinge, die mir selbst in Windows 10 besonders nicht gefallen haben, sind die Symbole, die standardmäßig in meiner Taskleiste angezeigt werden. Bis zum neuesten Windows 11-Update konnten Sie die Standard-Taskleistensymbole auf die gleiche Weise wie in Windows 10 entfernen, genau richtig -Klicken Sie darauf und lösen Sie die Pins. Leider wurde diese Option mit dem neuesten Update-Build für Windows 11 entfernt. Um Standardsymbole aus der Taskleiste zu entfernen, muss man nun zu den Windows 11-Einstellungen gehen und dort auswählen, welches Symbol darauf platziert werden soll. Natürlich ist das nichts bahnbrechendes, aber es fühlt sich trotzdem seltsam an, warum die Standardoption entfernt wurde. Es macht einfach keinen Sinn, aber in letzter Zeit tun es nicht viele Dinge, die von Microsoft kommen. Ich weiß nicht, wie es Ihnen geht, aber ich stelle mein Windows lieber so ein, wie es mir gefällt, und nicht so, wie Microsoft es sich vorstellt. Seien wir ehrlich, nicht alle Benutzer fühlen sich mit den Microsoft-Einstellungen und der Vorstellung, wie die Dinge sein sollten, wohl. Eines der Dinge, die mir selbst in Windows 10 besonders nicht gefallen haben, sind die Symbole, die standardmäßig in meiner Taskleiste angezeigt werden. Bis zum neuesten Windows 11-Update konnten Sie die Standard-Taskleistensymbole auf die gleiche Weise wie in Windows 10 entfernen, genau richtig -Klicken Sie darauf und lösen Sie die Pins. Leider wurde diese Option mit dem neuesten Update für Windows 11 entfernt. Um Standardsymbole aus der Taskleiste zu entfernen, muss man nun zu den Windows 11-Einstellungen gehen und dort auswählen, welches Symbol darauf platziert werden soll. Natürlich ist das nichts bahnbrechendes, aber es fühlt sich trotzdem seltsam an, warum die Standardoption entfernt wurde. Es macht einfach keinen Sinn, aber in letzter Zeit tun es nicht viele Dinge, die von Microsoft kommen.

Ich weiß nicht, wie es Ihnen geht, aber ich stelle mein Windows lieber so ein, wie es mir gefällt, und nicht so, wie Microsoft es sich vorstellt. Seien wir ehrlich, nicht alle Benutzer fühlen sich mit den Microsoft-Einstellungen und der Vorstellung, wie die Dinge sein sollten, wohl. Eines der Dinge, die mir selbst in Windows 10 besonders nicht gefallen haben, sind die Symbole, die standardmäßig in meiner Taskleiste angezeigt werden. Bis zum neuesten Windows 11-Update konnten Sie die Standard-Taskleistensymbole auf die gleiche Weise wie in Windows 10 entfernen, genau richtig -Klicken Sie darauf und lösen Sie die Pins. Leider wurde diese Option mit dem neuesten Update-Build für Windows 11 entfernt. Um Standardsymbole aus der Taskleiste zu entfernen, muss man nun zu den Windows 11-Einstellungen gehen und dort auswählen, welches Symbol darauf platziert werden soll. Natürlich ist das nichts bahnbrechendes, aber es fühlt sich trotzdem seltsam an, warum die Standardoption entfernt wurde. Es macht einfach keinen Sinn, aber in letzter Zeit tun es nicht viele Dinge, die von Microsoft kommen. Ich weiß nicht, wie es Ihnen geht, aber ich stelle mein Windows lieber so ein, wie es mir gefällt, und nicht so, wie Microsoft es sich vorstellt. Seien wir ehrlich, nicht alle Benutzer fühlen sich mit den Microsoft-Einstellungen und der Vorstellung, wie die Dinge sein sollten, wohl. Eines der Dinge, die mir selbst in Windows 10 besonders nicht gefallen haben, sind die Symbole, die standardmäßig in meiner Taskleiste angezeigt werden. Bis zum neuesten Windows 11-Update konnten Sie die Standard-Taskleistensymbole auf die gleiche Weise wie in Windows 10 entfernen, genau richtig -Klicken Sie darauf und lösen Sie die Pins. Leider wurde diese Option mit dem neuesten Update für Windows 11 entfernt. Um Standardsymbole aus der Taskleiste zu entfernen, muss man nun zu den Windows 11-Einstellungen gehen und dort auswählen, welches Symbol darauf platziert werden soll. Natürlich ist das nichts bahnbrechendes, aber es fühlt sich trotzdem seltsam an, warum die Standardoption entfernt wurde. Es macht einfach keinen Sinn, aber in letzter Zeit tun es nicht viele Dinge, die von Microsoft kommen.