En 2014, Proton Mail comenzó como un servicio de correo electrónico cifrado de extremo a extremo que ofrece servicios de correo electrónico seguros y privados. El correo de Proton todavía está activo y funciona con la misma dedicación a la privacidad y la seguridad, pero la compañía ha ampliado su oferta a los servicios de unidades de almacenamiento en la nube.

Comenzando como una versión beta pública a fines de 2020, Proton Drive mantiene su filosofía de política de privacidad y seguridad con el nuevo servicio. Proton Drive es el servicio más nuevo además de Proton Calendar, Proton VPN y Proton Mail.

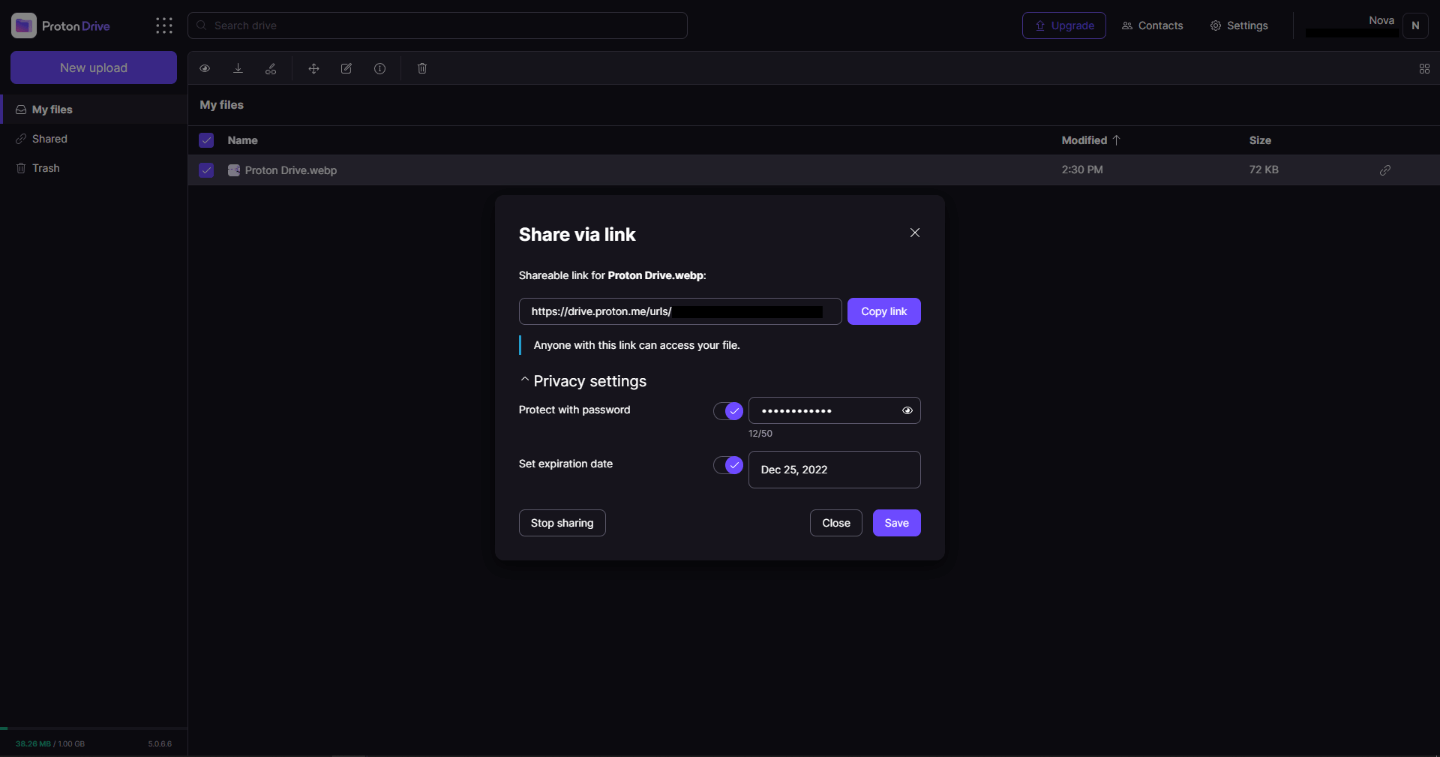

Drive tiene cifrado de extremo a extremo para todo lo que contiene, incluidos los archivos, los nombres de archivo, la estructura de carpetas, los nombres de carpetas, las extensiones y los tamaños de archivos. Esto significa que usted y solo usted puede acceder a sus archivos. Los servidores están ubicados en Ginebra, Suiza y están sujetos a las leyes de privacidad suizas, lo que garantiza que sus archivos estén protegidos. Los servicios de Proton en general son todos de código abierto, por lo que cualquiera puede echarles un vistazo para asegurarse de que no haya nada escondido debajo del capó. Por ahora, la sincronización se realiza a través de la aplicación de Android o la interfaz web, pero el cliente de escritorio llegará pronto, ya que actualmente está en desarrollo.

Lamentablemente, el plan gratuito de Proton Drive le brindará solo 1 GB de almacenamiento, que es mucho menos que otros servicios y, lamentablemente, los planes de pago tampoco son tan asombrosos, ya que cuestan $ 4 USD por mes por un plan de 200 GB o con la suscripción definitiva de Proton que lo establecerá. $ 10 detrás, pero obtendrá 500 GB de almacenamiento en disco. Por supuesto, si valoras la privacidad de tus archivos, estas opciones son buenas, pero si no te importa esa parte, otros servicios tienen opciones mucho mejores.

En general, Proton Drive es una excelente solución de almacenamiento en la nube si necesita privacidad y vale la pena la inversión. Con la suscripción definitiva, obtendrá suficiente espacio para la mayoría de las necesidades de las personas y empresas con otros servicios y privacidad y seguridad garantizadas. Por otro lado, si solo necesita una gran cantidad de almacenamiento en la nube sin preocuparse demasiado por la privacidad, otras opciones son mejores. .

Parece que los últimos días estuvimos subidos al carro de Razer, pero ten por seguro que no estamos patrocinados por ellos de ninguna manera, la verdad es que simplemente se les ocurren algunos accesorios interesantes que creo que vale la pena cubrir. Gaming Chair en sí viene en dos colores, una combinación de negro y verde negro y no es realmente una silla de nivel de entrada si hablamos de precio. La silla en sí cuesta alrededor de 600 USD, dependiendo del distribuidor y considerando ese rango de precios, se coloca en la mejor crema de sillas de juego, pero vale cada centavo.

Parece que los últimos días estuvimos subidos al carro de Razer, pero ten por seguro que no estamos patrocinados por ellos de ninguna manera, la verdad es que simplemente se les ocurren algunos accesorios interesantes que creo que vale la pena cubrir. Gaming Chair en sí viene en dos colores, una combinación de negro y verde negro y no es realmente una silla de nivel de entrada si hablamos de precio. La silla en sí cuesta alrededor de 600 USD, dependiendo del distribuidor y considerando ese rango de precios, se coloca en la mejor crema de sillas de juego, pero vale cada centavo.

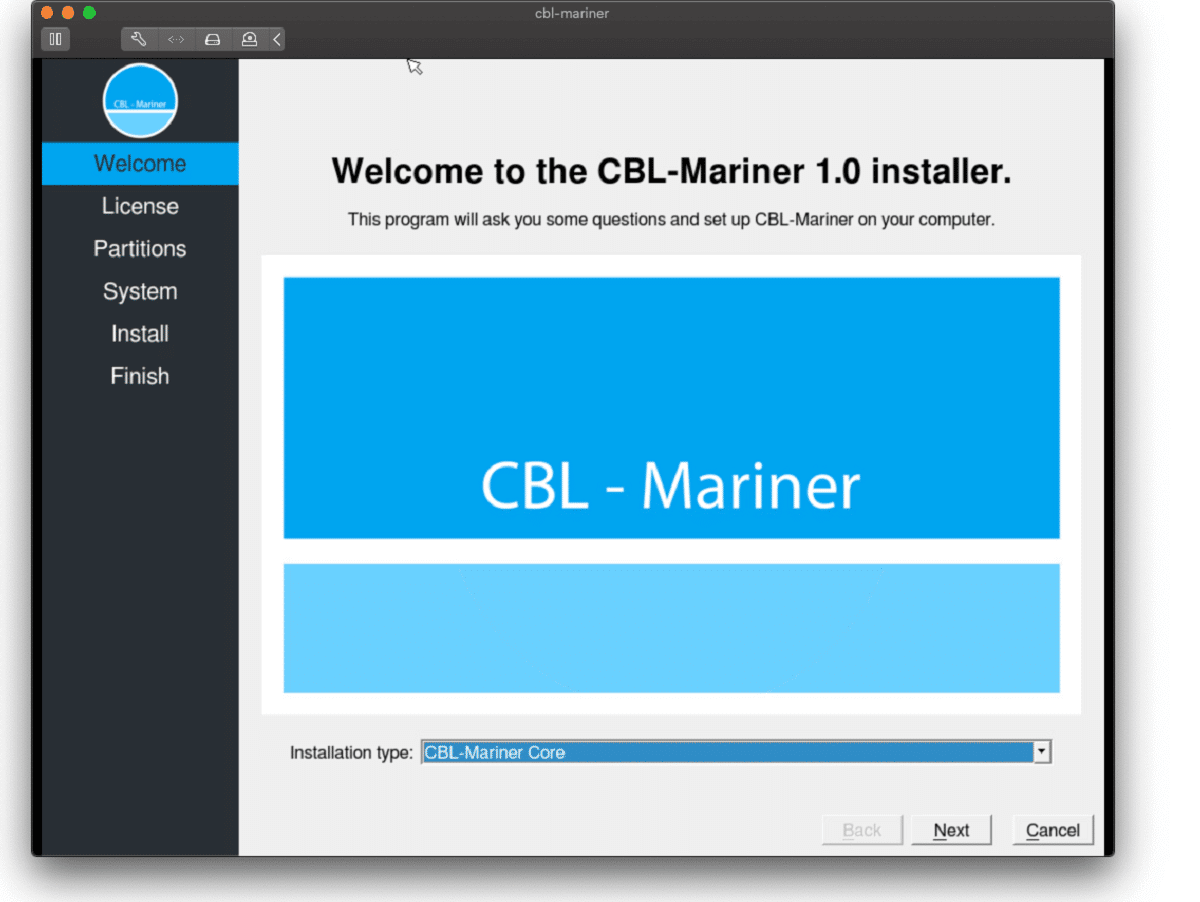

Bueno, si alguien me dijera hace unos años que veré el día en que Microsoft lance un nuevo sistema operativo basado en Linux, me divertiría mucho, pero ese día ha llegado. Mariner es el sistema operativo más nuevo de la nada. La nueva distribución de Linux de Microsoft, denominada Common Base Linux (CBL)-Mariner, no es el tipo de distribución que le gustaría instalar directamente en cualquier máquina antigua. Está destinado principalmente a la infraestructura en la nube y los productos de borde. Específicamente los productos Cloud y Edge de Microsoft. Pero si tienes curiosidad, es posible correr. Juan Manuel Rey, gerente sénior de programas de Microsoft para Azure VMware, publicó recientemente una guía para la imagen ISO CBL-Mariner. Con eso, puede ponerlo en funcionamiento fácilmente. Y puede compilar CBL-Mariner en un escritorio Ubuntu 18.04. Así que puedes probarlo ya que es gratis. Puedes conseguirlo desde aquí:

Bueno, si alguien me dijera hace unos años que veré el día en que Microsoft lance un nuevo sistema operativo basado en Linux, me divertiría mucho, pero ese día ha llegado. Mariner es el sistema operativo más nuevo de la nada. La nueva distribución de Linux de Microsoft, denominada Common Base Linux (CBL)-Mariner, no es el tipo de distribución que le gustaría instalar directamente en cualquier máquina antigua. Está destinado principalmente a la infraestructura en la nube y los productos de borde. Específicamente los productos Cloud y Edge de Microsoft. Pero si tienes curiosidad, es posible correr. Juan Manuel Rey, gerente sénior de programas de Microsoft para Azure VMware, publicó recientemente una guía para la imagen ISO CBL-Mariner. Con eso, puede ponerlo en funcionamiento fácilmente. Y puede compilar CBL-Mariner en un escritorio Ubuntu 18.04. Así que puedes probarlo ya que es gratis. Puedes conseguirlo desde aquí: