PrivacyAssistant es una extensión de navegador desarrollada por SearchAssistant.net. Estas extensiones supuestamente ofrecen a los usuarios una forma más segura de navegar por Internet y algunas otras herramientas para personalizar la página de inicio con fondos de pantalla de fondo y enlaces de un clic que se pueden agregar. Si bien todo esto puede parecer atractivo, PrivacyAssistant también monitorea la actividad de su navegador, busca en canteras, clics, visitas y posiblemente información personal.

Esta extensión cambia su página de inicio predeterminada a SearchAssistant.com y redirige todas las búsquedas a través de su portal de búsqueda, mostrando enlaces patrocinados en lugar de sus resultados de búsqueda típicos. Mientras está activo, puede ver anuncios no deseados e incluso anuncios emergentes que aparecen mientras navega por Internet.

Varios programas antivirus han clasificado esta extensión como un secuestrador de navegador y, por lo tanto, por razones de seguridad, no se recomienda mantenerla en su computadora.

Acerca de los secuestradores del navegador

El secuestro del navegador es uno de los riesgos constantes de la web que ataca a los navegadores de Internet. Es un tipo de software malicioso que altera la configuración de su navegador de Internet y lo redirige a sitios web o páginas que no tenía la intención de consultar. Se crean para interrumpir las funciones del navegador por muchas razones diferentes. Por lo general, los secuestradores forzarán las visitas a los sitios de Internet de su elección, ya sea para aumentar el tráfico y generar mayores ganancias publicitarias o para ganar una comisión por cada usuario que visite allí. La mayoría de la gente cree que este tipo de sitios web son legítimos e inofensivos, pero ese no es el caso. Casi todos los secuestradores de navegadores representan una amenaza existente para su seguridad en línea y es importante clasificarlos como peligros para la privacidad. Cuando el programa ataca su PC, comienza a estropear las cosas por completo, lo que ralentiza su computadora a un ritmo lento. En el peor de los casos, es posible que también se vea obligado a lidiar con amenazas de malware graves.

Cómo se puede reconocer un secuestro del navegador

Existen numerosos síntomas que apuntan a un secuestro del navegador: la página de inicio de su navegador es repentinamente diferente; se le redirige a sitios que nunca tuvo la intención de visitar; el motor web predeterminado se ha cambiado y la configuración de seguridad de su navegador web se ha reducido sin su conocimiento; encontrar nuevas barras de herramientas que simplemente no agregó; es posible que encuentre muchos anuncios emergentes en la pantalla de su computadora; su navegador web comienza a funcionar lentamente o muestra errores frecuentes; ha prohibido la entrada a determinadas páginas web, por ejemplo, el sitio web de un desarrollador de software antivirus como SafeBytes.

Entonces, ¿cómo exactamente un secuestrador de navegador infecta una PC

Los secuestradores de navegador pueden usar descargas ocultas o sitios web para compartir archivos o quizás un archivo adjunto de correo electrónico para llegar a un sistema informático objetivo. También pueden originarse en cualquier BHO, extensión, barra de herramientas, complemento o complemento con intenciones maliciosas. Otras veces, es posible que haya aceptado involuntariamente un secuestrador de navegador como parte de un paquete de programas de software (generalmente freeware o shareware). Un buen ejemplo de algunos secuestradores de navegador populares incluye Conduit, Anyprotect, Babylon, DefaultTab, SweetPage, Delta Search y RocketTab, sin embargo, los nombres cambian constantemente. El secuestro del navegador puede generar serios problemas de privacidad e incluso el robo de identidad, interrumpir su experiencia de navegación al tomar el control del tráfico saliente, ralentizar considerablemente su computadora personal al consumir muchos recursos del sistema y provocar inestabilidad en el sistema al mismo tiempo.

Cómo reparar un secuestro del navegador

Algunos secuestradores pueden eliminarse desinstalando el software gratuito con el que se incluyeron o eliminando cualquier extensión que haya agregado recientemente a su navegador. Pero la mayoría de los secuestradores son extremadamente tenaces y requieren aplicaciones especializadas para erradicarlos. Además, la eliminación manual requiere que ejecute muchos procedimientos complicados y que consumen mucho tiempo y que son difíciles de realizar para usuarios de computadoras sin experiencia.

¿Cómo deshacerse del virus que impide la instalación del antivirus?

Los virus pueden causar mucho daño a su sistema informático. Parte del malware se encuentra entre la computadora y su conexión de red y bloquea algunos o todos los sitios que realmente desea visitar. También le impedirá instalar cualquier cosa en su computadora, especialmente el software anti-malware. Entonces, ¿qué hacer si el software malicioso le impide descargar o instalar Safebytes Anti-Malware? Aunque este tipo de problema puede ser difícil de sortear, hay algunas acciones que puede tomar.

Utilice el modo seguro para resolver el problema

En el modo seguro, puede cambiar la configuración de Windows, desinstalar o instalar algún software y eliminar el malware difícil de eliminar. En caso de que el malware esté configurado para cargarse inmediatamente cuando se inicie la PC, cambiar a este modo puede evitar que lo haga. Para ingresar al modo seguro o al modo seguro con funciones de red, presione F8 mientras el sistema se está iniciando o ejecute MSCONFIG y busque las opciones de "Arranque seguro" en la pestaña "Arranque". Una vez que esté en modo seguro, puede intentar instalar su programa anti-malware sin los obstáculos del software malicioso. Después de la instalación, ejecute el escáner de malware para eliminar la mayoría de las infecciones estándar.

Cambiar a otro navegador web

Algunos programas maliciosos se dirigen principalmente a navegadores específicos. Si esta es su situación, utilice otro navegador de Internet, ya que puede eludir el malware. En caso de que sospeche que su Internet Explorer ha sido secuestrado por un virus informático o comprometido de otra manera por los ciberdelincuentes, el mejor enfoque es cambiar a un navegador de Internet diferente como Mozilla Firefox, Google Chrome o Apple Safari para descargar su seguridad informática favorita. programa - Safebytes Anti-Malware.

Ejecute el antivirus desde una unidad USB

Otra solución es crear un programa antimalware portátil en su memoria USB. Pruebe estas acciones simples para limpiar su PC afectada usando un antivirus portátil.

1) Descargue Safebytes Anti-Malware o Microsoft Windows Defender Offline en un sistema informático limpio.

2) Conecte el pen drive a la PC no infectada.

3) Ejecute el programa de instalación haciendo doble clic en el archivo ejecutable de la aplicación descargada, que tiene un formato de archivo .exe.

4) Elija la unidad flash como la ubicación para guardar el archivo. Siga las instrucciones en pantalla para completar el proceso de instalación.

5) Transfiera el pen drive de la computadora no infectada a la computadora infectada.

6) Haga doble clic en el archivo EXE para abrir la herramienta Safebytes desde el pendrive.

7) Haga clic en "Analizar ahora" para ejecutar un análisis en la computadora infectada en busca de virus.

Una mirada al mejor programa anti malware

Si está buscando descargar una aplicación anti-malware para su computadora, existen varias herramientas que puede considerar; sin embargo, no puede confiar ciegamente en nadie, sin importar si es un software gratuito o de pago. Algunos realmente valen su dinero, pero muchos no lo son. Mientras busca un programa anti-malware, elija uno que ofrezca una protección sólida, eficiente y completa contra todos los virus informáticos y malware conocidos. Uno de los programas más recomendados es SafeBytes AntiMalware. SafeBytes tiene un muy buen historial de servicio de calidad y los clientes parecen estar contentos con él. SafeBytes anti-malware es realmente una herramienta de protección poderosa y muy efectiva creada para ayudar a los usuarios de todos los niveles de conocimientos de TI a encontrar y eliminar amenazas maliciosas de su PC. Una vez que haya instalado este software, el sistema de protección de última generación de SafeByte se asegurará de que ningún virus o software malicioso pueda filtrarse a través de su PC. SafeBytes anti-malware viene con una gran cantidad de funciones mejoradas que lo distinguen de todos los demás. A continuación se enumeran algunas de las características destacadas incluidas en la herramienta.

Protección robusta anti-malware: Este software anti-malware de limpieza profunda es mucho más profundo que la mayoría de las herramientas antivirus para limpiar su computadora. Su motor de virus aclamado por la crítica encuentra y deshabilita el malware difícil de eliminar que se esconde en lo más profundo de su computadora personal.

Protección activa: SafeBytes brinda protección las XNUMX horas del día para su PC y limita los ataques de malware en tiempo real. Son extremadamente efectivos para detectar y eliminar varias amenazas, ya que se mejoran constantemente con las últimas actualizaciones y alertas.

Protección web: SafeBytes verifica los enlaces presentes en una página web en busca de posibles amenazas y le advierte si el sitio web es seguro para explorar o no, a través de su exclusivo sistema de clasificación de seguridad.

Ligero: El programa es liviano y funcionará silenciosamente en segundo plano, y eso no afecta la eficiencia de su computadora.

Soporte Premium 24/7: El servicio de soporte está disponible 24 x 7 x 365 días a través de correo electrónico y chats para responder a sus consultas.

Detalles técnicos y extracción manual (usuarios avanzados)

Si desea eliminar manualmente PrivacyAssistant sin el uso de una herramienta automatizada, puede hacerlo eliminando el programa del menú Agregar o quitar programas de Windows o, en el caso de las extensiones del navegador, accediendo al administrador de complementos o extensiones del navegador. y quitándolo. Es probable que también desee restablecer su navegador. Para garantizar la eliminación completa, verifique manualmente su disco duro y el registro en busca de todo lo siguiente y elimine o restablezca los valores según corresponda. Tenga en cuenta que esto es solo para usuarios avanzados y puede ser difícil, ya que la eliminación incorrecta de archivos provoca errores adicionales en la PC. Además, algunos programas maliciosos pueden replicarse o evitar la eliminación. Se recomienda hacer esto en modo seguro.

PrivacyAssistant crea o modifica los siguientes archivos, carpetas y entradas de registro

Registro:

HKLMSOFTWAREClassesAppID.exe HKEY_CURRENT_USERsoftwareMicrosoftInternet ExplorerMainStart página de redirección = http: //.com HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionvirus nombrar HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWinlogon Shell =% AppData% .exe HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun aleatoria HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionRandom HKEY_LOCAL_MACHINESOFTWAREsupWPM HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWpm HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionUninstallPrivacyAssist HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionImage ejecución del archivo Optionsmsseces.exe HKLMSOFTWAREClassesAppIDrandom.exe HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerMain Default_Page_URL

Sin fanfarrias, noticias o información, Bethesda ha lanzado una actualización completamente gratuita para el legendario Quake 1. La actualización gratuita se aplica automáticamente a todos los usuarios que poseen el juego original y ya se ha implementado.

Sin fanfarrias, noticias o información, Bethesda ha lanzado una actualización completamente gratuita para el legendario Quake 1. La actualización gratuita se aplica automáticamente a todos los usuarios que poseen el juego original y ya se ha implementado.

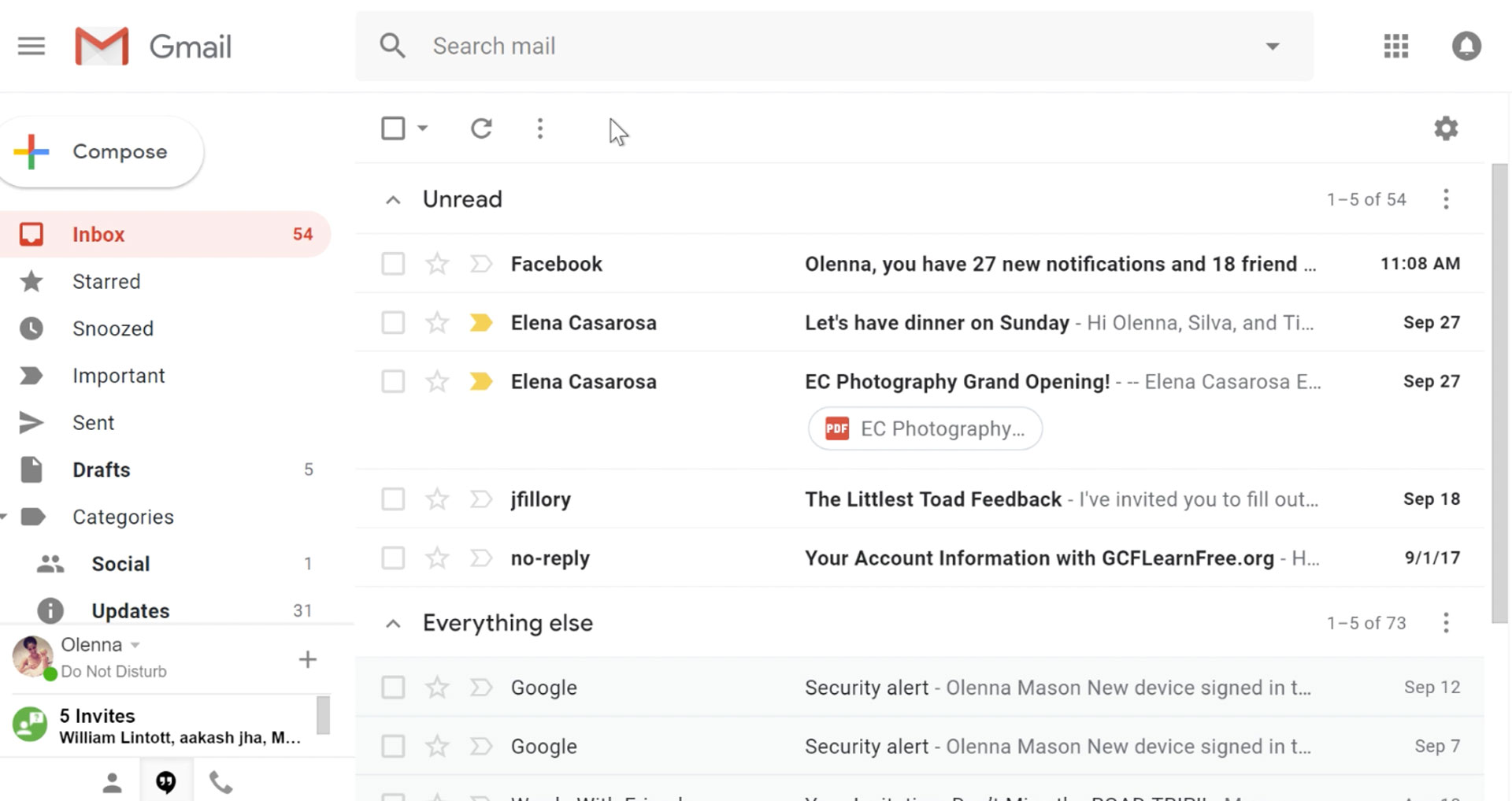

Sería muy difícil incluso comenzar una lista de correo electrónico gratuita sin mencionar Gmail de Google. Introducido en 2004 como un servicio solo por invitación, con el tiempo se convirtió en la plataforma de correo electrónico más popular en gran parte debido al hecho de que Google ofrece cuentas de correo electrónico gratuitas. Hay muchas cosas buenas que decir sobre Gmail, la mayor parte del área está ordenada y el espacio más grande está reservado para el correo electrónico, lo que permite a los usuarios concentrarse en lo que es importante. El cliente WEB en sí mismo significa que no necesita tener ninguna aplicación instalada en su dispositivo, aunque a través de Google Chrome, puede usar Gmail sin conexión, lo que le ofrece flexibilidad si es necesario. La capacidad de conectarse y administrar otras cuentas como Outlook, Yahoo, etc. hace que Gmail sea aún más atractivo, y la función de repetición es un pequeño detalle muy bueno que pausará las notificaciones de correo electrónico si necesita concentrarse en otras cosas. La falta de organización de los mensajes en carpetas es un poco confusa, ya que Gmail ofrece su propio sistema de etiquetas único, pero a veces necesito tener un correo electrónico antiguo y confiable para guardarlo en una carpeta. Considerándolo todo, Gmail es un gran servicio y ofrece una gran experiencia de correo electrónico sobre la marcha.

Sería muy difícil incluso comenzar una lista de correo electrónico gratuita sin mencionar Gmail de Google. Introducido en 2004 como un servicio solo por invitación, con el tiempo se convirtió en la plataforma de correo electrónico más popular en gran parte debido al hecho de que Google ofrece cuentas de correo electrónico gratuitas. Hay muchas cosas buenas que decir sobre Gmail, la mayor parte del área está ordenada y el espacio más grande está reservado para el correo electrónico, lo que permite a los usuarios concentrarse en lo que es importante. El cliente WEB en sí mismo significa que no necesita tener ninguna aplicación instalada en su dispositivo, aunque a través de Google Chrome, puede usar Gmail sin conexión, lo que le ofrece flexibilidad si es necesario. La capacidad de conectarse y administrar otras cuentas como Outlook, Yahoo, etc. hace que Gmail sea aún más atractivo, y la función de repetición es un pequeño detalle muy bueno que pausará las notificaciones de correo electrónico si necesita concentrarse en otras cosas. La falta de organización de los mensajes en carpetas es un poco confusa, ya que Gmail ofrece su propio sistema de etiquetas único, pero a veces necesito tener un correo electrónico antiguo y confiable para guardarlo en una carpeta. Considerándolo todo, Gmail es un gran servicio y ofrece una gran experiencia de correo electrónico sobre la marcha.

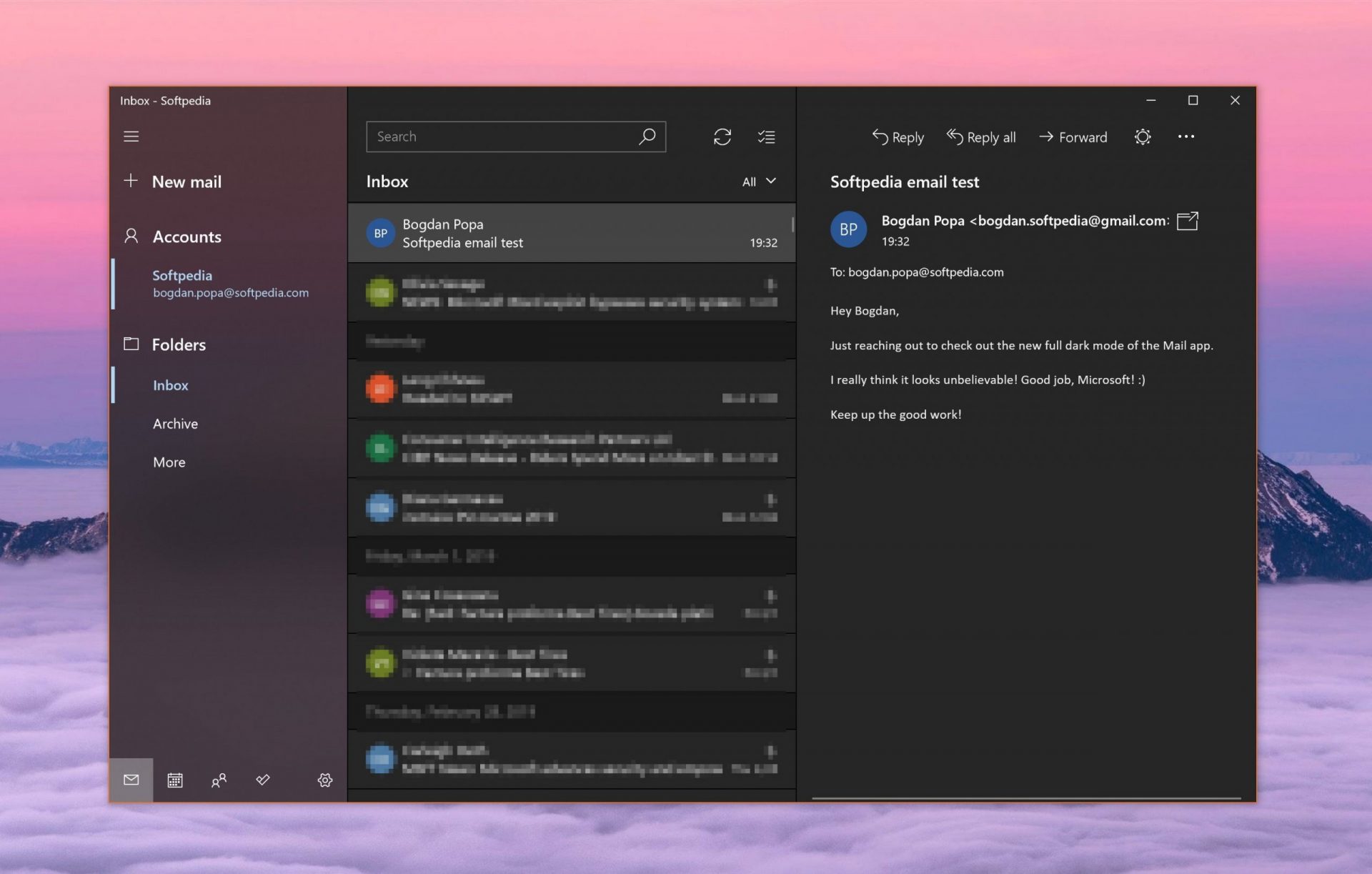

El cliente gratuito de correo electrónico de Windows, simplemente llamado Mail, es lo que alguna vez fue Outlook Express. El correo en sí tiene la capacidad de funcionar con otras cuentas populares como la cuenta de Google Gmail, Yahoo, iCloud, etc. Como viene con el sistema operativo Windows y se integra muy bien con Microsoft Calendar, este cliente de correo electrónico es para muchos la primera opción. En el lado negativo, podría decir que esta es una versión simplificada de Outlook que es una solución paga, por lo que faltan algunas funciones si comparamos las dos. En general, un cliente de correo electrónico simple y agradable que vale la pena, especialmente si está en la plataforma Windows.

El cliente gratuito de correo electrónico de Windows, simplemente llamado Mail, es lo que alguna vez fue Outlook Express. El correo en sí tiene la capacidad de funcionar con otras cuentas populares como la cuenta de Google Gmail, Yahoo, iCloud, etc. Como viene con el sistema operativo Windows y se integra muy bien con Microsoft Calendar, este cliente de correo electrónico es para muchos la primera opción. En el lado negativo, podría decir que esta es una versión simplificada de Outlook que es una solución paga, por lo que faltan algunas funciones si comparamos las dos. En general, un cliente de correo electrónico simple y agradable que vale la pena, especialmente si está en la plataforma Windows.

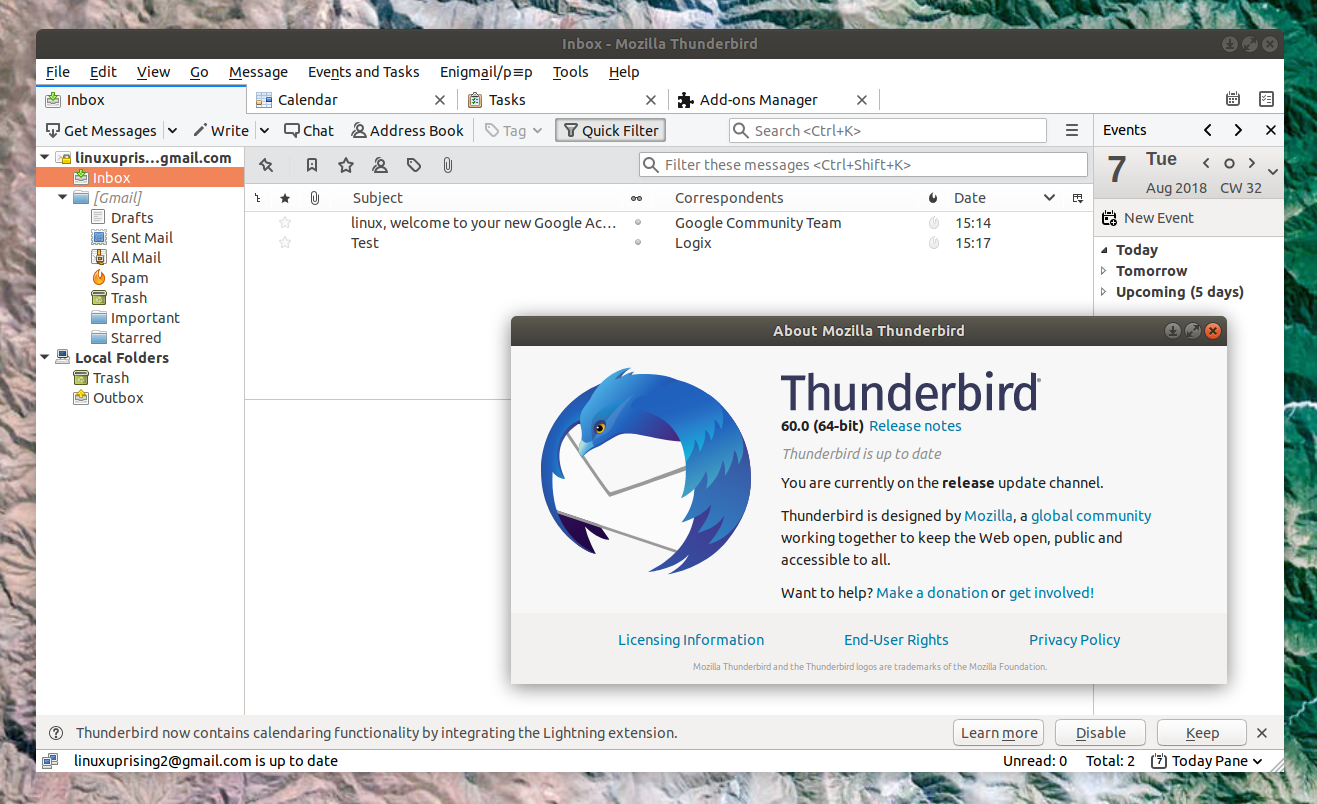

Gran coincidencia de funciones de clientes de correo electrónico con soluciones pagas y premium de grandes compañías tecnológicas. Impulsado con muchas opciones de personalización y rediseño, este cliente de correo electrónico ofrece mucho por su precio gratuito. También está impulsado por la comunidad de Mozilla que se centra en la privacidad y la seguridad. Puede funcionar con cualquier servicio de correo y es liviano con una apariencia limpia, aunque la apariencia en sí se puede personalizar en gran medida. El lado malo es que el propio cliente depende de los servicios de correo electrónico para proporcionar correos electrónicos basados en la nube, por lo que si recibe su correo electrónico a través de un servicio que no tiene un servicio basado en la nube en sí mismo, todos los correos electrónicos recibidos se bloquearán en la computadora. donde los has recibido. Además, personalizarlo a veces puede ser un poco demasiado técnico para el usuario promedio de computadoras. Con todo, Thunderbird es un excelente cliente de correo electrónico y sería una pena no usarlo debido a su aspecto técnico. Si necesita un cliente de correo electrónico confiable y seguro en una sola máquina, no busque más allá de Thunderbird.

Gran coincidencia de funciones de clientes de correo electrónico con soluciones pagas y premium de grandes compañías tecnológicas. Impulsado con muchas opciones de personalización y rediseño, este cliente de correo electrónico ofrece mucho por su precio gratuito. También está impulsado por la comunidad de Mozilla que se centra en la privacidad y la seguridad. Puede funcionar con cualquier servicio de correo y es liviano con una apariencia limpia, aunque la apariencia en sí se puede personalizar en gran medida. El lado malo es que el propio cliente depende de los servicios de correo electrónico para proporcionar correos electrónicos basados en la nube, por lo que si recibe su correo electrónico a través de un servicio que no tiene un servicio basado en la nube en sí mismo, todos los correos electrónicos recibidos se bloquearán en la computadora. donde los has recibido. Además, personalizarlo a veces puede ser un poco demasiado técnico para el usuario promedio de computadoras. Con todo, Thunderbird es un excelente cliente de correo electrónico y sería una pena no usarlo debido a su aspecto técnico. Si necesita un cliente de correo electrónico confiable y seguro en una sola máquina, no busque más allá de Thunderbird.

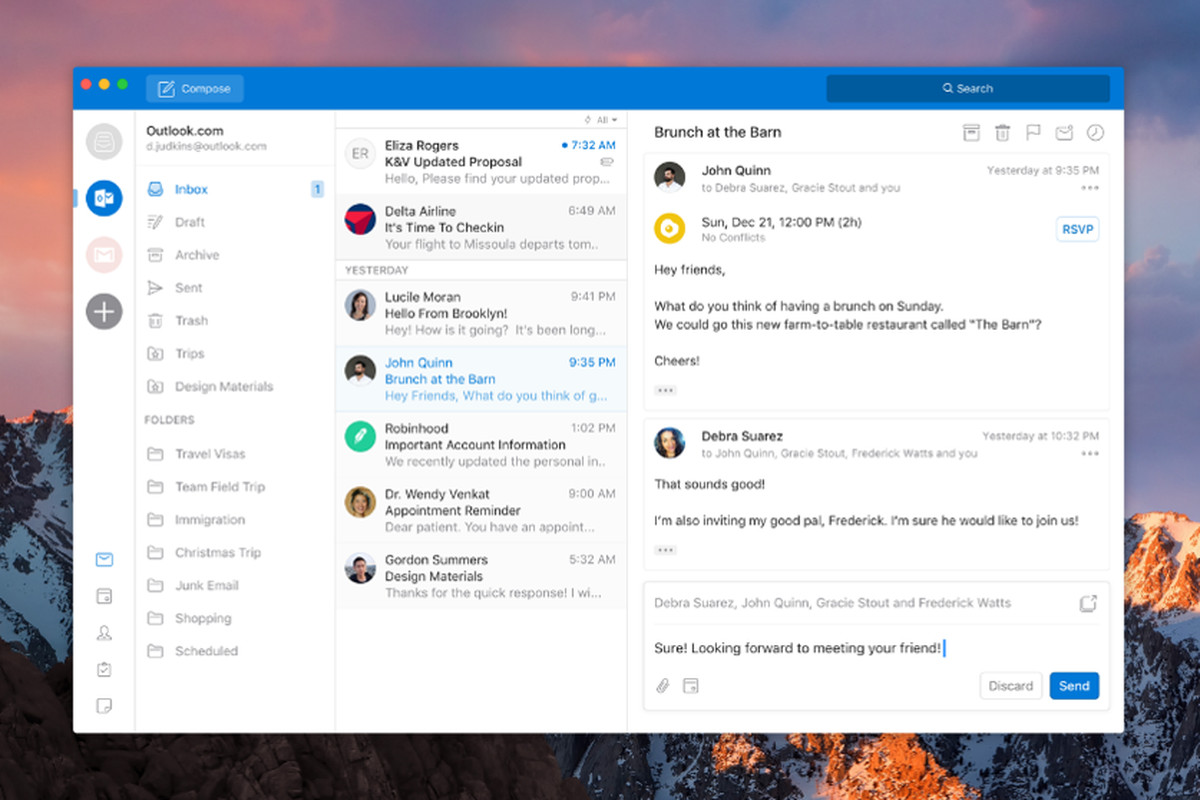

Outlook viene como parte de la suite de Microsoft Office y como uno de los clientes de correo electrónico más antiguos, sigue siendo muy popular y adoptado por muchos usuarios y empresas. Tiene una estrecha integración con todos los servicios de Microsoft y una integración completa con Calendar, lo que lo convierte en uno de los mejores clientes de correo electrónico, si no el mejor. Outlook también tiene un servicio en línea gratuito completamente gratuito para uso personal también. La desventaja es que no puede obtenerlo como un producto separado si desea una versión comercial que no sea como parte de la suite de Office. El veredicto final sería que este es quizás el mejor cliente de correo electrónico, pero la gran desventaja es que no hay una versión de escritorio fuera de la suite de Office.

Outlook viene como parte de la suite de Microsoft Office y como uno de los clientes de correo electrónico más antiguos, sigue siendo muy popular y adoptado por muchos usuarios y empresas. Tiene una estrecha integración con todos los servicios de Microsoft y una integración completa con Calendar, lo que lo convierte en uno de los mejores clientes de correo electrónico, si no el mejor. Outlook también tiene un servicio en línea gratuito completamente gratuito para uso personal también. La desventaja es que no puede obtenerlo como un producto separado si desea una versión comercial que no sea como parte de la suite de Office. El veredicto final sería que este es quizás el mejor cliente de correo electrónico, pero la gran desventaja es que no hay una versión de escritorio fuera de la suite de Office.

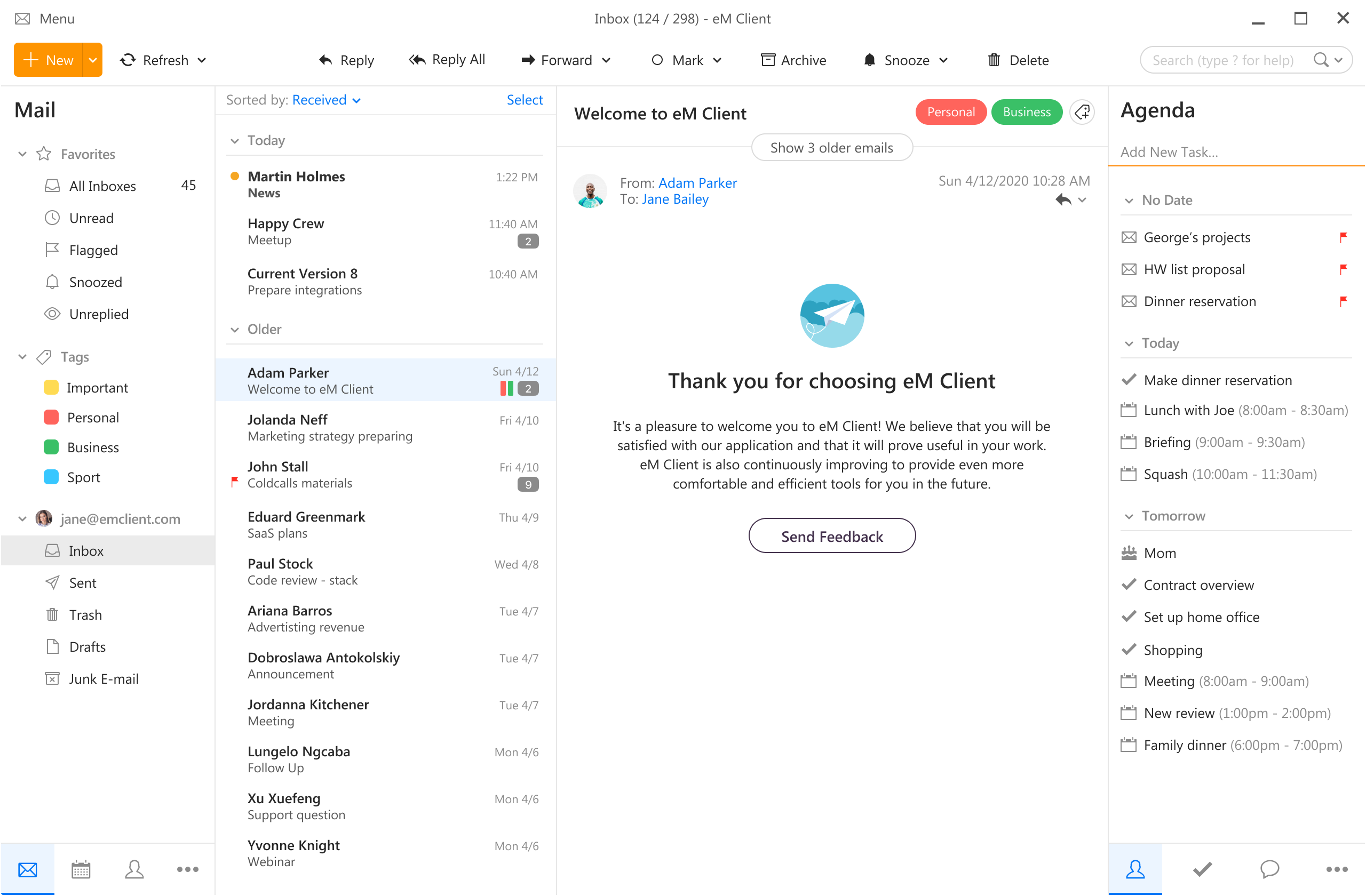

eM Client ofrece una amplia gama de funciones, que incluyen un calendario, contactos y chat. Se brinda soporte para todos los principales servicios de correo electrónico, incluidos Gmail, Yahoo, iCloud y Outlook.com. La última versión también ofrece encriptación PGP, respaldo en vivo, capacidades básicas de edición de imágenes y respuestas automáticas para Gmail. Su sistema automático hace que sea muy fácil recibir correos electrónicos de otros servicios ya que no hay una configuración manual, todo lo que se necesita es escribir su correo electrónico y eM Client hará todo lo demás automáticamente. Una compra única no es costosa y podría ofrecer algunas funciones que algunos clientes gratuitos no tienen. Compruébelo con una prueba gratuita y vea si es para usted.

eM Client ofrece una amplia gama de funciones, que incluyen un calendario, contactos y chat. Se brinda soporte para todos los principales servicios de correo electrónico, incluidos Gmail, Yahoo, iCloud y Outlook.com. La última versión también ofrece encriptación PGP, respaldo en vivo, capacidades básicas de edición de imágenes y respuestas automáticas para Gmail. Su sistema automático hace que sea muy fácil recibir correos electrónicos de otros servicios ya que no hay una configuración manual, todo lo que se necesita es escribir su correo electrónico y eM Client hará todo lo demás automáticamente. Una compra única no es costosa y podría ofrecer algunas funciones que algunos clientes gratuitos no tienen. Compruébelo con una prueba gratuita y vea si es para usted.

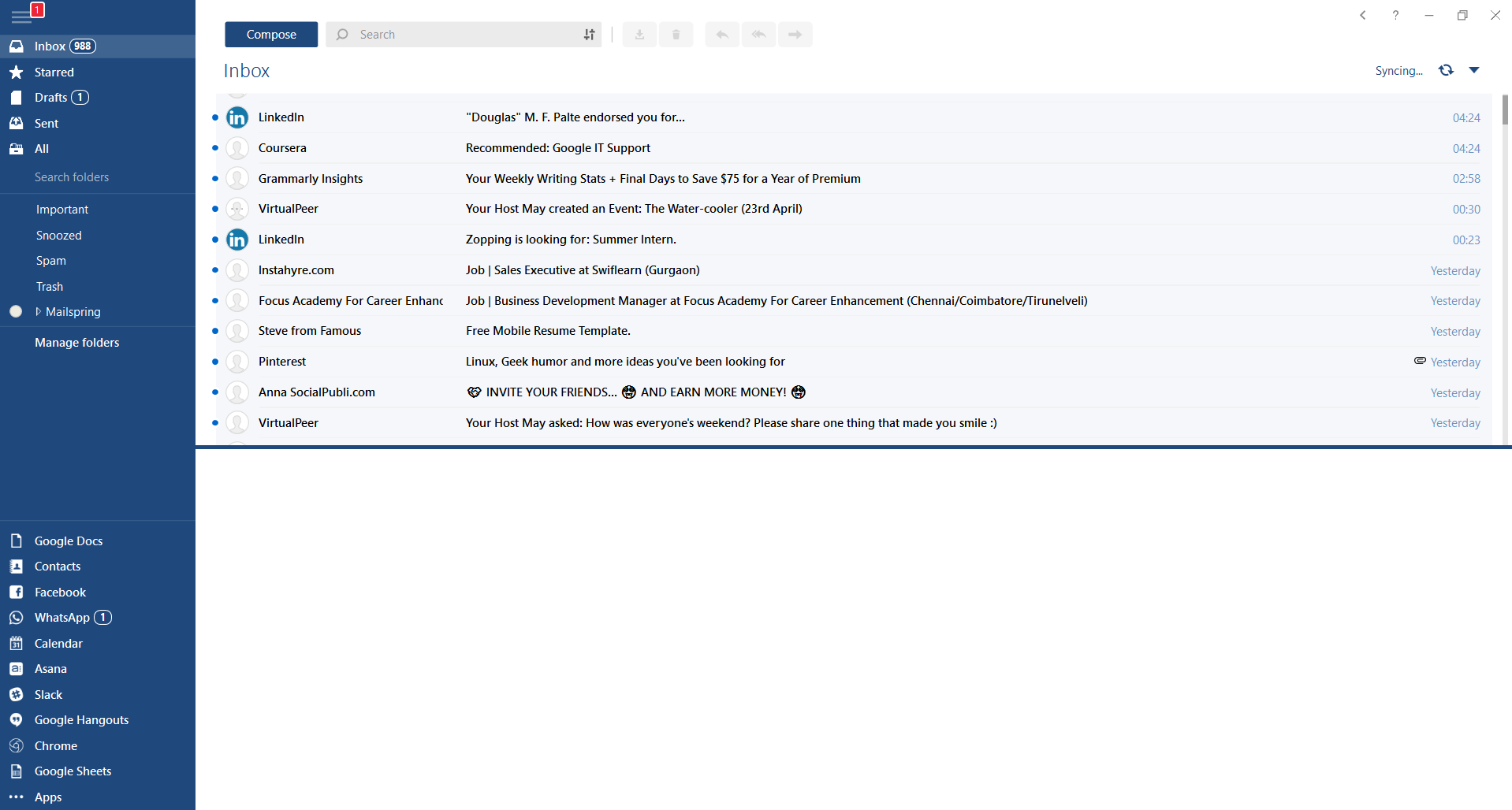

El enfoque principal de este cliente de correo electrónico es la simplicidad de uso con atractivo visual al abordar múltiples cuentas de correo electrónico. Tiene muchas aplicaciones integradas junto con una interfaz personalizable. A diferencia de algunos clientes de correo electrónico más centrados en Microsoft, Mailbird Business es compatible con una amplia gama de aplicaciones integradas, incluidas WhatsApp, Google Docs, Google Calendar, Facebook, Twitter, Dropbox y Slack, lo que contribuye a optimizar el flujo de trabajo. La desventaja de este cliente es el plan de suscripción anual. Creo que la gente, en general, quiere alejarse de los planes de suscripción de software, por lo que incluiré esto como una desventaja, pero tenga en cuenta que es una desventaja solo en términos de un plan comercial, no en el cliente en sí.

El enfoque principal de este cliente de correo electrónico es la simplicidad de uso con atractivo visual al abordar múltiples cuentas de correo electrónico. Tiene muchas aplicaciones integradas junto con una interfaz personalizable. A diferencia de algunos clientes de correo electrónico más centrados en Microsoft, Mailbird Business es compatible con una amplia gama de aplicaciones integradas, incluidas WhatsApp, Google Docs, Google Calendar, Facebook, Twitter, Dropbox y Slack, lo que contribuye a optimizar el flujo de trabajo. La desventaja de este cliente es el plan de suscripción anual. Creo que la gente, en general, quiere alejarse de los planes de suscripción de software, por lo que incluiré esto como una desventaja, pero tenga en cuenta que es una desventaja solo en términos de un plan comercial, no en el cliente en sí.

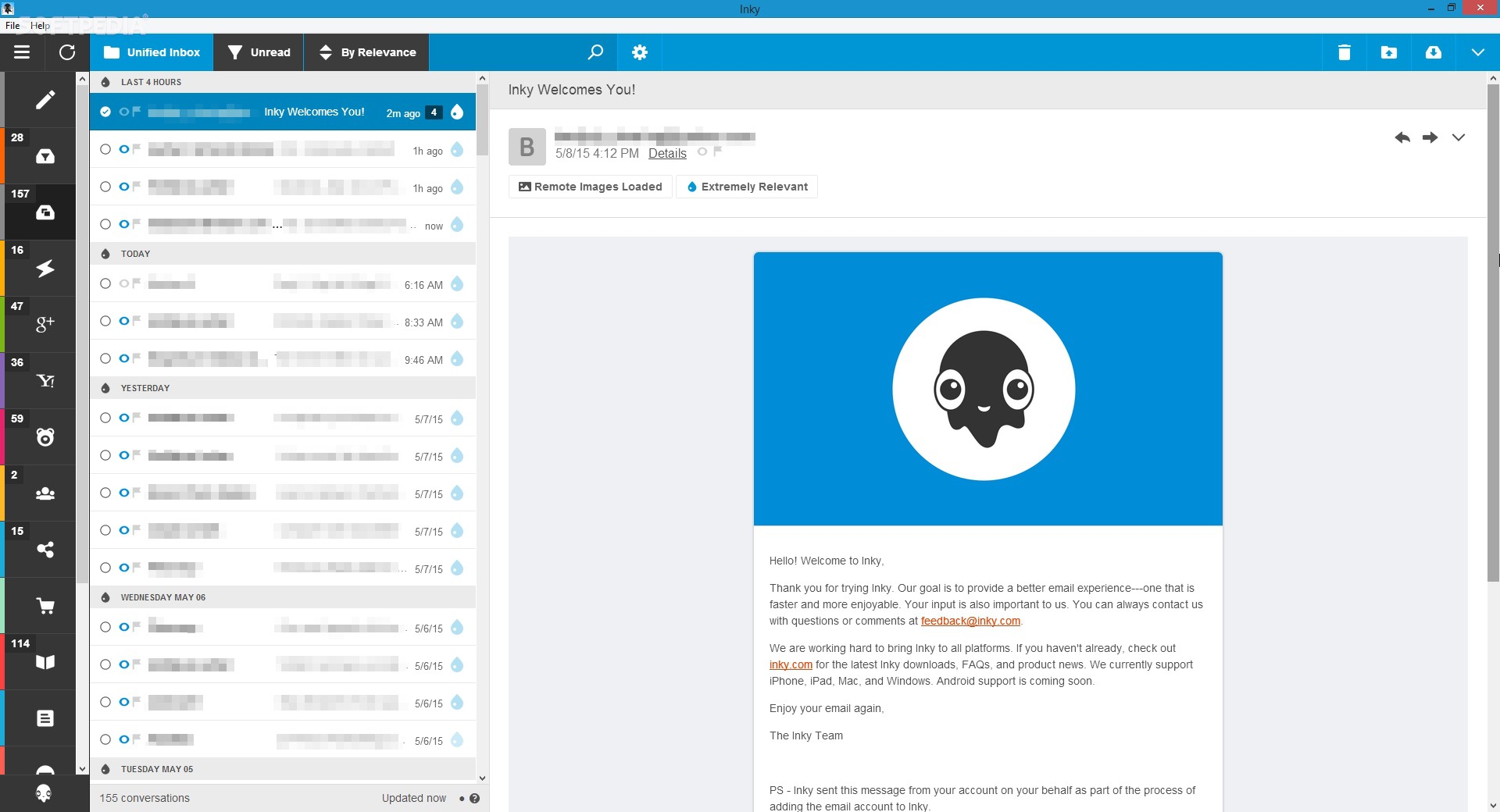

Inky es un cliente de correo electrónico si buscas seguridad. Utiliza IA junto con aprendizaje automático para bloquear todo tipo de ataques de phishing que pueden llegar a otros clientes. La tecnología patentada de aprendizaje automático puede literalmente leer un correo electrónico para determinar si tiene contenido de phishing y luego puede poner en cuarentena el correo electrónico o entregarlo con los enlaces maliciosos deshabilitados. También lleva las cosas un paso más allá y ofrece un panel de análisis, que le permite a un administrador ver patrones de ataques basados en fechas o usuarios objetivo. La desventaja es que el cliente en sí mismo está tan enfocado en la seguridad que a veces algunas características que no son de seguridad se pasan por alto y brindan una mala experiencia, pero si necesita un cliente de correo electrónico bueno y muy seguro, Inky es uno para verificar.

Inky es un cliente de correo electrónico si buscas seguridad. Utiliza IA junto con aprendizaje automático para bloquear todo tipo de ataques de phishing que pueden llegar a otros clientes. La tecnología patentada de aprendizaje automático puede literalmente leer un correo electrónico para determinar si tiene contenido de phishing y luego puede poner en cuarentena el correo electrónico o entregarlo con los enlaces maliciosos deshabilitados. También lleva las cosas un paso más allá y ofrece un panel de análisis, que le permite a un administrador ver patrones de ataques basados en fechas o usuarios objetivo. La desventaja es que el cliente en sí mismo está tan enfocado en la seguridad que a veces algunas características que no son de seguridad se pasan por alto y brindan una mala experiencia, pero si necesita un cliente de correo electrónico bueno y muy seguro, Inky es uno para verificar.  Antes de pasar al artículo, solo quiero decir que técnicamente no hay bloqueos aleatorios, siempre hay una razón por la cual el sistema se cuelga, por qué recibió una pantalla azul, reinicios molestos de la nada y muchos más bloqueos de PC. En este artículo, exploraremos muchas razones posibles por las que algo puede ocurrir y le ofreceremos una solución directa sobre cómo escapar de la situación y evitar que vuelva a suceder. Sin más dilación, comencemos:

Antes de pasar al artículo, solo quiero decir que técnicamente no hay bloqueos aleatorios, siempre hay una razón por la cual el sistema se cuelga, por qué recibió una pantalla azul, reinicios molestos de la nada y muchos más bloqueos de PC. En este artículo, exploraremos muchas razones posibles por las que algo puede ocurrir y le ofreceremos una solución directa sobre cómo escapar de la situación y evitar que vuelva a suceder. Sin más dilación, comencemos:

No hace mucho tuvimos un artículo sobre la WEB profunda y la WEB oscura aquí en errortools.com explicando sus orígenes y su propósito. El artículo se puede encontrar aquí si está interesado:

No hace mucho tuvimos un artículo sobre la WEB profunda y la WEB oscura aquí en errortools.com explicando sus orígenes y su propósito. El artículo se puede encontrar aquí si está interesado:  Para hacer un atajo de teclado para la carpeta deseada, sepa que está disponible solo cuando tiene un atajo de la carpeta deseada, no se puede hacer en la carpeta en sí, solo en su atajo. Ahora el acceso directo a la carpeta no necesita residir en el escritorio, puede colocarlo en cualquier lugar que desee, pero debe ser un acceso directo. Entonces, el primer paso es, por supuesto, hacer un acceso directo de la carpeta a la que desea tener acceso a través de la combinación de teclas del teclado y colocarlo donde desee. Una vez que hayas hecho este paso, haz clic derecho sobre él y elige propiedades. Dentro de las propiedades en la parte superior, haga clic en el Pestaña de acceso directo y luego adentro Tecla de acceso directo, presione la combinación de teclas que desea asociar con esta carpeta. Confirmar con OK y comience a utilizar el acceso rápido a la carpeta con la combinación de teclas que desee.

Para hacer un atajo de teclado para la carpeta deseada, sepa que está disponible solo cuando tiene un atajo de la carpeta deseada, no se puede hacer en la carpeta en sí, solo en su atajo. Ahora el acceso directo a la carpeta no necesita residir en el escritorio, puede colocarlo en cualquier lugar que desee, pero debe ser un acceso directo. Entonces, el primer paso es, por supuesto, hacer un acceso directo de la carpeta a la que desea tener acceso a través de la combinación de teclas del teclado y colocarlo donde desee. Una vez que hayas hecho este paso, haz clic derecho sobre él y elige propiedades. Dentro de las propiedades en la parte superior, haga clic en el Pestaña de acceso directo y luego adentro Tecla de acceso directo, presione la combinación de teclas que desea asociar con esta carpeta. Confirmar con OK y comience a utilizar el acceso rápido a la carpeta con la combinación de teclas que desee.  La verdadera causa es que no hay rutas operativas del Protocolo de puerta de enlace fronteriza (BGP) en los sitios de Facebook. BGP es el protocolo de puerta de enlace exterior estandarizado que se utiliza para intercambiar información de enrutamiento y accesibilidad entre los sistemas autónomos (AS) de nivel superior de Internet. La mayoría de las personas, de hecho, la mayoría de los administradores de red, nunca necesitan lidiar con BGP. El vicepresidente de Cloudflare, Dane Knecht, fue el primero en informar el problema subyacente de BGP. Esto significaba, como Kevin Beaumont, exjefe del Centro de operaciones de seguridad de Microsoft, tuiteó: "Al no tener anuncios BGP para sus servidores de nombres DNS, el DNS se desmorona = nadie puede encontrarlo en Internet. Lo mismo con WhatsApp por cierto. Facebook básicamente tiene -plataformaron ellos mismos desde su propia plataforma". Muchas personas están muy molestas por esto y por el hecho de que no pueden usar sus plataformas de redes sociales, pero parece que los empleados de Facebook están aún más molestos, ya que se informó que los empleados de Facebook no pueden ingresar a sus edificios porque sus insignias "inteligentes" y las puertas también fueron deshabilitadas por esta falla en la red. Si es cierto, la gente de Facebook literalmente no puede entrar al edificio para arreglar las cosas. El usuario de Reddit u/ramenporn, que afirmó ser un empleado de Facebook que trabajaba para resucitar a la red social, informó, antes de eliminar su cuenta y sus mensajes: "El DNS para los servicios de FB se ha visto afectado y esto es probablemente un síntoma de el problema real, y es que el emparejamiento de BGP con los enrutadores de emparejamiento de Facebook ha fallado, muy probablemente debido a un cambio de configuración que entró en vigencia poco antes de que ocurrieran las interrupciones (comenzó aproximadamente a las 1540 UTC). emparejar enrutadores para implementar correcciones, pero las personas con acceso físico están separadas de las personas con conocimiento sobre cómo autenticarse realmente en los sistemas y las personas que saben qué hacer realmente, por lo que ahora hay un desafío logístico para unificar todo ese conocimiento. Parte de esto también se debe a la menor dotación de personal en los centros de datos debido a las medidas pandémicas". Ramenporn también declaró que no fue un ataque, sino un cambio de configuración erróneo realizado a través de una interfaz web. Tanto BGP como DNS están inactivos, "la conexión con el mundo exterior está inactiva, el acceso remoto a esas herramientas ya no existe, por lo que el procedimiento de emergencia es obtener acceso físico a los enrutadores de intercambio y realizar toda la configuración localmente". Los técnicos en el sitio no saben cómo hacerlo y los administradores de red senior no están en el sitio. Parece que todo estará inactivo durante un par de horas más antes de que se resuelva el problema.

La verdadera causa es que no hay rutas operativas del Protocolo de puerta de enlace fronteriza (BGP) en los sitios de Facebook. BGP es el protocolo de puerta de enlace exterior estandarizado que se utiliza para intercambiar información de enrutamiento y accesibilidad entre los sistemas autónomos (AS) de nivel superior de Internet. La mayoría de las personas, de hecho, la mayoría de los administradores de red, nunca necesitan lidiar con BGP. El vicepresidente de Cloudflare, Dane Knecht, fue el primero en informar el problema subyacente de BGP. Esto significaba, como Kevin Beaumont, exjefe del Centro de operaciones de seguridad de Microsoft, tuiteó: "Al no tener anuncios BGP para sus servidores de nombres DNS, el DNS se desmorona = nadie puede encontrarlo en Internet. Lo mismo con WhatsApp por cierto. Facebook básicamente tiene -plataformaron ellos mismos desde su propia plataforma". Muchas personas están muy molestas por esto y por el hecho de que no pueden usar sus plataformas de redes sociales, pero parece que los empleados de Facebook están aún más molestos, ya que se informó que los empleados de Facebook no pueden ingresar a sus edificios porque sus insignias "inteligentes" y las puertas también fueron deshabilitadas por esta falla en la red. Si es cierto, la gente de Facebook literalmente no puede entrar al edificio para arreglar las cosas. El usuario de Reddit u/ramenporn, que afirmó ser un empleado de Facebook que trabajaba para resucitar a la red social, informó, antes de eliminar su cuenta y sus mensajes: "El DNS para los servicios de FB se ha visto afectado y esto es probablemente un síntoma de el problema real, y es que el emparejamiento de BGP con los enrutadores de emparejamiento de Facebook ha fallado, muy probablemente debido a un cambio de configuración que entró en vigencia poco antes de que ocurrieran las interrupciones (comenzó aproximadamente a las 1540 UTC). emparejar enrutadores para implementar correcciones, pero las personas con acceso físico están separadas de las personas con conocimiento sobre cómo autenticarse realmente en los sistemas y las personas que saben qué hacer realmente, por lo que ahora hay un desafío logístico para unificar todo ese conocimiento. Parte de esto también se debe a la menor dotación de personal en los centros de datos debido a las medidas pandémicas". Ramenporn también declaró que no fue un ataque, sino un cambio de configuración erróneo realizado a través de una interfaz web. Tanto BGP como DNS están inactivos, "la conexión con el mundo exterior está inactiva, el acceso remoto a esas herramientas ya no existe, por lo que el procedimiento de emergencia es obtener acceso físico a los enrutadores de intercambio y realizar toda la configuración localmente". Los técnicos en el sitio no saben cómo hacerlo y los administradores de red senior no están en el sitio. Parece que todo estará inactivo durante un par de horas más antes de que se resuelva el problema.