FromDocToPDF Toolbar es una extensión del navegador publicada por Mindspark InteractiveNetwork, que generalmente viene incluida con otros programas potencialmente no deseados. La barra de herramientas se distribuye en gran medida a través de redes publicitarias.

Esta barra de herramientas establece automáticamente su motor de búsqueda predeterminado en MyWebSearch, también establece su nueva pestaña en la página de bienvenida de DocToPDF. Esta barra de herramientas anuncia las tareas de registro de inicio que le permiten iniciarse automáticamente con Windows, recopila el tráfico del sitio web, los clics, los datos y la información personal y la envía a su red publicitaria. Varios programas antivirus han detectado a FromDocToPDF como un secuestrador del navegador y, por lo tanto, es potencialmente no deseado y se recomienda su eliminación opcional.

Acerca de los secuestradores del navegador

El secuestro del navegador es en realidad una forma de software no deseado, comúnmente un complemento o extensión del navegador web, que provoca modificaciones en la configuración del navegador web. El malware secuestrador del navegador se desarrolla por numerosas razones. A menudo, los secuestradores forzarán las visitas a los sitios de Internet de su preferencia, ya sea para aumentar el tráfico y generar mayores ganancias por publicidad, o para ganar una comisión por cada usuario que los visite. Si bien puede parecer ingenuo, estas herramientas fueron creadas por personas viciosas que siempre intentan aprovecharse al máximo de usted para poder ganar dinero con su ingenuidad y distracción. Además, los secuestradores podrían hacer que todo el sistema infectado sea vulnerable; otros virus y malware peligrosos aprovecharán estas oportunidades para ingresar a su sistema informático con mucha facilidad.

Señales clave de que su navegador web ha sido robado

Hay varias señales que podrían indicar un secuestro del navegador: se ha cambiado la página de inicio; ve que se agregan nuevos favoritos o marcadores no deseados, generalmente dirigidos a sitios web llenos de anuncios o porno; el motor de búsqueda en línea predeterminado se ha cambiado y la configuración de seguridad de su navegador se ha reducido sin su conocimiento; se agregan nuevas barras de herramientas no deseadas a su navegador; su navegador mostrará anuncios emergentes constantes; su navegador web comienza a funcionar lentamente o presenta errores frecuentes; No puede acceder a sitios específicos, en particular sitios web anti-malware.

Precisamente cómo el secuestrador del navegador infecta las PC

Se puede instalar un secuestrador de navegador en su PC cuando visita un sitio web infectado, hace clic en un archivo adjunto de correo electrónico o descarga algo de un sitio web para compartir archivos. Muchos secuestros de navegador se originan en aplicaciones complementarias, es decir, objetos de ayuda del navegador (BHO), barras de herramientas o complementos agregados a los navegadores para brindarles funcionalidad adicional. Un secuestrador de navegador también podría venir incluido con algún software gratuito que descargue e instale sin saberlo, comprometiendo la seguridad de su PC. Los ejemplos típicos de secuestradores de navegador incluyen CoolWebSearch, Conduit, OneWebSearch, Coupon Server, RocketTab, Delta Search, Searchult.com y Snap.do. La presencia de cualquier secuestrador de navegador en su sistema puede disminuir significativamente la experiencia de navegación, rastrear sus actividades en línea, lo que genera graves problemas de privacidad, degrada la eficiencia general del sistema y también provoca inestabilidad en el software.

Consejos sobre cómo deshacerse de los secuestradores del navegador

Ciertos secuestros del navegador podrían detenerse simplemente descubriendo y eliminando la aplicación de malware correspondiente a través de su panel de control. Sin embargo, la mayoría de los secuestradores serán más difíciles de localizar o eliminar, ya que podrían conectarse con algunos archivos informáticos importantes que le permitan funcionar como un proceso necesario del sistema operativo. Los usuarios de computadoras novatos nunca deben intentar la forma manual de eliminación, ya que requiere un conocimiento integral del sistema para realizar correcciones en el registro del sistema y el archivo HOSTS.

Cómo deshacerse de un virus que bloquea sitios web o impide descargas

El malware podría causar todo tipo de daños si invaden su computadora, desde robar sus datos privados hasta eliminar archivos de datos en su computadora. Cierto malware se encuentra entre su computadora y la conexión a Internet y bloquea algunos o todos los sitios web que le gustaría revisar. También puede evitar que instale cualquier cosa en su PC, particularmente software anti-malware. Si está leyendo esto ahora, quizás haya reconocido que la infección por virus es la razón detrás de su tráfico de red bloqueado. Entonces, ¿qué hacer si desea descargar e instalar software anti-malware como Safebytes? Aunque este tipo de problema será más difícil de eludir, hay algunas acciones que puede tomar.

Descargue el antivirus en modo seguro con funciones de red

Si el malware está configurado para cargarse al inicio de Windows, el inicio en modo seguro debería evitarlo. Dado que solo los programas y servicios mínimos se inician en "Modo seguro", rara vez hay motivos para que se produzcan conflictos. Tendrá que hacer lo siguiente para deshacerse del malware en modo seguro.

1) Al encender / encender, toque la tecla F8 en intervalos de 1 segundo. Esto debería abrir el menú Opciones de arranque avanzadas.

2) Seleccione Modo seguro con funciones de red con las teclas de flecha y presione Entrar.

3) Cuando esté en este modo, debería tener acceso a Internet una vez más. Ahora, utilice su navegador web normalmente y vaya a https://safebytes.com/products/anti-malware/ para descargar Safebytes Anti-Malware.

4) Después de instalar la aplicación, permita que la exploración se ejecute para eliminar troyanos y otras amenazas automáticamente.

Cambiar a otro navegador de internet

Algunos programas maliciosos solo se dirigen a determinados navegadores web. Si esta es su situación, utilice otro navegador de Internet, ya que podría eludir el malware. Si no puede descargar el software antivirus con Internet Explorer, significa que el virus se dirige a las vulnerabilidades de IE. Aquí, debe cambiar a otro navegador web como Chrome o Firefox para descargar el software Safebytes.

Cree un antivirus USB portátil para eliminar virus

Otra solución es crear un programa antimalware portátil en su dispositivo USB. Para ejecutar anti-malware utilizando una unidad flash, siga estos sencillos pasos:

1) Descargue Safebytes Anti-Malware o MS Windows Defender Offline en un sistema informático limpio.

2) Conecte la unidad USB en la computadora no infectada.

3) Haga doble clic en el archivo descargado para abrir el asistente de instalación.

4) Elija una unidad USB como el lugar donde el asistente le preguntará exactamente dónde desea instalar la aplicación. Siga las instrucciones en pantalla para finalizar el proceso de instalación.

5) Transfiera la unidad flash de la computadora no infectada a la computadora infectada.

6) Haga doble clic en el icono de Safebytes Anti-malware en la memoria USB para ejecutar el programa.

7) Haga clic en "Analizar ahora" para ejecutar un análisis en la computadora infectada en busca de virus.

Garantice la seguridad de su PC instalando el software SafeBytes Anti-Malware

Si planea comprar antimalware para su computadora portátil o computadora, hay muchas marcas y paquetes que puede considerar. Algunos de ellos hacen un buen trabajo al deshacerse de las amenazas, mientras que otros dañarán su PC. Debe buscar un producto que haya obtenido una buena reputación y que detecte no solo virus informáticos sino también otros tipos de malware. Uno de los programas de software recomendados es SafeBytes Anti-Malware. SafeBytes tiene un excelente historial de servicio de alta calidad y los clientes están muy contentos con él. SafeBytes es una potente aplicación antimalware en tiempo real que está diseñada para ayudar al usuario final de la computadora todos los días a proteger su computadora de las amenazas maliciosas de Internet. Con su tecnología de punta, este software le permitirá eliminar múltiples tipos de malware, incluidos virus, troyanos, PUP, gusanos, ransomware, adware y secuestradores de navegador. SafeBytes anti-malware viene con una gran cantidad de funciones mejoradas que lo distinguen de todos los demás. Echemos un vistazo a algunos de ellos a continuación:

Protección en vivo: SafeBytes brinda supervisión activa en tiempo real y protección contra todos los virus y malware conocidos. Supervisará constantemente su computadora portátil o computadora para detectar la actividad de los piratas informáticos y también brinda a los usuarios una protección superior de firewall.

Protección AntiMalware de clase mundial: Construida sobre un motor antivirus muy aclamado, esta aplicación de eliminación de malware puede encontrar y eliminar muchas amenazas de malware obstinadas, como secuestradores de navegador, programas basura y ransomware, que otras aplicaciones antivirus comunes pasarán por alto.

Escaneo rápido multiproceso: El motor de escaneo de malware muy rápido de SafeBytes reduce los tiempos de escaneo y extiende la vida útil de la batería. Al mismo tiempo, identificará y eliminará eficazmente los archivos informáticos infectados o cualquier amenaza en línea.

Protección web: Safebytes asigna a todos los sitios una clasificación de seguridad única que le ayuda a tener una idea de si el sitio web que está a punto de visitar es seguro para ver o si se sabe que es un sitio de phishing.

Ligero: SafeBytes es una solución antivirus y antimalware ligera y fácil de usar. Como utiliza muy pocos recursos de la computadora, esta aplicación deja la energía de la computadora exactamente donde pertenece: contigo.

Soporte experto en vivo 24 horas al día, 7 días a la semana: Puede obtener soporte técnico las 24 horas del día, los 7 días de la semana para resolver de inmediato cualquier problema con su software de seguridad.

Detalles técnicos y extracción manual (usuarios avanzados)

Si desea eliminar manualmente FromDocToPDF sin el uso de una herramienta automatizada, puede hacerlo eliminando el programa del menú Agregar o quitar programas de Windows o, en el caso de las extensiones del navegador, accediendo al administrador de complementos o extensiones del navegador. y quitándolo. Es probable que también desee restablecer su navegador. Para garantizar la eliminación completa, verifique manualmente su disco duro y el registro en busca de todo lo siguiente y elimine o restablezca los valores según corresponda. Tenga en cuenta que esto es solo para usuarios avanzados y puede ser difícil, ya que la eliminación incorrecta de archivos provoca errores adicionales en la PC. Además, algunos programas maliciosos pueden replicarse o evitar la eliminación. Se recomienda hacer esto en modo seguro.

FromDocToPDF crea o modifica los siguientes archivos, carpetas y entradas de registro

Archivos:

C:Users%USERAppDataLocalGoogleChromeUser DataDefault Local Storagehttp_fromdoctopdf.dl.tb.ask.com_0.localstorage C:Users%USERAppDataLocalGoogleChromeUser DataDefaultLocal Storagehttp_fromdoctopdf.dl.tb.ask.com_0.localstorage-journal C:Users%USERAppDataLocalGoogleChromeUser DataDefaultLocal Storagehttp_fromdoctoway.com.dl almacenamiento local C:Users%USERAppDataLocalGoogleChromeUser DataDefaultAlmacenamiento localhttp_fromdoctopdf.dl.myway.com_0.localstorage-journal

Registro:

HKEY_CURRENT_USERSoftwareFromDocToPDF..Desinstalador HolidayPhotoEditTooltab Desinstalar Internet Explorer

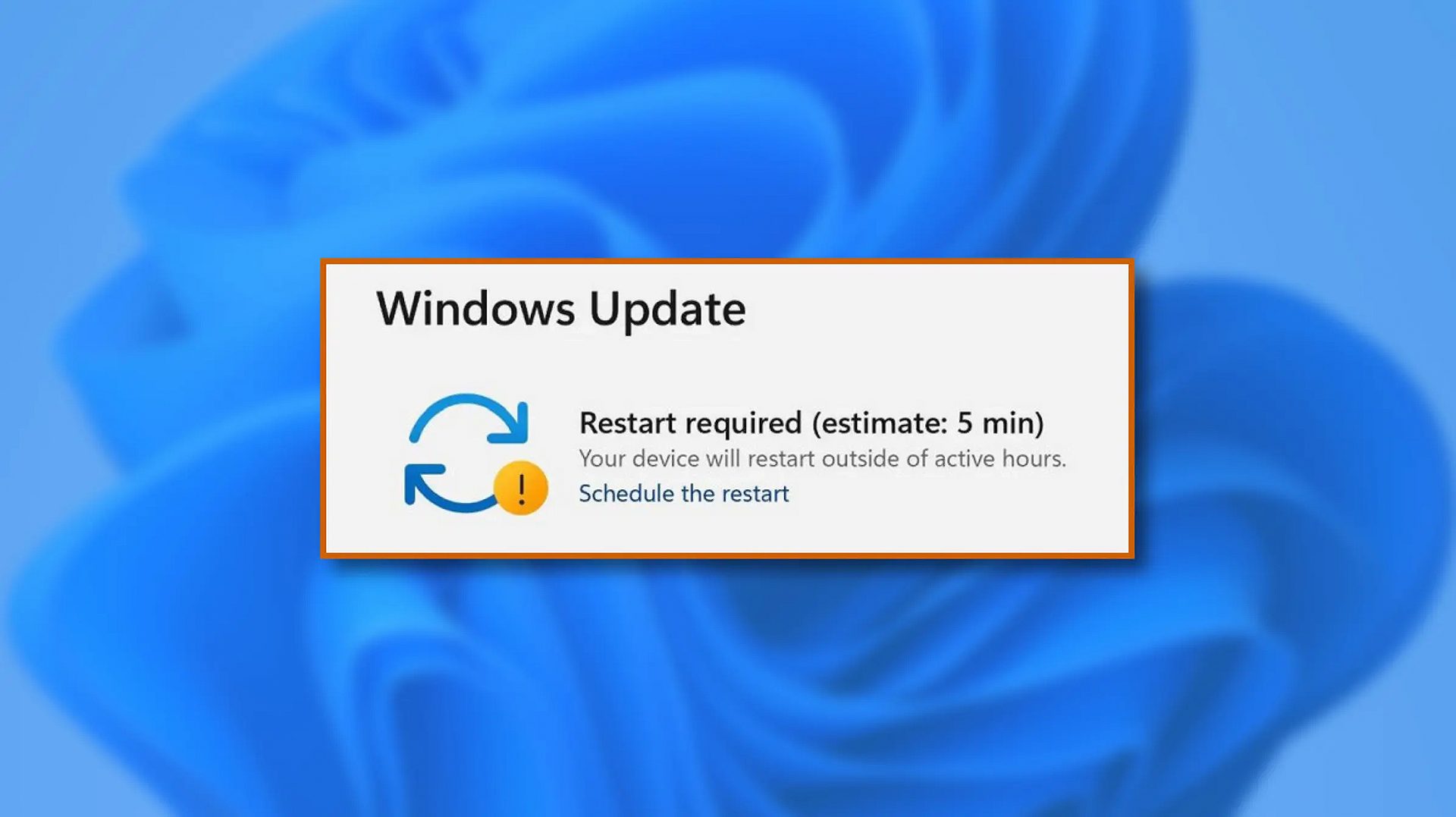

Cuando la actualización de Windows 11 está disponible pero no desea reiniciar de inmediato porque está usando una computadora, puede programar un reinicio por hasta 7 días. Es muy fácil y te mostraremos cómo hacerlo.

Cuando la actualización de Windows 11 está disponible pero no desea reiniciar de inmediato porque está usando una computadora, puede programar un reinicio por hasta 7 días. Es muy fácil y te mostraremos cómo hacerlo.

Microsoft Office tiene dos paquetes principales, uno en línea y una versión fuera de línea. La versión en línea del curso es Office 365 que requiere una suscripción mensual y siempre se actualiza y mantiene regularmente. Otra versión es más una aplicación típica de la vieja escuela, instálela y úsela, no se requiere conexión a Internet constante y no se requiere suscripción mensual, compre una vez y úsela. La última versión de comprarlo una vez y usarlo fue Office 2019 y después de dos años vamos a recibir una nueva versión pronto. Microsoft ha fijado su fecha de lanzamiento para el 5 de octubreth de este año y como siempre contará con la última versión actual de las aplicaciones ofimáticas y compra única. La nueva oficina admitirá el modo oscuro y otras mejoras vinculadas al nuevo Windows 11 y algunas características específicas vinculadas a la propia Office.

Microsoft Office tiene dos paquetes principales, uno en línea y una versión fuera de línea. La versión en línea del curso es Office 365 que requiere una suscripción mensual y siempre se actualiza y mantiene regularmente. Otra versión es más una aplicación típica de la vieja escuela, instálela y úsela, no se requiere conexión a Internet constante y no se requiere suscripción mensual, compre una vez y úsela. La última versión de comprarlo una vez y usarlo fue Office 2019 y después de dos años vamos a recibir una nueva versión pronto. Microsoft ha fijado su fecha de lanzamiento para el 5 de octubreth de este año y como siempre contará con la última versión actual de las aplicaciones ofimáticas y compra única. La nueva oficina admitirá el modo oscuro y otras mejoras vinculadas al nuevo Windows 11 y algunas características específicas vinculadas a la propia Office.