Action Classic Games Toolbar es otro producto de Mindspark Interactive Network, Inc. que puede alentar a los usuarios de su aburrimiento con más de 500 juegos en línea. La barra de herramientas de Action Classic Games está disponible para su descarga desde su página web oficial y Google Web Store, aunque normalmente se distribuye a través de publicidad directamente desde su sitio web. Cuando esté instalado, cambiará su página de inicio y nueva pestaña a MyWay.com y comenzará a recopilar información de navegación del usuario mientras esté activo.

Navegar por Internet con Action Classic Games habilitados dará como resultado la colocación de anuncios adicionales y contenido patrocinado durante las sesiones de navegación. Esta extensión ha sido marcada como un secuestrador de navegador por varias de las principales aplicaciones antivirus y, por lo tanto, no se recomienda mantenerla en su computadora.

Acerca de los secuestradores del navegador

El secuestro del navegador es un tipo de programa no deseado, generalmente un complemento o extensión del navegador, que provoca modificaciones en la configuración del navegador web. Hay muchas razones por las que puede experimentar un secuestro del navegador de Internet; sin embargo, comercial, marketing y publicidad son definitivamente las razones clave para su creación. La idea es obligar a los usuarios a visitar sitios web específicos que buscan aumentar el tráfico de visitantes de su sitio web y generar mayores ingresos por publicidad. Si bien puede parecer ingenuo, estas herramientas fueron creadas por personas viciosas que siempre buscan aprovecharse al máximo de usted, para poder ganar dinero con su ingenuidad y distracción. En el peor de los casos, su navegador de Internet podría ser secuestrado para descargar software malicioso que dañará mucho su computadora o computadora portátil.

Señales clave de que su navegador web ha sido robado

Los síntomas de que un navegador web es secuestrado incluyen:

1. la página de inicio ha cambiado

2. su navegador de internet es constantemente redirigido a sitios de pornografía

3. se cambia el motor de búsqueda predeterminado

4. Verás varias barras de herramientas en tu navegador.

5. encontrará numerosos anuncios que aparecen en su navegador o en la pantalla de su computadora

6. su navegador tiene problemas de inestabilidad o presenta errores frecuentes

7. ha rechazado la entrada a sitios web específicos, incluido el sitio web de un desarrollador de software anti-malware como SafeBytes.

¿Cómo se infecta una PC con un secuestrador de navegador?

Los secuestradores de navegadores infectan las computadoras a través de archivos adjuntos de correo electrónico maliciosos, descargan documentos infectados o revisan sitios de Internet infectados. También provienen de software complementario, también llamados objetos auxiliares del navegador (BHO), complementos del navegador o barras de herramientas. En otras ocasiones, es posible que haya aceptado accidentalmente un secuestrador del navegador como parte de un paquete de aplicación (generalmente freeware o shareware). Un buen ejemplo de un secuestrador de navegador conocido es el último malware chino conocido como "Fireball", que ha atacado 250 millones de sistemas informáticos en todo el mundo. Funciona como un secuestrador, pero luego se puede convertir en un descargador de malware de pleno funcionamiento.

La presencia de cualquier malware secuestrador del navegador en su computadora podría disminuir considerablemente la experiencia de navegación web, monitorear sus actividades en línea que resultan en importantes problemas de privacidad, crear problemas de estabilidad del sistema y eventualmente hacer que su computadora se ralentice o quede prácticamente inutilizable.

Eliminación del secuestrador del navegador

Lo único que puede intentar para deshacerse de un secuestrador del navegador es encontrar el software malicioso dentro de la lista "Agregar o quitar programas" en el Panel de control de Microsoft Windows. Puede que esté allí o no. Si es así, intente desinstalarlo. Sin embargo, muchos secuestradores de navegador son difíciles de eliminar manualmente. No importa cuánto intente eliminarlo, es posible que vuelva una y otra vez. Además, los secuestradores del navegador podrían modificar el registro de Windows, por lo que podría ser muy difícil restaurar todos los valores manualmente, especialmente cuando no eres una persona muy experta en tecnología.

Puede optar por la eliminación automática del secuestrador del navegador simplemente instalando y ejecutando una aplicación antimalware confiable. Para erradicar cualquier tipo de secuestrador del navegador de su computadora personal, debe descargar la siguiente herramienta profesional de eliminación de malware: SafeBytes Anti-Malware. Junto con la herramienta anti-malware, un optimizador de PC, como SafeBytes Total System Care, lo ayudará a eliminar todos los archivos relacionados y modificaciones en el registro de Windows automáticamente.

Aprenda a eliminar un virus que está bloqueando sitios web o evitando descargas

El malware podría potencialmente causar todo tipo de daños después de que invadan su computadora, desde robar su información personal hasta eliminar archivos de datos en su PC. Ciertos tipos de malware modifican la configuración del navegador web agregando un servidor proxy o modificando las configuraciones de DNS de la PC. En estos casos, no podrá visitar algunos o todos los sitios y, por lo tanto, no podrá descargar o instalar el software de seguridad necesario para eliminar el virus informático. Si está leyendo este artículo en este momento, probablemente haya reconocido que una infección de malware es la razón detrás de su tráfico web bloqueado. Entonces, ¿qué hacer si necesita descargar e instalar una aplicación anti-malware como Safebytes? Hay algunos pasos que puede seguir para evitar este problema.

Arranque su PC en modo seguro

Si el virus está configurado para ejecutarse automáticamente cuando se inicia Microsoft Windows, ingresar al Modo seguro puede bloquear el intento. Solo se cargan las aplicaciones y los servicios necesarios cuando inicia su computadora en modo seguro. Para iniciar sus computadoras con Windows XP, Vista o 7 en modo seguro con funciones de red, siga las instrucciones a continuación.

1) Al encender, presione la tecla F8 antes de que la pantalla de inicio de Windows comience a cargarse. Esto debería abrir el menú Opciones de arranque avanzadas.

2) Utilice las teclas de flecha para elegir Modo seguro con funciones de red y presione ENTER.

3) Cuando esté en este modo, debe tener acceso en línea una vez más. Ahora, utilice su navegador normalmente y navegue a https://safebytes.com/products/anti-malware/ para descargar e instalar Safebytes Anti-Malware.

4) Después de la instalación, realice un análisis completo y deje que el programa de software elimine las amenazas que descubre.

Descargue el programa de seguridad utilizando un navegador alternativo

Algunos programas maliciosos pueden apuntar a vulnerabilidades de un navegador específico que bloquean el proceso de descarga. Si no puede descargar el programa de software anti-malware usando Internet Explorer, esto significa que el virus puede estar apuntando a las vulnerabilidades de IE. Aquí, debe cambiar a un navegador de Internet alternativo como Chrome o Firefox para descargar el programa Safebytes.

Hacer una unidad antivirus USB de arranque

Otra opción sería crear un programa antivirus portátil en su memoria USB. Pruebe estas sencillas acciones para limpiar su PC afectada con un anti-malware portátil.

1) En una PC libre de virus, instale Safebytes Anti-Malware.

2) Coloque el pen drive en la computadora limpia.

3) Haga doble clic en el archivo descargado para ejecutar el asistente de instalación.

4) Cuando se le solicite, elija la ubicación del pen drive como el lugar donde desea almacenar los archivos de software. Siga las instrucciones en la pantalla de la computadora para finalizar el proceso de instalación.

5) Ahora, conecte el pen drive a la PC dañada.

6) Haga doble clic en el archivo EXE para abrir la herramienta Safebytes directamente desde la memoria USB.

7) Presione el botón "Analizar ahora" para comenzar el análisis de malware.

Características y beneficios de SafeBytes Anti-Malware

¿Le gustaría instalar el mejor programa anti-malware para su computadora? Hay varias aplicaciones en el mercado que vienen en versiones pagas y gratuitas para computadoras con Windows. Algunos de ellos son buenos, pero existen numerosas aplicaciones de estafa que pretenden ser un software anti-malware genuino que espera causar estragos en su computadora. Debe elegir un producto que haya ganado una sólida reputación y que detecte no solo virus informáticos, sino también otros tipos de malware. Mientras piensa en programas confiables, Safebytes Anti-Malware es sin duda el más recomendado.

SafeBytes anti-malware es un software confiable que no solo protege su computadora por completo, sino que también es muy fácil de usar para personas de todos los niveles. Usando su excelente sistema de protección, esta utilidad detectará y eliminará instantáneamente la mayoría de las amenazas de seguridad, incluidos los secuestradores de navegadores, virus, adware, ransomware, troyanos, gusanos y programas basura.

Existen numerosas funciones sorprendentes que obtendrá con este producto de seguridad. A continuación se enumeran algunas de las características destacadas incluidas en la aplicación.

Protección activa: SafeBytes brinda verificación activa en tiempo real y protección contra todos los virus y malware conocidos. Son muy eficientes en la detección y eliminación de diversas amenazas porque se revisan periódicamente con las últimas actualizaciones y medidas de seguridad.

La mejor protección anti-malware: Safebytes está hecho con el mejor motor de virus de la industria. Estos motores detectarán y eliminarán amenazas incluso durante las primeras etapas de un brote de malware.

Navegación web segura: Safebytes asigna a todos los sitios una clasificación de seguridad única que le ayuda a tener una idea de si la página web que va a visitar es segura para navegar o si se sabe que es un sitio de phishing.

Ligero: SafeBytes es conocido por su mínima influencia en los recursos informáticos y su gran tasa de detección de diversas amenazas. Funciona de forma silenciosa y eficiente en segundo plano, por lo que puede utilizar su computadora a plena potencia todo el tiempo.

24 / 7 Atención al cliente: El servicio de soporte es accesible 24 x 7 x 365 días por correo electrónico y chats para responder sus preguntas.

En resumen, SafeBytes Anti-Malware es realmente excelente para proteger su computadora portátil o computadora contra todo tipo de amenazas de malware. No hay duda de que su PC estará protegida en tiempo real una vez que ponga en uso este programa de software. Entonces, si está buscando la mejor herramienta de eliminación de malware que existe, y cuando no le importa desembolsar algunos dólares, opte por SafeBytes Anti-Malware.

Detalles técnicos y extracción manual (usuarios avanzados)

Para eliminar Action Classic Games manualmente, vaya a la lista Agregar o quitar programas en el Panel de control de Windows y seleccione el programa del que desea deshacerse. Para los complementos del navegador web, vaya al administrador de extensiones / complementos del navegador web y seleccione el complemento que desea deshabilitar o eliminar. Además, se recomienda restablecer de fábrica la configuración de su navegador web a su estado predeterminado.

Para estar seguro de la eliminación completa, busque las siguientes entradas de registro de Windows en su sistema y elimínelas o restablezca los valores en consecuencia. Tenga en cuenta que solo los usuarios avanzados deben intentar editar manualmente el registro porque eliminar cualquier archivo vital del sistema da como resultado un problema importante o incluso un bloqueo del sistema. Además, algunos programas maliciosos siguen replicándose, lo que dificulta su eliminación. Se sugiere realizar este proceso de eliminación de malware en modo seguro.

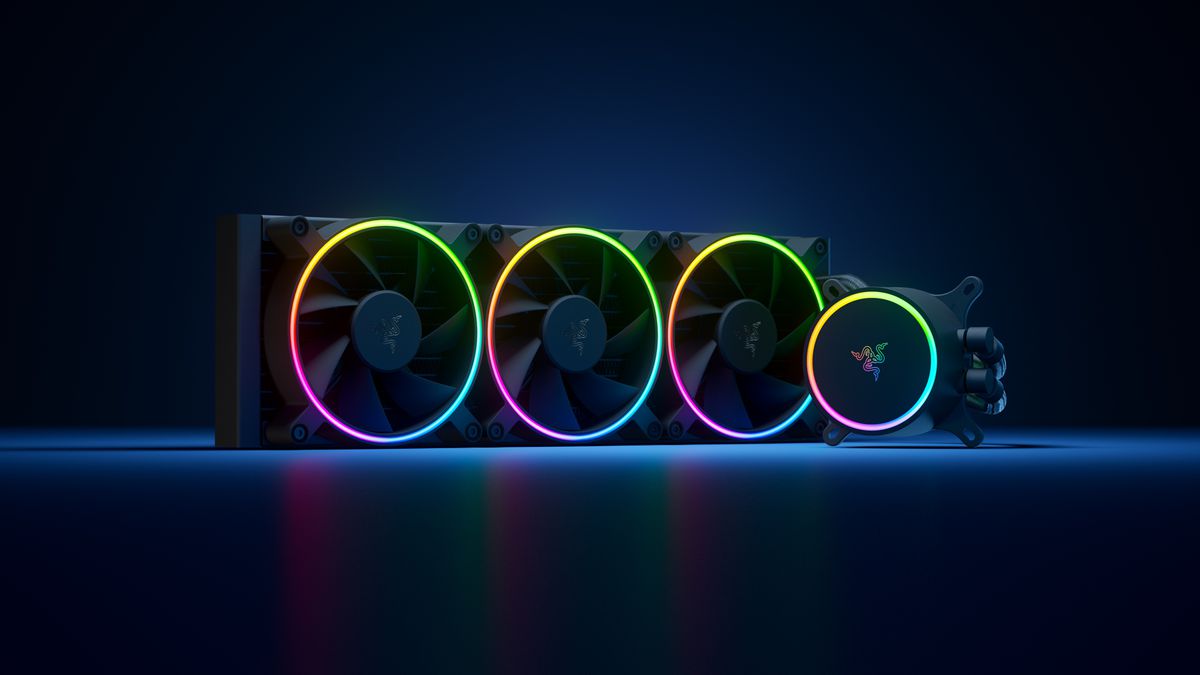

Razer es una marca muy conocida entre los jugadores y usuarios de PC, comenzó como un fabricante de periféricos centrado en teclados y ratones, pero después de años, Razer amplió su oferta de inventario. Pronto comenzó a ofrecer auriculares y, últimamente, se ha ramificado en líneas de productos más amplias, como sillas para juegos y máscaras de protección. No es una gran sorpresa que Razer se esté expandiendo a otras ramas de la industria de las PC. Esta vez, sin embargo, ha revelado no uno sino tres nuevos hardware para su PC. Ventiladores de caja, refrigerador líquido y fuente de alimentación todo en uno. No hay muchos detalles sobre los productos en sí, pero una cosa está cien por cien confirmada, vienen con Razer Chroma, todos ellos, incluso los fanáticos.

Razer es una marca muy conocida entre los jugadores y usuarios de PC, comenzó como un fabricante de periféricos centrado en teclados y ratones, pero después de años, Razer amplió su oferta de inventario. Pronto comenzó a ofrecer auriculares y, últimamente, se ha ramificado en líneas de productos más amplias, como sillas para juegos y máscaras de protección. No es una gran sorpresa que Razer se esté expandiendo a otras ramas de la industria de las PC. Esta vez, sin embargo, ha revelado no uno sino tres nuevos hardware para su PC. Ventiladores de caja, refrigerador líquido y fuente de alimentación todo en uno. No hay muchos detalles sobre los productos en sí, pero una cosa está cien por cien confirmada, vienen con Razer Chroma, todos ellos, incluso los fanáticos.

Lo más interesante para mí personalmente es Razers Katana, la unidad de fuente de alimentación. Es una fuente de alimentación modular que va desde 750W a 1200W con la opción adicional de una de titanio con una impresionante potencia de 1600W. La fuente de alimentación comenzará a enviarse a principios de 2022 y, en el momento de redactar este artículo, no se ha publicado ningún rango de precios.

Lo más interesante para mí personalmente es Razers Katana, la unidad de fuente de alimentación. Es una fuente de alimentación modular que va desde 750W a 1200W con la opción adicional de una de titanio con una impresionante potencia de 1600W. La fuente de alimentación comenzará a enviarse a principios de 2022 y, en el momento de redactar este artículo, no se ha publicado ningún rango de precios.

El enfriador de líquido Hanbo contará con un diseño de admisión optimizado para que pueda garantizar una mayor transferencia de calor y dinámica de fluidos para una mayor confiabilidad y un funcionamiento silencioso. El radiador viene en un tamaño de 240 mm con dos ventiladores y uno más grande de 360 mm con tres ventiladores. La bomba podrá girar en cualquier dirección de 360 grados completos para que pueda caber en cualquier caso. Hanbo se lanzará en noviembre de este año, pero hasta ahora no se ha publicado ningún precio.

El enfriador de líquido Hanbo contará con un diseño de admisión optimizado para que pueda garantizar una mayor transferencia de calor y dinámica de fluidos para una mayor confiabilidad y un funcionamiento silencioso. El radiador viene en un tamaño de 240 mm con dos ventiladores y uno más grande de 360 mm con tres ventiladores. La bomba podrá girar en cualquier dirección de 360 grados completos para que pueda caber en cualquier caso. Hanbo se lanzará en noviembre de este año, pero hasta ahora no se ha publicado ningún precio.

Los ventiladores de Kunai contarán con un rendimiento de alta presión estática con un ruido reducido. Llegarán hasta las 2200 rpm para la versión de 120 mm, mientras que la versión de 140 mm llegará hasta las 1600 rpm. Vendrán con LED direccionables y se podrán conectar hasta ocho ventiladores al controlador de ventilador PWM de Razer que vendrá con un imán en la parte posterior para conectarlo fácilmente a cualquier parte de acero de la carcasa de la PC. PWM utilizará el software Synapse de Razer para personalizar la modulación de ancho de pulso con el fin de mejorar el flujo de aire y el ruido. PWM tendrá un precio de $ 49.99 en la Tienda Razer y está disponible para preordenar. Los ventiladores tienen un precio de $ 44.99 por uno de 120 mm o $ 129.99 por un paquete de tres de 120 mm. Uno de 140 mm costará $ 49.99 y un paquete de tres costará $ 129.99.

Los ventiladores de Kunai contarán con un rendimiento de alta presión estática con un ruido reducido. Llegarán hasta las 2200 rpm para la versión de 120 mm, mientras que la versión de 140 mm llegará hasta las 1600 rpm. Vendrán con LED direccionables y se podrán conectar hasta ocho ventiladores al controlador de ventilador PWM de Razer que vendrá con un imán en la parte posterior para conectarlo fácilmente a cualquier parte de acero de la carcasa de la PC. PWM utilizará el software Synapse de Razer para personalizar la modulación de ancho de pulso con el fin de mejorar el flujo de aire y el ruido. PWM tendrá un precio de $ 49.99 en la Tienda Razer y está disponible para preordenar. Los ventiladores tienen un precio de $ 44.99 por uno de 120 mm o $ 129.99 por un paquete de tres de 120 mm. Uno de 140 mm costará $ 49.99 y un paquete de tres costará $ 129.99.

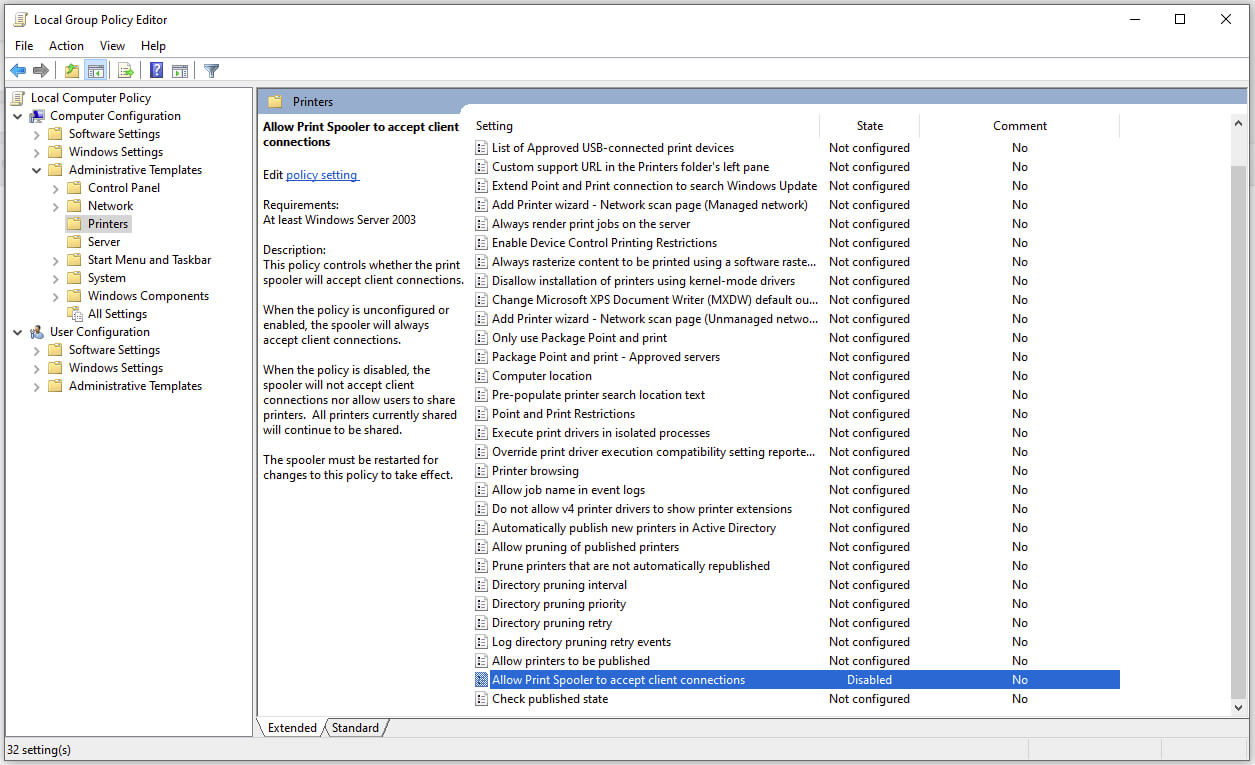

Microsoft aconseja una vez más a sus clientes que deshabiliten la cola de impresión de Windows después de que surgiera una nueva vulnerabilidad que permite a los piratas informáticos ejecutar código malicioso en las máquinas. Si bien se publicará un parche que corrige la falla a su debido tiempo, la solución alternativa más efectiva actualmente sobre la mesa es detener y deshabilitar el servicio de cola de impresión por completo.

Microsoft aconseja una vez más a sus clientes que deshabiliten la cola de impresión de Windows después de que surgiera una nueva vulnerabilidad que permite a los piratas informáticos ejecutar código malicioso en las máquinas. Si bien se publicará un parche que corrige la falla a su debido tiempo, la solución alternativa más efectiva actualmente sobre la mesa es detener y deshabilitar el servicio de cola de impresión por completo.