PyLockyランサムウェアとは何ですか? そして、それはどのように攻撃を実行しますか?

PyLockyランサムウェアは、重要なファイルをロックし、データの回復と引き換えに被害者に身代金を要求するために作成されたファイルロックマルウェアです。 この新しいランサムウェアは、暗号化するファイルをマークする際に.lockymap拡張子を使用します。 システムに次の悪意のあるペイロードをドロップすることにより、攻撃の実行を開始します。

名前:facture_4739149_08.26.2018.exe

SHA256:8655f8599b0892d55efc13fea404b520858d01812251b1d25dcf0afb4684dce9

サイズ:5.3 MB

悪意のあるペイロードをドロップした後、この暗号マルウェアは感染したコンピューターをリモートサーバーに接続し、そこでさらに悪意のあるファイルをダウンロードしてシステムフォルダーに配置します。 次に、ユーザーとコンピューターに関するデータを収集するために使用されるデータ収集モジュールを適用します。 取得したデータとともに以前にダウンロードされた悪意のあるファイルは、ステルス保護と呼ばれる別のモジュールに使用されます。 これにより、PyLockyランサムウェアは、システムにインストールされているセキュリティプログラムやウイルス対策プログラムから検出されることなく攻撃を実行できます。 また、次のようなWindowsレジストリの一部のレジストリキーとエントリを変更します。

- HKEY_CURRENT_USERControlのPanelDesktop

- HKEY_USERS.DEFAULTコントロールパネルデスクトップ

- HKEY_LOCAL_MACHINEソフトウェアMicrosoftWindows現在のバージョン実行

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

- HKEY_LOCAL_MACHINEソフトウェアMicrosoftWindows現在のバージョンRunOnce

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce

すべての変更が実行されると、PyLockyランサムウェアは、高度な暗号化暗号を使用してターゲットファイルの暗号化を開始します。 暗号化に続いて、暗号化された各ファイルに.lockymap拡張子を追加し、次のコンテンツを含む「LOCKY-README.txt」という名前の身代金メモをリリースします。

"ご承知おき下さい:

すべてのファイル、写真ドキュメント、およびデータは、Military Grade Encryption RSAABS-256で暗号化されています。

あなたの情報は失われません。 しかし、暗号化されています。

ファイルを復元するには、Decrypter を購入する必要があります。

ファイルを復元するには、次の手順に従ってください。

1 * Torブラウザをダウンロードします。 (グーグル「DownloadTor」と入力するだけです

2'URLを参照:http://4wcgqlckaazungm.onion/index.php

3 * Decryptorを購入してファイルを復元します。

とても簡単です。 私たちがあなたのファイルを復元できると思わない場合は、画像形式の1つのファイルを無料で復元できます。

時間が刻々と過ぎていることに注意してください。 価格は96時間ごとにXNUMX倍になるので、賢く使ってください。

あなたのユニークなID:

注意:

暗号化されたファイルは復元が困難になるため、変更または削除しないでください。

サポート:

サポートに連絡して、ファイルの復号化を支援することができます。

http://4wcgqlckaazungm.onion/index.phpでサポートをクリックしてください。

PyLockyランサムウェアはどのようにWeb上に拡散しますか?

PyLockyランサムウェアは、悪意のあるスパムメールキャンペーンを使用して拡散します。 この脅威の作成者は、感染した添付ファイルをスパムメールに埋め込み、スパムボットを使用して送信します。 Crooksは、欺瞞的な戦術を使用して、マルウェアを含むものをすぐに開くように仕向けることさえあります。これは、あなたがしてはいけないことです。 したがって、電子メールを開く前に、それらを徹底的にチェックしたことを確認してください。

コンピュータからPyLockyランサムウェアを正常に消去するには、以下にある削除ガイドを参照してください。

- ステップ1: キーボードのCtrl + Shift + Escキーをタップするだけで、タスクマネージャーを起動します。

- ステップ2: タスクマネージャーの下で、[プロセス]タブに移動し、次の名前のプロセスを探します ファクチャー_4739149_08.26.2018.exe また、CPUのリソースのほとんどを消費し、PyLockyランサムウェアに関連している可能性が最も高い疑わしいプロセス。

- ステップ3: その後、タスクマネージャを閉じます。

- ステップ4: Win + Rをタップし、入力します appwiz.cplと [OK]をクリックするか、[Enter]をタップして、コントロールパネルのインストール済みプログラムのリストを開きます。

- ステップ5: インストールされているプログラムのリストで、PyLocky ランサムウェアまたは類似のものを探し、アンインストールします。

- ステップ6: 次に、コントロール パネルを閉じ、Win + E キーをタップしてエクスプローラーを起動します。

- ステップ7: 以下の次の場所に移動して、PyLockyランサムウェアの悪意のあるコンポーネントを探します。 ファクチャー_4739149_08.26.2018.exe および LOCKY-README.txt 他の疑わしいファイルと同様に、それらをすべて削除します。

%TEMP%

%WINDIR%System32Tasks

%APPDATA%MicrosoftWindowsTemplates

%USERPROFILE%ダウンロード

%USERPROFILE%デスクトップ

- ステップ8: ファイルエクスプローラーを閉じます。

- ステップ9: Win + RをタップしてRunを開き、入力します Regeditを フィールドでEnterキーをタップし、Windowsレジストリをプルアップします。

- ステップ10: 次のパスに移動します。

HKEY_CURRENT_USERControlのPanelDesktop

HKEY_USERS.DEFAULTコントロールパネルデスクトップ

HKEY_LOCAL_MACHINEソフトウェアMicrosoftWindows現在のバージョン実行

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

HKEY_LOCAL_MACHINEソフトウェアMicrosoftWindows現在のバージョンRunOnce

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce

- ステップ11: PyLockyランサムウェアによって作成されたレジストリキーとサブキーを削除します。

- ステップ12: レジストリエディタを閉じて、ごみ箱を空にします。

シャドウボリュームコピーを使用して暗号化されたファイルを回復してみてください

Windows を使用して暗号化されたファイルを復元する 以前のバージョン この機能は、PyLockyランサムウェアがファイルのシャドウコピーを削除していない場合にのみ有効になります。 しかし、それでも、これは最高の無料の方法のXNUMXつであるため、一見の価値があります。

暗号化されたファイルを復元するには、 右クリック その上を選択 プロパティをクリックすると、新しいウィンドウが表示されます。次に進みます。 以前のバージョン。 変更される前のファイルの以前のバージョンがロードされます。 ロード後、下の図のようにリストに表示されている以前のバージョンのいずれかを選択します。 そして、をクリックします リストア

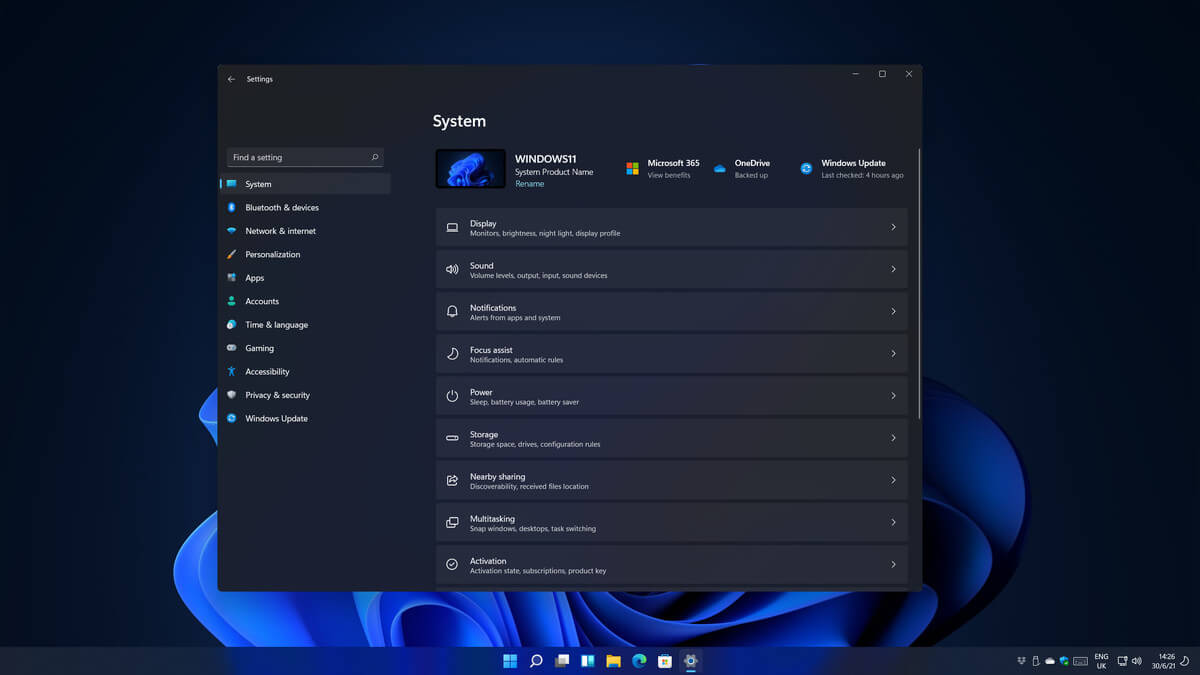

Windows 10 と同様に、Windows 11 もインターネット タイム サーバーを使用して日付と時刻を追跡します。 ただし、何らかの理由で日付や時刻を変更する必要がある場合には、そのプロセスのガイドを以下に示します。

Windows 10 と同様に、Windows 11 もインターネット タイム サーバーを使用して日付と時刻を追跡します。 ただし、何らかの理由で日付や時刻を変更する必要がある場合には、そのプロセスのガイドを以下に示します。

目的のフォルダーのキーボード ショートカットに、目的のフォルダーのショートカットがある場合にのみ使用可能であることを知らせるには、フォルダー自体では実行できず、そのショートカットでのみ実行できます。 フォルダーのショートカットはデスクトップ上に存在する必要はなくなり、好きな場所に配置できますが、ショートカットである必要があります。 したがって、最初のステップは、もちろん、キーボードのキーの組み合わせでアクセスしたいフォルダーのショートカットを作成し、それを希望の場所に配置することです。 この手順を完了したら、それを右クリックして選択します プロパティ。 上部のプロパティ内で、 ショートカットタブ そして中へ ショートカットキー、 このフォルダーに関連付けるキーの組み合わせを押します。 で確認してください OK 希望のキーの組み合わせで高速フォルダー アクセスの使用を開始します。

目的のフォルダーのキーボード ショートカットに、目的のフォルダーのショートカットがある場合にのみ使用可能であることを知らせるには、フォルダー自体では実行できず、そのショートカットでのみ実行できます。 フォルダーのショートカットはデスクトップ上に存在する必要はなくなり、好きな場所に配置できますが、ショートカットである必要があります。 したがって、最初のステップは、もちろん、キーボードのキーの組み合わせでアクセスしたいフォルダーのショートカットを作成し、それを希望の場所に配置することです。 この手順を完了したら、それを右クリックして選択します プロパティ。 上部のプロパティ内で、 ショートカットタブ そして中へ ショートカットキー、 このフォルダーに関連付けるキーの組み合わせを押します。 で確認してください OK 希望のキーの組み合わせで高速フォルダー アクセスの使用を開始します。