Aro2012 est un logiciel PC Optimizer qui est généralement fourni avec d'autres logiciels. Même si Aro2012 ne présente aucune menace en soi, les programmes fournis avec celui-ci peuvent poser un problème à votre ordinateur.

De l'auteur : ARO est un utilitaire de réparation et d'optimisation avancé conçu pour aider à améliorer et à maintenir les ordinateurs exécutant le système d'exploitation Windows (à la fois 32 et 64 bits). ARO se concentre sur la recherche d'erreurs qui se cachent dans le registre Windows, l'identification de l'encombrement du PC et du navigateur Web qui peut entraver les performances du PC et la garantie que les ordinateurs disposent de solutions de sécurité adéquates installées et à jour. Avec son moteur d'analyse avancé, ARO fournit des capacités d'analyse approfondies pour identifier et réparer les erreurs de registre. ARO recherche et supprime également les fichiers « indésirables » qui s'accumulent au fil du temps et peuvent nuire aux performances du PC.

Une fois installé, Aro2012 crée une entrée de démarrage qui lui permet de s'exécuter à chaque démarrage de l'ordinateur. Il ajoute également un planificateur de tâches qui lui permet de s'exécuter à différents moments.

À propos des applications potentiellement indésirables

Avez-vous déjà trouvé un programme indésirable sur votre système informatique et réfléchi à la façon dont il est arrivé là puisque vous êtes sûr que vous n'avez pas délibérément téléchargé et n'avez jamais donné l'autorisation d'être installé ? Un PUA/PUP (application potentiellement indésirable/programme potentiellement indésirable) est un logiciel fourni avec un logiciel gratuit/partagérial et que vous acceptez d'installer sur votre ordinateur. Ce sont des programmes que vous ne voulez certainement pas sur votre PC car ils ne fournissent aucun service bénéfique. Le terme PUP a d'abord été inventé pour décrire ce crapware téléchargeable comme autre chose qu'un logiciel malveillant. La raison en est que la plupart des PUP entrent dans un PC non pas parce qu'ils passent par les failles de sécurité, par exemple, mais parce que les utilisateurs les ont installés par eux-mêmes - 100 % involontairement, inutile de le dire. Les PUP ne sont peut-être pas des logiciels malveillants, mais néanmoins, ce sont des programmes dangereux pour votre ordinateur portable ou votre ordinateur. Au mieux, ces types de programmes indésirables n'offrent pratiquement aucun avantage, et au pire, ils peuvent être très nocifs pour votre ordinateur.

Que font précisément les PPI sur votre PC?

La plupart des programmes potentiellement indésirables se présentent sous la forme de logiciels publicitaires, qui visent généralement à afficher de nombreuses publicités, bannières, coupons et bonnes affaires ennuyeux sur les pages Web que vous explorez. Les PUPS se présentent également sous la forme de barres d'outils ou de plug-ins de navigateur indésirables. Non seulement elles occupent entièrement de l'espace sur l'écran de votre ordinateur, mais les barres d'outils peuvent également manipuler les résultats des moteurs de recherche, suivre vos activités de navigation, diminuer les performances globales de votre navigateur Internet et ralentir votre connexion Internet. Ils peuvent sembler innocents, mais les PUP ont tendance à être des logiciels espions. Et dans la grande majorité des cas, les utilisateurs finaux ne sauront pas qu'ils installent un programme indésirable. Ce sont des logiciels qui ne vous font rien d'utile ; en plus d'occuper de l'espace sur votre disque dur, ils ralentiront également votre ordinateur, modifieront souvent les paramètres sans votre permission, et la liste des fonctionnalités frustrantes s'allonge encore et encore.

Comment pouvez-vous éviter le `` crapware ''

• Lisez les petits caractères afin que le contrat de licence utilisateur final (CLUF) que vous acceptez ne concerne que le programme que vous avez réellement l'intention de télécharger.

• Choisissez toujours l'installation « Personnalisée » ou « Avancée » et ne cliquez jamais aveuglément sur le bouton Suivant, ce qui devrait vous permettre de décocher tous les programmes logiciels « foistware » que vous ne voulez pas.

• Avoir un programme antivirus solide tel que Safebytes Anti-malware qui peut protéger votre ordinateur contre les PPI. Dès que vous installez ce logiciel, la protection contre les logiciels malveillants et les PPI est déjà activée.

• Évitez d'installer une application gratuite que vous n'utiliserez pas. De nos jours, les « freewares » ne sont pas vraiment des freewares, mais des « crapwares » qui regroupent des bêtises.

• Ne téléchargez pas de logiciels à partir de fenêtres contextuelles, de publicités en ligne, de sites Web de partage de fichiers, ainsi que d'autres sources non fiables ; recherchez les options prédéfinies et indésirables lors du téléchargement du programme. Évitez de visiter des blogs et des sites qui prennent en charge les programmes piratés.

Que faire lorsque vous ne pouvez pas installer d'anti-malware?

Pratiquement tous les logiciels malveillants sont intrinsèquement dangereux, mais certains types de logiciels malveillants causent beaucoup plus de dommages à votre ordinateur que d'autres. Certains logiciels malveillants sont conçus pour interférer ou empêcher des choses que vous aimeriez faire sur votre ordinateur. Cela peut très bien ne pas vous permettre de télécharger quoi que ce soit sur le net ou cela vous empêchera d'accéder à tout ou partie des sites Web, en particulier les sites antivirus. Si vous lisez ceci, il y a de fortes chances que vous soyez bloqué par une infection malveillante qui vous empêche de télécharger et d'installer le programme Safebytes Anti-Malware sur votre ordinateur. Bien que ce type de problème soit plus difficile à contourner, vous pouvez prendre certaines mesures.

Installer en mode sans échec

Si le logiciel malveillant est configuré pour se charger au démarrage de Windows, le démarrage en mode sans échec devrait l'éviter. Seules les applications et services requis minimaux sont chargés lorsque vous démarrez votre ordinateur en mode sans échec. Pour lancer vos ordinateurs Windows XP, Vista ou 7 en mode sans échec avec mise en réseau, suivez les instructions ci-dessous.

1) À la mise sous tension/au démarrage, appuyez sur la touche F8 à intervalles de 1 seconde. Cela devrait faire apparaître le menu Options de démarrage avancées.

2) Utilisez les touches fléchées pour sélectionner Mode sans échec avec réseau et appuyez sur ENTRÉE.

3) Une fois ce mode chargé, vous devriez avoir accès à Internet. Maintenant, obtenez l'application de suppression de virus dont vous avez besoin en utilisant le navigateur Internet. Pour installer le programme, suivez les instructions de l'assistant d'installation.

4) Immédiatement après l'installation, effectuez une analyse complète et laissez le logiciel se débarrasser des menaces qu'il détecte.

Téléchargez le programme antivirus dans un autre navigateur Internet

Les virus Web peuvent être spécifiques à un environnement, viser un navigateur Internet particulier ou attaquer des versions spécifiques du navigateur. Si vous semblez avoir un cheval de Troie attaché à Internet Explorer, passez à un autre navigateur Internet avec des fonctionnalités de sécurité intégrées, telles que Chrome ou Firefox, pour télécharger votre programme antivirus préféré - Safebytes.

Installer et exécuter un anti-malware à partir d'une clé USB

Une autre option consiste à créer un programme antivirus portable sur votre clé USB. Adoptez ces mesures pour utiliser une clé USB pour nettoyer votre système corrompu.

1) Utilisez un autre ordinateur sans virus pour télécharger Safebytes Anti-Malware.

2) Insérez la clé USB sur le même ordinateur.

3) Double-cliquez sur l'icône Configuration du logiciel antivirus pour exécuter l'assistant d'installation.

4) Sélectionnez le lecteur flash USB comme destination pour enregistrer le fichier du logiciel. Suivez les instructions à l'écran pour terminer le processus d'installation.

5) Maintenant, insérez la clé USB dans le PC corrompu.

6) Exécutez l'anti-malware Safebytes directement à partir du lecteur flash en double-cliquant sur l'icône.

7) Cliquez simplement sur «Analyser maintenant» pour lancer une analyse antivirus sur l'ordinateur concerné.

SafeBytes Anti-Malware: Protection légère contre les logiciels malveillants pour PC Windows

Vous voulez installer le meilleur logiciel anti-malware pour votre ordinateur portable ou votre ordinateur ? Il existe de nombreuses applications disponibles dans des versions payantes et gratuites pour les systèmes Windows. Certains d'entre eux sont excellents, certains sont de bons types et certains ruineront votre PC eux-mêmes ! Vous devez choisir un produit qui a acquis une bonne réputation et qui détecte non seulement les virus, mais également d'autres types de logiciels malveillants. Sur la liste des applications fortement recommandées par les experts du secteur figure SafeBytes Anti-Malware, le programme le plus fiable pour Microsoft Windows. SafeBytes peut être décrit comme une puissante application antivirus en temps réel conçue pour aider l'utilisateur d'ordinateur typique à protéger son ordinateur contre les menaces malveillantes. Grâce à son système de protection exceptionnel, ce logiciel détectera et éliminera rapidement la plupart des menaces de sécurité, y compris les logiciels publicitaires, les virus, les pirates de navigateur, les rançongiciels, les chevaux de Troie, les vers et les PPI. SafeBytes a une pléthore de fonctionnalités merveilleuses qui peuvent vous aider à protéger votre ordinateur contre les attaques de logiciels malveillants et les dommages. Quelques-uns d'entre eux sont donnés ci-dessous:

Protection active : SafeBytes offre une protection XNUMX heures sur XNUMX à votre ordinateur personnel, limitant instantanément les attaques de logiciels malveillants. Il surveillera en permanence votre ordinateur portable ou votre ordinateur pour détecter toute activité de pirate informatique et offrira également aux utilisateurs une protection supérieure par pare-feu.

La protection antimalware la plus fiable : Avec un moteur de logiciels malveillants acclamé par la critique, SafeBytes offre une protection multicouche conçue pour attraper et supprimer les virus et les logiciels malveillants cachés profondément dans votre ordinateur.

Numérisation extrêmement rapide : Le moteur d'analyse très rapide des logiciels malveillants de SafeBytes réduit les temps d'analyse et prolonge la durée de vie de la batterie. Dans le même temps, il détectera et supprimera efficacement les fichiers informatiques infectés ou toute menace Internet.

Filtrage de sites Web : Grâce à son classement de sécurité unique, SafeBytes vous indique si un site Web est sûr ou non pour y accéder. Cela garantira que vous êtes toujours certain de votre sécurité en ligne lorsque vous naviguez sur le Web.

Utilisation minimale du processeur et de la RAM : Ce logiciel est léger et fonctionnera silencieusement en arrière-plan et n'affectera pas l'efficacité de votre ordinateur.

Support Premium: Le service d'assistance est disponible 24h/7, 365j/XNUMX et XNUMX jours par e-mail et chat pour répondre à vos questions.

Détails techniques et suppression manuelle (utilisateurs avancés)

Pour éliminer Aro 2012 manuellement, accédez à la liste Ajouter ou supprimer des programmes dans le Panneau de configuration et choisissez le programme dont vous souhaitez vous débarrasser. Pour les plug-ins de navigateur Web, accédez au gestionnaire de modules complémentaires/extensions de votre navigateur Web et sélectionnez le module complémentaire que vous souhaitez désactiver ou supprimer. Il est également conseillé de réinitialiser votre navigateur Web à son état par défaut pour corriger les paramètres corrompus. Pour garantir une suppression complète, recherchez les entrées de registre suivantes sur votre ordinateur et supprimez-les ou réinitialisez les valeurs en conséquence. N'oubliez pas que seuls les utilisateurs professionnels doivent essayer de modifier manuellement le registre, car la suppression d'un seul fichier système critique entraîne un problème grave ou peut-être un plantage du PC. De plus, certains programmes malveillants ont la capacité de se défendre contre sa suppression. Il est conseillé de terminer cette tâche en mode sans échec.

Fichiers:

Rechercher et supprimer ARO2013_tbt.exe CleanSchedule.exe soref.dll AROSS.dll CheckForV4.dll aro.exe

Enregistrement:

Rechercher et supprimer : CURRENT_USER / AROReminder

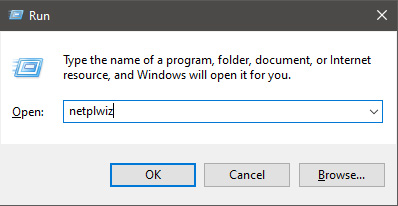

Dans la boîte de dialogue, saisissez netplwiz et appuyez sur ENTRER.

Dans la boîte de dialogue, saisissez netplwiz et appuyez sur ENTRER.

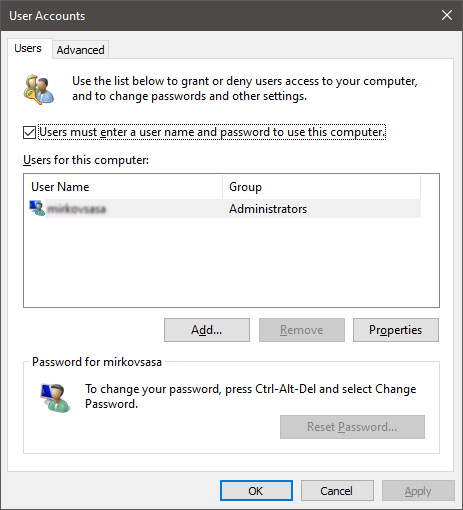

Vous vous retrouverez dans le Comptes d'utilisateurs fenêtre, à l'intérieur désélectionner Les utilisateurs doivent entrer un nom d'utilisateur et mot de passe pour utiliser cet ordinateur. presse OK

Vous vous retrouverez dans le Comptes d'utilisateurs fenêtre, à l'intérieur désélectionner Les utilisateurs doivent entrer un nom d'utilisateur et mot de passe pour utiliser cet ordinateur. presse OK

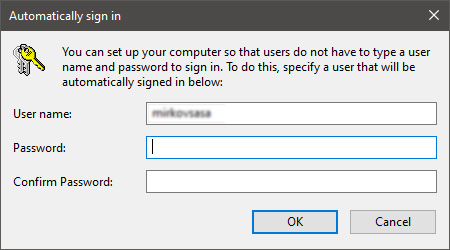

Connectez-vous, la fenêtre apparaîtra là où vous devrez saisissez votre mot de passe et confirmez-le afin de démarrer la fonction.

Connectez-vous, la fenêtre apparaîtra là où vous devrez saisissez votre mot de passe et confirmez-le afin de démarrer la fonction.

Après avoir saisi votre mot de passe et l'avoir confirmé, appuyez sur OK. C'est tout, la prochaine fois que vous sortirez votre ordinateur de l'hibernation ou que vous l'allumerez, vous serez automatiquement accueilli par un bureau au lieu d'un écran de connexion Windows.

Après avoir saisi votre mot de passe et l'avoir confirmé, appuyez sur OK. C'est tout, la prochaine fois que vous sortirez votre ordinateur de l'hibernation ou que vous l'allumerez, vous serez automatiquement accueilli par un bureau au lieu d'un écran de connexion Windows.