EliteUnzip est un programme développé par Mindspark Interactive. Ce programme vous permet de compresser et d'extraire tous les types d'archives populaires.

De l'auteur:

Elite Unzip est un programme pour créer et extraire des fichiers d'archives ;

il prend en charge plus de 20 formats de fichiers.

Cette application se télécharge sur votre ordinateur en deux parties : une pour votre bureau et une pour votre navigateur.

Ils fonctionnent tous deux ensemble pour faciliter l'emballage et le déballage des fichiers d'archive.

Bien que EliteUnzip lui-même ne soit pas une menace, il est livré avec d'autres logiciels qui pourraient causer un problème à votre ordinateur.

En raison de sa nature groupée, plusieurs scanneurs antivirus ont marqué EliteUznip comme programme potentiellement indésirable et il n'est donc pas recommandé de garder votre ordinateur, en particulier parce qu'il existe d'autres programmes gratuits qui font les mêmes fonctions sans le logiciel supplémentaire fourni.

À propos des applications potentiellement indésirables

En quoi consiste précisément un programme potentiellement indésirable (PUP)?

Avez-vous déjà découvert qu'un programme indésirable s'exécutait sur votre ordinateur et vous êtes-vous demandé comment il était arrivé là ? Ces programmes indésirables, connus sous le nom de Programmes Potentiellement Indésirables, ou PPI en abrégé, sont souvent associés à un ensemble de logiciels lors du téléchargement du programme et peuvent entraîner des problèmes majeurs pour les utilisateurs d'ordinateurs. C'est clair de par son nom – programmes indésirables – mais ne constituait pas vraiment un « malware » au sens traditionnel. La raison en est que la majorité des PUP entrent dans les ordinateurs des utilisateurs non pas parce qu'ils exploitent des failles de sécurité, par exemple, mais principalement parce que les utilisateurs donnent leur consentement pour le télécharger - sans le savoir dans de nombreux cas. Peu importe qu'ils soient considérés comme des logiciels malveillants ou non, les PUP sont presque toujours mauvais pour un propriétaire d'ordinateur car ils peuvent apporter des logiciels publicitaires, des logiciels espions, l'enregistrement des frappes et d'autres fonctionnalités de "crapware" désagréables sur votre PC.

Que font précisément les PPI sur votre ordinateur?

La plupart des programmes potentiellement indésirables se présentent sous la forme de logiciels publicitaires, qui visent généralement à afficher de nombreuses publicités, bannières, coupons et offres pop-up ennuyeux sur les sites Web que vous explorez. Les PUP qui se présentent sous la forme de modules complémentaires de navigateur et de barres d'outils sont largement identifiables. Ils peuvent suivre vos activités en ligne, rediriger vos résultats de recherche vers des sites à risque sur lesquels des logiciels publicitaires et des logiciels espions peuvent être téléchargés, détourner votre page d'accueil et ralentir votre navigateur jusqu'à ce qu'il rampe. Les chiots portent une morsure dangereuse s'ils ne sont pas contrôlés. La pire partie de la configuration d'un PUP est le logiciel espion, le logiciel publicitaire et les enregistreurs de frappe qui pourraient se cacher à l'intérieur. Ce sont des programmes qui ne font rien de bon pour vous ; en plus d'occuper de l'espace sur le disque dur, ils ralentiront également votre PC, modifieront souvent les paramètres sans votre permission, et la liste des fonctionnalités gênantes s'allonge encore et encore.

Protégez-vous contre les programmes indésirables

• Lorsque vous installez quoi que ce soit sur votre bureau, lisez toujours les petits caractères, comme le contrat de licence. N'acceptez pas les conditions d'utilisation des applications groupées.

• Normalement, lors de l'installation d'un logiciel, vous obtenez deux options, «Installation standard» et «Installation personnalisée». N'optez pas pour «Standard» car des programmes indésirables pourraient être automatiquement installés de cette façon!

• Utilisez un bon logiciel anti-malware. Essayez Safebytes Anti-malware qui peut repérer les PPI et les traiter comme des logiciels malveillants en les signalant pour suppression.

• Soyez vigilant lorsque vous téléchargez et installez des logiciels gratuits, des programmes open source ou des partagiciels. De nos jours, les « freewares » ne sont pas vraiment des freewares, mais des crapwares qui regroupent des absurdités.

• N'utilisez que les sites de produits officiels pour télécharger des applications. Évitez complètement les sites Web de téléchargement, car la plupart des sites Web obligent les utilisateurs à télécharger le programme avec leur propre gestionnaire de téléchargement, qui est souvent associé à une sorte de PPI.

Virus bloquant l'accès au site Safebytes et empêchant les téléchargements d'anti-programmes malveillants - que devez-vous faire?

Tous les logiciels malveillants sont intrinsèquement dangereux, mais certains types de logiciels malveillants endommagent beaucoup plus votre ordinateur ou votre ordinateur portable que d'autres. Certaines variantes de logiciels malveillants modifient les paramètres du navigateur en ajoutant un serveur proxy ou en modifiant les paramètres de configuration DNS de l'ordinateur. Lorsque cela se produit, vous ne pourrez pas visiter tout ou partie des sites, et donc pas en mesure de télécharger ou d'installer le logiciel de sécurité nécessaire pour éliminer le malware. Si vous lisez ceci, il est probable que vous soyez bloqué par une infection virale qui vous empêche de télécharger et d'installer le logiciel Safebytes Anti-Malware sur votre ordinateur. Vous pouvez prendre certaines mesures pour contourner ce problème.

Installer en mode sans échec

Dans le cas où le malware est configuré pour s'exécuter au démarrage de Windows, le démarrage en mode sans échec devrait l'éviter. Étant donné que seules les applications et services minimaux démarrent en mode sans échec, il n'y a pratiquement aucune raison pour que des conflits se produisent. Voici les étapes à suivre pour démarrer votre ordinateur en mode sans échec de vos ordinateurs Windows XP, Vista ou 7 (allez sur le site Microsoft pour obtenir des instructions sur les ordinateurs Windows 8 et 10).

1) Appuyez sur la touche F8 en continu dès que votre ordinateur démarre, cependant, avant que le grand logo Windows n'apparaisse. Cela devrait faire apparaître le menu Options de démarrage avancées.

2) Utilisez les touches fléchées pour sélectionner le mode sans échec avec réseau et appuyez sur ENTRÉE.

3) Une fois que vous entrez dans ce mode, vous devriez à nouveau avoir accès à Internet. Maintenant, procurez-vous le logiciel de suppression des logiciels malveillants dont vous avez besoin en utilisant le navigateur Web. Pour installer le programme, suivez les instructions de l'assistant de configuration.

4) Après l'installation, lancez une analyse complète et laissez le programme éliminer les menaces qu'il trouve.

Téléchargez le logiciel antivirus dans un autre navigateur Internet

Certains logiciels malveillants ciblent principalement des navigateurs particuliers. Si cela ressemble à votre cas, utilisez un autre navigateur Internet car il peut contourner le virus. Si vous semblez avoir des logiciels malveillants attachés à Internet Explorer, passez à un autre navigateur avec des fonctionnalités de sécurité intégrées, telles que Firefox ou Chrome, pour télécharger votre programme anti-malware préféré - Safebytes.

Installer l'antivirus sur une clé USB

Voici encore une autre solution qui utilise un package logiciel anti-malware USB portable qui peut vérifier votre système pour les logiciels malveillants sans avoir besoin d'installation. Adoptez ces mesures pour utiliser un lecteur flash pour nettoyer votre système infecté.

1) Téléchargez l'anti-malware sur un ordinateur sans virus.

2) Branchez la clé USB sur l'ordinateur non infecté.

3) Double-cliquez sur le fichier exe pour ouvrir l'assistant d'installation.

4) Lorsque vous y êtes invité, sélectionnez l'emplacement de la clé USB comme endroit où vous souhaitez stocker les fichiers du logiciel. Suivez les instructions pour terminer le processus d'installation.

5) Transférez la clé USB de l'ordinateur non infecté vers le PC infecté.

6) Double-cliquez sur le fichier EXE du logiciel anti-malware sur la clé USB.

7) Cliquez sur «Analyser maintenant» pour lancer une analyse antivirus sur l'ordinateur concerné.

Avantages et fonctionnalités de SafeBytes Anti-Malware

Si vous cherchez à acheter un anti-malware pour votre PC, il existe différentes marques et applications à considérer. Quelques-uns d'entre eux sont excellents et certains sont des applications frauduleuses qui prétendent être d'authentiques logiciels anti-malware attendant de faire des ravages sur votre ordinateur. Vous devez choisir un outil qui a acquis une bonne réputation et qui détecte non seulement les virus informatiques, mais également d'autres types de logiciels malveillants. Lors de l'examen des options d'applications commerciales, de nombreuses personnes optent pour des marques populaires, telles que SafeBytes, et en sont très satisfaites. SafeBytes anti-malware est vraiment une application de protection puissante et très efficace destinée à aider les utilisateurs de tous les niveaux de connaissances informatiques à trouver et à supprimer les menaces nuisibles de leur ordinateur. Cette application pourrait facilement identifier, supprimer et protéger votre ordinateur contre les intrusions de logiciels malveillants les plus avancés tels que les logiciels publicitaires, les logiciels espions, les chevaux de Troie, les rançongiciels, les vers, les PUP, ainsi que d'autres applications logicielles potentiellement dommageables.

Ce produit de sécurité offre de nombreuses fonctionnalités intéressantes. Voici quelques-uns des meilleurs:

Protection en temps réel: SafeBytes fournit un service de surveillance active en temps réel et une protection contre tous les virus informatiques et logiciels malveillants connus. Il surveillera régulièrement votre ordinateur personnel à la recherche d'activités suspectes et protégera votre ordinateur personnel contre les accès non autorisés.

Meilleure protection antimalware : Safebytes est construit sur le meilleur moteur antivirus de l'industrie. Ces moteurs trouveront et supprimeront les menaces même pendant les premières phases d'une épidémie de malware.

Numérisation multithread rapide : Le moteur d'analyse antivirus de SafeBytes est l'un des plus rapides et des plus efficaces du secteur. Son analyse ciblée augmente considérablement le taux de détection des virus intégrés dans divers fichiers PC.

Protection Web : SafeBytes inspecte les liens présents sur une page Web pour détecter d'éventuelles menaces et vous indique si le site Web peut être consulté en toute sécurité ou non, grâce à son système d'évaluation de sécurité unique.

Poids léger: SafeBytes est bien connu pour son impact minimal sur les ressources informatiques et son taux de détection élevé de nombreuses menaces. Il fonctionne silencieusement et efficacement en arrière-plan afin que vous soyez libre d'utiliser votre PC à pleine puissance à tout moment.

Support Premium: SafeBytes vous offre une assistance technique 24h/7 et XNUMXj/XNUMX, une maintenance automatique et des mises à niveau pour la meilleure expérience utilisateur. SafeBytes a créé une merveilleuse solution anti-malware pour vous aider à vaincre les dernières menaces de logiciels malveillants et les attaques de virus. Une fois que vous avez téléchargé et installé SafeBytes Anti-Malware, vous n'aurez plus à vous soucier des logiciels malveillants ou d'autres problèmes de sécurité. Donc, si vous voulez des formes sophistiquées de fonctionnalités de protection et de détection des menaces, l'achat de SafeBytes Anti-Malware en vaudra la peine !

Détails techniques et suppression manuelle (utilisateurs avancés)

Pour supprimer EliteUnzip manuellement, accédez à la liste Ajout/Suppression de programmes dans le Panneau de configuration et choisissez le programme dont vous souhaitez vous débarrasser. Pour les plug-ins de navigateur Internet, accédez au gestionnaire de modules complémentaires/extensions de votre navigateur et sélectionnez le plug-in que vous souhaitez supprimer ou désactiver. Vous voudrez également réinitialiser totalement votre navigateur Internet à ses paramètres par défaut. Pour vous assurer de la suppression complète, recherchez les entrées de registre Windows suivantes sur votre système et supprimez-les ou réinitialisez les valeurs de manière appropriée. Cependant, il s'agit souvent d'une tâche délicate et seuls des professionnels de l'informatique pourraient l'accomplir en toute sécurité. De plus, certains logiciels malveillants sont capables de se répliquer ou d'empêcher leur suppression. Il est suggéré d'effectuer ce processus de suppression des logiciels malveillants en mode sans échec.

Fichiers:

%PROGRAMFILES%\EliteUnzip_aa\bar.bin\aaSrcAs.dll %PROGRAMFILES(x86)%\EliteUnzip_aa\bar.bin\aabar.dll %PROGRAMFILES%\EliteUnzip_aa\bar.bin\aaHighIn.exe %PROGRAMFILES(x86)%\EliteUnzip_aa \bar.bin\CrExtPaa.exe %USERPROFILE%\Application Data\EliteUnzip_aa %USERPROFILE%\AppData\LocalLow\EliteUnzip_aa %UserProfile%\Local Settings\Application Data\Google\Chrome\User Data\Default\Extensions\gaklecphgkijookgheachpgdkeminped %LOCALAPPDATA% \EliteUnzip_aa %USERPROFILE%\Meus documentos\Downloads\EliteUnzipSetup.EliteUnzip_aa.ffjcmnpnoopgilmnfhloocdcbnimmmea.ch.exe %PROGRAMFILES(x86)%\aaUninstall Elite Unzip.dll %USERPROFILE%\Downloads\EliteUnzipSetup.exe C:\Program Files\EliteUnzip\EliteUnzip .exe Rechercher et supprimer : RebootRequired.exe IAC.UnifiedLogging.dll DesktopSdk.dll IAC.Helpers.dll UnifiedLogging.dll SevenZipSharp.dll 7z.dll 7z64.dll LogicNP.FileView.WPF.dll LogicNP.FolderView.WPF.dll LogicNP. ShComboBox.WPF.dll lua5.1.dll

Enregistrement:

HKEY_CURRENT_USER\Software\AppDataLow\Software\EliteUnzip_aa HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip EPM Support HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip Search Scope Monitor HKEY_CURRENT_USER\Software\EliteKEYUnzip_aa \SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Toolbar, valeur : ef55cb9f-2729-4bff-afe5-ee59593b16e8 HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip AppIntegrator 64 bits HKEY_LOCAL_MACHINE\SOFT6432WARE6432\Wow32 Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip EPM Support HKEY_LOCAL_MACHINE\SOFTWARE\Wow64Node\Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip Search Scope Monitor HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip AppIntegrator 001 -bit HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, valeur : EliteUnzip AppIntegrator 002 bits HKEY_LOCAL_MACHINE\SYSTE M \ CurrentControlSet \ Services de EliteUnzip_aaService HKEY_LOCAL_MACHINE \ SYSTEM \ ControlSet6432 \ Services de EliteUnzip_aaService HKEY_LOCAL_MACHINE \ SYSTEM \ ControlSet6432 \ Services de EliteUnzip_aaService HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ RunOnce, valeur: EliteUnzip_aabar Désinstaller HKEY_LOCAL_MACHINE \ SOFTWARE \ WowXNUMXNode \ EliteUnzip_aa HKEY_LOCAL_MACHINE \ LOGICIEL\WowXNUMXNode\Mindspark\EliteUnzip HKEY_LOCAL_MACHINE\SOFTWARE\Mindspark\EliteUnzip

REevil est l'un des groupes de piratage les plus actifs et les plus performants connectés à la Russie et opérant dans le monde entier. Le groupe a récemment exigé une énorme rançon en bitcoins pour une attaque visant la société informatique Kaseya aux États-Unis. Depuis mardi, le blog et le site de paiement gérés par le groupe REvil ne peuvent plus être atteints sans aucune explication ni pourquoi. La raison de la disparition est inconnue, mais a suscité des spéculations selon lesquelles le groupe pourrait avoir été délibérément ciblé par les autorités. Le président américain Joe Biden a déclaré avoir évoqué la question avec Vladimir Poutine lors d'un appel téléphonique vendredi, après avoir évoqué le sujet lors d'un sommet avec le président russe à Genève le mois dernier. M. Biden a déclaré aux journalistes qu'il lui avait "exprimé très clairement … nous nous attendons à ce qu'ils agissent" sur les informations et a également laissé entendre que les États-Unis pourraient prendre des représailles numériques directes sur les serveurs utilisés pour les intrusions. Le moment de la panne de mardi a suscité des spéculations selon lesquelles les responsables américains ou russes pourraient avoir pris des mesures contre REvil – bien que les responsables aient jusqu'à présent refusé de commenter et que les cyber-experts affirment que les disparitions soudaines de groupes ne sont pas nécessairement rares. Le développement intervient après une série d'attaques de ransomwares très médiatisées qui ont frappé de grandes entreprises américaines cette année. Le FBI a accusé REvil - également connu sous le nom de Sodinokibi - d'être à l'origine d'une attaque de ransomware contre la plus grande entreprise de transformation de viande au monde, JBS, le mois dernier.

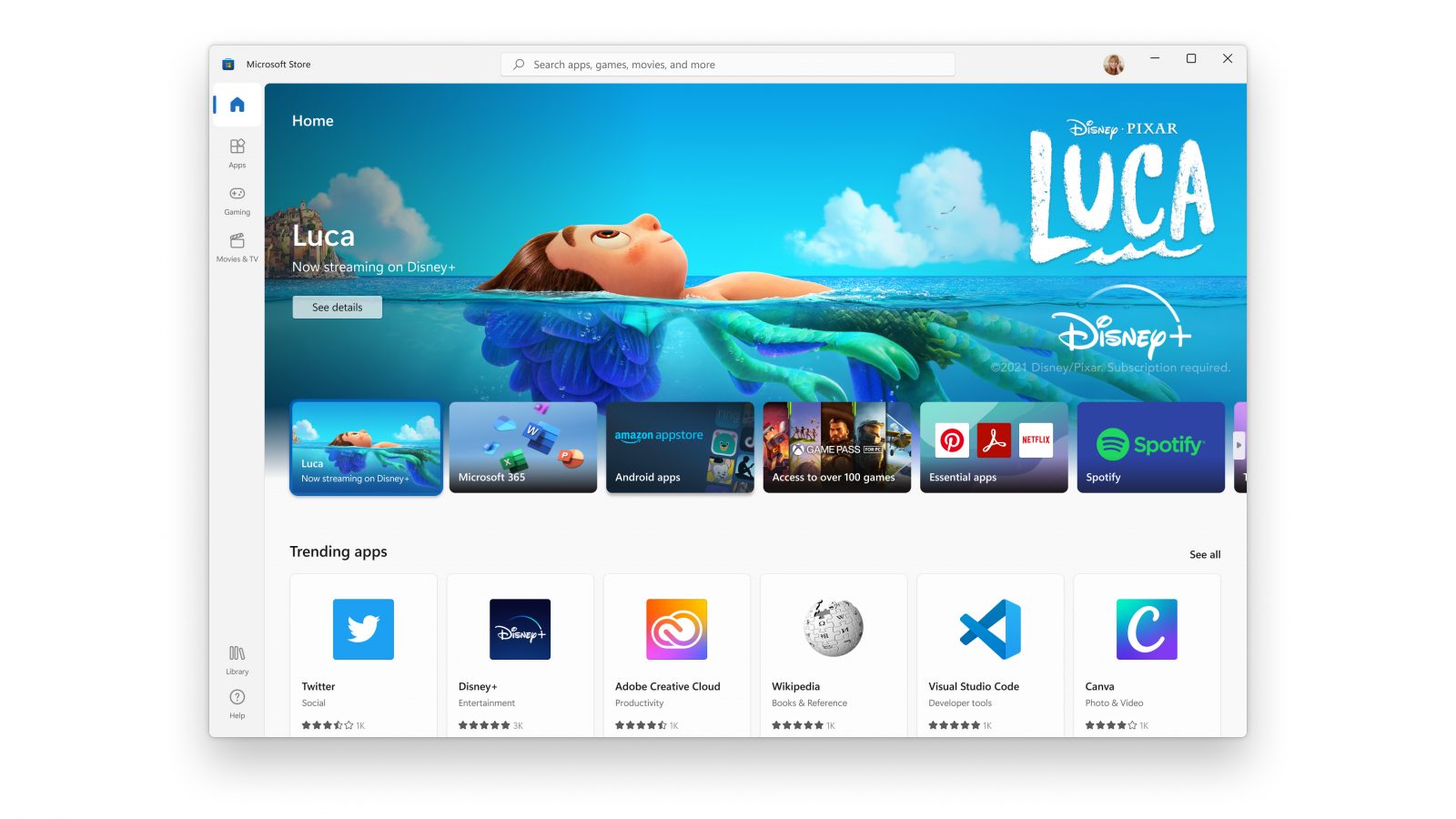

REevil est l'un des groupes de piratage les plus actifs et les plus performants connectés à la Russie et opérant dans le monde entier. Le groupe a récemment exigé une énorme rançon en bitcoins pour une attaque visant la société informatique Kaseya aux États-Unis. Depuis mardi, le blog et le site de paiement gérés par le groupe REvil ne peuvent plus être atteints sans aucune explication ni pourquoi. La raison de la disparition est inconnue, mais a suscité des spéculations selon lesquelles le groupe pourrait avoir été délibérément ciblé par les autorités. Le président américain Joe Biden a déclaré avoir évoqué la question avec Vladimir Poutine lors d'un appel téléphonique vendredi, après avoir évoqué le sujet lors d'un sommet avec le président russe à Genève le mois dernier. M. Biden a déclaré aux journalistes qu'il lui avait "exprimé très clairement … nous nous attendons à ce qu'ils agissent" sur les informations et a également laissé entendre que les États-Unis pourraient prendre des représailles numériques directes sur les serveurs utilisés pour les intrusions. Le moment de la panne de mardi a suscité des spéculations selon lesquelles les responsables américains ou russes pourraient avoir pris des mesures contre REvil – bien que les responsables aient jusqu'à présent refusé de commenter et que les cyber-experts affirment que les disparitions soudaines de groupes ne sont pas nécessairement rares. Le développement intervient après une série d'attaques de ransomwares très médiatisées qui ont frappé de grandes entreprises américaines cette année. Le FBI a accusé REvil - également connu sous le nom de Sodinokibi - d'être à l'origine d'une attaque de ransomware contre la plus grande entreprise de transformation de viande au monde, JBS, le mois dernier.  Nouveau magasin Microsoft

Nouveau magasin Microsoft

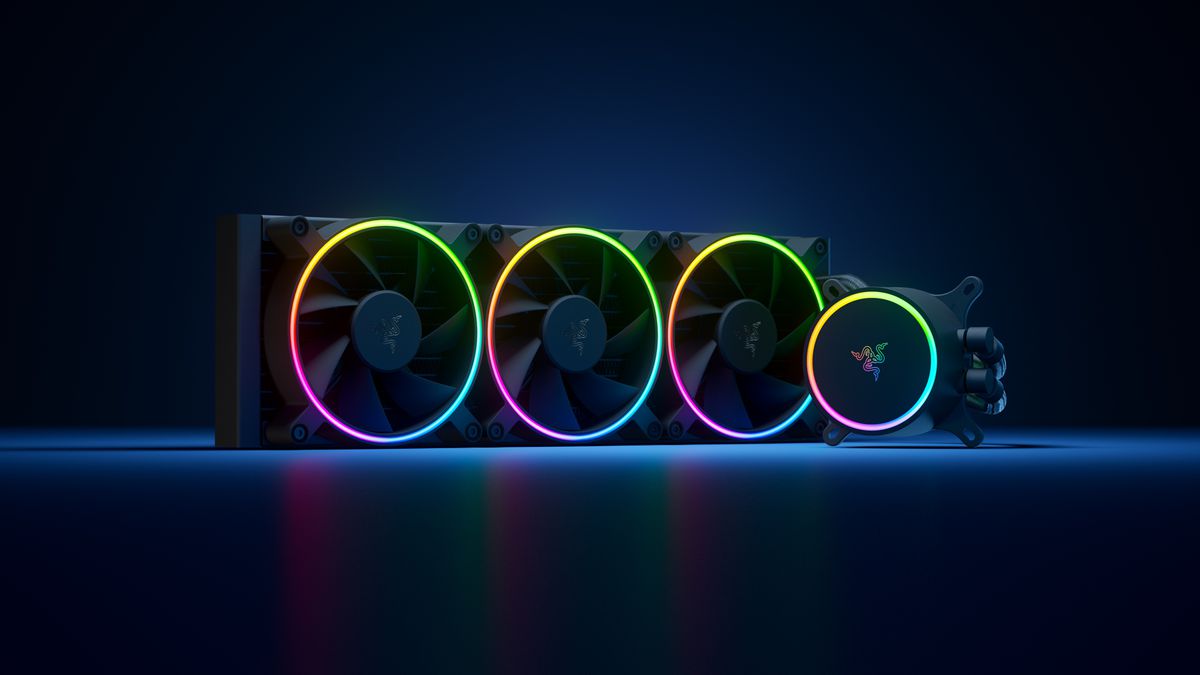

Razer est une marque bien connue des joueurs et des utilisateurs de PC. Elle a commencé comme un fabricant de périphériques axé sur les claviers et les souris, mais après des années, Razer a élargi son offre d'inventaire. Il a rapidement commencé à proposer des écouteurs et s'est récemment diversifié dans des gammes de produits plus larges comme les chaises de jeu et les masques de protection. Ce n'est pas une grande surprise que Razer se développe dans d'autres branches de l'industrie du PC. Cette fois, cependant, il a révélé non pas un mais trois nouveaux matériels pour votre PC. Ventilateurs de boîtier, tout en un refroidisseur de liquide et alimentation. Il n'y a pas beaucoup de détails sur les produits eux-mêmes, mais une chose est confirmée à cent pour cent, ils sont livrés avec Razer Chroma, tous, même les fans.

Razer est une marque bien connue des joueurs et des utilisateurs de PC. Elle a commencé comme un fabricant de périphériques axé sur les claviers et les souris, mais après des années, Razer a élargi son offre d'inventaire. Il a rapidement commencé à proposer des écouteurs et s'est récemment diversifié dans des gammes de produits plus larges comme les chaises de jeu et les masques de protection. Ce n'est pas une grande surprise que Razer se développe dans d'autres branches de l'industrie du PC. Cette fois, cependant, il a révélé non pas un mais trois nouveaux matériels pour votre PC. Ventilateurs de boîtier, tout en un refroidisseur de liquide et alimentation. Il n'y a pas beaucoup de détails sur les produits eux-mêmes, mais une chose est confirmée à cent pour cent, ils sont livrés avec Razer Chroma, tous, même les fans.

Le plus intéressant pour moi personnellement est Razers Katana, l'unité d'alimentation. Il s'agit d'une alimentation modulaire allant de 750W à 1200W avec l'option supplémentaire de Titanium avec une puissance impressionnante de 1600W. L'alimentation commencera à être expédiée au début de 2022 et au moment de la rédaction de cet article, aucune fourchette de prix n'a été publiée.

Le plus intéressant pour moi personnellement est Razers Katana, l'unité d'alimentation. Il s'agit d'une alimentation modulaire allant de 750W à 1200W avec l'option supplémentaire de Titanium avec une puissance impressionnante de 1600W. L'alimentation commencera à être expédiée au début de 2022 et au moment de la rédaction de cet article, aucune fourchette de prix n'a été publiée.

Le refroidisseur de liquide Hanbo présentera une conception d'admission optimisée afin qu'il puisse assurer un meilleur transfert de chaleur et une dynamique des fluides pour une fiabilité améliorée et un fonctionnement silencieux. Le radiateur est disponible en 240 mm avec deux ventilateurs et un plus grand de 360 mm avec trois ventilateurs. La pompe pourra tourner dans n'importe quelle direction à 360 degrés afin qu'elle puisse s'adapter dans tous les cas. Hanbo sortira en novembre de cette année, mais aucun prix n'a été publié jusqu'à présent.

Le refroidisseur de liquide Hanbo présentera une conception d'admission optimisée afin qu'il puisse assurer un meilleur transfert de chaleur et une dynamique des fluides pour une fiabilité améliorée et un fonctionnement silencieux. Le radiateur est disponible en 240 mm avec deux ventilateurs et un plus grand de 360 mm avec trois ventilateurs. La pompe pourra tourner dans n'importe quelle direction à 360 degrés afin qu'elle puisse s'adapter dans tous les cas. Hanbo sortira en novembre de cette année, mais aucun prix n'a été publié jusqu'à présent.

Les ventilateurs Kunai offriront des performances de pression statique élevées avec un bruit réduit. Ils iront jusqu'à 2200rpm pour la version 120mm là où la version 140mm ira jusqu'à 1600rpm. Ils seront livrés avec des LED adressables et jusqu'à huit ventilateurs pourront être connectés au contrôleur de ventilateur PWM de Razer qui sera livré avec un aimant à l'arrière pour une fixation facile à n'importe quelle partie en acier du boîtier du PC. PWM utilisera le logiciel Synapse de Razer pour personnaliser la modulation de largeur d'impulsion afin d'améliorer le flux d'air et le bruit. PWM sera au prix de 49.99 $ dans la boutique Razer et il est disponible en précommande. Les ventilateurs sont au prix de 44.99 $ pour un 120 mm ou 129.99 $ pour un pack de trois de 120 mm. Un 140 mm coûtera 49.99 $ et un pack de trois coûtera 129.99 $.

Les ventilateurs Kunai offriront des performances de pression statique élevées avec un bruit réduit. Ils iront jusqu'à 2200rpm pour la version 120mm là où la version 140mm ira jusqu'à 1600rpm. Ils seront livrés avec des LED adressables et jusqu'à huit ventilateurs pourront être connectés au contrôleur de ventilateur PWM de Razer qui sera livré avec un aimant à l'arrière pour une fixation facile à n'importe quelle partie en acier du boîtier du PC. PWM utilisera le logiciel Synapse de Razer pour personnaliser la modulation de largeur d'impulsion afin d'améliorer le flux d'air et le bruit. PWM sera au prix de 49.99 $ dans la boutique Razer et il est disponible en précommande. Les ventilateurs sont au prix de 44.99 $ pour un 120 mm ou 129.99 $ pour un pack de trois de 120 mm. Un 140 mm coûtera 49.99 $ et un pack de trois coûtera 129.99 $.