El complemento del navegador de la barra de herramientas Motitags fue creado por Mindspark Inc. y es compatible con Internet Explorer y Mozilla Firefox. Afirma mejorar la experiencia de navegación de los usuarios en Internet al habilitar emoticonos en clientes de correo electrónico populares como Gmail, Yahoo !, AOL y Outlook Live. Si bien esta funcionalidad adicional puede parecer útil, los usuarios de Internet deben tener en cuenta que este complemento de navegador está clasificado como un secuestrador de navegador debido a su comportamiento.

Cuando se instala, esta extensión cambia su motor de búsqueda predeterminado, la página de inicio y la nueva pestaña a MyWay.com, y mientras está instalada, recopila los datos de navegación del usuario y los envía de regreso a los servidores de Mindspark. Estos datos se utilizan posteriormente para inyectar anuncios adicionales no deseados en los resultados de búsqueda del navegador del usuario.

Acerca de los secuestradores del navegador

El secuestro del navegador es en realidad un tipo de programa de software no deseado, a menudo un complemento o extensión del navegador web, que luego provoca modificaciones en la configuración del navegador web. El malware secuestrador del navegador se desarrolla por varias razones. Estos se utilizan generalmente para forzar visitas a un sitio web específico, manipulando el tráfico web para generar ingresos publicitarios. Puede parecer inofensivo, pero la mayoría de estos sitios web no son legítimos y podrían representar una seria amenaza para su seguridad en línea. En el peor de los casos, su navegador de Internet podría ser secuestrado para abrir su computadora a una serie de infecciones adicionales.

Cómo se puede identificar un secuestro del navegador

Hay varios signos de secuestro del navegador. Éstos son algunos de ellos: la página de inicio de su navegador se cambia inesperadamente; es redirigido a sitios web que nunca tuvo la intención de visitar; se modifican las configuraciones esenciales del navegador web y se agregan recursos no deseados o inseguros a la lista de sitios web confiables; descubra nuevas barras de herramientas que no agregó; aparecen anuncios emergentes sin fin y / o el bloqueador de elementos emergentes de su navegador web está desactivado; su navegador se vuelve lento, con errores, se bloquea con frecuencia; no puede navegar a determinadas páginas de Internet, por ejemplo, sitios web relacionados con software de seguridad.

Entonces, ¿cómo un secuestrador del navegador infecta una computadora?

Los secuestradores de navegador infectan las computadoras a través de archivos adjuntos de correo electrónico maliciosos, archivos infectados descargados o visitando sitios infectados. Muchos secuestros de navegadores de Internet provienen de software complementario, es decir, barras de herramientas, objetos de ayuda del navegador (BHO) o complementos agregados a los navegadores para brindarles capacidades adicionales. Los secuestradores de navegador se cuelan en su PC además de las descargas de aplicaciones de software gratuitas que, sin darse cuenta, instala junto con el original. Un ejemplo de algún secuestrador de navegador infame incluye Babylon, Anyprotect, Conduit, SweetPage, DefaultTab, RocketTab y Delta Search, pero los nombres cambian a menudo. El secuestro del navegador puede provocar graves problemas de privacidad y también el robo de identidad, afectar su experiencia de navegación al tomar el control del tráfico saliente, ralentizar drásticamente su PC al consumir muchos recursos y también provocar inestabilidad en el sistema.

Deshacerse de los secuestradores del navegador

Algunos secuestros de navegador se pueden detener fácilmente al descubrir y eliminar el programa de malware correspondiente a través de su panel de control. Sin embargo, la mayoría de los secuestradores de navegador son difíciles de eliminar manualmente. No importa cuánto intente eliminarlo, puede regresar una y otra vez. Los usuarios de PC novatos no deben probar la forma manual de eliminación, ya que se necesita un conocimiento completo de la computadora para realizar correcciones en el registro del sistema y el archivo HOSTS. Los profesionales siempre recomiendan a los usuarios que eliminen cualquier malware, incluido el secuestrador de navegador, con una herramienta de eliminación automática, que es más fácil, segura y rápida que la técnica de eliminación manual. Safebytes Anti-Malware tiene un motor antimalware de última generación que lo ayudará a detener el secuestro del navegador en primer lugar y solucionar cualquier problema existente.

¿Qué hacer si no puede descargar Safebytes Anti-Malware?

El malware podría potencialmente causar todo tipo de daños una vez que invadan su computadora, desde robar sus datos privados hasta borrar archivos de datos en su sistema informático. Cierto malware se encuentra entre su computadora y su conexión a Internet y bloquea algunos o todos los sitios que le gustaría visitar. También puede evitar que instale cualquier cosa en su PC, especialmente programas antivirus. Si está leyendo esto, probablemente se haya infectado con malware que le impide descargar un programa de seguridad informática como Safebytes Antimalware en su PC. Hay algunas opciones que puede intentar sortear con este obstáculo en particular.

Instalar en modo seguro

Si el malware está configurado para cargarse automáticamente cuando se inicia Windows, ingresar al Modo seguro podría bloquear este intento. Solo se cargan los programas y servicios necesarios cuando inicia su computadora personal en Modo seguro. Para iniciar sus computadoras con Windows XP, Vista o 7 en modo seguro con funciones de red, haga lo que se indica a continuación.

1) Al encender / encender, presione la tecla F8 en intervalos de 1 segundo. Esto evocaría el menú Opciones de arranque avanzadas.

2) Elija el Modo seguro con funciones de red con las teclas de flecha y presione Entrar.

3) Cuando esté en este modo, tendrá acceso en línea nuevamente. Ahora, obtenga la aplicación de eliminación de virus que desee utilizando el navegador web. Para instalar el programa, siga las instrucciones dentro del asistente de configuración.

4) Inmediatamente después de instalar el software, permita que el análisis se ejecute para eliminar virus y otras amenazas automáticamente.

Use un navegador web alternativo para descargar software de seguridad

El código malicioso podría aprovechar las vulnerabilidades de un navegador de Internet en particular y bloquear el acceso a todos los sitios de software antivirus. La forma más eficaz de evitar este problema es elegir un navegador web que sea conocido por sus funciones de seguridad. Firefox contiene protección contra malware y phishing incorporada para mantenerte seguro en línea.

Instalar software de seguridad en una unidad USB

Para eliminar eficazmente el malware, debe abordar el problema de instalar un programa de software antivirus en la PC infectada desde un ángulo diferente. Siga estos pasos para ejecutar el antivirus en la computadora afectada.

1) Descargue Safebytes Anti-Malware o Microsoft Windows Defender Offline en un sistema informático libre de virus.

2) Enchufe el pen drive en la computadora no infectada.

3) Haga doble clic en el archivo descargado para abrir el asistente de instalación.

4) Elija la memoria USB como destino para guardar el archivo de software. Siga las instrucciones en pantalla para finalizar el proceso de instalación.

5) Desconecte la unidad flash. Ahora puede usar este antimalware portátil en la computadora infectada.

6) Haga doble clic en el archivo EXE del programa anti-malware en la unidad flash USB.

7) Ejecute el Análisis completo del sistema para detectar y eliminar todo tipo de malware.

Beneficios y características de SafeBytes Security Suite

Para proteger su computadora portátil o computadora de muchas amenazas diferentes basadas en Internet, es muy importante instalar un programa antimalware en su PC. Sin embargo, con tantas compañías anti-malware en el mercado, hoy en día es difícil decidir cuál debe obtener para su computadora portátil. ¡Algunos son muy buenos, algunos están bien y otros son simplemente aplicaciones antimalware falsas que podrían dañar su computadora! Cuando busque un programa anti-malware, elija uno que brinde una protección confiable, eficiente y total contra todos los virus y malware conocidos. Uno de los programas más recomendados por los analistas de la industria es SafeBytes Anti-Malware, una popular aplicación de seguridad para Microsoft Windows. Safebytes es una de las empresas de soluciones informáticas más consolidadas que ofrece este completo software antimalware. Usando su tecnología de punta, esta aplicación puede ayudarlo a eliminar múltiples tipos de malware, como virus, PUP, troyanos, gusanos, ransomware, adware y secuestradores de navegador.

SafeBytes posee una variedad de características maravillosas que pueden ayudarlo a proteger su computadora portátil o computadora contra ataques y daños de malware. A continuación se presentan algunas características típicas que se encuentran en esta aplicación:

Protección AntiMalware de clase mundial: Construida sobre un motor antivirus muy aclamado, esta aplicación de eliminación de malware puede encontrar y eliminar numerosas amenazas de malware obstinadas como secuestradores de navegador, programas basura y ransomware que otras aplicaciones antivirus típicas pasarán por alto.

Respuesta a amenazas en tiempo real: SafeBytes brinda seguridad completa y en tiempo real para su computadora. Son extremadamente efectivos para detectar y eliminar numerosas amenazas, ya que se mejoran regularmente con las últimas actualizaciones y alertas.

Funciones de "escaneo rápido": Safebytes Anti-Malware, utilizando su motor de análisis mejorado, proporciona un análisis ultrarrápido que puede atacar rápidamente cualquier amenaza activa en línea.

Filtrado de sitios web: A través de su clasificación de seguridad única, SafeBytes le notifica si un sitio es seguro o no para visitarlo. Esto garantizará que siempre esté seguro de su seguridad en línea cuando navegue por Internet.

Ligero: El programa es liviano y puede ejecutarse silenciosamente en segundo plano, y no afectará la eficiencia de su PC.

Soporte Premium 24/7: SafeBytes le brinda soporte técnico las 24 horas, los 7 días de la semana, mantenimiento automático y actualizaciones de software para la mejor experiencia de usuario. En pocas palabras, SafeBytes ha desarrollado una solución antimalware significativa que tiene como objetivo protegerlo contra varios tipos de malware. Los problemas de malware pueden convertirse en una cosa del pasado cuando utiliza esta herramienta. Entonces, si está buscando la mejor aplicación de eliminación de malware que existe, y si no le importa gastar unos cuantos dólares por ella, elija SafeBytes Anti-Malware.

Detalles técnicos y extracción manual (usuarios avanzados)

Si desea eliminar Motitags manualmente sin usar una herramienta automatizada, puede hacerlo eliminando la aplicación del menú Agregar o quitar programas de Windows o, en el caso de las extensiones del navegador, accediendo al administrador de complementos/extensiones del navegador y eliminando eso. Además, se recomienda restablecer de fábrica su navegador web a su estado predeterminado para corregir la configuración corrupta. Finalmente, revise su disco duro en busca de todo lo siguiente y limpie el registro de su computadora manualmente para deshacerse de las entradas de aplicaciones sobrantes después de la desinstalación. Recuerde que solo los usuarios avanzados deben intentar editar manualmente los archivos del sistema simplemente porque la eliminación de cualquier entrada vital del registro conduce a un problema grave o incluso a un bloqueo de la PC. Además, ciertos programas maliciosos tienen la capacidad de defenderse contra su eliminación. Se recomienda realizar esto en modo seguro.

Carpetas:

C:\Program Files\Motitags_94

C:\Program Files\Motitags_94EI

C:\Users\(username)\AppData\Local\Motitags_94

C:\Users\(username)\AppData\LocalLow\Motitags_94

C:\Users\(username)\AppData\LocalLow\Motitags_94EI

C:\Users\(username)\AppData\Roaming\Mozilla\Firefox\Profiles\g75s8p2u.default\extensionsffxtbr-bs@Motitags_94.com

C:\Users\(username)\AppData\Roaming\Mozilla\Firefox\Profiles\g75s8p2u.default\extensionsffxtbr@Motitags_94.com

C:\Users\(username)\AppData\Roaming\Mozilla\Firefox\Profiles\g75s8p2u.default\Motitags_94

Archivos:

Search and Delete:

94auxstb.dll

94auxstb64.dll

94bar.dll

94barsvc.exe

94bprtct.dll

94brmon.exe

94brmon64.exe

94brstub.dll

94brstub64.dll

94datact.dll

94dlghk.dll

94dlghk64.dll

94feedmg.dll

94highin.exe

94hkstub.dll

94htmlmu.dll

94httpct.dll

94idle.dll

94ieovr.dll

94medint.exe

94mlbtn.dll

94Plugin.dll

94radio.dll

94regfft.dll

94reghk.dll

94regiet.dll

94script.dll

94skin.dll

94skplay.exe

94SrcAs.dll

94SrchMn.exe

94srchmr.dll

94tpinst.dll

AppIntegrator64.exe

AppIntegratorStub64.dll

BOOTSTRAP.JS

chromeffxtbr.jar

CHROME.MANIFEST

CREXT.DLL

CrExtP94.exe

DPNMNGR.DLL

EXEMANAGER.DLL

FF-NativeMessagingDispatcher.dll

Hpg64.dll

INSTALL.RDF

installKeys.js

LOGO.BMP

NP94Stub.dll

T8EPMSUP.DLL

T8EXTEX.DLL

T8EXTPEX.DLL

T8HTML.DLL

T8RES.DLL

T8TICKER.DLL

UNIFIEDLOGGING.DLL

VERIFY.DLL

94EIPlug.dll

94EZSETP.dll

NP94EISb.dll

Registro:

Clave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run Valor: Motitags_94 Datos del cargador del complemento del navegador: 94brmon.exe Clave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run Valor: Motitags Search Scope Monitor Datos: C:\PROGRA~1\ MOTITA~2\bar.binsrchmn.exe” /m=2 /w /h Clave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run Valor: Motitags Home Page Guard 32 bits Datos: C:\PROGRA~1\MOTITA~2 \bar.bin\AppIntegrator.exe Clave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run Valor: Motitags EPM Soporte Datos: C:\PROGRA~1\MOTITA~2\bar.binmedint.exe” T8EPMSUP.DLL,S Clave HKCU\Software\AppDataLow\Software\Motitags_94 Clave HKLM\SOFTWARE\Motitags_94 Clave HKLM\SOFTWARE\MozillaPlugins\@Motitags_94.com/Plugin Clave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Motitags_94bar Desinstalar Firefox Clave HKLM\SOFTWARE\Microsoft \Windows\CurrentVersion\Explorer\Browser Helper Objects\6df8a038-1b03-41eb-a92b-0e82de08ee4a Clave HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\598f4e85-2ee 6-43a8-bf43-c75c82b925fe Clave HKLM\SOFTWARE\Classes\Motitags_94.ToolbarProtector.1 Clave HKLM\SOFTWARE\Classes\Motitags_94.ToolbarProtector Clave HKLM\SOFTWARE\Classes\Motitags_94.ThirdPartyInstaller.1 Clave HKLM\SOFTWARE\Classes_94\94Motitags. ThirdPartyInstaller Clave HKLM\SOFTWARE\Classes\Motitags_1.SettingsPlugin.94 Clave HKLM\SOFTWARE\Classes\Motitags_94.SettingsPlugin Clave HKLM\SOFTWARE\Classes\Motitags_1.ScriptButton.94 Clave HKLM\SOFTWARE\Classes\Motitags_94.ScriptButton Clave HKLM\SOFTWARE\ Classes\Motitags_1.RadioSettings.94 Clave HKLM\SOFTWARE\Classes\Motitags_94.RadioSettings Clave HKLM\SOFTWARE\Classes\Motitags_1.Radio.94 Clave HKLM\SOFTWARE\Classes\Motitags_94.Radio Clave HKLM\SOFTWARE\Classes\Motitags_1.PseudoTransparentPlugin. 94 clave HKLM\SOFTWARE\Classes\Motitags_94.PseudoTransparentPlugin Clave HKLM\SOFTWARE\Classes\Motitags_1.MultipleButton.94 Clave HKLM\SOFTWARE\Classes\Motitags_94.MultipleButton Clave HKLM\SOFTWARE\Classes\Motitags_1.HTMLPanel.94 Clave HKLM\SOFTWARE\ Clases\Motitags_94.HTMLPanel Clave H KLM\SOFTWARE\Classes\Motitags_1.HTMLMenu.94 Clave HKLM\SOFTWARE\Classes\Motitags_94.HTMLMenu Clave HKLM\SOFTWARE\Classes\Motitags_1.FeedManager.94 Clave HKLM\SOFTWARE\Classes\Motitags_XNUMX.FeedManager

Funciones de escritorio avanzadas

Funciones de escritorio avanzadas

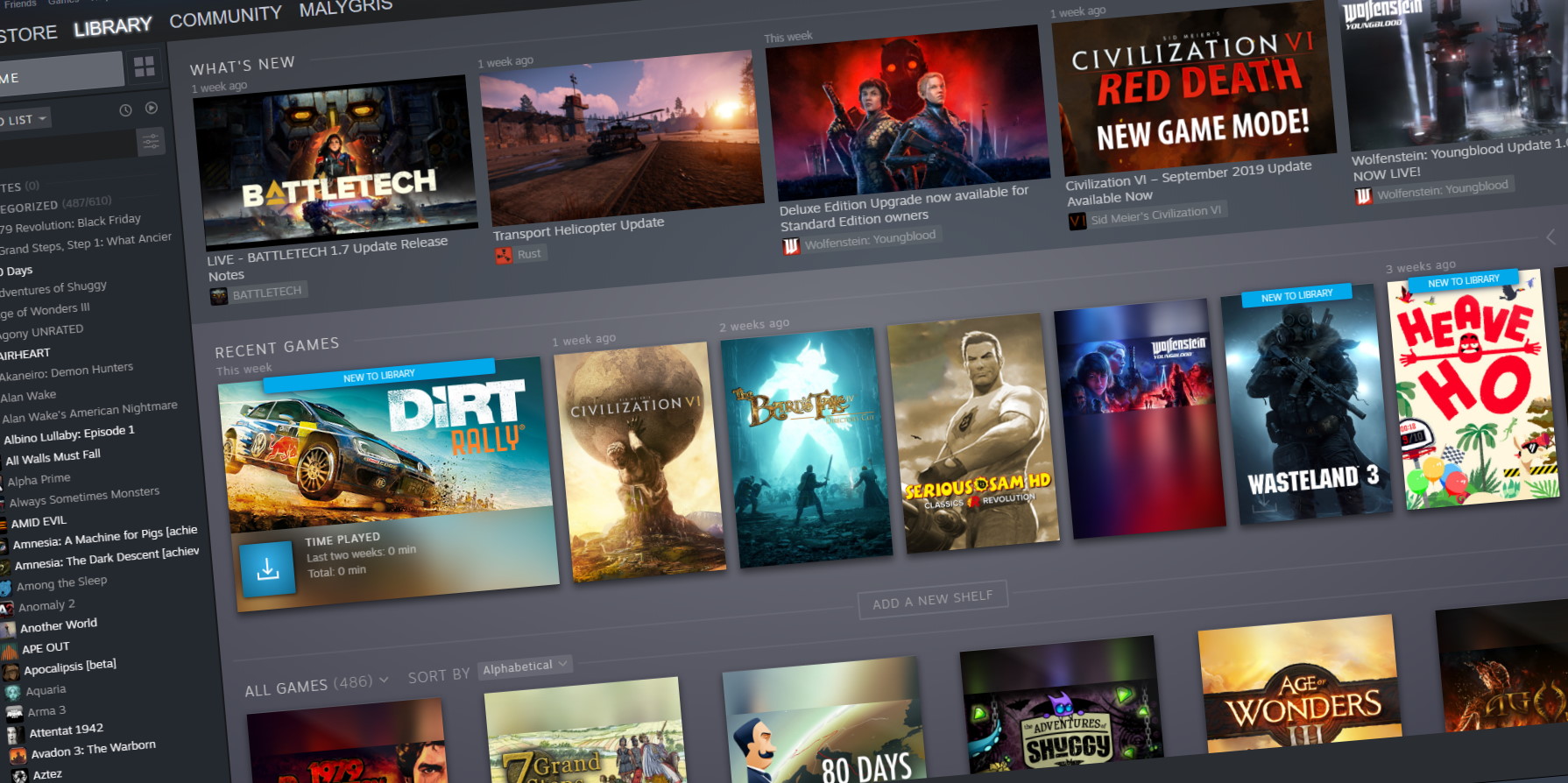

Bueno, puedes y tampoco es complicado. Siga esta sencilla guía para ver cómo puede poner en funcionamiento la cuenta de alguien con algunos de sus juegos.

Bueno, puedes y tampoco es complicado. Siga esta sencilla guía para ver cómo puede poner en funcionamiento la cuenta de alguien con algunos de sus juegos.