Ha pasado algún tiempo desde que resucitó el lanzamiento de Diablo 2 y la recepción general fue bastante buena. La gente disfruta del viejo juego clásico en alta definición. resolución y con imágenes nuevas y mejoradas. Lamentablemente, algunos problemas del servidor siguen presentes hasta el día de hoy y estropean un poco la experiencia de los jugadores.

Los mayores retrasos y caídas del servidor se atribuyen a los eventos de creación de juegos. Cuando un jugador crea un nuevo juego en línea, el servidor necesita extraer muchos detalles de la base de datos y hacer un juego, debido a que existe algún código heredado, este proceso lleva algo de tiempo y es un poco exigente en el lado del servidor, y aunque el código se optimizó para adaptarse a un enfoque más moderno, todavía queda algo de código heredado.

Los mayores retrasos y caídas del servidor se atribuyen a los eventos de creación de juegos. Cuando un jugador crea un nuevo juego en línea, el servidor necesita extraer muchos detalles de la base de datos y hacer un juego, debido a que existe algún código heredado, este proceso lleva algo de tiempo y es un poco exigente en el lado del servidor, y aunque el código se optimizó para adaptarse a un enfoque más moderno, todavía queda algo de código heredado.

Otra cosa que se observó que afectaba el rendimiento en sí es el comportamiento del jugador, para ser más específico, el comportamiento del jugador moderno. Donde los jugadores encuentran buenas construcciones y ejecuciones en Internet y luego van a áreas específicas de la granja o jefes para obtener botín o puntos de experiencia, que a cambio se reduce a hacer muchas y cortas carreras que se hacen creando juegos y después de ejecutarlos eliminándolos. Ahora empareje eso con la declaración anterior sobre el servidor heredado y el código de la base de datos y puede agregar 1 y 1 y ver cómo esto podría ser un problema.

Muchos juegos cortos sobre código heredado están colocando juegos en un estado para el que no fue diseñado en 2001 y, por lo tanto, tenemos problemas. Lamentablemente, las soluciones sin reescribir completamente todo el código no son muy prometedoras e incluyen limitación de velocidad, lo que evitará que los jugadores creen muchos juegos en sucesión en un corto período de tiempo y tal vez incluso colas de inicio de sesión para dejar caer una carga en los servidores.

Blizzard se acercó a personas de toda la empresa, incluso a los antiguos desarrolladores de diablo 2, para pedirles consejo y dicen que están trabajando en soluciones para poder eliminar las limitaciones y hacer que todo funcione bien.

EasyPDFCombine es una extensión del navegador de Mindspark Inc. Esta extensión pretende ofrecer a los usuarios una forma fácil y rápida de combinar diferentes documentos PDF en un solo archivo para facilitar el acceso y el intercambio.

Cuando se instala, esta extensión cambia su motor de búsqueda predeterminado a MyWay.com, también secuestra su página de inicio y la página de nueva pestaña, y también la cambia para buscar con la tecnología de MyWay. Mientras navega por Internet con esta extensión, verá anuncios emergentes adicionales, anuncios inyectados en los resultados de búsqueda y contenido patrocinado a lo largo de sus sesiones de navegación. Esta extensión ha sido marcada como secuestrador de navegador por varios programas antivirus y no se recomienda mantenerla en su computadora.

Así que profundicemos en esta fantástica computadora de mano con más detalle y descubramos por qué nos gusta tanto.

Así que profundicemos en esta fantástica computadora de mano con más detalle y descubramos por qué nos gusta tanto.

Hola a todas las personas maravillosas y bienvenidos a nuestro nuevo artículo en el que tomamos un giro un poco diferente al habitual y discutimos por qué no es una buena idea tener dispositivos electrónicos viejos en la casa. Todos tenemos algún cajón o en algún bolso por casa y al final del día si ese electrónico tiene batería dentro probablemente no sea lo más inteligente guardarlo.

Entonces, naturalmente, surge la pregunta de por qué es una mala idea tener dispositivos electrónicos viejos con baterías. Bueno, a diferencia de una falla de batería con, digamos, algunas baterías AA atascadas en la parte posterior de un juguete viejo, el riesgo de que una batería de iones de litio falle no es solo una fuga y corrosión en el compartimiento de la batería, es un incendio potencial ya que la batería se hincha y los gases (combinados con la energía almacenada) convierten la batería en un peligro potencial de incendio.

Lo bueno es que la batería no explotará así, se tragará con el tiempo y se hará más y más grande hasta que se alcance el punto de ruptura y se pierdan todos los cortafuegos. Entonces, si por casualidad tiene algunos dispositivos viejos por ahí, puede verificarlos y ver si ha comenzado el proceso de hinchazón, en caso afirmativo, deshágase de esa pieza del dispositivo viejo de inmediato.

Si no estás listo para deshacerte del dispositivo, lo mejor es cargarlo correctamente para almacenarlo. La carga adecuada mantiene las celdas y los circuitos de la batería en un estado óptimo.

Si bien las recomendaciones varían según el fabricante y la aplicación, el consenso general es que las baterías de iones de litio deben cargarse aproximadamente al 40 %. (Algunos fabricantes recomiendan cargar el 50 % o el 60 % en su lugar).

Realmente, la parte importante aquí no es el porcentaje exacto. Lo importante es asegurarse de que la batería se cargue aproximadamente a la mitad de su capacidad y no se almacene con una batería completamente descargada o completamente llena.

Las tasas de descarga de las baterías de iones de litio en dispositivos completamente apagados son muy lentas, pero aún debe planear completar la carga cada 12 a 18 meses más o menos para mantenerla alrededor del 50%.

Si quisiera ir más allá, un contenedor de almacenamiento de metal con una tapa ajustada en un estante del sótano con un paquete desecante en el interior para controlar la humedad ofrecería las condiciones óptimas.

¿Alguna vez recibió una oferta por correo electrónico que parecía demasiado buena para ser verdad? ¡Podría haber sido un intento de phishing! Estos están en todas partes y pueden venir en muchas formas diferentes.

Entonces, ¿qué es exactamente el phishing, cómo puede detectarlo y cómo puede mantenerse a salvo?

El phishing (pronunciado como pesca) es un tipo de ataque cibernético que engaña al usuario para que confíe en la fuente y revele información confidencial. La pesca es la analogía perfecta, el cebo es un sitio, un correo electrónico o un archivo de aspecto legítimo y cuando muerdes, tu identidad, información bancaria y mucho más pueden ser revelados y robados.

Algunos intentos de phishing son increíblemente obvios, otros son súper elaborados. Al igual que con la mayoría de los tipos de malware, los ciberdelincuentes se han vuelto extremadamente versados en phishing y cualquiera puede caer en la trampa. Para ayudarlo a reconocerlo y evitarlo, lo guiaremos a través de un par de tipos de phishing y le daremos consejos sobre qué hacer si se enfrenta a ellos.

Este es en realidad el tipo más común de phishing. Un ciberdelincuente crea un correo electrónico que contiene cosas como ofertas atractivas, archivos adjuntos o enlaces que parecen legítimos y hace que parezca que proviene de una fuente confiable.

Por ejemplo, parece que proviene de su banco o de su minorista favorito. El logotipo parece legítimo y la estructura del correo electrónico parece familiar, por lo que es posible que lo engañen para que haga clic en cualquier contenido que se pueda hacer clic en él.

Desafortunadamente, esto expone su dispositivo a malware que entrega sus datos al pirata informático, quien puede decidir qué hacer con ellos.

Al igual que en el ejemplo anterior, se le podrían acercar ofertas lucrativas o enlaces a través de mensajes de texto o mensajes de redes sociales. Por lo general, los mensajes parecen relevantes para el usuario, ya que parecerán estar relacionados con las aplicaciones o los servicios que está utilizando.

Los ataques de phishing de voz son esquemas que parecen provenir de un número creíble. Normalmente, recibirá una llamada sobre algo relacionado con tarjetas de crédito o impuestos que lo preocupará y lo llevará a revelar información personal por teléfono.

Spear phishing normalmente se dirige a personas específicas dentro de una empresa que probablemente tengan acceso a datos confidenciales. Los phishers pasan tiempo recopilando información que pueden usar para llegar a la persona que parece lo más confiable posible. Por lo general, comenzarán con algo relevante, por ejemplo, mencionarán un próximo evento de la empresa y realizarán una solicitud aparentemente legítima.

La caza de ballenas es una forma más elaborada de phishing dirigido, que se dirige a personas en posiciones aún más fuertes, como ejecutivos o personas de alto valor. El objetivo final es lograr que transfieran información financiera u otra información confidencial que pueda usarse para comprometer todo el negocio.

BEC, o Compromiso de correo electrónico comercial, es una técnica específica de phishing dirigido que se lleva a cabo a través del correo electrónico. Si bien hay muchas maneras de hacerlo, lo más común es que vea instancias en las que el phisher se hace pasar por un director ejecutivo o un ejecutivo similar, o como un empleado de nivel inferior en puestos específicos (por ejemplo, gerentes de ventas o controladores financieros).

En la primera situación, el suplantador se acerca a los empleados para solicitarles que transfieran ciertos archivos o paguen facturas. En la segunda situación, el phisher toma el control de la cuenta de correo electrónico del empleado y envía instrucciones falsas a otros empleados para obtener datos e información de ellos.

Hay muchas maneras de estar al tanto y detectar un intento de phishing. Aquí hay algunos consejos:

Esas son algunas de las formas de identificar y prevenir ataques de phishing. Sin embargo, a veces los phishers se disfrazan demasiado bien o se produce un clic erróneo y listo: ha estado expuesto al malware.

Sin embargo, esto no sucederá si invierte en un potente software de protección desde el principio. Un buen programa antivirus como Bitdefender lo mantendrá a salvo de convertirse en víctima de estafas de phishing. De hecho, lo protegerá de ataques maliciosos en general.

Ya sea que le preocupe su hogar o su negocio, hay un montón de diferentes paquetes y opciones disponibles, que brindan diferentes tipos de servicios de ciberseguridad. Esa es la única forma en que puede estar realmente seguro de que no está en riesgo de sufrir un ataque digital.

¿Alguna vez ha sido blanco de phishers y no sabía de qué se trataba hasta que leyó este artículo? Muchos pueden relacionarse. ¡Protégete antes de que sea demasiado tarde!

Video Download Converter es una barra de herramientas potencialmente no deseada distribuida por la red Mindspark Interactive. Esta barra de herramientas ofrece a los usuarios la posibilidad de descargar y convertir youtube y otros videos en línea.

Si bien esto puede parecer útil al principio, esta barra de herramientas monitorea la actividad de navegación del usuario y registra los sitios web visitados, los enlaces en los que se hizo clic e incluso los datos personales, que luego utiliza para mostrar anuncios inyectados a través de su sesión de navegación. Cuando se instala la barra de herramientas, secuestrará automáticamente su página de inicio y el motor de búsqueda configurándolos en MyWay.com. Este motor de búsqueda utiliza Google para mostrar los resultados de búsqueda, sin embargo, inyecta anuncios en los resultados de búsqueda para generar ingresos publicitarios. Varios escáneres antivirus han detectado VideoDownloadManager como un secuestrador de navegador y, por lo tanto, no se recomienda mantenerlo en su computadora. A pesar de la creencia popular, hay muchos usuarios que ejecutan el sistema operativo Linux. Linux ofrece una gran seguridad y un entorno de trabajo, y el 96.3 % del millón de servidores más importantes del mundo se ejecutan en Linux. El 1% de toda la infraestructura en la nube opera en Linux y prácticamente todos los mejores hosts en la nube lo usan. Pero los juegos en Linux son limitados, ingresa Steam Proton a la solución de juegos de Valve.

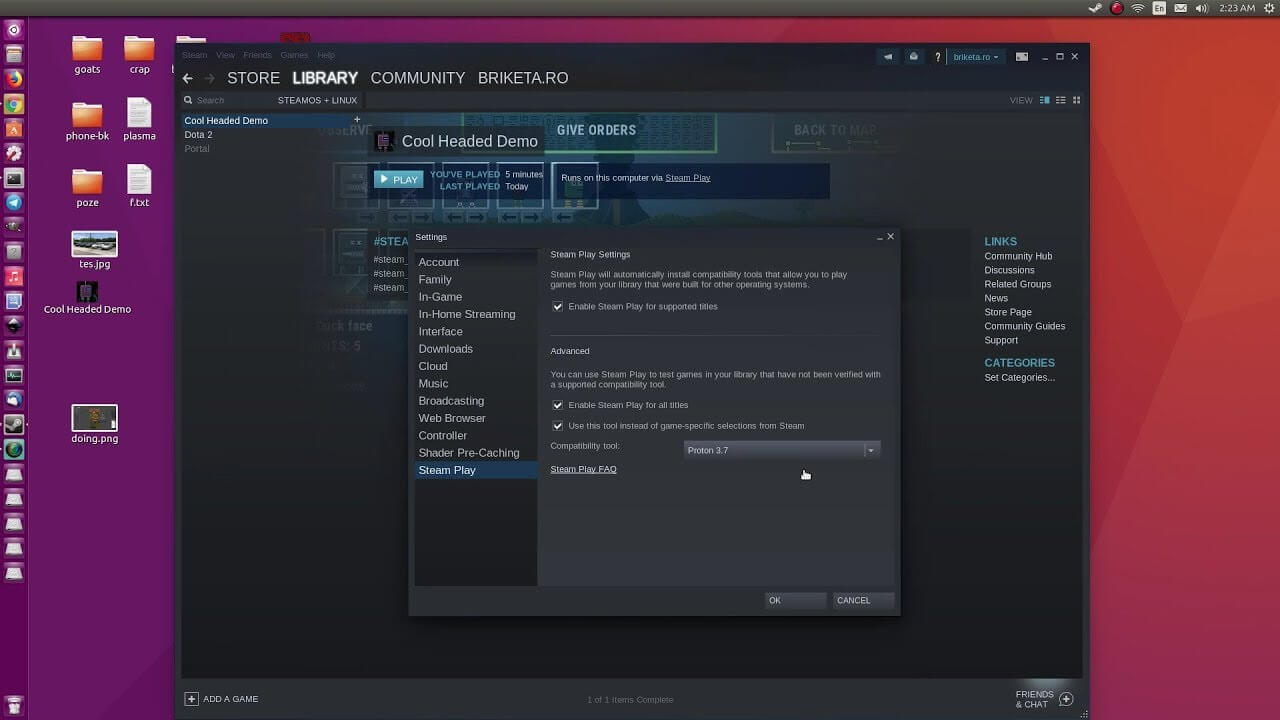

A pesar de la creencia popular, hay muchos usuarios que ejecutan el sistema operativo Linux. Linux ofrece una gran seguridad y un entorno de trabajo, y el 96.3 % del millón de servidores más importantes del mundo se ejecutan en Linux. El 1% de toda la infraestructura en la nube opera en Linux y prácticamente todos los mejores hosts en la nube lo usan. Pero los juegos en Linux son limitados, ingresa Steam Proton a la solución de juegos de Valve.

Una vez que se abre, haga clic en Administrador de dispositivos para abrirlo, si tiene un error de dispositivo de controlador dentro de Windows, debería verlo inmediatamente al ingresar al Administrador de dispositivos, tendrá un signo de exclamación amarillo al lado. Haga clic con el botón en él y elige actualización del controlador.

Una vez que se abre, haga clic en Administrador de dispositivos para abrirlo, si tiene un error de dispositivo de controlador dentro de Windows, debería verlo inmediatamente al ingresar al Administrador de dispositivos, tendrá un signo de exclamación amarillo al lado. Haga clic con el botón en él y elige actualización del controlador.