FormFetcherPro.com ist eine von Mindspark Inc. entwickelte Browser-Erweiterung für Google Chrome. Diese Erweiterung bietet Benutzern schnellen und einfachen Zugriff auf verschiedene Formulare, die für Visa und andere Dokumente erforderlich sind. Auch wenn dies verlockend erscheint, führt Sie diese Erweiterung lediglich zu den beliebtesten Websites im Internet, die durch eine Suche leicht gefunden werden können. Nach der Installation kapert es Ihre neue Tab-Seite und ändert sie in search.myway.com, wodurch eine gezieltere Werbung ermöglicht wird.

Wenn Sie mit dieser Erweiterung im Internet surfen, werden Ihnen während Ihrer Browsersitzungen zusätzliche gesponserte Inhalte, zusätzliche Anzeigen und manchmal sogar Popup-Anzeigen angezeigt. Mehrere Antivirenprogramme haben diese Erweiterung als potenziell unerwünscht und als Browser-Hijacker markiert und empfehlen daher, sie von Ihrem Computer zu entfernen.

Über Browser-Hijacker

Browser-Hijacking bedeutet, dass ein bösartiger Code ohne Ihre Erlaubnis die Kontrolle über Ihren Webbrowser übernommen und die Einstellungen geändert hat. Browser-Hijacker können mehr als nur Homepages ändern. Gewöhnlich erzwingen Entführer Zugriffe auf Internetseiten ihrer Wahl, entweder um den gezielten Traffic zu steigern und höhere Werbeeinnahmen zu erzielen, oder um eine Provision für jeden Benutzer zu erhalten, der diese besucht. Viele Menschen glauben, dass diese Art von Websites legitim und harmlos sind, aber das ist falsch. Fast alle Browser-Hijacker stellen eine tatsächliche Bedrohung für Ihre Online-Sicherheit dar und müssen als Datenschutzgefährdung eingestuft werden. Browser-Hijacker können sogar dazu führen, dass andere zerstörerische Programme Ihren Computer ohne Ihr Wissen weiter schädigen.

Wichtige Anzeichen dafür, dass Ihr Webbrowser überlastet wurde

Wenn Ihr Webbrowser gekapert wird, kann Folgendes passieren: Sie finden unautorisierte Änderungen an der Homepage Ihres Webbrowsers; Ihr Internetbrowser wird ständig auf Websites für Erwachsene weitergeleitet; die Standardbrowserkonfigurationen wurden geändert und/oder Ihre Standardsuchmaschine wurde geändert; Sie sehen viele Symbolleisten in Ihrem Internetbrowser; Sie werden feststellen, dass regelmäßig zufällige Pop-ups angezeigt werden. Ihr Webbrowser läuft langsam oder weist häufig Fehler auf; Es ist nicht möglich, zu bestimmten Websites zu navigieren, insbesondere zu Antiviren- und anderen Sicherheitssoftware-Websites.

Wie es den Computer infiziert

Browser-Hijacker können auf die eine oder andere Weise in einen PC eindringen, beispielsweise über Dateifreigabe, Downloads und E-Mail. Sie sind manchmal in Symbolleisten, Add-ons, BHO, Plugins oder Browsererweiterungen enthalten. Browser-Hijacker schleichen sich in Ihren PC ein und laden auch kostenlose Softwareanwendungen herunter, die Sie unabsichtlich zusammen mit dem Original installieren. Häufige Beispiele für Browser-Hijacker sind CoolWebSearch, Conduit, RocketTab, OneWebSearch, Coupon Server, Delta Search, Searchult.com und Snap.do.

Wie Sie einen Browser-Hijack beheben können

Einige Arten von Browser-Hijackern können durch die Deinstallation schädlicher Software oder anderer kürzlich hinzugefügter Shareware vom Computer entfernt werden. Allerdings sind die meisten Hijacker sehr hartnäckig und erfordern spezielle Anwendungen, um sie zu beseitigen. Außerdem können Browser-Hijacker die Windows-Registrierung so verändern, dass es sehr schwierig sein kann, alle Werte manuell wiederherzustellen, insbesondere wenn Sie kein sehr technisch versierter Mensch sind. Anti-Malware-Software ist sehr effizient, wenn es darum geht, Browser-Hijacker zu erkennen und zu entfernen, die herkömmliche Antiviren-Software übersehen hat. SafeBytes Anti-Malware bekämpft unerbittliche Browser-Hijacker und bietet Ihnen aktiven PC-Schutz vor allen Arten von Malware. Nutzen Sie einen PC-Optimierer (z. B. Total System Care) zusammen mit Ihrer Anti-Malware, um verschiedene Registrierungsprobleme zu beheben, Systemschwachstellen zu beseitigen und die Leistung Ihres Computers zu verbessern.

So installieren Sie Safebytes Anti-Malware auf einem infizierten Computersystem

Praktisch jede Malware ist schädlich, aber bestimmte Arten von Malware richten auf Ihrem Computer oder Laptop mehr Schaden an als andere. Manche Malware sitzt zwischen Ihrem PC und Ihrer Internetverbindung und blockiert einige oder alle Websites, die Sie besuchen möchten. Es würde Sie auch daran hindern, irgendetwas auf Ihrem PC zu installieren, insbesondere Antivirensoftware. Wenn Sie diesen Artikel gerade lesen, ist Ihnen vielleicht klar geworden, dass eine Malware-Infektion ein Grund für Ihren blockierten Internetverkehr ist. Was also tun, wenn Sie ein Antivirenprogramm wie Safebytes installieren möchten? Es gibt einige Maßnahmen, die Sie ergreifen können, um dieses Problem zu umgehen.

Verwenden Sie den abgesicherten Modus, um das Problem zu beheben

Im abgesicherten Modus können Sie Windows-Einstellungen ändern, Software deinstallieren oder installieren und schwer zu löschende Malware beseitigen. Falls die Schadsoftware so eingestellt ist, dass sie beim Starten des PCs automatisch geladen wird, kann der Wechsel in diesen speziellen Modus dies verhindern. Um in den abgesicherten Modus oder den abgesicherten Modus mit Netzwerkbetrieb zu gelangen, drücken Sie F8, während das System hochfährt, oder führen Sie MSConfig aus und suchen Sie die Optionen „Sicherer Start“ auf der Registerkarte „Start“. Sobald Sie den PC im abgesicherten Modus mit Netzwerkbetrieb neu starten, können Sie von dort aus Anti-Malware-Software herunterladen, installieren und aktualisieren. Jetzt können Sie den Antivirenscan ausführen, um Viren und Malware ohne Beeinträchtigung durch eine andere schädliche Anwendung zu entfernen.

Wechseln Sie zu einem anderen Internetbrowser

Manche Malware zielt hauptsächlich auf bestimmte Webbrowser ab. Verwenden Sie in diesem Fall einen anderen Browser, da dieser die Malware umgehen könnte. Wenn Sie vermuten, dass Ihr Internet Explorer von einem Trojaner gekapert oder auf andere Weise von Cyberkriminellen kompromittiert wurde, wäre die beste Vorgehensweise, zu einem anderen Internetbrowser wie Google Chrome, Mozilla Firefox oder Apple Safari zu wechseln, um das von Ihnen gewählte Sicherheitsprogramm herunterzuladen – Safebytes Anti-Malware.

Erstellen Sie ein bootfähiges USB-Antivirenlaufwerk

Ein anderer Ansatz besteht darin, eine Anti-Malware-Anwendung von einem sauberen Computer herunterzuladen und zu übertragen, um einen Scan auf dem betroffenen Computer auszuführen. Gehen Sie folgendermaßen vor, um Antivirenprogramme von einem USB-Stick auszuführen:

1) Verwenden Sie einen anderen virenfreien PC, um Safebytes Anti-Malware herunterzuladen.

2) Montieren Sie das USB-Stick am selben Computer.

3) Doppelklicken Sie auf die heruntergeladene Datei, um den Installationsassistenten zu öffnen.

4) Wenn Sie dazu aufgefordert werden, wählen Sie den Speicherort des USB-Sticks als den Ort aus, an dem Sie die Softwaredateien speichern möchten. Befolgen Sie die Anweisungen auf dem Bildschirm, um den Installationsvorgang abzuschließen.

5) Ziehen Sie den Stecker aus der Steckdose. Jetzt können Sie dieses tragbare Antivirenprogramm auf dem infizierten Computer verwenden.

6) Doppelklicken Sie auf die EXE-Datei, um das Safebytes-Tool direkt vom USB-Stick zu öffnen.

7) Klicken Sie auf "Jetzt scannen", um auf dem betroffenen Computer einen vollständigen Scan auf Viren durchzuführen.

SafeBytes Anti-Malware - Übersicht

Wenn Sie planen, Anti-Malware für Ihren PC zu kaufen, gibt es viele Marken und Dienstprogramme, die Sie in Betracht ziehen sollten. Einige sind sehr gut, andere sind in Ordnung, während es sich bei anderen einfach nur um gefälschte Anti-Malware-Software handelt, die Ihrem PC selbst Schaden zufügen kann! Wählen Sie bei der Suche nach Anti-Malware-Software eine Software aus, die zuverlässigen, effizienten und umfassenden Schutz vor allen bekannten Computerviren und Malware bietet. Auf der Liste der von Branchenexperten dringend empfohlenen Software steht SafeBytes Anti-Malware, eine beliebte Sicherheitssoftware für Microsoft Windows. SafeBytes Anti-Malware ist eine leistungsstarke, hochwirksame Schutzsoftware, die Endbenutzern aller Computerkenntnisse dabei hilft, schädliche Bedrohungen auf ihrem Computer zu finden und zu entfernen. Wenn Sie dieses Programm installiert haben, stellt das hochmoderne Schutzsystem von SafeByte sicher, dass keine Viren oder Malware durch Ihren PC eindringen können.

SafeBytes bietet im Vergleich zu anderen Anti-Malware-Programmen hervorragende Funktionen. Nachfolgend sind einige der Funktionen aufgeführt, die Ihnen in SafeBytes gefallen werden.

Effektivster Anti-Malware-Schutz: Dieses tiefgreifende Antimalwareprogramm reinigt Ihren PC viel gründlicher als die meisten Antiviren-Tools. Seine von der Kritik gefeierte Viren-Engine erkennt und deaktiviert schwer zu entfernende Malware, die sich tief in Ihrem PC versteckt.

Aktiver Schutz in Echtzeit: SafeBytes bietet vollständige Sicherheit in Echtzeit für Ihren persönlichen Computer. Dieses Tool überwacht Ihren Computer kontinuierlich auf verdächtige Aktivitäten und aktualisiert sich kontinuierlich, um über die sich ständig ändernden Bedrohungsszenarien auf dem Laufenden zu bleiben.

Internet sicherheit: Durch seine einzigartige Sicherheitsbewertung sagt Ihnen SafeBytes, ob eine Website sicher ist oder nicht. So sind Sie beim Surfen im Internet immer auf der sicheren Seite.

Minimale CPU- und RAM-Auslastung: Diese Anwendung belastet die Ressourcen Ihres Computers nicht, sodass Sie keine Leistungsprobleme feststellen werden, wenn SafeBytes im Hintergrund arbeitet.

Premium-Support: Bei technischen Fragen oder Produktberatung erhalten Sie rund um die Uhr professionelle Unterstützung per Chat und E-Mail. SafeBytes kann Ihren Computer automatisch vor den neuesten Malware-Bedrohungen schützen und so Ihr Web-Erlebnis sicher und geschützt halten. Sobald Sie dieses Tool verwenden, können Malware-Probleme der Vergangenheit angehören. Wenn Sie also auf der Suche nach dem besten Tool zum Entfernen von Malware sind und es Ihnen nichts ausmacht, etwas Geld dafür auszugeben, entscheiden Sie sich für SafeBytes Anti-Malware.

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

Um FormFetcherPro manuell zu entfernen, gehen Sie in der Systemsteuerung zur Liste „Programme hinzufügen/entfernen“ und wählen Sie das Programm aus, das Sie entfernen möchten. Gehen Sie für Browser-Plug-ins zum Add-on-/Erweiterungsmanager Ihres Browsers und wählen Sie das Add-on aus, das Sie deaktivieren oder entfernen möchten. Wahrscheinlich möchten Sie auch Ihren Webbrowser auf die Standardeinstellungen zurücksetzen. Um eine vollständige Entfernung sicherzustellen, suchen Sie die folgenden Registrierungseinträge auf Ihrem Computer und löschen Sie sie oder setzen Sie die Werte entsprechend zurück. Dies ist jedoch eine schwierige Aufgabe, die nur Computerprofis sicher bewältigen können. Darüber hinaus ist manche Malware in der Lage, sich zu replizieren oder die Entfernung zu verhindern. Es wird empfohlen, dies im abgesicherten Modus durchzuführen.

Dateien:

%UserProfile%\Local Settings\Application Data\Google\Chrome\User Data\Default\Sync Extension Settings\jcohbbeconnbknaeaodohnjcelemnlfc %LOCALAPPDATA%\Google\Chrome\User Data\Default\Local Extension Settings\jcohbbeconnbknaeaodohnjcelemnlfc %UserProfile%\Local Settings\Application Daten\Google\Chrome\Benutzerdaten\Standard\Lokale Erweiterungseinstellungen\jcohbbeconnbknaeaodohnjcelemnlfc %LOCALAPPDATA%\Google\Chrome\Benutzerdaten\Standard\Erweiterungen\jcohbbeconnbknaeaodohnjcelemnlfc %UserProfile%\Lokale Einstellungen\Anwendungsdaten\Google\Chrome\Benutzerdaten\Standard \Extensions\jcohbbeconnbknaeaodohnjcelemnlfc

Registrierung:

HKEY_LOCAL_MACHINE\Software\Google\Chrome\PreferenceMACs\Default\extensions.settings, Wert: jcohbbeconnbknaeaodohnjcelemnlfc HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\DOMStorage\formfetcherpro.dl.myway.com HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\DOMStorage\formfetcherpro. dl.tb.ask.com HKEY_CURREN_USER\SOFTWARE\Wow6432Node\FormFetcherPro HKEY_CURREN_USER\SOFTWARE\FormFetcherPro

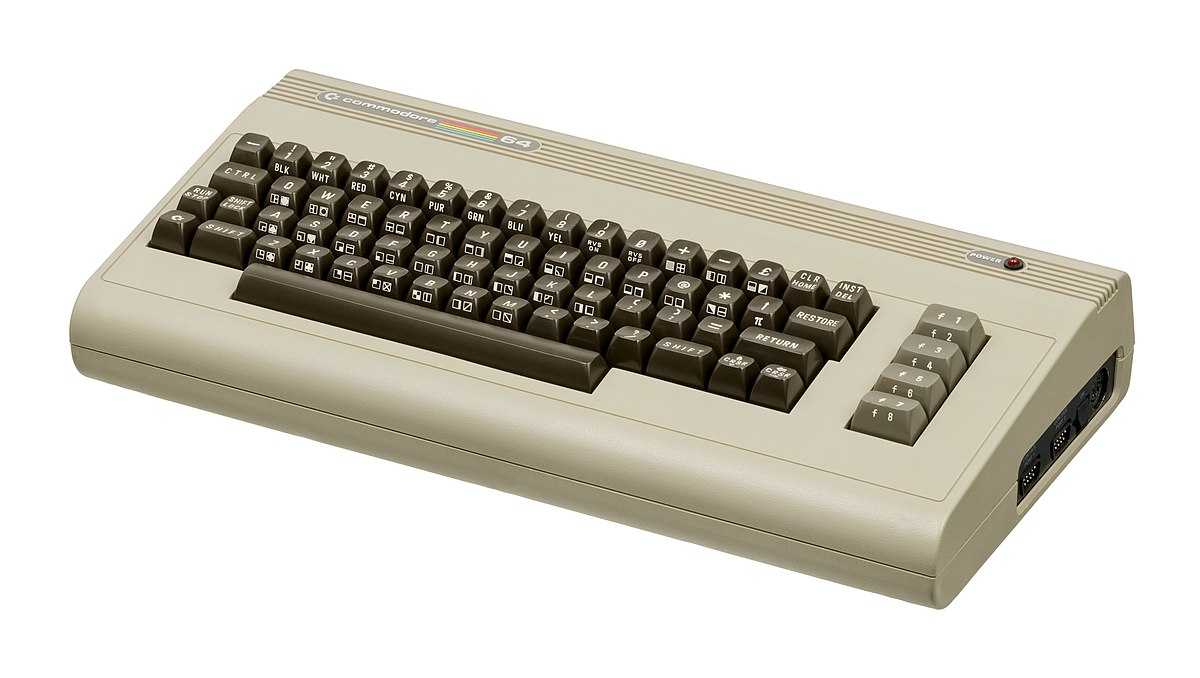

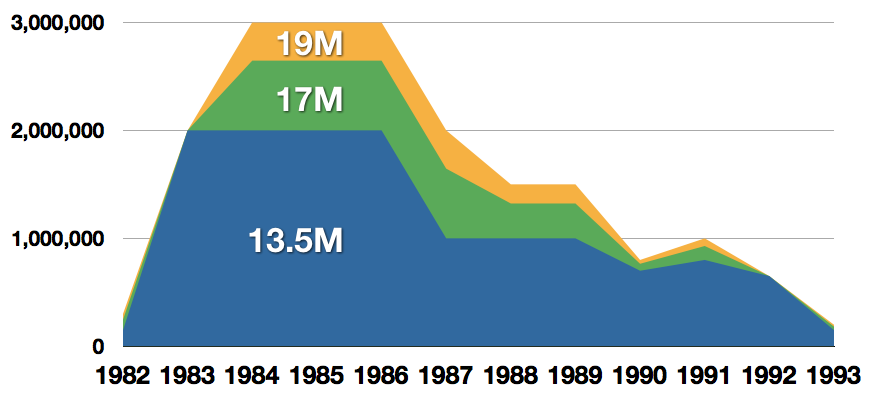

Geschichte von Commodore

Geschichte von Commodore Mit dem Verkaufsboom und den ersten Problemen mit der Zuverlässigkeit der Hardware, die behoben wurden, begann die Software für den C64 im Jahr 1984 immer umfangreicher und ehrgeiziger zu werden. Dieses Wachstum verlagerte sich in den Fokus der meisten US-amerikanischen Spieleentwickler. Die beiden Verweigerer waren Sierra, die den C64 größtenteils zugunsten von Apple- und PC-kompatiblen Geräten übergingen, und Broderbund, der stark in Lernsoftware investierte und hauptsächlich auf der Grundlage des Apple II entwickelte. Auf dem nordamerikanischen Markt war das Diskettenformat nahezu universell geworden, während Software auf Kassetten- und Kassettenbasis nahezu verschwunden war. Daher waren die meisten in den USA entwickelten Spiele zu diesem Zeitpunkt so groß, dass sie mehrfach geladen werden mussten.

Mit dem Verkaufsboom und den ersten Problemen mit der Zuverlässigkeit der Hardware, die behoben wurden, begann die Software für den C64 im Jahr 1984 immer umfangreicher und ehrgeiziger zu werden. Dieses Wachstum verlagerte sich in den Fokus der meisten US-amerikanischen Spieleentwickler. Die beiden Verweigerer waren Sierra, die den C64 größtenteils zugunsten von Apple- und PC-kompatiblen Geräten übergingen, und Broderbund, der stark in Lernsoftware investierte und hauptsächlich auf der Grundlage des Apple II entwickelte. Auf dem nordamerikanischen Markt war das Diskettenformat nahezu universell geworden, während Software auf Kassetten- und Kassettenbasis nahezu verschwunden war. Daher waren die meisten in den USA entwickelten Spiele zu diesem Zeitpunkt so groß, dass sie mehrfach geladen werden mussten. Commodore gab bekannt, dass der C64 1995 endgültig eingestellt würde.

Commodore gab bekannt, dass der C64 1995 endgültig eingestellt würde. Zak McKracken und die Alien Mindbenders

Zak McKracken und die Alien Mindbenders

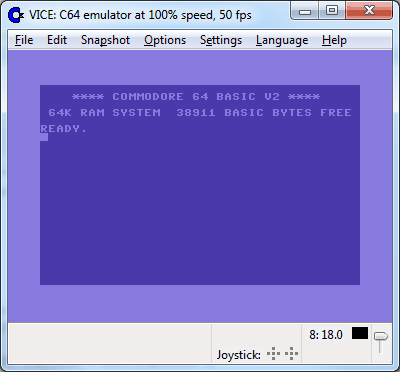

Wenn Sie kein Geld dafür ausgeben möchten, Spiele oder Software von C64 noch einmal zu erleben und zu testen, finden Sie hier einige Links, die Ihnen helfen, zumindest einen Teil davon völlig kostenlos zu erleben.

Wenn Sie kein Geld dafür ausgeben möchten, Spiele oder Software von C64 noch einmal zu erleben und zu testen, finden Sie hier einige Links, die Ihnen helfen, zumindest einen Teil davon völlig kostenlos zu erleben.

Die nächste RAM-Generation, DDR5, soll etwa im Spätsommer oder Herbst 2021 in den Handel kommen, wenn alles wie geplant verläuft. Ziel ist es, Geschwindigkeit und Effizienz zu steigern, mehr Speicher in einen einzigen Stick zu packen und eine bessere Energieverwaltung zu erreichen.

Die nächste RAM-Generation, DDR5, soll etwa im Spätsommer oder Herbst 2021 in den Handel kommen, wenn alles wie geplant verläuft. Ziel ist es, Geschwindigkeit und Effizienz zu steigern, mehr Speicher in einen einzigen Stick zu packen und eine bessere Energieverwaltung zu erreichen.

Bevor Sie sich nun auf den Plan stürzen und Intel selbst verprügeln, sollten Sie sich darüber im Klaren sein, dass es überhaupt nicht die Schuld von Intel ist. Das auftretende Problem ist hauptsächlich auf die DRM-Software und deren Funktionsweise zurückzuführen. Wie Sie vielleicht wissen oder nicht, verfügt Alder Lake über zwei Kernsätze, Standard-Performance-Kerne und Power-Kerne, und mit Intels Thread Director auf dem Chip werden die richtigen Kerne für die richtigen Aufgaben verwendet, und hier liegt das Problem. DRM-Software erkennt Thread Director möglicherweise als verdächtig und bösartig und sperrt daraufhin den Zugriff auf das Spiel. Intel hat sich natürlich an DRM-Hersteller gewandt und stellt Dokumentationen zur Verfügung, wie Software unter Berücksichtigung dieser Hybridtechnologie entwickelt werden sollte. Natürlich werden neuere Spiele bei Bedarf aktualisiert und alles wird gut funktionieren, auch Spiele auf GOG werden gut funktionieren, da GOG keinen DRM-Store vorsieht, aber einige ältere Spiele könnten in der Schwebe bleiben. Sie könnten gut funktionieren, aber möglicherweise wird DRM ausgelöst und verhindert, dass sie geladen werden. Normalerweise entfernt der Spieleentwickler nach einiger Zeit selbst den DRM-Schutz, aber das ist nicht immer der Fall und es besteht die Möglichkeit, dass einige Spiele auf Alder Lake einfach nicht funktionieren CPU nur wegen DRM-Schutz.

Bevor Sie sich nun auf den Plan stürzen und Intel selbst verprügeln, sollten Sie sich darüber im Klaren sein, dass es überhaupt nicht die Schuld von Intel ist. Das auftretende Problem ist hauptsächlich auf die DRM-Software und deren Funktionsweise zurückzuführen. Wie Sie vielleicht wissen oder nicht, verfügt Alder Lake über zwei Kernsätze, Standard-Performance-Kerne und Power-Kerne, und mit Intels Thread Director auf dem Chip werden die richtigen Kerne für die richtigen Aufgaben verwendet, und hier liegt das Problem. DRM-Software erkennt Thread Director möglicherweise als verdächtig und bösartig und sperrt daraufhin den Zugriff auf das Spiel. Intel hat sich natürlich an DRM-Hersteller gewandt und stellt Dokumentationen zur Verfügung, wie Software unter Berücksichtigung dieser Hybridtechnologie entwickelt werden sollte. Natürlich werden neuere Spiele bei Bedarf aktualisiert und alles wird gut funktionieren, auch Spiele auf GOG werden gut funktionieren, da GOG keinen DRM-Store vorsieht, aber einige ältere Spiele könnten in der Schwebe bleiben. Sie könnten gut funktionieren, aber möglicherweise wird DRM ausgelöst und verhindert, dass sie geladen werden. Normalerweise entfernt der Spieleentwickler nach einiger Zeit selbst den DRM-Schutz, aber das ist nicht immer der Fall und es besteht die Möglichkeit, dass einige Spiele auf Alder Lake einfach nicht funktionieren CPU nur wegen DRM-Schutz.