Was ist SMSFromBrowser?

SMSFromBrowser ist eine von MindSpark entwickelte Browser-Erweiterung. Diese Erweiterung wird normalerweise im Paket mit anderer Software oder über Online-Werbung angeboten. Angeblich ermöglicht Ihnen diese Erweiterung das Versenden von SMS-Nachrichten von Ihrem Computer aus, sie verweist Sie jedoch lediglich auf andere Websites, die diesen Dienst anbieten. Während diese Erweiterung aktiv ist, überwacht sie Ihr Surfverhalten und zeichnet Ihre Website-Besuche, Klicks, Links und manchmal sogar private Informationen auf, um diese Daten für die bessere Schaltung zusätzlicher Werbung zu verwenden. Während Ihrer Browsersitzungen stoßen Sie möglicherweise auf zusätzliche unerwünschte Werbung, gesponserte Links und manchmal sogar Popup-Anzeigen. Mehrere Antivirenscanner haben diese Erweiterung als potenziell unerwünschte Erweiterung/Browser-Hijacker erkannt und aufgrund ihres Privacy-Mining-Verhaltens wird nicht empfohlen, sie auf Ihrem Computer zu belassen.

Browser-Hijacker (manchmal auch als Hijackware bezeichnet) sind eine Art Schadsoftware, die die Einstellungen des Webbrowsers ohne Wissen oder Erlaubnis des Computerbesitzers ändert. Diese Entführungen scheinen auf der ganzen Welt erstaunlich schnell zuzunehmen, und sie könnten tatsächlich schändlich und manchmal auch schädlich sein. Browser-Hijacker können mehr als nur Homepages verändern. Diese werden typischerweise verwendet, um Zugriffe auf eine bestimmte Website zu erzwingen und so den Webverkehr zu manipulieren, um Werbeeinnahmen zu generieren. Obwohl es naiv erscheinen mag, werden diese Tools von bösartigen Menschen entwickelt, die immer versuchen, Sie auszunutzen, damit sie mit Ihrer Naivität und Ablenkung leicht Geld verdienen können. Sobald das Programm Ihren Laptop oder Computer angreift, fängt es an, einiges durcheinander zu bringen, was Ihr System bis zum Schleichen verlangsamt. Im schlimmsten Fall müssen Sie sich auch mit ernsthaften Malware-Bedrohungen auseinandersetzen.

Hinweise auf Browser-Hijack

Es gibt viele Anzeichen für die Entführung von Webbrowsern:

1. Homepage wird geändert

2. Ihr Browser wird ständig auf Pornoseiten umgeleitet

3. Die Standard-Online-Suchmaschine und die Standard-Browsereinstellungen werden geändert

4. Entdecken Sie neue Symbolleisten, die Sie einfach nicht hinzugefügt haben

5. Sie bemerken, dass zahlreiche Anzeigen auf den Browsern oder dem Computerbildschirm erscheinen

6. Ihr Browser wird träge und stürzt sehr häufig fehlerhaft ab

7. Sie können nicht zu bestimmten Websites wie z. B. Homepages von Anti-Malware-Software gehen.

Wie es Ihren PC infiziert

Ein Browser-Hijacker kann auf Ihrem Computer oder Laptop installiert werden, wenn Sie eine infizierte Website besuchen, auf einen E-Mail-Anhang klicken oder etwas von einer Filesharing-Website herunterladen. Sie können in Symbolleisten, BHO, Add-ons, Plug-ins oder Browsererweiterungen eingebunden werden. Einige Internetbrowser-Hijacker verbreiten sich auf dem PC des Benutzers, indem sie eine betrügerische Softwareverteilungstechnik namens „Bündelung“ verwenden (häufig über Freeware und Shareware). Ein gutes Beispiel für einen berüchtigten Browser-Hijacker ist die neueste chinesische Malware namens „Fireball“, die weltweit 250 Millionen PCs angegriffen hat. Es fungiert als Hijacker, könnte aber später in einen voll funktionsfähigen Malware-Downloader umgewandelt werden. Browser-Hijacker können das Surferlebnis des Benutzers erheblich beeinträchtigen, den Überblick über die von Benutzern besuchten Websites behalten und Finanzinformationen stehlen, Schwierigkeiten bei der Verbindung zum Internet verursachen und schließlich Stabilitätsprobleme verursachen, die zum Einfrieren von Anwendungen und Computern führen.

Entfernung

Einige Arten von Browser-Hijackern können mühelos von Ihrem PC entfernt werden, indem Sie schädliche Anwendungen oder andere kürzlich hinzugefügte Freeware löschen. Oft kann es schwierig sein, das Schadprogramm zu entdecken und zu entfernen, da die zugehörige Datei als Teil des Betriebssystemprozesses ausgeführt wird. Und es lässt sich nicht leugnen, dass manuelle Reparaturen und Entfernungsmethoden für einen Hobby-Computerbenutzer eine schwierige Aufgabe sein können. Außerdem birgt das Hantieren mit den Registrierungsdateien des PCs mehrere Risiken. Browser-Hijacker könnten durch die Installation und Ausführung einer Anti-Malware-Anwendung auf dem betroffenen Computer effektiv entfernt werden. Um Browser-Hijacker von Ihrem PC zu entfernen, können Sie das folgende professionelle Malware-Entfernungsprogramm herunterladen: Safebytes Anti-Malware. Und nutzen Sie einen Systemoptimierer wie Safebytes Anti-Malware, um alle zugehörigen Dateien in der Registrierung zu löschen und Browserprobleme zu beheben. Jede Schadsoftware ist schädlich und das Ausmaß des Schadens kann je nach Art der Infektion stark variieren. Bestimmte Malware-Typen ändern die Einstellungen des Webbrowsers, indem sie einen Proxyserver hinzufügen oder die DNS-Konfigurationseinstellungen des Computers ändern. In solchen Fällen können Sie einige oder alle Internetseiten nicht besuchen und daher die erforderliche Sicherheitssoftware zur Beseitigung der Infektion nicht herunterladen oder installieren. Wenn Sie diesen Artikel lesen, besteht die Wahrscheinlichkeit, dass Sie an einer Virusinfektion leiden, die Sie daran hindert, das Safebytes Anti-Malware-Programm auf Ihrem System herunterzuladen oder zu installieren. Befolgen Sie die nachstehenden Anweisungen, um die Malware mit alternativen Methoden zu entfernen.

Installieren Sie das Antivirenprogramm im abgesicherten Modus

Wenn die Malware so eingestellt ist, dass sie beim Start von Microsoft Windows automatisch ausgeführt wird, könnte der Wechsel in den abgesicherten Modus den Versuch durchaus blockieren. Wenn Sie Ihren PC im abgesicherten Modus starten, werden nur die unbedingt erforderlichen Programme und Dienste geladen. Befolgen Sie die nachstehenden Anweisungen, um Ihre Windows XP-, Vista- oder 7-PCs im abgesicherten Modus mit Netzwerkbetrieb zu starten.

1) Tippen Sie nach dem Start Ihres PCs ununterbrochen auf die Taste F8, bevor das große Windows-Logo angezeigt wird. Dies würde das Menü "Erweiterte Startoptionen" aufrufen.

2) Wählen Sie mit den Pfeiltasten den abgesicherten Modus mit Netzwerk und drücken Sie die EINGABETASTE.

3) Sobald dieser Modus geladen ist, sollten Sie über eine Internetverbindung verfügen. Holen Sie sich jetzt die benötigte Malware-Entfernungsanwendung über den Webbrowser. Befolgen Sie zur Installation des Programms die Anweisungen des Installationsassistenten.

4) Lassen Sie den Diagnosescan direkt nach der Installation der Software ausführen, um Trojaner und andere Malware automatisch zu entfernen.

Verwenden Sie einen alternativen Internetbrowser, um eine Antivirenanwendung herunterzuladen. Manche Malware zielt nur auf bestimmte Webbrowser ab. Wenn dies auf Ihre Situation zutrifft, verwenden Sie einen anderen Browser, da dieser den Virus möglicherweise umgehen könnte. Der beste Weg, dieses Problem zu vermeiden, besteht darin, sich für einen Internetbrowser zu entscheiden, der für seine Sicherheitsmaßnahmen bekannt ist. Firefox verfügt über einen integrierten Phishing- und Malware-Schutz, um Ihre Sicherheit im Internet zu gewährleisten.

Erstellen Sie ein bootfähiges USB-Antivirenlaufwerk

Eine weitere Möglichkeit besteht darin, ein Antivirensoftwareprogramm vollständig auf einem Flash-Laufwerk zu speichern und auszuführen. Um Anti-Malware von einem Flash-Laufwerk auszuführen, befolgen Sie diese einfachen Schritte:

1) Laden Sie Safebytes Anti-Malware auf einen virenfreien PC herunter und installieren Sie sie.

2) Stecken Sie den Stick in denselben PC.

3) Führen Sie das Setup-Programm aus, indem Sie auf die ausführbare Datei der heruntergeladenen Software doppelklicken, die die Dateierweiterung .exe hat.

4) Wählen Sie das USB-Flash-Laufwerk als Ziel für das Speichern der Softwaredatei. Befolgen Sie die Anweisungen, um den Installationsvorgang abzuschließen.

5) Übertragen Sie nun das USB-Stick auf das infizierte Computersystem.

6) Doppelklicken Sie auf das Safebytes Anti-Malware-Symbol auf dem USB-Stick, um die Anwendung auszuführen.

7) Klicken Sie auf die Schaltfläche "Scannen", um einen vollständigen Computerscan durchzuführen und Malware automatisch zu entfernen.

Vorteile und Funktionen von SafeBytes Anti-Malware

Heutzutage kann ein Anti-Malware-Tool Ihren Computer oder Laptop vor verschiedenen Arten von Internetbedrohungen schützen. Aber Moment, wie wählt man unter den zahlreichen auf dem Markt erhältlichen Malware-Schutzanwendungen die beste aus? Sie wissen vielleicht, dass es mehrere Anti-Malware-Unternehmen und -Produkte gibt, die Sie in Betracht ziehen sollten. Einige davon sind gut, andere sind in Ordnung und einige werden Ihren PC selbst ruinieren! Sie müssen sehr vorsichtig sein, um nicht die falsche Anwendung auszuwählen, insbesondere wenn Sie eine Premium-Anwendung erwerben. Wenn es um kommerzielle Optionen für Antimalware-Tools geht, entscheiden sich viele Menschen für bekannte Marken wie SafeBytes und sind damit sehr zufrieden. SafeBytes kann als leistungsstarke Echtzeit-Anti-Malware-Anwendung beschrieben werden, die entwickelt wurde, um den durchschnittlichen Computer-Endbenutzer dabei zu unterstützen, seinen Computer vor bösartigen Bedrohungen aus dem Internet zu schützen. Durch ihre hochmoderne Technologie hilft Ihnen diese Software dabei, Ihren PC vor Infektionen zu schützen, die durch verschiedene Arten von Malware und anderen Bedrohungen verursacht werden, darunter Spyware, Adware, Computerviren, Würmer, Trojaner, Keylogger, Ransomware und potenziell unerwünschte Programme (PUPs). ).

SafeBytes bietet im Vergleich zu verschiedenen anderen Anti-Malware-Programmen hervorragende Funktionen. Einige von ihnen sind wie folgt angegeben:

Aktiver Echtzeitschutz: SafeBytes bietet Ihnen Rund-um-die-Uhr-Schutz für Ihren PC und begrenzt Malware-Angriffe sofort. Sie sind äußerst effektiv bei der Überprüfung und Beseitigung verschiedener Bedrohungen, da sie kontinuierlich mit neuen Updates und Warnungen überarbeitet werden. Robuster Anti-Malware-Schutz: Safebytes basiert auf der besten Viren-Engine der Branche. Diese Engines erkennen und beseitigen Bedrohungen bereits in den frühen Phasen eines Malware-Ausbruchs. Internetsicherheit: SafeBytes überprüft die auf einer Webseite vorhandenen Hyperlinks auf mögliche Bedrohungen und informiert Sie mithilfe seines einzigartigen Sicherheitsbewertungssystems darüber, ob der Besuch der Website sicher ist oder nicht. Geringe CPU-Auslastung: SafeBytes ist eine leichte und benutzerfreundliche Antiviren- und Anti-Malware-Lösung. Da diese Anwendung nur minimale Computerressourcen beansprucht, lässt sie die Computerleistung genau dort, wo sie hingehört: bei Ihnen. Technischer Online-Support rund um die Uhr: Sie können von den Computerexperten rund um die Uhr absolut kostenlosen technischen Support bei Produktfragen oder Computersicherheitsbedenken erhalten. SafeBytes schützt Ihren PC automatisch vor den neuesten Malware-Bedrohungen, ohne dass Sie erneut etwas tun müssen. Sobald Sie diese Software heruntergeladen und installiert haben, müssen Sie sich keine Sorgen mehr über Malware oder andere Sicherheitsbedenken machen. Für das Geld, das Sie für das Anti-Malware-Abonnement von SafeBytes bezahlen, erhalten Sie den besten Rundumschutz, daran besteht kein Zweifel.

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

Wenn Sie SMSFromBrowser ohne die Verwendung eines automatisierten Tools manuell entfernen möchten, können Sie dies möglicherweise tun, indem Sie das Programm aus dem Windows-Menü „Programme hinzufügen/entfernen“ entfernen oder im Falle von Browsererweiterungen zum Add-On/Erweiterungsmanager des Browsers gehen und entfernen. Wahrscheinlich möchten Sie auch Ihren Browser zurücksetzen. Um die vollständige Entfernung sicherzustellen, überprüfen Sie Ihre Festplatte und Registrierung manuell auf alle folgenden Punkte und entfernen oder setzen Sie die Werte entsprechend zurück. Bitte beachten Sie, dass dies nur für fortgeschrittene Benutzer gilt und schwierig sein kann, da eine falsche Dateientfernung zu weiteren PC-Fehlern führt. Darüber hinaus ist manche Malware in der Lage, sich zu replizieren oder das Löschen zu verhindern. Es wird empfohlen, dies im abgesicherten Modus zu tun. Die folgenden Dateien, Ordner und Registrierungseinträge werden von SMSFromBrowser erstellt oder geändert

Dateien:

%ALLUSERSPROFILE%MicrosoftWindowsStart MenuProgramsSMSfromBrowser %ALLUSERSPROFILE%Start MenuProgramsSMSfromBrowser %LOCALAPPDATA%SMSfromBrowserTooltab %UserProfile%Lokale EinstellungenAnwendungsdatenSMSfromBrowserTooltab

Registrierung:

HKEY_CURRENT_USERSoftwareWow6432NodeMicrosoftWindowsCurrentVersionexplorerBrowser Helper ObjectsFFE35078-94B2-4FC0-990D-BF8289BC25E4

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionexplorerBrowser Helper ObjectsFFE35078-94B2-4FC0-990D-BF8289BC25E4

HKEY_CURRENT_USERSoftwareWow6432NodeMicrosoftWindowsCurrentVersionexplorerBrowser Helper Objects3188EEFD-9259-445D-8CCD-B99D6296AD1A

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExtStats3188EEFD-9259-445D-8CCD-B99D6296AD1A

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExtSettingsFFE35078-94B2-4FC0-990D-BF8289BC25E4

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExtSettingsB1D7EA4A-79CA-454E-897F-F5A052E467F6

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExtSettings3188EEFD-9259-445D-8CCD-B99D6296AD1A

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerApproved Extensions, value: 3188EEFD-9259-445D-8CCD-B99D6296AD1A

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerApproved Extensions, value: B1D7EA4A-79CA-454E-897F-F5A052E467F6

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerApproved Extensions, value: FFE35078-94B2-4FC0-990D-BF8289BC25E4

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerToolbar, value: B1D7EA4A-79CA-454E-897F-F5A052E467F6

HKEY_CURRENT_USERSoftwareWow6432NodeMicrosoftTracingSMSfromBrowser_RASMANCS

HKEY_CURRENT_USERSoftwareMicrosoftTracingSMSfromBrowser_RASMANCS

HKEY_CURRENT_USERSoftwareWow6432NodeMicrosoftTracingSMSfromBrowser_RASAPI32

HKEY_CURRENT_USERSoftwareMicrosoftTracingSMSfromBrowser_RASAPI32

HKEY_CURRENT_USERSoftwareAppDataLowHKEY_CURRENT_USERSoftwareSMSfromBrowser_f7

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerDOMStoragesmsfrombrowser.dl.myway.com

HKEY_CURRENT_USERSoftwareSMSfromBrowser

HKEY_LOCAL_MACHINEHKEY_CURRENT_USERSoftware[APPLICATION]MicrosoftWindowsCurrentVersionUninstall..Uninstaller

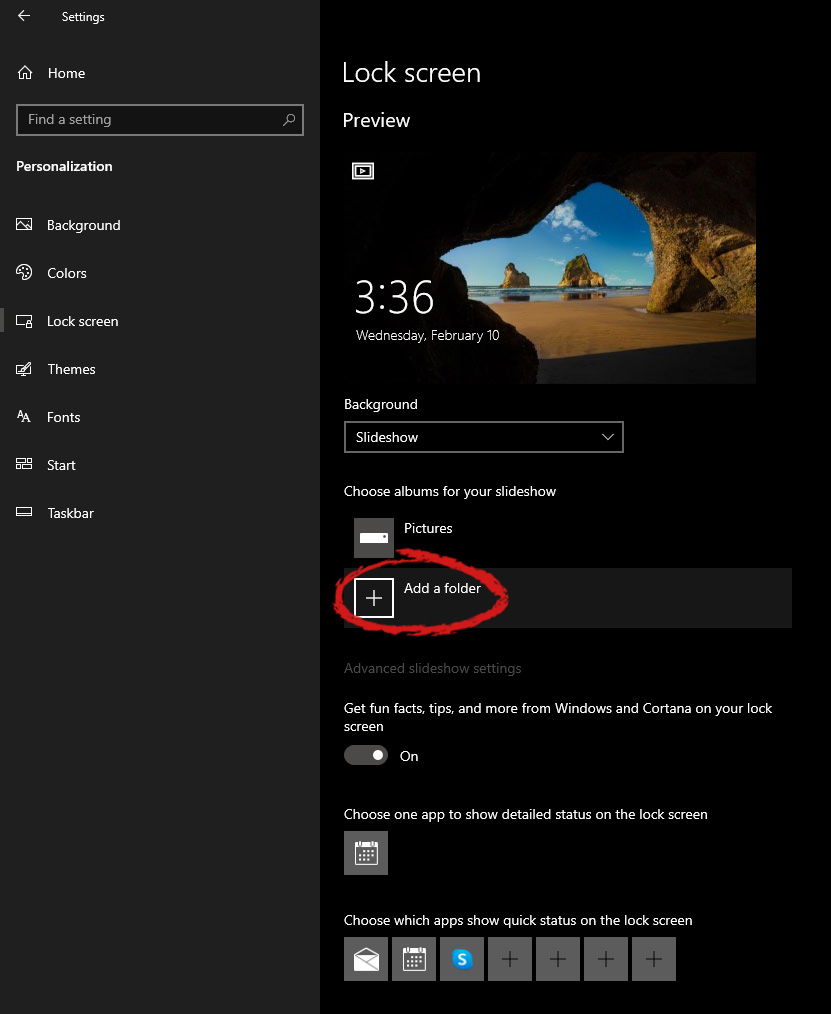

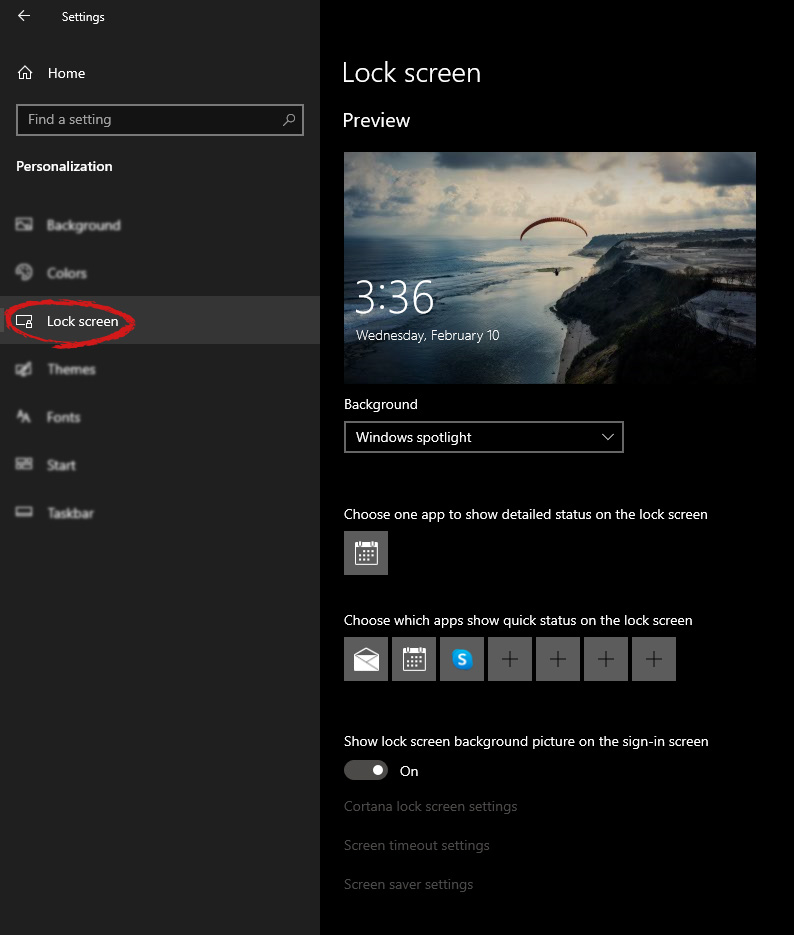

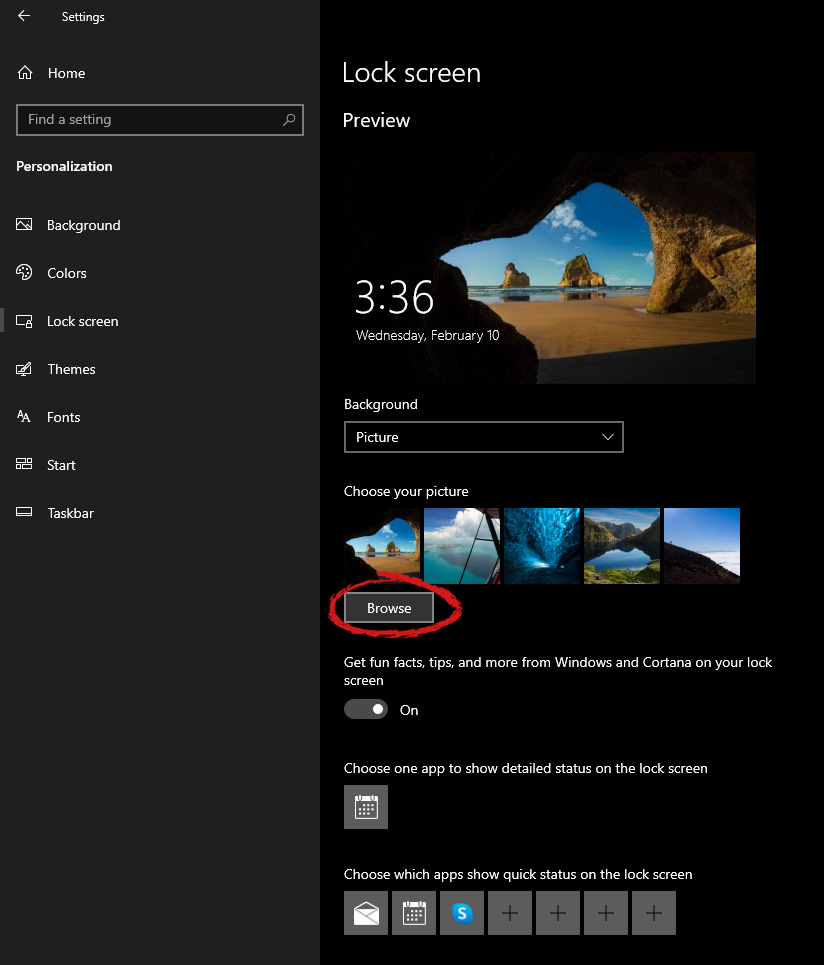

Insider-Personalisierung, Klicken Sie auf die Registerkarte Sperrbildschirm.

Insider-Personalisierung, Klicken Sie auf die Registerkarte Sperrbildschirm.

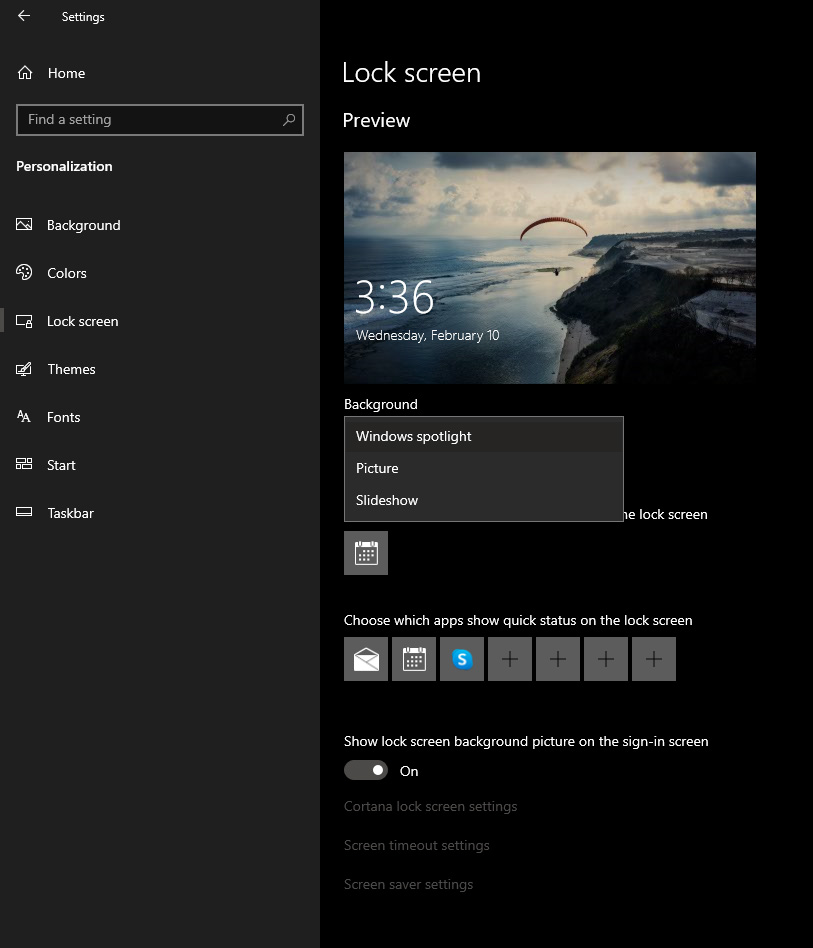

Auf dem rechten Bildschirm unter dem Bild finden Sie Windows-Scheinwerfer, klicken Sie darauf, um ein Dropdown-Menü aufzurufen.

Auf dem rechten Bildschirm unter dem Bild finden Sie Windows-Scheinwerfer, klicken Sie darauf, um ein Dropdown-Menü aufzurufen.

Ihre Auswahl wird als einzelnes Bild für den Hintergrund oder als Diashow präsentiert, eine Reihe von Bildern, die in einem bestimmten Zeitintervall wiederholt werden. Wenn Sie nur ein einzelnes Bild als Hintergrund wünschen, wählen Sie dieses aus und klicken Sie auf darauf.

Ihre Auswahl wird als einzelnes Bild für den Hintergrund oder als Diashow präsentiert, eine Reihe von Bildern, die in einem bestimmten Zeitintervall wiederholt werden. Wenn Sie nur ein einzelnes Bild als Hintergrund wünschen, wählen Sie dieses aus und klicken Sie auf darauf.

Sobald Sie sich im Dialogfeld "Bild auswählen" befinden, klicken Sie auf blättern Klicken Sie auf die Schaltfläche und navigieren Sie zu dem Bild in Ihrem Speicher, das Sie als Hintergrund haben möchten. Wenn Sie jedoch eine Diashow als Hintergrund für den Sperrbildschirm bevorzugen, Klicken Sie auf den Hintergrund Dropdown-Menü und wählen die Diashow. Nächster, klicken Sie auf on Fügen Sie einen Ordner hinzu und navigieren Sie zu einem Ordner, in dem Sie Bilder haben, die Sie als Diashow für Ihren Windows-Sperrbildschirm haben möchten.

Sobald Sie sich im Dialogfeld "Bild auswählen" befinden, klicken Sie auf blättern Klicken Sie auf die Schaltfläche und navigieren Sie zu dem Bild in Ihrem Speicher, das Sie als Hintergrund haben möchten. Wenn Sie jedoch eine Diashow als Hintergrund für den Sperrbildschirm bevorzugen, Klicken Sie auf den Hintergrund Dropdown-Menü und wählen die Diashow. Nächster, klicken Sie auf on Fügen Sie einen Ordner hinzu und navigieren Sie zu einem Ordner, in dem Sie Bilder haben, die Sie als Diashow für Ihren Windows-Sperrbildschirm haben möchten.