EasyDocMerge Toolbar هو متصفح مختطف لـ Google Chrome. عادة ، يتم تثبيت ملحقات المستعرض هذه دون علمك. غالبًا ما تكون هذه الأنواع من مستعرضات المستعرضات سببًا للعديد من المشكلات أثناء تصفح الإنترنت. المشاكل الأكثر شيوعًا هي النوافذ المنبثقة غير المرغوب فيها ، والكلمات التي تحتها خط ، والإعلانات الإضافية ، والروابط الدعائية ، لتوليد حركة مرور على الويب وكسب عائد من شبكات الإعلان عن طريق جمع بيانات تصفح المستخدمين وإرسالها مرة أخرى إلى شبكة إعلانات Mindspark.

عند تثبيت هذا الامتداد ، سيختطف صفحتك الرئيسية ويضبطها على MyWay.com ، كما أنه سيغير صفحة علامة التبويب الجديدة الخاصة بك إلى EasyDocMerge (مدعوم من MyWay.com Search).

حول متصفح الخاطفين

يعتبر اختطاف المستعرض أحد أشكال البرامج غير المرغوب فيها ، وعادة ما يكون عبارة عن وظيفة إضافية أو ملحق لمتصفح الويب ، مما يؤدي بعد ذلك إلى إجراء تعديلات في إعدادات المتصفح. تم تطوير البرامج الضارة للمتصفح الخاطف لعدة أسباب. يعيد توجيهك إلى مواقع الإنترنت المدعومة ويدرج إعلانات على متصفحك تساعد منشئه في تحقيق أرباح. يعتقد الكثير من الناس أن متصفح الخاطف ليس سوى موقع ويب غير ضار ولكن هذا ليس هو الحال. يشكل كل مخترق متصفح تقريبًا تهديدًا قائمًا لأمانك على الإنترنت ومن المهم تصنيفهم تحت مخاطر الخصوصية. إنهم لا يفسدون المستعرضات الخاصة بك فقط ، ولكن يمكن لمخترقي المستعرضات تعديل سجل الكمبيوتر ، مما يجعل جهاز الكمبيوتر الخاص بك عرضة لمختلف أنواع الهجمات الأخرى.

الأعراض الرئيسية التي تشير إلى أنه تم اختراق متصفح الويب الخاص بك

هناك عدة علامات على اختطاف متصفح الويب: تم تغيير الصفحة الرئيسية لمتصفح الويب بشكل غير متوقع ؛ تمت إضافة إشارات مرجعية جديدة تشير إلى مواقع الويب الإباحية إلى صفحاتك المفضلة ؛ تعديل الإعدادات الأساسية لمتصفح الويب وإضافة الموارد غير المرغوب فيها أو غير الآمنة إلى قائمة المواقع الموثوقة ؛ سترى العديد من أشرطة الأدوات على متصفح الويب الخاص بك ؛ ترى الكثير من الإعلانات المنبثقة على شاشة جهاز الكمبيوتر الخاص بك ؛ متصفح الويب الخاص بك أصبح غير مستقر أو بدأ في العمل ببطء ؛ عدم القدرة على التنقل إلى مواقع معينة ، وخاصةً مواقع برامج الحماية من البرامج الضارة وغيرها من مواقع برامج أمان الكمبيوتر.

كيف تصيب أجهزة الكمبيوتر

تصيب خاطفو المتصفح أنظمة الكمبيوتر بوسائل عديدة ، بما في ذلك عبر مشاركة الملفات أو التنزيل من محرك أقراص أو مرفق بريد إلكتروني مصاب. يمكن أن تنشأ أيضًا من أي BHO أو ملحق أو وظيفة إضافية أو شريط أدوات أو مكون إضافي بقصد ضار. قد يأتي مخترق المتصفح أيضًا مجمّعًا مع بعض البرامج المجانية التي تقوم بتنزيلها عن غير قصد على جهاز الكمبيوتر الخاص بك ، مما يضر بأمن الإنترنت لديك. تتضمن الأمثلة النموذجية لمخترقي المستعرضات CoolWebSearch و Conduit و Coupon Server و OneWebSearch و RocketTab و Searchult.com و Snap.do و Delta Search. قد يسجل مخترقو المتصفح ضغطات مفاتيح المستخدم لجمع المعلومات التي يحتمل أن تكون مهمة والتي تؤدي إلى مشكلات الخصوصية ، وتسبب عدم الاستقرار على أجهزة الكمبيوتر ، وتعطيل تجربة تصفح المستخدم بشكل كبير ، وفي النهاية إبطاء النظام إلى درجة يصبح فيها غير قابل للاستخدام.

إزالة

يمكن عكس بعض عمليات الاستيلاء على المستعرض ببساطة عن طريق اكتشاف البرامج الضارة المقابلة وإزالتها من لوحة التحكم الخاصة بك. في بعض الحالات ، قد يكون من الصعب تحديد المكون الضار والقضاء عليه لأن الملف المرتبط قد يكون قيد التشغيل كجزء من عملية نظام التشغيل. يجب أن تفكر في إجراء إصلاحات يدوية فقط إذا كنت شخصًا خبيرًا في التكنولوجيا ، حيث ترتبط المخاطر المحتملة بالتلاعب في سجل النظام وملف HOSTS. قد يؤدي تثبيت برامج مكافحة الفيروسات وتشغيلها على الكمبيوتر المتأثر إلى محو برامج اختراق المستعرضات والتطبيقات الضارة الأخرى تلقائيًا. يحتوي Safebytes Anti-Malware على محرك متطور لمكافحة البرامج الضارة لمساعدتك في منع اختطاف المتصفح في المقام الأول ، وتنظيف أي مشكلات موجودة مسبقًا

ماذا يمكنك أن تفعل إذا كان الفيروس يمنعك من تنزيل أو تثبيت أي شيء؟

عمليا جميع البرامج الضارة ضارة ، لكن أنواعًا معينة من البرامج الضارة تلحق أضرارًا بجهاز الكمبيوتر أكثر من غيرها. توجد بعض البرامج الضارة بين جهاز الكمبيوتر الخاص بك واتصال الإنترنت وتحظر بعض أو كل مواقع الإنترنت التي ترغب في زيارتها. سيمنعك أيضًا من إضافة أي شيء إلى جهاز الكمبيوتر الخاص بك ، وخاصة برامج مكافحة الفيروسات. إذا كنت تقرأ هذا الآن ، فربما تكون قد أدركت أن الإصابة بالبرامج الضارة هي السبب الحقيقي لاتصال الويب المحظور. إذن ، كيف يمكنك المتابعة إذا كنت بحاجة إلى تثبيت تطبيق مكافحة فيروسات مثل Safebytes؟ على الرغم من صعوبة التغلب على هذا النوع من المشكلات ، إلا أن هناك بعض الخطوات التي يمكنك اتخاذها.

يقضي على الفيروسات في الوضع الآمن

إذا تم تعيين أي فيروس ليعمل تلقائيًا عند بدء تشغيل Microsoft Windows ، فإن الانتقال إلى الوضع الآمن قد يمنع هذه المحاولة. يتم تحميل الحد الأدنى فقط من البرامج والخدمات المطلوبة عند تشغيل الكمبيوتر المحمول أو الكمبيوتر في الوضع الآمن. ستحتاج إلى القيام بما يلي للتخلص من البرامج الضارة في الوضع الآمن.

1) عند التشغيل / بدء التشغيل ، اضغط على مفتاح F8 بفواصل زمنية مدتها ثانية واحدة. يجب أن يظهر هذا قائمة خيارات التمهيد المتقدمة.

2) حدد Safe Mode with Networking باستخدام مفاتيح الأسهم واضغط على ENTER.

3) عند تحميل هذا الوضع ، يجب أن يكون لديك الإنترنت. الآن ، استخدم متصفحك بشكل طبيعي وانتقل إلى https://safebytes.com/products/anti-malware/ لتنزيل وتثبيت Safebytes Anti-Malware.

4) بمجرد تثبيت البرنامج ، اسمح بتشغيل الفحص التشخيصي للقضاء على الفيروسات والتهديدات الأخرى تلقائيًا.

احصل على برنامج الأمان باستخدام مستعرض ويب بديل

قد تستهدف بعض البرامج الضارة نقاط ضعف في متصفح ويب معين تعيق عملية التنزيل. أفضل طريقة لتجنب هذه المشكلة هي اختيار متصفح ويب مشهور بميزات الأمان الخاصة به. يحتوي Firefox على حماية مضمنة للتصيد والبرامج الضارة للمساعدة في الحفاظ على أمانك عبر الإنترنت.

قم بتشغيل برنامج مكافحة البرامج الضارة من محرك أقراص USB

للتخلص من البرامج الضارة بشكل فعال ، تحتاج إلى التعامل مع مشكلة تشغيل برنامج مكافحة الفيروسات على الكمبيوتر المصاب من زاوية مختلفة. التقيد بهذه الخطوات لتشغيل برنامج مكافحة الفيروسات على الكمبيوتر المصاب.

1) على جهاز كمبيوتر خالٍ من الفيروسات ، قم بتنزيل وتثبيت Safebytes Anti-Malware.

2) قم بتوصيل محرك أقراص فلاش بجهاز الكمبيوتر النظيف.

3) انقر نقرًا مزدوجًا فوق رمز الإعداد الخاص ببرنامج مكافحة الفيروسات لتشغيل معالج التثبيت.

4) اختر محرك الأقراص المحمول كوجهة لحفظ الملف. اتبع التعليمات التي تظهر على الشاشة لإنهاء عملية التثبيت.

5) قم بإزالة محرك القلم. يمكنك الآن استخدام برنامج مكافحة الفيروسات المحمول هذا على نظام الكمبيوتر المصاب.

6) انقر نقرًا مزدوجًا فوق ملف EXE الخاص ببرنامج مكافحة الفيروسات على محرك أقراص فلاش USB.

7) ما عليك سوى النقر فوق "Scan Now" لإجراء فحص كامل على جهاز الكمبيوتر المصاب بحثًا عن الفيروسات.

قم بحماية جهاز الكمبيوتر الخاص بك من الفيروسات والبرامج الضارة باستخدام SafeBytes Security Suite

يمكن لبرنامج مكافحة البرامج الضارة اليوم حماية الكمبيوتر المحمول أو الكمبيوتر من أنواع مختلفة من تهديدات الإنترنت. ولكن كيف تختار الأفضل من بين عدد لا يحصى من برامج الحماية من البرامج الضارة المتوفرة هناك؟ كما تعلم ، هناك العديد من شركات وأدوات مكافحة البرامج الضارة التي يمكنك وضعها في الاعتبار. القليل منها يستحق أموالك حقًا ، لكن الكثير منها ليس كذلك. أنت بحاجة إلى اختيار واحد يمكن الاعتماد عليه وعملي وله سمعة قوية في حماية مصدر البرامج الضارة. من بين بعض التطبيقات الجيدة ، SafeBytes Anti-Malware هو البرنامج الموصى به بشدة للمستخدم المهتم بالأمان. SafeBytes anti-malware هو تطبيق حماية قوي وفعال للغاية تم تصميمه لمساعدة المستخدمين النهائيين من جميع مستويات المعرفة الحاسوبية في اكتشاف وإزالة التهديدات الضارة من أجهزة الكمبيوتر الخاصة بهم. بعد تثبيت هذا البرنامج ، سيضمن نظام الحماية المتطور في SafeByte عدم تسرب أي فيروسات أو برامج ضارة إلى جهاز الكمبيوتر الشخصي الخاص بك.

يتمتع SafeBytes بميزات رائعة عند مقارنته بالعديد من برامج مكافحة البرامج الضارة الأخرى. المدرجة أدناه هي بعض الميزات الرائعة المضمنة في البرنامج.

الحماية النشطة في الوقت الحقيقي: يمنحك SafeBytes حماية على مدار الساعة لجهاز الكمبيوتر الشخصي الخاص بك مما يحد من عمليات التطفل على البرامج الضارة على الفور. سيقوم بفحص جهاز الكمبيوتر الخاص بك بحثًا عن أي نشاط مشبوه في جميع الأوقات ويحمي جهاز الكمبيوتر الخاص بك من الوصول غير القانوني.

الحماية من البرامج الضارة: تم تصنيع Safebytes على أفضل محرك فيروسات في الصناعة. يمكن لهذه المحركات تحديد التهديدات والتخلص منها حتى أثناء المراحل الأولية لانتشار البرامج الضارة.

ميزات "المسح السريع": يقلل محرك فحص البرامج الضارة عالي السرعة من SafeBytes أوقات الفحص ويطيل عمر البطارية. في الوقت نفسه ، سيجد ويتخلص بشكل فعال من الملفات المصابة أو أي تهديد للإنترنت.

حماية الويب: يتحقق SafeBytes من كل موقع ويب تزوره ويمنحه تصنيف أمان فريدًا ويمنع الوصول إلى صفحات الويب المعروفة بمواقع التصيد الاحتيالي ، وبالتالي حمايتك من سرقة الهوية أو المعروف باحتوائها على برامج ضارة.

استخدام منخفض لوحدة المعالجة المركزية: SafeBytes هو تطبيق خفيف الوزن. إنها تستهلك قدرًا ضئيلًا للغاية من طاقة المعالجة حيث تعمل في الخلفية ، لذا يمكنك استخدام الكمبيوتر المستند إلى Windows بالطريقة التي تريدها.

24/7 الدعم المتميز: الفنيين المحترفين تحت تصرفك 24/7! سيقومون على الفور بإصلاح أي مشكلات فنية قد تواجهها مع برنامج الأمان الخاص بك. ببساطة ، قامت SafeBytes بصياغة حل مفيد لمكافحة البرامج الضارة يهدف إلى حماية جهاز الكمبيوتر الخاص بك من البرامج الضارة المختلفة. ستصبح مشكلة البرامج الضارة شيئًا من الماضي بمجرد استخدام هذا البرنامج. للحصول على حماية قصوى وأفضل قيمة مقابل المال ، لا يمكنك الحصول على أفضل من SafeBytes Anti-Malware.

التفاصيل الفنية والإزالة اليدوية (المستخدمون المتقدمون)

إذا كنت ترغب في إزالة EasyDocMerge يدويًا دون استخدام أداة آلية ، فقد يكون من الممكن القيام بذلك عن طريق إزالة التطبيق من قائمة إضافة / إزالة البرامج في Microsoft Windows ، أو في حالات المكونات الإضافية للمتصفح ، بالانتقال إلى المستعرضات AddOn / Extension مدير وإزالته. من المحتمل أيضًا أن ترغب في إعادة تعيين متصفحك بالكامل إلى إعدادات التكوين الافتراضية. للتأكد من الإزالة الكاملة ، ابحث عن إدخالات التسجيل التالية على جهاز الكمبيوتر الخاص بك وقم بإزالتها أو إعادة تعيين القيم بشكل مناسب. ومع ذلك ، فهذه مهمة صعبة ويمكن فقط لخبراء الكمبيوتر القيام بها بأمان. علاوة على ذلك ، فإن بعض البرامج الخبيثة قادرة على الدفاع ضد إزالتها. يوصى بشدة أن تقوم بعملية الإزالة في الوضع الآمن لـ Windows.

الملفات:

٪ UserProfile٪ \ Local Settings \ Application Data \ EasyDocMergeTooltab٪ LOCALAPPDATA٪ \ Google \ Chrome \ User Data \ Default \ Extensions \ mabloidgodmbnmnhoenmhlcjkfelomgp٪ UserProfile٪ \ Local Settings \ Application Data \ Google \ Chrome \ User Data \ Default \ Extensions \ mablidghofodmelb PROGRAMFILES (x86)٪ \ EasyDocMerge_ex٪ PROGRAMFILES٪ \ EasyDocMerge_ex٪ USERPROFILE٪ \ Application Data \ EasyDocMerge_ex٪ USERPROFILE٪ \ AppData \ LocalLow \ EasyDocMerge_ex٪ UserProfile٪ \ Local Settings \ Application Data \ EasyDocMerge_ex٪ USERPROFILE٪ \ AppData \ LocalLow \ EasyDocMerge_ex٪ UserProfile٪ \ Local Settings \ Application Data \ EasyDocMerge_ex

التسجيل:

HKEY_CURRENT_USER\Software\AppDataLow\Software\EasyDocMerge_ex

HKEY_CURRENT_USER\Software\EasyDocMerge_ex

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\5e3ee57e-7d53-458f-a124-16aab06de2d6

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\64366ff9-336f-4002-a665-406a1d259cd3

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\87008eb3-6282-4075-9889-62f381451926

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\96107269-cd2e-4175-a61a-5c2e8540e8a5

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\2741d16e-6298-4345-8988-7979ffd45266

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\5e3ee57e-7d53-458f-a124-16aab06de2d6

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\64366ff9-336f-4002-a665-406a1d259cd3

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\87008eb3-6282-4075-9889-62f381451926

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\DOMStorage\easydocmerge.dl.tb.ask.com

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\SearchScopes\8bf0dd5e-ea06-48db-97a4-df286e054079

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Approved Extensions, value: 389672DB-CD13-4CF2-AED1-3170BC0DD6EC

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\SearchScopes\8bf0dd5e-ea06-48db-97a4-df286e054079

HKEY_CURRENT_USER\Software\EasyDocMerge

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\LowRegistry\DOMStorage\easydocmerge.dl.myway.com

هذا قرار مثير للاهتمام للغاية من Microsoft وأنا أؤيده تمامًا ، هذه المرة سيتمكن المستخدمون من دفع مبلغ أقل واختيار التطبيقات التي يحتاجون إليها فقط بدلاً من الدفع مقابل الحزمة بأكملها وعدم استخدامها.

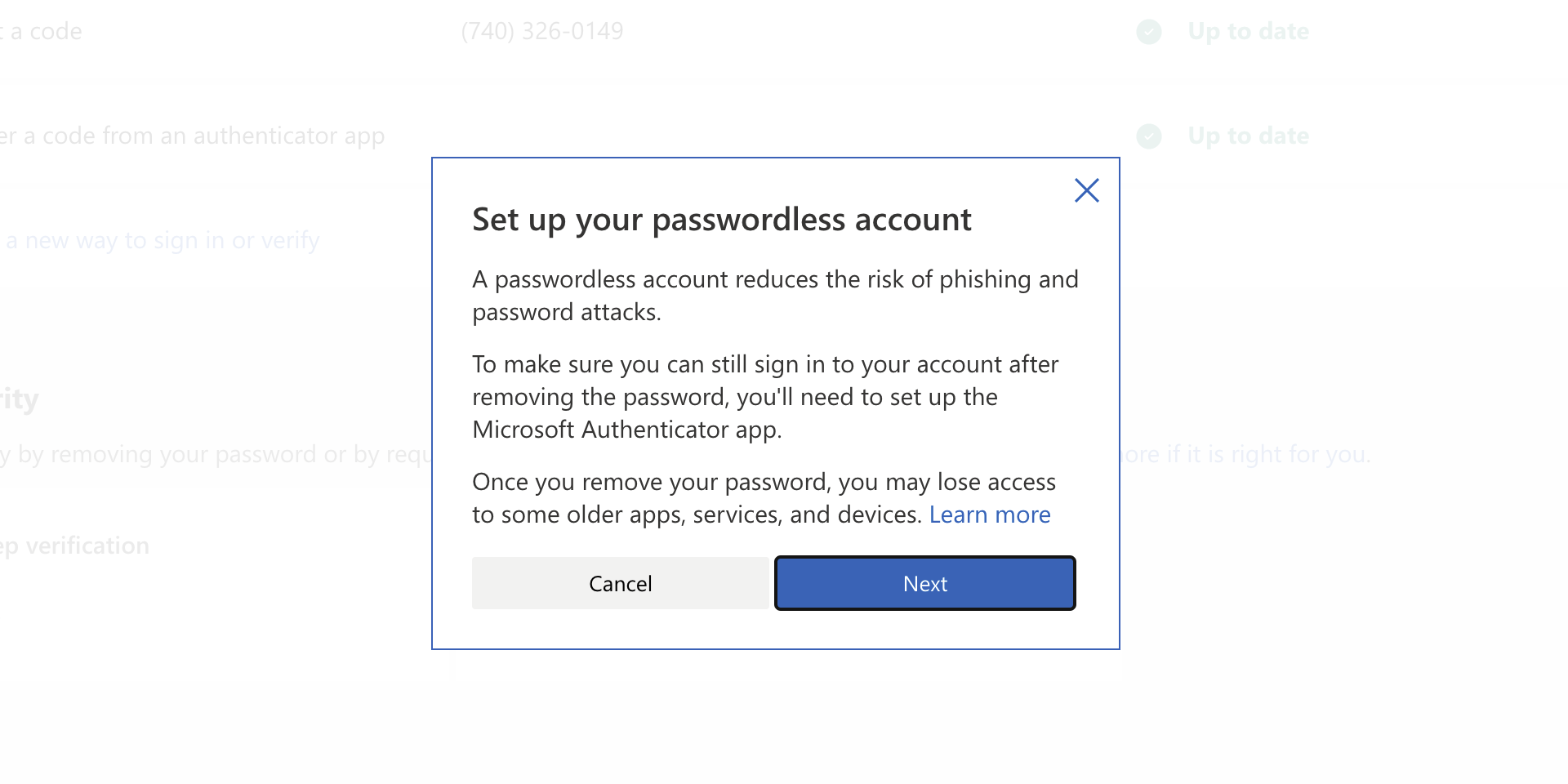

هذا قرار مثير للاهتمام للغاية من Microsoft وأنا أؤيده تمامًا ، هذه المرة سيتمكن المستخدمون من دفع مبلغ أقل واختيار التطبيقات التي يحتاجون إليها فقط بدلاً من الدفع مقابل الحزمة بأكملها وعدم استخدامها.  اعتبارًا من وقت كتابة هذا المقال ، لم تعد بحاجة إلى كلمة مرور أو مطلوب منها إذا كنت تخطط لتسجيل الدخول إلى حساب Microsoft الخاص بك. قامت Microsoft باستكشاف الخيارات المختلفة لأمان الحساب وتوصلت إلى استنتاج مفاده أن كلمات المرور قديمة. تتيح لك Microsoft الوصول إلى حسابك من خلال تطبيق Microsoft Authenticator أو Windows Hello أو مفتاح أمان أو التحقق من الرسائل القصيرة أو رمز التحقق من البريد الإلكتروني. كل هذه الطرق أفضل بكثير من حيث الأمان من كلمات المرور.

اعتبارًا من وقت كتابة هذا المقال ، لم تعد بحاجة إلى كلمة مرور أو مطلوب منها إذا كنت تخطط لتسجيل الدخول إلى حساب Microsoft الخاص بك. قامت Microsoft باستكشاف الخيارات المختلفة لأمان الحساب وتوصلت إلى استنتاج مفاده أن كلمات المرور قديمة. تتيح لك Microsoft الوصول إلى حسابك من خلال تطبيق Microsoft Authenticator أو Windows Hello أو مفتاح أمان أو التحقق من الرسائل القصيرة أو رمز التحقق من البريد الإلكتروني. كل هذه الطرق أفضل بكثير من حيث الأمان من كلمات المرور.