多くの場合、インターネットに接続すると、有名な検索エンジン(通常はGoogle)を介してインデックス付きのページを閲覧していました。 しかし、いわゆる通常のインターネットの下には、深くて暗いウェブが潜んでいます。 オタクな友達がいれば、ディープウェブとダークウェブについて聞いたことがあるかもしれません。ここでは、ディープウェブとダークウェブの正確な説明を行います。

まず知っておくべきことは、ディープ ウェブとダーク ウェブは同じものではなく、互いに別々に共存しているということです。ディープ ウェブの下には、インターネットのさらに別の層であるダーク ウェブがあると言えるでしょう。

それでは、最初に深層ウェブを探索しましょう。 深層ウェブとは正確には何ですか?

時々参照されるのは、検索エンジンによってインデックス付けされていないワールドワイド ウェブの一部です。つまり、エンジンは基本的にディープ Web サイトのコンテンツを参照してインデックス付けすることはありません。

ディープウェブのコンテンツはHTTPフォームの背後に隠されており、ウェブメール、オンラインバンキング、プライベートまたはその他の制限付きアクセスのソーシャルメディアページとプロファイル、コンテンツを表示するために登録が必要な一部のウェブフォーラム、ユーザーが利用するサービスなど、非常に一般的な多くの用途が含まれます。支払いが必要であり、ビデオオンデマンドや一部のオンライン雑誌や新聞などのペイウォールによって保護されています。

ディープ Web のコンテンツは、直接 URL または IP アドレスによって検索してアクセスできますが、公開 Web サイトのページを通過するにはパスワードまたはその他のセキュリティ アクセスが必要な場合があります。

特定の Web サーバーのコンテンツを直接検出してインデックスを作成することが常に可能であるとは限りませんが、(コンピューターの脆弱性により) サイトに間接的にアクセスできる可能性があります。

Web上のコンテンツを検出するために、検索エンジンは既知のプロトコル仮想ポート番号を介してハイパーリンクをたどるWebクローラーを使用します。 この手法は、表層Web上のコンテンツを見つけるのに理想的ですが、深層Webコンテンツを見つけるには効果がないことがよくあります。 たとえば、これらのクローラーは、可能なクエリの数が不確定であるため、データベースクエリの結果である動的ページを見つけようとはしません。 これは、クエリ結果へのリンクを提供することで(部分的に)克服できることが指摘されていますが、これは意図せずにディープウェブのメンバーの人気を高める可能性があります。

ダークウェブ に存在するワールドワイドウェブコンテンツです ダークネット: インターネットを使用しますが、アクセスするには特定のソフトウェア、構成、または認証が必要なオーバーレイ ネットワーク。 ダークウェブを通じて、プライベートコンピュータネットワークは、ユーザーの位置などの識別情報を漏らすことなく、匿名で通信し、ビジネスを行うことができます。 ダーク Web は、ディープ Web のごく一部を構成し、Web 検索エンジンによってインデックスが作成されない Web 部分を指します。 深層ウェブ ダークウェブを具体的に指すために誤って使用されています。

ダークウェブを構成するダークネットには、小規模で友人同士のピアツーピアネットワークのほか、公的機関や個人が運営するTor、Freenet、I2P、Riffleなどの大規模で人気のあるネットワークが含まれます。 ダークウェブのユーザーは、暗号化されていない性質があるため、通常のウェブをクリアネットと呼んでいます。 Torダークウェブまたは オニオンランド ネットワークのトップレベル ドメイン サフィックス .onion の下でオニオン ルーティングのトラフィック匿名化技術を使用します。

ダークウェブはしばしばディープウェブと混同されており、ウェブの一部は検索エンジンによってインデックス付け(検索可能)されていません。 ダークウェブはディープウェブのごく一部を形成しますが、そのコンテンツにアクセスするにはカスタムソフトウェアが必要です。 この混乱は少なくとも2009年にまでさかのぼります。それ以来、特にSilk Roadのレポートでは、XNUMXつの用語が混同されることがよくあります。 それらを区別する必要があるという推奨にもかかわらず。

ダークネット Web サイトには、Tor (「The Onion Routing」プロジェクト) や I2P (「Invisible Internet Project」) などのネットワーク経由でのみアクセスできます。 Tor ブラウザと Tor にアクセス可能なサイトはダークネット ユーザーの間で広く使用されており、ドメイン「.onion」で識別できます。 Tor はインターネットへの匿名アクセスを提供することに重点を置いていますが、I2P は Web サイトの匿名ホスティングを可能にすることに特化しています。 ダークネット ユーザーの ID と位置は匿名のままであり、階層化された暗号化システムにより追跡できません。 ダークネット暗号化テクノロジーは、ユーザーのデータを多数の中間サーバー経由でルーティングすることで、ユーザーの身元を保護し、匿名性を保証します。 送信された情報は、スキーム内の後続のノード (出口ノードにつながる) によってのみ復号化できます。 システムが複雑なため、ノード パスを再現し、情報を層ごとに復号化することはほとんど不可能になります。 高度な暗号化のため、Web サイトはユーザーの地理位置情報と IP を追跡できず、ユーザーはホストに関するこの情報を取得できません。 したがって、ダークネット ユーザー間の通信は高度に暗号化されており、ユーザーは秘密裏に会話、ブログ、ファイルの共有を行うことができます。

ダークネットは、違法取引、フォーラム、小児性愛者やテロリストのメディア交換などの違法行為にも使用されます。 同時に、従来の Web サイトはユーザーとつながるために、Tor ブラウザー用の代替アクセシビリティを作成してきました。 たとえば、ProPublica は、Tor ユーザーのみが利用できる新しいバージョンの Web サイトを立ち上げました。

2014 年、プロトン メールは、安全でプライベートなメール サービスを提供するエンド ツー エンドの暗号化メール サービスとして開始されました。 Proton メールは現在も稼働しており、プライバシーとセキュリティに対して同じように取り組んでいますが、同社はサービスをクラウド ストレージ ドライブ サービスに拡大しています。

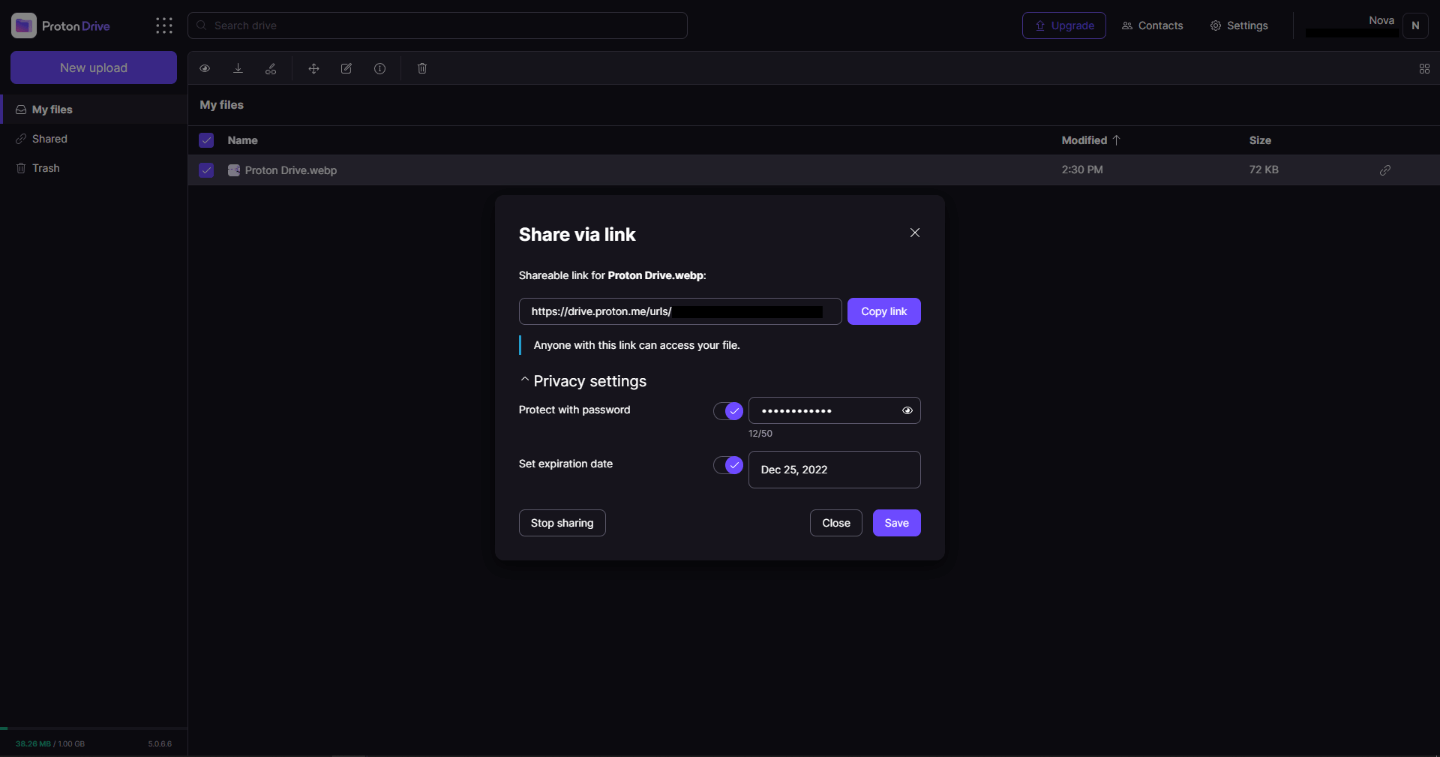

2020 年末に公開ベータ版として開始された Proton Drive は、新しいサービスでもプライバシーとセキュリティ ポリシーの理念を維持しています。 Proton Drive は、Proton Calendar、Proton VPN、Proton Mail に続く最新のサービスです。

ドライブには、ファイル自体、ファイル名、フォルダー構造、フォルダー名、拡張子、ファイル サイズなど、ドライブ上のすべてのものがエンド ツー エンドで暗号化されています。 これは、あなただけがファイルにアクセスできることを意味します。 サーバーはスイスのジュネーブにあり、スイスのプライバシー法の下でファイルが確実に保護されています。 一般に、Proton サービスはすべてオープン ソースであるため、誰でもそれらを調べて、内部に何も潜んでいないことを確認できます。 今のところ、同期は Android アプリまたは Web インターフェースを介して行われますが、デスクトップ クライアントは現在開発中であるため、間もなくリリースされる予定です。

悲しいことに、Proton Drive の無料プランは、他のサービスよりもはるかに少ない 1GB のストレージしか提供しません。悲しいことに、支払いプランも、4GB プランで月額 200 米ドル、または Proton の究極のサブスクリプションで、あなたを設定します。 10 ドル遅れますが、500 GB のドライブ ストレージを利用できます。 もちろん、ファイルのプライバシーを重視する場合はこれらのオプションが適していますが、他のサービスにははるかに優れたオプションがあることを気にしない場合.

全体として、プライバシーが必要で投資する価値がある場合、Proton Drive は優れたクラウド ストレージ ソリューションです。 究極のサブスクリプションでは、他のサービスと保証されたプライバシーとセキュリティを備えたほとんどの人や企業のニーズに十分なスペースを確保できます。一方、プライバシーをあまり気にせずに大量のクラウドストレージが必要な場合は、他のオプションが優れています. .

ComputerHKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionExplorerUserシェルフォルダー

%USERPROFILE%ダウンロード

音楽– {1CF1260C-4DD0-4ebb-811F-33C572699FDE} ピクチャー - {3ADD1653-EB32-4cb0-BBD7-DFA0ABB5ACCA} ビデオ– {A0953C92-50DC-43bf-BE83-3742FED03C9C} ドキュメント– {A8CDFF1C-4878-43be-B5FD-F8091C1C60D0} デスクトップ– {B4BFCC3A-DB2C-424C-B029-7FE99A87C641}

「ブート構成データ ストアを開けませんでした」bcedit.exe でコマンドを実行しようとしているときに、この投稿では Windows 10 でこのエラーを修正する方法を説明するので、正しい場所に来たことになります。この種のエラーは、システムが正常に動作していない場合にポップアップ表示される可能性があります。指定されたファイルが見つかりません。 要求されたシステム デバイスが見つからないか、ブート構成データ ストアを開けなかった可能性もあります。 さらに、システム構成または MSConfig を開くと、ブート データがないことに気づく場合があります。レポートによると、コンピューターをデュアル ブートしようとすると、インストーラーがデフォルトのブートローダーを置き換えます。

CHKDSK / F / R

エラーの原因

エラーの原因HomeworkSimplified は、Mindspark によって開発された Google Chrome のブラウザ ハイジャック拡張機能です。 この拡張機能は、ホームページと新しいタブを MyWay.com に設定します。

利用規約より: ツールバーのダウンロード プロセスの一環として、インターネット ブラウザのホームページを Ask ホームページ製品にリセットするか、新しいタブ ページを Ask 新しいタブ製品にリセットするオプションが表示される場合があります。 ホームページおよび/または新しいタブ ページを Ask ホームページおよび/または Ask 新しいタブ製品にリセットしたくない場合は、適切なボックスをオンまたはオフにすることで、これらの機能を拒否/オプトアウトできます。ツールバーのダウンロード プロセス中。 この拡張機能をインストールすると、ユーザーの閲覧アクティビティが監視され、それが Mindspark サーバーに送り返されます。その後、これらの拡張機能は、ターゲットを絞り、不要な広告やスポンサー付きコンテンツを閲覧セッションに挿入するために使用/販売されます。 エラーの原因

エラーの原因コマンドプロンプトで「sfc / scannow」と入力します。これにより、システム ファイルがスキャンされ、エラーがあれば修正されます。 コンピューターを再起動し、更新プログラムのインストールを試みます。