コンピュータ ウイルス、ワーム、ランサムウェアなどは、ユーザーが軽視すべきでない種類の悪意のあるソフトウェアです。 私たちは、アイデンティティとデータを保護するために各ユーザーが実行する必要があるセキュリティ手順について何度か触れてきました。 悲しいことに、すべての予防策が講じられている場合でも、一部のマルウェアが依然としてすり抜けて大混乱を引き起こす可能性があります。 今日は、皆さんの見解に応じて、実際に多くの混乱を引き起こした最悪の例と最良の例を取り上げます。

史上最悪のコンピュータウイルス10選

史上最悪のコンピュータウイルス10選

以下の 10 の最も有名なコンピューター ウイルスのリストでは、コスト、日付、到達範囲、その他の重要な事実を示しています。 まず用語について注意してください。ほとんどの読者がそのように検索するため、「ウイルス」と「ワーム」という言葉を同じ意味で使用します。 ただし、リストの後で説明する微妙な違いがあります。

1. Mydoom – 38億ドル

38 年に史上最悪のコンピュータ ウイルスの発生により、Mydoom は推定被害額 2004 億ドルを引き起こしましたが、インフレ調整後の被害額は実際には 52.2 億ドルになります。 Novarg としても知られるこのマルウェアは、技術的には「ワーム」であり、大量の電子メールによって拡散されます。 ある時点で、Mydoom ウイルスは送信されたすべての電子メールの 25% を占めていました。 Mydoom は感染したマシンからアドレスを収集し、それらのアドレスに自身のコピーを送信しました。 また、感染したマシンを分散型サービス拒否 (DDoS) 攻撃を実行するボットネットと呼ばれるコンピューターの網に組み入れました。 これらの攻撃は、標的の Web サイトまたはサーバーをシャットダウンすることを目的としていました。 Mydoom は現在でも存在しており、全フィッシングメールの 1% を生成しています。 毎日 3.4 億通のフィッシングメールが送信されることを考えると、これは簡単な偉業ではありません。 この数字を見ると、Mydoom は独自の生命を獲得し、作成から 1.2 年が経過した現在、十分に保護されていないマシンに感染し、年間 16 億個の自身のコピーを送信しています。 250,000 万ドルの懸賞金がかけられましたが、この危険なコンピュータ ワームの開発者は捕まりませんでした。 世界で最も安全なコンピューターがなぜそれほど安全なのか疑問に思いませんか? Tech@Work ガイドを参照してください: 世界で最も安全で管理しやすい PC へのアップグレード

2. ソービグ – 30億ドル

2003 Sobig コンピュータ ウイルスは、実際には別のワームです。 その範囲は Mydoom ウイルスに次いで 30 番目です。 XNUMX億ドルという数字は、カナダ、英国、米国、欧州本土、アジアを含む世界全体の合計である。 このワームのいくつかのバージョンは、Sobig.A から Sobig.F までの名前で立て続けにリリースされましたが、最も被害が大きかったのは Sobig.F でした。 このサイバー犯罪プログラムは、電子メールに添付された正規のコンピュータ ソフトウェアを装いました。 エア・カナダの発券業務が混乱し、他の数え切れないほどのビジネスに支障をきたした。 広範囲にわたる被害にもかかわらず、成功したバグの作成者は決して捕まりませんでした。

3. クレズ – 19.8億ドル

Klez は、これまでに作成された最悪のコンピュータ ウイルスのリストで僅差で 20 番目にランクされています。 推定被害額は 7.2 億ドル近くに上り、2001 年には全コンピュータの約 7%、つまり XNUMX 万台の PC が感染しました。 Klez ワームは、偽の電子メールを送信し、認識された送信者になりすまして、他のウイルスを不活性化しようとしました。 他のウイルスやワームと同様、Klez もいくつかの亜種がリリースされました。 ファイルを感染させ、自身をコピーして、各被害者のネットワーク全体に拡散しました。 それは何年にもわたって存在し、各バージョンは前回よりも破壊的でした。 このリストにあるコンピューター ウイルスのほとんどが Web に登場して以来、Windows は大きな進歩を遂げてきました。 ありがたいことに、Microsoft Defender による組み込みの保護機能が常に監視されています。

4. ILOVEYOU – 15億ドル

2000 年代の ILOVEYOU ウイルスは、無害なテキスト ファイルのように見える偽の「ラブレター」を送信することで機能しました。 Mydoom と同様に、この攻撃者は、感染したマシンの連絡先リストにあるすべての電子メール アドレスに自分自身のコピーを送信しました。 4 月 10 日のリリース直後、このウイルスは XNUMX 万台以上の PC に広がりました。 このウイルスは、オネル・デ・グスマンというフィリピンの大学生によって作成されました。 資金が不足していた彼は、使いたいオンライン サービスに無料でログインできるように、パスワードを盗むウイルスを作成しました。 伝えられるところによれば、彼は自分の作品がどこまで広がるか見当がつかなかったという。 このウイルスはラブレターとしても知られています。 最も致死性の高いコンピューター ウイルスのリストに別のエントリが追加される前に、リモートワークのセキュリティ対策を強化する必要がありますか? ガイドを参照してください: リモートで安全に作業する方法

5. WannaCry – 4億ドル

2017 WannaCry コンピューター ウイルスはランサムウェアであり、コンピューター (またはクラウド ファイル) を乗っ取って人質に取るウイルスです。 WannaCry ランサムウェアは 150 か国のコンピューターを侵入し、料金を支払わなかった企業、病院、政府機関がシステムを一から再構築することを余儀なくされ、生産性の大幅な損失を引き起こしました。 このマルウェアは世界中の 200,000 台のコンピュータで野火のように猛威を振るいました。 英国の 22 歳のセキュリティ研究者がそれを無効にする方法を見つけたとき、この問題は止まりました。 古いオペレーティング システムを搭載したコンピュータは特に大きな被害を受けました。 そのため、セキュリティの専門家はシステムを頻繁に更新することを常に推奨しています。

ランサムウェアが再び襲来

2020 年 400 月、医療史上最大規模となる可能性のあるコンピューター ウイルス攻撃の XNUMX つがユニバーサル ヘルス サービスを襲いました。 XNUMX 以上の拠点を持つ米国の病院チェーンが、損害を与えるランサムウェアの被害に遭ったと伝えられています。 この攻撃により手術の中止が余儀なくされ、医療従事者は紙の記録に切り替えることになった。

6. ゼウス – 3億ドル

Zeus コンピュータ ウイルスは、2007 年に Web に登場したオンライン窃盗ツールです。44 年後の Unisys のホワイトペーパーでは、このウイルスがすべての銀行マルウェア攻撃の 88% の背後にあると推定されています。 その時点までに、フォーチュン 500 企業の 2,500%、合計 76,000 の組織、196 か国の 100 台のコンピューターに侵入していました。 Zeus ボットネットは、リモートの「ボット マスター」のマシンを乗っ取るために連携するプログラムのグループでした。 東ヨーロッパで生まれ、秘密の銀行口座に送金するために使用されていました。 2010 年には、ウイルスの背後にある犯罪組織のメンバー 100 人以上が、主に米国で逮捕されました。現在ではそれほど目立っていませんが、ウイルスのソース コードの一部は、新しいボットネット ウイルスやワームの中に生き続けています。 ゼウスは記録に残る3億ドルの被害を引き起こした。 しかし、生産性の低下、持ち去り、不法窃盗などによる実際のコストは、間違いなくはるかに高くなります。 インフレを調整した3.7億ドルの見積もりでは、このウイルスの被害額は今日のドルでXNUMX億ドルになります。

7. コードレッド – 2.4億ドル

2001 年に初めて観察された Code Red コンピュータ ウイルスは、975,000 のホストに侵入する別のワームでした。 「中国人にハッキングされました!」という文字が表示されていました。 感染した Web ページ全体で実行され、各マシンのメモリ内で完全に実行されました。 ほとんどの場合、ハードドライブやその他のストレージに痕跡は残りません。 財務コストは 2.4 億ドルと見込まれています。 このウイルスは感染したコンピュータの Web サイトを攻撃し、米国ホワイトハウスの Web サイト www.whitehouse.gov に分散型サービス拒否 (DDoS) 攻撃を仕掛けました。 実際、ホワイトハウスはコッド レッドから守るために IP アドレスを変更する必要がありました。 プリンターがウイルスに感染する可能性はありますか? クールなインフォグラフィックをご覧ください: プリンターのセキュリティの現状

8. スラマー – 1.2億ドル

SQL Slammer ワームは、750 年に 200,000 万人のコンピュータ ユーザーに推定 2003 億 2016 万ドルの被害をもたらしました。このコンピュータ ウイルスは IP アドレスをランダムに選択し、脆弱性を悪用して他のマシンに自身を送信します。 これらの被害者のマシンを使用して、複数のインターネット ホストに対して DDoS 攻撃を開始し、インターネット トラフィックを大幅に遅らせました。 Slammer ワームは米国とカナダの銀行に特に大きな被害を与え、多くの場所で ATM がオフラインになりました。 トロントのインペリアル バンク オブ コマースの顧客は、資金にアクセスできないことに気づきました。 この攻撃は XNUMX 年に再び醜悪な攻撃を開始し、ウクライナ、中国、メキシコの IP アドレスから開始されました。

9. CryptoLocker – 665 億 XNUMX 万ドル

ありがたいことに、2013 年の CryptoLocker ウイルスなどのランサムウェア攻撃は、2017 年のピークから減少しました。 このマルウェアは、ファイルを暗号化することで 250,000 台以上のマシンを攻撃しました。 赤い身代金メモが表示され、ユーザーに「重要なファイルの暗号化がこのコンピューターで行われました」と通知されました。 メモには支払い窓口が添付されていました。 このウイルスの作成者は、Gameover Zeus ボットネットと呼ばれるワームを使用して、CryptoLocker ウイルスのコピーを作成し、送信しました。 セキュリティ会社 Sophos のレポートによると、ランサムウェア攻撃による企業の平均コストは 133,000 ドルです。 CryptoLocker が 5,000 社に影響を及ぼしたと推定すると、総コストは 665 億 XNUMX 万ドルになります。 サイバーセキュリティは次にどこへ向かうのでしょうか? ガイドを参照してください: サイバーセキュリティの将来

10. サッサー – 500億ドル

Sasser ワームは、Sven Jaschan という名前の 17 歳のドイツのコンピュータ サイエンスの学生によって作成されました。 彼は、コンピュータ ウイルスの作成者に 18 万ドルの報奨金がかけられた後、2004 年に 250,000 歳で逮捕されました。 Jaschan の友人は、この若者が Sasser ワームだけでなく、有害な Netsky.AC 攻撃も作成したと当局に密告しました。 Jaschan 氏は、マルウェアを作成した時点で未成年だったことが判明し、執行猶予付きの判決を受けた。 Sasser ワームは数百万台の PC をクラッシュさせ、被害額は 18 億ドルとの報告もありますが、感染率が比較的低いことから、被害額は 500 億ドルになる可能性が高いと考えられます。 その他の注目すべきウイルス 上記の最悪のコンピューター ウイルス トップ 10 は、巨大なデジタル氷山の一角にすぎません。 3 年ごとに XNUMX 万もの新しいマルウェア プログラムが出現するため、私たちは森を忘れて、いくつかの優れた木を見逃してしまうかもしれません。 ここでは、長年にわたり大惨事を引き起こしたウイルスをさらにいくつか紹介します。

私のメール: このワームは、感染したマシンからデータを収集して一連の DDoS 攻撃を開始しようとしましたが、削除は比較的簡単でした。

やは: いくつかの亜種を持つさらに別のワーム。パキスタンとインドの間のサイバー戦争の結果であると考えられています。

スウェーデン: C++ で書かれた Swen コンピュータ ワームは、2003 年の OS アップデートのように偽装しました。 その財務コストは 10.4 億ドルと見積もられていますが、確実ではありません。

ストームワーム: このワームは 2007 年に出現し、悪天候が近づいていることを知らせる電子メールを送信して数百万台のコンピュータを攻撃しました。

タナトス/バグベア: 2002 年に発生したキーロガー ウイルスで、金融機関を標的とし、150 か国に拡散しました。

サーカム: 2001 年に発生したコンピュータ ワームで、「アドバイスを求めるためにこのファイルを送信します」という件名の偽メールを使用しました。

探索zip: このワームは偽の電子メールを使用して、数千のローカル ネットワーク上のすべてのマシンに拡散しました。

メリッサ: 1999 年に最も危険なコンピューター ウイルスであるメリッサは、NSFW の写真に似た自分自身のコピーを送信しました。 米国FBIは、清掃と修理にかかる費用を80万ドルと見積もった。

フラッシュバック: Mac 専用ウイルスである Flashback は、600,000 年に 2012 台以上の Mac に感染し、カリフォルニア州クパチーノにある Apple の本拠地にも感染しました。2020 年現在、Mac には PC よりも多くのマルウェアが存在しています。

Confickerの: この 2009 年のウイルスは今でも多くのレガシー システムに感染しており、万が一アクティブになった場合には重大な損害を与える可能性があります。

Stuxnetは: このワームは、有害な命令を送信してイランの核遠心分離機を破壊したと報告されています。

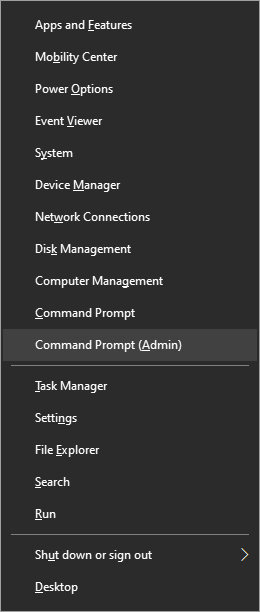

メニューが表示されたら、 クリック on コマンドプロンプト(管理者)

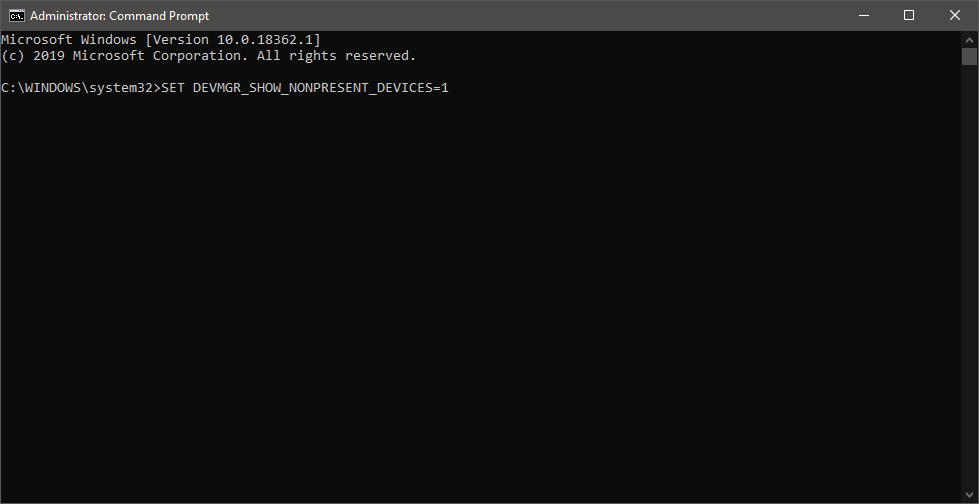

メニューが表示されたら、 クリック on コマンドプロンプト(管理者) 管理者権限を持つコマンドプロンプトが画面に表示されたら それを入力してください 次の文字列:

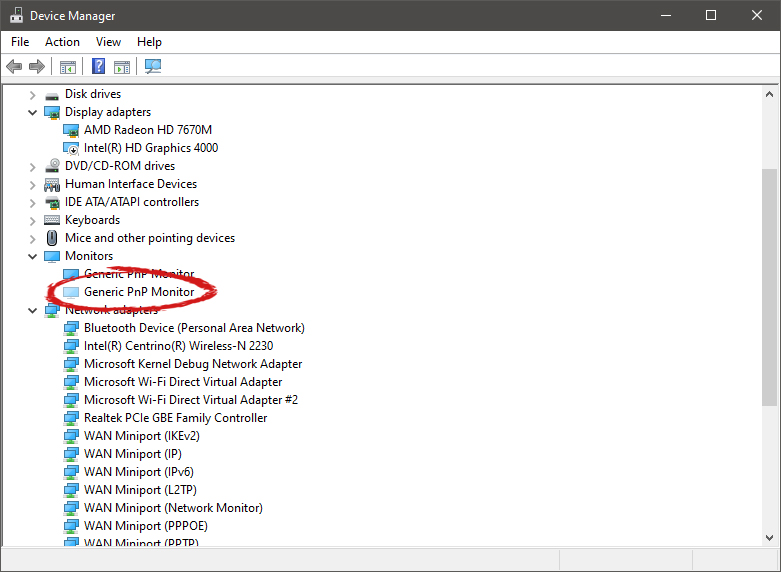

管理者権限を持つコマンドプロンプトが画面に表示されたら それを入力してください 次の文字列: このコマンドは、Windowsに、使用されなくなった古いデバイスを含むすべてのデバイスをデバイスマネージャーに表示するように強制しますが、ドライバーがまだインストールされているため、デバイスが表示されます。

このコマンドは、Windowsに、使用されなくなった古いデバイスを含むすべてのデバイスをデバイスマネージャーに表示するように強制しますが、ドライバーがまだインストールされているため、デバイスが表示されます。

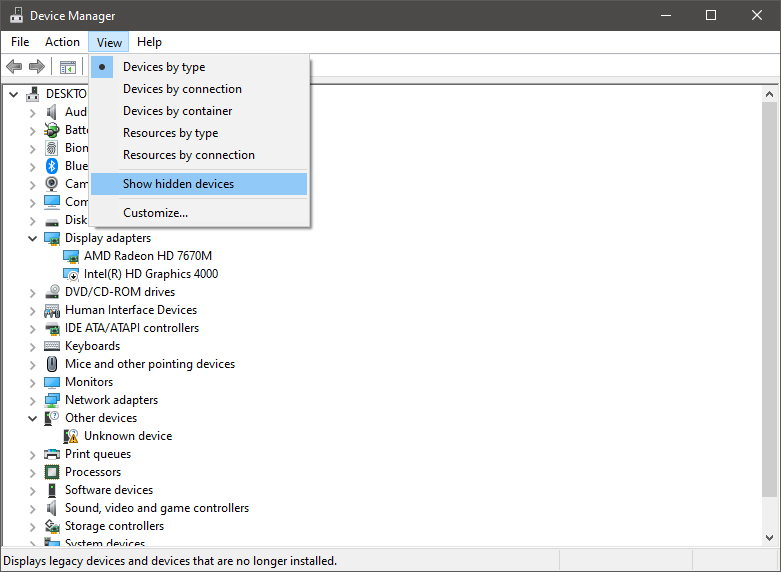

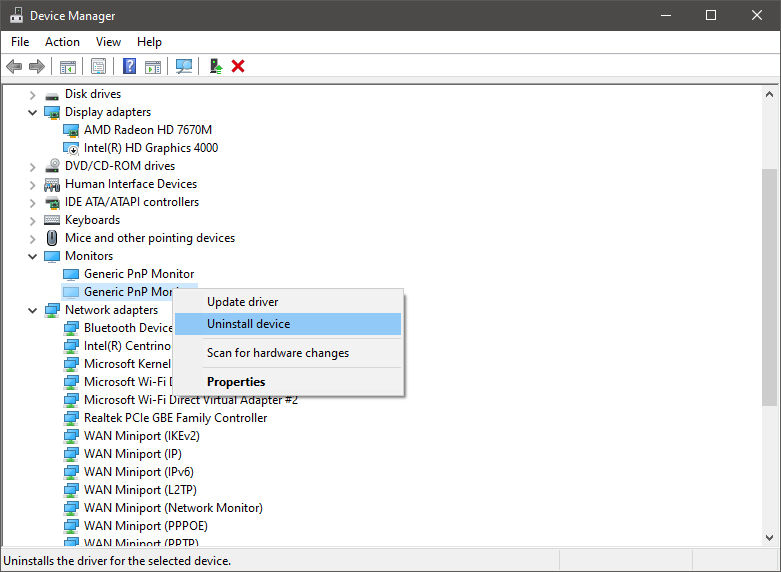

右クリックする デバイス上でクリックします デバイスをアンインストールします システムから完全に削除します。

右クリックする デバイス上でクリックします デバイスをアンインストールします システムから完全に削除します。 いつもお願いします 注意してください デバイスを削除するとき 使用中のデバイスを取り外さないでください 誤って常に ダブルチェック システムにあったものを削除していること。 このメソッドは表示されます すべての隠されたデバイス 隠されているが、システムが正しく機能するために重要なものでさえ。

いつもお願いします 注意してください デバイスを削除するとき 使用中のデバイスを取り外さないでください 誤って常に ダブルチェック システムにあったものを削除していること。 このメソッドは表示されます すべての隠されたデバイス 隠されているが、システムが正しく機能するために重要なものでさえ。

1. ファイル感染ウイルス

1. ファイル感染ウイルス 史上最悪のコンピュータウイルス10選

史上最悪のコンピュータウイルス10選

復号化ツールの代金を支払わせるためにファイルを暗号化することもあれば、ファイルを直接削除したり、ハードウェアに損傷を与えたりすることもあります。 前に述べたように、自分自身を守ることは重要ですが、保護するということはウイルス対策ソフトウェアをインストールすることだけを意味するのではなく、ウイルスが潜んでいて盗まれる可能性のある一般的な場所がどこにあるのかという情報も非常に重要です。 この記事では、ウイルスやその他のマルウェアが感染する最も一般的な場所を調査するのはそのためです。

復号化ツールの代金を支払わせるためにファイルを暗号化することもあれば、ファイルを直接削除したり、ハードウェアに損傷を与えたりすることもあります。 前に述べたように、自分自身を守ることは重要ですが、保護するということはウイルス対策ソフトウェアをインストールすることだけを意味するのではなく、ウイルスが潜んでいて盗まれる可能性のある一般的な場所がどこにあるのかという情報も非常に重要です。 この記事では、ウイルスやその他のマルウェアが感染する最も一般的な場所を調査するのはそのためです。

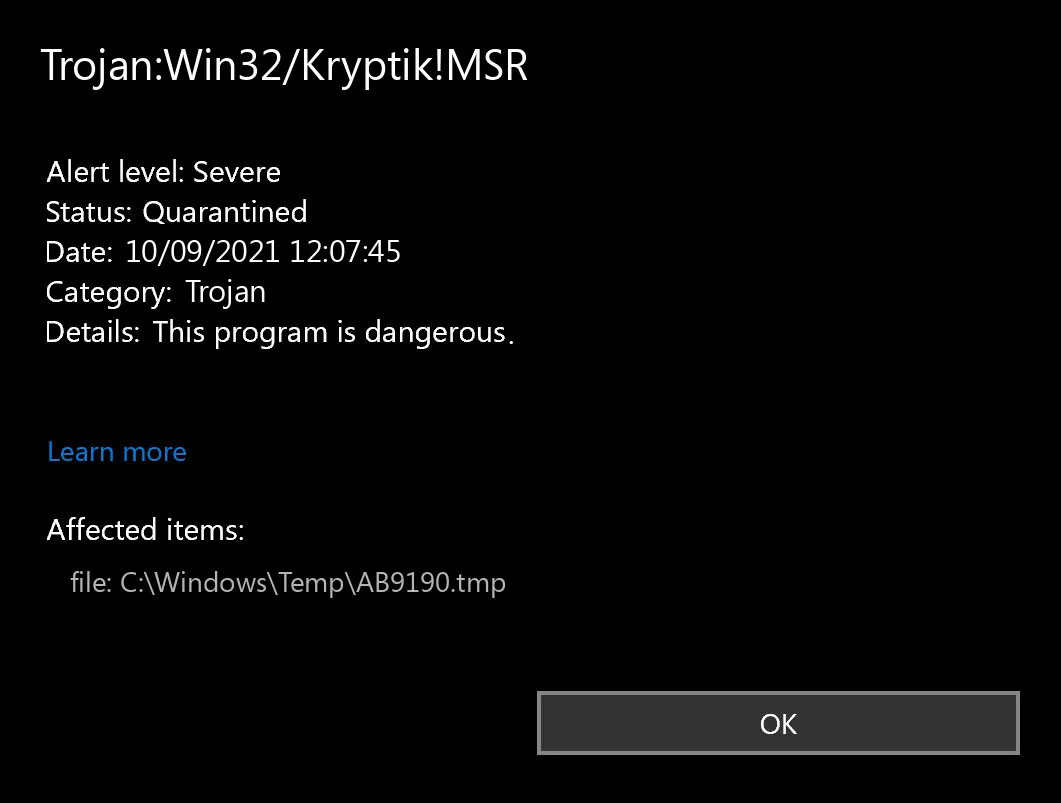

Trojan.Kryptik は、次のレジストリ エントリを作成します。

Trojan.Kryptik は、次のレジストリ エントリを作成します。