SweetIM Toolbar per Internet Explorer è un componente aggiuntivo del browser che aggiunge vari collegamenti ai browser per un facile accesso. Questa barra degli strumenti cambia anche la tua home page in home.sweetim.com. La barra degli strumenti è in genere fornita in bundle con il programma gratuito Sweet Instant Messenger e non viene necessariamente disinstallata quando Instant Messenger viene rimosso dal PC dell'utente. Inoltre, se la home page e le impostazioni di ricerca sono state modificate da questa barra degli strumenti, devono essere ripristinate manualmente dall'utente.

Questa estensione inserisce vari annunci nei risultati di ricerca del browser e modifica il motore di ricerca predefinito. Durante la navigazione in Internet, questo software registra i dati di navigazione del sito Web, i clic e, eventualmente, le informazioni private. Diversi programmi antivirus hanno classificato SweetIM Toolbar come un'applicazione potenzialmente indesiderata e non è consigliabile conservarli.

Informazioni sui browser hijacker

Il dirottamento del browser significa che un codice di programma dannoso ha il potere su e ha modificato le impostazioni del tuo browser web, senza la tua approvazione. Sono fatti per interrompere le funzioni del browser per molte ragioni diverse. In generale, l'idea sarebbe quella di costringere gli utenti a visitare determinati siti che stanno cercando di aumentare il traffico dei visitatori e produrre maggiori entrate pubblicitarie. La maggior parte delle persone presume che tali siti Web siano legittimi e innocui, ma ciò non è corretto. Quasi tutti i browser hijacker rappresentano una minaccia reale per la tua sicurezza online ed è fondamentale classificarli tra i pericoli per la privacy. Inoltre, i dirottatori possono rendere vulnerabile l'intero sistema infetto: altri malware e virus dannosi coglierebbero queste opportunità per intromettersi nel sistema senza sforzo.

Principali segni che un browser Internet è stato dirottato

I segni comuni che indicano la presenza di questo software dannoso sul PC sono: la home page del rispettivo browser viene modificata in modo imprevisto; vengono modificati anche il segnalibro e la nuova scheda; il motore di ricerca predefinito e le impostazioni del browser Web predefinito sono alterati; scoprire nuove barre degli strumenti che non hai aggiunto; trovi molti annunci pop-up sullo schermo del tuo computer; le pagine web si caricano molto lentamente e talvolta incomplete; Incapacità di navigare in determinati siti, in particolare antivirus e anche altri siti Web di software di sicurezza informatica.

Esattamente come entrano nel tuo computer o laptop

Esistono diversi modi in cui il tuo computer può essere infettato da un browser hijacker. Di solito arrivano tramite e-mail di spam, tramite siti Web di condivisione di file o tramite download drive-by. Molti dirottamenti del browser provengono da software aggiuntivi, ad esempio barre degli strumenti, oggetti browser helper (BHO) o estensioni aggiunte ai browser per fornire loro funzionalità aggiuntive. Un browser hijacker può anche essere fornito in bundle con alcuni software gratuiti che scarichi inconsapevolmente sul tuo computer, compromettendo la tua sicurezza di Internet. Un buon esempio di alcuni famigerati browser hijacker include Anyprotect, Conduit, Babylon, SweetPage, DefaultTab, RocketTab e Delta Search, ma i nomi cambiano continuamente. I browser hijacker possono registrare le sequenze di tasti dell'utente per raccogliere informazioni potenzialmente inestimabili che portano a problemi di privacy, causano instabilità sui sistemi, interrompono gravemente l'esperienza dell'utente e alla fine rallentano il PC fino a renderlo inutilizzabile.

Rimozione

Alcuni dirottamenti del browser potrebbero essere corretti abbastanza facilmente identificando e rimuovendo l'applicazione malware corrispondente tramite il pannello di controllo. Tuttavia, molti browser hijacker sono difficili da eliminare manualmente. Indipendentemente da quanto tenti di rimuoverlo, potrebbe continuare a tornare più e più volte. Dovresti considerare di eseguire riparazioni manuali solo se sei una persona esperta di tecnologia, in quanto vi sono rischi associati all'armeggiare con il registro del computer e il file HOSTS. I dirottatori del browser potrebbero essere rimossi efficacemente installando l'applicazione anti-malware sul computer interessato. Uno dei migliori strumenti per riparare il malware del browser hijacker è Safebytes Anti-Malware. Ti aiuterà a sbarazzarti di qualsiasi malware preesistente sul tuo computer e ti offre monitoraggio e protezione in tempo reale dalle nuove minacce Internet. Insieme allo strumento antivirus, un ottimizzatore per PC ti aiuterà a eliminare automaticamente tutti i file correlati e le modifiche nel registro.

Non riesci a installare Safebytes Anti-malware a causa di malware? Fai questo!

I virus potrebbero potenzialmente causare molti danni al personal computer. Alcune varianti di malware alterano le impostazioni del browser includendo un server proxy o modificano le impostazioni DNS del computer. In questi casi, non sarà possibile visitare alcuni o tutti i siti Internet e quindi non sarà possibile scaricare o installare il software di sicurezza necessario per rimuovere l'infezione. Se stai leggendo questo, è probabile che tu sia bloccato con un'infezione da virus che ti impedisce di scaricare o installare il software Safebytes Anti-Malware sul tuo sistema. Sebbene questo tipo di problema sarà difficile da aggirare, ci sono alcune azioni che puoi intraprendere.

Elimina il malware in modalità provvisoria

Il PC basato su Windows dispone di una modalità speciale denominata "Modalità provvisoria" in cui vengono caricati solo i programmi e i servizi minimi richiesti. Se il malware sta bloccando l'accesso a Internet e sta interessando il tuo computer, avviandolo in modalità provvisoria puoi scaricare l'antivirus ed eseguire una scansione diagnostica limitando i potenziali danni. Per avviare in modalità provvisoria, premi il tasto "F8" sulla tastiera appena prima che venga visualizzata la schermata del logo di Windows; Oppure dopo il normale avvio di Windows, eseguire MSCONFIG, controllare l'avvio sicuro nella scheda Avvio, quindi fare clic su Applica. Non appena si riavvia il PC in modalità provvisoria con rete, è possibile scaricare, installare e aggiornare il programma anti-malware da lì. A questo punto, puoi effettivamente eseguire la scansione antivirus per rimuovere virus e malware del computer senza alcun ostacolo da un'altra applicazione dannosa.

Passa a un browser alternativo

Il codice dannoso potrebbe sfruttare le vulnerabilità su un browser Internet specifico e bloccare l'accesso a tutti i siti di software antivirus. Se ti sembra di avere malware collegato a Internet Explorer, passa a un browser Internet alternativo con funzionalità di sicurezza integrate, come Firefox o Chrome, per scaricare il tuo programma antivirus preferito: Safebytes.

Crea un'unità antivirus USB avviabile

Un'altra soluzione è quella di creare un programma antivirus portatile sulla chiavetta USB. Attenersi alla seguente procedura per eseguire l'antivirus sul PC interessato.

1) Su un computer pulito, installare Safebytes Anti-Malware.

2) Montare l'unità USB sullo stesso computer.

3) Fare doppio clic sull'icona Setup del software anti-malware per eseguire l'Installazione guidata.

4) Scegli un'unità flash USB come luogo in cui la procedura guidata ti chiede esattamente dove desideri installare l'applicazione. Segui le istruzioni per l'attivazione.

5) Scollegare l'unità USB. È ora possibile utilizzare questo antivirus portatile sul computer infetto.

6) Fare doppio clic sul file EXE per aprire il programma Safebytes dalla chiavetta USB.

7) Fare clic su "Esegui scansione" per eseguire una scansione completa del computer infetto alla ricerca di virus.

Panoramica di SafeBytes Anti-Malware

Al giorno d'oggi, un programma anti-malware può proteggere il tuo laptop o computer da diverse forme di minacce online. Ma aspetta, come scegliere la migliore tra le numerose applicazioni di protezione dai malware disponibili sul mercato? Potresti essere consapevole del fatto che ci sono numerose società e strumenti anti-malware da prendere in considerazione. Alcuni di loro sono buoni, alcuni sono di tipo ok e alcuni influenzeranno il tuo computer stesso! Dovresti scegliere un prodotto che abbia guadagnato una solida reputazione e rilevi non solo i virus ma anche altri tipi di malware. Nell'elenco delle applicazioni altamente consigliate dal settore, gli analisti sono SafeBytes Anti-Malware, una nota applicazione di sicurezza per computer Windows. SafeBytes anti-malware è un software affidabile che non solo protegge completamente il tuo sistema, ma è anche molto intuitivo per persone di tutti i livelli. Una volta installata questa applicazione, il sistema di protezione avanzata SafeBytes assicurerà che nessun virus o software dannoso possa penetrare attraverso il tuo PC. Ci sono molte fantastiche funzionalità che otterrai con questo prodotto di sicurezza. Di seguito sono elencati alcuni dei grandi:

Protezione attiva: SafeBytes offre una sicurezza completa e in tempo reale per il tuo laptop o computer. Questo strumento monitorerà costantemente il tuo PC alla ricerca di attività sospette e si aggiornerà regolarmente per tenerti aggiornato con le ultime minacce.

Protezione antimalware: Con il suo algoritmo avanzato e sofisticato, questo strumento di eliminazione del malware può identificare e rimuovere efficacemente le minacce malware che si nascondono all'interno del tuo sistema informatico.

Protezione della rete: Attraverso il suo punteggio di sicurezza unico, SafeBytes ti informa se un sito è sicuro o meno per visitarlo. In questo modo sarai sempre sicuro della tua sicurezza durante la navigazione in rete.

Strumento leggero: Questo programma non è "pesante" sulle risorse del computer, quindi non vedrai alcuna difficoltà di prestazioni complessive quando SafeBytes funziona in background.

Assistenza di esperti dal vivo 24 ore su 7, XNUMX giorni su XNUMX: Il servizio di supporto è disponibile 24 x 7 x 365 giorni tramite chat ed e-mail per rispondere alle tue preoccupazioni.

Dettagli tecnici e rimozione manuale (utenti avanzati)

Se desideri rimuovere manualmente SweetIM senza l'uso di uno strumento automatizzato, è possibile farlo rimuovendo il programma dal menu Installazione applicazioni di Windows o, in caso di estensioni del browser, andando su AddOn/Gestione estensioni del browser e rimuoverlo. Probabilmente vorrai anche ripristinare il tuo browser. Per garantire la rimozione completa, controllare manualmente il disco rigido e il registro per quanto segue e rimuovere o ripristinare i valori di conseguenza. Tieni presente che questo è solo per utenti esperti e potrebbe essere difficile, con la rimozione errata dei file che causa ulteriori errori del PC. Inoltre, alcuni malware sono in grado di replicare o impedirne l'eliminazione. Si consiglia di farlo in modalità provvisoria.

I seguenti file, cartelle e voci di registro vengono creati o modificati da SweetIM

File:

File% COMMONAPPDATASweetIMMessengerconfusersmain_user_config.xml.

File% COMMONAPPDATASweetIMMessengerdatacontentdbcache_indx.dat.

File% PROGRAMFILESSweetIMMessengerdefault.xml.

File% PROGRAMFILESSweetIMMessengermgYahooMessengerAdapter.dll.

File% PROGRAMFILESSweetIMMessengermsvcp71.dll.

File% PROGRAMFILESSweetIMMessengermsvcr71.dll.

File% PROGRAMFILESSweetIMMessengerresourcesimagesAudibleButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesDisplayPicturesButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesEmoticonButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesGamesButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesKeyboardButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesNudgeButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesSoundFxButton.png.

File% PROGRAMFILESSweetIMMessengerresourcesimagesWinksButton.png.

File% PROGRAMFILESSweetIMMessengerSweetIM.exe.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerdefault.xml.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesabout.html.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesaffid.dat.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesbasis.xml.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesbing.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesclear-history.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcescontent-notifier.js.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcescontent-notifier-anim.gif.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcescontent-notifier-anim-over.gif.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesdating.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesdictionary.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcese_cards.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceseye_icon.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceseye_icon_over.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesfind.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesfree_stuff.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesgames.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesglitter.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesgoogle.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceshelp.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceshighlight.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceslocales.xml.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceslogo_16x16.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceslogo_21x18.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceslogo_32x32.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourceslogo_about.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesmore-search-provider.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesmusic.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesnews.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesoptions.html.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesphotos.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcessearch-current-site.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesshopping.png.

File% PROGRAMFILESSweetIMToolbarsInternet ExplorerresourcesSmileySmile.png.

File% PROGRAMFILESSweetIMToolbarsInternet ExplorerresourcesSmileyWink.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcessweetim_text.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcestoolbar.xml.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesversion.txt.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesvideo.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesweb-search.png.

File% PROGRAMFILESSweetIMToolbarsInternet Explorerresourcesweb-toolbar.js.

Registro di sistema:

Directory% COMMONAPPDATASweetIMMessengerconfusers.

Directory% COMMONAPPDATASweetIMMessengerconf.

Directory% COMMONAPPDATASweetIMMessengerdatacontentdb.

Directory% COMMONAPPDATASweetIMMessengerdata.

Directory% COMMONAPPDATASweetIMMessengerlogs.

Directory% COMMONAPPDATASweetIMMessengerupdate.

Directory% COMMONAPPDATASweetIMMessenger.

Directory% COMMONAPPDATASweetIMToolbarsInternet Explorercache.

Directory% COMMONAPPDATASweetIMToolbarsInternet Explorer.

Directory% COMMONAPPDATASweetIMToolbars.

Directory% COMMONAPPDATASweetIM.

Directory% PROGRAMFILESSweetIMMessengerresourcesimages.

Directory% PROGRAMFILESSweetIMMessengerresources.

Directory% PROGRAMFILESSweetIMMessenger.

Directory% PROGRAMFILESSweetIMToolbarsInternet Explorerconf.

Directory% PROGRAMFILESSweetIMToolbarsInternet ExplorerMicrosoft.VC90.CRT.

Directory% PROGRAMFILESSweetIMToolbarsInternet Explorerresources.

Directory% PROGRAMFILESSweetIMToolbarsInternet Explorer.

Directory% PROGRAMFILESSweetIMToolbars.

Directory% PROGRAMFILESSweetIM.

Chiave HKEY_CLASSES_ROOT denominata SWEETIE.IEToolbar.1, oltre ai valori associati.

Chiave HKEY_CLASSES_ROOT denominata SWEETIE.IEToolbar, oltre ai valori associati.

Chiave HKEY_CLASSES_ROOT denominata SweetIM_URLSearchHook.ToolbarURLSearchHook.1, oltre ai valori associati.

Chiave HKEY_CLASSES_ROOT denominata SweetIM_URLSearchHook.ToolbarURLSearchHook, oltre ai valori associati.

Chiave HKEY_CLASSES_ROOT denominata Toolbar3.SWEETIE.1, oltre ai valori associati.

Chiave HKEY_CLASSES_ROOT denominata Toolbar3.SWEETIE, oltre ai valori associati.

Key 4D3B167E-5FD8-4276-8FD7-9DF19C1E4D19 at HKEY_CLASSES_ROOTTypeLib.

Key 82AC53B4-164C-4B07-A016-437A8388B81A at HKEY_CLASSES_ROOTCLSID.

Key A4A0CB15-8465-4F58-A7E5-73084EA2A064 at HKEY_CLASSES_ROOTCLSID.

Key EEE6C35B-6118-11DC-9C72-001320C79847 at HKEY_CLASSES_ROOTCLSID.

Key EEE6C35C-6118-11DC-9C72-001320C79847 at HKEY_CLASSES_ROOTCLSID.

Chiave EEE6C35C-6118-11DC-9C72-001320C79847 in HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionExplorerBrowser Helper Objects.

Key EEE6C35D-6118-11DC-9C72-001320C79847 at HKEY_CLASSES_ROOTCLSID.

Key EEE6C35E-6118-11DC-9C72-001320C79847 at HKEY_CLASSES_ROOTTypeLib.

Key EEE6C35F-6118-11DC-9C72-001320C79847 at HKEY_CLASSES_ROOTTypeLib.

Chiave EEE6C360-6118-11DC-9C72-001320C79847 su HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerSearchScopes.

Chiave EEE6C360-6118-11DC-9C72-001320C79847 su HKEY_LOCAL_MACHINESOFTWAREMicrosoftInternet ExplorerSearchScopes.

Chiave 878E59AD181B66344A3316549572708A su HKEY_CLASSES_ROOTInstallerProducts.

Key E54D4DC11584D69448F0C2E257E2FC7B at HKEY_CLASSES_ROOTInstallerProducts.

Installazione chiave in HKEY_CURRENT_USERSoftwareSweetIM.

Key Messenger su HKEY_LOCAL_MACHINESOFTWARESweetIM.

Key SweetIM.exe su HKEY_LOCAL_MACHINESOFTWAREM Percorsi di MicrosoftWindowsCurrentVersionApp.

Key SweetIM nel software HKEY_CURRENT_USERS.

Key SweetIM su HKEY_LOCAL_MACHINESOFTWARE.

Barre degli strumenti chiave su HKEY_CURRENT_USERSoftwareSweetIM.

Barre degli strumenti chiave su HKEY_LOCAL_MACHINESOFTWARESweetIM.

Valore (impostazione predefinita) in HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionApp PathsSweetIM.exe.

Valore EEE6C35B-6118-11DC-9C72-001320C79847 su HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerToolbarWebBrowser.

Valore EEE6C35B-6118-11DC-9C72-001320C79847 su HKEY_LOCAL_MACHINESOFTWAREMicrosoftInternet ExplorerToolbar.

Valore EEE6C35D-6118-11DC-9C72-001320C79847 su HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerURLSearchHooks.

Percorso valore in HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionApp PathsSweetIM.exe.

Valore simapp_id su HKEY_CURRENT_USERSoftwareSweetIM.

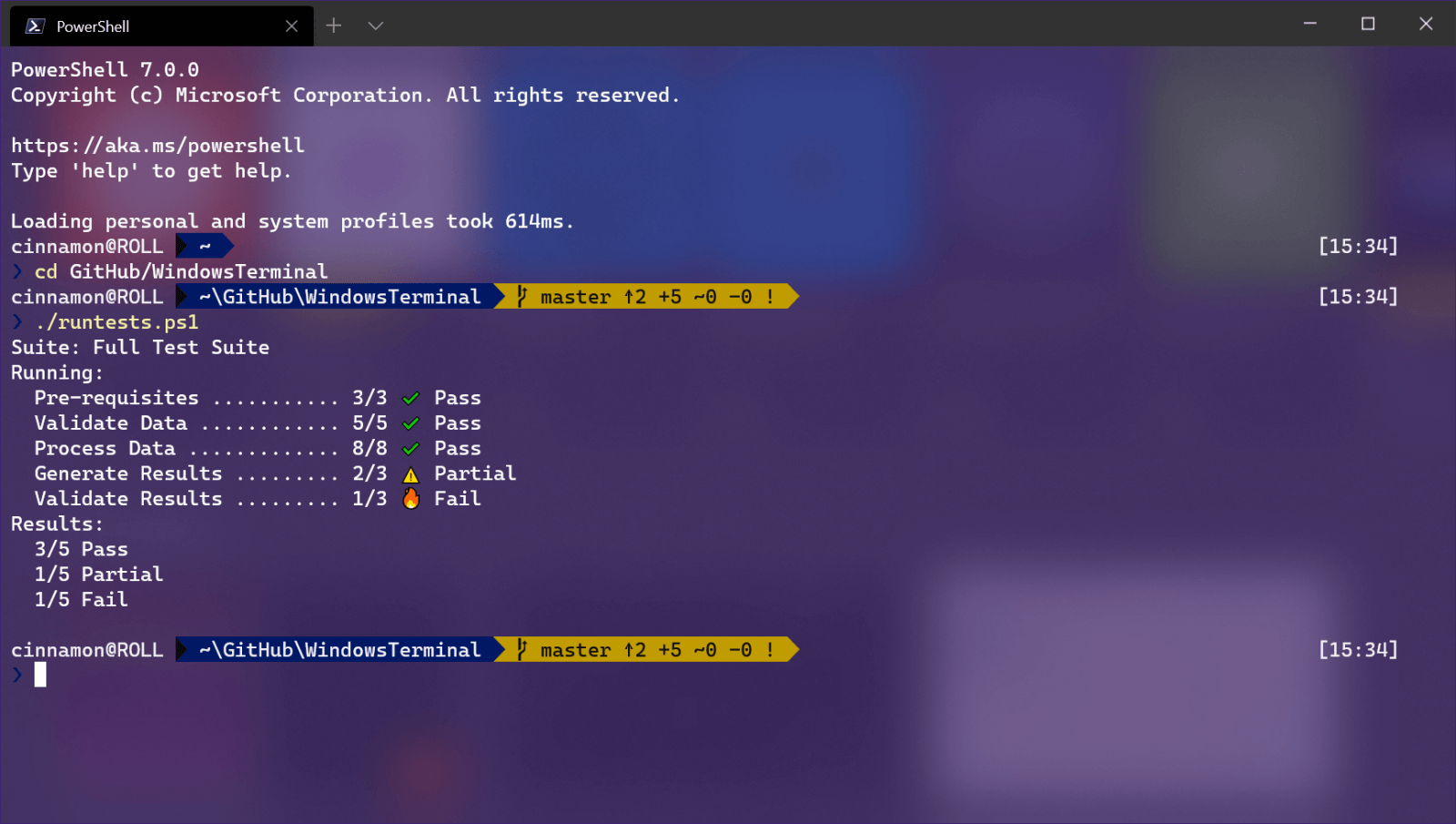

Windows Terminal è un nuovo tipo di applicazione gratuita per il terminale Microsoft. Quando apri Power Shell o Prompt dei comandi in Windows, verranno aperti in finestre diverse e, se ne desideri diverse, avrai diverse finestre di ciascuna sullo schermo. Windows Terminal risolve questo problema aprendo ciascuna delle istanze del prompt dei comandi e di Power Shell come schede separate all'interno di se stesso, rendendo molto più semplice la gestione di più istanze di applicazioni denominate. Puoi anche eseguire entrambe le schede Power Shell e Prompt dei comandi nello stesso terminale di Windows. Fortunatamente, eseguire il prompt dei comandi e la shell di alimentazione in diverse schede non è l'unica cosa che puoi fare. Windows Terminal ti consente di scegliere il tuo tema, ha supporto per emoji, rendering GPU, riquadri divisi e molte altre opzioni personalizzabili. Windows 11 avrà Terminale come ambiente della riga di comando predefinito per l'apertura di Power Shell o prompt dei comandi, anche il sottosistema Windows per Linux (WSL)

Windows Terminal è un nuovo tipo di applicazione gratuita per il terminale Microsoft. Quando apri Power Shell o Prompt dei comandi in Windows, verranno aperti in finestre diverse e, se ne desideri diverse, avrai diverse finestre di ciascuna sullo schermo. Windows Terminal risolve questo problema aprendo ciascuna delle istanze del prompt dei comandi e di Power Shell come schede separate all'interno di se stesso, rendendo molto più semplice la gestione di più istanze di applicazioni denominate. Puoi anche eseguire entrambe le schede Power Shell e Prompt dei comandi nello stesso terminale di Windows. Fortunatamente, eseguire il prompt dei comandi e la shell di alimentazione in diverse schede non è l'unica cosa che puoi fare. Windows Terminal ti consente di scegliere il tuo tema, ha supporto per emoji, rendering GPU, riquadri divisi e molte altre opzioni personalizzabili. Windows 11 avrà Terminale come ambiente della riga di comando predefinito per l'apertura di Power Shell o prompt dei comandi, anche il sottosistema Windows per Linux (WSL)