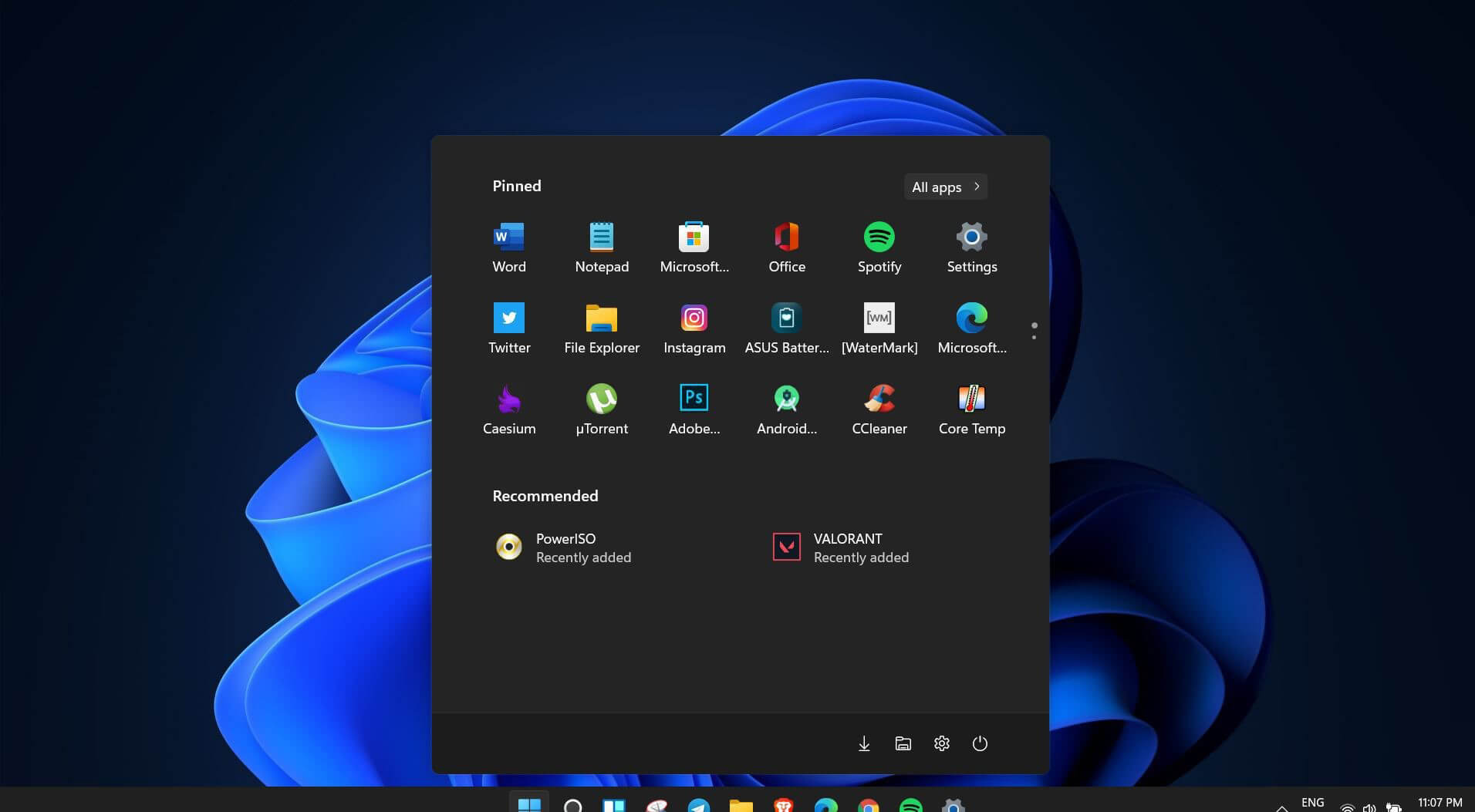

Microsoft a officiellement annoncé les détails des dernières mises à niveau de sa suite Office 365 avec sa nouvelle version du système d'exploitation.

Il semble que Microsoft ait écouté sa base d'utilisateurs et ses commentaires depuis que Word, Excel et PowerPoint font l'objet d'une refonte indispensable en tenant compte des nombreuses suggestions de la communauté.

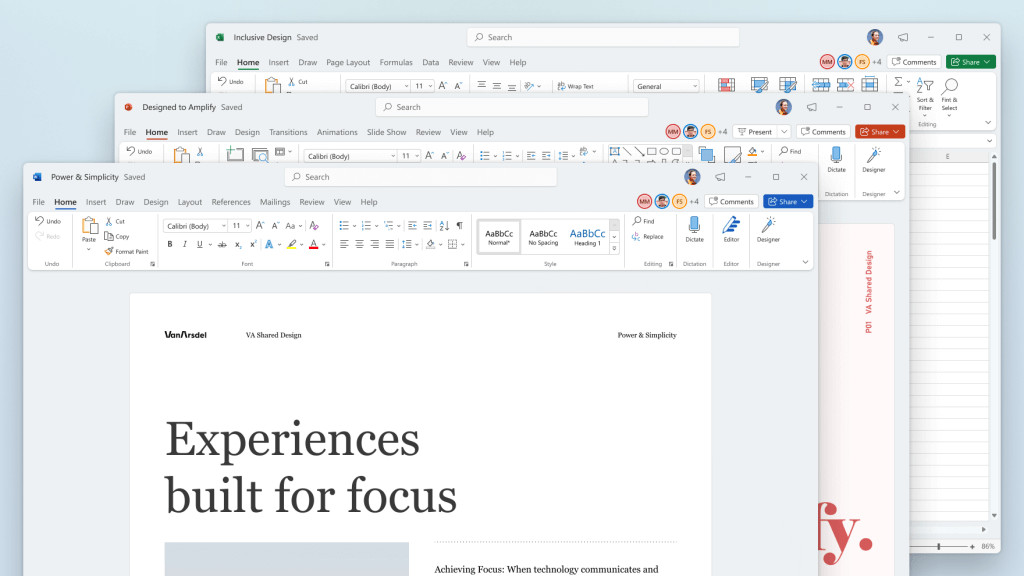

Le nouveau bureau devrait ressembler davantage à une suite d'applications guidant l'accent sur l'interconnexion des applications elles-mêmes, offrant aux utilisateurs une expérience beaucoup plus naturelle de leur utilisation.

De Microsoft eux-mêmes :

« Cette actualisation visuelle d'Office est basée sur les commentaires des clients qui ont demandé une expérience plus naturelle et cohérente au sein et entre vos applications, en particulier sous Windows. Avec cette mise à jour, nous proposons une interface utilisateur intuitive, cohérente et familière, utilisant les principes de Fluent Design, dans toutes vos applications : Word, Excel, PowerPoint, OneNote, Outlook, Access, Project, Publisher et Visio. Nous avons aligné cette actualisation visuelle avec la conception de Windows 11 pour offrir des expériences transparentes sur votre PC. »

Il est toujours rafraîchissant d'entendre quand une entreprise écoute sa base d'utilisateurs et fait ce qui est nécessaire au lieu d'essayer d'inventer la roue.

Comment changer

Comment changerÉtant donné que la version bêta est déjà en cours et que si vous avez un abonnement 365 actif, l'actualisation visuelle de la suite bureautique sera automatiquement disponible pour tous les initiés Office exécutant des versions de canal bêta. Il peut être activé et désactivé à l'aide de la fonction à venir dans le coin supérieur droit du menu dans n'importe quelle application.

Cliquez simplement sur l'icône du mégaphone pour ouvrir le volet à venir et appliquer les paramètres à toutes les applications de bureau.

Notez que la fonctionnalité Coming Soon n'est pas disponible dans Accès, Projet, Éditeur, or Visio. Si vous activez l'actualisation visuelle dans l'une des 4 applications mentionnées ci-dessus (Work Excel, PowerPoint ou OneNote), elle sera également disponible dans ces 4 applications.

Le menu de l'onglet Accueil a toujours un aspect familier avec quelques ajustements. Par exemple, accéder aux commandes Word fréquemment utilisées sera beaucoup plus facile. En accédant à Designer > Afficher la barre d'outils d'accès rapide, les utilisateurs peuvent ajouter un ruban de raccourci personnalisable à Word qui contient des options bien placées.

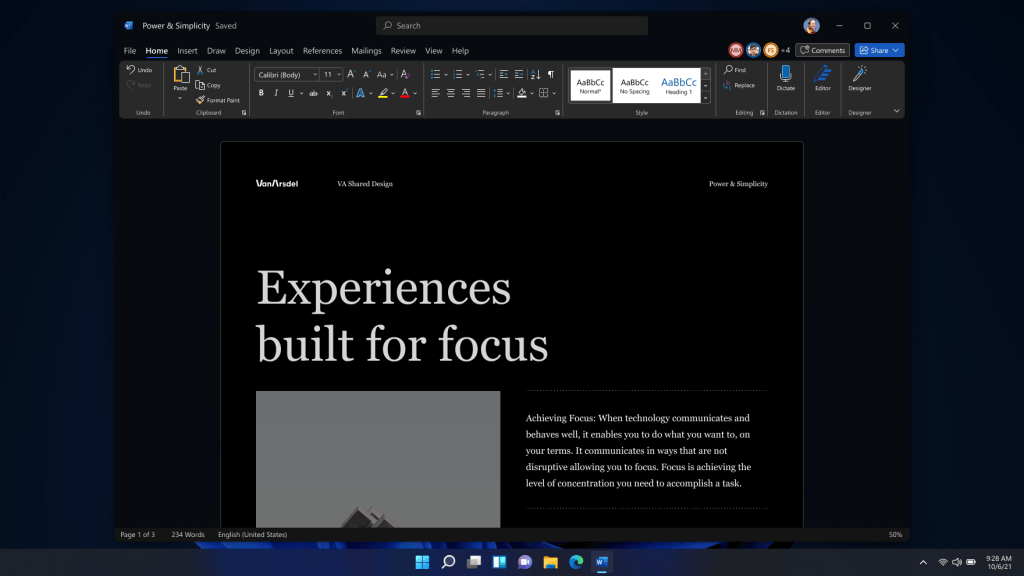

De plus, le bureau ne correspondra pas au thème de couleur de votre système d'exploitation Windows, donc si vous avez activé un thème sombre, le bureau aura également un thème de couleur sombre.

Les palettes de couleurs sont plus neutres, les coins sont un peu plus doux mais les rubans personnalisables sont une victoire ici pour moi.

Conclusion

ConclusionIl n'y avait pas grand-chose à dire à part les mises à niveau visuelles et les petits ajustements qui étaient censés vous faciliter la vie, mais là encore, Windows 11 lui-même est dans le même bateau.

Je ne sais pas s'il s'agit d'une excellente mise à jour offrant juste quelques ajustements visuels et se concentrant sur les mécanismes de flux de travail ou simplement paresseux et essayant d'encaisser des visuels en tant que produit complètement nouveau.

Get-AppXPackage -Name Microsoft.Windows.Cortana | Pour chaque {Add-AppxPackage -DisableDevelopmentMode -Register "$($_.InstallLocation)AppXManifest.xml"}

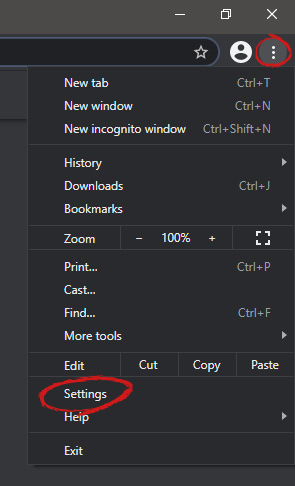

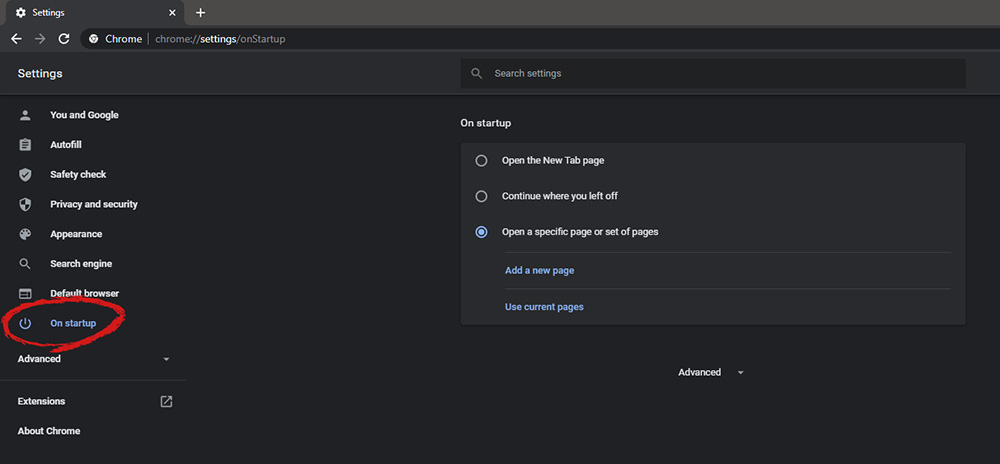

Lorsque vous êtes dans les paramètres, sur le côté gauche, déplacez-vous vers le bas jusqu'à ce que vous tombiez sur un onglet qui dit "Au démarrage" ainsi que cliquez dessus. A droite, une nouvelle section s'ouvrira, cliquez sur Ouvrez une page spécifique ou un ensemble de pages.

Lorsque vous êtes dans les paramètres, sur le côté gauche, déplacez-vous vers le bas jusqu'à ce que vous tombiez sur un onglet qui dit "Au démarrage" ainsi que cliquez dessus. A droite, une nouvelle section s'ouvrira, cliquez sur Ouvrez une page spécifique ou un ensemble de pages.

Vous aurez la possibilité d'ajouter une nouvelle page en tapant son URL ou en l'obtenant à partir de signets ou en utilisant une page ouverte spécifique. Vous pouvez répéter ce processus jusqu'à ce que vous ayez ajouté toutes les pages que vous souhaitez ouvrir automatiquement une fois que Chrome est ouvert pour la première fois.

Vous aurez la possibilité d'ajouter une nouvelle page en tapant son URL ou en l'obtenant à partir de signets ou en utilisant une page ouverte spécifique. Vous pouvez répéter ce processus jusqu'à ce que vous ayez ajouté toutes les pages que vous souhaitez ouvrir automatiquement une fois que Chrome est ouvert pour la première fois.

Avez-vous déjà reçu une offre par e-mail qui semblait un peu trop belle pour être vraie ? Il s'agit peut-être d'une tentative de phishing ! Ceux-ci sont partout et peuvent prendre de nombreuses formes différentes.

Alors, qu'est-ce que le phishing exactement, comment pouvez-vous le détecter et comment pouvez-vous rester en sécurité ?

Le phishing (prononcé comme pêche) est un type de cyberattaque qui incite l'utilisateur à faire confiance à la source et à révéler des informations sensibles. La pêche étant l'analogie parfaite, l'appât est un site, un e-mail ou un fichier d'apparence légitime et lorsque vous prenez une bouchée, votre identité, vos informations bancaires et bien plus encore peuvent être révélées et volées.

Certaines tentatives de phishing sont incroyablement évidentes, d'autres sont très élaborées. Comme avec la plupart des types de logiciels malveillants, les cybercriminels sont devenus extrêmement versés dans le phishing et n'importe qui peut tomber dans le piège. Pour vous aider à le reconnaître et à l'éviter, nous vous expliquerons quelques types de phishing et vous donnerons des conseils sur ce qu'il faut faire si vous y êtes confronté.

Il s'agit en fait du type de phishing le plus courant. Un cybercriminel crée un e-mail contenant des éléments tels que des offres attrayantes, des pièces jointes ou des liens d'apparence légitime et le fait apparaître comme s'il provenait d'une source fiable.

Par exemple, il semble qu'il provienne de votre banque ou de votre détaillant préféré. Le logo semble légitime et la structure de l'e-mail semble familière, vous pourriez donc être amené à cliquer sur le contenu cliquable qu'il contient.

Malheureusement, cela expose votre appareil à des logiciels malveillants qui transmettent vos données au pirate, qui peut ensuite décider quoi en faire.

Comme dans l'exemple ci-dessus, vous pourriez être approché avec des offres lucratives ou des liens via des SMS ou des messages sur les réseaux sociaux. En règle générale, les messages semblent pertinents pour l'utilisateur car ils donneront l'impression qu'ils sont liés aux applications ou aux services que vous utilisez.

Les attaques de phishing vocal sont des schémas qui semblent provenir d'un numéro crédible. Normalement, vous recevrez un appel à propos de quelque chose lié aux cartes de crédit ou aux taxes pour vous inquiéter et vous amener à divulguer des informations personnelles au téléphone.

Le spear phishing cible normalement des individus spécifiques au sein d'une entreprise qui sont susceptibles d'avoir accès à des données sensibles. Les harponneurs passent du temps à collecter des informations qu'ils peuvent utiliser pour atteindre la personne qui semble aussi digne de confiance que possible. Ils commenceront généralement par quelque chose de pertinent, par exemple en mentionnant un événement d'entreprise à venir, et feront une demande apparemment légitime.

La chasse à la baleine est une forme plus élaborée de harponnage, qui cible des personnes occupant des postes encore plus importants, tels que des cadres ou des personnes de grande valeur. Le but ultime est de les amener à transférer des informations financières ou d'autres informations sensibles qui peuvent être utilisées pour compromettre l'ensemble de l'entreprise.

Le BEC, ou Business e-mail compromise, est une technique spécifique de spear phishing réalisée par e-mail. Bien qu'il existe de nombreuses façons de procéder, le plus souvent, vous verrez des cas où l'hameçonneur se fait passer pour un PDG ou un cadre similaire, ou comme un employé de niveau inférieur occupant des postes spécifiques (par exemple, des directeurs des ventes ou des contrôleurs financiers).

Dans la première situation, l'imitateur contacte les employés en leur demandant de transférer certains fichiers ou de payer des factures. Dans la deuxième situation, le phisher prend le contrôle du compte e-mail de l'employé et envoie de fausses instructions à d'autres employés afin d'obtenir d'eux des données et des informations.

Il existe de nombreuses façons d'être au courant et de repérer une tentative de phishing. Voici quelques conseils:

Ce sont quelques-unes des façons d'identifier et de prévenir les attaques de phishing. Cependant, parfois, les hameçonneurs se déguisent un peu trop bien ou un mauvais clic se produit et voilà - vous avez été exposé à des logiciels malveillants.

Cela ne se produira pas si vous investissez dès le départ dans un logiciel de protection puissant. Un bon programme antivirus comme Bitdefender vous évitera d'être victime d'escroqueries par hameçonnage. En fait, cela vous protégera globalement des attaques malveillantes.

Qu'il s'agisse de votre foyer ou de votre entreprise, de nombreux forfaits et options sont disponibles, offrant différents types de services de cybersécurité. C'est la seule façon d'être vraiment sûr de ne pas être exposé à un risque d'attaque numérique.

Avez-vous déjà été ciblé par des hameçonneurs et ne saviez-vous pas de quoi il s'agissait jusqu'à ce que vous lisiez cet article ? Beaucoup peuvent s'identifier. Protégez-vous avant qu'il ne soit trop tard !

Des informations intéressantes sont sorties de Microsoft, le thème sombre de Windows 11 inclura un thème sonore différent de son thème clair standard. En mode sombre sur Windows 11, les sons du système deviennent généralement plus doux et résonnent un peu, créant une expérience plus apaisante qui correspond à l'apparence générale du mode sombre. Le retour en mode clair ramène les sons du système à leur niveau normal. Cependant, même si le modèle clair a des sons légèrement plus forts que le mode sombre, Microsoft a pris grand soin de s'assurer que le son est plus apaisant, selon un rapport de CNBC. Les concepteurs de Windows 11 se sont inspirés d'une approche appelée technologie calme. Christian Koehn et Diego Baca de Microsoft ont écrit sur la technologie calme dans un article sur Medium. Dans ce document, ils ont déclaré: "Windows 11 facilite cela grâce à des expériences fondamentales qui semblent familières, adoucissent l'interface utilisateur autrefois intimidante et augmentent la connexion émotionnelle." Selon un porte-parole de Microsoft dans une déclaration à CNBC, "Les nouveaux sons ont une longueur d'onde beaucoup plus ronde, ce qui les rend plus doux afin qu'ils puissent toujours vous alerter/notifier, mais sans être écrasants."

Des informations intéressantes sont sorties de Microsoft, le thème sombre de Windows 11 inclura un thème sonore différent de son thème clair standard. En mode sombre sur Windows 11, les sons du système deviennent généralement plus doux et résonnent un peu, créant une expérience plus apaisante qui correspond à l'apparence générale du mode sombre. Le retour en mode clair ramène les sons du système à leur niveau normal. Cependant, même si le modèle clair a des sons légèrement plus forts que le mode sombre, Microsoft a pris grand soin de s'assurer que le son est plus apaisant, selon un rapport de CNBC. Les concepteurs de Windows 11 se sont inspirés d'une approche appelée technologie calme. Christian Koehn et Diego Baca de Microsoft ont écrit sur la technologie calme dans un article sur Medium. Dans ce document, ils ont déclaré: "Windows 11 facilite cela grâce à des expériences fondamentales qui semblent familières, adoucissent l'interface utilisateur autrefois intimidante et augmentent la connexion émotionnelle." Selon un porte-parole de Microsoft dans une déclaration à CNBC, "Les nouveaux sons ont une longueur d'onde beaucoup plus ronde, ce qui les rend plus doux afin qu'ils puissent toujours vous alerter/notifier, mais sans être écrasants."