DigiSmirkz es una extensión de navegador de Mindspark Inc. Esta extensión ofrece a los usuarios la capacidad de enriquecer sus correos electrónicos o chats con toneladas de nuevos emojis. Cuando esté instalado, reemplazará su página de pestaña nueva predeterminada con una variedad de search.myway.com, alojada en hp.myway.com. Este motor de búsqueda utiliza información sobre usted, recopilada por la extensión para mostrar anuncios dirigidos no deseados por Mindspark Partners y Ad Networks.

Mientras navega por Internet con esta extensión instalada y habilitada, verá anuncios emergentes adicionales, anuncios insertados en los resultados de búsqueda y contenido patrocinado en las páginas web.

Varias aplicaciones antivirus han marcado esta extensión como un secuestrador del navegador y, por lo tanto, se recomienda eliminarla de la computadora.

Acerca de los secuestradores del navegador

Los secuestradores del navegador (a veces denominados secuestradores) son un tipo de software malicioso que modifica la configuración del navegador web sin el conocimiento o consentimiento del propietario de la computadora. Estos secuestros parecen estar aumentando a un ritmo alarmante en todo el mundo, y podrían ser realmente nefastos y, a menudo, también dañinos. El malware secuestrador del navegador se crea por una variedad de razones. Por lo general, los secuestradores forzarán las visitas a los sitios de su elección, ya sea para obtener más tráfico que genere mayores ganancias publicitarias o para obtener una comisión por cada usuario que los visite. Aunque pueda parecer inofensivo, estas herramientas fueron creadas por personas viciosas que siempre buscan aprovecharse de ti, para que puedan ganar dinero fácilmente con tu ingenuidad y distracción. No solo arruinan sus navegadores de Internet, sino que los secuestradores de navegadores pueden incluso modificar el registro de la computadora, haciendo que su PC sea vulnerable a otros tipos de ataques.

Principales señales de que un navegador de Internet ha sido secuestrado

Hay muchos síntomas que indican que su navegador está en Highjacked:

1. su página de inicio se restablece a una página web desconocida

2. Su navegador de Internet se redirige constantemente a sitios web porno

3. Se modifican el motor web predeterminado y / o la configuración predeterminada del navegador.

4. nuevas barras de herramientas no solicitadas se agregan a su navegador web

5. su navegador de internet mostrará ventanas emergentes constantes

6. su navegador web comienza a funcionar lentamente o presenta errores frecuentes

7. no puede navegar a páginas web específicas, como sitios web relacionados con software de seguridad.

Cómo entran en tu PC

Los secuestradores de navegador pueden ingresar a una PC de una forma u otra, por ejemplo, mediante el uso compartido de archivos, descargas y también por correo electrónico. También pueden provenir de cualquier BHO, extensión, complemento, barra de herramientas o complemento con fines maliciosos. Un secuestrador de navegador también podría instalarse como parte de programas gratuitos, shareware, demoware y falsos. Algunos de los secuestradores más populares son DigiSmirkz, Conduit Search, Babylon Toolbar, Sweet Page, OneWebSearch y CoolWebSearch. Los secuestradores de navegador pueden interrumpir severamente la experiencia de navegación web del usuario, rastrear los sitios web frecuentados por los usuarios y robar información privada, dificultar la conexión a la web y, finalmente, crear problemas de estabilidad, lo que hace que las aplicaciones y el sistema se bloqueen.

Cómo puedes arreglar un secuestro del navegador

Ciertos secuestradores podrían eliminarse simplemente desinstalando el software gratuito relacionado o los complementos a través de Agregar o quitar programas en el panel de control de Windows. Pero muchos secuestradores de navegador son difíciles de eliminar manualmente. Independientemente de cuánto intente deshacerse de él, puede volver una y otra vez. Debe pensar en realizar reparaciones manuales solo si es una persona experta en tecnología, ya que existen posibles riesgos asociados con los ajustes en el registro de la computadora y el archivo HOSTS. Los expertos de la industria siempre sugieren a los usuarios que eliminen cualquier software malicioso, incluido el secuestrador de navegador, mediante el uso de una herramienta de eliminación automática de malware, que es mejor, más segura y más rápida que el método de eliminación manual. Para eliminar cualquier tipo de secuestrador de navegador de su sistema, puede descargar este software de eliminación de malware de primer nivel en particular: SafeBytes Anti-Malware.

¿Bloqueo de virus en Internet y todo el software antivirus? ¡Hacer esto!

Prácticamente todo el malware es malo y el grado de daño varía mucho en función del tipo de infección. Ciertos tipos de malware alteran la configuración del navegador de Internet agregando un servidor proxy o cambiando las configuraciones de DNS de la PC. Cuando esto suceda, no podrá visitar algunos o todos los sitios y, por lo tanto, no podrá descargar o instalar el software de seguridad necesario para eliminar el virus informático. Si está leyendo este artículo, es probable que tenga una infección de malware que le impide descargar y / o instalar el programa Safebytes Anti-Malware en su sistema. Siga las instrucciones a continuación para deshacerse del malware de formas alternativas.

Utilice el modo seguro para resolver el problema

Si algún malware está configurado para cargarse inmediatamente cuando se inicia Windows, pasar al modo seguro puede bloquear este intento. Dado que solo los programas y servicios mínimos se inician en modo seguro, rara vez hay motivos para que ocurran problemas. A continuación, se muestran los pasos que debe seguir para eliminar virus en modo seguro.

1) Toque la tecla F8 repetidamente tan pronto como su sistema se inicie, sin embargo, antes de que aparezca el gran logotipo de Windows o la pantalla en negro con textos en blanco. Esto debería abrir el menú Opciones de arranque avanzadas.

2) Use las teclas de flecha para elegir el Modo seguro con funciones de red y presione ENTRAR.

3) Cuando esté en este modo, volverá a tener conexión a Internet. Ahora, obtenga el software de eliminación de malware que desee utilizando el navegador. Para instalar el software, siga las pautas del asistente de instalación.

4) Una vez instalado el software, deje que se ejecute el análisis para eliminar virus y otro malware automáticamente.

Cambiar a un navegador alternativo

El código de programa malicioso puede aprovechar las vulnerabilidades de un navegador de Internet específico y bloquear el acceso a todos los sitios de software antivirus. La solución más eficaz para evitar este problema es elegir un navegador web que sea conocido por sus medidas de seguridad. Firefox tiene una protección contra malware y phishing incorporada para mantenerte seguro en línea.

Ejecute el antivirus desde un pen drive

Otra solución es crear un programa antimalware portátil en su dispositivo USB. Adopte estas medidas para ejecutar el anti-malware en la computadora afectada.

1) Use otra PC libre de virus para descargar Safebytes Anti-Malware.

2) Monte la unidad USB en el mismo sistema.

3) Ejecute el programa de instalación haciendo doble clic en el archivo ejecutable del software descargado, que tiene un formato de archivo .exe.

4) Seleccione la unidad flash USB como ubicación cuando el asistente le pregunte dónde desea instalar la aplicación. Siga las instrucciones en pantalla para completar el proceso de instalación.

5) Transfiera la unidad USB de la PC limpia a la computadora infectada.

6) Ejecute Safebytes Anti-malware directamente desde la unidad USB haciendo doble clic en el icono.

7) Haga clic en el botón "Analizar" para ejecutar un análisis completo del sistema y eliminar los virus automáticamente.

Proteja su computadora contra malware y virus con SafeBytes Anti-Malware

Si está buscando comprar antimalware para su sistema informático, hay muchas marcas y paquetes que puede considerar. Algunos de ellos son geniales, mientras que otros son aplicaciones fraudulentas que se hacen pasar por software antimalware legítimo esperando para causar estragos en la computadora. Debe seleccionar una empresa que cree el mejor antimalware de la industria y que tenga la reputación de ser confiable. En la lista de programas de software altamente recomendados está SafeBytes Anti-Malware. SafeBytes tiene un buen historial de excelente servicio y los clientes están muy contentos con él. SafeBytes anti-malware es un software confiable que no solo protege su sistema informático por completo, sino que también es muy fácil de usar para personas de todos los niveles. A través de su tecnología de punta, este software protege su PC contra infecciones provocadas por varios tipos de malware y amenazas similares de Internet, incluidos spyware, adware, troyanos, gusanos, virus informáticos, keyloggers, programas potencialmente no deseados (PUP) y ransomware.

Hay muchas características maravillosas que obtendrá con este producto de seguridad en particular. Estas son algunas de las características destacadas incluidas en el producto.

Protección AntiMalware de clase mundial: Esta aplicación antimalware de limpieza profunda es mucho más profunda que la mayoría de las herramientas antivirus para limpiar su computadora personal. Su motor de virus aclamado por la crítica detecta y desactiva el malware difícil de eliminar que se esconde en lo más profundo de su computadora personal.

Protección en vivo: SafeBytes proporciona comprobación activa en tiempo real y protección contra todos los virus y malware conocidos. Esta utilidad siempre monitoreará su PC para detectar cualquier actividad sospechosa y se actualiza regularmente para mantenerse al día con las últimas amenazas.

Protección web: Safebytes asigna a todos los sitios una calificación de seguridad única que le ayuda a tener una idea de si la página web que va a visitar es segura para ver o si se sabe que es un sitio de phishing.

Escaneo más rápido: El motor de escaneo de malware muy rápido de SafeBytes reduce los tiempos de escaneo y extiende la vida útil de la batería. Al mismo tiempo, detectará y eliminará de manera efectiva los archivos infectados o cualquier amenaza en línea.

Bajo uso de CPU y RAM: SafeBytes le brinda protección total contra las amenazas de Internet a una fracción de la carga de la CPU debido a su motor de detección y algoritmos avanzados.

Fantástico equipo de soporte técnico: Puede obtener asistencia técnica absolutamente gratuita las 24 horas del día, los 7 días de la semana, de sus expertos informáticos sobre cualquier consulta de productos o problemas de seguridad de la PC. SafeBytes mantendrá su computadora a salvo de las amenazas de malware más recientes de forma automática sin que casi se necesite su intervención nuevamente. Ahora puede darse cuenta de que esta herramienta en particular hace más que solo escanear y eliminar amenazas de su PC. Obtendrá la mejor protección integral por el dinero que gaste en la suscripción a SafeBytes Anti-Malware, no hay duda al respecto.

Detalles técnicos y extracción manual (usuarios avanzados)

Si desea realizar la eliminación de DigiSmirkz manualmente en lugar de emplear una herramienta de software automatizada, puede seguir estos sencillos pasos: Vaya al Panel de control de Windows, haga clic en "Agregar o quitar programas" y allí, seleccione el programa infractor para eliminar . En caso de versiones sospechosas de extensiones de navegador web, puede eliminarlas a través del administrador de extensiones de su navegador. También es posible que desee restablecer su página de inicio y los proveedores de motores de búsqueda, y también borrar la memoria caché y las cookies de su navegador web. Para garantizar la eliminación completa, examine manualmente su disco duro y el registro en busca de todo lo siguiente y elimine o restablezca los valores según corresponda. Tenga en cuenta que solo los usuarios avanzados de computadoras deben intentar editar manualmente el registro porque eliminar cualquier archivo crítico del sistema conduce a un problema grave o tal vez a un bloqueo de la computadora. Además, cierto malware sigue replicándose, lo que dificulta su eliminación. Se sugiere realizar este proceso de eliminación de malware en modo seguro.

Archivos:

%UserProfile%\Configuración local\Application Data\Google\Chrome\User Data\Default\Extensions\fhibenoomgnppdhbjaephephkddnokof %LOCALAPPDATA%\DigiSmirkzTooltab

Registro:

HKEY_CURRENT_USER\SOFTWARE\DigiSmirkz HKEY_CURRENT_USER\SOFTWARE\Wow6432Node\DigiSmirkz HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\LowRegistry\DOMStorage\digismirkz.dl.myway.com HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\DOMStorageddiglismirkway.com. HKEY_LOCAL_MACHINE\Software\[APLICACIÓN]\Microsoft\Windows\CurrentVersion\Uninstall..Uninstaller DigiSmirkzTooltab Desinstalar Internet Explorer

La mesa en sí se ve muy básica y viene con una pantalla OLED muy grande entre dos tamaños diferentes según la elección de la mesa. Puede elegir entre tamaños de pantalla de 65 "o 77" y OLED está montado en la mesa misma, por lo que no puede moverlo ni ajustar el ángulo, lo que me parece un poco molesto, pero eso se debe al hecho de que estoy acostumbrado a ajustar mis pantallas, pero para esta gran pantalla tal vez no necesite ajustar su rotación para obtener el mejor ángulo de visión. Los módulos en sí mismos ofrecerán información sobre la marcha y configuraciones rápidas para la PC en sí, mientras que son modulares en el sentido de que podrían montarse en diferentes posiciones en la mesa, proporcionando cierta personalización y orden para satisfacer las necesidades de los usuarios. Los módulos, por ahora, son: controles de sonido envolvente espacial THX, monitoreo del sistema, módulo de tecla de acceso rápido programable, eGPU con tecnología Thunderbolt™, controlador RAID, módulo de rendimiento de red, cargador inalámbrico de 4 W, concentrador Thunderbolt™ 15, controles de medios. Por supuesto, la mesa tendrá Razer chroma RGB en su superficie y Razer dice que tendrá un total de 4 módulos diferentes disponibles en el lanzamiento para un verdadero nivel de personalización.

La mesa en sí se ve muy básica y viene con una pantalla OLED muy grande entre dos tamaños diferentes según la elección de la mesa. Puede elegir entre tamaños de pantalla de 65 "o 77" y OLED está montado en la mesa misma, por lo que no puede moverlo ni ajustar el ángulo, lo que me parece un poco molesto, pero eso se debe al hecho de que estoy acostumbrado a ajustar mis pantallas, pero para esta gran pantalla tal vez no necesite ajustar su rotación para obtener el mejor ángulo de visión. Los módulos en sí mismos ofrecerán información sobre la marcha y configuraciones rápidas para la PC en sí, mientras que son modulares en el sentido de que podrían montarse en diferentes posiciones en la mesa, proporcionando cierta personalización y orden para satisfacer las necesidades de los usuarios. Los módulos, por ahora, son: controles de sonido envolvente espacial THX, monitoreo del sistema, módulo de tecla de acceso rápido programable, eGPU con tecnología Thunderbolt™, controlador RAID, módulo de rendimiento de red, cargador inalámbrico de 4 W, concentrador Thunderbolt™ 15, controles de medios. Por supuesto, la mesa tendrá Razer chroma RGB en su superficie y Razer dice que tendrá un total de 4 módulos diferentes disponibles en el lanzamiento para un verdadero nivel de personalización.

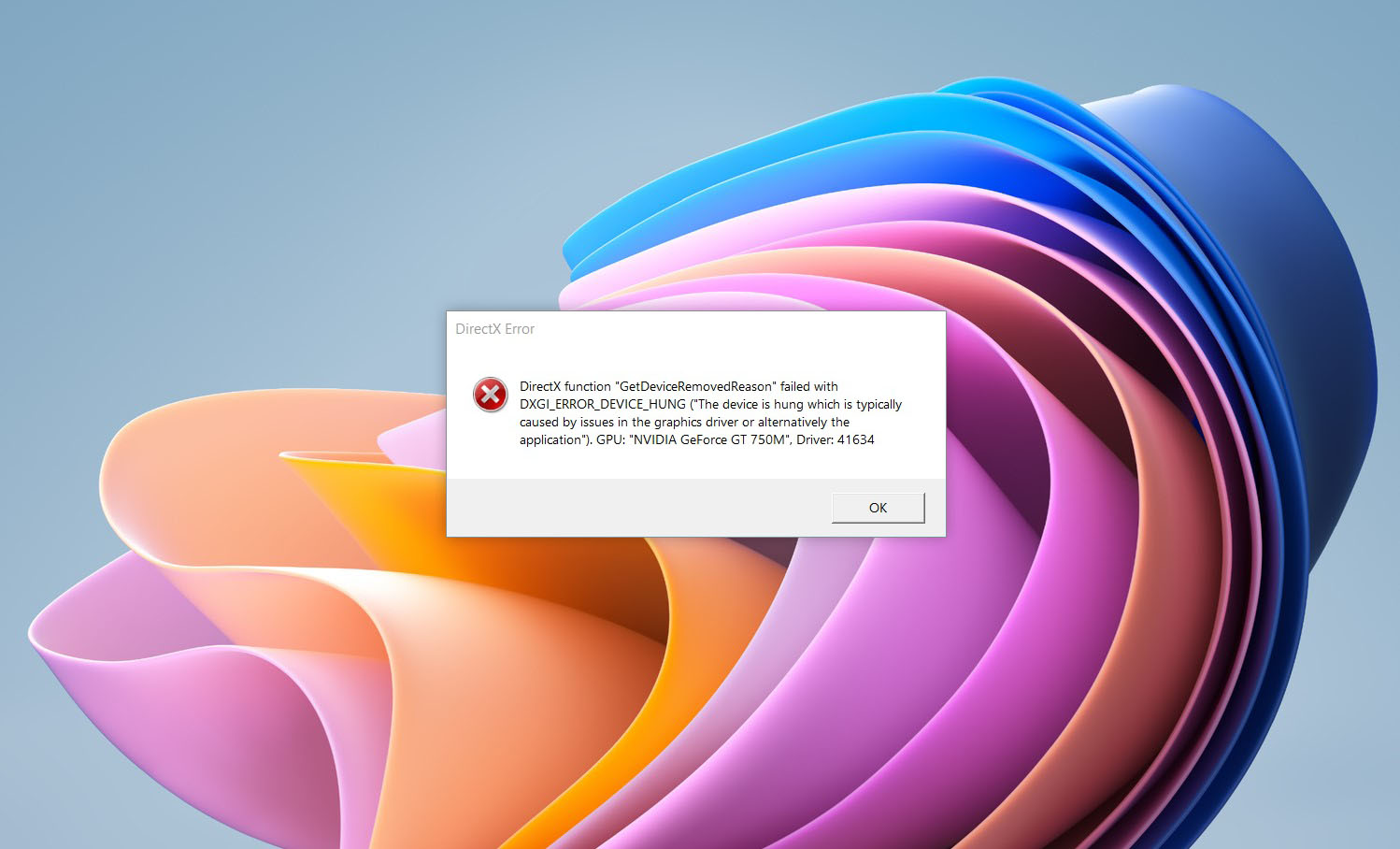

Si eres uno de los jugadores afectados por este error, no temas porque tenemos una solución para ti. Siga la guía de corrección provista para corregir este error y volver a jugar lo antes posible.

Si eres uno de los jugadores afectados por este error, no temas porque tenemos una solución para ti. Siga la guía de corrección provista para corregir este error y volver a jugar lo antes posible.

¿Qué es exactamente GitHub?

¿Qué es exactamente GitHub?