Computerviren, Würmer, Ransomware usw. sind Arten von Schadsoftware, die kein Benutzer auf die leichte Schulter nehmen sollte. Bei mehreren Gelegenheiten haben wir Sicherheitsmaßnahmen angesprochen, die jeder Benutzer ergreifen sollte, um seine Identität und Daten zu schützen. Selbst wenn alle Vorsichtsmaßnahmen getroffen werden, kann leider manchmal Malware eindringen und verheerende Schäden anrichten. Heute werfen wir einen Blick auf einige der schlimmsten oder besten, je nach Ihrer Sichtweise, die tatsächlich viel Chaos angerichtet haben.

Die 10 schlimmsten Computerviren der Geschichte

Die 10 schlimmsten Computerviren der Geschichte

In der Liste der 10 bekanntesten Computerviren unten zeigen wir die Kosten, Daten, Reichweite und weitere wichtige Fakten. Zunächst eine Anmerkung zu den Begriffen: Wir verwenden die Wörter „Virus“ und „Wurm“ synonym, da die meisten Leser sie auf diese Weise suchen. Aber es gibt einen subtilen Unterschied, den wir nach der Liste erklären.

1. Mydoom – 38 Milliarden US-Dollar

Mydoom, der schlimmste Computervirus-Ausbruch in der Geschichte, verursachte im Jahr 38 einen geschätzten Schaden von 2004 Milliarden US-Dollar, die inflationsbereinigten Kosten belaufen sich jedoch tatsächlich auf 52.2 Milliarden US-Dollar. Diese auch als Novarg bekannte Malware ist technisch gesehen ein „Wurm“, der durch Massen-E-Mails verbreitet wird. Einst war der Mydoom-Virus für 25 % aller versendeten E-Mails verantwortlich.

Mydoom hat Adressen von infizierten Computern abgekratzt und dann Kopien von sich selbst an diese Adressen gesendet. Außerdem wurden diese infizierten Maschinen in ein Computernetz namens Botnetz eingebunden, das DDoS-Angriffe (Distributed Denial of Service) durchführte. Ziel dieser Angriffe war es, eine Zielwebsite oder einen Zielserver lahmzulegen.

Mydoom gibt es noch heute und generiert 1 % aller Phishing-E-Mails. Angesichts der täglich versendeten 3.4 Milliarden Phishing-E-Mails ist das keine Kleinigkeit. Nach dieser Zahl hat Mydoom ein Eigenleben entwickelt und infiziert genug schlecht geschützte Maschinen, um 1.2 Jahre nach seiner Gründung 16 Milliarden Kopien von sich pro Jahr zu versenden.

Obwohl eine Belohnung von 250,000 US-Dollar ausgesetzt war, wurde der Entwickler dieses gefährlichen Computerwurms nie gefasst.

Sie fragen sich, was die sichersten Computer der Welt so sicher macht? Sehen Sie sich den Tech@Work-Leitfaden an: Upgraden Sie auf den sichersten und verwaltbarsten PC der Welt

2. Sobig – 30 Milliarden US-Dollar

Der Sobig-Computervirus von 2003 ist eigentlich ein weiterer Wurm. In seinem Ausmaß ist er nach dem Mydoom-Virus der zweitgrößte Virus. Bei den 30 Milliarden US-Dollar handelt es sich um einen weltweiten Gesamtbetrag, der Kanada, das Vereinigte Königreich, die USA, das europäische Festland und Asien umfasst. In schneller Folge wurden mehrere Versionen des Wurms mit den Namen Sobig.A bis Sobig.F veröffentlicht, wobei Sobig.F die schädlichste war.

Dieses Cyberkriminalitätsprogramm tarnte sich als legitime Computersoftware, die an E-Mails angehängt wurde. Es störte den Ticketverkauf bei Air Canada und beeinträchtigte unzählige andere Unternehmen. Trotz seines weitreichenden Schadens wurde der Urheber des erfolgreichen Fehlers nie gefasst.

3. Klez – 19.8 Milliarden US-Dollar

Klez steht knapp an dritter Stelle der Liste der schlimmsten Computerviren, die jemals erstellt wurden. Mit einem geschätzten Schaden von fast 20 Milliarden US-Dollar infizierte es im Jahr 7.2 etwa 2001 % aller Computer oder 7 Millionen PCs. Der Klez-Wurm verschickte gefälschte E-Mails, täuschte erkannte Absender und versuchte unter anderem, andere Viren zu deaktivieren.

Wie andere Viren und Würmer wurde Klez in mehreren Varianten veröffentlicht. Es infizierte Dateien, kopierte sich selbst und verbreitete sich im gesamten Netzwerk jedes Opfers. Es blieb jahrelang bestehen, wobei jede Version destruktiver als die letzte war.

Windows hat einen langen Weg zurückgelegt, seit die meisten Computerviren auf dieser Liste im Internet aufgetaucht sind. Zum Glück ist der integrierte Schutz mit Microsoft Defender immer im Blick.

4. ILOVEYOU – 15 Milliarden US-Dollar

Der ILOVEYOU-Virus funktionierte im Jahr 2000, indem er einen gefälschten „Liebesbrief“ verschickte, der wie eine harmlose Textdatei aussah. Wie Mydoom schickte dieser Angreifer Kopien von sich selbst an jede E-Mail-Adresse in der Kontaktliste des infizierten Computers. Kurz nach seiner Veröffentlichung am 4. Mai hatte es sich auf mehr als 10 Millionen PCs verbreitet.

Das Virus wurde von einem philippinischen College-Studenten namens Onel de Guzman entwickelt. Aus Geldmangel schrieb er den Virus, um Passwörter zu stehlen, damit er sich bei Online-Diensten anmelden konnte, die er kostenlos nutzen wollte. Berichten zufolge hatte er keine Ahnung, wie weit sich seine Schöpfung verbreiten würde. Dieser Virus ist auch als Loveletter bekannt.

Müssen Sie Ihre Sicherheit bei der Remote-Arbeit verbessern, bevor ein weiterer Eintrag auf der Liste der tödlichsten Computerviren steht? Sehen Sie sich unseren Leitfaden an: So arbeiten Sie remote und sicher

5. WannaCry – 4 Milliarden US-Dollar

Der WannaCry-Computervirus 2017 ist Ransomware, ein Virus, der Ihren Computer (oder Cloud-Dateien) übernimmt und sie als Geisel nimmt. Die WannaCry-Ransomware hat Computer in 150 Ländern gehackt und zu massiven Produktivitätsverlusten geführt, da Unternehmen, Krankenhäuser und Regierungsorganisationen, die nicht zahlten, gezwungen waren, Systeme von Grund auf neu aufzubauen.

Die Schadsoftware wütete wie ein Lauffeuer auf 200,000 Computern weltweit. Es hörte auf, als ein 22-jähriger Sicherheitsforscher in Großbritannien einen Weg fand, es auszuschalten. Besonders betroffen waren Computer mit veralteten Betriebssystemen. Deshalb empfehlen Sicherheitsexperten immer, Ihre Systeme regelmäßig zu aktualisieren.

Ransomware schlägt erneut zu

Im September 2020 wurde Universal Health Services von einem der möglicherweise größten Computervirenangriffe in der Geschichte der Medizin heimgesucht. Die US-Krankenhauskette mit mehr als 400 Standorten wurde Berichten zufolge von schädlicher Ransomware heimgesucht. Der Angriff erzwang die Absage von Operationen und veranlasste das Personal im Gesundheitswesen, auf Papierakten umzusteigen.

6. Zeus – 3 Milliarden US-Dollar

Der Zeus-Computervirus ist ein Online-Diebstahltool, das 2007 ins Internet gelangte. In einem Whitepaper von Unisys drei Jahre später wurde geschätzt, dass er hinter 44 % aller Banking-Malware-Angriffe steckt. Bis dahin waren 88 % aller Fortune-500-Unternehmen, insgesamt 2,500 Organisationen und 76,000 Computer in 196 Ländern angegriffen worden.

Das Zeus-Botnetz war eine Gruppe von Programmen, die zusammenarbeiteten, um Maschinen für einen entfernten „Bot-Master“ zu übernehmen. Es stammt ursprünglich aus Osteuropa und wurde verwendet, um Geld auf geheime Bankkonten zu überweisen. Im Jahr 100 wurden mehr als 2010 Mitglieder des Verbrecherrings, der hinter dem Virus steckt, hauptsächlich in den USA, verhaftet. Heutzutage ist es nicht mehr so bekannt, aber ein Teil des Quellcodes des Virus lebt in neueren Botnet-Viren und -Würmern weiter.

Zeus verursachte einen dokumentierten Schaden von 100 Millionen US-Dollar. Aber die tatsächlichen Kosten in Bezug auf Produktivitätsverlust, Entfernung und undokumentierten Diebstahl sind zweifellos viel höher. Eine inflationsbereinigte Schätzung von 3 Milliarden US-Dollar beziffert die Kosten dieses Virus in heutigen Dollar auf 3.7 Milliarden US-Dollar.

7. Code Red – 2.4 Milliarden US-Dollar

Der 2001 erstmals entdeckte Computervirus Code Red war ein weiterer Wurm, der 975,000 Hosts befiel. Es zeigte die Worte „Von Chinesen gehackt!“ über infizierte Webseiten hinweg und lief vollständig im Speicher jedes Computers. In den meisten Fällen hinterließ es keine Spuren auf Festplatten oder anderen Speichern.

Die finanziellen Kosten werden auf 2.4 Milliarden US-Dollar geschätzt. Der Virus griff Websites infizierter Computer an und führte zu einem DDoS-Angriff (Distributed Denial of Service) auf die Website des Weißen Hauses der USA, www.whitehouse.gov. Tatsächlich musste das Weiße Haus seine IP-Adresse ändern, um sich gegen Cod Red zu verteidigen.

Kann Ihr Drucker einen Virus bekommen? Sehen Sie sich unsere coole Infografik an: Der Stand der Druckersicherheit

8. Slammer – 1.2 Milliarden US-Dollar

Der SQL-Slammer-Wurm kostete 750 schätzungsweise 200,000 Millionen US-Dollar bei 2003 Computerbenutzern. Dieser Computervirus wählte zufällig IP-Adressen aus, nutzte Schwachstellen aus und sendete sich an andere Computer weiter. Mithilfe dieser Opfermaschinen wurde ein DDoS-Angriff auf mehrere Internet-Hosts gestartet, wodurch der Internetverkehr erheblich verlangsamt wurde.

Der Slammer-Wurm traf Banken in den USA und Kanada besonders hart und führte dazu, dass an vielen Standorten Geldautomaten offline waren. Kunden der Imperial Bank of Commerce in Toronto hatten keinen Zugang zu Geldern. Der Angriff zeigte 2016 erneut sein hässliches Gesicht und startete von IP-Adressen in der Ukraine, China und Mexiko.

9. CryptoLocker – 665 Millionen US-Dollar

Glücklicherweise sind Ransomware-Angriffe wie der CryptoLocker-Virus aus dem Jahr 2013 seit ihrem Höhepunkt im Jahr 2017 zurückgegangen. Diese Malware griff mehr als 250,000 Computer an, indem sie deren Dateien verschlüsselte. Es wurde ein roter Lösegeldschein angezeigt, der die Benutzer darüber informierte, dass „Ihre wichtigen Dateien auf diesem Computer verschlüsselt wurden“. Der Notiz lag ein Zahlungsfenster bei.

Die Ersteller des Virus nutzten einen Wurm namens Gameover Zeus Botnet, um Kopien des CryptoLocker-Virus zu erstellen und zu versenden. Laut einem Bericht des Sicherheitsunternehmens Sophos kostet ein Ransomware-Angriff ein Unternehmen durchschnittlich 133,000 US-Dollar. Wenn wir schätzen, dass CryptoLocker 5,000 Unternehmen getroffen hat, würden sich die Gesamtkosten auf 665 Millionen US-Dollar belaufen.

Wohin geht die Cybersicherheit als nächstes? Sehen Sie sich unseren Leitfaden an: Die Zukunft der Cybersicherheit

10. Sasser – 500 Millionen Dollar

Der Sasser-Wurm wurde von einem 17-jährigen deutschen Informatikstudenten namens Sven Jaschan geschrieben. Er wurde 18 im Alter von 2004 Jahren verhaftet, nachdem ein Kopfgeld von 250,000 US-Dollar auf den Erfinder des Computervirus ausgesetzt worden war. Ein Freund von Jaschan teilte den Behörden mit, dass der Jugendliche nicht nur den Sasser-Wurm, sondern auch den schädlichen Netsky.AC-Angriff geschrieben habe.

Jaschan wurde zu einer Bewährungsstrafe verurteilt, nachdem festgestellt wurde, dass er zum Zeitpunkt des Schreibens der Malware minderjährig war. Der Sasser-Wurm hat Millionen von PCs zum Absturz gebracht, und obwohl einige Berichte den Schaden auf 18 Milliarden US-Dollar beziffern, deutet die relativ niedrige Infektionsrate auf wahrscheinlichere Kosten von 500 Millionen US-Dollar hin.

Andere bemerkenswerte Viren

Die Top 10 der schlimmsten Computerviren oben sind nur die hässliche Spitze eines gigantischen digitalen Eisbergs. Da alle drei Jahre eine Million neue Malware-Programme auftauchen, vermissen wir vielleicht den Wald wegen einiger herausragender Bäume. Hier sind nur einige weitere Viren, die im Laufe der Jahre verheerende Schäden angerichtet haben:

Mein Brief: Dieser Wurm versuchte, Daten von infizierten Computern zu sammeln, um eine Reihe von DDoS-Angriffen zu starten, war jedoch relativ einfach zu entfernen.

Yaha: Noch ein Wurm mit mehreren Varianten, der vermutlich das Ergebnis eines Cyberkrieges zwischen Pakistan und Indien ist.

Swen: Der in C++ geschriebene Computerwurm Swen hat sich so getarnt, dass er wie ein Betriebssystem-Update aus dem Jahr 2003 aussieht. Die finanziellen Kosten wurden auf 10.4 Milliarden US-Dollar geschätzt, sind jedoch nicht zuverlässig.

Sturmwurm: Dieser Wurm tauchte 2007 auf und griff Millionen von Computern mit einer E-Mail über drohendes schlechtes Wetter an.

Tanatos/Bugbear: Ein Keylogger-Virus aus dem Jahr 2002, der Finanzinstitute ins Visier nahm und sich in 150 Ländern verbreitete.

Sirkam: Ein Computerwurm aus dem Jahr 2001, der gefälschte E-Mails mit der Betreffzeile „Ich sende Ihnen diese Datei, um Ihren Rat einzuholen“ verwendete.

Explorezip: Dieser Wurm nutzte gefälschte E-Mails, um sich auf jedem Computer in Tausenden von lokalen Netzwerken zu verbreiten.

Melissa: Melissa, der gefährlichste Computervirus des Jahres 1999, schickte Kopien von sich selbst, die wie NSFW-Bilder aussahen. Das US-FBI schätzte die Reinigungs- und Reparaturkosten auf 80 Millionen US-Dollar.

Rückblende: Flashback, ein reiner Mac-Virus, infizierte 600,000 über 2012 Macs und infizierte sogar Apples Heimatbasis in Cupertino, Kalifornien. Im Jahr 2020 gibt es jetzt mehr Malware auf Macs als auf PCs.

Conficker: Dieser Virus aus dem Jahr 2009 infiziert immer noch viele Altsysteme und könnte erheblichen Schaden anrichten, wenn er jemals aktiviert wird.

Stuxnet: Dieser Wurm soll iranische Atomzentrifugen zerstört haben, indem er schädliche Anweisungen gesendet hat.

Die 10 schlimmsten Computerviren der Geschichte

Die 10 schlimmsten Computerviren der Geschichte

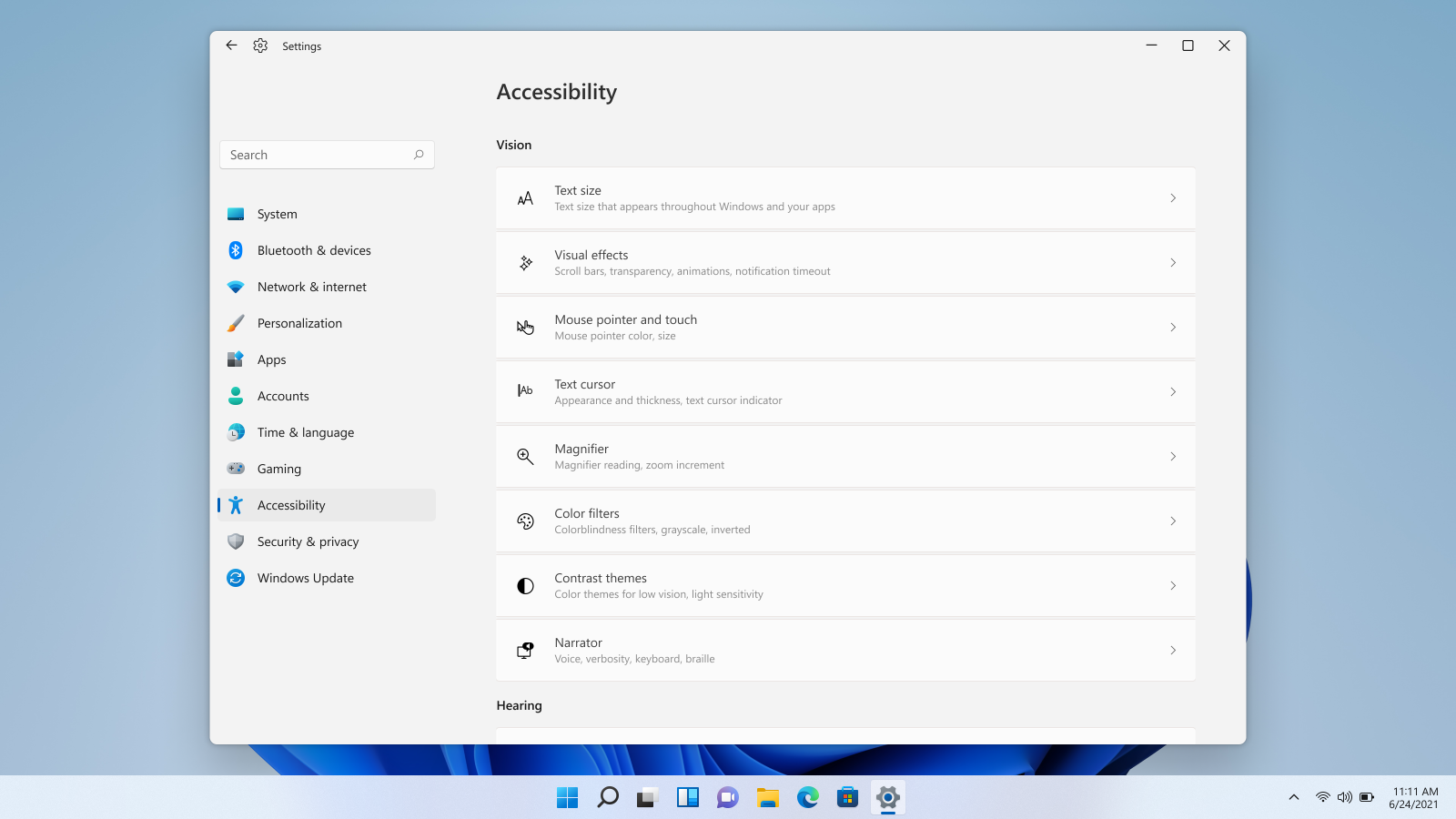

Windows 11 bietet verschiedene Möglichkeiten, Ihren Cursor hervorzuheben und darin leichter zu erkennen. Sie können den Mauszeiger vergrößern, invertieren oder seine Farbe ändern.

Windows 11 bietet verschiedene Möglichkeiten, Ihren Cursor hervorzuheben und darin leichter zu erkennen. Sie können den Mauszeiger vergrößern, invertieren oder seine Farbe ändern.