Seit der Veröffentlichung von Diablo 2 Resurrected ist einige Zeit vergangen und die Resonanz war insgesamt ziemlich gut. Die Leute genießen das alte klassische Spiel in HD. Auflösung und mit neuer und verbesserter Grafik. Leider gibt es bis heute immer noch einige Serverprobleme, die den Spielern das Spielerlebnis etwas verderben.

Die größten Verzögerungen und Serverabstürze sind auf spielentscheidende Ereignisse zurückzuführen. Wenn ein Spieler ein neues Online-Spiel erstellt, muss der Server viele Details aus der Datenbank abrufen und ein Spiel erstellen. Aufgrund des vorhandenen Legacy-Codes nimmt dieser Prozess einige Zeit in Anspruch und ist auf der Serverseite etwas anspruchsvoll. Obwohl der Code für einen moderneren Ansatz optimiert wurde, ist immer noch Legacy-Code vorhanden.

Die größten Verzögerungen und Serverabstürze sind auf spielentscheidende Ereignisse zurückzuführen. Wenn ein Spieler ein neues Online-Spiel erstellt, muss der Server viele Details aus der Datenbank abrufen und ein Spiel erstellen. Aufgrund des vorhandenen Legacy-Codes nimmt dieser Prozess einige Zeit in Anspruch und ist auf der Serverseite etwas anspruchsvoll. Obwohl der Code für einen moderneren Ansatz optimiert wurde, ist immer noch Legacy-Code vorhanden.

Ein weiterer Einflussfaktor auf die Leistung selbst ist das Spielerverhalten, genauer gesagt das Verhalten moderner Spieler. Wo Spieler gute Builds und Runs im Internet finden und dann zu farmspezifischen Gebieten oder Bossen gehen, um Beute oder Erfahrungspunkte zu holen, was im Gegenzug darauf hinausläuft, viele und kurze Runs zu machen, die durch das Erstellen von Spielen und deren Eliminierung nach dem Run erzielt werden. Kombinieren Sie dies nun mit der vorherigen Aussage zum Legacy-Server- und Datenbankcode, und Sie können 1 und 1 hinzufügen und sehen, inwieweit dies ein Problem sein könnte.

Viele kurze Spiele über Legacy-Code versetzen Spiele in einen Zustand, für den sie im Jahr 2001 nicht entwickelt wurden, und daher haben wir Probleme. Leider sind Lösungen, ohne den gesamten Code komplett neu zu schreiben, nicht sehr erfolgsversprechend und beinhalten eine Ratenbegrenzung, die Spieler daran hindert, in kurzer Zeit viele Spiele nacheinander zu erstellen, und möglicherweise sogar Anmeldewarteschlangen, die die Server entlasten.

Blizzard wandte sich an Leute im gesamten Unternehmen, sogar an alte Diablo 2-Entwickler, um um Rat zu fragen, und sie sagten, dass sie an Lösungen arbeiten, damit sie Einschränkungen aufheben und alles wieder gut laufen können.

EasyPDFCombine ist eine Browser-Erweiterung von Mindspark Inc. Diese Erweiterung soll Benutzern eine einfache und schnelle Möglichkeit bieten, verschiedene PDF-Dokumente für den einfachen Zugriff und die gemeinsame Nutzung in einer einzigen Datei zu kombinieren.

Wenn diese Erweiterung installiert ist, ändert sie Ihre Standardsuchmaschine in MyWay.com, sie kapert auch Ihre Startseite und die Seite „Neuer Tab“ und ändert sie in eine von MyWay unterstützte Suche. Während Sie mit dieser Erweiterung im Internet surfen, werden Ihnen während Ihrer Browsersitzungen zusätzliche Popup-Anzeigen, eingeblendete Anzeigen in Suchergebnissen und gesponserte Inhalte angezeigt. Diese Erweiterung wurde von mehreren Antivirenprogrammen als Browser-Hijacker markiert und es wird nicht empfohlen, sie auf Ihrem Computer zu behalten.

Tauchen wir also genauer in diesen coolen Handheld ein und finden wir heraus, warum er uns so gut gefällt.

Tauchen wir also genauer in diesen coolen Handheld ein und finden wir heraus, warum er uns so gut gefällt.

Hallo all die wunderbaren Menschen und willkommen zu unserem neuen Artikel, in dem wir etwas anders als sonst vorgehen und diskutieren, warum es keine so gute Idee ist, alte Elektronikgeräte im Haus aufzubewahren. Wir haben alle eine Schublade oder eine Tasche im Haus, und am Ende des Tages ist es wahrscheinlich nicht klug, diese Elektronik aufzubewahren, wenn sie eine Batterie enthält.

Da stellt sich natürlich die Frage, warum es eine schlechte Idee ist, alte Elektronikgeräte mit Batterien darin zu haben? Anders als bei einem Batterieausfall, bei dem beispielsweise einige AA-Batterien in der Rückseite eines alten Spielzeugs stecken bleiben, besteht das Risiko bei einem Ausfall einer Lithium-Ionen-Batterie nicht nur darin, dass das Batteriefach ausläuft und korrodiert, sondern dass es zu einem Brand der Batterie kommen kann quillt auf und die Gase (zusammen mit der gespeicherten Energie) machen die Batterie zu einer potenziellen Brandgefahr.

Das Gute daran ist, dass die Batterie nicht einfach so explodiert, sondern sich mit der Zeit verschlingt und immer größer wird, bis die Bruchgrenze erreicht ist und alle Feuerpausen verloren gehen. Wenn Sie also zufällig ein paar alte Geräte herumliegen haben, können Sie diese überprüfen und sehen, ob ein Schwellungsprozess begonnen hat. Wenn ja, entsorgen Sie dieses Teil des alten Geräts sofort ordnungsgemäß.

Wenn Sie das Gerät noch nicht loswerden möchten, ist es am besten, es ordnungsgemäß aufzuladen, um es aufzubewahren. Durch ordnungsgemäßes Laden bleiben die Batteriezellen und -schaltkreise in optimalem Zustand.

Während die Empfehlungen je nach Hersteller und Anwendung variieren, besteht allgemeiner Konsens darin, dass Lithium-Ionen-Batterien zu etwa 40 % aufgeladen werden sollten. (Einige Hersteller empfehlen stattdessen eine Aufladung von 50 % oder 60 %.)

Hier kommt es wirklich nicht auf den genauen Prozentsatz an. Wichtig ist, dass der Akku etwa bis zur halben Kapazität geladen ist und nicht mit völlig entladenem oder völlig vollem Akku gelagert wird.

Die Entladeraten von Lithium-Ionen-Akkus in vollständig ausgeschalteten Geräten sind sehr langsam, Sie sollten jedoch dennoch planen, die Ladung etwa alle 12 bis 18 Monate aufzuladen, um sie bei etwa 50 % zu halten.

Wenn Sie darüber hinausgehen möchten, bietet ein Aufbewahrungsbehälter aus Metall mit festem Deckel auf einem Kellerregal und einer darin enthaltenen Trockenmittelpackung zur Kontrolle der Feuchtigkeit optimale Bedingungen.

Haben Sie schon einmal ein E-Mail-Angebot erhalten, das ein wenig zu gut war, um wahr zu sein? Könnte ein Phishing-Versuch gewesen sein! Diese sind überall und können in vielen verschiedenen Formen auftreten.

Was genau ist Phishing, wie kann man es erkennen und wie kann man sich schützen?

Phishing (ausgesprochen wie „Angeln“) ist eine Art Cyberangriff, der den Benutzer dazu verleitet, der Quelle zu vertrauen und vertrauliche Informationen preiszugeben. Angeln ist die perfekte Analogie: Der Köder ist eine legitim aussehende Website, E-Mail oder Datei, und wenn Sie einen Bissen nehmen, können Ihre Identität, Bankdaten und vieles mehr preisgegeben und gestohlen werden.

Manche Phishing-Versuche sind unglaublich offensichtlich, andere sind sehr aufwändig. Wie bei den meisten Arten von Malware haben sich Cyberkriminelle mit Phishing äußerst gut auskennt und jeder kann darauf hereinfallen. Damit Sie es erkennen und vermeiden können, stellen wir Ihnen einige Phishing-Typen vor und geben Ihnen Tipps, was Sie tun können, wenn Sie mit ihnen konfrontiert werden.

Dies ist tatsächlich die häufigste Art von Phishing. Ein Cyberkrimineller erstellt eine E-Mail mit attraktiven Angeboten, legitim aussehenden Anhängen oder Links und lässt sie so aussehen, als ob sie von einer vertrauenswürdigen Quelle käme.

Es sieht zum Beispiel so aus, als käme es von Ihrer Bank oder Ihrem Lieblingshändler. Das Logo sieht echt aus und die Struktur der E-Mail kommt Ihnen bekannt vor, sodass Sie möglicherweise dazu verleitet werden, auf den darin enthaltenen anklickbaren Inhalt zu klicken.

Leider wird Ihr Gerät dadurch Malware ausgesetzt, die Ihre Daten an den Hacker weitergibt, der entscheiden kann, was mit ihnen weiter geschehen soll.

Wie im obigen Beispiel könnten Sie über Textnachrichten oder Social-Media-Nachrichten mit lukrativen Angeboten oder Links angesprochen werden. In der Regel scheinen die Nachrichten für den Benutzer relevant zu sein, da sie so aussehen, als ob sie sich auf die von Ihnen verwendeten Apps oder Dienste beziehen.

Voice-Phishing-Angriffe sind Schemata, die den Anschein erwecken, als kämen sie von einer glaubwürdigen Nummer. Normalerweise erhalten Sie einen Anruf zu Kreditkarten- oder Steuerfragen, der Sie in einen Zustand der Sorge versetzt und dazu führt, dass Sie am Telefon persönliche Daten preisgeben.

Spear-Phishing zielt normalerweise auf bestimmte Personen innerhalb eines Unternehmens ab, die wahrscheinlich Zugriff auf sensible Daten haben. Spear-Phisher verbringen Zeit damit, Informationen zu sammeln, die sie nutzen können, um möglichst vertrauenswürdige Personen zu erreichen. Sie beginnen in der Regel mit etwas Relevantem, beispielsweise der Erwähnung einer bevorstehenden Firmenveranstaltung, und stellen eine scheinbar legitime Anfrage.

Whaling ist eine ausgefeiltere Form des Spear-Phishing, das es auf Personen in noch stärkeren Positionen wie Führungskräfte oder hochrangige Personen abgesehen hat. Das ultimative Ziel besteht darin, sie dazu zu bringen, finanzielle oder andere vertrauliche Informationen zu übertragen, die dazu verwendet werden können, das gesamte Unternehmen zu gefährden.

BEC (Business E-Mail Compromise) ist eine spezielle Spear-Phishing-Technik, die per E-Mail ausgeführt wird. Es gibt zwar viele Möglichkeiten, dies zu erreichen, aber am häufigsten werden Sie Fälle sehen, in denen sich der Phisher als CEO oder eine ähnliche Führungskraft ausgibt oder als Mitarbeiter auf niedrigerer Ebene in bestimmten Positionen (z. B. Vertriebsleiter oder Finanzkontrolleur).

In der ersten Situation wendet sich der Imitator an Mitarbeiter und fordert sie auf, bestimmte Dateien zu übertragen oder Rechnungen zu bezahlen. Im zweiten Fall übernimmt der Phisher die Kontrolle über das E-Mail-Konto des Mitarbeiters und sendet falsche Anweisungen an andere Mitarbeiter, um an Daten und Informationen von diesen zu gelangen.

Es gibt viele Möglichkeiten, wie Sie auf einen Phishing-Versuch aufmerksam werden und ihn erkennen können. Hier sind einige Tipps:

Dies sind einige der Möglichkeiten, Phishing-Angriffe zu erkennen und zu verhindern. Allerdings tarnen sich Phisher manchmal etwas zu gut oder es kommt zu einem Fehlklick, und schon sind Sie der Malware ausgesetzt.

Dies wird jedoch nicht passieren, wenn Sie von Anfang an in leistungsstarke Schutzsoftware investieren. Ein gutes Antivirenprogramm wie Bitdefender schützt Sie davor, Opfer von Phishing-Betrügereien zu werden. Tatsächlich schützt es Sie insgesamt vor böswilligen Angriffen.

Ganz gleich, ob Sie sich Sorgen um Ihren Haushalt oder Ihr Unternehmen machen, es stehen zahlreiche verschiedene Pakete und Optionen zur Verfügung, die unterschiedliche Arten von Cybersicherheitsdiensten bieten. Nur so können Sie wirklich sicher sein, dass Sie nicht dem Risiko eines digitalen Angriffs ausgesetzt sind.

Waren Sie schon einmal Opfer von Phishern und wussten nicht, dass es sich dabei um etwas handelt, bis Sie diesen Artikel gelesen haben? Viele können das nachvollziehen. Schützen Sie sich, bevor es zu spät ist!

Der Video Download Converter ist eine potenziell unerwünschte Symbolleiste, die vom Mindspark Interactive-Netzwerk verbreitet wird. Diese Symbolleiste bietet Benutzern die Möglichkeit, YouTube- und andere Online-Videos herunterzuladen und zu konvertieren.

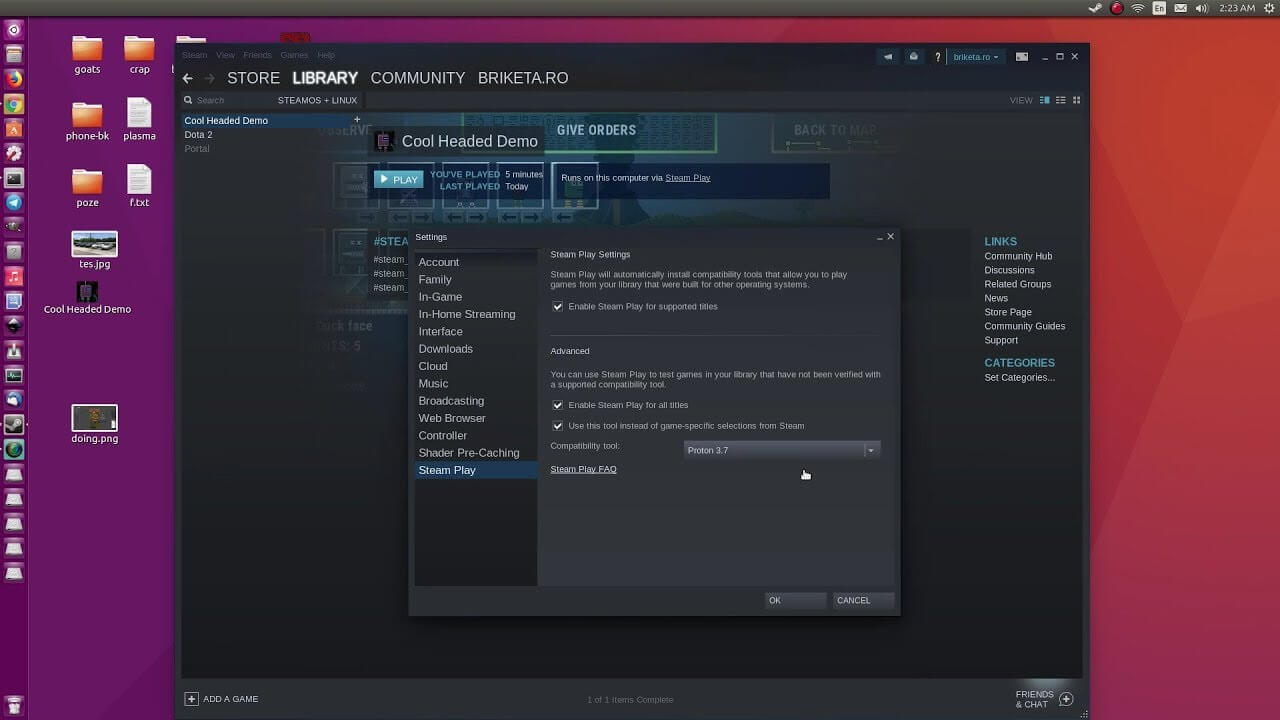

Obwohl dies auf den ersten Blick nützlich erscheinen mag, überwacht diese Symbolleiste die Surfaktivitäten der Benutzer und zeichnet besuchte Websites, angeklickte Links und sogar persönliche Daten auf, die sie später verwendet, um während Ihrer Browsersitzung eingefügte Werbung anzuzeigen. Wenn die Symbolleiste installiert ist, wird sie automatisch Ihre Homepage und Suchmaschine kapern und sie auf MyWay.com umstellen. Diese Suchmaschine verwendet Google, um Ihre Suchergebnisse anzuzeigen, fügt jedoch Anzeigen in die Suchergebnisse ein, um Werbeeinnahmen zu generieren. Mehrere Antivirenscanner haben VideoDownloadManager als Browser-Hijacker erkannt und empfehlen daher nicht, ihn auf Ihrem Computer zu belassen. Entgegen der landläufigen Meinung gibt es viele Benutzer, die ein Linux-Betriebssystem verwenden. Linux bietet hervorragende Sicherheit und Arbeitsumgebung und 96.3 % der 1 Million weltweit führenden Server laufen unter Linux. 90 % der gesamten Cloud-Infrastruktur läuft unter Linux und praktisch alle besten Cloud-Hosts verwenden es. Da das Spielen unter Linux jedoch begrenzt ist, bietet Steam Proton eine Gaming-Lösung von Valve.

Entgegen der landläufigen Meinung gibt es viele Benutzer, die ein Linux-Betriebssystem verwenden. Linux bietet hervorragende Sicherheit und Arbeitsumgebung und 96.3 % der 1 Million weltweit führenden Server laufen unter Linux. 90 % der gesamten Cloud-Infrastruktur läuft unter Linux und praktisch alle besten Cloud-Hosts verwenden es. Da das Spielen unter Linux jedoch begrenzt ist, bietet Steam Proton eine Gaming-Lösung von Valve.

Sobald es geöffnet ist, klicken Sie auf Geräte-Manager Um es zu öffnen, sollten Sie einen Treiber-Gerätefehler in Windows sofort beim Aufrufen des Geräte-Managers sehen. Daneben wird ein gelbes Ausrufezeichen angezeigt. Der rechten Maustaste auf darauf und wählen Treiber-Update.

Sobald es geöffnet ist, klicken Sie auf Geräte-Manager Um es zu öffnen, sollten Sie einen Treiber-Gerätefehler in Windows sofort beim Aufrufen des Geräte-Managers sehen. Daneben wird ein gelbes Ausrufezeichen angezeigt. Der rechten Maustaste auf darauf und wählen Treiber-Update.