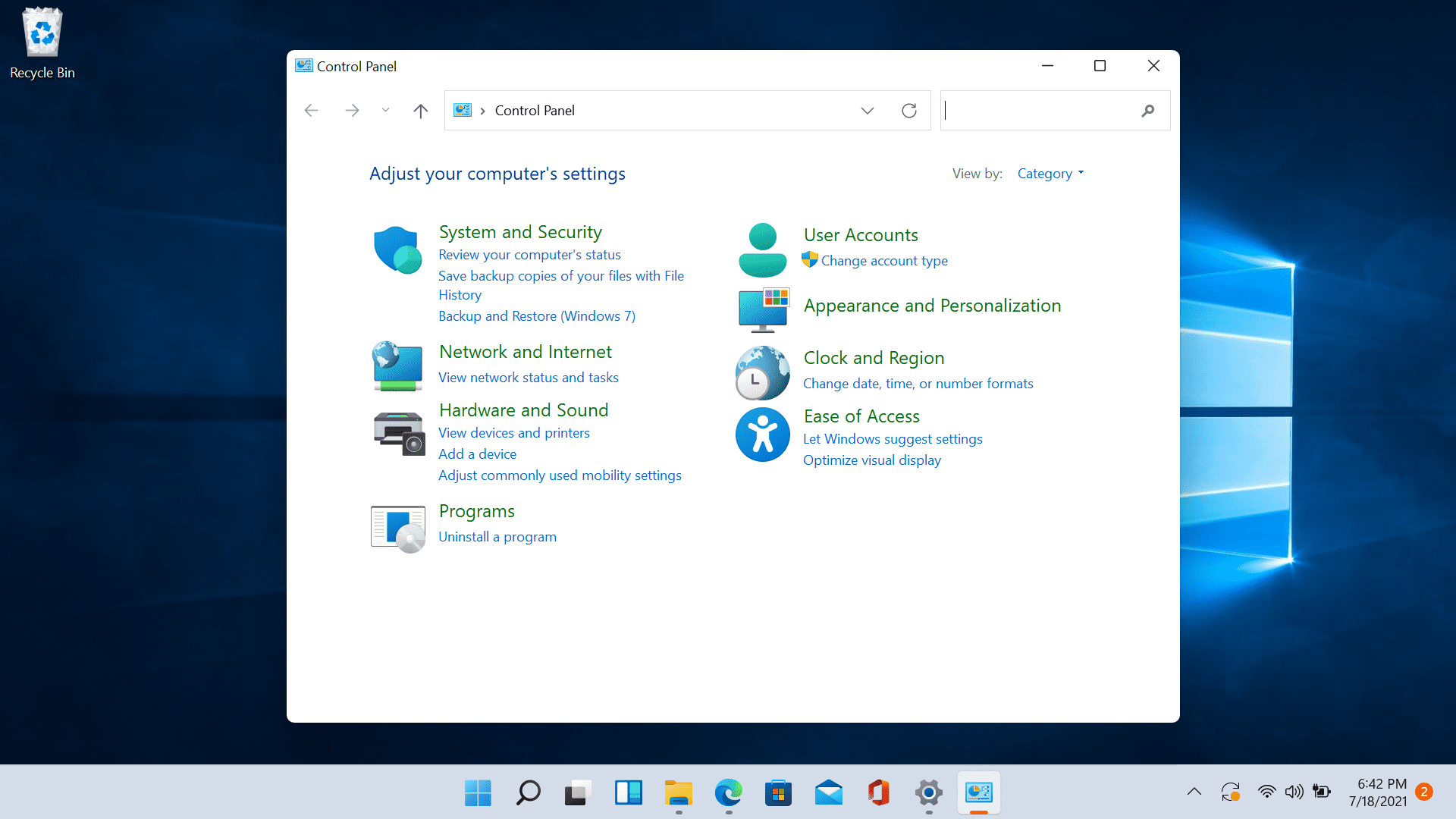

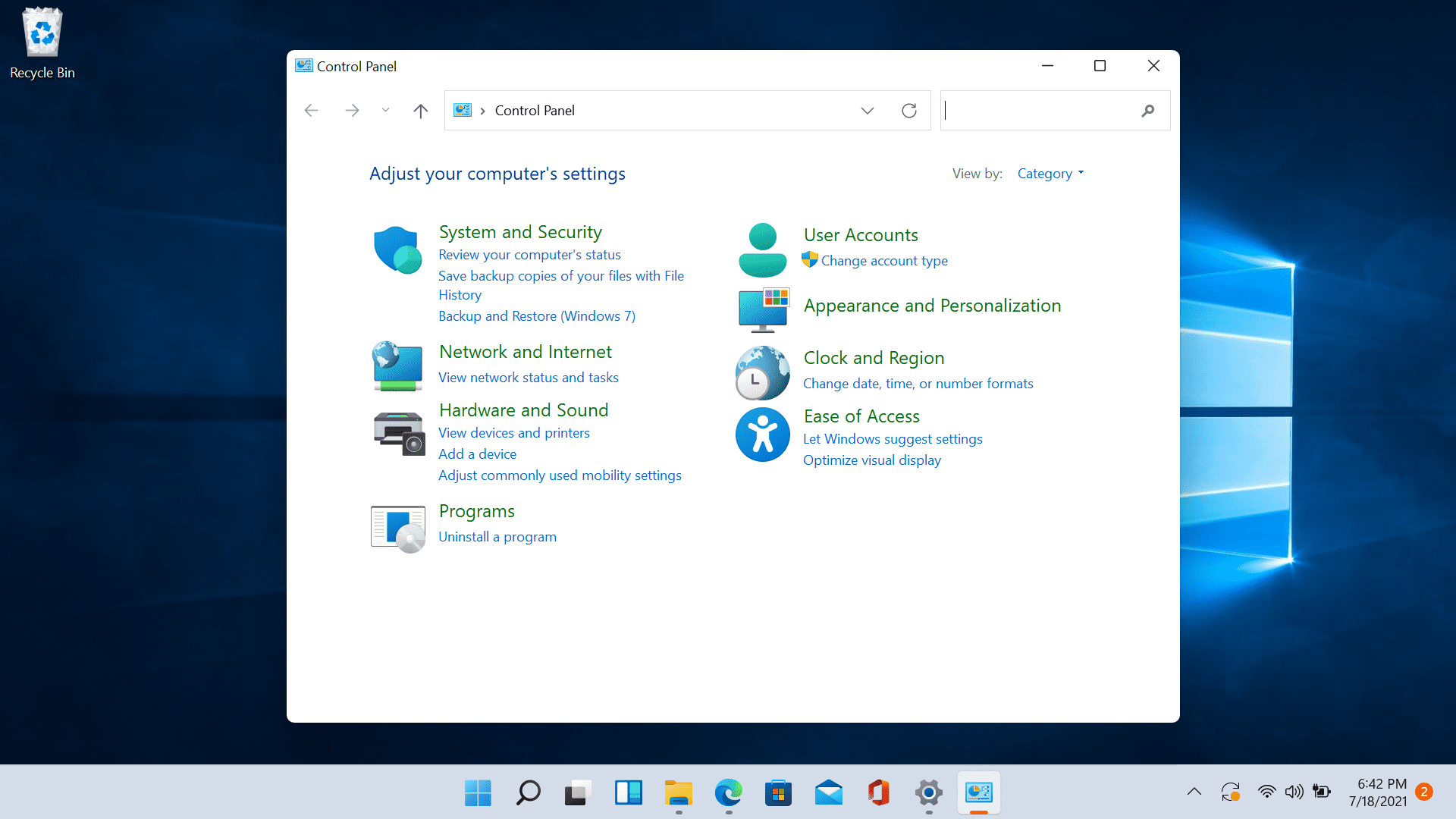

Da das Systemsteuerungssymbol selbst etwas nicht sofort sichtbar ist, sobald Sie auf die Startschaltfläche klicken, stellen wir Ihnen einige Möglichkeiten vor, es zu öffnen, damit Sie jedes gewünschte Detail ändern können.

Da das Systemsteuerungssymbol selbst etwas nicht sofort sichtbar ist, sobald Sie auf die Startschaltfläche klicken, stellen wir Ihnen einige Möglichkeiten vor, es zu öffnen, damit Sie jedes gewünschte Detail ändern können.

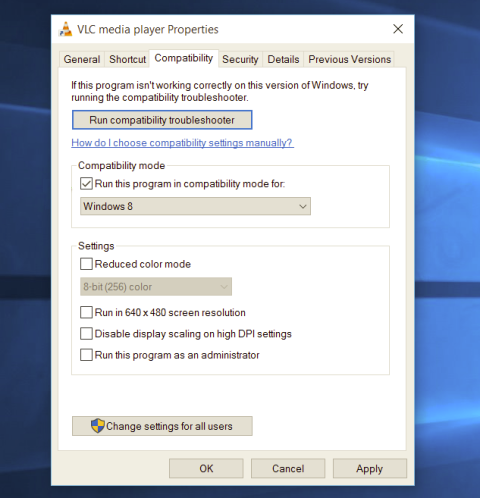

Jedes Mal, wenn Sie eine Anwendung in Ihrem Windows 11-Betriebssystem öffnen, wird diese mit Standardrechten geöffnet. Bitte beachten Sie, dass Ihre Kontoberechtigungen und Anwendungsberechtigungen zwei verschiedene Dinge sind. Sie sind möglicherweise der Administrator des Systems, aber wenn Sie die App öffnen, wird sie immer noch mit Standardberechtigungen geöffnet.

Meistens ist es in Ordnung, Anwendungen mit typischen Einstellungen auszuführen, aber von Zeit zu Zeit kann es vorkommen, dass einige Anwendungen mit Administratorrechten ausgeführt werden müssen, damit sie ordnungsgemäß funktionieren. In diesem Fall ist dies sehr einfach: Klicken Sie einfach mit der rechten Maustaste und wählen Sie „Als Administrator ausführen“.

Meistens ist es in Ordnung, Anwendungen mit typischen Einstellungen auszuführen, aber von Zeit zu Zeit kann es vorkommen, dass einige Anwendungen mit Administratorrechten ausgeführt werden müssen, damit sie ordnungsgemäß funktionieren. In diesem Fall ist dies sehr einfach: Klicken Sie einfach mit der rechten Maustaste und wählen Sie „Als Administrator ausführen“.

Obwohl es sich um eine sehr einfache Lösung handelt, kann es ziemlich ärgerlich sein, wenn die App täglich oder sogar mehrmals am Tag ausgeführt wird. Wenn dies der Fall ist, kann es eine entmutigende Aufgabe sein, mit der rechten Maustaste zu klicken und sich für die Ausführung als Administrator zu entscheiden. Manchmal vergisst man in der Hitze der Arbeit sogar, es so auszuführen, und es könnten unvorhergesehene Konsequenzen auftreten.

Glücklicherweise gibt es einen einfachen Hack, mit dem Sie die ausgewählte Anwendung jedes Mal als Administrator mit einem einfachen Doppelklick öffnen können.

Von nun an wird jedes Mal, wenn Sie eine Anwendung normal mit einem Doppelklick öffnen, diese mit Administratorrechten geöffnet.

Da das Systemsteuerungssymbol selbst etwas nicht sofort sichtbar ist, sobald Sie auf die Startschaltfläche klicken, stellen wir Ihnen einige Möglichkeiten vor, es zu öffnen, damit Sie jedes gewünschte Detail ändern können.

Da das Systemsteuerungssymbol selbst etwas nicht sofort sichtbar ist, sobald Sie auf die Startschaltfläche klicken, stellen wir Ihnen einige Möglichkeiten vor, es zu öffnen, damit Sie jedes gewünschte Detail ändern können.

Buzzdock ist eine Browsererweiterung. Buzzdock wird nach der Installation automatisch in IE und Chrome aktiviert und Sie können Buzzdock ohne weitere Maßnahmen verwenden. Wenn Sie sich dafür entscheiden, die Leistung von Buzzdock zu optimieren, werden die Einstellungspräferenzen Ihres Browsers nach der Installation möglicherweise angepasst. Diese Browsererweiterung ändert Ihren Standardsuchanbieter in die benutzerdefinierte Suche von Buzzdock.com. Es zeigt zusätzliche unerwünschte Werbung, Banner und gesponserte Links auf den von Ihnen besuchten Webseiten an und kapert die Startseite Ihres Browsers. Diese Browsererweiterung wurde von vielen Antiviren-Scanprogrammen als Malware gekennzeichnet.

Verstöße gegen Websites und der Diebstahl von Benutzerdaten sind in der Welt des Internets nichts Neues. Obwohl es sich um eine sehr unangenehme Erfahrung handelt, kommt es selbst auf einigen hochwertigen Websites immer noch vor. In diesem Artikel konzentrieren wir uns nicht darauf, wie Sie verhindern können, das Ziel eines solchen Angriffs zu werden, denn das können Sie wirklich nicht. Das ist zwar möglich, wenn Sie sich dafür entscheiden, Ihre Daten überhaupt nicht auf Websites zu veröffentlichen, aber sagen wir einfach, dazu sind Sie nicht bereit.

In diesem Fall haben Sie also einige Social-Media-, Forum- oder Gaming-Konten, haben aber gehört, dass der Dienst gehackt wurde und dass Ihre E-Mail-Adresse oder Ihr Passwort gestohlen werden könnten. In diesem Fall müssen Sie sich natürlich nur beim Dienst anmelden und Ihr Passwort ändern. Aber was passiert, wenn Sie überhaupt nicht wissen, dass der Dienst beeinträchtigt wurde?

In diesem Fall haben Sie also einige Social-Media-, Forum- oder Gaming-Konten, haben aber gehört, dass der Dienst gehackt wurde und dass Ihre E-Mail-Adresse oder Ihr Passwort gestohlen werden könnten. In diesem Fall müssen Sie sich natürlich nur beim Dienst anmelden und Ihr Passwort ändern. Aber was passiert, wenn Sie überhaupt nicht wissen, dass der Dienst beeinträchtigt wurde?

Die Mozilla Foundation hat sich offenbar die gleiche Frage gestellt und beschlossen, uns zu helfen. Sie haben einen kostenlosen Onlinedienst eingerichtet, bei dem Sie einfach durch Eingabe Ihrer E-Mail-Adresse herausfinden können, ob Ihre E-Mails oder Daten in irgendeiner Weise kompromittiert wurden.

Gehen Sie zu https://monitor.firefox.com/ Und schauen Sie es sich an: Wenn Sie feststellen, dass es eine Website gibt, von der Sie nicht wussten, dass sie gehackt wurde, ändern Sie sofort Ihr Passwort, und wenn Sie dasselbe Passwort für irgendetwas anderes verwendet haben (ich hoffe nicht), ändern Sie es ebenfalls.

takeown / f FileNameAndPathHinweis: Im angegebenen Befehl stellt „FileNameAndPath“ den Namen und den Pfad der beschädigten Datei dar. Die beschädigte Datei heißt beispielsweise „wuapi.dll“, dann müssen Sie „takeown /f C:/Windows/System32/wuapi.dll“ eingeben. Schritt 5: Als Nächstes müssen Sie den Administratoren vollständigen Zugriff und Kontrolle auf die beschädigte Datei gewähren. Dies können Sie erneut über die Eingabeaufforderung tun. Schritt 6: Geben Sie in der Eingabeaufforderung mit erhöhten Rechten den folgenden Befehl ein, um ihn auszuführen:

icacls FileNameAndPath / GRANT ADMINISTRATOREN: FHinweis: Wir werden die wuapi.dll erneut als Beispiel verwenden. Der Befehl sollte also wie folgt lauten: icacls „C:/Windows/System32/wuapi.dll /grant Administrators: F“. Schritt 7: Jetzt müssen Sie nur noch die beschädigte Systemdatei durch eine gute Kopie von einer vertrauenswürdigen Quelle ersetzen. Sobald Sie eine Kopie haben, öffnen Sie erneut eine Eingabeaufforderung mit erhöhten Rechten und führen Sie den folgenden Befehl aus:

Kopieren Sie NewFileLocation FileNameAndPathHinweis: Im oben angegebenen Befehl ist „NewFileLocation“ der Ort, an dem Sie die Kopie der Datei gespeichert haben. Wenn Sie es beispielsweise auf Ihrem Desktop gespeichert haben, sollte es so aussehen: „Kopieren Sie C:/Benutzer/“ /Desktop/wuapi.dll C:/windows/system32/wuapi.dll“

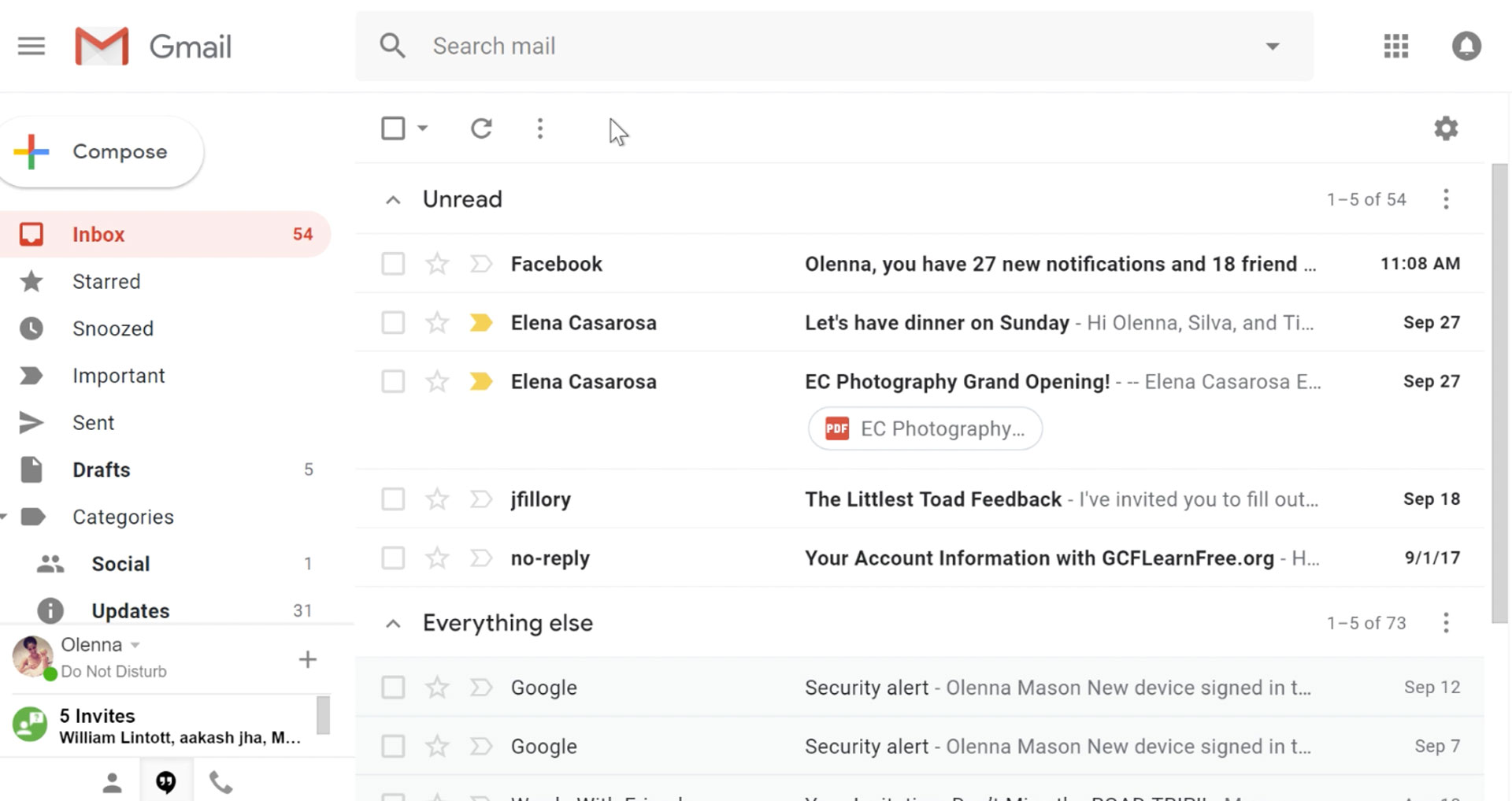

Es wäre sehr schwierig, überhaupt eine kostenlose E-Mail-Liste zu erstellen, ohne Googles Gmail zu erwähnen. Bereits im Jahr 2004 als reiner Einladungsdienst eingeführt, entwickelte es sich im Laufe der Zeit zur beliebtesten E-Mail-Plattform, vor allem aufgrund der Tatsache, dass Google kostenlose E-Mail-Konten anbietet. Über Gmail selbst gibt es viel Gutes zu sagen, der größte Teil des Bereichs ist aufgeräumt und der größte Platz ist für E-Mail selbst reserviert, sodass sich Benutzer auf das Wesentliche konzentrieren können. Der WEB-Client selbst bedeutet, dass Sie keine Anwendung auf Ihrem Gerät installieren müssen. Über Google Chrome können Sie Gmail jedoch auch offline nutzen, was Ihnen bei Bedarf Flexibilität bietet. Die Möglichkeit, andere Konten wie Outlook, Yahoo usw. zu verbinden und zu verwalten, macht Gmail noch attraktiver, und die Schlummerfunktion ist ein wirklich nettes kleines Detail, das E-Mail-Benachrichtigungen anhält, wenn Sie sich auf andere Dinge konzentrieren müssen. Das Fehlen der Organisation von Nachrichten in Ordnern ist etwas verwirrend, da Gmail über ein eigenes, einzigartiges Label-System verfügt. Manchmal benötige ich jedoch eine alte, zuverlässige Möglichkeit, E-Mails in Ordnern zu speichern. Alles in allem ist Gmail ein großartiger Dienst und bietet ein großartiges E-Mail-Erlebnis für unterwegs.

Es wäre sehr schwierig, überhaupt eine kostenlose E-Mail-Liste zu erstellen, ohne Googles Gmail zu erwähnen. Bereits im Jahr 2004 als reiner Einladungsdienst eingeführt, entwickelte es sich im Laufe der Zeit zur beliebtesten E-Mail-Plattform, vor allem aufgrund der Tatsache, dass Google kostenlose E-Mail-Konten anbietet. Über Gmail selbst gibt es viel Gutes zu sagen, der größte Teil des Bereichs ist aufgeräumt und der größte Platz ist für E-Mail selbst reserviert, sodass sich Benutzer auf das Wesentliche konzentrieren können. Der WEB-Client selbst bedeutet, dass Sie keine Anwendung auf Ihrem Gerät installieren müssen. Über Google Chrome können Sie Gmail jedoch auch offline nutzen, was Ihnen bei Bedarf Flexibilität bietet. Die Möglichkeit, andere Konten wie Outlook, Yahoo usw. zu verbinden und zu verwalten, macht Gmail noch attraktiver, und die Schlummerfunktion ist ein wirklich nettes kleines Detail, das E-Mail-Benachrichtigungen anhält, wenn Sie sich auf andere Dinge konzentrieren müssen. Das Fehlen der Organisation von Nachrichten in Ordnern ist etwas verwirrend, da Gmail über ein eigenes, einzigartiges Label-System verfügt. Manchmal benötige ich jedoch eine alte, zuverlässige Möglichkeit, E-Mails in Ordnern zu speichern. Alles in allem ist Gmail ein großartiger Dienst und bietet ein großartiges E-Mail-Erlebnis für unterwegs.

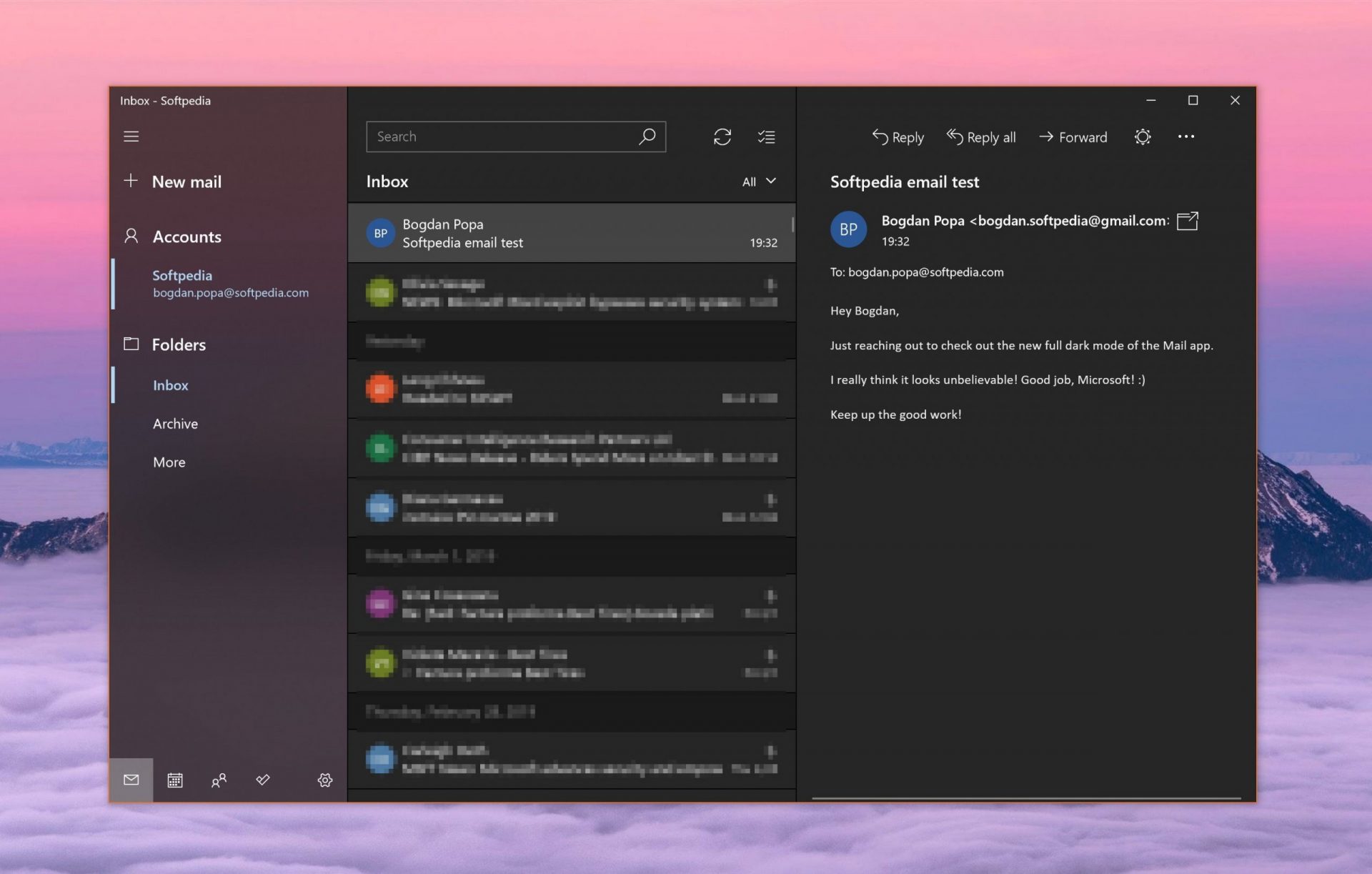

Der kostenlose Windows-E-Mail-Client, einfach Mail genannt, ist das, was früher Outlook Express hieß. Mail selbst kann mit anderen gängigen Konten wie Google Gmail-Konto, Yahoo, iCloud usw. zusammenarbeiten. Da es mit dem Windows-Betriebssystem geliefert wird und sich sehr gut in Microsoft Kalender integrieren lässt, ist dieser E-Mail-Client für viele die erste Wahl. Auf der negativen Seite könnte ich sagen, dass es sich um eine abgespeckte Version von Outlook handelt, bei der es sich um eine kostenpflichtige Lösung handelt, sodass einige Funktionen fehlen, wenn wir die beiden vergleichen würden. Insgesamt ein einfacher und netter E-Mail-Client, der Ihre Zeit wert ist, insbesondere wenn Sie auf der Windows-Plattform arbeiten.

Der kostenlose Windows-E-Mail-Client, einfach Mail genannt, ist das, was früher Outlook Express hieß. Mail selbst kann mit anderen gängigen Konten wie Google Gmail-Konto, Yahoo, iCloud usw. zusammenarbeiten. Da es mit dem Windows-Betriebssystem geliefert wird und sich sehr gut in Microsoft Kalender integrieren lässt, ist dieser E-Mail-Client für viele die erste Wahl. Auf der negativen Seite könnte ich sagen, dass es sich um eine abgespeckte Version von Outlook handelt, bei der es sich um eine kostenpflichtige Lösung handelt, sodass einige Funktionen fehlen, wenn wir die beiden vergleichen würden. Insgesamt ein einfacher und netter E-Mail-Client, der Ihre Zeit wert ist, insbesondere wenn Sie auf der Windows-Plattform arbeiten.

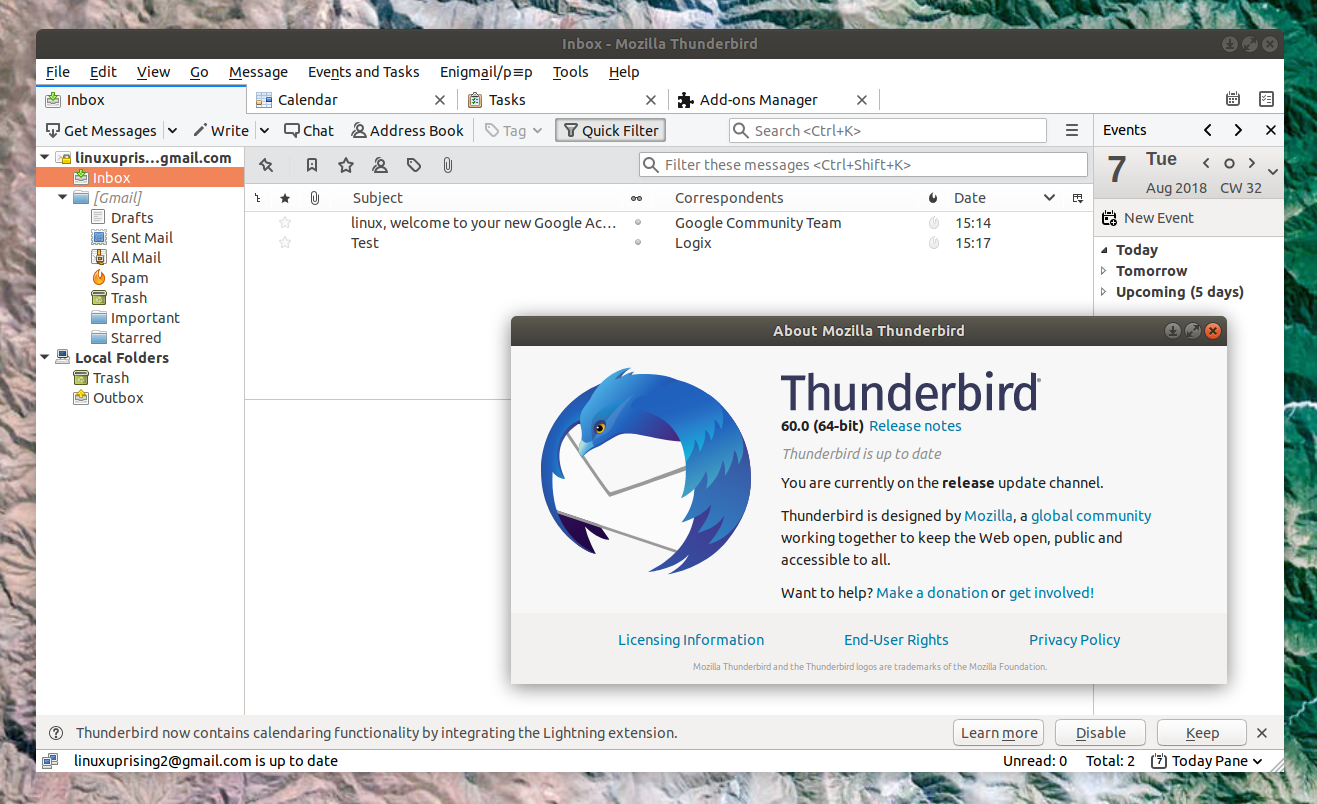

Großartiger E-Mail-Client, der in seinen Funktionen mit kostenpflichtigen und Premium-Lösungen großer Technologieunternehmen übereinstimmt. Ausgestattet mit zahlreichen Anpassungs- und Neugestaltungsoptionen bietet dieser E-Mail-Client für seinen kostenlosen Preis viel. Es wird auch von der Mozilla-Community vorangetrieben, die sich auf Datenschutz und Sicherheit konzentriert. Es kann mit jedem E-Mail-Dienst verwendet werden, ist leichtgewichtig und hat ein klares Erscheinungsbild, obwohl das Erscheinungsbild selbst stark angepasst werden kann. Die schlechte Seite ist, dass der Client selbst auf E-Mail-Dienste angewiesen ist, um cloudbasierte E-Mails bereitzustellen. Wenn Sie Ihre E-Mails also über einen Dienst empfangen, der selbst keinen cloudbasierten Dienst hat, werden alle Ihre empfangenen E-Mails auf dem Computer gesperrt wo Sie sie erhalten haben. Auch die Anpassung kann für den durchschnittlichen Computerbenutzer manchmal etwas zu technisch sein. Alles in allem ist Thunderbird ein großartiger E-Mail-Client und es wäre aus technischen Gründen eine Schande, ihn nicht zu verwenden. Wenn Sie einen zuverlässigen und sicheren E-Mail-Client auf einem einzelnen Computer benötigen, sind Sie bei Thunderbird genau richtig.

Großartiger E-Mail-Client, der in seinen Funktionen mit kostenpflichtigen und Premium-Lösungen großer Technologieunternehmen übereinstimmt. Ausgestattet mit zahlreichen Anpassungs- und Neugestaltungsoptionen bietet dieser E-Mail-Client für seinen kostenlosen Preis viel. Es wird auch von der Mozilla-Community vorangetrieben, die sich auf Datenschutz und Sicherheit konzentriert. Es kann mit jedem E-Mail-Dienst verwendet werden, ist leichtgewichtig und hat ein klares Erscheinungsbild, obwohl das Erscheinungsbild selbst stark angepasst werden kann. Die schlechte Seite ist, dass der Client selbst auf E-Mail-Dienste angewiesen ist, um cloudbasierte E-Mails bereitzustellen. Wenn Sie Ihre E-Mails also über einen Dienst empfangen, der selbst keinen cloudbasierten Dienst hat, werden alle Ihre empfangenen E-Mails auf dem Computer gesperrt wo Sie sie erhalten haben. Auch die Anpassung kann für den durchschnittlichen Computerbenutzer manchmal etwas zu technisch sein. Alles in allem ist Thunderbird ein großartiger E-Mail-Client und es wäre aus technischen Gründen eine Schande, ihn nicht zu verwenden. Wenn Sie einen zuverlässigen und sicheren E-Mail-Client auf einem einzelnen Computer benötigen, sind Sie bei Thunderbird genau richtig.

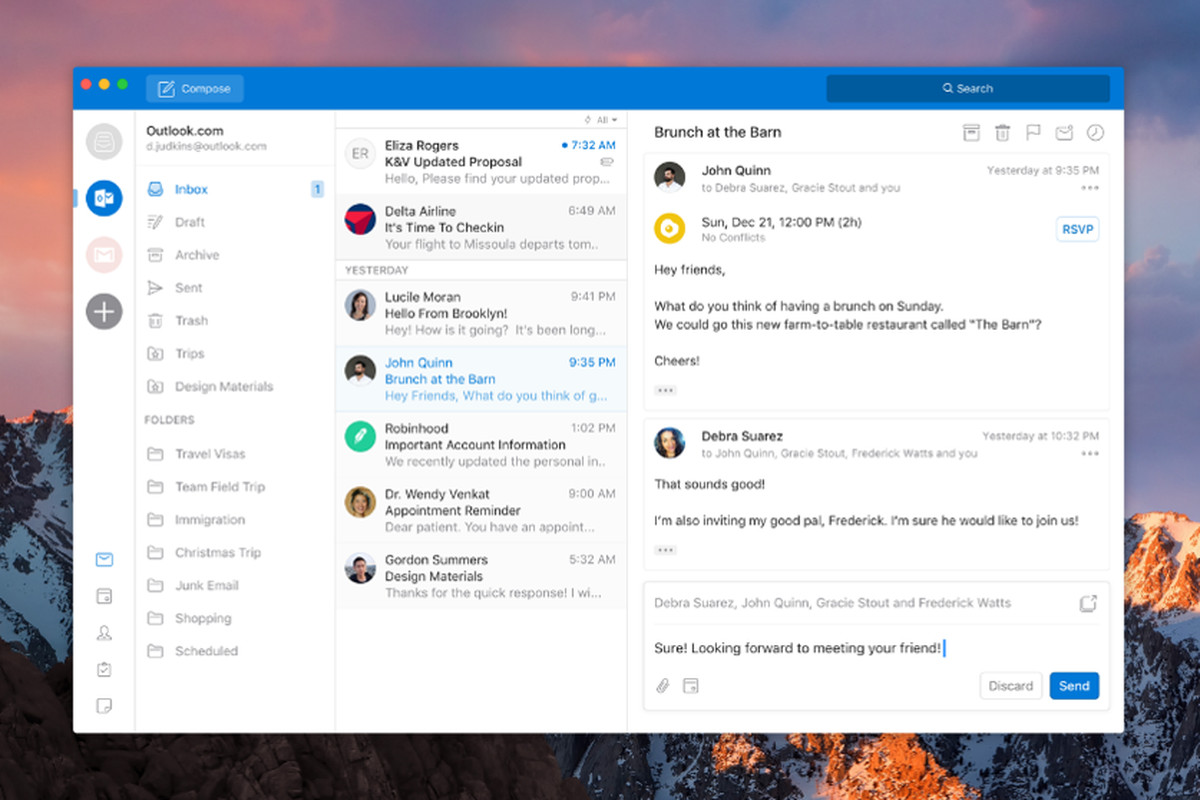

Outlook ist Teil der Microsoft Office-Suite und erfreut sich als einer der ältesten E-Mail-Clients immer noch großer Beliebtheit und wird von vielen Benutzern und Unternehmen angenommen. Die enge Integration mit allen Microsoft-Diensten und die vollständige Integration mit Kalender machen es zu einem der, wenn nicht sogar besten E-Mail-Clients auf dem Markt. Outlook verfügt außerdem über einen kostenlosen Onlinedienst, der auch für den persönlichen Gebrauch völlig kostenlos ist. Der Nachteil besteht darin, dass Sie es nicht als separates Produkt erwerben können, wenn Sie eine andere Business-Version als Teil der Office-Suite wünschen. Das endgültige Urteil wäre, dass dies vielleicht der beste E-Mail-Client auf dem Markt ist, aber der große Nachteil ist, dass es außerhalb der Office-Suite keine Desktop-Version gibt.

Outlook ist Teil der Microsoft Office-Suite und erfreut sich als einer der ältesten E-Mail-Clients immer noch großer Beliebtheit und wird von vielen Benutzern und Unternehmen angenommen. Die enge Integration mit allen Microsoft-Diensten und die vollständige Integration mit Kalender machen es zu einem der, wenn nicht sogar besten E-Mail-Clients auf dem Markt. Outlook verfügt außerdem über einen kostenlosen Onlinedienst, der auch für den persönlichen Gebrauch völlig kostenlos ist. Der Nachteil besteht darin, dass Sie es nicht als separates Produkt erwerben können, wenn Sie eine andere Business-Version als Teil der Office-Suite wünschen. Das endgültige Urteil wäre, dass dies vielleicht der beste E-Mail-Client auf dem Markt ist, aber der große Nachteil ist, dass es außerhalb der Office-Suite keine Desktop-Version gibt.

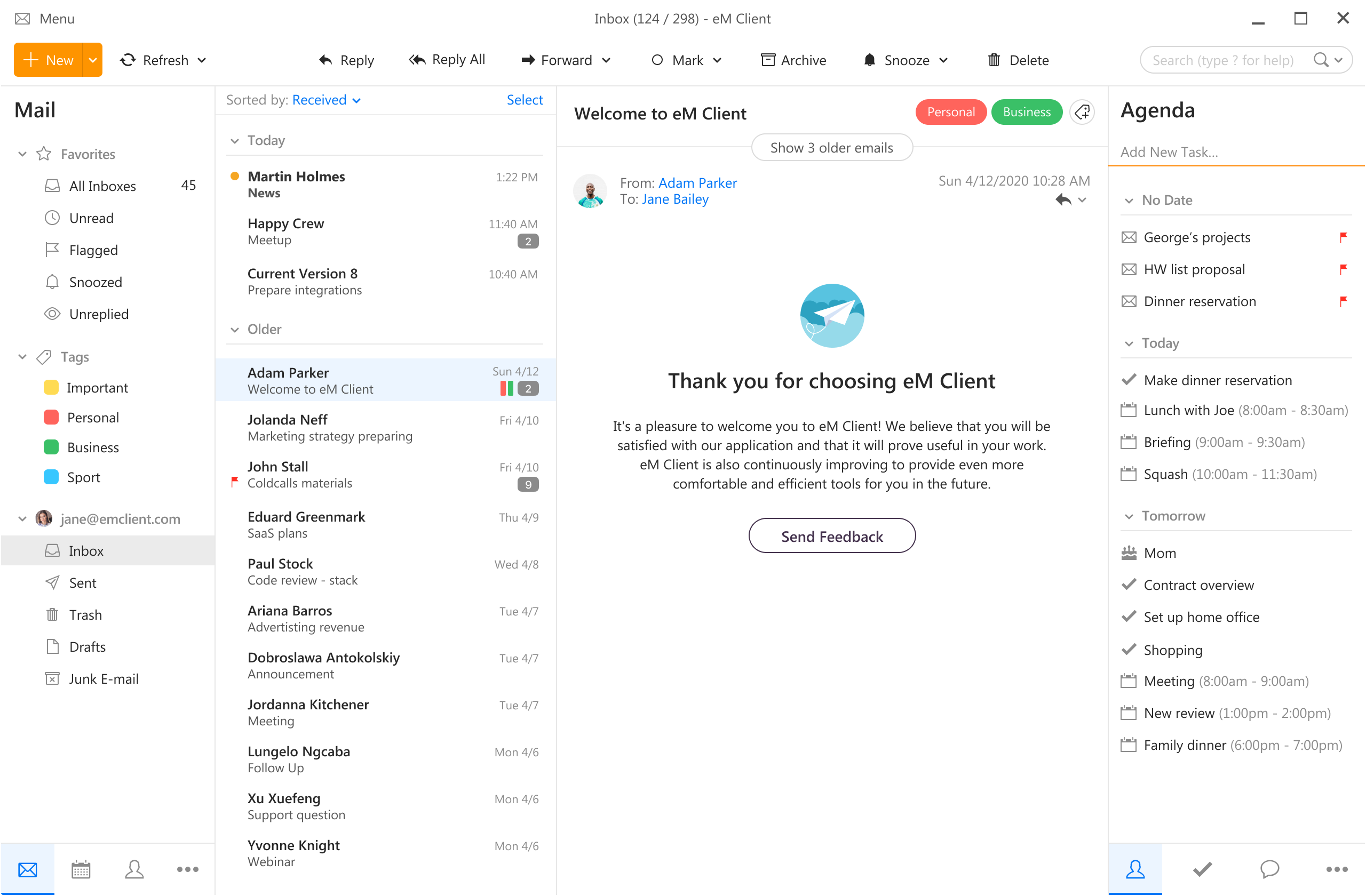

eM Client bietet eine Vielzahl von Funktionen, darunter einen Kalender, Kontakte und Chat. Unterstützung wird für alle wichtigen E-Mail-Dienste bereitgestellt, einschließlich Gmail, Yahoo, iCloud und Outlook.com. Die neueste Version bietet außerdem PGP-Verschlüsselung, Live-Backup, grundlegende Bildbearbeitungsfunktionen und automatische Antworten für Gmail. Sein automatisches System macht es sehr einfach, E-Mails von anderen Diensten zu erhalten, da keine manuellen Einstellungen erforderlich sind. Sie müssen lediglich Ihre E-Mail-Adresse eingeben und eM Client erledigt alles andere automatisch. Ein einmaliger Kauf ist nicht teuer und bietet möglicherweise einige Funktionen, die einigen kostenlosen Kunden fehlen. Probieren Sie es mit einer kostenlosen Testversion aus und finden Sie heraus, ob es das Richtige für Sie ist.

eM Client bietet eine Vielzahl von Funktionen, darunter einen Kalender, Kontakte und Chat. Unterstützung wird für alle wichtigen E-Mail-Dienste bereitgestellt, einschließlich Gmail, Yahoo, iCloud und Outlook.com. Die neueste Version bietet außerdem PGP-Verschlüsselung, Live-Backup, grundlegende Bildbearbeitungsfunktionen und automatische Antworten für Gmail. Sein automatisches System macht es sehr einfach, E-Mails von anderen Diensten zu erhalten, da keine manuellen Einstellungen erforderlich sind. Sie müssen lediglich Ihre E-Mail-Adresse eingeben und eM Client erledigt alles andere automatisch. Ein einmaliger Kauf ist nicht teuer und bietet möglicherweise einige Funktionen, die einigen kostenlosen Kunden fehlen. Probieren Sie es mit einer kostenlosen Testversion aus und finden Sie heraus, ob es das Richtige für Sie ist.

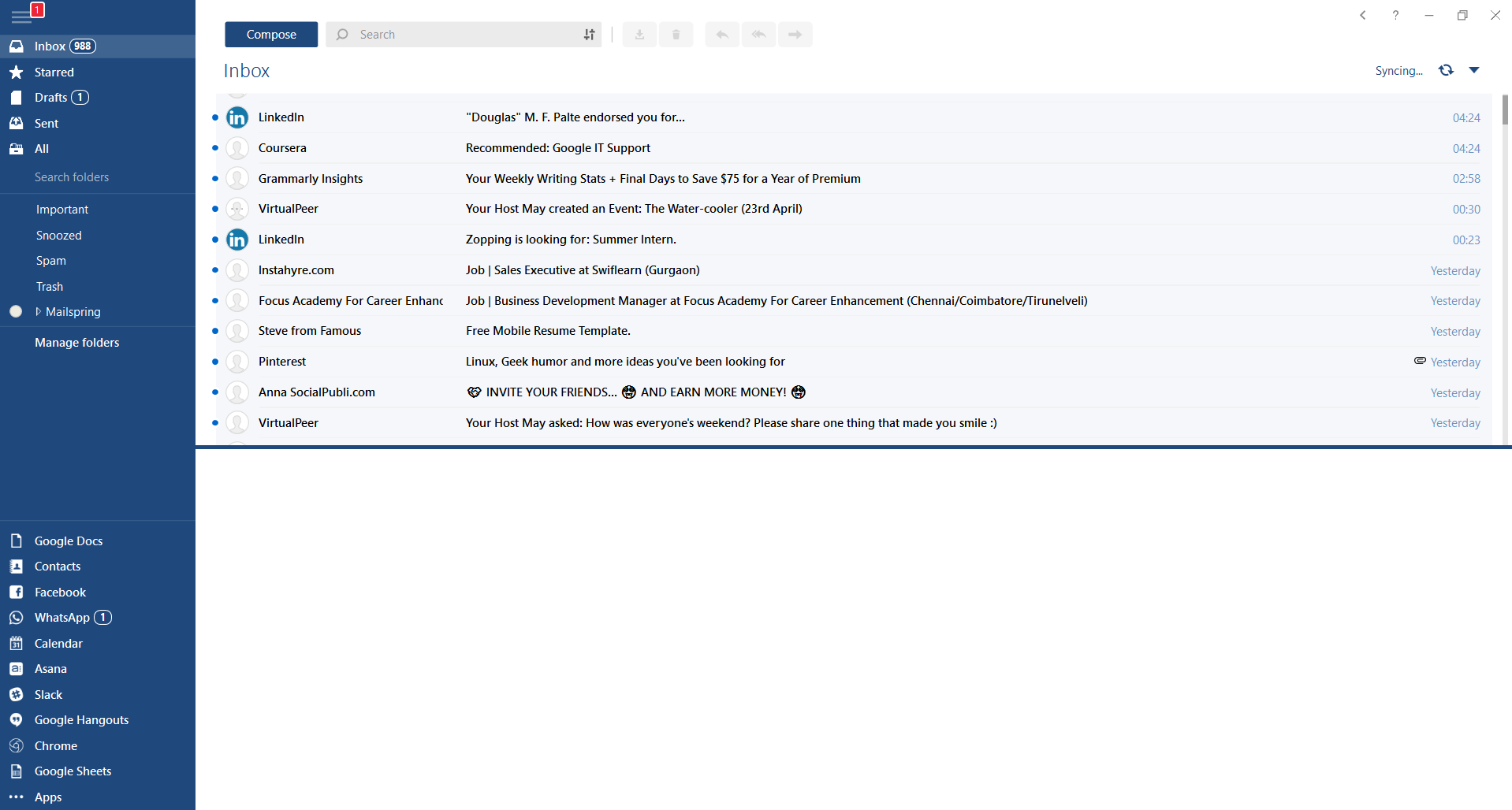

Das Hauptaugenmerk dieses E-Mail-Clients liegt auf der einfachen und optisch ansprechenden Bedienung bei der Verwaltung mehrerer E-Mail-Konten. Es verfügt über viele integrierte Apps sowie eine anpassbare Benutzeroberfläche. Im Gegensatz zu einigen eher auf Microsoft ausgerichteten E-Mail-Clients unterstützt Mailbird Business eine Vielzahl integrierter Apps, darunter WhatsApp, Google Docs, Google Kalender, Facebook, Twitter, Dropbox und Slack, was alles für einen optimierten Arbeitsablauf sorgt. Der Nachteil dieses Clients ist das jährliche Abonnement. Ich denke, dass die Leute im Allgemeinen von Software-Abonnementplänen wegkommen wollen, daher werde ich dies als Nachteil einstufen, aber bedenken Sie, dass es sich lediglich um einen Nachteil im Hinblick auf einen Geschäftsplan handelt, der nicht im Kunden selbst enthalten ist.

Das Hauptaugenmerk dieses E-Mail-Clients liegt auf der einfachen und optisch ansprechenden Bedienung bei der Verwaltung mehrerer E-Mail-Konten. Es verfügt über viele integrierte Apps sowie eine anpassbare Benutzeroberfläche. Im Gegensatz zu einigen eher auf Microsoft ausgerichteten E-Mail-Clients unterstützt Mailbird Business eine Vielzahl integrierter Apps, darunter WhatsApp, Google Docs, Google Kalender, Facebook, Twitter, Dropbox und Slack, was alles für einen optimierten Arbeitsablauf sorgt. Der Nachteil dieses Clients ist das jährliche Abonnement. Ich denke, dass die Leute im Allgemeinen von Software-Abonnementplänen wegkommen wollen, daher werde ich dies als Nachteil einstufen, aber bedenken Sie, dass es sich lediglich um einen Nachteil im Hinblick auf einen Geschäftsplan handelt, der nicht im Kunden selbst enthalten ist.

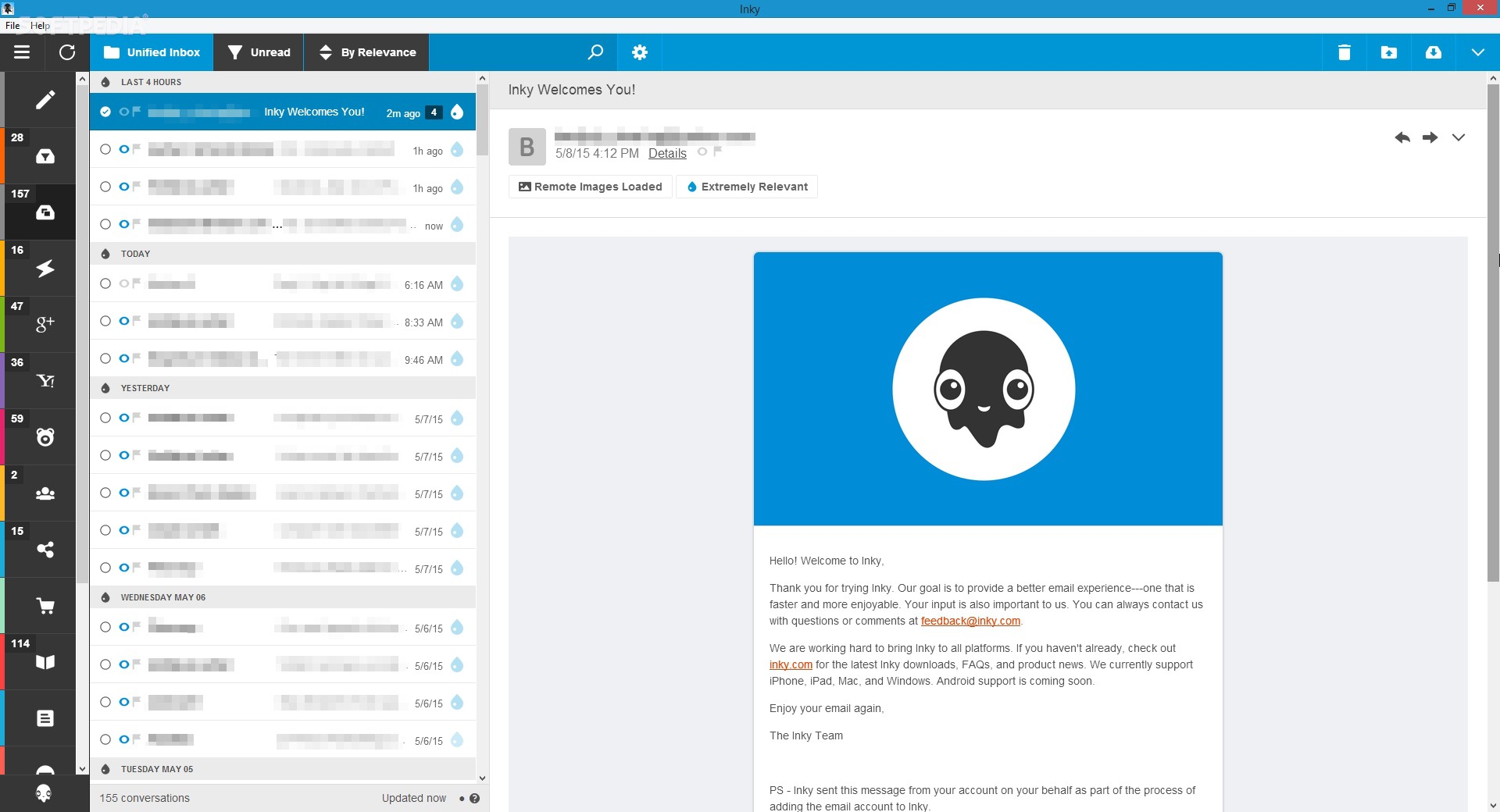

Inky ist ein E-Mail-Client, wenn Sie Sicherheit suchen. Es nutzt KI zusammen mit maschinellem Lernen, um alle Arten von Phishing-Angriffen zu blockieren, die zu anderen Clients gelangen können. Die proprietäre maschinelle Lerntechnologie kann eine E-Mail buchstäblich lesen, um festzustellen, ob sie Phishing-Inhalte enthält, und ist dann in der Lage, die E-Mail unter Quarantäne zu stellen oder sie mit deaktivierten schädlichen Links zuzustellen. Es geht noch einen Schritt weiter und bietet ein Analyse-Dashboard, das es einem Administrator ermöglicht, Angriffsmuster basierend auf Daten oder Zielbenutzern zu erkennen. Der Nachteil ist, dass der Client selbst so sehr auf Sicherheit ausgerichtet ist, dass manchmal einige nicht sicherheitsrelevante Funktionen übersehen werden und ein schlechtes Erlebnis bieten. Wenn Sie jedoch einen guten und hochsicheren E-Mail-Client benötigen, sollten Sie sich Inky ansehen.

Inky ist ein E-Mail-Client, wenn Sie Sicherheit suchen. Es nutzt KI zusammen mit maschinellem Lernen, um alle Arten von Phishing-Angriffen zu blockieren, die zu anderen Clients gelangen können. Die proprietäre maschinelle Lerntechnologie kann eine E-Mail buchstäblich lesen, um festzustellen, ob sie Phishing-Inhalte enthält, und ist dann in der Lage, die E-Mail unter Quarantäne zu stellen oder sie mit deaktivierten schädlichen Links zuzustellen. Es geht noch einen Schritt weiter und bietet ein Analyse-Dashboard, das es einem Administrator ermöglicht, Angriffsmuster basierend auf Daten oder Zielbenutzern zu erkennen. Der Nachteil ist, dass der Client selbst so sehr auf Sicherheit ausgerichtet ist, dass manchmal einige nicht sicherheitsrelevante Funktionen übersehen werden und ein schlechtes Erlebnis bieten. Wenn Sie jedoch einen guten und hochsicheren E-Mail-Client benötigen, sollten Sie sich Inky ansehen. FindWide ist ein Browser-Add-on für Internet Explorer. Dieses Add-on kapert Ihre Homepage und Ihren Internet-Suchanbieter und ändert sie in search.findwide.com. Alternative Versionen ändern die Homepage in search.us.com.

Dieses Add-on überwacht Ihre Benutzeraktivität, während Sie im Internet surfen. Es sammelt Benutzer- und Browserdaten, die es verwendet, um gezieltere Werbung besser anzuzeigen. Beim Surfen mit aktiviertem Add-on werden Ihnen während Ihrer Browsersitzungen zusätzliche Anzeigen, gesponserte Links und manchmal sogar Popup-Anzeigen angezeigt.

Mehrere Antivirenprogramme haben dieses Addon als Browser-Hijacker markiert und es wird daher nicht empfohlen, es auf Ihrem Computer zu belassen.

Vom Autor: Jede Suchmaschine hat ihre eigene Suchmethode und jede liefert unterschiedliche Ergebnisse. Findwide.com schaut sich alle an, entscheidet, welche für Ihre Suche am relevantesten sind, eliminiert Duplikate und zeigt sie Ihnen an. Am Ende erhalten Sie eine vollständigere Ergebnisliste, als wenn Sie nur eine einzige Suchmaschine verwenden würden.