CalendarSpark هو امتداد متصفح تم تطويره بواسطة MindSpark. يتيح هذا الامتداد طريقة سهلة لطباعة قوالب التقويم أو عرضها وإنشاء جداول زمنية ليوم / أسبوع / شهر / سنة.

يقوم امتداد المستعرض هذا باختطاف الصفحة الرئيسية لمتصفحك ومحرك البحث ، وتغييرهما إلى MyWay.com. أثناء تثبيت الامتداد ، فإنه يراقب نشاط التصفح الخاص بك ويجمع مواقع الويب التي تمت زيارتها ، والروابط التي تم النقر عليها ، وحتى المعلومات الشخصية في بعض الأحيان ، والتي يستخدمها لاحقًا لعرض الإعلانات المستهدفة غير المرغوب فيها من خلال جلسات التصفح الخاصة بك.

أثناء تصفح الإنترنت مع تثبيت هذا الامتداد ، سترى روابط إعلانية إضافية وإعلانات وأحيانًا إعلانات منبثقة على مواقع الويب التي لا يُفترض أن تحتوي على أي من هذه الروابط. اكتشفت العديد من برامج مكافحة الفيروسات هذا الامتداد باعتباره Browser Hijacker ، وبسبب سلوكه في جمع البيانات ، لا يوصى بالاحتفاظ به على جهاز الكمبيوتر الخاص بك.

حول متصفح الخاطفين

خاطفو المستعرضات (تسمى أحيانًا برامج الخطف) هي نوع من البرامج الضارة التي تعدل إعدادات تكوين مستعرض الويب دون معرفة مالك الكمبيوتر أو إذنه. هذه الأنواع من عمليات الاختطاف تتزايد بمعدل ينذر بالخطر في جميع أنحاء العالم ، ويمكن أن تكون شائنة حقًا ومضرة أيضًا في بعض الأحيان. يتم إنشاء البرامج الضارة للمتصفح الخاطف لعدد من الأسباب. تُستخدم هذه بشكل عام لفرض زيارات إلى موقع معين ، والتلاعب بحركة مرور الويب لتوليد إيرادات الإعلانات. ومع ذلك ، فهي ليست مؤذية. سلامتك على الإنترنت معرضة للخطر وهي أيضًا مزعجة للغاية. في أسوأ السيناريوهات ، قد يتم اختراق متصفحك لفتح نظام الكمبيوتر الخاص بك أمام مجموعة من الهجمات الإضافية.

مؤشرات اختطاف المتصفح

عندما يكون المستعرض الخاص بك مرتفعًا ، يمكن أن يحدث ما يلي: يتم إعادة تعيين صفحتك الرئيسية إلى بعض صفحات الويب غير المعروفة ؛ تتم إعادة توجيهك إلى مواقع لم تكن تنوي زيارتها مطلقًا ؛ تم تغيير صفحة البحث الافتراضية لمتصفح الويب ؛ يتم إضافة أشرطة أدوات جديدة غير مرغوب فيها إلى متصفح الإنترنت الخاص بك ؛ ستجد النوافذ المنبثقة العشوائية تبدأ في الظهور بشكل منتظم ؛ يبدأ متصفح الإنترنت الخاص بك في العمل ببطء أو يعرض أخطاء متكررة ؛ عدم القدرة على الانتقال إلى مواقع ويب معينة ، وخاصة برامج مكافحة الفيروسات ومواقع برامج الأمان الأخرى.

بالضبط كيف يجد متصفح الخاطف طريقه إلى جهاز الكمبيوتر الخاص بك

يمكن لمخترقي المستعرضات الدخول إلى جهاز الكمبيوتر بطريقة أو بأخرى ، بما في ذلك عبر مشاركة الملفات والتنزيلات والبريد الإلكتروني أيضًا. يمكن أيضًا نشرها عبر تثبيت شريط أدوات متصفح الإنترنت أو الوظيفة الإضافية أو الامتداد. يمكن تثبيت متصفح الخاطف كجزء من البرامج المجانية ، والبرامج المشتركة ، والبرامج التجريبية ، والبرامج المقرصنة. من الأمثلة على بعض برامج اختراق المستعرضات المعروفة Conduit و Anyprotect و Babylon و DefaultTab و SweetPage و RocketTab و Delta Search ، لكن الأسماء تتغير بانتظام.

يمكن لمخترقي المستعرضات مقاطعة تجربة تصفح الويب للمستخدم بشكل كبير ، وتتبع مواقع الويب التي يزورها المستخدمون ، وسرقة المعلومات الحساسة ، والتسبب في مشاكل في الاتصال بالشبكة ، ثم خلق مشكلات استقرار في النهاية ، مما يتسبب في تجميد البرامج وأجهزة الكمبيوتر.

إزالة

يمكن إزالة بعض أنواع مختطفي المستعرضات بسرعة من الكمبيوتر عن طريق حذف التطبيقات الضارة أو أي برامج مجانية أخرى تمت إضافتها مؤخرًا. للأسف ، فإن معظم التطبيقات البرمجية المستخدمة لاختطاف متصفح الإنترنت مصممة عن قصد بحيث يصعب إزالتها أو اكتشافها. علاوة على ذلك ، تتطلب عمليات الإزالة اليدوية معرفة متعمقة بالنظام ، وبالتالي يمكن أن تكون مهمة صعبة للغاية لمستخدمي الكمبيوتر المبتدئين.

ماذا يمكنك أن تفعل إذا أوقفك الفيروس من تنزيل برنامج مكافحة الفيروسات؟

عمليا جميع البرامج الضارة خطيرة بطبيعتها ، لكن أنواعًا معينة من البرامج الضارة تلحق أضرارًا بجهاز الكمبيوتر أكثر من غيرها. توجد بعض البرامج الضارة بين جهاز الكمبيوتر الخاص بك واتصالك بالإنترنت وتحظر بعض مواقع الويب التي ترغب في التحقق منها أو جميعها. سيمنعك أيضًا من تثبيت أي شيء على جهاز الكمبيوتر الخاص بك ، وخاصة تطبيقات مكافحة الفيروسات. إذا كنت تقرأ هذه المقالة الآن ، فربما تكون قد أدركت أن الإصابة بالفيروسات هي السبب الحقيقي لاتصال الشبكة المحظور. إذن ، كيف يمكنك المتابعة عندما تريد تنزيل تطبيق مكافحة فيروسات وتثبيته مثل Safebytes؟ على الرغم من صعوبة التحايل على هذا النوع من المشكلات ، إلا أن هناك بعض الخطوات التي يمكنك اتخاذها.

قم بتنزيل البرنامج في الوضع الآمن مع الاتصال بالشبكات

في الوضع الآمن ، يمكنك تغيير إعدادات Windows ، وإلغاء تثبيت بعض البرامج أو تثبيتها ، والقضاء على الفيروسات والبرامج الضارة التي يصعب حذفها. في حالة ضبط الفيروس على التحميل فورًا عند بدء تشغيل الكمبيوتر ، فإن التبديل إلى هذا الوضع يمكن أن يمنعه من القيام بذلك. للتمهيد في الوضع الآمن ، اضغط على مفتاح "F8" على لوحة المفاتيح قبل ظهور شاشة شعار Windows ؛ أو بعد بدء تشغيل Windows العادي ، قم بتشغيل MSCONFIG ، وابحث عن Safe Boot (التمهيد الآمن) ضمن علامة التبويب Boot (التمهيد) ، ثم انقر فوق Apply (تطبيق). بعد إعادة التشغيل في الوضع الآمن مع الاتصال بالشبكة ، يمكنك تنزيل برنامج مكافحة البرامج الضارة وتثبيته وتحديثه من هناك. في هذه المرحلة ، يمكنك تشغيل فحص مكافحة البرامج الضارة للقضاء على الفيروسات والبرامج الضارة دون عائق من تطبيق آخر.

احصل على برنامج مكافحة الفيروسات باستخدام مستعرض ويب بديل

تستهدف بعض البرامج الضارة متصفحات إنترنت معينة فقط. إذا كان هذا يبدو وكأنه موقفك ، فاستخدم متصفحًا آخر لأنه قد يتحايل على الفيروس. أفضل طريقة لتجنب هذه المشكلة هي اختيار متصفح معروف جيدًا بميزات الأمان الخاصة به. يحتوي Firefox على حماية مضمنة للتصيد والبرامج الضارة للمساعدة في الحفاظ على أمانك عبر الإنترنت.

قم بتثبيت وتشغيل مكافحة البرامج الضارة من محرك الإبهام

إليك حل آخر يتمثل في إنشاء حزمة برامج مكافحة فيروسات USB محمولة يمكنها فحص نظامك بحثًا عن البرامج الضارة دون الحاجة إلى التثبيت. لتشغيل برنامج مكافحة الفيروسات من محرك أقراص USB ، اتبع هذه الخطوات البسيطة:

1) استخدم جهاز كمبيوتر آخر خالٍ من الفيروسات لتنزيل Safebytes Anti-Malware.

2) قم بتوصيل محرك الأقراص المحمول بفتحة USB على جهاز الكمبيوتر النظيف.

3) انقر نقرًا مزدوجًا فوق الملف القابل للتنفيذ لفتح معالج التثبيت.

4) عند سؤالك ، اختر موقع محرك USB باعتباره المكان الذي ترغب في تخزين ملفات البرنامج فيه. اتبع تعليمات التنشيط.

5) افصل محرك الأقراص المحمول. يمكنك الآن استخدام برنامج مكافحة البرامج الضارة المحمول هذا على الكمبيوتر المصاب.

6) قم بتشغيل Safebytes Anti-malware مباشرة من محرك الأقراص المحمول بالنقر المزدوج فوق الرمز.

7) قم بتشغيل فحص كامل للنظام لاكتشاف وتنظيف جميع أنواع البرامج الضارة.

فوائد SafeBytes لمكافحة البرامج الضارة

إذا كنت تبحث عن تثبيت برنامج مكافحة البرامج الضارة لجهاز الكمبيوتر الخاص بك ، فهناك العديد من الأدوات في السوق التي يجب مراعاتها ولكن لا يمكنك الوثوق بشكل أعمى بأي شخص ، بغض النظر عما إذا كان برنامجًا مجانيًا أو مدفوعًا. بعضها رائع ، وبعضها لائق ، بينما سيضر بعضها بجهاز الكمبيوتر الخاص بك! أنت بحاجة إلى اختيار واحد يمكن الاعتماد عليه ، وعملي ، وله سمعة قوية في الحماية من البرامج الضارة. أثناء التفكير في البرامج الموثوقة ، من المؤكد أن Safebytes AntiMalware هو البرنامج الموصى به بشدة.

تعد SafeBytes anti-malware أداة موثوقة لا تحمي نظام الكمبيوتر الخاص بك بشكل دائم فحسب ، بل إنها أيضًا سهلة الاستخدام للغاية للأشخاص من جميع مستويات القدرات. بمجرد تثبيت هذا البرنامج ، سيضمن نظام الحماية المتطور في SafeByte عدم تسرب أي فيروسات أو برامج ضارة إلى جهاز الكمبيوتر الشخصي الخاص بك.

يحتوي SafeBytes على عدد كبير من الميزات المذهلة التي يمكن أن تساعدك على حماية جهاز الكمبيوتر الخاص بك من هجمات البرامج الضارة والأضرار. المدرجة أدناه هي بعض الميزات الرائعة المضمنة في الأداة.

الحماية المثلى من البرامج الضارة: باستخدام محرك البرامج الضارة الذي نال استحسان النقاد ، توفر SafeBytes حماية متعددة الطبقات مصممة للعثور على الفيروسات والبرامج الضارة المخفية في أعماق نظام تشغيل الكمبيوتر والقضاء عليها.

الحماية الحية: يوفر SafeBytes حماية في الوقت الفعلي بدون استخدام اليدين تمامًا تم تعيينها لمراقبة وحظر ومسح جميع تهديدات الكمبيوتر في أول مواجهة لها. سيقوم بفحص جهاز الكمبيوتر الخاص بك بحثًا عن أي نشاط مشبوه بانتظام ويحمي جدار الحماية الذي لا مثيل له جهاز الكمبيوتر الخاص بك من الدخول غير القانوني من قبل العالم الخارجي.

مسح أسرع: يحتوي SafeBytes Anti-Malware على خوارزمية مسح متعددة الخيوط تعمل بما يصل إلى 5 مرات أسرع من أي برنامج حماية آخر.

تصفية الموقع: تقوم SafeBytes بفحص وتوفير تصنيف أمان فريد لكل موقع تزوره وتحظر الوصول إلى صفحات الويب المعروفة بأنها مواقع تصيد ، وبالتالي تحميك من سرقة الهوية أو المعروف أنها تحتوي على برامج ضارة.

وزن خفيف: البرنامج خفيف الوزن وسيعمل بصمت في الخلفية ولن يؤثر على كفاءة حاسوبك.

دعم مميز: لأي استفسارات فنية أو مساعدة المنتج ، يمكنك الحصول على مساعدة احترافية على مدار الساعة طوال أيام الأسبوع عبر الدردشة والبريد الإلكتروني.

التفاصيل الفنية والإزالة اليدوية (المستخدمون المتقدمون)

للتخلص من CalendarSpark يدويًا ، انتقل إلى قائمة إضافة / إزالة البرامج في لوحة تحكم Windows وحدد البرنامج الذي تريد التخلص منه. بالنسبة لملحقات المستعرض ، انتقل إلى Addon / Extension manager في متصفح الويب الخاص بك وحدد الوظيفة الإضافية التي تنوي إزالتها أو تعطيلها. قد ترغب أيضًا في إعادة تعيين متصفح الإنترنت الخاص بك.

لضمان الإزالة الكاملة ، افحص القرص الثابت وسجل الكمبيوتر يدويًا بحثًا عن كل ما يلي وقم بإزالة القيم أو إعادة تعيينها وفقًا لذلك. لكن ضع في اعتبارك أن هذه مهمة صعبة ولا يمكن تنفيذها بأمان إلا لمتخصصي الكمبيوتر. بالإضافة إلى ذلك ، بعض البرامج الضارة قادرة على الدفاع ضد حذفها. يُقترح إجراء عملية إزالة البرامج الضارة في الوضع الآمن.

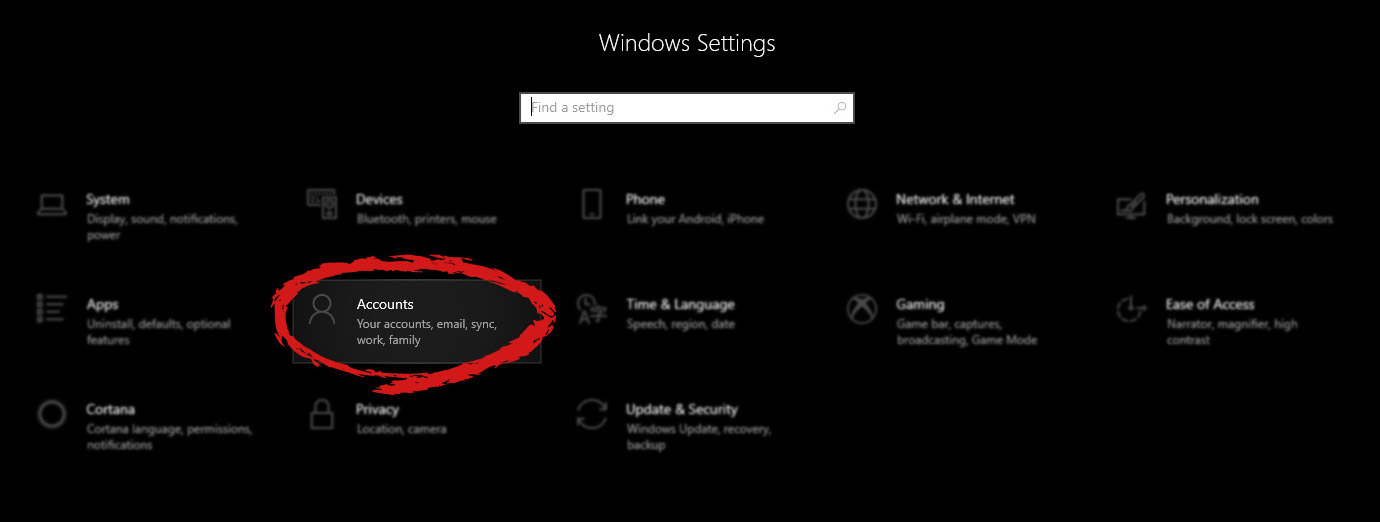

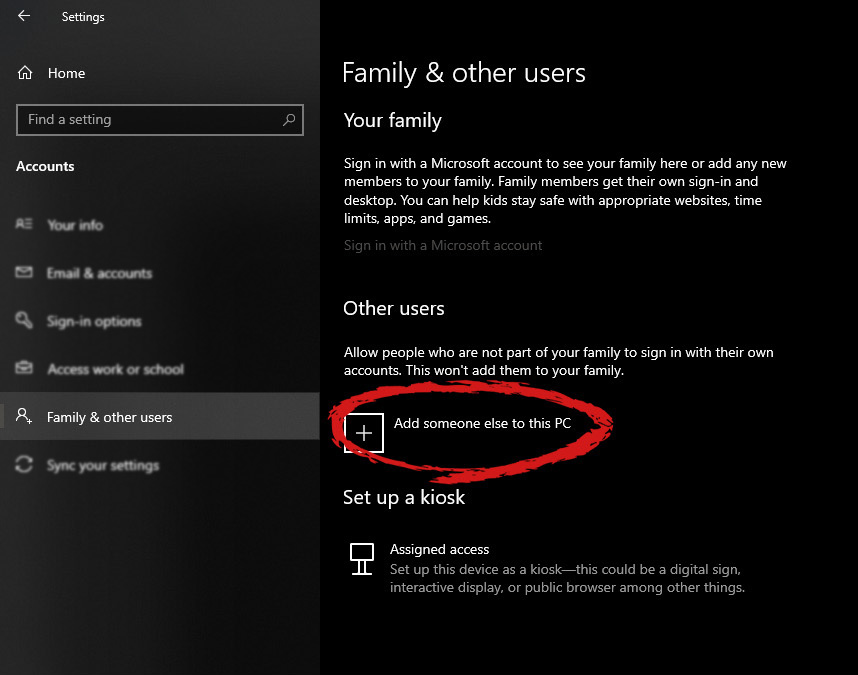

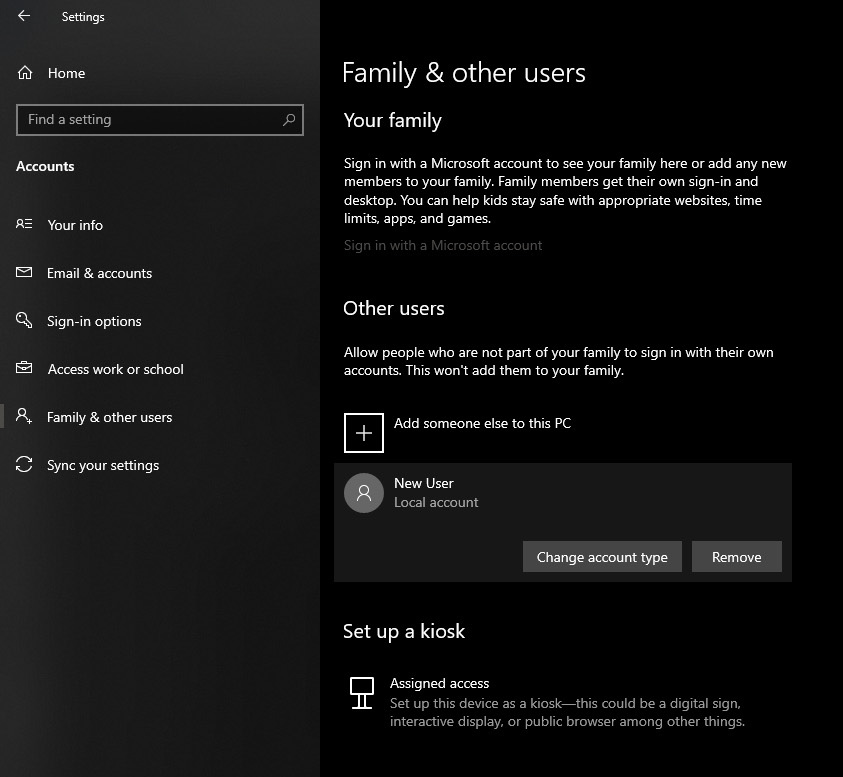

سوف ينتقل Windows بعد ذلك إلى ملف إعدادات الحسابات صفحة. داخل تلك الصفحة ، انقر فوق العائلة والمستخدمين الآخرين لفتح الإعداد للقسم المختار على اليمين. على الإعدادات الصحيحة ، الشاشة التنقل إلى القسم السفلي و انقر مرة واحدة بالزر الأيسر لإضافة شخص آخر إلى هذا الكمبيوتر

سوف ينتقل Windows بعد ذلك إلى ملف إعدادات الحسابات صفحة. داخل تلك الصفحة ، انقر فوق العائلة والمستخدمين الآخرين لفتح الإعداد للقسم المختار على اليمين. على الإعدادات الصحيحة ، الشاشة التنقل إلى القسم السفلي و انقر مرة واحدة بالزر الأيسر لإضافة شخص آخر إلى هذا الكمبيوتر

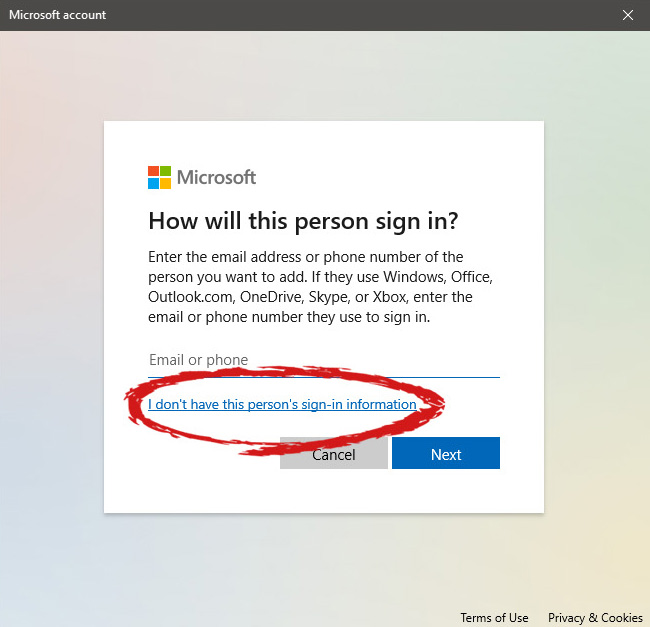

متى إضافة شخص آخر إلى هذا الكمبيوتر عند النقر فوقها ، ستظهر نافذة منبثقة ستطلب منك تقديم عنوان البريد الإلكتروني للأشخاص ثم كلمة مرور حساب Microsoft الخاص به / بها ، بعد تقديم المعلومات المطلوبة ، مستخدم جديد تمت إضافته ويمكنه استخدام بيانات اعتماد Microsoft الخاصة به على شاشة تسجيل الدخول لاستخدام هذا الكمبيوتر.

متى إضافة شخص آخر إلى هذا الكمبيوتر عند النقر فوقها ، ستظهر نافذة منبثقة ستطلب منك تقديم عنوان البريد الإلكتروني للأشخاص ثم كلمة مرور حساب Microsoft الخاص به / بها ، بعد تقديم المعلومات المطلوبة ، مستخدم جديد تمت إضافته ويمكنه استخدام بيانات اعتماد Microsoft الخاصة به على شاشة تسجيل الدخول لاستخدام هذا الكمبيوتر.

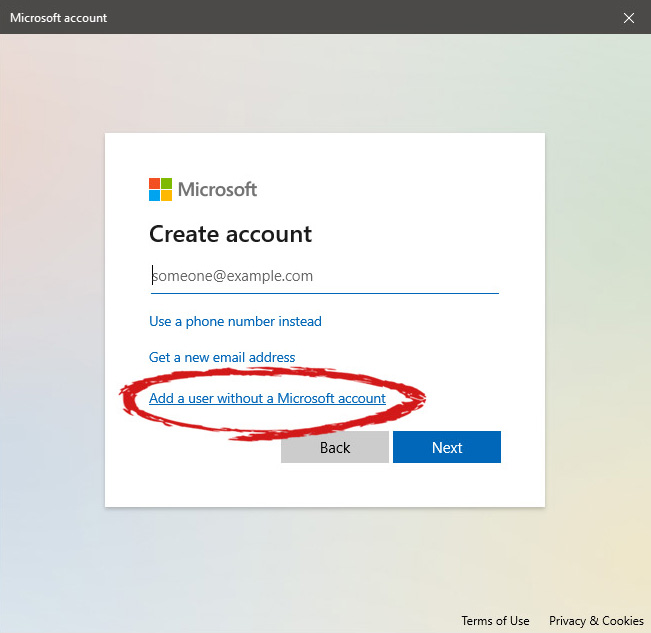

سيؤدي هذا إلى فتح نافذة منبثقة أخرى تمنحك خيار إنشاء حساب Microsoft لهذا الشخص ، أو استخدام رقم هاتف بدلاً من حساب Microsoft ، أو لإنشاء عنوان بريد إلكتروني جديد للمستخدم. سيؤدي أي من هذه الخيارات إلى إنشاء مستخدم جديد لهذا الكمبيوتر بأوراق اعتماد مقدمة ولكن هناك الخيار الأخير في الجزء السفلي من النافذة المنبثقة والذي سيسمح لك بإنشاء مستخدم محلي فقط بدون حساب Microsoft. سيتمكن هذا المستخدم من استخدام هذا الكمبيوتر ، ولن يكون قادرًا على نقل وثيقته عبر أجهزة مختلفة كما لو كان يستخدم حساب Microsoft صالحًا ولكن يمكنه استخدام الكمبيوتر وتخصيصه بالكامل حسب رغبته.

سيؤدي هذا إلى فتح نافذة منبثقة أخرى تمنحك خيار إنشاء حساب Microsoft لهذا الشخص ، أو استخدام رقم هاتف بدلاً من حساب Microsoft ، أو لإنشاء عنوان بريد إلكتروني جديد للمستخدم. سيؤدي أي من هذه الخيارات إلى إنشاء مستخدم جديد لهذا الكمبيوتر بأوراق اعتماد مقدمة ولكن هناك الخيار الأخير في الجزء السفلي من النافذة المنبثقة والذي سيسمح لك بإنشاء مستخدم محلي فقط بدون حساب Microsoft. سيتمكن هذا المستخدم من استخدام هذا الكمبيوتر ، ولن يكون قادرًا على نقل وثيقته عبر أجهزة مختلفة كما لو كان يستخدم حساب Microsoft صالحًا ولكن يمكنه استخدام الكمبيوتر وتخصيصه بالكامل حسب رغبته.

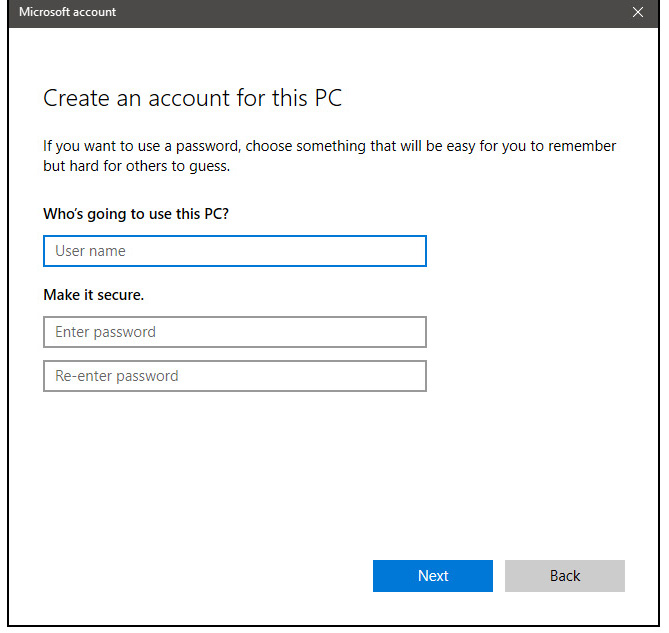

بمجرد تم النقر فوق الارتباط، ستظهر لك نافذة عائمة تطلب منك إدخال المعلومات المطلوبة من أجل إنشاء الحساب. سوف تحتاج إلى تقديم اسم المستخدم وكلمة المرور والإجابات على 3 أسئلة أمنية.

بمجرد تم النقر فوق الارتباط، ستظهر لك نافذة عائمة تطلب منك إدخال المعلومات المطلوبة من أجل إنشاء الحساب. سوف تحتاج إلى تقديم اسم المستخدم وكلمة المرور والإجابات على 3 أسئلة أمنية.

بمجرد تقديم جميع المعلومات ، انقر on التالي والجديد الخاص بك غير Microsoft مستخدم محلي تم إنشاء. الآن عند النقر فوق الأسرة والمستخدمون الآخرون سترى أن Windows قد أضاف ملف مستخدم جديد بالاسم المقدم لهذا الكمبيوتر. انت تتمنى، اذا انت تستطيع إضافة مستخدم آخر بنفس الطريقة باتباع الخطوات السابقة. لا يحتوي Microsoft Windows على حد لعدد المستخدمين الذين يمكن أن يكونوا على جهاز كمبيوتر واحد ، لذلك لا تتردد في إنشاء أكبر عدد تريده.

بمجرد تقديم جميع المعلومات ، انقر on التالي والجديد الخاص بك غير Microsoft مستخدم محلي تم إنشاء. الآن عند النقر فوق الأسرة والمستخدمون الآخرون سترى أن Windows قد أضاف ملف مستخدم جديد بالاسم المقدم لهذا الكمبيوتر. انت تتمنى، اذا انت تستطيع إضافة مستخدم آخر بنفس الطريقة باتباع الخطوات السابقة. لا يحتوي Microsoft Windows على حد لعدد المستخدمين الذين يمكن أن يكونوا على جهاز كمبيوتر واحد ، لذلك لا تتردد في إنشاء أكبر عدد تريده.

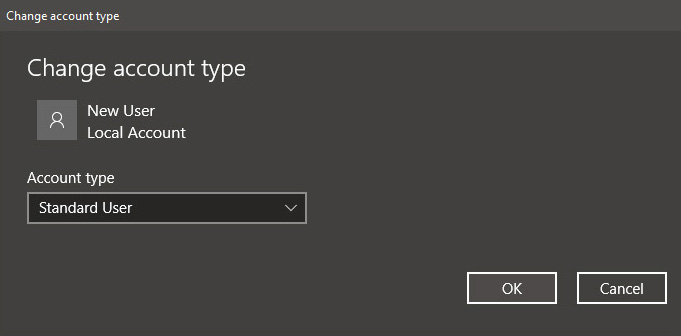

انقر على تغيير نوع الحساب.

انقر على تغيير نوع الحساب.

تحت نوع الحساب، سيكون لديك خيار ترقية هذا المستخدم إلى ملف مدير إذا كنت ترغب في ذلك أو يمكنك تركه كملف مستخدم قياسي.

تحت نوع الحساب، سيكون لديك خيار ترقية هذا المستخدم إلى ملف مدير إذا كنت ترغب في ذلك أو يمكنك تركه كملف مستخدم قياسي.

Parallels هو مطور تطبيقات لنظام التشغيل Mac OS معروف في الغالب ببرنامج المحاكاة الافتراضية للكمبيوتر الشخصي Parallels Desktop ، وهو برنامج ظاهرية للكمبيوتر الشخصي يعمل على أجهزة Mac وتمكين تشغيل Windows و Linux مع البرامج المعنية على MAC الخاص بك. مع أحدث إصدار من سطح المكتب 17 ، يمكن تشغيل البرنامج محليًا على كل من أجهزة MAC المستندة إلى Intel و M1. بفضل هذه الميزة ، سيتمكن مستخدمو MAC من الاستفادة من تحسينات السرعة المختلفة أثناء تشغيل معاينة Windows 10 أو Windows 11. في كل من إعدادات Intel و M1 ، يستأنف Parallels نظامي التشغيل Windows و Linux بشكل أسرع بنسبة تصل إلى 38٪ ، ويوفر زيادة تصل إلى 25٪ في الرسومات ثنائية الأبعاد وزيادة ست مرات في معالجة رسومات OpenGL. تتضمن الإحصائيات التي تركز على M2 أوقات بدء تشغيل Windows أسرع بنسبة 1٪ ، وأداء DirectX 33 أسرع بنسبة تصل إلى 28٪ ، وأداء قرص أفضل بنسبة تصل إلى 11٪ على Windows 20 Insider Preview. يوفر Parallels Desktop 10 مجموعة من الميزات الجديدة بما في ذلك برنامج تشغيل الفيديو الجديد الذي يعزز تشغيل الفيديو والألعاب ويعزز استجابة Windows UI. يتيح وضع الترابط المحسن للمستخدمين تشغيل تطبيقات Windows داخل بيئة Mac ، مما يقلل من تشتت التغييرات في المظهر أثناء تسجيل الدخول إلى Windows وإيقاف تشغيله وتحديثات البرامج. تم أيضًا تحسين عمليات السحب والإفلات ، مع دعم النص والرسومات بين تطبيقات Mac و Windows. تعمل هذه الوظيفة بشكل جيد مع ميزة Quick Note الخاصة بـ MAC OS Monterey ، والتي يمكنها قبول المحتوى من أي تطبيق Windows. دعم USB ، وإدارة القرص ، ونسخ النص غير المنسق ولصقه ، وتحسين الجهاز الظاهري التلقائي يتلقى أيضًا ترقيات.

Parallels هو مطور تطبيقات لنظام التشغيل Mac OS معروف في الغالب ببرنامج المحاكاة الافتراضية للكمبيوتر الشخصي Parallels Desktop ، وهو برنامج ظاهرية للكمبيوتر الشخصي يعمل على أجهزة Mac وتمكين تشغيل Windows و Linux مع البرامج المعنية على MAC الخاص بك. مع أحدث إصدار من سطح المكتب 17 ، يمكن تشغيل البرنامج محليًا على كل من أجهزة MAC المستندة إلى Intel و M1. بفضل هذه الميزة ، سيتمكن مستخدمو MAC من الاستفادة من تحسينات السرعة المختلفة أثناء تشغيل معاينة Windows 10 أو Windows 11. في كل من إعدادات Intel و M1 ، يستأنف Parallels نظامي التشغيل Windows و Linux بشكل أسرع بنسبة تصل إلى 38٪ ، ويوفر زيادة تصل إلى 25٪ في الرسومات ثنائية الأبعاد وزيادة ست مرات في معالجة رسومات OpenGL. تتضمن الإحصائيات التي تركز على M2 أوقات بدء تشغيل Windows أسرع بنسبة 1٪ ، وأداء DirectX 33 أسرع بنسبة تصل إلى 28٪ ، وأداء قرص أفضل بنسبة تصل إلى 11٪ على Windows 20 Insider Preview. يوفر Parallels Desktop 10 مجموعة من الميزات الجديدة بما في ذلك برنامج تشغيل الفيديو الجديد الذي يعزز تشغيل الفيديو والألعاب ويعزز استجابة Windows UI. يتيح وضع الترابط المحسن للمستخدمين تشغيل تطبيقات Windows داخل بيئة Mac ، مما يقلل من تشتت التغييرات في المظهر أثناء تسجيل الدخول إلى Windows وإيقاف تشغيله وتحديثات البرامج. تم أيضًا تحسين عمليات السحب والإفلات ، مع دعم النص والرسومات بين تطبيقات Mac و Windows. تعمل هذه الوظيفة بشكل جيد مع ميزة Quick Note الخاصة بـ MAC OS Monterey ، والتي يمكنها قبول المحتوى من أي تطبيق Windows. دعم USB ، وإدارة القرص ، ونسخ النص غير المنسق ولصقه ، وتحسين الجهاز الظاهري التلقائي يتلقى أيضًا ترقيات.

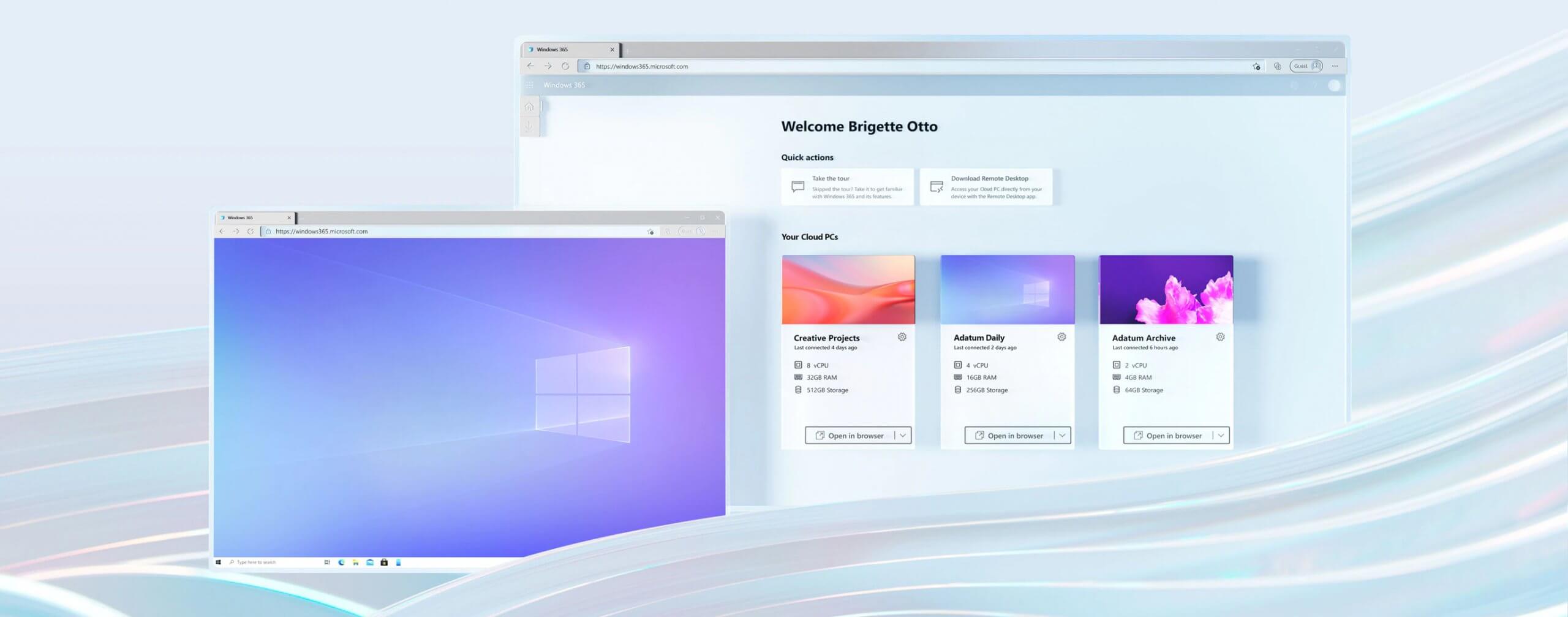

أعلنت Microsoft عن Windows 365 ، وهو نظام تشغيل جديد قائم على السحابة يستهدف بشكل أساسي الشركات من جميع الأحجام. بعد إعلان وعرض Windows 11 مباشرة ، نشاهد إعلان Windows آخر من Microsoft. تعمق في النص التالي لمعرفة ما هو Windows 365 الجديد بالضبط ، ودوره في عالم تكنولوجيا المعلومات اليوم ، وهل تحتاجه؟

أعلنت Microsoft عن Windows 365 ، وهو نظام تشغيل جديد قائم على السحابة يستهدف بشكل أساسي الشركات من جميع الأحجام. بعد إعلان وعرض Windows 11 مباشرة ، نشاهد إعلان Windows آخر من Microsoft. تعمق في النص التالي لمعرفة ما هو Windows 365 الجديد بالضبط ، ودوره في عالم تكنولوجيا المعلومات اليوم ، وهل تحتاجه؟