AudioToAudio é uma extensão do navegador para o Google Chrome, desenvolvida pela Mindspark Inc. Esta extensão permite aos usuários acesso fácil a sites populares de conversão de áudio.

Quando instalado, ele altera o mecanismo de pesquisa padrão, a página inicial e a nova guia para MyWay.com. Enquanto o AudioToAudio ativo reúne atividades de navegação do usuário, como, mas não limitado a: sites visitados, links clicados, consultas de pesquisa. Esses dados são posteriormente usados/vendidos pela rede de anúncios Mindspark para segmentar melhor os anúncios. Ao navegar na Internet com esta extensão habilitada, você verá anúncios injetados adicionais, conteúdo patrocinado (como links para páginas da web, banners, links de lojas afiliadas etc.) e até mesmo anúncios pop-up de tempos em tempos se os anúncios regulares estão bloqueados. AudioToAudio foi marcado como um sequestrador de navegador por vários aplicativos antivírus e está marcado para remoção pela maioria deles.

Sobre os seqüestradores de navegador

O sequestro de navegador é uma forma de software indesejado, geralmente um complemento ou extensão do navegador da web, que causa modificações nas configurações do navegador. Eles são criados para interferir nas funções do navegador para vários fins. Normalmente, os sequestradores são desenvolvidos para o benefício dos hackers cibernéticos, muitas vezes por meio da geração de receita de cliques em anúncios forçados e visitas ao site. No entanto, não é tão inocente. Sua segurança online está comprometida e também é extremamente irritante. Alguns sequestradores de navegador são programados para fazer modificações específicas além dos navegadores, como alterar entradas no registro do computador e permitir que outro malware danifique ainda mais o seu computador.

Como determinar se o seu navegador foi invadido

Quando o seu navegador da web é sequestrado, pode acontecer o seguinte:

1. a página inicial do seu navegador de repente mudou

2. você é redirecionado para sites que nunca quis visitar

3. A página de pesquisa padrão do navegador da web foi alterada

4. descubra novas barras de ferramentas que você simplesmente não adicionou

5. você vê vários anúncios sendo exibidos nos navegadores da web ou na tela do computador

6. páginas da web carregam lenta e frequentemente incompleta

7. Incapacidade de navegar para determinados sites, especialmente antivírus e outros sites de software de segurança de computadores.

Como eles infectam computadores

Há muitas maneiras de seu computador ou laptop ser infectado por um sequestrador de navegador. Eles geralmente chegam por meio de e-mail de spam, por meio de redes de compartilhamento de arquivos ou por download drive-by-download. Eles também podem ser implantados por meio da instalação de uma barra de ferramentas, extensão ou complemento do navegador da Internet. Um sequestrador de navegador também pode vir empacotado com algum software gratuito que você, sem saber, baixa e instala o sequestrador de navegador, comprometendo a segurança do seu PC. Alguns dos sequestradores mais conhecidos são AudioToAudio, Babylon Toolbar, Conduit Search, OneWebSearch, Sweet Page e CoolWebSearch.

Remoção de seqüestradores de navegador

Alguns sequestradores podem ser removidos apenas desinstalando o freeware ou complementos relacionados através de Adicionar ou Remover Programas no Painel de Controle do Microsoft Windows. Mas, a maioria dos sequestradores é bastante tenaz e requer aplicativos especializados para eliminá-los. Usuários de computador iniciantes nunca devem tentar a forma manual de remoção, pois requer conhecimento profundo do computador para realizar reparos no registro do computador e no arquivo HOSTS. Os sequestradores de navegador podem ser removidos de forma eficaz instalando e executando o software anti-malware no PC afetado. O Safebytes Anti-Malware possui um sofisticado mecanismo anti-malware para ajudá-lo a evitar o seqüestro do navegador em primeiro lugar e eliminar quaisquer problemas existentes. Além do antimalware, uma ferramenta de otimização do sistema, semelhante ao Total System Care, pode ajudá-lo a resolver erros de registro do Windows, eliminar barras de ferramentas indesejadas, proteger a privacidade online e aumentar o desempenho geral do computador.

Como se livrar de malware que está impedindo a instalação de anti-malware?

Todo malware é ruim, mas certos tipos de malware causam mais danos ao seu computador do que outros. Alguns tipos de malware alteram as configurações do navegador de Internet incluindo um servidor proxy ou alteram as configurações DNS do PC. Nesses casos, você não conseguirá visitar alguns ou todos os sites da Internet e, portanto, não poderá baixar ou instalar o software de segurança necessário para remover o malware. Se você está lendo este artigo, provavelmente foi afetado por um malware que o impede de instalar um programa de segurança de computador como o Safebytes Anti-Malware. Existem algumas ações que você pode realizar para solucionar esse problema.

Instalar no modo de segurança

No Modo de segurança, você pode modificar as configurações do Windows, desinstalar ou instalar alguns aplicativos e remover vírus e malware difíceis de excluir. Caso o malware esteja bloqueando o acesso à Internet e afetando o seu PC, executá-lo no Modo de Segurança permite que você baixe o antimalware e execute uma verificação de diagnóstico enquanto limita possíveis danos. Para entrar no Modo de segurança ou Modo de segurança com rede, pressione a tecla F8 enquanto o PC está inicializando ou execute o MSCONFIG e localize as opções de “Inicialização segura” na guia “Inicializar”. Quando estiver no Modo de segurança, você pode tentar baixar e instalar seu software anti-malware sem o obstáculo do software malicioso. Agora, você pode realmente executar a varredura antivírus para remover vírus e malware de computador sem qualquer interferência de outro aplicativo.

Alterne para um navegador da web diferente

O código malicioso pode explorar vulnerabilidades em um determinado navegador da Internet e bloquear o acesso a todos os sites de software antivírus. Se você suspeitar que seu Internet Explorer foi sequestrado por um vírus de computador ou de outra forma comprometido por cibercriminosos, o melhor plano de ação seria mudar para um navegador alternativo como Chrome, Firefox ou Safari para baixar seu programa de segurança de computador favorito - Safebytes Anti-Malware.

Instale e execute o antivírus a partir do seu pen drive

Aqui está outra solução que é a criação de um pacote de software antivírus USB portátil que pode fazer a varredura em seu computador em busca de software malicioso sem a necessidade de instalação. Adote essas medidas para usar uma unidade USB para consertar o sistema do computador infectado.

1) Faça o download do Safebytes Anti-Malware ou MS Windows Defender Offline em um sistema de computador livre de vírus.

2) Monte a unidade USB no mesmo computador.

3) Clique duas vezes no arquivo executável para executar o assistente de instalação.

4) Escolha a unidade flash USB como destino para salvar o arquivo. Faça conforme as instruções na tela para concluir o processo de instalação.

5) Transfira a unidade USB do PC não infectado para o computador infectado.

6) Clique duas vezes no arquivo EXE para abrir a ferramenta Safebytes no pen drive.

7) Execute a verificação completa do sistema para detectar e limpar todos os tipos de malware.

Proteja seu PC e privacidade com o SafeBytes Anti-Malware

Se você deseja instalar um aplicativo anti-malware para o seu computador, existem várias ferramentas no mercado a serem consideradas, mas você não deve confiar cegamente em ninguém, independentemente de ser um software pago ou gratuito. Alguns deles fazem um bom trabalho na remoção de ameaças de malware, enquanto muitos danificam seu computador sozinhos. Ao procurar uma ferramenta antivírus, compre uma que ofereça proteção confiável, eficiente e completa contra todos os vírus e malwares conhecidos. Ao considerar as opções de software antimalware comercial, a maioria das pessoas escolhe marcas populares, como SafeBytes, e fica muito feliz com elas. Safebytes está entre as empresas de soluções de computador bem estabelecidas, que fornecem este aplicativo anti-malware com tudo incluído. Através de sua tecnologia de ponta, este software irá ajudá-lo a proteger seu PC contra infecções causadas por vários tipos de malware e outras ameaças, incluindo spyware, adware, vírus de computador, worms, cavalos de troia, keyloggers, programas potencialmente indesejados (PUPs), e ransomware.

O anti-malware SafeBytes eleva a proteção do computador a um nível totalmente novo com seus recursos avançados. Aqui estão alguns dos bons:

Proteção antimalware robusta: O Safebytes foi desenvolvido com base no melhor mecanismo de vírus da indústria. Esses mecanismos podem localizar e eliminar ameaças mesmo durante as fases iniciais de um surto de malware.

Proteção em tempo real: Os programas de malware que tentam entrar no computador são identificados e interrompidos quando detectados pelos escudos de proteção em tempo real do SafeBytes. Este software monitora constantemente o seu PC em busca de qualquer atividade suspeita e se atualiza regularmente para se manter a par dos cenários de ameaças em constante mudança.

Segurança da Internet: O Safebytes atribui a todos os sites uma classificação de segurança exclusiva que o ajuda a ter uma ideia se a página da web que você vai visitar é segura para navegar ou se é conhecida como um site de phishing.

leve: SafeBytes é um aplicativo leve. Ele usa uma quantidade muito pequena de capacidade de processamento, pois funciona em segundo plano, de modo que você pode usar o computador com Windows da maneira que quiser.

Suporte Premium: Para qualquer problema técnico ou orientação sobre o produto, você pode obter assistência profissional 24 horas por dia, 7 dias por semana, via chat e e-mail. No geral, SafeBytes Anti-Malware é um programa sólido, pois possui muitos recursos e pode detectar e eliminar possíveis ameaças. Agora você pode perceber que esta ferramenta faz mais do que apenas escanear e eliminar ameaças do seu computador. Então, quando você quiser formas avançadas de recursos de proteção e detecção de ameaças, comprar SafeBytes Anti-Malware valerá a pena!

Detalhes técnicos e remoção manual (usuários avançados)

Se você deseja realizar a remoção do AudioToAudio manualmente em vez de utilizar uma ferramenta de software automatizada, siga estas etapas simples: Vá para o Painel de Controle do Windows, clique em “Adicionar/Remover Programas” e lá, selecione o ofensivo aplicativo para desinstalar. No caso de versões suspeitas de plugins de navegadores, você pode facilmente se livrar deles através do gerenciador de extensões do seu navegador. Você também pode redefinir sua página inicial e os provedores de mecanismos de pesquisa, além de limpar o cache e os cookies do navegador. Se você decidir excluir manualmente os arquivos do sistema e as entradas do registro, utilize a lista de verificação a seguir para garantir que você saiba exatamente quais arquivos remover antes de realizar qualquer ação. No entanto, isso pode ser uma tarefa complicada e apenas profissionais de informática podem realizá-la com segurança. Além disso, alguns malwares são capazes de replicar ou impedir a exclusão. É recomendável que você faça o procedimento de remoção no modo de segurança. Para obter mais informações e instruções de remoção manual, visite www.ErrorTools.com Baixe Safebytes Anti-Malware: https://errortools.com/download/safebytes-anti-malware/ AudioToAudio é uma extensão de navegador para Google Chrome desenvolvida pela Mindspark Inc. Esta extensão permite aos usuários acesso fácil a sites populares de conversão de áudio. Quando instalado, ele altera o mecanismo de pesquisa padrão, a página inicial e a nova guia para MyWay.com. Enquanto o AudioToAudio ativo reúne atividades de navegação do usuário, como, mas não limitado a: sites visitados, links clicados, consultas de pesquisa. Esses dados são posteriormente usados/vendidos pela rede de anúncios Mindspark para segmentar melhor os anúncios. Ao navegar na Internet com esta extensão habilitada, você verá anúncios injetados adicionais, conteúdo patrocinado (como links para páginas da web, banners, links de lojas afiliadas etc.) e até mesmo anúncios pop-up de tempos em tempos se os anúncios regulares estão bloqueados. AudioToAudio foi marcado como um sequestrador de navegador por vários aplicativos antivírus e está marcado para remoção pela maioria deles.

Hoje, a maioria das pessoas tem contas no Facebook onde mantém contato com amigos e familiares. Mas a grande rede de usuários do Facebook também é muito interessante para outra parte, os hackers. Há muitas maneiras pelas quais os hackers podem roubar seus dados por meio de hacks diretos, truques e engenharia social para obter suas credenciais, e-mails e muitas outras coisas usando-os para causar mais estragos. Uma vez que um hacker precisa de informações, é muito difícil minimizar o impacto e todas as suas informações podem ser comprometidas, desde uma lista de amigos até números de cartão de crédito. Continue lendo para saber como você pode se proteger contra esses ataques e conhecer as práticas comuns que os hackers usam para roubar seus dados.

Hoje, a maioria das pessoas tem contas no Facebook onde mantém contato com amigos e familiares. Mas a grande rede de usuários do Facebook também é muito interessante para outra parte, os hackers. Há muitas maneiras pelas quais os hackers podem roubar seus dados por meio de hacks diretos, truques e engenharia social para obter suas credenciais, e-mails e muitas outras coisas usando-os para causar mais estragos. Uma vez que um hacker precisa de informações, é muito difícil minimizar o impacto e todas as suas informações podem ser comprometidas, desde uma lista de amigos até números de cartão de crédito. Continue lendo para saber como você pode se proteger contra esses ataques e conhecer as práticas comuns que os hackers usam para roubar seus dados.

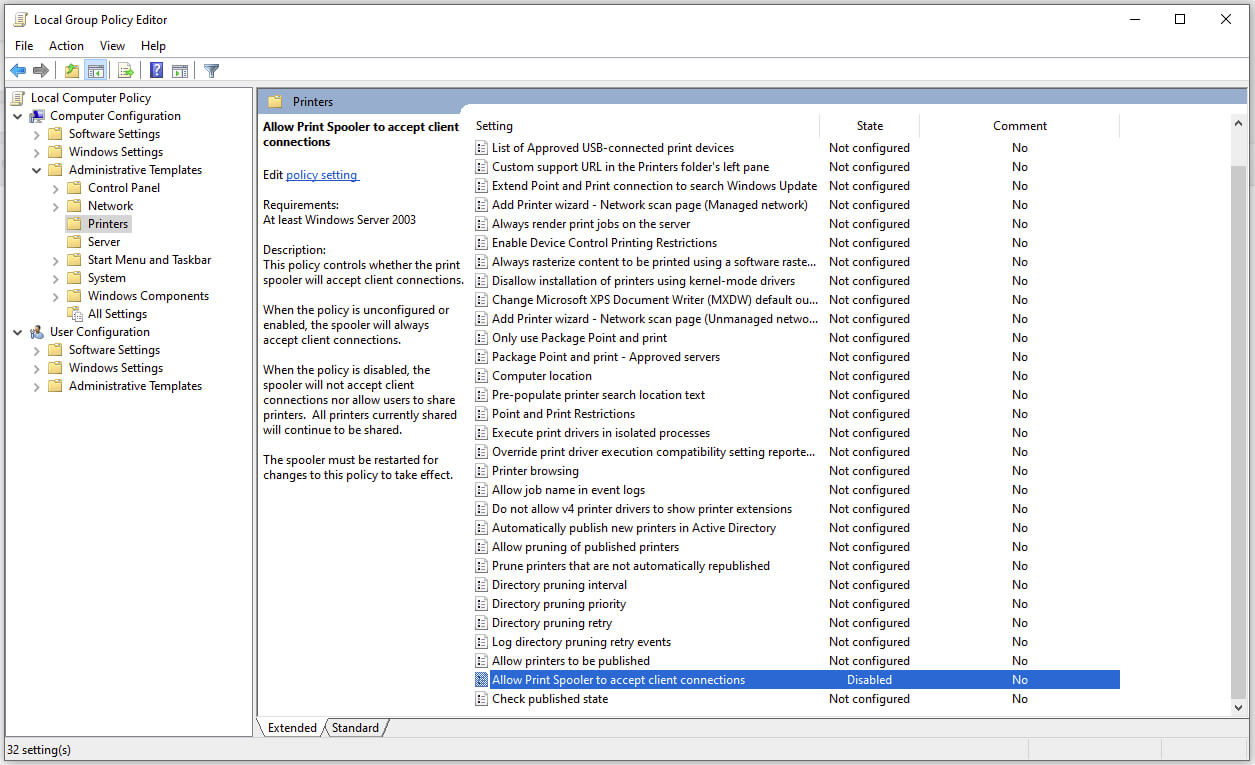

A Microsoft está mais uma vez aconselhando seus clientes a desabilitar o spooler de impressão do Windows após o surgimento de uma nova vulnerabilidade que permite que hackers executem códigos maliciosos em máquinas. Embora um patch corrigindo a falha seja lançado no devido tempo, a solução alternativa mais eficaz atualmente disponível é interromper e desabilitar totalmente o serviço de spooler de impressão.

A Microsoft está mais uma vez aconselhando seus clientes a desabilitar o spooler de impressão do Windows após o surgimento de uma nova vulnerabilidade que permite que hackers executem códigos maliciosos em máquinas. Embora um patch corrigindo a falha seja lançado no devido tempo, a solução alternativa mais eficaz atualmente disponível é interromper e desabilitar totalmente o serviço de spooler de impressão.