Vírus de computador, worms, ransomware, etc. são tipos de software malicioso que nenhum usuário deve tomar levianamente. Em várias ocasiões, mencionamos as etapas de segurança que cada usuário deve realizar para proteger sua identidade e seus dados. Infelizmente, às vezes, mesmo quando todas as precauções são tomadas, algum malware ainda pode escapar e causar estragos. Hoje estamos olhando para alguns dos piores ou melhores, dependendo de sua visão, que de fato causou muitos estragos.

10 piores vírus de computador da história

10 piores vírus de computador da história

Na lista dos 10 vírus de computador mais famosos abaixo, mostramos os custos, datas, alcance e outros fatos importantes. Em primeiro lugar, uma observação sobre os termos: usamos as palavras “vírus” e “worm” alternadamente porque a maioria dos leitores os pesquisa dessa forma. Mas há uma diferença sutil que explicamos após a lista.

1. Mydoom - $ 38 bilhões

O pior surto de vírus de computador da história, o Mydoom, causou danos estimados em US$ 38 bilhões em 2004, mas seu custo ajustado pela inflação é, na verdade, de US$ 52.2 bilhões. Também conhecido como Novarg, esse malware é tecnicamente um “worm”, disseminado por e-mail em massa. A certa altura, o vírus Mydoom foi responsável por 25% de todos os e-mails enviados. Mydoom raspou endereços de máquinas infectadas e enviou cópias de si mesmo para esses endereços. Ele também prendeu essas máquinas infectadas em uma rede de computadores chamada botnet que realizava ataques distribuídos de negação de serviço (DDoS). Esses ataques tinham como objetivo desligar um site ou servidor de destino. Mydoom ainda existe hoje, gerando 1% de todos os e-mails de phishing. Isso não é pouca coisa, considerando os 3.4 bilhões de e-mails de phishing enviados todos os dias. Por esse número, o Mydoom ganhou vida própria, infectando máquinas mal protegidas suficientes para enviar 1.2 bilhão de cópias de si mesmo por ano, 16 anos após sua criação. Embora uma recompensa de $ 250,000 tenha sido oferecida, o desenvolvedor desse perigoso worm de computador nunca foi pego. Quer saber o que torna os computadores mais seguros do mundo tão seguros? Consulte o guia Tech@Work: Atualize para o PC mais seguro e gerenciável do mundo

2. Sobig - $ 30 bilhões

O vírus de computador 2003 Sobig é na verdade outro worm. Ele perde apenas para o vírus Mydoom em seu escopo. O valor de US$ 30 bilhões é um total mundial, incluindo Canadá, Reino Unido, EUA, Europa continental e Ásia. Várias versões do worm foram lançadas em rápida sucessão, chamadas Sobig.A até Sobig.F, sendo Sobig.F a mais prejudicial. Este programa cibercriminoso mascarado como software de computador legítimo anexado a e-mails. Ele interrompeu a emissão de passagens na Air Canada e interferiu em inúmeros outros negócios. Apesar de seus danos generalizados, o criador do bug de sucesso nunca foi pego.

3. Klez - $ 19.8 bilhões

Klez está em terceiro lugar na lista dos piores vírus de computador já criados. Com quase US$ 20 bilhões em danos estimados, infectou cerca de 7.2% de todos os computadores em 2001, ou 7 milhões de PCs. O worm Klez enviou e-mails falsos, falsificou remetentes reconhecidos e, entre outras coisas, tentou desativar outros vírus. Tal como acontece com outros vírus e worms, o Klez foi lançado em várias variantes. Ele infectava arquivos, copiava a si mesmo e se espalhava pela rede de cada vítima. Durou anos, com cada versão mais destrutiva que a anterior. O Windows percorreu um longo caminho desde que a maioria dos vírus de computador nesta lista atingiu a web. Felizmente, a proteção interna com o Microsoft Defender está sempre em alerta.

4. ILOVEYOU - $ 15 bilhões

O vírus ILOVEYOU do ano 2000 funcionou enviando uma falsa “carta de amor” que parecia um arquivo de texto inofensivo. Assim como o Mydoom, esse invasor enviou cópias de si mesmo para todos os endereços de e-mail da lista de contatos da máquina infectada. Logo após seu lançamento em 4 de maio, ele se espalhou para mais de 10 milhões de PCs. O vírus foi criado por um estudante universitário nas Filipinas chamado Onel de Guzman. Sem fundos, ele escreveu o vírus para roubar senhas para poder entrar em serviços online que queria usar gratuitamente. Ele supostamente não tinha ideia de quão longe sua criação se espalharia. Este vírus também é conhecido como Loveletter. Precisa melhorar seu jogo de segurança de trabalho remoto antes que haja outra entrada na lista dos vírus de computador mais mortais? Veja nosso guia: Como trabalhar remotamente e com segurança

5. WannaCry - $ 4 bilhões

O vírus de computador WannaCry 2017 é um ransomware, um vírus que assume o controle do seu computador (ou arquivos na nuvem) e os mantém reféns. O ransomware WannaCry invadiu computadores em 150 países, causando enormes perdas de produtividade, pois empresas, hospitais e organizações governamentais que não pagaram foram forçados a reconstruir sistemas do zero. O malware se espalhou como fogo em 200,000 computadores em todo o mundo. Parou quando um pesquisador de segurança de 22 anos no Reino Unido encontrou uma maneira de desativá-lo. Computadores com sistemas operacionais desatualizados foram especialmente atingidos. É por isso que os especialistas em segurança sempre recomendam atualizar seus sistemas com frequência.

Ransomware ataca novamente

Em setembro de 2020, um dos maiores ataques de vírus de computador da história da medicina atingiu o Universal Health Services. A rede de hospitais dos EUA, que tem mais de 400 locais, foi atingida por ransomware danoso. O ataque forçou o cancelamento de cirurgias e fez com que os profissionais de saúde mudassem para registros em papel.

6. Zeus - $ 3 bilhões

O vírus de computador Zeus é uma ferramenta de roubo online que chegou à web em 2007. Um whitepaper da Unisys três anos depois estimou que ele estava por trás de 44% de todos os ataques de malware bancário. Até então, ele havia violado 88% de todas as empresas da Fortune 500, 2,500 organizações no total e 76,000 computadores em 196 países. O botnet Zeus era um grupo de programas que trabalhavam juntos para assumir o controle de máquinas para um “mestre de bot” remoto. Originou-se na Europa Oriental e foi usado para transferir dinheiro para contas bancárias secretas. Mais de 100 membros da quadrilha do crime por trás do vírus, principalmente nos EUA, foram presos em 2010. Não é tão proeminente hoje, mas parte do código-fonte do vírus sobrevive em vírus e worms de botnet mais recentes. Zeus causou danos documentados de US$ 100 milhões. Mas o custo real em termos de perda de produtividade, remoção e roubo não documentado é, sem dúvida, muito maior. Uma estimativa de US$ 3 bilhões, ajustada pela inflação, coloca esse vírus em um custo de US$ 3.7 bilhões em dólares de hoje.

7. Código Vermelho - $ 2.4 bilhões

Observado pela primeira vez em 2001, o vírus de computador Code Red foi outro worm que penetrou em 975,000 hosts. Ele exibia as palavras “Hackeado por chinês!” em páginas da Web infectadas e foi executado inteiramente na memória de cada máquina. Na maioria dos casos, não deixou vestígios em discos rígidos ou outro armazenamento. Os custos financeiros estão estimados em US$ 2.4 bilhões. O vírus atacou sites de computadores infectados e entregou um ataque distribuído de negação de serviço (DDoS) no site da Casa Branca dos EUA, www.whitehouse.gov. Na verdade, a Casa Branca teve que mudar seu endereço IP para se defender contra o Cod Red. Sua impressora pode pegar um vírus? Veja nosso infográfico interessante: O estado da segurança da impressora

8. Slammer - $ 1.2 bilhão

O worm SQL Slammer custou cerca de US$ 750 milhões para 200,000 usuários de computador em 2003. Esse vírus de computador selecionava endereços IP aleatoriamente, explorando vulnerabilidades e se enviando para outras máquinas. Ele usou essas máquinas vítimas para lançar um ataque DDoS em vários hosts da Internet, diminuindo significativamente o tráfego da Internet. O worm Slammer atingiu os bancos nos EUA e no Canadá de forma especialmente dura, deixando os caixas eletrônicos offline em muitos locais. Os clientes do Imperial Bank of Commerce de Toronto se viram incapazes de acessar os fundos. O ataque voltou a aparecer em 2016, sendo lançado de endereços IP na Ucrânia, China e México.

9. CryptoLocker - $ 665 milhões

Felizmente, ataques de ransomware como o vírus CryptoLocker de 2013 caíram desde o pico de 2017. Esse malware atacou mais de 250,000 máquinas criptografando seus arquivos. Ele exibia uma nota de resgate vermelha informando aos usuários que “sua criptografia de arquivos importantes foi produzida neste computador”. Uma janela de pagamento acompanhava a nota. Os criadores do vírus usaram um worm chamado botnet Gameover Zeus para fazer e enviar cópias do vírus CryptoLocker. De acordo com um relatório da empresa de segurança Sophos, o ataque médio de ransomware custa a uma empresa US$ 133,000. Se estimarmos que o CryptoLocker atingiu 5,000 empresas, isso colocaria seu custo total em US$ 665 milhões. Para onde irá a cibersegurança a seguir? Veja nosso guia: O futuro da segurança cibernética

10. Sasser - $ 500 milhões

O worm Sasser foi escrito por um estudante de ciência da computação alemão de 17 anos chamado Sven Jaschan. Ele foi preso aos 18 anos em 2004, depois que uma recompensa de US$ 250,000 foi postada para o criador do vírus de computador. Um amigo das autoridades de Jaschan informou que o jovem havia escrito não apenas o worm Sasser, mas também o ataque Netsky.AC prejudicial. Jaschan recebeu uma sentença suspensa depois que foi descoberto que ele era menor de idade quando escreveu o malware. O worm Sasser travou milhões de PCs e, embora alguns relatórios coloquem os danos em US$ 18 bilhões, a taxa de infecção relativamente baixa sugere um custo mais provável de US$ 500 milhões. Outros vírus notáveis Os 10 piores vírus de computador acima são apenas a ponta feia de um gigantesco iceberg digital. Com um milhão de novos programas de malware surgindo a cada 3 anos, podemos perder a floresta por algumas árvores excelentes. Aqui estão apenas mais alguns vírus que causaram estragos ao longo dos anos:

Meu e-mail: Este worm tentou coletar dados de máquinas infectadas para lançar uma série de ataques DDoS, mas foi relativamente fácil de remover.

Yaha: Mais um worm com várias variantes, considerado o resultado de uma guerra cibernética entre o Paquistão e a Índia.

Swen: Escrito em C ++, o worm de computador Swen se disfarçou para se parecer com uma atualização de 2003 do sistema operacional. Seu custo financeiro foi estimado em US $ 10.4 bilhões, mas não de forma confiável.

Verme tempestade: Este worm apareceu em 2007 e atacou milhões de computadores com um e-mail sobre a aproximação do mau tempo.

Tanatos / Bugbear: Um vírus keylogger de 2002 que atingiu instituições financeiras e se espalhou por 150 países.

câmera de vídeo: Um worm de computador de 2001 que usava e-mails falsificados com o assunto "Envio este arquivo para obter seu conselho".

Explorarzip: Este worm usou e-mails falsos para se espalhar para todas as máquinas em milhares de redes locais.

Melissa: O vírus de computador mais perigoso em 1999, Melissa enviou cópias de si mesmo que pareciam fotos NSFW. O FBI dos EUA estimou os custos de limpeza e reparo em US $ 80 milhões.

Flashback: Um vírus exclusivo para Mac, o Flashback infectou mais de 600,000 Macs em 2012 e até mesmo infectou a base doméstica da Apple em Cupertino, Califórnia. Em 2020, agora há mais malware em Macs do que em PCs.

Conficker: Este vírus de 2009 ainda infecta muitos sistemas legados e pode causar danos significativos se for ativado.

Stuxnet: Este worm destruiu centrífugas nucleares iranianas enviando instruções prejudiciais.

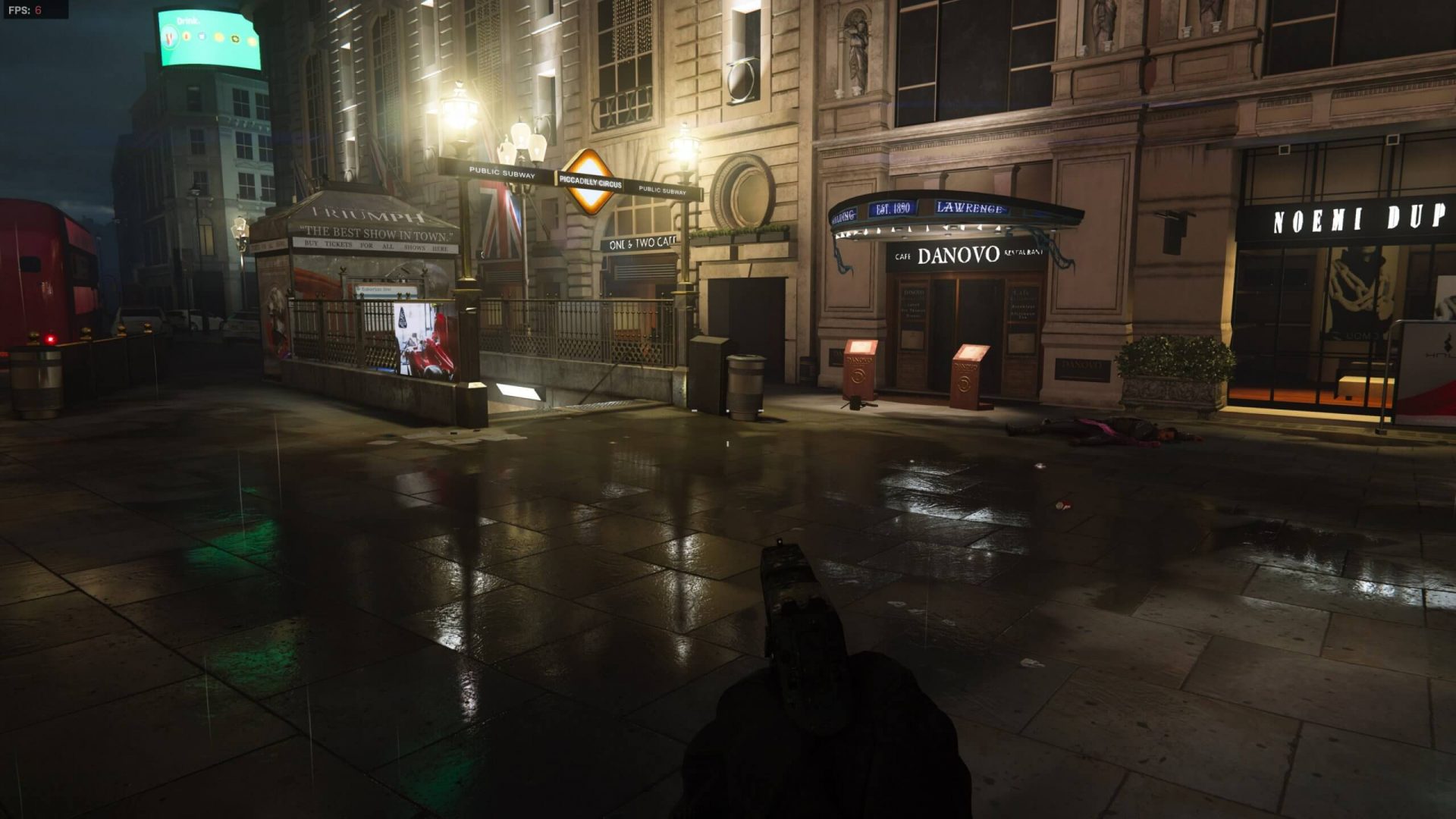

O que é RTX

O que é RTX

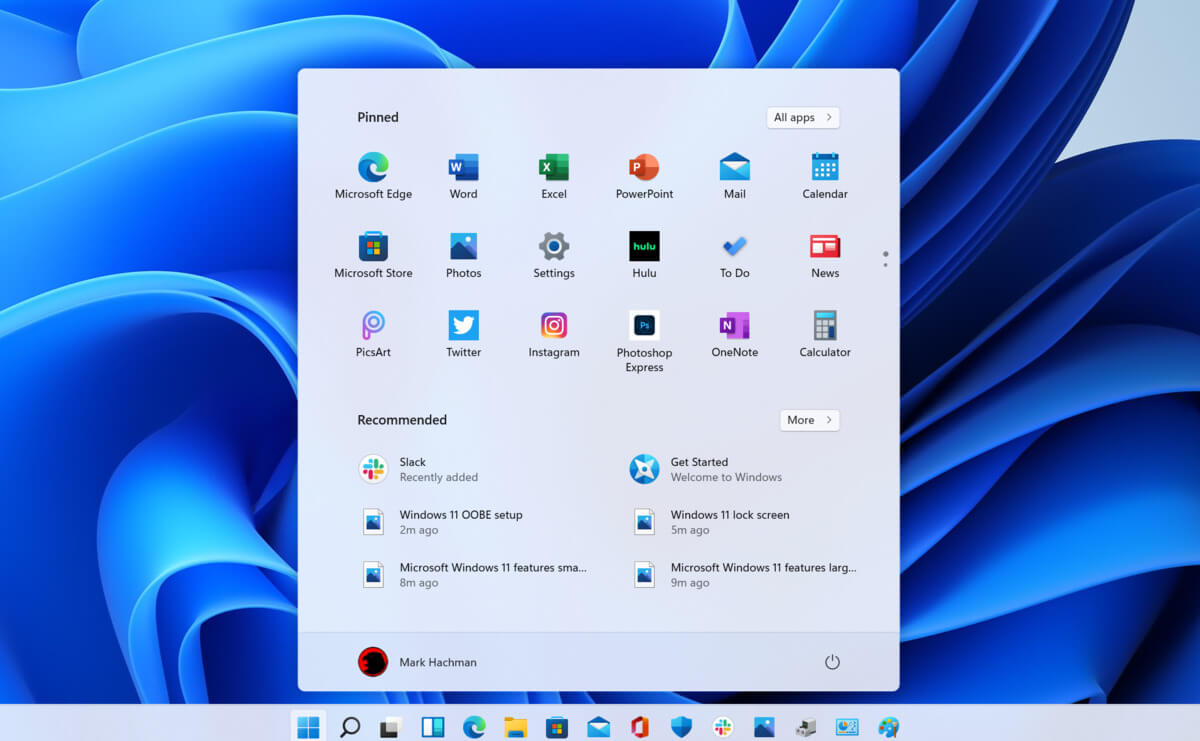

O Windows 11 trouxe algumas críticas ruins por sua incapacidade de alterar a localização da barra de tarefas para a tela. Felizmente, ainda podemos escondê-lo, se necessário. Para ocultar a barra de tarefas da tela, siga estas instruções simples:

O Windows 11 trouxe algumas críticas ruins por sua incapacidade de alterar a localização da barra de tarefas para a tela. Felizmente, ainda podemos escondê-lo, se necessário. Para ocultar a barra de tarefas da tela, siga estas instruções simples:

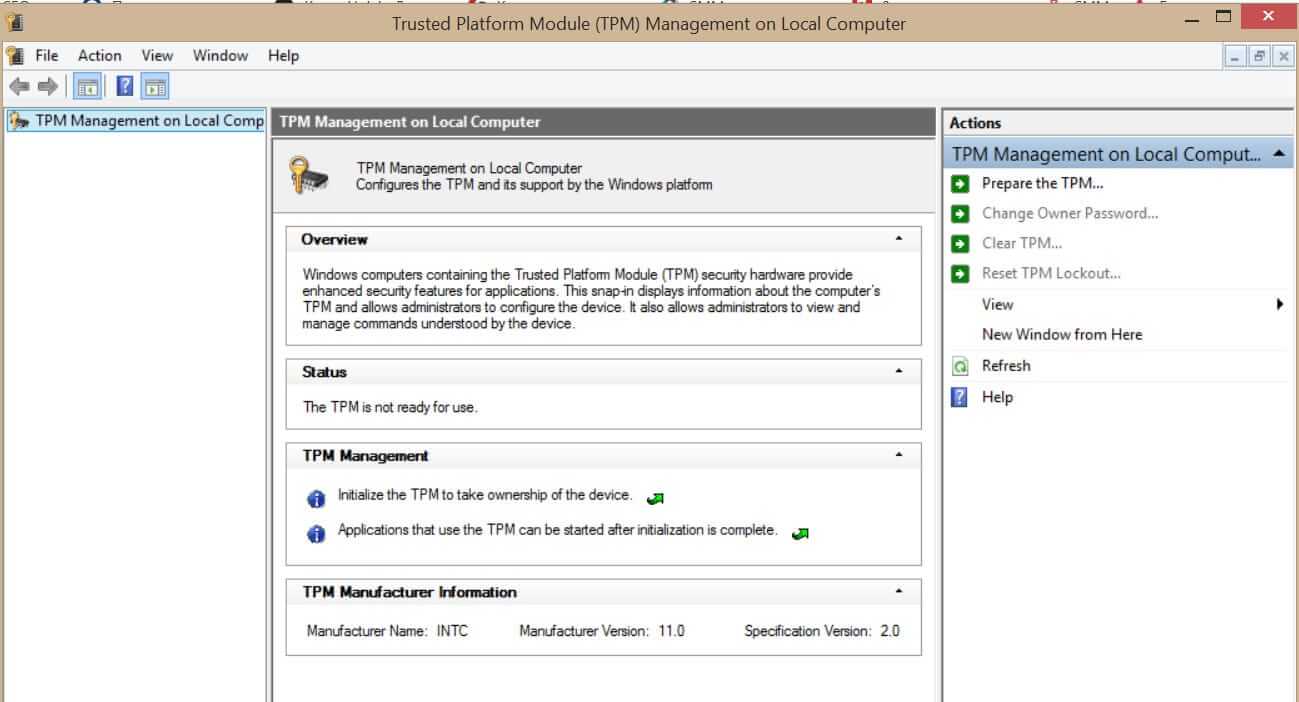

O que exatamente é TPM?

O que exatamente é TPM? 10 piores vírus de computador da história

10 piores vírus de computador da história