ChatZum è un programma potenzialmente indesiderato che installa una barra degli strumenti nel tuo browser. Questo programma presumibilmente consente agli utenti di ingrandire le foto senza fare clic su di esse, tuttavia, dopo ulteriori ricerche, è stato scoperto che questa funzione non funziona sull'ultima versione dei browser.

Dall'autore: ChatZum è un componente aggiuntivo del browser (barra degli strumenti) che consente ai suoi utenti di passare il mouse sopra le immagini nei siti Web dei principali social network e visualizzare una versione più grande di un'immagine.

Durante l'installazione di questa barra degli strumenti verranno tracciate le sessioni di navigazione Web dell'utente e verranno registrate le visite al sito Web, i clic e talvolta anche le informazioni personali. Queste informazioni vengono successivamente utilizzate per visualizzare annunci mirati per l'utente. Per consentire un più facile monitoraggio degli utenti, il programma cambia la home page del browser e il motore di ricerca predefinito in Nation Search Advanced, che inserisce annunci pubblicitari aggiuntivi e tiene traccia dell'attività dell'utente.

Diverse applicazioni antivirus hanno contrassegnato questo programma come potenzialmente indesiderato e non è consigliabile tenerlo sul computer, soprattutto considerando il fatto che molto probabilmente non funzionerà sul browser.

Informazioni sulle applicazioni potenzialmente indesiderate

Se hai mai installato un'applicazione gratuita o uno shareware, è molto probabile che il computer venga installato con un sacco di applicazioni indesiderate. Un programma potenzialmente indesiderato, chiamato anche PUP, in breve, è in realtà un software che contiene adware, installa barre degli strumenti o ha altri obiettivi nascosti. Questi tipi di programmi sono generalmente impacchettati con un'applicazione gratuita che si scarica da Internet o possono anche essere raggruppati all'interno dei programmi di installazione personalizzati di molti siti Web di download.

I PUP non sono sempre visti come malware "puro" in senso stretto. Una differenza fondamentale tra PUP e malware è la distribuzione. Il malware viene normalmente eliminato da vettori di installazione silenziosa come download drive-by mentre PUP viene installato con il consenso dell'utente del computer, che consapevolmente o inconsapevolmente approva l'installazione del PUP sul proprio computer. Ma non c'è dubbio che i PUP rimangono una cattiva notizia per gli utenti di PC in quanto potrebbero essere piuttosto pericolosi per il tuo computer in molti modi.

I danni che i PUP possono fare

I programmi indesiderati dopo l'installazione visualizzano numerosi fastidiosi annunci pop-up, attivano falsi avvisi e talvolta obbligano persino il proprietario di un computer a pagare per il software. I PUP che vengono forniti come componenti aggiuntivi del browser e barre degli strumenti sono comunemente riconoscibili. Queste barre degli strumenti alterano la tua home page e il tuo motore di ricerca nel browser web installato, tengono traccia delle tue attività web, modificano i risultati della tua ricerca con reindirizzamenti e link sponsorizzati e alla fine rallentano il tuo browser e riducono la tua esperienza di navigazione.

I programmi potenzialmente indesiderati utilizzano metodi di distribuzione aggressivi per accedere al computer. La parte peggiore della creazione di un PUP è l'adware, lo spyware e i registratori di tasti che potrebbero nascondersi all'interno. Anche se i PUP in realtà non sono intrinsecamente dannosi, queste applicazioni non fanno praticamente nulla di buono sul tuo PC: prenderanno preziose risorse di sistema, rallenteranno il tuo PC, indeboliranno la sicurezza del tuo computer, rendendo il tuo PC più vulnerabile ai malware.

Come evitare il "crapware"

• Leggere attentamente l'EULA. Cerca clausole che stabiliscano che devi accettare pubblicità e pop-up o applicazioni in bundle dall'azienda.

• Scegli sempre l'opzione personalizzata se ti viene offerta un'opzione tra le installazioni "Personalizzate" e "Consigliate": non fare mai clic su Avanti, Avanti, Avanti sconsideratamente.

• Utilizzare una buona applicazione anti-malware. Prova Safebytes Anti-malware che può trovare i PUP e trattarli come malware contrassegnandoli per l'eliminazione.

• Fai attenzione se scarichi e installi freeware, applicazioni open source o shareware. Non installare mai applicazioni software che sembrano losche o dannose.

• Scaricare sempre le applicazioni dal sito Web originale. La maggior parte dei PUP si fa strada sul tuo laptop o computer tramite portali di download, quindi evitali del tutto.

Ricorda il fatto che anche se i PUP potrebbero causare danni e ostacolare il corretto funzionamento del PC, non possono entrare nel tuo sistema senza il tuo consenso, quindi fai attenzione a non fornirglielo.

Come si può sbarazzarsi del malware che blocca i siti Web o impedisce i download

Il malware potrebbe potenzialmente causare molti tipi di danni a PC, reti e dati. Alcuni malware fanno di tutto per impedirti di scaricare o installare qualsiasi cosa sul tuo computer, in particolare il software antivirus. Se stai leggendo questo articolo, è probabile che tu sia bloccato con un'infezione malware che ti impedisce di scaricare o installare il programma Safebytes Anti-Malware sul tuo PC. Anche se questo tipo di problema può essere più difficile da aggirare, ci sono alcuni passaggi che puoi adottare.

Utilizzare la modalità provvisoria per risolvere il problema

Se il malware è impostato per l'esecuzione automatica all'avvio di Microsoft Windows, l'attivazione della modalità provvisoria potrebbe bloccare il tentativo. Quando si avvia il computer in modalità provvisoria vengono caricati solo i programmi e i servizi minimi richiesti. Per avviare i computer Windows XP, Vista o 7 in modalità provvisoria con rete, procedi come indicato di seguito.

1) Tocca ripetutamente il tasto F8 non appena il PC si avvia, tuttavia, prima che venga visualizzato il grande logo di Windows o la schermata nera con testi bianchi. Ciò richiamerebbe il menu Opzioni di avvio avanzate.

2) Scegli la modalità provvisoria con rete con i tasti freccia e premi INVIO.

3) Quando questa modalità viene caricata, dovresti avere Internet. Ora, ottieni il programma di rimozione malware che desideri utilizzando il browser web. Per installare il programma, seguire le linee guida nella procedura guidata di installazione.

4) Subito dopo l'installazione, eseguire una scansione completa e consentire al programma software di eliminare le minacce rilevate.

Passa a un browser Internet alternativo

Alcuni malware prendono di mira principalmente determinati browser. Se questa è la tua situazione, utilizza un altro browser Internet in quanto potrebbe aggirare il virus del computer. Quando sospetti che il tuo Internet Explorer sia stato dirottato da un trojan o altrimenti compromesso da hacker online, la cosa migliore da fare è passare a un browser Internet alternativo come Mozilla Firefox, Google Chrome o Apple Safari per scaricare la sicurezza scelta programma - Safebytes Anti-Malware.

Crea un antivirus USB portatile per eliminare i virus

Un'altra tecnica è scaricare e trasferire un'applicazione antivirus da un computer pulito per eseguire una scansione sul computer infetto. Seguire questi passaggi per eseguire l'antimalware sul computer interessato.

1) Scarica l'antimalware su un PC privo di virus.

2) Collegare l'unità flash a uno slot USB sul computer pulito.

3) Fare doppio clic sul file exe per eseguire la procedura guidata di installazione.

4) Scegli la chiavetta USB come posizione per il salvataggio del file. Seguire le istruzioni sullo schermo per completare il processo di installazione.

5) Ora trasferisci l'unità flash sul computer infetto.

6) Eseguire Anti-malware Safebytes direttamente dall'unità USB facendo doppio clic sull'icona.

7) Fare clic sul pulsante "Esegui scansione" per avviare la scansione antivirus.

Proteggi il tuo PC da malware con SafeBytes Security Suite

Se stai cercando di installare un programma anti-malware per il tuo PC, ci sono molti strumenti sul mercato da considerare, tuttavia, non puoi fidarti ciecamente di nessuno, indipendentemente dal fatto che si tratti di un programma a pagamento o gratuito. Alcuni di questi sono fantastici, ma ci sono diverse applicazioni scamware che si spacciano per autentici programmi anti-malware in attesa di devastare il tuo PC. Devi scegliere un'azienda che sviluppa i migliori anti-malware del settore e si è guadagnata la reputazione di affidabile. Una delle applicazioni altamente consigliate dagli analisti del settore è SafeBytes Anti-Malware, il programma più sicuro per Microsoft Windows.

SafeBytes può essere descritto come un'applicazione antivirus in tempo reale altamente efficace creata per aiutare l'utente medio di computer a proteggere il proprio PC da minacce Internet dannose. Grazie alla sua tecnologia all'avanguardia, questo software ti aiuterà a proteggere il tuo computer dalle infezioni causate da vari tipi di malware e altre minacce Internet, inclusi spyware, adware, trojan, worm, virus informatici, keylogger, ransomware e programmi potenzialmente indesiderati ( PUP).

Ci sono molte fantastiche funzionalità che otterrai con questo particolare prodotto di sicurezza. Di seguito sono elencate alcune delle funzionalità che ti piaceranno in SafeBytes.

Protezione attiva: SafeBytes offre una protezione attiva completamente a mani libere ed è impostato per osservare, bloccare e uccidere tutte le minacce informatiche al primo incontro. Controllerà il tuo PC in ogni momento per attività sospette e il suo firewall senza rivali protegge il tuo computer dall'ingresso illegale dal mondo esterno.

Robusta protezione antimalware: Utilizzando un motore malware acclamato dalla critica, SafeBytes offre una protezione multilivello creata per rilevare e rimuovere le minacce nascoste all'interno del tuo PC.

Sicurezza Web: Safebytes assegna a tutti i siti una classifica di sicurezza univoca che ti aiuta a farti un'idea se la pagina web che stai per visitare è sicura da visualizzare o se è noto per essere un sito di phishing.

Scansione estremamente veloce: Il motore di scansione antivirus di SafeBytes è tra i più veloci ed efficienti del settore. La sua scansione mirata aumenta significativamente il tasso di cattura dei virus che è incorporato in vari file del computer.

leggero: SafeBytes è un software davvero leggero. Consuma una quantità estremamente ridotta di potenza di elaborazione mentre viene eseguito in background, il che significa che non osserverai alcuna difficoltà di prestazioni del computer.

24 / 7 Supporto: Per qualsiasi problema tecnico o assistenza sui prodotti, puoi ricevere assistenza di esperti 24 ore su 7, XNUMX giorni su XNUMX, tramite chat ed e-mail.

Per riassumere, SafeBytes Anti-Malware offre una protezione eccezionale combinata con un accettabile basso utilizzo delle risorse di sistema con un ottimo rilevamento e prevenzione del malware. Ora potresti renderti conto che questo particolare strumento non si limita a scansionare e rimuovere le minacce dal tuo computer. Otterrai la migliore protezione completa per i soldi che paghi per l'abbonamento a SafeBytes AntiMalware, non ci sono dubbi.

Dettagli tecnici e rimozione manuale (utenti avanzati)

Se desideri eseguire la rimozione di ChatZum manualmente anziché utilizzare uno strumento software automatizzato, puoi seguire questi semplici passaggi: Accedi al Pannello di controllo di Windows, fai clic su "Aggiungi / Rimuovi programmi" e, lì, scegli l'applicazione incriminata da rimuovere. In caso di versioni sospette dei plug-in del browser Web, è possibile eliminarli facilmente tramite il gestore delle estensioni del browser Web. Potresti anche voler reimpostare la tua home page e i provider di ricerca, nonché eliminare la cronologia di navigazione, i file temporanei e i cookie.

Se si sceglie di rimuovere manualmente i file di sistema e le voci del registro di Windows, utilizzare l'elenco seguente per assicurarsi di sapere esattamente quali file rimuovere prima di intraprendere qualsiasi azione. Si noti che solo gli utenti esperti dovrebbero provare a modificare manualmente i file di sistema principalmente perché la rimozione di ogni singola voce di registro vitale provoca un grave problema o addirittura un arresto anomalo del PC. Inoltre, alcuni malware sono in grado di replicarsi o impedirne la rimozione. Si consiglia di eseguire questo processo di rimozione del malware in modalità provvisoria.

Che cos'è esattamente GitHub?

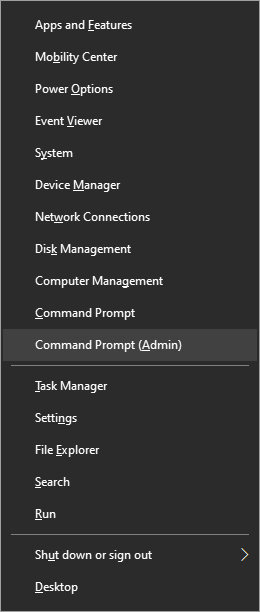

Che cos'è esattamente GitHub? Una volta visualizzato il menu, clicca on Prompt dei comandi (amministratore)

Una volta visualizzato il menu, clicca on Prompt dei comandi (amministratore)

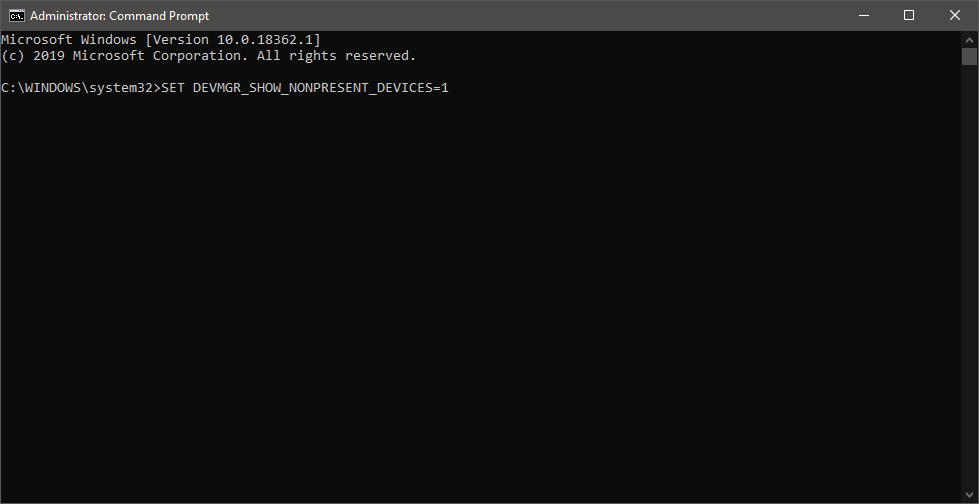

Una volta visualizzato sullo schermo il prompt dei comandi con i privilegi di amministratore digitarla stringa seguente:

Una volta visualizzato sullo schermo il prompt dei comandi con i privilegi di amministratore digitarla stringa seguente:

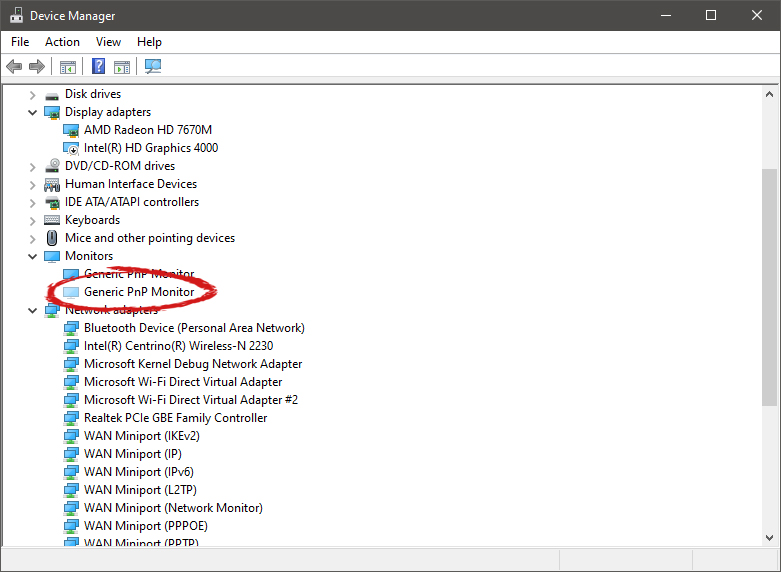

Questo comando forzerà Windows a mostrare tutti i dispositivi in Gestione dispositivi inclusi quelli vecchi che non vengono più utilizzati, ma poiché i loro driver sono ancora installati, i dispositivi verranno visualizzati. Quando si digita comando premere ENTRA. Ancora una volta premere FINESTRE + X per mostrare il menu nascosto ma questa volta scegli il Gestione periferiche

Questo comando forzerà Windows a mostrare tutti i dispositivi in Gestione dispositivi inclusi quelli vecchi che non vengono più utilizzati, ma poiché i loro driver sono ancora installati, i dispositivi verranno visualizzati. Quando si digita comando premere ENTRA. Ancora una volta premere FINESTRE + X per mostrare il menu nascosto ma questa volta scegli il Gestione periferiche

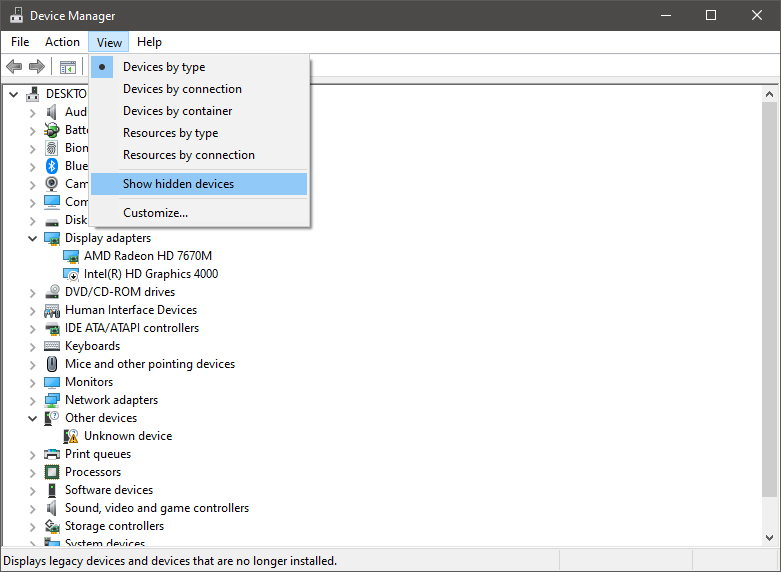

Si aprirà il gestore dispositivi, vai a visualizza> dispositivi nascosti dalla neve per mostrare i dispositivi inutilizzati.

Si aprirà il gestore dispositivi, vai a visualizza> dispositivi nascosti dalla neve per mostrare i dispositivi inutilizzati.

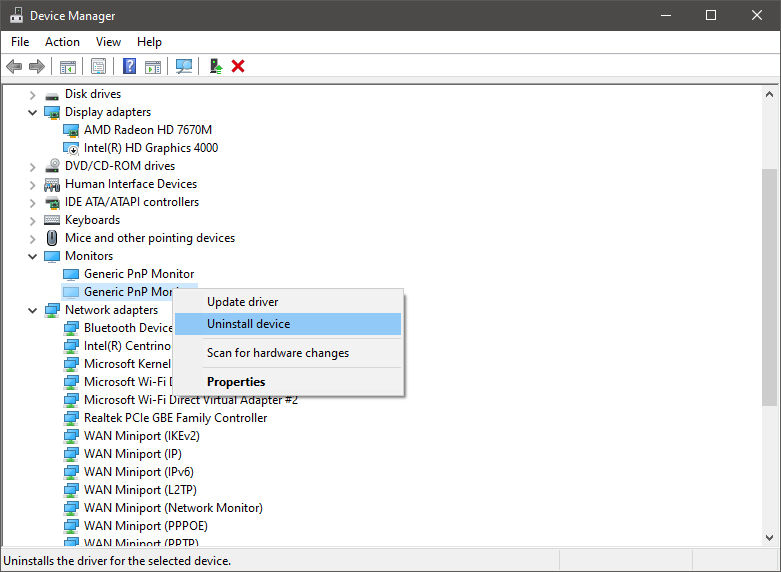

Fare clic con sul dispositivo e fare clic su disinstallare il dispositivo per rimuoverlo completamente dal tuo sistema.

Fare clic con sul dispositivo e fare clic su disinstallare il dispositivo per rimuoverlo completamente dal tuo sistema.

Per favore sempre stai attento quando rimuovi i dispositivi così tu non rimuovere il dispositivo in uso per errore e sempre ricontrollare che stai rimuovendo qualcosa che avevi sul tuo sistema. Questo metodo verrà mostrato tutti i dispositivi nascosti anche quelli nascosti ma cruciali per il corretto funzionamento del sistema.

Per favore sempre stai attento quando rimuovi i dispositivi così tu non rimuovere il dispositivo in uso per errore e sempre ricontrollare che stai rimuovendo qualcosa che avevi sul tuo sistema. Questo metodo verrà mostrato tutti i dispositivi nascosti anche quelli nascosti ma cruciali per il corretto funzionamento del sistema.