Alors que nous approchons de la fin de 2022, nous examinons les meilleurs logiciels antivirus actuels pour les plates-formes populaires, pourquoi ils sont les meilleurs et pourquoi vous devriez les obtenir.

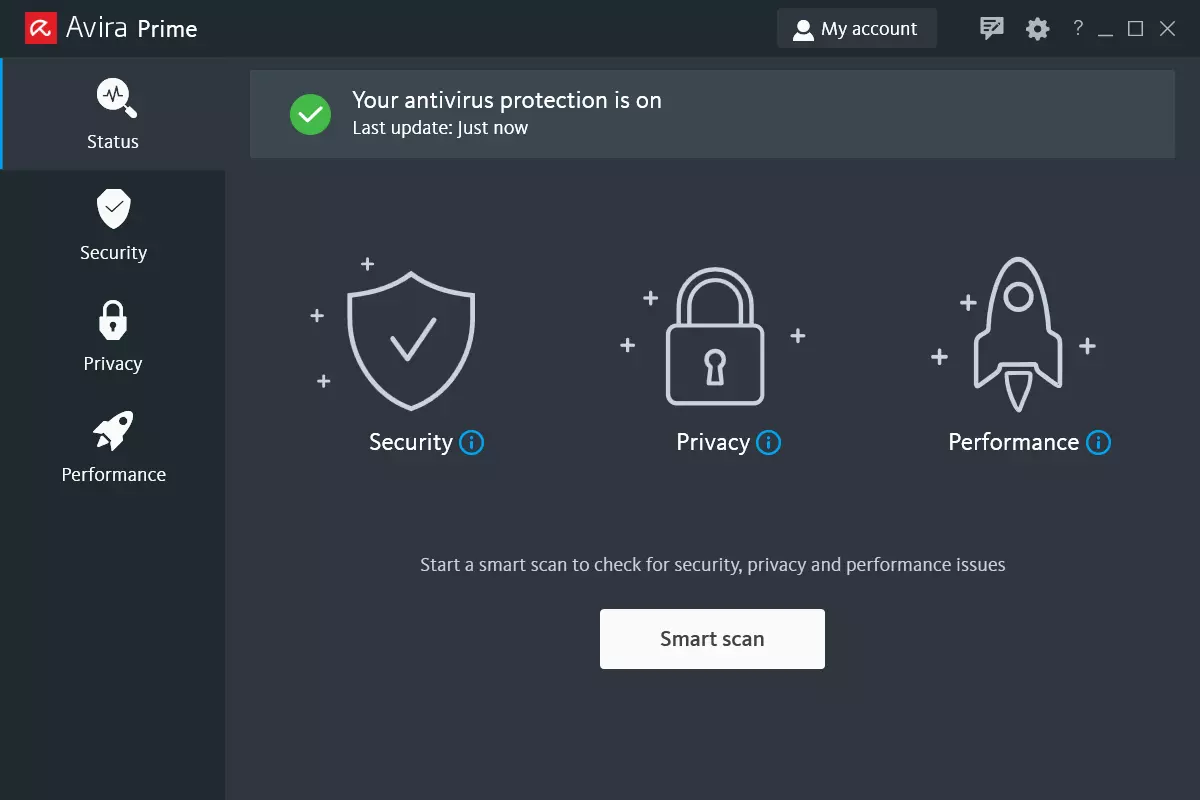

Avira, un super antivirus gratuit

Avira existe depuis longtemps avec sa version antivirus gratuite de la plus grande suite de protection. Il a eu des hauts et des bas mais les dernières versions sont vraiment géniales. Avec des analyses à grande vitesse et un faible impact sur le système, l'antivirus Avira est vraiment l'un des meilleurs logiciels antivirus gratuits actuellement sur le marché.

Le logiciel lui-même a également reçu des mises à jour UI & UX, ce qui le rend simple et facile à utiliser. Le moteur d'analyse antivirus est le même que dans la version payante qui se classe parmi les meilleurs moteurs au monde pour ce type de travail. Le package vous offre également une excellente protection du navigateur et un bon pare-feu, il n'y a vraiment aucune excuse pour ignorer cela si vous voulez une solution gratuite.

La seule chose que nous dirions n'est pas si géniale dans Avira, c'est de signaler des faux positifs, parfois même pour les mises à jour MS, c'est rare mais cela peut arriver.

Malwarebytes, un puissant antivirus Windows

Malwarebytes Premium est une solution antivirus simple et facile à utiliser qui évite les interfaces utilisateur compliquées et, tout simplement, cela fonctionne. Son moteur d'analyse est bien connu et se classe parmi les meilleurs et les meilleurs au monde, trouvant souvent des logiciels malveillants que d'autres peuvent manquer.

Une autre grande chose est son intégration avec Windows lui-même, c'est l'une des rares applications qui peuvent et fonctionneront incroyablement bien à côté de vos outils de protection Windows typiques afin que vous puissiez les faire fonctionner en même temps.

L'installation et le fonctionnement sont vraiment simples et chaque utilisateur de PC typique trouvera cela aussi simple que de se promener dans le parc. D'un autre côté, malheureusement, l'impact sur le système est un peu élevé et il aura des problèmes de fonctionnement sur les systèmes bas de gamme en raison de ses besoins en mémoire.

Intego MAC Internet Security X9, le meilleur antivirus Mac

L'époque où MAC n'avait pas de problèmes de virus est révolue, puisque MAC a gagné en popularité parmi les utilisateurs, a également augmenté le nombre de virus et de logiciels malveillants. Le système lui-même est doté d'une excellente protection, mais pour plus de sécurité et un meilleur contrôle, vous aurez besoin d'une solution tierce dédiée.

Intego a été créé par des experts antivirus Mac qui ont créé ce type de logiciel au cours des 25 dernières années. L'interface est facile à utiliser et les préréglages prédéfinis sont vraiment utiles, mais la suite de sécurité peut également être personnalisée pour répondre à vos besoins et désirs.

Étant donné que cela n'est disponible qu'en tant que suite de sécurité, vous obtenez un pare-feu et d'autres outils de sécurité avec votre antivirus qui s'exécutera dans le cadre de celui-ci.

Le mauvais côté est que les scans peuvent parfois être lents, la plupart du temps ils sont corrects en termes de vitesse mais parfois ils peuvent passer à des vitesses plus lentes et affecter le temps de scan à des moments ennuyeux. De plus, il n'y a pas de protection de webcam ni de service VPN inclus là où d'autres sur cette liste en ont.

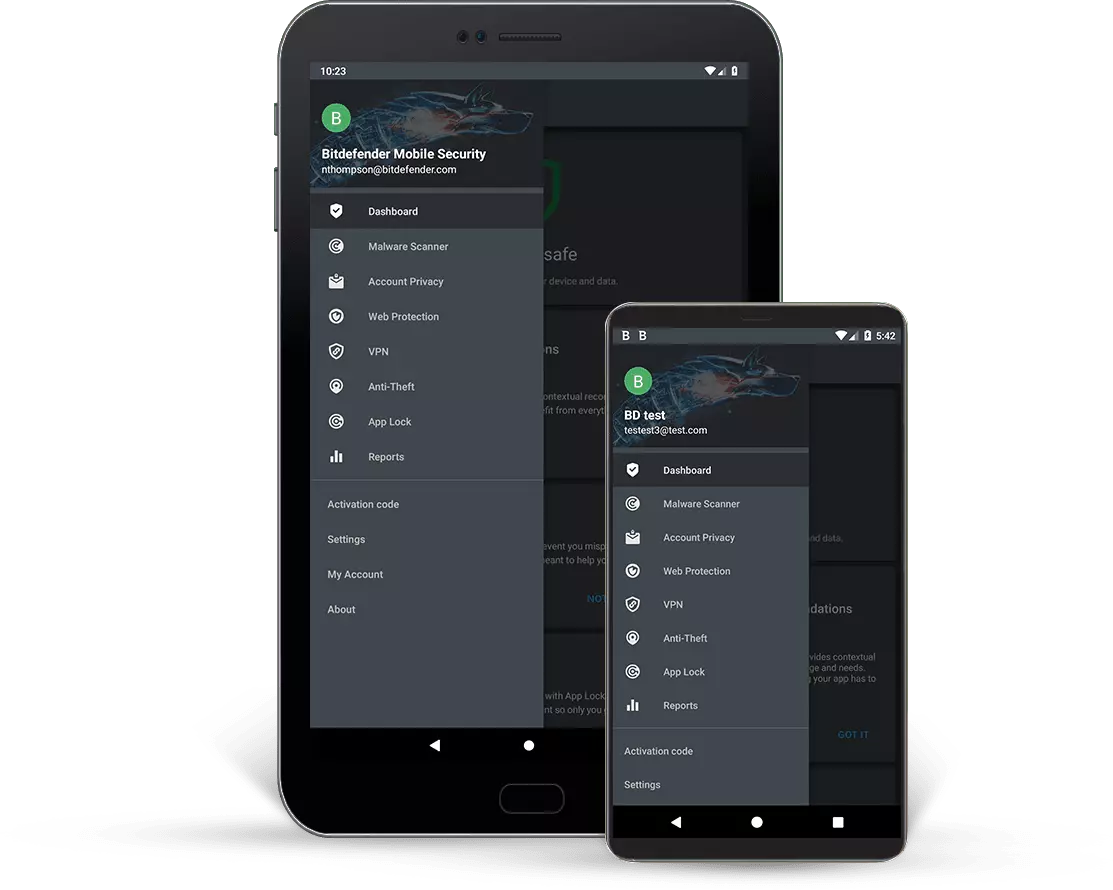

Sécurité mobile Bitdefender : la meilleure protection Android

Bien que la protection ne soit pas seulement nécessaire pour votre jeu ou votre poste de travail, des suites logicielles traitant de la sécurité des mobiles et des tablettes existent. Le meilleur d'entre eux est la suite mobile antivirus Bitdefender. Peu de ressources système et peu d'impact sur les performances avec un très bon taux de détection de virus Bitdefender est au top des suites pour votre téléphone.

Une détection constante et élevée des virus avec un faible impact sur la batterie est excellente, mais la suite est livrée avec des tonnes d'autres outils, tels que des outils de sécurité du navigateur, une protection des e-mails et une protection des liens et des notifications en temps réel.

L'application analysera toujours chaque fichier et application nouvellement installée en arrière-plan et alertera et coupera toute menace trouvée. L'application elle-même est facile à installer et à utiliser et la plupart du temps, elle fera tout en arrière-plan pour vous, mais vous offrira une personnalisation si vous en avez besoin.

Le package comprend également un VPN et un verrou d'application qui vous permettront de protéger les applications critiques contre l'accès ainsi qu'un scanner de compte en ligne. Les outils antivol et anti-perte, qui vous permettent de trouver, de verrouiller ou d'effacer à distance un appareil volé ou perdu, ajoutent encore une autre couche de protection.

Une chose qui manque à cet excellent package est la protection contre les appels frauduleux. Les téléphones Android plus récents ont cette fonctionnalité à l'intérieur, mais ce serait bien si Bitdefender l'avait également.

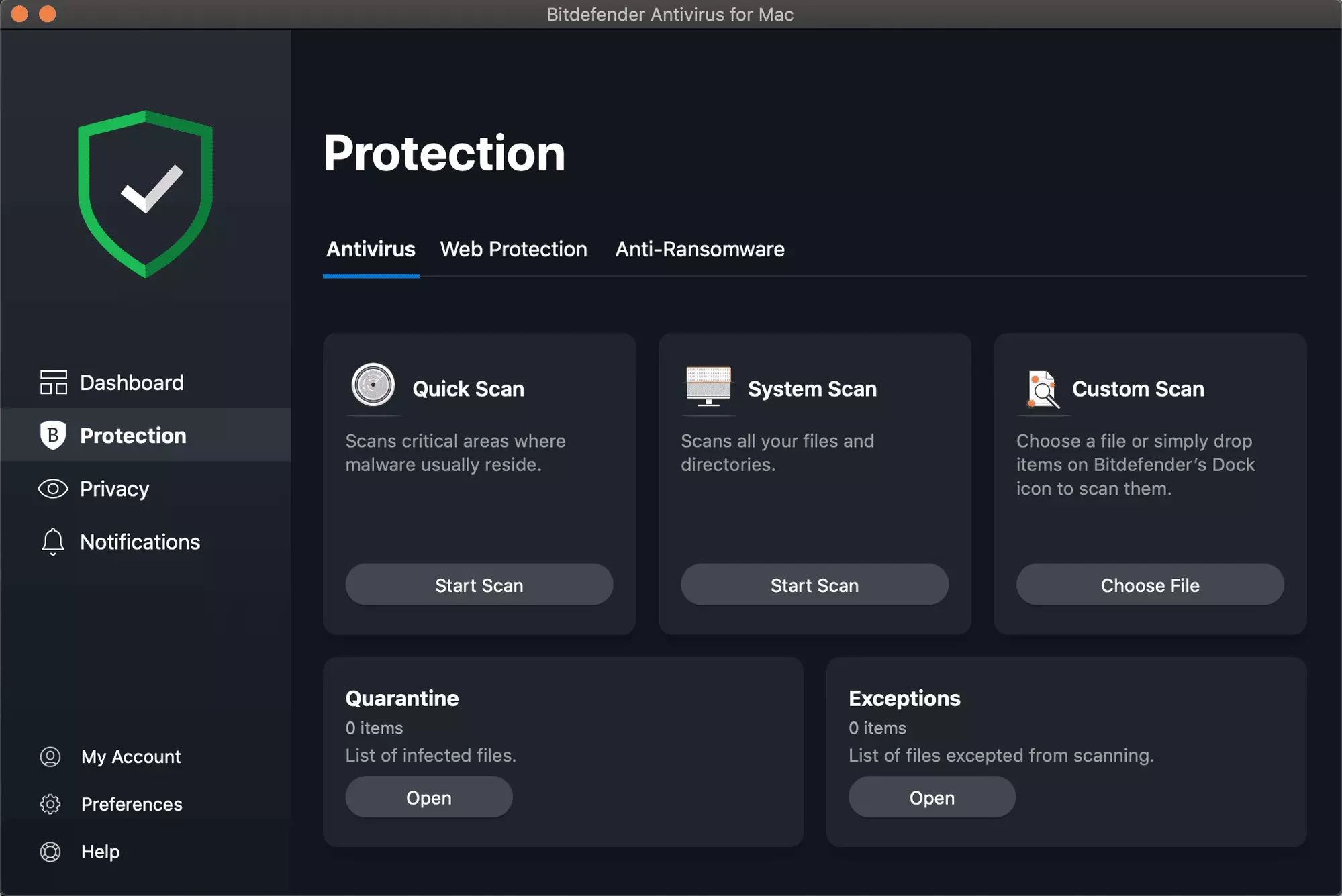

Bitdefender, le meilleur logiciel antivirus

Maintenant que nous avons couvert des cas spécifiques de chaque plate-forme, il y a un lecteur qui les couvre tous et avec un produit de qualité, ce lecteur est BitDefender et il est génial. Personnellement, c'est ma suite de protection de choix et au moment où je tape ceci, elle s'exécute en arrière-plan.

Bitdefender a tout, un faible impact sur le système, en fait, c'est l'un, sinon le moteur d'impact sur les performances le plus faible sur le marché actuellement et qui est doté d'une excellente suite de détection de virus et de logiciels malveillants très cohérente. Outre la protection en temps réel contre les logiciels malveillants, la sécurité du navigateur et les outils anti-spam, vous bénéficiez également de défenses anti-hameçonnage, d'une protection contre les ransomwares et d'un pare-feu puissant.

Les scores de Bitdefender sont très élevés à la fois dans les tests de menace zero-day et de protection dans le monde réel chez AV-Test, une organisation établie qui teste les logiciels antivirus. Bien qu'il ait été testé contre des dizaines de milliers de menaces de logiciels malveillants bien connues et répandues, le logiciel atteint systématiquement un taux de blocage de 100 %.

La suite est également livrée avec un VPN gratuit restreint et avec des contrôles parentaux. La protection de la webcam et du microphone est également incluse dans la suite et, en plus, elle propose d'excellents plans tarifaires et des remises constantes.

BitDefender est vraiment un excellent package et cela peut sembler trop bon, mais après des années et des années d'utilisation personnelle, je n'ai pas eu un seul problème de logiciel malveillant ou de virus, la seule chose que je dirais comme négatif est que le système est sévèrement ralenti quand des analyses du système sont effectuées, assurez-vous donc de les exécuter ou de les planifier lorsque vous n'utilisez pas votre ordinateur. Ceci, bien sûr, peut rebuter certaines personnes et j'admettrai que c'est un sérieux inconvénient, mais pour moi, la sécurité de mon poste de travail est plus importante que de laisser l'ordinateur pendant environ 20 minutes afin d'effectuer une analyse complète du système. .

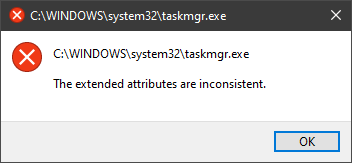

Dans ce guide, nous allons vous montrer les moyens courants de corriger les attributs étendus sont des erreurs incohérentes dans votre Windows qui sont faciles à faire et prennent moins de temps qu'une réinstallation complète du système.

Dans ce guide, nous allons vous montrer les moyens courants de corriger les attributs étendus sont des erreurs incohérentes dans votre Windows qui sont faciles à faire et prennent moins de temps qu'une réinstallation complète du système.

La première nouvelle fonctionnalité qui a été ajoutée est l'utilitaire Always on top. Avec cet utilitaire sympa, vous pouvez garder la fenêtre comme son nom l'indique, toujours au-dessus des autres fenêtres. Pour activer cette fonctionnalité intéressante, il vous suffit d'appuyer sur la combinaison de touches de FENÊTRES + CTRL + T et une fenêtre active sera désormais toujours au-dessus de toutes les autres fenêtres. Pour inverser et déverrouiller cette fenêtre d'être toujours en haut, appuyez à nouveau sur la combinaison de touches. Une deuxième nouvelle fonctionnalité est vraiment géniale et ma chose préférée se produit dans les jouets électriques. Souvent, nous effectuons la recherche dans nos navigateurs pour trouver des choses, des choses, peut-être des explications, des informations, etc. La dernière mise à jour des jouets électriques amène cela à une toute nouvelle dimension. Pendant que vous êtes sur PC, vous n'avez qu'à taper ?? suivi de questions comme : ?? Quand Doctor Strange 2 sort et cela lancera votre navigateur par défaut avec le moteur de recherche que vous avez choisi et vous fournira la réponse. La troisième et dernière chose est la prise en charge du code G dans le volet de prévisualisation et les miniatures de l'explorateur de fichiers, ce qui signifie que si vous travaillez avec un équipement CNC, vous pouvez désormais avoir un aperçu miniature du code lui-même dans l'explorateur de fichiers. Et c'est tout pour l'instant, merci d'être venu lire, prenez soin de vous et j'espère vous voir la prochaine fois.

La première nouvelle fonctionnalité qui a été ajoutée est l'utilitaire Always on top. Avec cet utilitaire sympa, vous pouvez garder la fenêtre comme son nom l'indique, toujours au-dessus des autres fenêtres. Pour activer cette fonctionnalité intéressante, il vous suffit d'appuyer sur la combinaison de touches de FENÊTRES + CTRL + T et une fenêtre active sera désormais toujours au-dessus de toutes les autres fenêtres. Pour inverser et déverrouiller cette fenêtre d'être toujours en haut, appuyez à nouveau sur la combinaison de touches. Une deuxième nouvelle fonctionnalité est vraiment géniale et ma chose préférée se produit dans les jouets électriques. Souvent, nous effectuons la recherche dans nos navigateurs pour trouver des choses, des choses, peut-être des explications, des informations, etc. La dernière mise à jour des jouets électriques amène cela à une toute nouvelle dimension. Pendant que vous êtes sur PC, vous n'avez qu'à taper ?? suivi de questions comme : ?? Quand Doctor Strange 2 sort et cela lancera votre navigateur par défaut avec le moteur de recherche que vous avez choisi et vous fournira la réponse. La troisième et dernière chose est la prise en charge du code G dans le volet de prévisualisation et les miniatures de l'explorateur de fichiers, ce qui signifie que si vous travaillez avec un équipement CNC, vous pouvez désormais avoir un aperçu miniature du code lui-même dans l'explorateur de fichiers. Et c'est tout pour l'instant, merci d'être venu lire, prenez soin de vous et j'espère vous voir la prochaine fois.