InboxAce ist eine von Mindspark entwickelte Browsererweiterung für Google Chrome und ermöglicht Benutzern den einfachen Zugriff auf die beliebtesten E-Mail-Clients mit nur einem Klick. Diese Erweiterung ändert Ihre Standardsuchmaschine sowie Ihre Homepage in MyWay.com. Mehrere Antivirenscanner haben diese Erweiterung aufgrund ihres Information-Mining-Charakters als Browser-Hijacker markiert.

Während der Installation überwacht diese Erweiterung die Surfaktivitäten der Benutzer. Es protokolliert die von Ihnen besuchte Website, die von Ihnen angeklickten Links, die von Ihnen gekauften Produkte, im Grunde alles, was Sie in einem Browser tun. Diese Informationen werden später verwendet, um unerwünschte gezielte Werbung anzuzeigen, die in Ihre Suchergebnisse eingefügt wird.

Über Browser-Hijacker

Browser-Hijacking bedeutet, dass ein bösartiger Code ohne Ihre Zustimmung die Einstellungen Ihres Internetbrowsers ausnutzt und verändert. Browser-Hijacker-Malware wird aus vielen verschiedenen Gründen entwickelt. In der Regel führt es Benutzer zu bestimmten Websites, die ihre Einnahmen aus Werbekampagnen steigern möchten. Viele Menschen glauben, dass diese Art von Websites legitim und harmlos sind, aber das ist falsch. Fast jeder Browser-Hijacker stellt eine tatsächliche Bedrohung für Ihre Online-Sicherheit dar und es ist wichtig, ihn als Datenschutzrisiko einzustufen. Browser-Hijacker können auch zulassen, dass andere Schadprogramme ohne Ihr Wissen den Computer weiter schädigen.

So stellen Sie fest, ob Ihr Browser entführt wurde

Anzeichen dafür, dass ein Internetbrowser gehackt wurde, sind unter anderem: Die Startseite Ihres jeweiligen Browsers ändert sich unerwartet; Sie bemerken, dass neue unerwünschte Favoriten oder Lesezeichen hinzugefügt werden, die normalerweise auf Websites voller Werbung oder Pornografie verweisen; Die Standard-Online-Suchmaschine wurde geändert; Finden Sie neue Symbolleisten, die Sie nicht hinzugefügt haben. Auf Ihrem Computerbildschirm erscheinen unaufhaltsame Fluten von Popup-Werbung. Ihr Browser wird langsam, fehlerhaft und stürzt sehr oft ab; Unfähigkeit, zu bestimmten Websites zu navigieren, insbesondere zu Anti-Malware- und anderen Sicherheitssoftware-Websites.

Wie es Ihren PC infiziert

Browser-Hijacker nutzen möglicherweise Drive-by-Downloads oder Filesharing-Websites oder einen E-Mail-Anhang, um einen Zielcomputer zu erreichen. Sie stammen auch aus Add-on-Anwendungen, auch bekannt als Browser Helper Objects (BHO), Browser-Erweiterungen oder Symbolleisten. In anderen Fällen haben Sie möglicherweise unbeabsichtigt einen Browser-Hijacker als Teil eines Softwarepakets (normalerweise Freeware oder Shareware) akzeptiert. Ein gutes Beispiel für einige berüchtigte Browser-Hijacker sind Conduit, Anyprotect, Babylon, DefaultTab, SweetPage, Delta Search und RocketTab, aber die Namen ändern sich ständig. Browser-Hijacker können das Surferlebnis des Benutzers erheblich beeinträchtigen, die von Benutzern besuchten Websites aufzeichnen und private Informationen stehlen, Probleme bei der Verbindung zum Internet verursachen und schließlich Stabilitätsprobleme verursachen, die zum Absturz von Anwendungen und Systemen führen.

Tipps, wie Sie Browser-Hijacker loswerden können

Einige Arten von Browser-Hijackern können mühelos von Ihrem PC entfernt werden, indem Sie Schadsoftware oder andere kürzlich installierte Freeware löschen. Die meisten Hijacker sind jedoch äußerst hartnäckig und benötigen spezielle Anwendungen, um sie zu beseitigen. Und es lässt sich nicht leugnen, dass die manuellen Reparatur- und Entfernungsmethoden für einen unerfahrenen PC-Benutzer eine schwierige Aufgabe sein können. Darüber hinaus birgt das Herumbasteln an den Systemregistrierungsdateien viele Risiken. Anti-Malware-Software ist sehr effektiv, wenn es darum geht, Browser-Hijacker aufzuspüren und zu eliminieren, die von normalen Antiviren-Anwendungen übersehen werden. SafeBytes Anti-Malware bekämpft hartnäckige Browser-Hijacker und bietet Ihnen Echtzeit-Computerschutz vor allen Arten von Malware. Zusätzlich zur Anti-Malware kann Ihnen ein Systemoptimierungsprogramm, ähnlich wie Total System Care, dabei helfen, Windows-Registrierungsfehler zu beheben, unerwünschte Symbolleisten zu entfernen, Ihre Online-Privatsphäre zu schützen und die Gesamtleistung Ihres Computers zu steigern.

Erfahren Sie, wie Sie Safebytes Anti-Malware auf einem infizierten PC installieren

Schadsoftware kann, sobald sie in Ihren Computer eingedrungen ist, alle möglichen Schäden anrichten, angefangen vom Diebstahl Ihrer persönlichen Daten bis hin zum Löschen von Dateien auf Ihrem Computersystem. Manche Malware unternimmt große Anstrengungen, um Sie daran zu hindern, irgendetwas auf Ihrem Computersystem zu installieren, insbesondere Antivirenprogramme. Wenn Sie dies lesen, besteht die Wahrscheinlichkeit, dass Sie an einer Malware-Infektion leiden, die Sie daran hindert, das Safebytes Anti-Malware-Programm auf Ihren PC herunterzuladen oder zu installieren. Es gibt einige Lösungen, mit denen Sie dieses spezielle Problem umgehen können.

Entfernen Sie Viren im abgesicherten Modus

Wenn ein Virus so eingestellt ist, dass er beim Start von Windows automatisch ausgeführt wird, kann der Wechsel in den abgesicherten Modus diesen Versuch durchaus blockieren. Wenn Sie Ihren PC im abgesicherten Modus starten, werden nur die minimal erforderlichen Programme und Dienste geladen. Im Folgenden finden Sie die Schritte, die Sie ausführen müssen, um im abgesicherten Modus Ihres Windows XP-, Vista- oder 7-Computers zu starten (Anweisungen für Windows 8- und 10-Computer finden Sie auf der Microsoft-Website).

1) Tippen Sie beim Einschalten/Starten alle 8 Sekunde auf die Taste F1. Dadurch wird das Menü „Erweiterte Startoptionen“ angezeigt.

2) Wählen Sie mit den Pfeiltasten den abgesicherten Modus mit Netzwerk und drücken Sie die EINGABETASTE.

3) Wenn Sie sich in diesem Modus befinden, sollten Sie erneut Online-Zugriff haben. Verwenden Sie jetzt Ihren Browser normal und navigieren Sie zu https://safebytes.com/products/anti-malware/, um Safebytes Anti-Malware herunterzuladen und zu installieren.

4) Führen Sie nach der Installation einen vollständigen Scan durch und lassen Sie das Programm die gefundenen Bedrohungen beseitigen.

Wechseln Sie zu einem alternativen Webbrowser

Einige Viren können auf Schwachstellen eines bestimmten Webbrowsers abzielen, die den Downloadprozess blockieren. Wenn Sie die Sicherheitssoftware nicht mit Internet Explorer herunterladen können, bedeutet dies, dass Malware möglicherweise auf die Sicherheitslücken des IE abzielt. Hier müssen Sie zu einem anderen Browser wie Firefox oder Chrome wechseln, um die Safebytes-Software herunterzuladen.

Erstellen Sie ein bootfähiges USB-Antivirenlaufwerk

Eine weitere Möglichkeit besteht darin, ein Anti-Malware-Programm vollständig von einem USB-Stick zu speichern und zu betreiben. Ergreifen Sie diese Maßnahmen, um das Antivirenprogramm auf dem betroffenen Computer auszuführen.

1) Installieren Sie Safebytes Anti-Malware auf einem sauberen Computer.

2) Stecken Sie das USB-Stick in den sauberen Computer.

3) Doppelklicken Sie auf die exe-Datei, um den Installationsassistenten zu öffnen.

4) Wenn Sie dazu aufgefordert werden, wählen Sie den Speicherort des USB-Laufwerks als den Ort, an dem Sie die Softwaredateien ablegen möchten. Befolgen Sie die Aktivierungsanweisungen.

5) Ziehen Sie den Stecker aus der Steckdose. Sie können dieses tragbare Antivirenprogramm jetzt auf dem betroffenen Computersystem verwenden.

6) Doppelklicken Sie auf die EXE-Datei, um das Safebytes-Tool direkt vom USB-Stick zu öffnen.

7) Klicken Sie einfach auf "Jetzt scannen", um auf dem betroffenen Computer einen vollständigen Scan auf Viren durchzuführen.

Ein Blick auf das beste AntiMalware-Programm

Wenn Sie das Anti-Malware-Programm für Ihren PC herunterladen möchten, gibt es verschiedene Tools auf dem Markt, die Sie in Betracht ziehen sollten, aber Sie können einfach niemandem blind vertrauen, unabhängig davon, ob es sich um ein kostenpflichtiges oder ein kostenloses Programm handelt. Einige sind sehr gut, einige sind in Ordnung, und einige sind nur gefälschte Anti-Malware-Programme, die Ihren Computer selbst ruinieren könnten! Sie sollten eine auswählen, die zuverlässig und praktisch ist und einen guten Ruf für ihren Schutz vor Malware-Quellen hat. Bei der Erwägung kommerzieller Antimalware-Tool-Optionen wählen viele Menschen bekannte Marken wie SafeBytes und sind damit recht zufrieden. SafeBytes ist eine leistungsstarke Echtzeit-Anti-Malware-Anwendung, die entwickelt wurde, um den typischen Computer-Endbenutzer dabei zu unterstützen, seinen Computer vor bösartigen Bedrohungen aus dem Internet zu schützen. Wenn Sie diese Software installiert haben, stellt das hochmoderne Schutzsystem von SafeByte sicher, dass keine Viren oder Malware Ihren PC durchdringen können.

SafeBytes Anti-Malware bringt den PC-Schutz mit seinen erweiterten Funktionen auf ein völlig neues Niveau. Hier sind einige der Funktionen, die Ihnen in SafeBytes gefallen werden.

Weltklasse-AntiMalware-Schutz: Diese Malware-Entfernungsanwendung basiert auf einer hochgelobten Antiviren-Engine und kann zahlreiche hartnäckige Malware-Bedrohungen wie Browser-Hijacker, PUPs und Ransomware erkennen und entfernen, die andere typische Antivirenprogramme übersehen.

Aktiver Schutz: SafeBytes bietet Ihnen rund um die Uhr Schutz für Ihren Computer und begrenzt das Eindringen von Malware sofort. Diese Software überwacht Ihren Computer ständig auf verdächtige Aktivitäten und aktualisiert sich selbst ständig, um mit der sich ständig ändernden Bedrohungslandschaft Schritt zu halten.

Extrem schnelles Scannen: Die Virenscan-Engine von SafeBytes ist eine der schnellsten und effizientesten der Branche. Sein gezieltes Scannen erhöht die Erkennungsrate für Malware, die in verschiedene Computerdateien eingebettet ist, erheblich.

Sicheres Surfen im Internet: SafeBytes überprüft und vergibt eine eindeutige Sicherheitsbewertung für jede einzelne Website, die Sie besuchen, und blockiert den Zugriff auf Websites, die als Phishing-Websites bekannt sind, und schützt Sie so vor Identitätsdiebstahl oder bekanntermaßen bösartige Software.

Leicht: SafeBytes bietet aufgrund seiner fortschrittlichen Erkennungs-Engine und Algorithmen vollständigen Schutz vor Online-Bedrohungen bei einem Bruchteil der CPU-Last.

Premium-Support: Fachkundige Techniker stehen Ihnen rund um die Uhr zur Verfügung! Sie werden umgehend alle technischen Probleme lösen, die Sie möglicherweise mit Ihrer Sicherheitssoftware haben. Im Großen und Ganzen ist SafeBytes Anti-Malware ein solides Programm, da es viele Funktionen hat und potenzielle Bedrohungen erkennen und entfernen kann. Sie können sicher sein, dass Ihr PC in Echtzeit geschützt wird, sobald Sie dieses Tool verwenden. Sie erhalten den allerbesten Rundumschutz für das Geld, das Sie für ein SafeBytes Anti-Malware-Abonnement ausgeben, daran besteht kein Zweifel.

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

Wenn Sie InboxAce manuell ohne die Verwendung eines automatisierten Tools entfernen möchten, ist dies möglicherweise tatsächlich möglich, indem Sie das Programm aus dem Microsoft Windows-Menü „Programme hinzufügen/entfernen“ oder im Falle von Webbrowser-Plug-Ins entfernen , gehen Sie zum Browser AddOn/Extension Manager und entfernen Sie es. Es wird auch dringend empfohlen, Ihre Browsereinstellungen auf die Werkseinstellungen zurückzusetzen. Wenn Sie die Systemdateien und Registrierungseinträge manuell löschen möchten, verwenden Sie die folgende Liste, um sicherzustellen, dass Sie genau wissen, welche Dateien entfernt werden müssen, bevor Sie irgendwelche Aktionen ausführen. Denken Sie jedoch daran, dass dies eine knifflige Aufgabe sein kann und nur Computerprofis sie sicher ausführen können. Außerdem ist bestimmte Malware in der Lage, sich selbst zu replizieren oder das Löschen zu verhindern. Sie werden dringend gebeten, diesen Vorgang im abgesicherten Modus durchzuführen.

Dateien:

Search and Delete:

1gauxstb.dll

1gbar.dll

1gbarsvc.exe

1gbprtct.dll

1gbrmon.exe

1gbrstub.dll

1gdatact.dll

1gdlghk.dll

1gdyn.dll

1gfeedmg.dll

1ghighin.exe

1ghkstub.dll

1ghtmlmu.dll

1ghttpct.dll

1gidle.dll

1gieovr.dll

1gimpipe.exe

1gmedint.exe

1gmlbtn.dll

1gmsg.dll

1gPlugin.dll

1gradio.dll

1gregfft.dll

1greghk.dll

1gregiet.dll

1gscript.dll

1gskin.dll

1gsknlcr.dll

1gskplay.exe

1gSrcAs.dll

1gSrchMn.exe

1gtpinst.dll

1guabtn.dll

AppIntegrator64.exe

AppIntegratorStub64.dll

BOOTSTRAP.JS

chromegffxtbr.jar

CHROME.MANIFEST

CREXT.DLL

CrExtP1g.exe

DPNMNGR.DLL

EXEMANAGER.DLL

Hpg64.dll

INSTALL.RDF

installKeys.js

LOGO.BMP

NP1gStub.dll

T8EXTEX.DLL

T8EXTPEX.DLL

T8HTML.DLL

T8RES.DLL

T8TICKER.DLL

VERIFY.DLL

s_pid.dat

1gEIPlug.dll

1gEZSETP.dll

NP1gEISb.dll

000653A1.exe

Ordner:

%APPDATA%\InboxAce_1g\ %PROGRAMFILES%\InboxAce_1g\ %PROGRAMFILES%\InboxAce_1gEI\

Registrierung:

Key HKLM\SOFTWARE\Classes\InboxAce_1g.DynamicBarButton

Key HKLM\SOFTWARE\Classes\InboxAce_1g.DynamicBarButton\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.DynamicBarButton\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.DynamicBarButton.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.DynamicBarButton.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.FeedManager

Key HKLM\SOFTWARE\Classes\InboxAce_1g.FeedManager\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.FeedManager\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.FeedManager.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.FeedManager.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLMenu

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLMenu\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLMenu\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLMenu.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLMenu.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLPanel

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLPanel\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLPanel\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLPanel.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.HTMLPanel.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.MultipleButton

Key HKLM\SOFTWARE\Classes\InboxAce_1g.MultipleButton\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.MultipleButton\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.MultipleButton.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.MultipleButton.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.PseudoTransparentPlugin

Key HKLM\SOFTWARE\Classes\InboxAce_1g.PseudoTransparentPlugin\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.PseudoTransparentPlugin\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.PseudoTransparentPlugin.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.PseudoTransparentPlugin.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.Radio

Key HKLM\SOFTWARE\Classes\InboxAce_1g.Radio\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.Radio\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.Radio.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.Radio.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.RadioSettings

Key HKLM\SOFTWARE\Classes\InboxAce_1g.RadioSettings\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.RadioSettings\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.RadioSettings.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.RadioSettings.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ScriptButton

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ScriptButton\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ScriptButton\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ScriptButton.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ScriptButton.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SettingsPlugin

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SettingsPlugin\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SettingsPlugin\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SettingsPlugin.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SettingsPlugin.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncher

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncher\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncher\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncher.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncher.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncherSettings

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncherSettings\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncherSettings\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncherSettings.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.SkinLauncherSettings.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ThirdPartyInstaller

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ThirdPartyInstaller\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ThirdPartyInstaller\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ThirdPartyInstaller.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ThirdPartyInstaller.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ToolbarProtector

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ToolbarProtector\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ToolbarProtector\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ToolbarProtector.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.ToolbarProtector.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.UrlAlertButton

Key HKLM\SOFTWARE\Classes\InboxAce_1g.UrlAlertButton\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.UrlAlertButton\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.UrlAlertButton.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.UrlAlertButton.1\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.XMLSessionPlugin

Key HKLM\SOFTWARE\Classes\InboxAce_1g.XMLSessionPlugin\CLSID

Key HKLM\SOFTWARE\Classes\InboxAce_1g.XMLSessionPlugin\CurVer

Key HKLM\SOFTWARE\Classes\InboxAce_1g.XMLSessionPlugin.1

Key HKLM\SOFTWARE\Classes\InboxAce_1g.XMLSessionPlugin.1\CLSID

Key HKLM\SOFTWARE\MozillaPlugins\@InboxAce_1g.com/Plugin

Key HKLM\SOFTWARE\InboxAce_1g

Key HKLM\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_INBOXACE_1GSERVICE

Key HKLM\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_INBOXACE_1GSERVICE%#MANIFEST#%00

Key HKLM\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_INBOXACE_1GSERVICE%#MANIFEST#%00\Control

Key HKLM\SYSTEM\CurrentControlSet\Services\InboxAce_1gService

Key HKLM\SYSTEM\CurrentControlSet\Services\InboxAce_1gService\Security

Key HKLM\SYSTEM\CurrentControlSet\Services\InboxAce_1gService\Enum

Key HKCU\Software\InboxAce_1g

Key HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ Value: InboxAce Search Scope Monitor Data: C:\PROGRA~1\INBOXA~2\bar.bingsrchmn.exe /m=2 /w /h

Key HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ Value: InboxAce_1g Browser Plugin Loader Data: C:\PROGRA~1\INBOXA~2\bar.bingbrmon.exe00\Control

Key HKLM\SYSTEM\CurrentControlSet\Services\InboxAce_1gService

Key HKLM\SYSTEM\CurrentControlSet\Services\InboxAce_1gService\Security

Key HKLM\SYSTEM\CurrentControlSet\Services\InboxAce_1gService\Enum

Key HKCU\Software\InboxAce_1g

Key HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ Value: InboxAce Search Scope Monitor Data: C:\PROGRA~1\INBOXA~2\bar.bingsrchmn.exe /m=2 /w /h

Key HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\ Value: InboxAce_1g Browser Plugin Loader Data: C:\PROGRA~1\INBOXA~2\bar.bingbrmon.exe

Ich gebe hier zu, dass ich ein großer Fan von Cooler Master-PC-Gehäusen bin. Ich mag sie und sie sind immer eines der Dinge, die ich beim Bau eines neuen PCs berücksichtige. Insgesamt gefallen mir ihre Ideen und die Qualität, die für mich so persönlich sind Es war eine ziemliche Überraschung zu sehen, dass sie einen Gaming-Stuhl der neuen Generation herstellen. Um ehrlich zu sein, ist der Orb X kein typischer Gaming-Stuhl, wie Sie auf den Bildern deutlich sehen können. Der Stuhl selbst wird in zwei Farben erhältlich sein: Weiß oder Schwarz, und die RGB-Beleuchtung scheint durchgehend hervorgehoben zu sein.

Ich gebe hier zu, dass ich ein großer Fan von Cooler Master-PC-Gehäusen bin. Ich mag sie und sie sind immer eines der Dinge, die ich beim Bau eines neuen PCs berücksichtige. Insgesamt gefallen mir ihre Ideen und die Qualität, die für mich so persönlich sind Es war eine ziemliche Überraschung zu sehen, dass sie einen Gaming-Stuhl der neuen Generation herstellen. Um ehrlich zu sein, ist der Orb X kein typischer Gaming-Stuhl, wie Sie auf den Bildern deutlich sehen können. Der Stuhl selbst wird in zwei Farben erhältlich sein: Weiß oder Schwarz, und die RGB-Beleuchtung scheint durchgehend hervorgehoben zu sein.

Der Stuhl selbst wird damit beworben, dass er sowohl für Profis als auch für Gaming-Publikum gedacht ist, aber ich glaube, dass das Gaming-Publikum im Allgemeinen mehr an diesem Hardware-Teil interessiert ist. Die Hardware ist in einer vollmotorisierten Shuttle-Kuppel untergebracht, die Ihre Privatsphäre maximieren soll. Sie unterstützt ein einzelnes 49-Zoll-Display oder drei 27-Zoll-Monitore zusammen mit Surround-Lautsprechern, wenn Sie keine Kopfhörer verwenden möchten.

Der Stuhl selbst wird damit beworben, dass er sowohl für Profis als auch für Gaming-Publikum gedacht ist, aber ich glaube, dass das Gaming-Publikum im Allgemeinen mehr an diesem Hardware-Teil interessiert ist. Die Hardware ist in einer vollmotorisierten Shuttle-Kuppel untergebracht, die Ihre Privatsphäre maximieren soll. Sie unterstützt ein einzelnes 49-Zoll-Display oder drei 27-Zoll-Monitore zusammen mit Surround-Lautsprechern, wenn Sie keine Kopfhörer verwenden möchten.

Es bietet eine verstellbare Kopfstütze, Lordosenstütze und Fußstütze, sodass Sie einige Zeit bequem darin verbringen können. Mit den Bedienelementen am Stuhl selbst können Sie die Kuppel anheben oder absenken, um das Ein- und Aussteigen zu erleichtern. Orb Alles ist eingeschlossen, sodass die Verkabelung kein Problem darstellt. Insgesamt scheint der Orb X wirklich der Computerstuhl der Zukunft zu sein. Cooler Master geht davon aus, dass der Orb

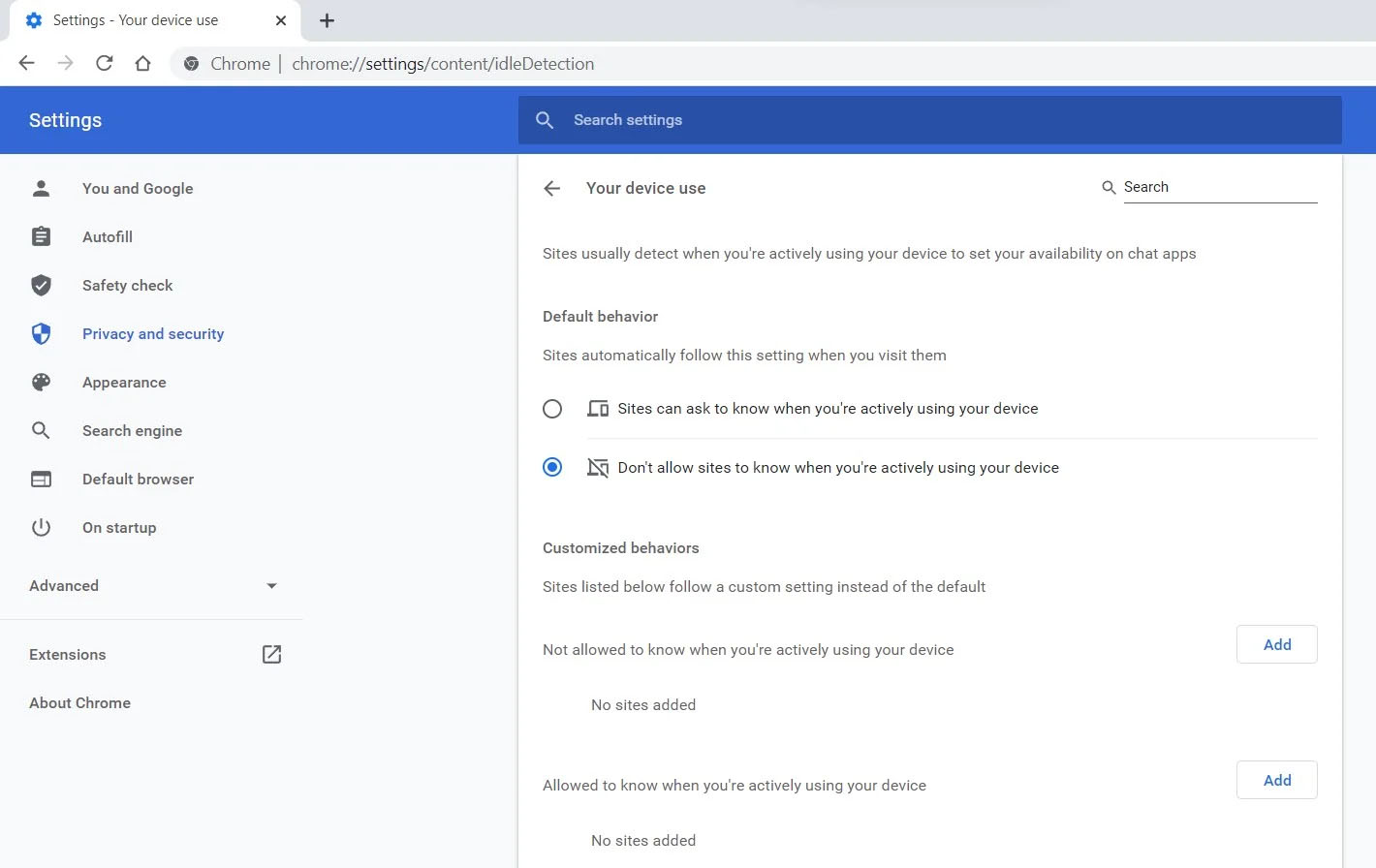

Es bietet eine verstellbare Kopfstütze, Lordosenstütze und Fußstütze, sodass Sie einige Zeit bequem darin verbringen können. Mit den Bedienelementen am Stuhl selbst können Sie die Kuppel anheben oder absenken, um das Ein- und Aussteigen zu erleichtern. Orb Alles ist eingeschlossen, sodass die Verkabelung kein Problem darstellt. Insgesamt scheint der Orb X wirklich der Computerstuhl der Zukunft zu sein. Cooler Master geht davon aus, dass der Orb  Das Gute daran ist, dass die Website oder Webanwendung Sie auffordert, die Verwendung dieser Funktion zuzulassen, beispielsweise wenn eine Website/Anwendung Ihr Mikrofon oder Ihre Webkamera verwenden möchte. Entwickler sind mit dieser Funktion einverstanden, da sie ihnen mehr telemetrische Daten darüber liefern kann, wie Benutzer mit ihrer Website/Anwendung interagieren, aber es gibt einige, die sich entschieden dagegen aussprechen. Tantek Çelik, Mozilla Standards Lead, kommentierte auf GitHub:

Das Gute daran ist, dass die Website oder Webanwendung Sie auffordert, die Verwendung dieser Funktion zuzulassen, beispielsweise wenn eine Website/Anwendung Ihr Mikrofon oder Ihre Webkamera verwenden möchte. Entwickler sind mit dieser Funktion einverstanden, da sie ihnen mehr telemetrische Daten darüber liefern kann, wie Benutzer mit ihrer Website/Anwendung interagieren, aber es gibt einige, die sich entschieden dagegen aussprechen. Tantek Çelik, Mozilla Standards Lead, kommentierte auf GitHub: