Htmlayout.dll ist eine verknüpfte Bibliothek, die auch als HTMLayout bezeichnet wird. In einfachen Worten, es ist eine einbettbare HTML-Layout- und Rendering-Komponente.

htmlayout.dll wird im Allgemeinen mit Avast Internet Security, Bit Defender Internet Security 2011 und anderen ähnlichen Programmen in Verbindung gebracht.

Wenn Sie feststellen, dass ein fortlaufendes Popup lautet: -

'HTMLayout.dll kann nicht geladen werden, um die GUI ordnungsgemäß zu starten. Daher kann der Prozess nicht fortgesetzt werden ',' Htmlayout.dll nicht gefunden ',

'Die Datei htmlayout.dll fehlt',

usw. Ihr System ist möglicherweise ernsthaften Datenschutz- und Sicherheitsbedrohungen ausgesetzt.

Fehlerursachen

FehlerursachenDLL-Dateien sind zunächst freigegebene Dateien und können und existieren außerhalb der Softwareanwendungen.

Obwohl diese Dateien Softwareentwicklern Vorteile bieten, können sie nach ihrer Trennung nur Probleme bedeuten. Daher wird der HTMLayout-Fehler angezeigt, der höchstwahrscheinlich beim Systemstart, beim Programmstart oder beim Versuch, bestimmte Funktionen in einem Programm zu verwenden, auftritt.

Es gibt eine Reihe von Gründen, warum HTMLayout-Fehler auftreten. Zu den häufigsten gehören:

Auch wenn der HTMLayout-DLL-Fehler nach zu viel Ärger klingt, lässt er sich mit ein paar Schritten ganz einfach beheben. Wenn der Fehler aufgrund eines bestimmten Programms oder einer bestimmten Datei auftritt, sollten Sie die Installation erneut durchführen, um sicherzustellen, dass der Fehler nicht auftritt. Befolgen Sie dazu diese Schritte:

Dies ist der einfache Ausweg, wenn der HTMLayout-DLL-Fehler aufgrund einer fehlenden Datei auftritt. Es kann jedoch vorkommen, dass die Datei durch Viren oder Registrierungsprobleme manipuliert wurde. Am sichersten ist es, Restoro herunterzuladen.

Restoro ist nicht nur ein weiterer Registry Cleaner. Stattdessen handelt es sich um einen multifunktionalen PC-Fix, der als Antivirenprogramm, Registry-Reiniger, Systemoptimierer und vieles mehr fungiert.

Das Interessante an Restoro ist, dass es im Gegensatz zu anderen Registry-Reinigern Ergebnisse in Echtzeit liefert. Mit anderen Worten: Sie werden nach der Installation und Verwendung des Programms tatsächlich einen Unterschied in der PC-Leistung und -Sicherheit spüren.

Die Software ist mit allen Windows-Versionen kompatibel.

Also nur Klicke hier und laden Sie Restoro herunter, um HTMLayout-Fehler und andere Probleme in Ihrem System zu beseitigen!

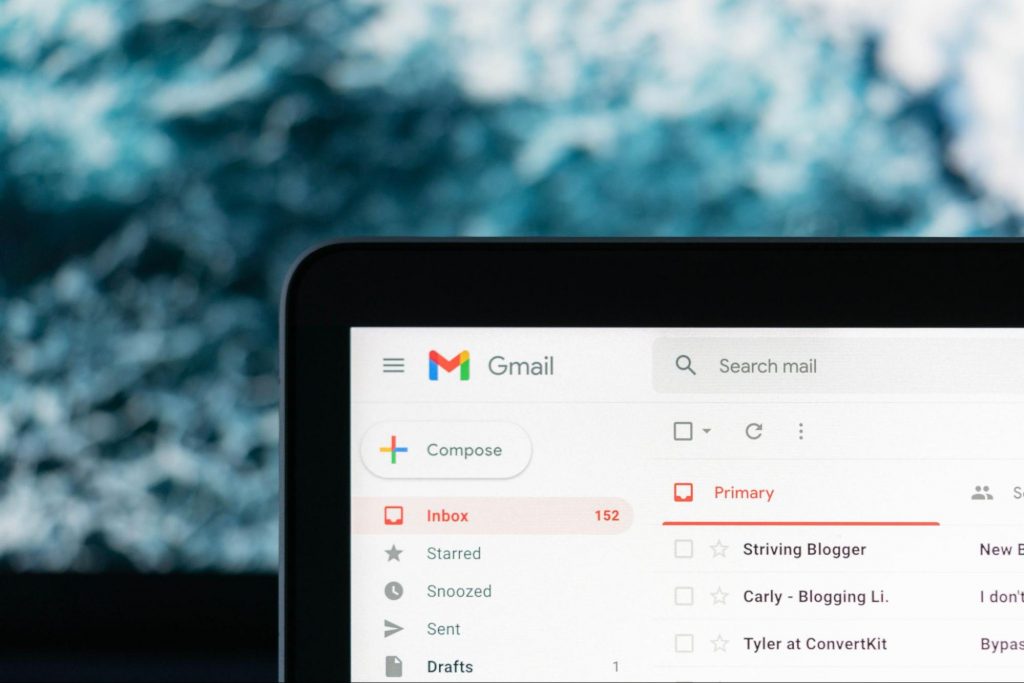

Haben Sie schon einmal ein E-Mail-Angebot erhalten, das ein wenig zu gut war, um wahr zu sein? Könnte ein Phishing-Versuch gewesen sein! Diese sind überall und können in vielen verschiedenen Formen auftreten.

Was genau ist Phishing, wie kann man es erkennen und wie kann man sich schützen?

Phishing (ausgesprochen wie „Angeln“) ist eine Art Cyberangriff, der den Benutzer dazu verleitet, der Quelle zu vertrauen und vertrauliche Informationen preiszugeben. Angeln ist die perfekte Analogie: Der Köder ist eine legitim aussehende Website, E-Mail oder Datei, und wenn Sie einen Bissen nehmen, können Ihre Identität, Bankdaten und vieles mehr preisgegeben und gestohlen werden.

Manche Phishing-Versuche sind unglaublich offensichtlich, andere sind sehr aufwändig. Wie bei den meisten Arten von Malware haben sich Cyberkriminelle mit Phishing äußerst gut auskennt und jeder kann darauf hereinfallen. Damit Sie es erkennen und vermeiden können, stellen wir Ihnen einige Phishing-Typen vor und geben Ihnen Tipps, was Sie tun können, wenn Sie mit ihnen konfrontiert werden.

Dies ist tatsächlich die häufigste Art von Phishing. Ein Cyberkrimineller erstellt eine E-Mail mit attraktiven Angeboten, legitim aussehenden Anhängen oder Links und lässt sie so aussehen, als ob sie von einer vertrauenswürdigen Quelle käme.

Es sieht zum Beispiel so aus, als käme es von Ihrer Bank oder Ihrem Lieblingshändler. Das Logo sieht echt aus und die Struktur der E-Mail kommt Ihnen bekannt vor, sodass Sie möglicherweise dazu verleitet werden, auf den darin enthaltenen anklickbaren Inhalt zu klicken.

Leider wird Ihr Gerät dadurch Malware ausgesetzt, die Ihre Daten an den Hacker weitergibt, der entscheiden kann, was mit ihnen weiter geschehen soll.

Wie im obigen Beispiel könnten Sie über Textnachrichten oder Social-Media-Nachrichten mit lukrativen Angeboten oder Links angesprochen werden. In der Regel scheinen die Nachrichten für den Benutzer relevant zu sein, da sie so aussehen, als ob sie sich auf die von Ihnen verwendeten Apps oder Dienste beziehen.

Voice-Phishing-Angriffe sind Schemata, die den Anschein erwecken, als kämen sie von einer glaubwürdigen Nummer. Normalerweise erhalten Sie einen Anruf zu Kreditkarten- oder Steuerfragen, der Sie in einen Zustand der Sorge versetzt und dazu führt, dass Sie am Telefon persönliche Daten preisgeben.

Spear-Phishing zielt normalerweise auf bestimmte Personen innerhalb eines Unternehmens ab, die wahrscheinlich Zugriff auf sensible Daten haben. Spear-Phisher verbringen Zeit damit, Informationen zu sammeln, die sie nutzen können, um möglichst vertrauenswürdige Personen zu erreichen. Sie beginnen in der Regel mit etwas Relevantem, beispielsweise der Erwähnung einer bevorstehenden Firmenveranstaltung, und stellen eine scheinbar legitime Anfrage.

Whaling ist eine ausgefeiltere Form des Spear-Phishing, das es auf Personen in noch stärkeren Positionen wie Führungskräfte oder hochrangige Personen abgesehen hat. Das ultimative Ziel besteht darin, sie dazu zu bringen, finanzielle oder andere vertrauliche Informationen zu übertragen, die dazu verwendet werden können, das gesamte Unternehmen zu gefährden.

BEC (Business E-Mail Compromise) ist eine spezielle Spear-Phishing-Technik, die per E-Mail ausgeführt wird. Es gibt zwar viele Möglichkeiten, dies zu erreichen, aber am häufigsten werden Sie Fälle sehen, in denen sich der Phisher als CEO oder eine ähnliche Führungskraft ausgibt oder als Mitarbeiter auf niedrigerer Ebene in bestimmten Positionen (z. B. Vertriebsleiter oder Finanzkontrolleur).

In der ersten Situation wendet sich der Imitator an Mitarbeiter und fordert sie auf, bestimmte Dateien zu übertragen oder Rechnungen zu bezahlen. Im zweiten Fall übernimmt der Phisher die Kontrolle über das E-Mail-Konto des Mitarbeiters und sendet falsche Anweisungen an andere Mitarbeiter, um an Daten und Informationen von diesen zu gelangen.

Es gibt viele Möglichkeiten, wie Sie auf einen Phishing-Versuch aufmerksam werden und ihn erkennen können. Hier sind einige Tipps:

Dies sind einige der Möglichkeiten, Phishing-Angriffe zu erkennen und zu verhindern. Allerdings tarnen sich Phisher manchmal etwas zu gut oder es kommt zu einem Fehlklick, und schon sind Sie der Malware ausgesetzt.

Dies wird jedoch nicht passieren, wenn Sie von Anfang an in leistungsstarke Schutzsoftware investieren. Ein gutes Antivirenprogramm wie Bitdefender schützt Sie davor, Opfer von Phishing-Betrügereien zu werden. Tatsächlich schützt es Sie insgesamt vor böswilligen Angriffen.

Ganz gleich, ob Sie sich Sorgen um Ihren Haushalt oder Ihr Unternehmen machen, es stehen zahlreiche verschiedene Pakete und Optionen zur Verfügung, die unterschiedliche Arten von Cybersicherheitsdiensten bieten. Nur so können Sie wirklich sicher sein, dass Sie nicht dem Risiko eines digitalen Angriffs ausgesetzt sind.

Waren Sie schon einmal Opfer von Phishern und wussten nicht, dass es sich dabei um etwas handelt, bis Sie diesen Artikel gelesen haben? Viele können das nachvollziehen. Schützen Sie sich, bevor es zu spät ist!

"Die DLL der dynamischen Bibliothek konnte nicht geladen werden." "Fehler beim Laden der DLL-Bibliothek."Diese Art von Fehler kann auftreten, wenn Ihr Windows-Betriebssystem die DLL-Bibliothek nicht findet, auf die das System beim Start zugreifen muss. Dies kann auch auftreten, wenn sich die DLL-Datei nicht in einem im Pfad angegebenen Verzeichnis befindet oder wenn die DLL-Datei beschädigt ist oder verloren gegangen ist. Darüber hinaus kann dieser Fehler auch auftreten, wenn die DLL-Datei mit Malware infiziert ist. Was auch immer der Fall ist, hier sind einige Vorschläge, die Sie überprüfen müssen, um das Problem zu beheben.

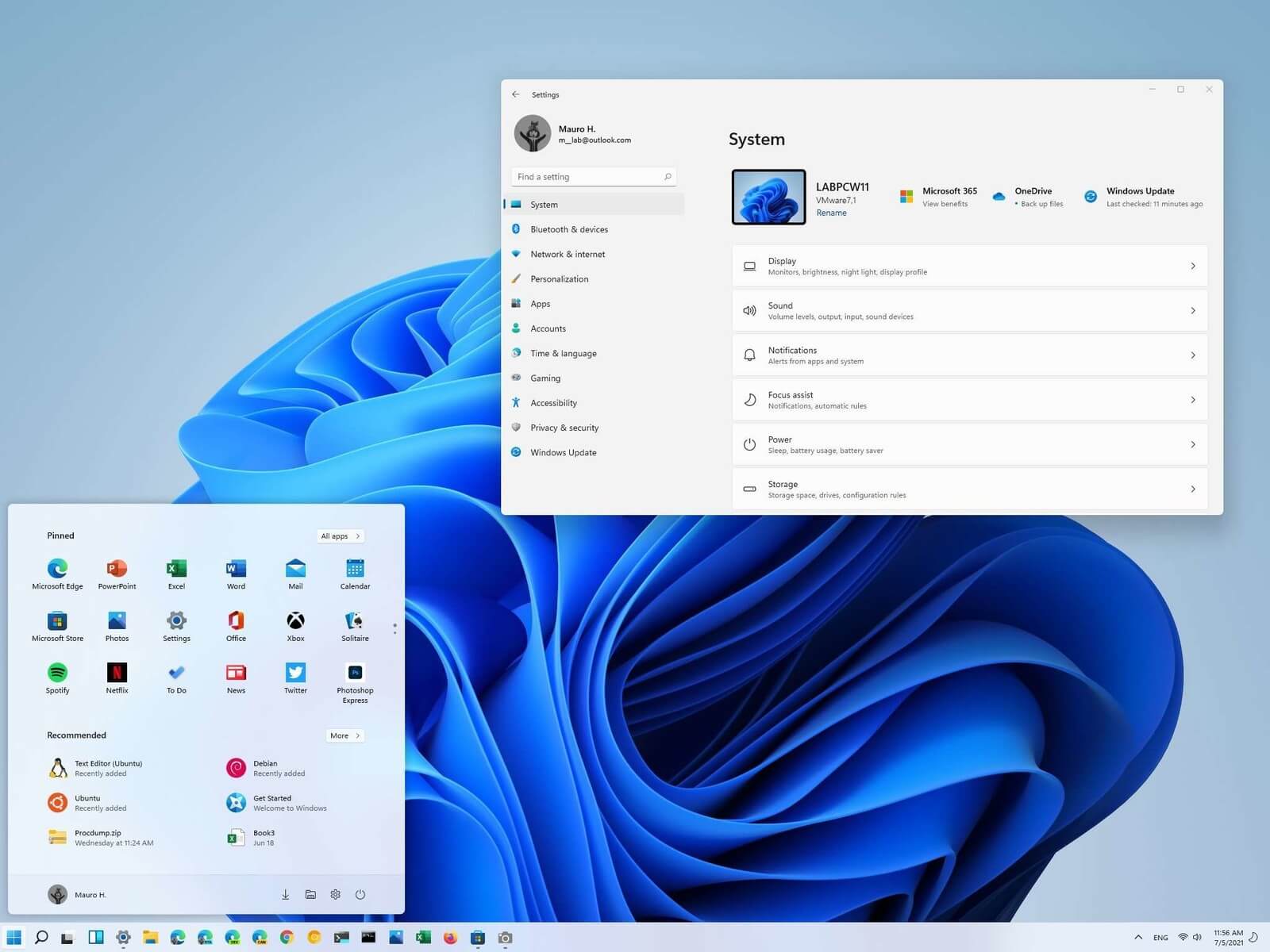

Die meisten Bildlaufleisten sind standardmäßig ausgeblendet, wenn sie in Windows 11 nicht verwendet werden. Wenn Sie mit dieser Funktion nicht einverstanden sind und möchten, dass Bildlaufleisten immer sichtbar und verfügbar sind, machen Sie sich keine Sorgen, das Einschalten ist ganz einfach.

Die meisten Bildlaufleisten sind standardmäßig ausgeblendet, wenn sie in Windows 11 nicht verwendet werden. Wenn Sie mit dieser Funktion nicht einverstanden sind und möchten, dass Bildlaufleisten immer sichtbar und verfügbar sind, machen Sie sich keine Sorgen, das Einschalten ist ganz einfach.

Windows 11 speichert die Einstellungen automatisch und wendet die Einstellung sofort an. Schließen Sie die Einstellungen und fahren Sie mit der Arbeit fort.

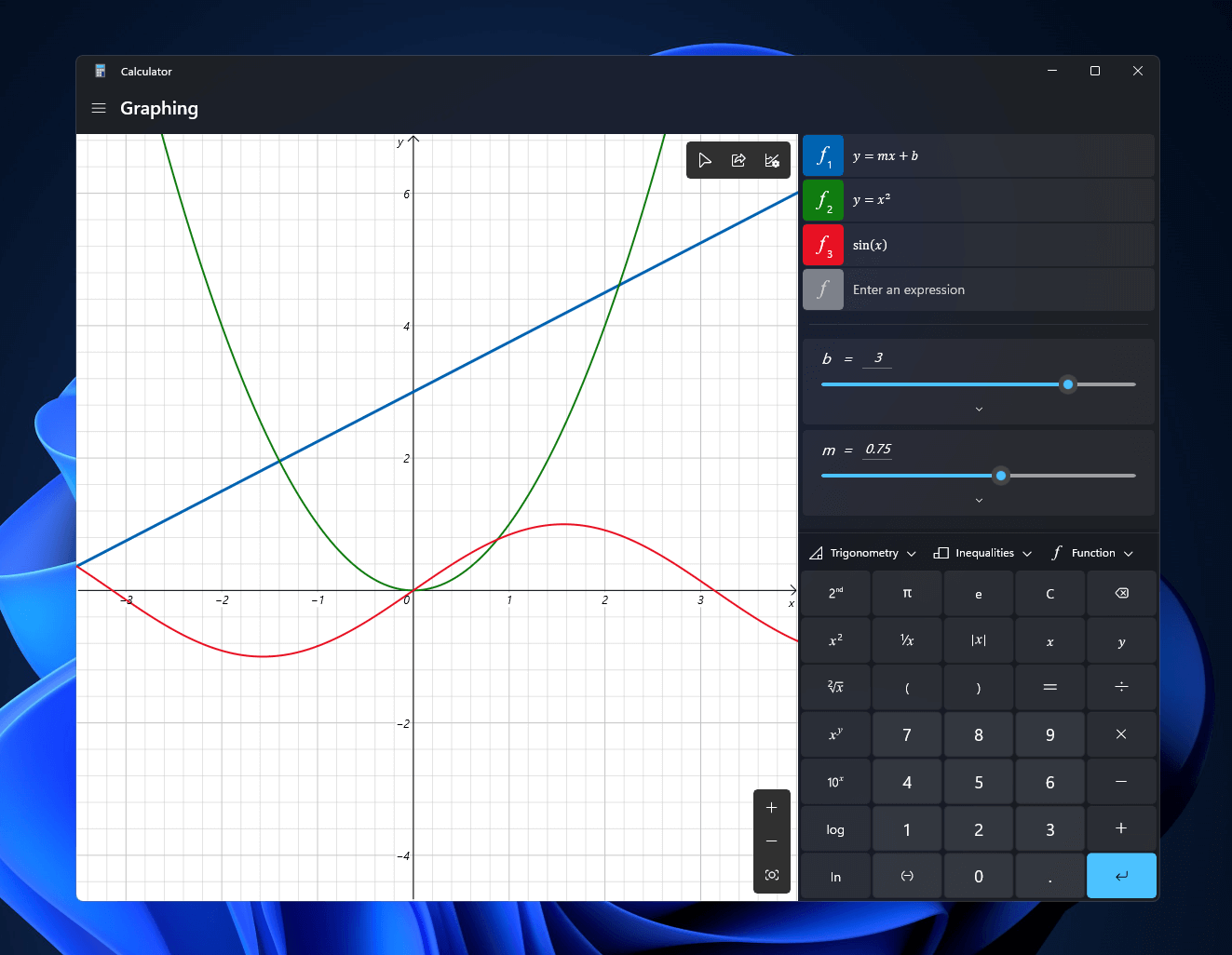

Windows 11 wird einige alte Anwendungen in neuem Aussehen bringen und einige werden auch zusätzliche Funktionen erhalten. Eine der alten Apps, die neue Dinge bekommen, ist ein Taschenrechner. Der Taschenrechner war schon immer eine praktische Anwendung für schnelle Berechnungen, aber Microsoft möchte dies erweitern und den Taschenrechner etwas nützlicher machen. Das erste, was Ihnen auffällt, ist das Aussehen des Rechners. Der Rechner verfügt jetzt über eine Einstellung für das Anwendungsdesign, mit der Sie das Aussehen der Anwendung ändern können. Es gibt ihn wie üblich im Standard- und Profi-Modus, aber dieses Mal verfügt der Rechner über Funktionen, die es ihm ermöglichen, einige Programmier- und Engineering-Aufgaben zu bewältigen. Der neue Rechner verfügt über einen vollständigen Grafikmodus, mit dem Sie ein Diagramm visuell analysieren können, um wichtige Merkmale zu identifizieren. Es verfügt außerdem über einen umfassenden Umrechner, der zwischen mehr als 100 Einheiten und Währungen wechseln kann.

Windows 11 wird einige alte Anwendungen in neuem Aussehen bringen und einige werden auch zusätzliche Funktionen erhalten. Eine der alten Apps, die neue Dinge bekommen, ist ein Taschenrechner. Der Taschenrechner war schon immer eine praktische Anwendung für schnelle Berechnungen, aber Microsoft möchte dies erweitern und den Taschenrechner etwas nützlicher machen. Das erste, was Ihnen auffällt, ist das Aussehen des Rechners. Der Rechner verfügt jetzt über eine Einstellung für das Anwendungsdesign, mit der Sie das Aussehen der Anwendung ändern können. Es gibt ihn wie üblich im Standard- und Profi-Modus, aber dieses Mal verfügt der Rechner über Funktionen, die es ihm ermöglichen, einige Programmier- und Engineering-Aufgaben zu bewältigen. Der neue Rechner verfügt über einen vollständigen Grafikmodus, mit dem Sie ein Diagramm visuell analysieren können, um wichtige Merkmale zu identifizieren. Es verfügt außerdem über einen umfassenden Umrechner, der zwischen mehr als 100 Einheiten und Währungen wechseln kann.

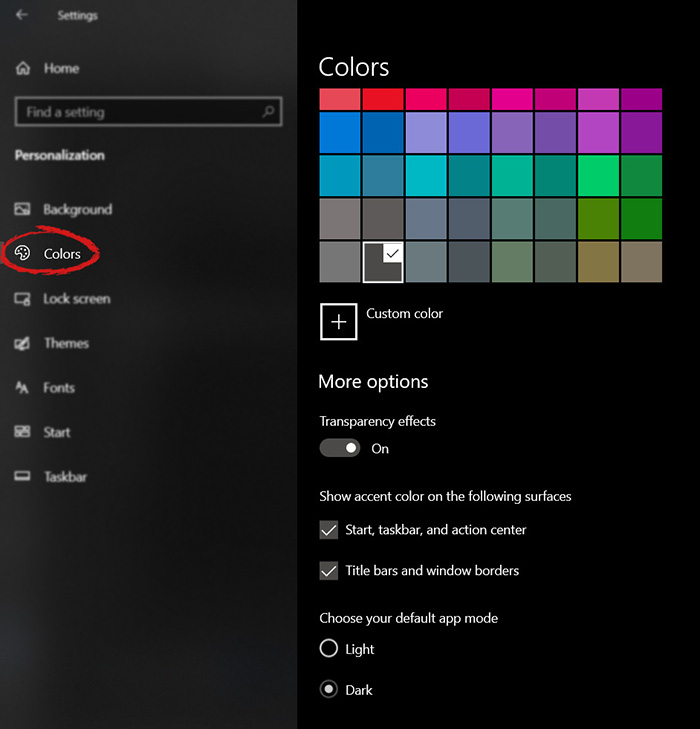

Wenn die Personalisierungseinstellung geöffnet wird, gehen Sie zur Registerkarte „Farbe“ auf der linken Seite und scrollen Sie nach unten, bis Sie zwei Kontrollkästchen unter „Akzentfarbe auf den folgenden Oberflächen anzeigen“ finden:

Wenn die Personalisierungseinstellung geöffnet wird, gehen Sie zur Registerkarte „Farbe“ auf der linken Seite und scrollen Sie nach unten, bis Sie zwei Kontrollkästchen unter „Akzentfarbe auf den folgenden Oberflächen anzeigen“ finden:

Aktivieren Sie diejenigen, auf die Sie den Effekt anwenden möchten, und Sie sind fertig. Jetzt verwenden Ihr START-Menü und / oder Ihre Titelleisten das Farbschema Ihrer Wahl.

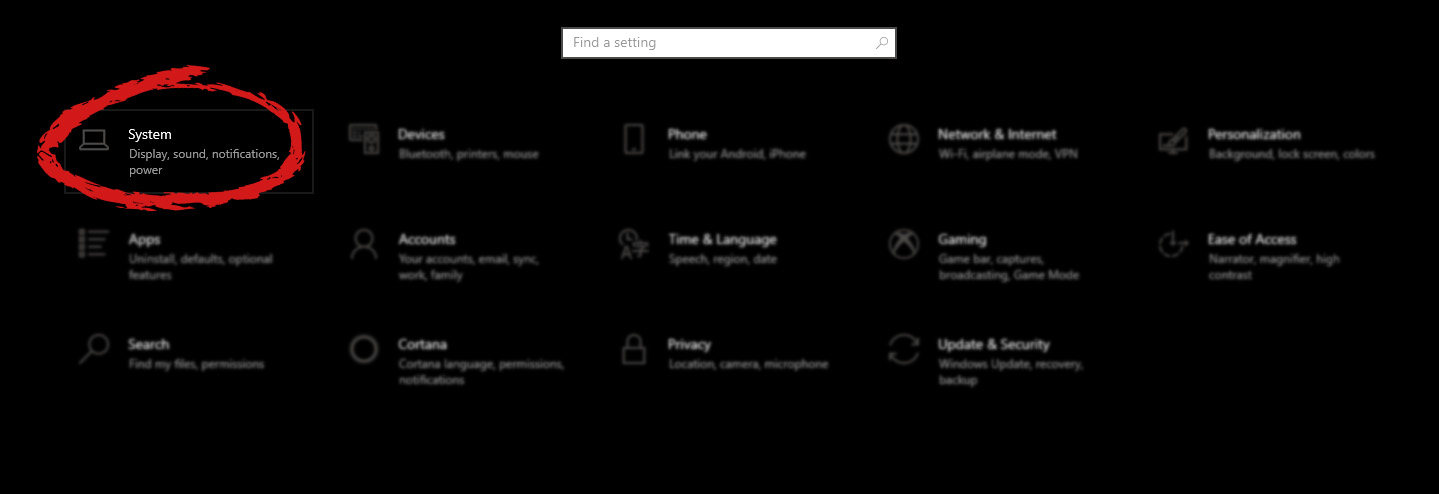

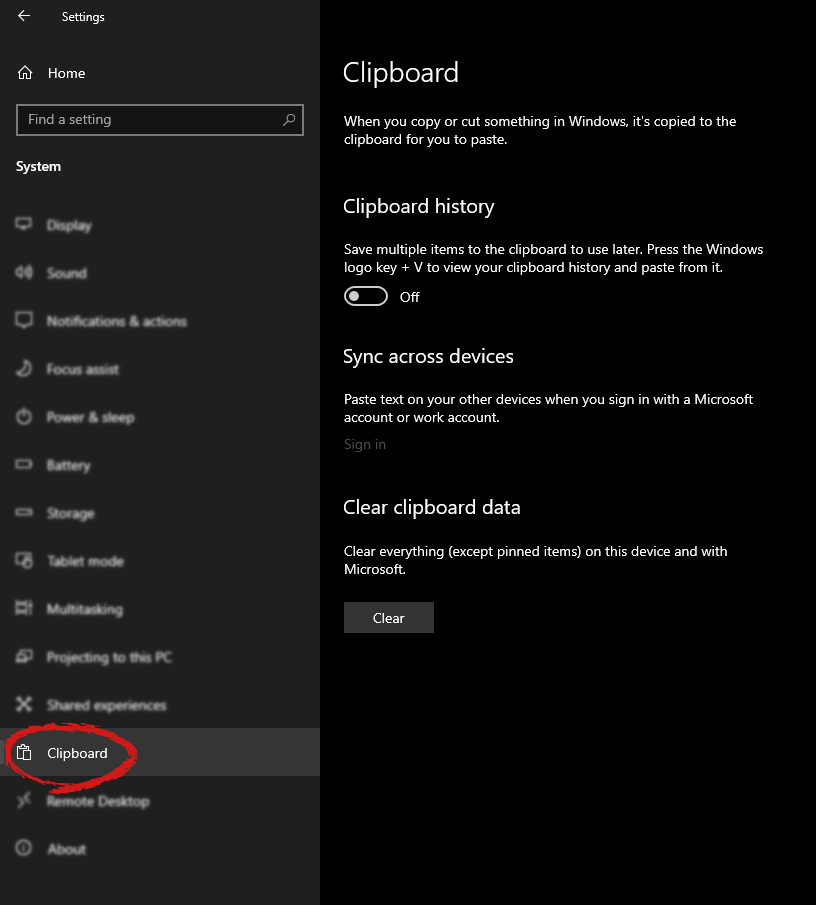

Aktivieren Sie diejenigen, auf die Sie den Effekt anwenden möchten, und Sie sind fertig. Jetzt verwenden Ihr START-Menü und / oder Ihre Titelleisten das Farbschema Ihrer Wahl.  Sobald Sie im System sind, auf der links Registerkarten suchen und klicken auf Zwischenablage.

Sobald Sie im System sind, auf der links Registerkarten suchen und klicken auf Zwischenablage.

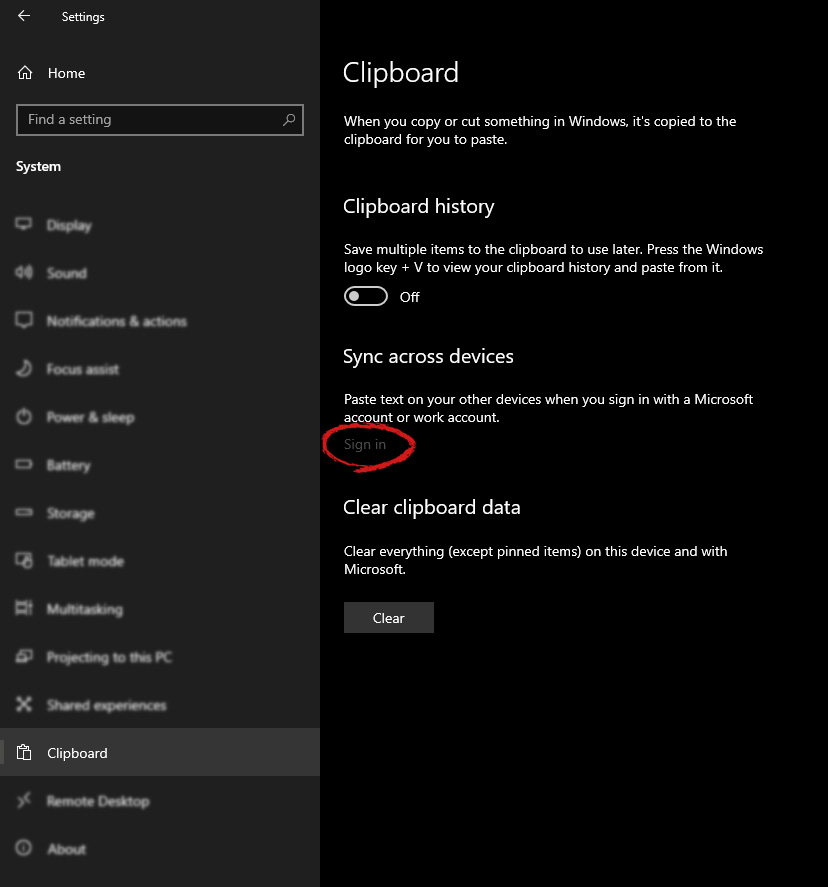

Wenn Sie nicht bei Ihrem Microsoft-Konto angemeldet sind, suchen Sie im rechten Bereich nach Über Geräte hinweg synchronisieren und klicken Sie auf anmelden.

Wenn Sie nicht bei Ihrem Microsoft-Konto angemeldet sind, suchen Sie im rechten Bereich nach Über Geräte hinweg synchronisieren und klicken Sie auf anmelden.

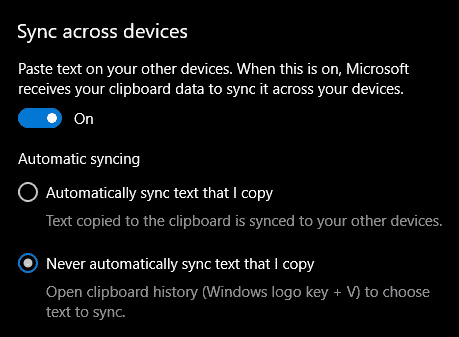

Wenn Sie angemeldet sind klicken Sie auf auf die Option, es zu drehen on.

Wenn Sie angemeldet sind klicken Sie auf auf die Option, es zu drehen on.

Eine Option ist aktiviert ONSie werden mit zwei Möglichkeiten begrüßt, alles automatisch aus der Zwischenablage zu kopieren oder Text auszuwählen, mit dem Sie ihn synchronisieren und einfügen möchten ⊞ FENSTER + V. Wählen Sie, was Ihren Anforderungen besser entspricht, und Sie sind fertig.

Wiederholen diese Schritte für andere Geräte und du bist fertig.

Eine Option ist aktiviert ONSie werden mit zwei Möglichkeiten begrüßt, alles automatisch aus der Zwischenablage zu kopieren oder Text auszuwählen, mit dem Sie ihn synchronisieren und einfügen möchten ⊞ FENSTER + V. Wählen Sie, was Ihren Anforderungen besser entspricht, und Sie sind fertig.

Wiederholen diese Schritte für andere Geräte und du bist fertig.