FunPopularGames é uma extensão de navegador desenvolvida pela Mindspark Inc. que permite que você jogue jogos populares, melhor avaliados e outros em sites populares, também permite que você marque seus jogos favoritos para um acesso mais rápido e fácil.

Quando instalado, ele altera a página padrão da nova guia e o mecanismo de pesquisa padrão para Search by MyWay. Ao navegar na Internet com essa extensão habilitada, você verá anúncios adicionais injetados, conteúdo patrocinado e anúncios pop-up ao longo de suas sessões de navegação.

Enquanto ativa, essa extensão monitora a atividade do usuário e as sessões de navegação, permitindo rastrear sites visitados, links clicados e outras informações úteis que posteriormente encaminha para o Mindspark para serem usadas / vendidas para melhor posicionamento de anúncios.

Sobre os seqüestradores de navegador

O sequestro de navegador está entre os riscos constantes da Internet que afetam os navegadores da Internet. É um tipo de software malicioso que altera as configurações do navegador da web para que você seja redirecionado para sites ou páginas da web que não tinha intenção de visitar. Os sequestradores de navegador podem fazer uma variedade de coisas no seu PC. Geralmente, eles são usados para forçar acessos a sites predeterminados, manipulando o tráfego da web para gerar receita de anúncios. Embora possa parecer ingênuo, todos os sequestradores de navegador são prejudiciais e, portanto, sempre classificados como ameaças à segurança. Os sequestradores de navegador também podem permitir que outros programas destrutivos sem o seu conhecimento danifiquem ainda mais o seu PC.

Como determinar se o seu navegador da Internet foi invadido

A seguir estão alguns sinais e sintomas que indicam que você foi sequestrado:

1. a página inicial do seu navegador é alterada repentinamente

2. você adiciona novos favoritos ou favoritos indesejados, geralmente direcionados a sites pornográficos ou com anúncios

3. o mecanismo de pesquisa online padrão e as configurações padrão do navegador são alterados

4. você vê novas barras de ferramentas não solicitadas adicionadas

5. propagandas incontroláveis de anúncios pop-up aparecem na tela do computador

6. o seu navegador ficou instável ou começa a funcionar lentamente

7. você não pode navegar para certas páginas da web, como sites relacionados a software de segurança.

Exatamente como o seqüestrador de navegador encontra seu caminho no seu PC

Existem várias maneiras pelas quais seu computador ou laptop pode ser infectado por um sequestrador de navegador. Eles geralmente chegam por e-mail de spam, por meio de sites de compartilhamento de arquivos ou por um download drive-by. Eles também podem se originar de qualquer BHO, extensão, complemento, barra de ferramentas ou plug-in com intenção maliciosa. Às vezes, você pode ter aceitado acidentalmente um sequestrador de navegador como parte de um pacote de aplicativos (geralmente freeware ou shareware). O seqüestro de navegador pode causar sérios problemas de privacidade e também roubo de identidade, atrapalhar sua experiência de navegação ao assumir o controle do tráfego de saída, diminuir drasticamente a velocidade do seu computador ao consumir muitos recursos e levar à instabilidade do sistema ao mesmo tempo.

Malware de sequestrador de navegador - remoção

Certos seqüestros de navegador podem ser simplesmente revertidos descobrindo e removendo o aplicativo de malware correspondente do seu painel de controle. Mas, a maioria dos códigos de seqüestro não é fácil de se livrar manualmente, pois eles se aprofundam no sistema operacional. Além disso, as remoções manuais exigem uma compreensão profunda do sistema e, portanto, podem ser um trabalho muito difícil para usuários de computador iniciantes. O software anti-malware é realmente eficaz no que diz respeito à descoberta e remoção de sequestradores de navegador que o programa antivírus padrão ignorou. Para erradicar qualquer tipo de sequestrador de navegador do seu computador pessoal, você deve baixar este aplicativo de remoção de malware certificado – SafeBytes Anti-Malware.

O que fazer quando você não pode instalar nenhum antivírus?

O malware pode causar todos os tipos de danos se invadir o seu PC, desde o roubo de suas informações privadas até a exclusão de arquivos de dados do computador. Algum malware é criado para interferir ou impedir coisas que você deseja fazer no sistema do seu computador. Pode não permitir que você baixe nada da web ou irá impedi-lo de acessar alguns ou todos os sites da Internet, especialmente os sites anti-malware. Se você está lendo isto, pode ter sido afetado por um malware que o impede de baixar um programa de segurança como o Safebytes Anti-Malware. Embora esse tipo de problema seja difícil de contornar, existem algumas etapas que você pode seguir.

Livre-se do malware no Modo de Segurança

No Modo de segurança, você pode modificar as configurações do Windows, desinstalar ou instalar algum software e erradicar vírus difíceis de excluir. Caso o malware esteja obstruindo o acesso à Internet e afetando o seu PC, iniciá-lo no Modo de Segurança permite que você baixe o antivírus e execute uma varredura, enquanto limita o dano potencial. Para iniciar o computador no modo de segurança, pressione a tecla “F8” no teclado antes que a tela do logotipo do Windows apareça; Ou, logo após a inicialização normal do Windows, execute o MSConfig, examine “Inicialização segura” na guia Inicialização e clique em Aplicar. Assim que reiniciar no Modo de segurança com rede, você pode baixar, instalar e atualizar o programa anti-malware de lá. Neste ponto, você pode executar a varredura anti-malware para se livrar de vírus e malware de computador sem qualquer obstáculo de outro aplicativo.

Alterne para um navegador alternativo

O código do programa malicioso pode explorar vulnerabilidades em um navegador da web específico e bloquear o acesso a todos os sites de software anti-malware. Se você não conseguir baixar o programa de segurança usando o Internet Explorer, significa que o malware está atacando as vulnerabilidades do Internet Explorer. Aqui, você deve alternar para um navegador da web diferente, como Chrome ou Firefox para baixar o aplicativo Safebytes.

Crie um antivírus portátil para remover malware

Outro método é baixar e transferir o software anti-malware de um PC limpo para executar uma varredura no computador afetado. Siga estas etapas para usar uma unidade flash para limpar o sistema corrompido.

1) Em um PC limpo, instale o Safebytes Anti-Malware.

2) Conecte a unidade Thumb ao computador limpo.

3) Clique duas vezes no ícone Configuração do software anti-malware para executar o Assistente de Instalação.

4) Escolha a unidade flash como o local para salvar o arquivo. Siga as instruções para concluir o processo de instalação.

5) Remova a unidade USB. Agora você pode usar esse antivírus portátil no sistema de computador infectado.

6) Clique duas vezes no arquivo EXE do programa antivírus na unidade flash USB.

7) Execute a verificação completa do sistema para identificar e limpar todos os tipos de malware.

Benefícios do SafeBytes Security Suite

Para proteger seu laptop ou computador de uma variedade de ameaças baseadas na Internet, é muito importante instalar um programa anti-malware em seu PC. Mas com tantas empresas anti-malware por aí, hoje em dia é difícil decidir qual você deve obter para o seu computador. Alguns deles fazem um bom trabalho na remoção de ameaças de malware, enquanto alguns arruinarão seu computador sozinhos. Você precisa escolher um que seja confiável, prático e tenha uma boa reputação por sua proteção contra malware. Entre alguns bons aplicativos, SafeBytes Anti-Malware é o programa de software fortemente recomendado para o usuário final preocupado com a segurança. O antimalware SafeBytes é uma ferramenta de proteção poderosa e altamente eficaz projetada para ajudar os usuários finais de todos os níveis de conhecimento em TI a encontrar e remover ameaças prejudiciais de seus computadores pessoais. Com a sua tecnologia de ponta, esta aplicação permite-lhe erradicar vários tipos de malware que incluem vírus, PUPs, trojans, worms, ransomware, adware e sequestradores de navegador.

SafeBytes tem uma infinidade de recursos maravilhosos que podem ajudá-lo a proteger seu computador contra ataques e danos de malware. Alguns deles estão listados abaixo:

Proteção AntiMalware de classe mundial: Com seu algoritmo avançado e sofisticado, esta ferramenta de eliminação de malware pode detectar e remover as ameaças de malware escondidas no computador de forma eficaz.

Proteção ativa em tempo real: SafeBytes oferece uma proteção ativa totalmente mãos-livres que é configurada para verificar, bloquear e destruir todas as ameaças de computador em seu primeiro encontro. Eles são muito eficientes na triagem e remoção de várias ameaças, pois são continuamente revisados com novas atualizações e medidas de segurança.

Segurança da Internet: SafeBytes dá uma classificação de segurança instantânea para as páginas que você está prestes a visitar, bloqueando automaticamente sites perigosos e garantindo que você tenha certeza de sua segurança online enquanto navega na web.

Menor uso de CPU e memória: SafeBytes é uma solução antivírus e antimalware leve e fácil de usar. Uma vez que utiliza recursos mínimos do computador, este software deixa o poder do computador exatamente onde ele pertence: com você.

Suporte online 24 horas por dia, 7 dias por semana: Para quaisquer preocupações técnicas ou assistência ao produto, você pode obter assistência profissional 24 horas por dia, 7 dias por semana, via chat e e-mail. SafeBytes apresentou uma excelente solução anti-malware que pode ajudá-lo a vencer as mais recentes ameaças de malware e ataques de vírus. Problemas de malware podem se tornar uma coisa do passado quando você coloca este programa de software em uso. Você obterá a melhor proteção geral pelo dinheiro que paga na assinatura do SafeBytes Anti-Malware, não há dúvida sobre isso.

Detalhes técnicos e remoção manual (usuários avançados)

Se você não deseja usar uma ferramenta automatizada e gosta de se livrar do FunPopularGames manualmente, você pode fazê-lo indo ao menu Adicionar/Remover Programas do Windows no Painel de Controle e excluir o programa incorreto; no caso de extensões do navegador, você pode removê-lo acessando o gerenciador de Complementos/Extensões do navegador. Você provavelmente também desejará redefinir seu navegador da Web para as configurações padrão. Para ter certeza da remoção completa, localize as seguintes entradas de registro em seu computador e remova-as ou redefina os valores de acordo. No entanto, editar o registro geralmente é uma tarefa difícil que apenas usuários avançados e profissionais devem tentar corrigir o problema. Além disso, alguns programas maliciosos têm a capacidade de se defender contra sua remoção. A conclusão desta tarefa no modo de segurança é recomendada.

Arquivos:

Search and delete:

AppIntegrator.exe

AppIntegrator64.exe

AppIntegratorStub.dll

AppIntegratorStub64.dll

AssistMonitor.dll

AssistMonitor64.dll

BAT.dll

CrExt.dll

CrExtPdu.exe

DpnMngr.dll

dubar.dll

dubarsvc.exe

dubprtct.dll

dudatact.dll

dudlghk.dll

dudlghk64.dll

dufeedmg.dll

duhighin.exe

duhtmlmu.dll

duhttpct.dll

duidle.dll

dumedint.exe

dumlbtn.dll

duPlugin.dll

duregiet.dll

duscript.dll

duskin.dll

duskplay.exe

duSrcAs.dll

HiddenToolbarReminder.dll

HkFxMgr.dll

HkFxMgr64.dll

InstallEnabler.dll

t8EPMSup.dll

T8EXTEX.DLL

T8EXTPEX.DLL

T8HTML.DLL

t8Res.dll

T8TICKER.DLL

ToolbarGuard.dll

ToolbarGuard64.dll

Verify.dll

TPIManagerConsole.exe

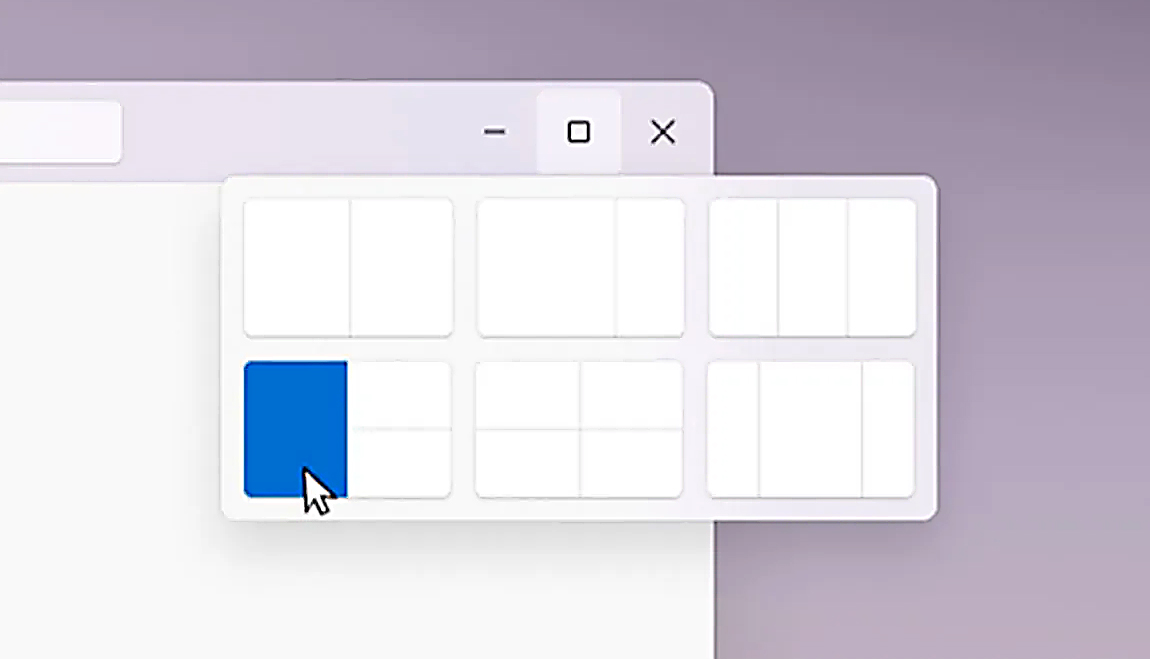

No Windows 11, se você não tiver um mouse ou se ele apresentar um mau funcionamento repentino, ainda poderá mover a seta na tela usando o teclado numérico. Neste guia, vamos orientá-lo sobre como ativar esta opção, siga este guia fácil passo a passo.

No Windows 11, se você não tiver um mouse ou se ele apresentar um mau funcionamento repentino, ainda poderá mover a seta na tela usando o teclado numérico. Neste guia, vamos orientá-lo sobre como ativar esta opção, siga este guia fácil passo a passo.

Removendo todas as opções juntas

Removendo todas as opções juntas