광범위한 스파이웨어 기능을 갖춘 새로운 맬웨어는 감염된 Android 장치에서 데이터를 훔치고 새 정보를 읽을 때마다 자동으로 트리거되도록 설계되었습니다. 스파이웨어는 Google의 Play 스토어에서 사용할 수 없었기 때문에 타사 Android 앱 스토어를 통해 사용할 수 있는 '시스템 업데이트' 앱으로만 설치할 수 있습니다. 이것은 대부분의 숙련된 사용자가 처음부터 설치를 피할 가능성이 높기 때문에 감염시킬 수 있는 장치의 수를 크게 제한합니다. 이 악성코드는 자체적으로 다른 Android 기기를 감염시킬 수 있는 방법이 없기 때문에 확산 능력이 제한적입니다.

그러나 데이터를 훔치는 경우 이 RAT(원격 액세스 트로이 목마)는 광범위한 정보를 수집하고 명령 및 제어 서버로 유출할 수 있습니다. 이를 발견한 Zimperium 연구원들은 "데이터, 메시지, 이미지를 훔치고 Android 휴대폰을 제어하는 동안" 이를 관찰했습니다.

"해커가 제어권을 갖게 되면 오디오 및 전화 통화를 녹음하고, 사진을 찍고, 브라우저 기록을 검토하고, WhatsApp 메시지에 액세스하는 등의 작업을 수행할 수 있습니다."라고 그들은 덧붙였습니다. Zimperium은 광범위한 데이터 도용 기능에 다음을 포함한다고 밝혔습니다.

이 악성코드는 Android 기기에 설치되면 저장소 통계, 인터넷 연결 유형, WhatsApp과 같은 다양한 앱의 존재 여부를 포함하여 Firebase 명령 및 제어(C2) 서버에 여러 정보를 보냅니다. 스파이웨어는 루트 액세스 권한이 있는 경우 데이터를 직접 수집하거나 피해자를 속여 손상된 장치에서 기능을 활성화한 후 접근성 서비스를 사용합니다. 또한 외부 저장소에서 저장되거나 캐시된 데이터를 스캔하고 수집한 다음 사용자가 Wi-Fi 네트워크에 연결할 때 C2 서버로 전달합니다. 데이터를 도용하도록 설계된 다른 악성코드와 달리 이 악성코드는 새 연락처 추가, 새 문자 메시지 또는 새 앱 설치와 같은 일부 조건이 충족될 때만 Android의 contentObserver 및 Broadcast 수신기를 사용하여 트리거됩니다.

Zimperium은 "Firebase 메시징 서비스를 통해 수신된 명령은 마이크의 오디오 녹음 및 SMS 메시지와 같은 데이터 유출과 같은 작업을 시작합니다."라고 말했습니다.

"Firebase 통신은 명령을 내리는 데만 사용되며 전용 C&C 서버는 POST 요청을 사용하여 도난당한 데이터를 수집하는 데 사용됩니다."

이 악성코드는 악성 활동을 위장하기 위해 마스터로부터 새 명령을 수신할 때 가짜 "업데이트 검색 중.." 시스템 업데이트 알림을 표시합니다. 또한 이 스파이웨어는 서랍/메뉴에서 아이콘을 숨겨 감염된 Android 장치에서 자신의 존재를 숨깁니다. 탐지를 더 피하기 위해 발견한 비디오 및 이미지의 썸네일만 훔치므로 백그라운드 데이터 유출 활동에 주의를 끌지 않도록 피해자의 대역폭 소비를 줄입니다. 대량으로 데이터를 수집하는 다른 맬웨어와 달리 이 악성코드는 최근 몇 분 동안 생성된 위치 데이터와 찍은 사진을 수집하여 가장 최근 데이터만 유출하도록 합니다.

당신이 좋아하면 것인지 읽기 더 도움이 기사 및 팁 다양한 소프트웨어 및 하드웨어 방문에 대해 errortools.COM 매일.

추가 정보 및 수동 수리

추가 정보 및 수동 수리"Windows 샌드박스를 시작하지 못했습니다. 오류 0x80070015. 장치가 준비되지 않았습니다. 이 문제에 대한 피드백을 제출하시겠습니까?”Windows Sandbox에서 이러한 종류의 오류가 발생한 사용자 중 하나라면 이 게시물이 이 문제를 해결하는 데 도움이 될 것이므로 올바른 위치에 왔습니다. 아래에 제공된 각 옵션을 따르기만 하면 됩니다.

"장치에 추가 설치가 필요합니다"손상되거나 오래된 드라이버 외에도 보류 중인 업데이트, Intel PROSet 무선 드라이버의 잘못된 버전 또는 잘못된 이벤트 확인으로 인해 오류가 발생할 수도 있습니다. 원인이 무엇이든 이 게시물은 문제를 해결하는 데 도움이 될 수 있는 몇 가지 잠재적 수정 사항을 제공합니다. 그러나 문제를 해결하기 전에 Windows 10 컴퓨터가 최신 버전으로 업데이트되었는지 확인하고 이벤트 뷰어에서 올바른 이벤트를 확인하고 있는지 확인하는 것을 잊지 마십시오. 이러한 사항을 다룬 후에는 아래 지침을 따르십시오.

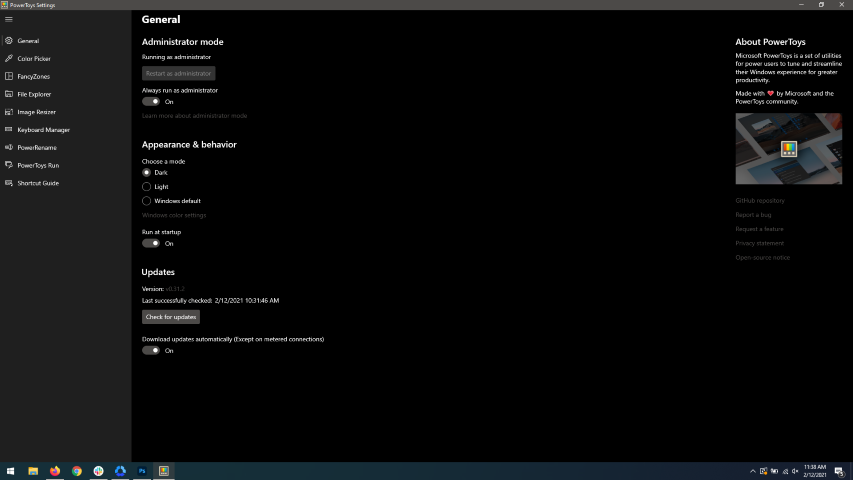

열리면 당신을 맞이할 것입니다. 일반 설정 창문. 이것은 파워 토이 자체에 대한 설정입니다. 여기에서 업데이트를 확인하고 파워 토이의 모양을 변경하고 시스템 시작 시 실행하고 관리자 권한으로 실행할 수 있습니다. 필요에 가장 잘 맞도록 설정하십시오.

열리면 당신을 맞이할 것입니다. 일반 설정 창문. 이것은 파워 토이 자체에 대한 설정입니다. 여기에서 업데이트를 확인하고 파워 토이의 모양을 변경하고 시스템 시작 시 실행하고 관리자 권한으로 실행할 수 있습니다. 필요에 가장 잘 맞도록 설정하십시오.

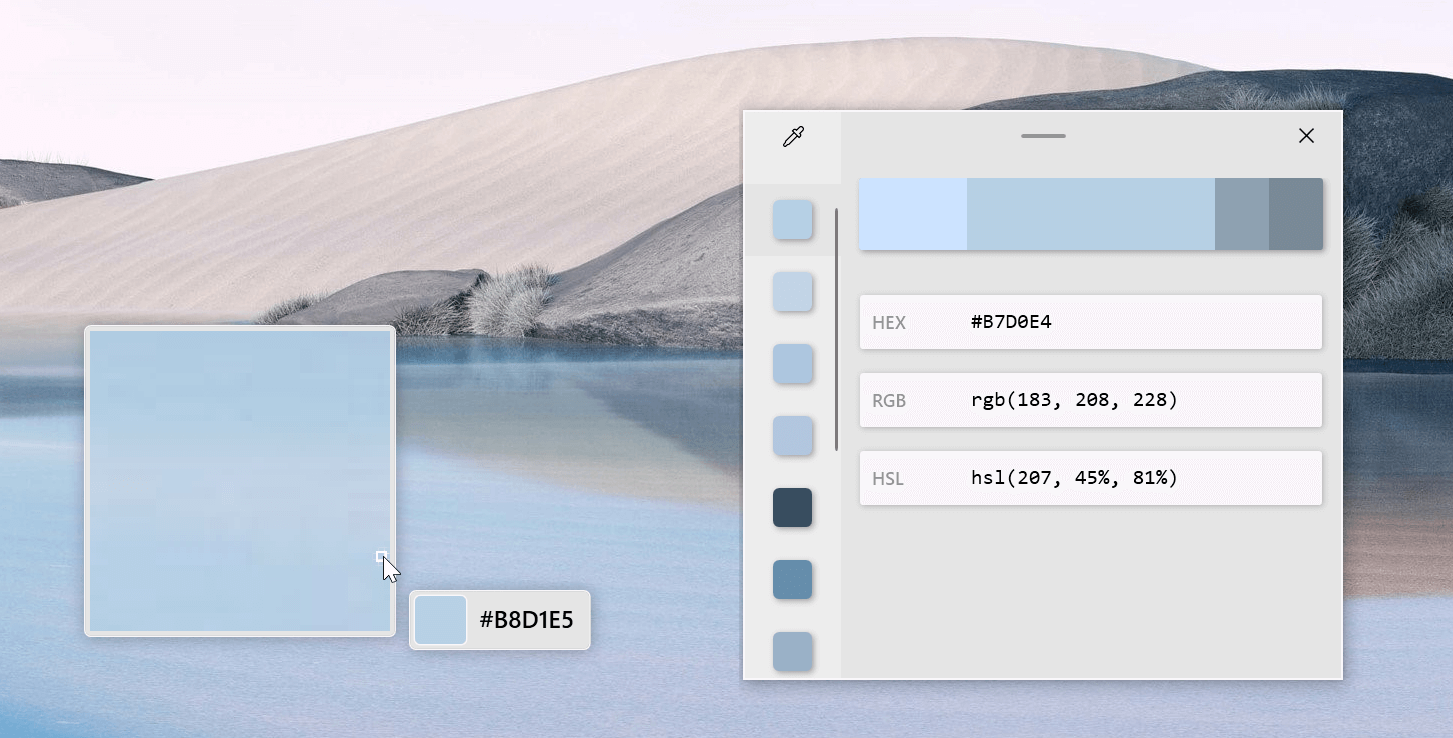

색상 선택기를 사용하면 이름에서 알 수 있듯이 색상을 선택할 수 있으며 실행 중인 응용 프로그램 및 창에서 색상을 샘플링하고 해당 값을 스냅하여 클립보드에 배치합니다. 그래픽 디자이너로 일하고 있거나, 멋진 단어 문서를 만들고 싶거나, 색상 간의 차이를 비교하고 싶을 때 유용한 응용 프로그램입니다. 색상 피커가 활성화되면 복사하려는 색상 위에 마우스 커서를 놓고 마우스 왼쪽 버튼을 클릭하여 색상을 선택합니다. 커서 주변 영역을 더 자세히 보려면 위로 스크롤하여 확대하세요. 복사된 색상은 설정에서 구성된 형식(기본적으로 HEX)으로 클립보드에 저장됩니다. 편집기를 사용하면 선택한 색상(최대 20개)의 기록을 확인하고 미리 정의된 문자열 형식으로 표현을 복사할 수 있습니다. 표시되는 순서와 함께 편집기에 표시되는 색상 형식을 구성할 수 있습니다. 이 구성은 PowerToys 설정에서 찾을 수 있습니다. 편집기를 사용하면 선택한 색상을 미세 조정하거나 새로운 유사한 색상을 얻을 수 있습니다. 편집기는 현재 선택된 색상의 다양한 음영을 미리 봅니다. 2개의 밝은 색상과 2개의 어두운 색상입니다. 이러한 대체 색상 음영 중 하나를 클릭하면 선택한 색상의 기록에 선택 항목이 추가됩니다(색상 기록 목록의 맨 위에 나타남). 중간에 있는 색상은 색상 기록에서 현재 선택한 색상을 나타냅니다. 이를 클릭하면 미세 조정 구성 컨트롤이 나타나 현재 색상의 HUE 또는 RGB 값을 변경할 수 있습니다. 확인을 누르면 새로 구성된 색상이 색상 기록에 추가됩니다.

색상 선택기를 사용하면 이름에서 알 수 있듯이 색상을 선택할 수 있으며 실행 중인 응용 프로그램 및 창에서 색상을 샘플링하고 해당 값을 스냅하여 클립보드에 배치합니다. 그래픽 디자이너로 일하고 있거나, 멋진 단어 문서를 만들고 싶거나, 색상 간의 차이를 비교하고 싶을 때 유용한 응용 프로그램입니다. 색상 피커가 활성화되면 복사하려는 색상 위에 마우스 커서를 놓고 마우스 왼쪽 버튼을 클릭하여 색상을 선택합니다. 커서 주변 영역을 더 자세히 보려면 위로 스크롤하여 확대하세요. 복사된 색상은 설정에서 구성된 형식(기본적으로 HEX)으로 클립보드에 저장됩니다. 편집기를 사용하면 선택한 색상(최대 20개)의 기록을 확인하고 미리 정의된 문자열 형식으로 표현을 복사할 수 있습니다. 표시되는 순서와 함께 편집기에 표시되는 색상 형식을 구성할 수 있습니다. 이 구성은 PowerToys 설정에서 찾을 수 있습니다. 편집기를 사용하면 선택한 색상을 미세 조정하거나 새로운 유사한 색상을 얻을 수 있습니다. 편집기는 현재 선택된 색상의 다양한 음영을 미리 봅니다. 2개의 밝은 색상과 2개의 어두운 색상입니다. 이러한 대체 색상 음영 중 하나를 클릭하면 선택한 색상의 기록에 선택 항목이 추가됩니다(색상 기록 목록의 맨 위에 나타남). 중간에 있는 색상은 색상 기록에서 현재 선택한 색상을 나타냅니다. 이를 클릭하면 미세 조정 구성 컨트롤이 나타나 현재 색상의 HUE 또는 RGB 값을 변경할 수 있습니다. 확인을 누르면 새로 구성된 색상이 색상 기록에 추가됩니다.

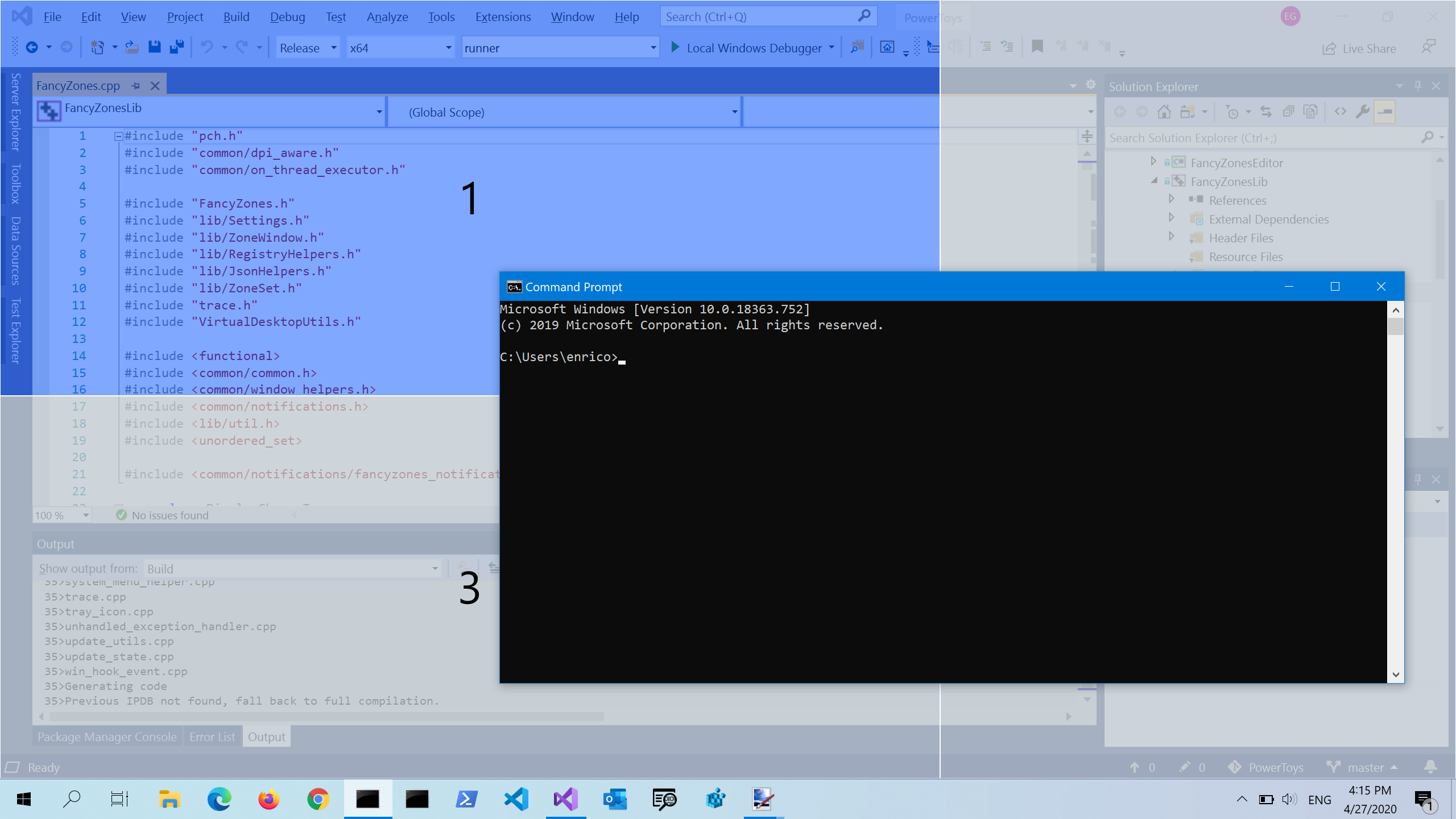

FancyZones는 효율적인 레이아웃으로 창을 정렬하고 스냅하여 작업 흐름의 속도를 높이고 레이아웃을 빠르게 복원하는 창 관리자 유틸리티입니다. FancyZones를 사용하면 사용자가 창의 끌기 대상인 데스크탑의 창 위치 집합을 정의할 수 있습니다. 사용자가 창을 영역으로 끌면 해당 영역을 채우기 위해 창의 크기가 조정되고 위치가 변경됩니다. 영역 편집기를 처음 실행하면 모니터에 있는 창 수에 따라 조정할 수 있는 레이아웃 목록이 표시됩니다. 레이아웃을 선택하면 모니터에 해당 레이아웃의 미리보기가 표시됩니다. 선택한 레이아웃이 자동으로 적용됩니다.

FancyZones는 효율적인 레이아웃으로 창을 정렬하고 스냅하여 작업 흐름의 속도를 높이고 레이아웃을 빠르게 복원하는 창 관리자 유틸리티입니다. FancyZones를 사용하면 사용자가 창의 끌기 대상인 데스크탑의 창 위치 집합을 정의할 수 있습니다. 사용자가 창을 영역으로 끌면 해당 영역을 채우기 위해 창의 크기가 조정되고 위치가 변경됩니다. 영역 편집기를 처음 실행하면 모니터에 있는 창 수에 따라 조정할 수 있는 레이아웃 목록이 표시됩니다. 레이아웃을 선택하면 모니터에 해당 레이아웃의 미리보기가 표시됩니다. 선택한 레이아웃이 자동으로 적용됩니다.

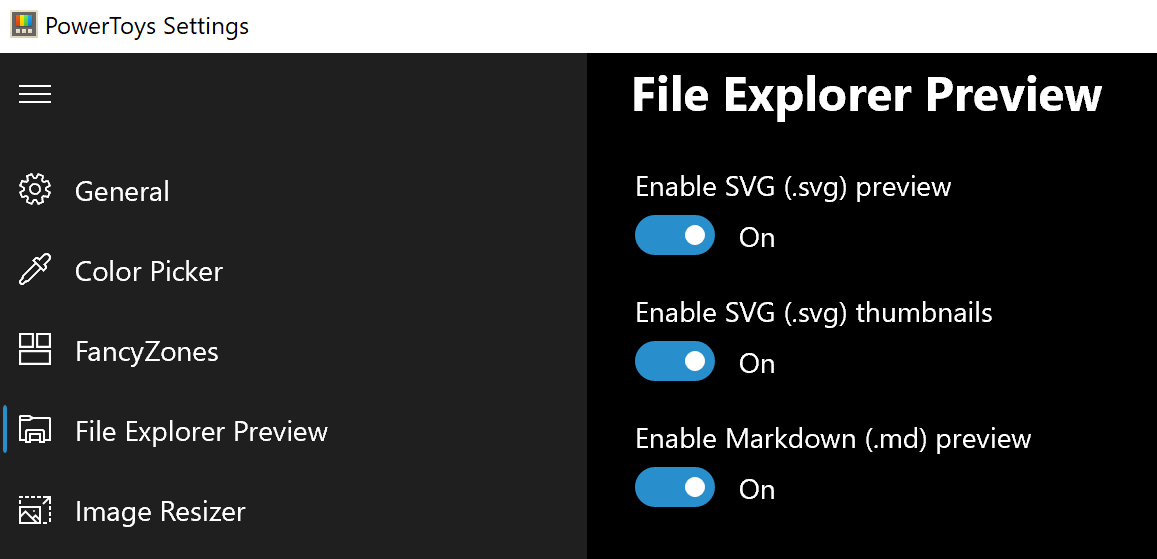

여기에는 3가지 옵션만 있지만 일부는 귀하에게 중요할 수 있습니다. 이 확장을 사용하면 파일 탐색기에서 SVG 파일 미리보기를 활성화하고, 마크다운 미리보기를 활성화하고, SVG 축소판을 활성화할 수 있습니다. 필요할 수 있는 각각을 켭니다.

여기에는 3가지 옵션만 있지만 일부는 귀하에게 중요할 수 있습니다. 이 확장을 사용하면 파일 탐색기에서 SVG 파일 미리보기를 활성화하고, 마크다운 미리보기를 활성화하고, SVG 축소판을 활성화할 수 있습니다. 필요할 수 있는 각각을 켭니다.

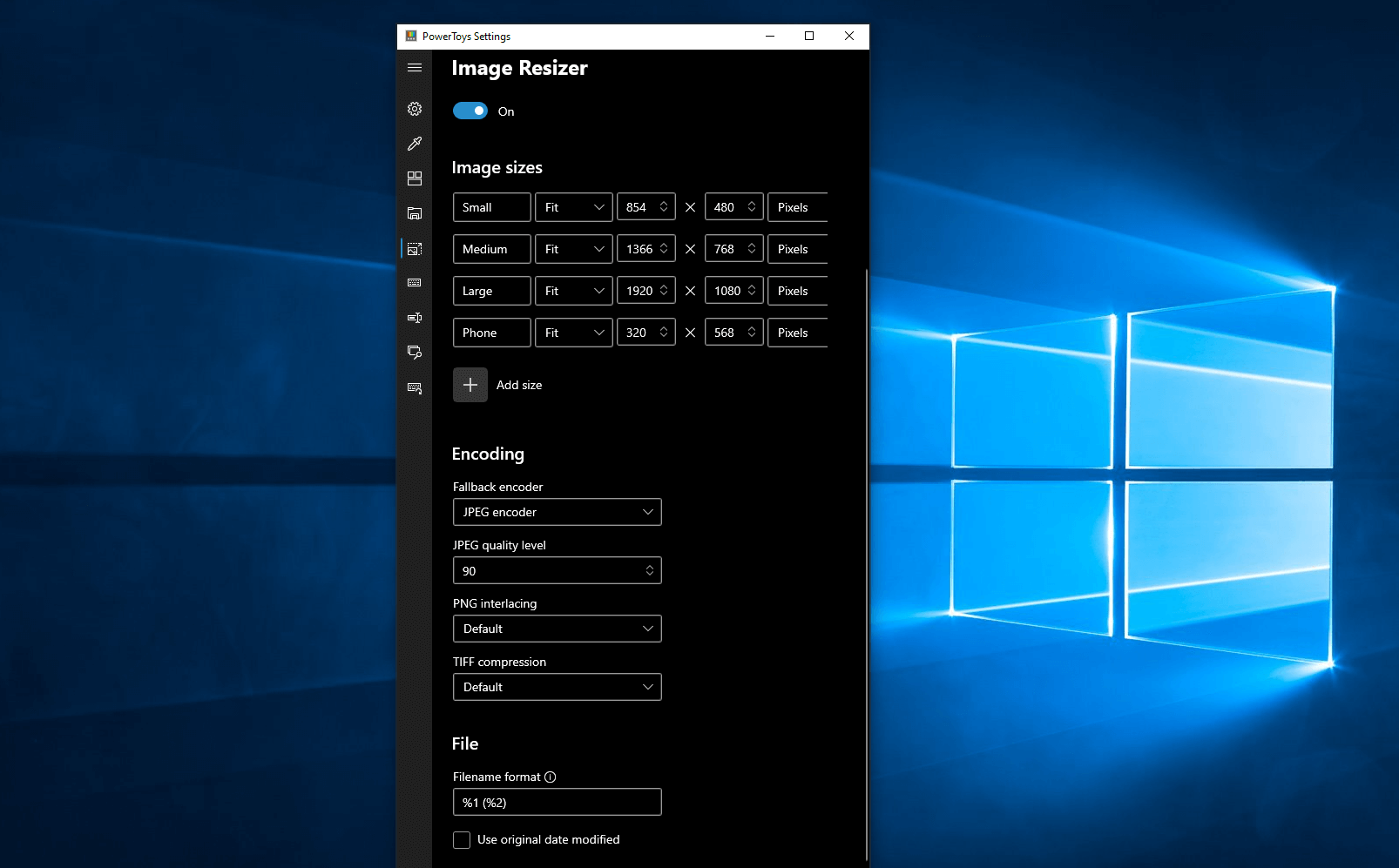

Image Resizer는 대량 이미지 크기 조정을 위한 Windows 셸 확장입니다. PowerToys를 설치한 후 파일 탐색기에서 선택한 하나 이상의 이미지 파일을 마우스 오른쪽 버튼으로 클릭한 다음 사진 크기 조정 메뉴에서. 원하는 경우 고유한 크기를 지정할 수 있고, 파일을 끌 때 크기를 조정할 수 있으며, 파일을 덮어쓰거나 새 크기의 새 복사본을 만들 수 있으며, 더 많은 옵션이 있습니다. 매우 유용한 도구 일반적인 크기 조정 작업을 위해 사진이나 기타 이미지 응용 프로그램이 필요하지 않기 때문에 많은 사용자가 사용할 수 있다고 확신합니다.

Image Resizer는 대량 이미지 크기 조정을 위한 Windows 셸 확장입니다. PowerToys를 설치한 후 파일 탐색기에서 선택한 하나 이상의 이미지 파일을 마우스 오른쪽 버튼으로 클릭한 다음 사진 크기 조정 메뉴에서. 원하는 경우 고유한 크기를 지정할 수 있고, 파일을 끌 때 크기를 조정할 수 있으며, 파일을 덮어쓰거나 새 크기의 새 복사본을 만들 수 있으며, 더 많은 옵션이 있습니다. 매우 유용한 도구 일반적인 크기 조정 작업을 위해 사진이나 기타 이미지 응용 프로그램이 필요하지 않기 때문에 많은 사용자가 사용할 수 있다고 확신합니다.

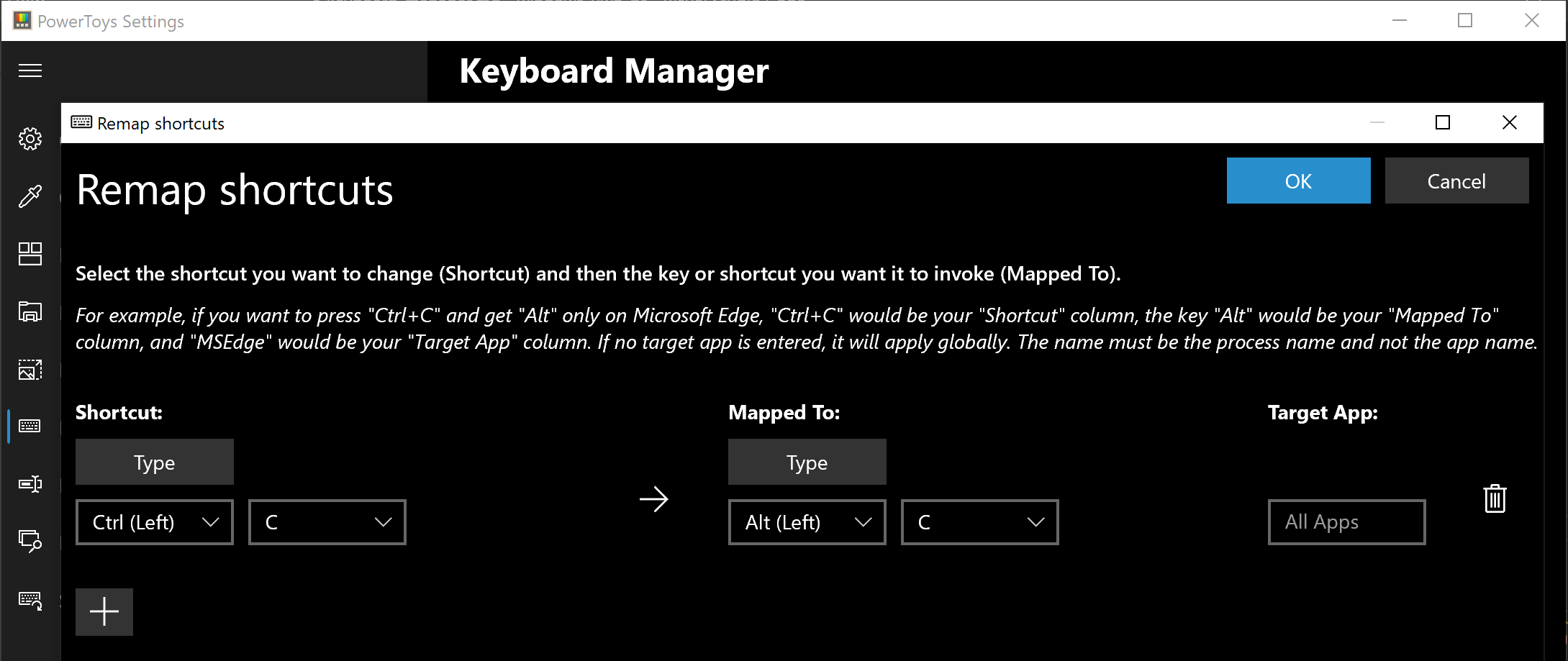

PowerToys Keyboard Manager를 사용하면 키보드의 키를 재정의할 수 있습니다. 예를 들어 편지를 교환할 수 있습니다. A 편지를 위해 D 당신의 키보드에. 선택하면 A 키, D 표시됩니다. 단축키 조합을 교환할 수도 있습니다. 예를 들어 바로 가기 키, Ctrl 키+C, Microsoft Word에서 텍스트를 복사합니다. PowerToys Keyboard Manager 유틸리티를 사용하면 해당 바로 가기를 ⊞ 승리+C). 지금, ⊞ 승리+C) 텍스트를 복사합니다. PowerToys Keyboard Manager에서 대상 응용 프로그램을 지정하지 않으면 바로 가기 교환이 Windows 전체에 걸쳐 적용됩니다. 다시 매핑된 키 및 바로 가기를 적용하려면 PowerToys Keyboard Manager를 활성화해야 합니다(PowerToys가 백그라운드에서 실행 중임). PowerToys가 실행되고 있지 않으면 키 재매핑이 더 이상 적용되지 않습니다.

PowerToys Keyboard Manager를 사용하면 키보드의 키를 재정의할 수 있습니다. 예를 들어 편지를 교환할 수 있습니다. A 편지를 위해 D 당신의 키보드에. 선택하면 A 키, D 표시됩니다. 단축키 조합을 교환할 수도 있습니다. 예를 들어 바로 가기 키, Ctrl 키+C, Microsoft Word에서 텍스트를 복사합니다. PowerToys Keyboard Manager 유틸리티를 사용하면 해당 바로 가기를 ⊞ 승리+C). 지금, ⊞ 승리+C) 텍스트를 복사합니다. PowerToys Keyboard Manager에서 대상 응용 프로그램을 지정하지 않으면 바로 가기 교환이 Windows 전체에 걸쳐 적용됩니다. 다시 매핑된 키 및 바로 가기를 적용하려면 PowerToys Keyboard Manager를 활성화해야 합니다(PowerToys가 백그라운드에서 실행 중임). PowerToys가 실행되고 있지 않으면 키 재매핑이 더 이상 적용되지 않습니다.

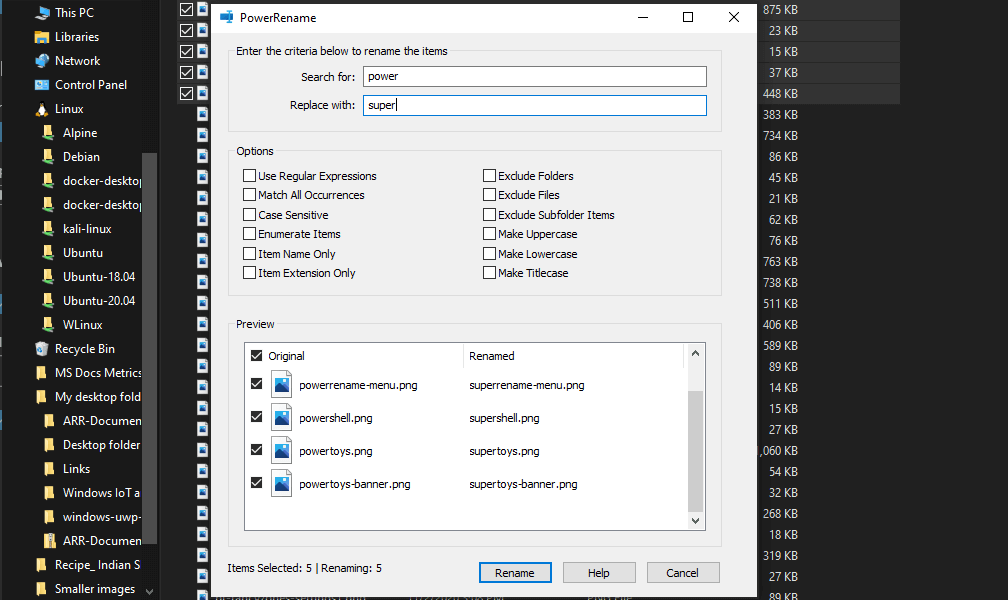

PowerRename은 다음을 수행할 수 있는 일괄 이름 바꾸기 도구입니다.

PowerRename은 다음을 수행할 수 있는 일괄 이름 바꾸기 도구입니다.

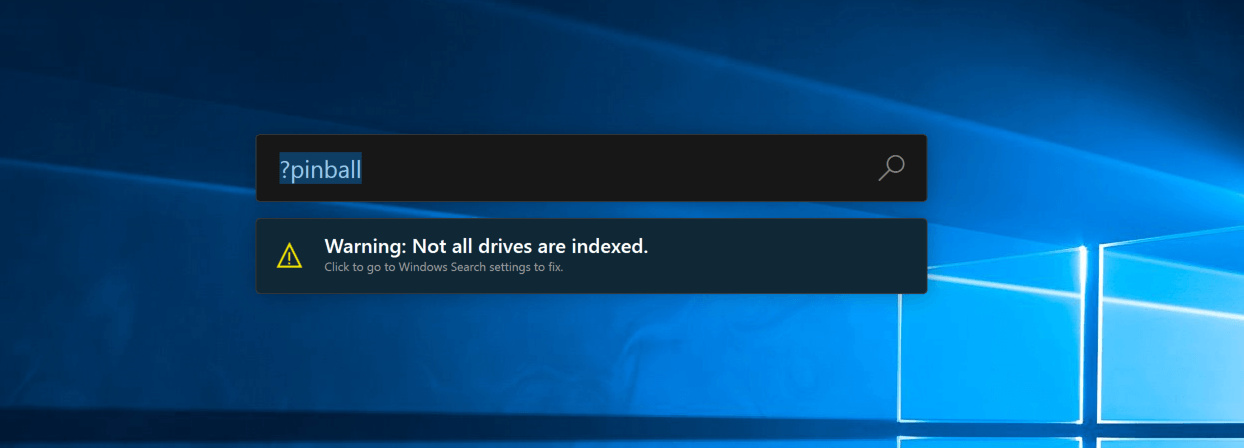

PowerToys Run은 성능 저하 없이 몇 가지 추가 기능을 포함하는 고급 사용자를 위한 빠른 시작 프로그램입니다. PowerToys Run 기능은 다음과 같습니다.

PowerToys Run은 성능 저하 없이 몇 가지 추가 기능을 포함하는 고급 사용자를 위한 빠른 시작 프로그램입니다. PowerToys Run 기능은 다음과 같습니다.

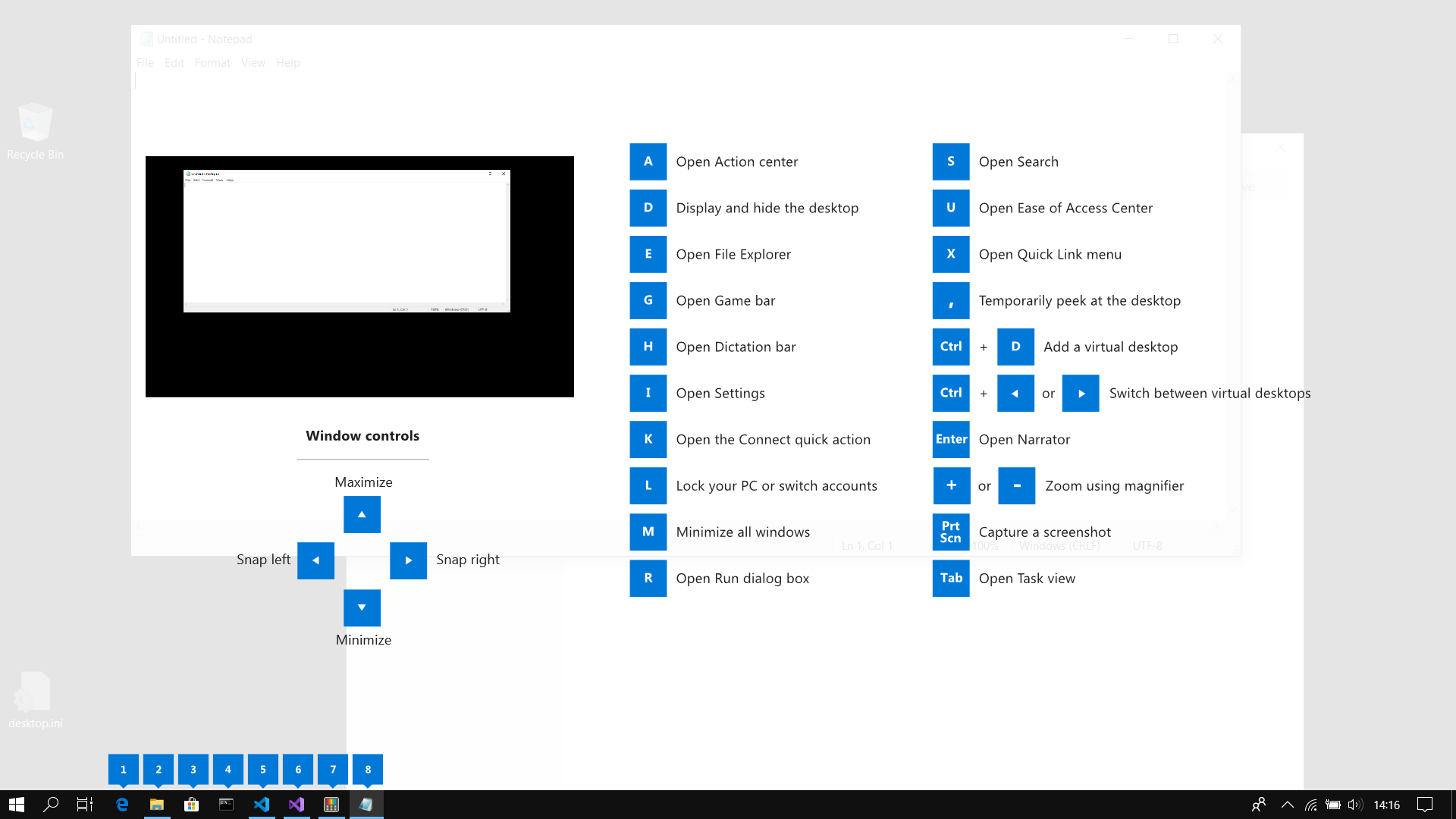

> (예 : > Shell:startup Windows 시작 폴더가 열립니다) 이 가이드는 PowerToys를 사용하여 Windows ⊞ 키를 사용하는 일반적인 키보드 단축키를 표시합니다. 가이드가 표시되는 동안 Windows 키 키보드 단축키를 사용할 수 있으며 해당 단축키의 결과(활성 창 이동, 화살표 단축키 동작 변경 등)가 가이드에 표시됩니다. Windows ⊞ 키에서 손을 떼면 오버레이가 사라집니다. Windows ⊞ 키를 누르면 Windows 시작 메뉴가 표시됩니다. 이봐, 끝까지 해냈어, 읽어줘서 고맙고 곧 만나길 바래.

이 가이드는 PowerToys를 사용하여 Windows ⊞ 키를 사용하는 일반적인 키보드 단축키를 표시합니다. 가이드가 표시되는 동안 Windows 키 키보드 단축키를 사용할 수 있으며 해당 단축키의 결과(활성 창 이동, 화살표 단축키 동작 변경 등)가 가이드에 표시됩니다. Windows ⊞ 키에서 손을 떼면 오버레이가 사라집니다. Windows ⊞ 키를 누르면 Windows 시작 메뉴가 표시됩니다. 이봐, 끝까지 해냈어, 읽어줘서 고맙고 곧 만나길 바래.  잠금 화면을 개인화하려면 다음을 수행하십시오.

잠금 화면을 개인화하려면 다음을 수행하십시오.