תוכנות זדוניות חדשות עם יכולות ריגול נרחבות גונבות נתונים ממכשירי אנדרואיד נגועים ומתוכננת להפעיל אוטומטית בכל פעם שמידע חדש נקרא כדי להיות מוחל. ניתן להתקין את תוכנת הריגול רק כאפליקציית 'עדכון מערכת' הזמינה דרך חנויות אפליקציות אנדרואיד של צד שלישי מכיוון שהיא מעולם לא הייתה זמינה בחנות Play של גוגל. זה מגביל באופן דרסטי את מספר המכשירים שהוא יכול להדביק, בהתחשב בכך שרוב המשתמשים המנוסים ככל הנראה יימנעו מלהתקין אותו מלכתחילה. התוכנה הזדונית חסרה גם שיטה להדביק מכשירי אנדרואיד אחרים בעצמה, מה שמוסיף ליכולות ההפצה המוגבלת שלה.

עם זאת, כשמדובר בגניבת הנתונים שלך, הטרויאני הגישה מרחוק (RAT) זה יכול לאסוף ולהוציא מערך נרחב של מידע לשרת הפיקוד והשליטה שלו. חוקרי Zimperium שהבחינו בו צפו בו תוך כדי "גניבת נתונים, הודעות, תמונות והשתלטות על טלפונים אנדרואיד".

מה קורה כאשר מותקנת תוכנה זדונית

"לאחר שליטה, האקרים יכולים להקליט אודיו ושיחות טלפון, לצלם תמונות, לסקור את היסטוריית הדפדפן, לגשת להודעות WhatsApp ועוד", הוסיפו. Zimperium אמרה שהמגוון הרחב של יכולות גניבת הנתונים שלה כולל:

- גניבת הודעות מסנג'ר מיידיות;

- גניבת קבצי מסד נתונים של מסרים מיידיים (אם השורש זמין);

- בדיקת הסימניות והחיפושים של דפדפן ברירת המחדל;

- בדיקת הסימניות והיסטוריית החיפושים מ-Google Chrome, Mozilla Firefox ודפדפן האינטרנט של Samsung;

- חיפוש קבצים עם סיומות ספציפיות (כולל .pdf, .doc, .docx ו-.xls, .xlsx);

- בדיקת נתוני הלוח;

- בדיקת תוכן ההודעות;

- הקלטת אודיו;

- הקלטת שיחות טלפון;

- צלם מדי פעם (באמצעות המצלמה הקדמית או האחורית);

- רשימת היישומים המותקנים;

- גניבת תמונות וסרטונים;

- ניטור מיקום ה-GPS;

- גניבת הודעות SMS;

- גניבת אנשי קשר בטלפון;

- גניבת יומני שיחות;

- מידע מכשיר מסתנן (למשל, יישומים מותקנים, שם המכשיר, סטטיסטיקות אחסון).

איך זה עובד?

לאחר ההתקנה על מכשיר אנדרואיד, התוכנה הזדונית תשלח מספר פיסות מידע לשרת הפקודה והבקרה של Firebase (C2), כולל נתונים סטטיסטיים של אחסון, סוג החיבור לאינטרנט ונוכחות של אפליקציות שונות כמו WhatsApp. תוכנת הריגול אוספת נתונים ישירות אם יש לה גישת שורש או תשתמש בשירותי נגישות לאחר שהטעתה את הקורבנות לאפשר את התכונה במכשיר שנפגע. זה גם יסרוק את האחסון החיצוני עבור כל נתונים מאוחסנים או מאוחסנים במטמון, יקצור אותם ויעביר אותם לשרתי C2 כאשר המשתמש יתחבר לרשת Wi-Fi. שלא כמו תוכנות זדוניות אחרות שנועדו לגנוב נתונים, זו תופעל באמצעות מקלטי contentObserver ו-Broadcast של אנדרואיד רק כאשר מתקיימים תנאים מסוימים, כמו הוספת איש קשר חדש, הודעות טקסט חדשות או אפליקציות חדשות שמותקנות.

"פקודות המתקבלות דרך שירות ההודעות של Firebase יוזמות פעולות כמו הקלטת אודיו מהמיקרופון וחילוץ נתונים כמו הודעות SMS", אמר זימפריום.

"תקשורת Firebase משמשת רק להנפקת הפקודות, ושרת C&C ייעודי משמש לאיסוף הנתונים הגנובים באמצעות בקשת POST."

הסוואה

התוכנה הזדונית תציג גם התראות מזויפות של "מחפש את העדכון..." כאשר היא מקבלת פקודות חדשות מהמאסטרים שלה כדי להסוות את הפעילות הזדונית שלה. תוכנת הריגול גם מסתירה את נוכחותה במכשירי אנדרואיד נגועים על ידי הסתרת הסמל מהמגירה/תפריט. כדי להתחמק עוד יותר מגילוי, הוא יגנוב רק תמונות ממוזערות של סרטונים ותמונות שהוא מוצא, ובכך יקטין את צריכת רוחב הפס של הקורבנות כדי להימנע מהפניית תשומת לבם לפעילות חילוץ נתוני הרקע. שלא כמו תוכנות זדוניות אחרות הקוצרות נתונים בכמויות גדולות, זו גם תוודא שהיא מסננת רק את הנתונים העדכניים ביותר, אוספת נתוני מיקום שנוצרו ותמונות שצולמו בדקות האחרונות.

אם אתה רוצה לקרוא מועיל יותר מאמרים וטיפים על ביקור תוכנות וחומרה שונות errortools.com מדי יום.

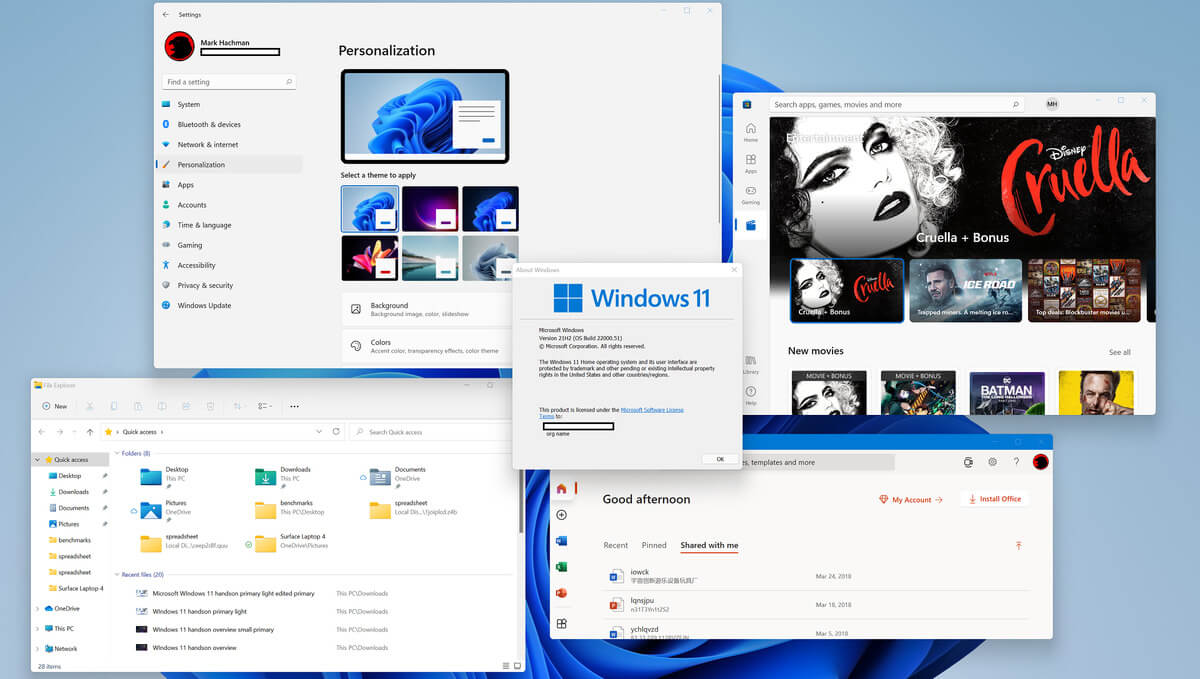

עד כה כנראה שכולנו יודעים מהן תכונות חדשות ומרגשות טובות ש-W11 מביאה לשולחן, בואו נדבר עכשיו על פיצ'רים שיוסרו ואינם שם אבל היו לנו אותם ב-W10

עד כה כנראה שכולנו יודעים מהן תכונות חדשות ומרגשות טובות ש-W11 מביאה לשולחן, בואו נדבר עכשיו על פיצ'רים שיוסרו ואינם שם אבל היו לנו אותם ב-W10

מלבד בדיחות, אני באמת מאמין שהבחירה לשדרג את המערכת שלך ל-Windows 11 בנקודת זמן זו היא החלטה גרועה ואני אסביר מדוע אני כן מאמין בה.

מלבד בדיחות, אני באמת מאמין שהבחירה לשדרג את המערכת שלך ל-Windows 11 בנקודת זמן זו היא החלטה גרועה ואני אסביר מדוע אני כן מאמין בה.

ברגע שהוא נפתח, לחץ על מנהל התקנים כדי לפתוח אותו, אם יש לך שגיאת התקן של מנהל ההתקן בתוך Windows, אתה אמור לראות אותה מיד כשנכנסים למנהל ההתקנים, לצד זה יהיה סימן קריאה צהוב. לחץ לחיצה ימנית על עליו ובחר עדכון נהג.

ברגע שהוא נפתח, לחץ על מנהל התקנים כדי לפתוח אותו, אם יש לך שגיאת התקן של מנהל ההתקן בתוך Windows, אתה אמור לראות אותה מיד כשנכנסים למנהל ההתקנים, לצד זה יהיה סימן קריאה צהוב. לחץ לחיצה ימנית על עליו ובחר עדכון נהג.