Hay ocasiones en las que eliminamos archivos del sistema sin quererlo en su computadora con Windows 10. Esto sucede mucho porque los usuarios a veces confunden un archivo del sistema con un archivo cargado de malware o un archivo basura cuando en realidad es un archivo del sistema de la carpeta System32 o SysWOW64. En tales casos, podría afectar su computadora. Por ejemplo, es posible que no pueda reiniciar su PC o abrir Configuración.

Si ha eliminado accidentalmente archivos del sistema de cualquiera de estas carpetas y desea recuperarlos desesperadamente, siga leyendo, ya que esta publicación lo guiará para resolver el problema. Restaurarlos no es realmente difícil, solo asegúrese de tener acceso de administrador del sistema.

Lo bueno es que existe la Protección de recursos de Windows que protege las claves y carpetas del registro e incluso los archivos críticos del sistema. Por lo tanto, si se detectan cambios en un archivo del sistema protegido, el archivo modificado se restaura desde una copia en caché ubicada en la carpeta de Windows. Sin embargo, si el programa de Protección de recursos de Windows no puede restaurar estos archivos, debe verificar las correcciones a continuación.

Para restaurar los archivos del sistema que eliminó, puede intentar ejecutar el Comprobador de archivos del sistema o la exploración SFC. System File Checker es una utilidad de comando integrada en su computadora que ayuda a restaurar archivos dañados y archivos faltantes. Consulte los siguientes pasos para ejecutarlo:

El comando iniciará una exploración del sistema que tomará unos minutos antes de que finalice. Una vez hecho esto, puede obtener los siguientes resultados:

Además del Comprobador de archivos del sistema, también puede ejecutar DISM o la herramienta de administración de imágenes y servicios de implementación, ya que podría ayudar a restaurar los archivos del sistema en su computadora con Windows 10. Con esta herramienta incorporada, tiene varias opciones, como “/ ScanHealth”, “/ CheckHealth” y “/ RestoreHealth”, que podrían ayudarlo a resolver el problema.

Ejecutar Restaurar sistema también puede ayudarlo a recuperar los archivos del sistema. Puede hacer esta opción iniciando en Modo seguro o en Restaurar sistema. Si ya está en las Opciones de inicio avanzadas, simplemente seleccione Restaurar sistema y continúe con los siguientes pasos. Y si acaba de iniciar su PC en modo seguro, consulte los pasos a continuación.

La reparación de inicio, anteriormente conocida como reparación automática, es una herramienta avanzada en Windows que puede ayudarlo a diagnosticar varios problemas del sistema, incluido este. Esta herramienta escaneará archivos del sistema, ajustes de configuración, ajustes del registro, etc. para solucionar el problema por sí solo. Para ejecutar la Reparación de inicio, todo lo que tiene que hacer es iniciar en las Opciones de inicio avanzadas y luego ir a Solucionar problemas> Opción avanzada> Reparación de inicio y luego ejecutarlo. Esto resolverá el problema si ha eliminado algún archivo del sistema que sea esencial para su PC con Windows 10.

Nota: Una vez que tenga acceso a las opciones de Inicio avanzado, debe ir a la configuración que le permite Restablecer su PC con Windows 10. Todo lo que tiene que hacer es seleccionar Solucionar problemas> Restablecer esta PC para llegar a la siguiente pantalla

Luego, seleccione la opción "Conservar mis archivos" y luego continúe con las siguientes instrucciones en pantalla para restablecer su computadora con Windows 10 sin perder sus archivos.

10 peores virus informáticos de la historia

10 peores virus informáticos de la historiaEl código de error 0x80072F8F se manifiesta de una manera principal. Se sabe que aparece ya en Windows 7 y se ocupa principalmente de un error que ocurre en el proceso de actualización o cuando la computadora intenta conectarse al servicio de activación en línea. Puede aparecer cuando la activación no verifica la clave del producto. El código de error se presentará cuando el sistema se dé cuenta de que la fecha y la hora de la PC son incorrectas. El código de error 0x80072F8F también aparecerá si la computadora ha determinado que la configuración de la zona horaria en la computadora no es precisa.

Cuando Windows está pasando por el proceso de instalación y está verificando toda la información asociada con la computadora, aparecerá el código de error 0x80072F8F, lo que indica que la información en la configuración de la computadora no es válida. Las horas y fechas correctas son necesarias cuando se utilizan claves de validación en serie para instalar Windows. Cuando estas configuraciones están fuera de la ventana tolerada, surgirá el problema.

Solo hay un síntoma principal a tener en cuenta y se manifestará durante una instalación de Windows. En medio de la instalación, la computadora no podrá continuar con la instalación si ha aparecido el código de error 0x80072F8F. Debido a que la información no se puede verificar, Windows no podrá continuar con el proceso de instalación cuando la configuración de la hora no sea precisa. Esto interrumpe el proceso, lo que provoca la necesidad de editar la configuración, reiniciar la computadora y volver a intentarlo. Es imperativo asegurarse de que la fecha y la hora en la computadora estén dentro de la ventana tolerada para la clave de serie.

Al experimentar el código de error 0x80072F8F, la fecha y la hora deben corregirse en el menú de configuración de la computadora y luego verificar la configuración correcta de la zona horaria. Hay algunas formas diferentes de editar la configuración de hora y fecha, y es posible que incluso se necesite editar la configuración de la zona horaria. Después de esto, es posible que sea necesario reiniciar la computadora. Al iniciar Windows, el código de validación debe activarse dentro de los 30 días posteriores a la obtención del número de serie.

Verifique la configuración de hora y fecha.

Asegúrese de que la computadora esté conectada a Internet.

Revisa la zona horaria.

Reinicie la PC y verifique si eso soluciona el problema. Esto puede ayudar en caso de que el solucionador de problemas de red no detecte un problema.

Después de completar estos pasos para editar la configuración de hora, fecha y zona horaria, puede ser necesario reiniciar la computadora. Esto es para asegurar que la computadora guardará y reconocerá la nueva configuración. Después de reiniciar, continúe el proceso según lo previsto e ingrese la clave del producto. La computadora ahora podrá verificar la clave del producto ya que la hora y la fecha serán reconocibles. La instalación de Windows debe continuar normalmente y completarse con éxito cuando la hora, la fecha y la zona horaria están dentro de los parámetros para la clave de producto de Windows.

En resumen, si no es así, la computadora no podrá reconocer la clave del producto, por lo que no podrá instalar el producto de Windows. Generalmente, la solución es bastante simple y no lleva mucho tiempo, pero es muy importante.

Desk 365 es un programa desarrollado por 337 Technology Limited y está clasificado como una aplicación potencialmente no deseada por varios antivirus. Si bien técnicamente no es malware, para muchos usuarios no es deseado, ya que a menudo se distribuye como un paquete con otras descargas. Permite una forma rápida de acceder a sus accesos directos y aplicaciones. Tras la instalación, este programa se insertará en el registro del sistema, agregando cadenas de inicio para permitir que se inicie automáticamente cada vez que se reinicia el sistema. El software agrega una tarea de Windows programada para permitir que se vuelva a abrir incluso cuando está cerrado. Las aplicaciones también acceden a Internet y agregan reglas de firewall a su sistema, que le permiten acceder a cualquier cosa sin restricciones.

El archivo ejecutable principal para esta aplicación es Dock365.exe. Es posible eliminar este archivo evitando que la aplicación se ejecute, pero sus servicios de monitoreo y entidades de registro permanecen ocultos dentro de su computadora.

El software envía información de navegación a sus servidores de anuncios, mostrando anuncios personalizados y productos patrocinados en lugar de los resultados de búsqueda habituales. Y la aplicación en sí se fija al menú de inicio y no se puede eliminar.

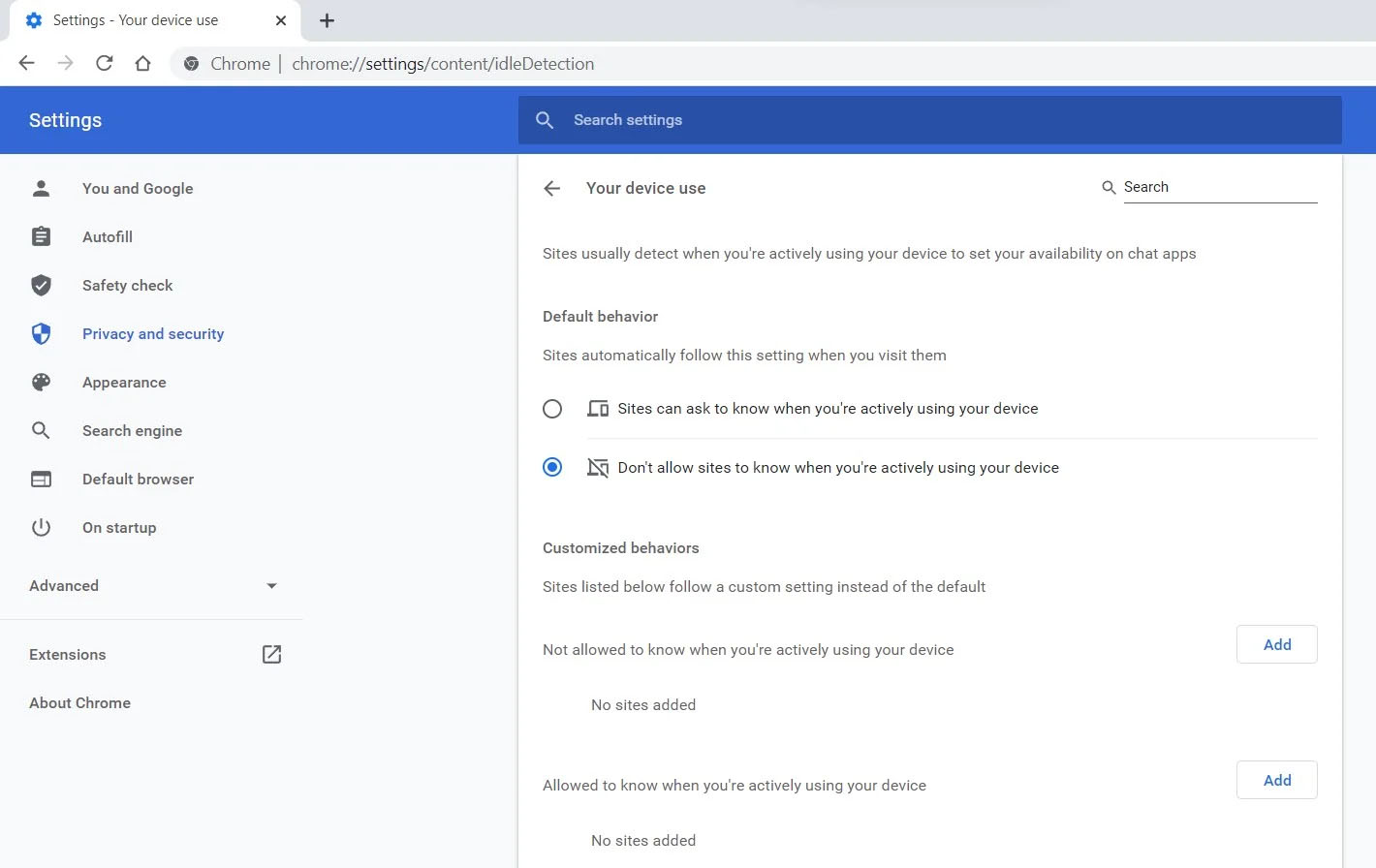

Lo bueno es que el sitio web o la aplicación web le pedirá que le permita usar esta función, como cuando un sitio/aplicación quiere usar su micrófono o cámara web. Los desarrolladores están de acuerdo con esta función, ya que puede proporcionarles más datos telemétricos sobre cómo los usuarios interactúan con su sitio web/aplicación, pero hay algunos que se oponen rotundamente a esto. Tantek Çelik, Mozilla Standards Lead, comentó en GitHub, diciendo:

Lo bueno es que el sitio web o la aplicación web le pedirá que le permita usar esta función, como cuando un sitio/aplicación quiere usar su micrófono o cámara web. Los desarrolladores están de acuerdo con esta función, ya que puede proporcionarles más datos telemétricos sobre cómo los usuarios interactúan con su sitio web/aplicación, pero hay algunos que se oponen rotundamente a esto. Tantek Çelik, Mozilla Standards Lead, comentó en GitHub, diciendo:

Como se especifica actualmente, considero que la API de Idle Detection es una oportunidad demasiado tentadora para que los sitios web motivados por el capitalismo de vigilancia invadan un aspecto de la privacidad física del usuario, mantengan registros a largo plazo de los comportamientos físicos del usuario, disciernan los ritmos diarios (por ejemplo, la hora del almuerzo), y usar eso para la manipulación psicológica proactiva (por ejemplo, hambre, emoción, elección) ... Por lo tanto, propongo etiquetar esta API como dañina y alentar una mayor incubación, quizás reconsiderando enfoques alternativos más simples y menos invasivos para resolver los casos de uso motivadores.Otros que han hablado en contra de esta característica son personas del equipo de desarrollo de WebKit dentro de Apple. Ryosuke Niwa, un ingeniero de software de Apple que trabaja en WebKit, dijo:

Eso no parece un caso de uso suficientemente sólido para esta API. Para empezar, no hay garantía de que el usuario no regrese inmediatamente al dispositivo. Además, ¿quién se supone que un servicio de este tipo debe saber qué otro usuario de dispositivo podría estar usando en un momento dado? Definitivamente no vamos a permitir que un sitio web sepa todos los dispositivos que un usuario determinado podría estar usando en un momento dado. Esa es una violación muy grave de la privacidad de dicho usuario. Me parece que es mejor dejar tal mecanismo de supresión / distribución para que lo manejen los sistemas operativos / navegadores web subyacentes.Por supuesto, la tecnología en sí misma, como siempre, se puede usar para bien o para mal, y el tiempo dirá si esta característica ha traído cosas buenas o si ha allanado otro ladrillo en la vigilancia y la manipulación de la privacidad. Como se dijo por ahora, la opción solicitará un acuerdo y esperemos que se use para buenas causas a partir de este día en el futuro.

La estación de acoplamiento se prometió tras el lanzamiento del Deck, pero se retrasó y ahora la declaración oficial es que se retrasa nuevamente.

Valve dijo en un anuncio el 1 de junio:

“Debido a la escasez de piezas y los cierres de COVID en nuestras instalaciones de fabricación, la estación de acoplamiento Steam Deck oficial se retrasa. Estamos trabajando para mejorar la situación y compartiremos más información cuando la tengamos”.

Valve

La estación de conexión se presentó al mismo tiempo que Deck y la idea general era hacer que Steam Deck funcionara como una estación de conexión para computadora portátil. Tiene puertos para dispositivos USB, pantallas y conexiones de red que se vuelven funcionales en el momento en que se coloca la plataforma. El acoplamiento admite un mouse, un teclado y una pantalla externa, lo que lo convierte en una estación de PC casi completa si es necesario.

Valve confirmó que su estación de acoplamiento oficial no mejorará el rendimiento, por lo que mientras espera su lanzamiento, puede usar otra estación de acoplamiento con un conector USB tipo C.

Causas de error

Causas de error“Instale aplicaciones de manera fácil y sin problemas, utilizando el descargador Schooldozer. La plataforma Schooldozer se deriva de años de experiencia en la instalación de aplicaciones, lo que resulta en un proceso altamente optimizado, que produce descargas más rápidas, una mejor experiencia del usuario e instalaciones más exitosas ".Además, una vez instalado Search.schooldozer.com, cambiará la configuración predeterminada de un navegador, como el motor de búsqueda predeterminado, la página de inicio y la página de nueva pestaña. Esta es la razón por la que los expertos en seguridad consideran que esta extensión de navegador es un secuestrador de navegador y un programa potencialmente no deseado. La modificación de la configuración del navegador le permite controlar la navegación de los usuarios al redirigirlos a sitios patrocinados, así como entregar contenido patrocinado desde sus sitios afiliados para obtener ganancias a través del marketing de pago por clic. Y si cree que los anuncios que muestra son inofensivos, piénselo de nuevo, ya que algunos de estos anuncios pueden redirigirlo a sitios web sospechosos que pueden contener contenido dañino. Además, este secuestrador de navegador también puede realizar un seguimiento y monitorear todas sus actividades de navegación para obtener sus datos de navegación, como consultas de búsqueda, qué sitios visita siempre, historial de navegación, tipo de navegador, versión del sistema operativo, etc. La información recopilada luego se usa e incluso se puede compartir con sus terceros afiliados para ofrecer anuncios más personalizados y personalizados.

El código de error 0x80060100 es un error relacionado con el proceso de actualización de Windows. Ocurre más comúnmente cuando se ejecuta el proceso de Actualización y no se puede completar, ya que el sistema parece tener los archivos necesarios dañados o ausentes.

Los síntomas comunes incluyen:

Si bien puede ser frustrante cuando los usuarios no pueden completar las actualizaciones necesarias para Windows 10, hay varias soluciones disponibles para solucionar el problema en cuestión. Algunos de los métodos que se pueden usar son simples y accesibles, incluso para principiantes, mientras que los métodos avanzados de resolución también están disponibles para usuarios que tienen más confianza en sus habilidades.

El código de error 0x80060100 aparece en Windows 10 y versiones anteriores de los sistemas operativos Windows. En la mayoría de los casos, los pasos para resolver el problema siguen siendo los mismos, independientemente del sistema en el que aparece el error. Este código de error también está relacionado con el Código de error 0x800b0100, que aparece en circunstancias similares.

Si las siguientes soluciones no tienen éxito en la resolución del Código de error 0x80060100 en su máquina, es posible que deba ponerse en contacto con un técnico de reparación calificado que pueda ayudarlo a resolver el problema en cuestión. Cualquier técnico de reparación utilizado debe estar familiarizado con las necesidades del proceso de actualización de Windows 10.

Causas de error

Causas de errorLa causa principal de la aparición del código de error 0x80060100 en una máquina con Windows es que los archivos de actualización se han dañado o se encuentran que faltan elementos necesarios para completar el proceso de actualización.

Si el código de error 0x80060100 ha aparecido en su sistema operativo Windows mientras intenta descargar, instalar o ejecutar Windows Update, hay varios pasos que puede seguir para intentar resolver el error. Algunos de estos métodos requieren conocimientos o habilidades avanzadas, por lo que si no está seguro de su capacidad para llevar a cabo los pasos a continuación, comuníquese con un técnico de reparación calificado de Windows para que lo ayude en el proceso.

Estas son las mejores formas de resolver el Código de error 0x80060100:

Cuando intente ejecutar el proceso de actualización de Windows y experimente dificultades, hay una herramienta que generalmente aparecerá en la pantalla llamada Solucionador de problemas de actualización de Windows. Este proceso puede escanear los archivos que se utilizan para el proceso de actualización e intentar corregir los errores por sí mismo, recuperando o reparando los archivos dañados a medida que los encuentra.

En la mayoría de los casos, este paso por sí solo resolverá el Código de error 0x80060100 en una computadora. Sin embargo, si aún no puede ejecutar Windows Update después de usar el Solucionador de problemas, es posible que deba ejecutar una herramienta de reparación de disco antes de continuar.

En algunos casos, el código de error 0x80060100 se puede resolver simplemente reiniciando la computadora afectada por el error. Incluso si este paso no tiene éxito por sí solo, reiniciar después de cada uno de los otros métodos puede permitir que se realicen los cambios necesarios y actualizar el progreso del proceso de actualización de Windows.

Este método requiere cierta habilidad y conocimiento de su sistema operativo. Para usar esta herramienta, siga los pasos a continuación:

Si los métodos anteriores no tienen éxito en la resolución del Código de error 0x80060100, un técnico de reparación calificado de Windows puede ayudarlo.

Si desea tener siempre a su disposición una herramienta de utilidad para solucionar estos problemas de Windows 10 y otros relacionados cuando surjan, Descargar e instalar Una poderosa herramienta automatizada.