Diese Symbolleisten-/Webbrowser-Erweiterung ist werbe-/suchunterstützt und wird normalerweise als optionales Angebot installiert. Benutzer erhalten sie im Allgemeinen im Paket mit Software von Drittanbietern. Während der Einrichtung ändert diese Symbolleiste die Startseite und neue Tab-Seiten zum Affiliate-Suchportal MyWay.com mithilfe einer primären Suchmaschine, um gemeinsame Sucheinnahmen zu sammeln. Dadurch wird auch der Standardsuchanbieter geändert. Während diese Erweiterung installiert ist, werden Benutzern während ihrer Browsersitzungen zusätzliche Anzeigen und gesponserte Inhalte angezeigt sowie die Möglichkeit von Popup-Anzeigen. Mehrere Antivirenscanner haben diese Erweiterung als Browser-Hijacker markiert und es wird empfohlen, sie von Ihrem Computer zu entfernen.

Über Browser-Hijacker

Browser-Hijacking bedeutet, dass ein bösartiger Code ohne Ihre Zustimmung die Kontrolle über Ihren Internetbrowser übernommen und dessen Einstellungen verändert hat. Sie sollen Browserprogramme aus verschiedenen Gründen stören. Normalerweise führt es Benutzer zu vorgegebenen Websites, die ihre Einnahmen aus Werbekampagnen steigern möchten. Obwohl es naiv erscheinen mag, sind alle Browser-Hijacker schädlich und werden daher immer als Sicherheitsrisiko angesehen. Im schlimmsten Fall kann Ihr Internetbrowser gehackt werden, um schädliche Software herunterzuladen, die Ihrem Laptop oder Computer großen Schaden zufügen kann.

Wie Sie feststellen können, ob Ihr Internetbrowser entführt wurde

Die häufigsten Symptome, die darauf hinweisen, dass diese schädliche Software auf Ihrem PC installiert ist, sind:

1. Die Homepage wurde geändert

2. Lesezeichen und die neue Registerkarte werden ebenfalls geändert

3. Die Standard-Online-Suchmaschine wurde geändert

4. Sie erhalten neue Symbolleisten, die Sie noch nie gefunden haben

5. Ihr Internetbrowser zeigt endlose Popup-Anzeigen an

6. Ihr Webbrowser ist instabil geworden oder läuft langsam

7. Sie können bestimmte Websites wie Homepages von Anti-Malware-Software nicht besuchen.

Genau wie der Browser-Hijacker seinen Weg auf Ihr Computersystem findet

Browser-Hijacker können auf die eine oder andere Weise in einen Computer eindringen, beispielsweise über Downloads, Dateifreigabe und E-Mail. Sie können auch von jedem BHO, jeder Erweiterung, jedem Add-on, jeder Symbolleiste oder jedem Plug-in mit böswilliger Absicht stammen. Browser-Hijacker schleichen sich zusätzlich zu kostenlosen Software-Downloads, die Sie unbeabsichtigt neben dem Original installieren, in Ihren PC ein. Zu den beliebtesten Hijackern gehören MyImageConverter, Conduit Search, Babylon Toolbar, Sweet Page, OneWebSearch und CoolWebSearch.

Erfahren Sie, wie Sie Browser-Hijacker loswerden

Bestimmte Hijacker können entfernt werden, indem einfach die entsprechende Freeware oder Add-ons über die Option „Programme hinzufügen oder entfernen“ in der Windows-Systemsteuerung deinstalliert werden. In manchen Fällen kann es schwierig sein, den schädlichen Teil zu finden und zu entfernen, da die zugehörige Datei möglicherweise als Teil des Betriebssystemprozesses ausgeführt wird. Außerdem können Browser-Hijacker die Windows-Registrierung ändern, sodass es ziemlich schwierig sein kann, alle Werte manuell wiederherzustellen, insbesondere wenn Sie kein sehr technisch versierter Mensch sind. Sie können die automatische Entfernung des Browser-Hijackers wählen, indem Sie einfach ein effizientes Anti-Malware-Programm installieren und ausführen. SafeBytes Anti-Malware erkennt alle Arten von Hijackern – einschließlich MyImageConverter – und beseitigt jede Spur schnell und effizient. Zusätzlich zur Antivirensoftware kann Ihnen ein PC-Optimierungsprogramm wie Total System Care dabei helfen, Windows-Registrierungsfehler zu beheben, unerwünschte Symbolleisten zu entfernen, Ihre Privatsphäre im Internet zu schützen und die Gesamtleistung Ihres Computers zu steigern.

Was tun, wenn der Virus Sie daran hindert, Antivirus herunterzuladen oder zu installieren?

Praktisch jede Malware ist schädlich, aber bestimmte Arten von Malware richten auf Ihrem PC viel mehr Schaden an als andere. Einige Malware-Varianten ändern die Einstellungen des Webbrowsers, indem sie einen Proxyserver hinzufügen oder die DNS-Konfigurationseinstellungen des PCs ändern. In solchen Fällen können Sie einige oder alle Websites nicht besuchen und daher die erforderliche Sicherheitssoftware zur Beseitigung des Computervirus nicht herunterladen oder installieren. Wenn Sie dies jetzt lesen, ist Ihnen vielleicht aufgefallen, dass eine Virusinfektion ein Grund für Ihre blockierte Internetverbindung ist. Wie gehen Sie also vor, wenn Sie eine Antivirensoftware wie Safebytes installieren müssen? Befolgen Sie die nachstehenden Anweisungen, um Malware mit alternativen Methoden zu entfernen.

Laden Sie die Software im abgesicherten Modus mit Netzwerk herunter

Das Windows-Betriebssystem verfügt über einen speziellen Modus namens „Abgesicherter Modus“, in dem nur die minimal erforderlichen Programme und Dienste geladen werden. Für den Fall, dass die Malware die Internetverbindung blockiert und Ihren Computer beeinträchtigt, können Sie durch die Ausführung im abgesicherten Modus ein Antivirenprogramm herunterladen und einen Diagnosescan durchführen und gleichzeitig den potenziellen Schaden begrenzen. Um in den abgesicherten Modus oder den abgesicherten Modus mit Netzwerkbetrieb zu gelangen, drücken Sie F8, während das System hochfährt, oder führen Sie MSCONFIG aus und suchen Sie die Optionen „Sicherer Start“ auf der Registerkarte „Start“. Sobald Sie sich im abgesicherten Modus befinden, können Sie versuchen, Ihre Anti-Malware-Anwendung ohne Behinderung durch die Malware zu installieren. Jetzt können Sie den Antiviren-Scan ausführen, um Viren und Malware zu entfernen, ohne durch eine andere schädliche Anwendung behindert zu werden.

Laden Sie die Sicherheitssoftware mit einem alternativen Internetbrowser herunter

Einige Malware-Programme zielen nur auf bestimmte Webbrowser ab. Wenn dies nach Ihrer Situation klingt, verwenden Sie einen anderen Webbrowser, um den Virus zu umgehen. Wenn Sie anscheinend einen Trojaner an Internet Explorer angeschlossen haben, wechseln Sie zu einem alternativen Webbrowser mit integrierten Sicherheitsfunktionen wie Firefox oder Chrome, um Ihr bevorzugtes Anti-Malware-Programm - Safebytes - herunterzuladen.

Installieren Sie Anti-Malware auf einem USB-Laufwerk

Eine andere Möglichkeit wäre, ein tragbares Antivirenprogramm auf Ihrem USB-Stick zu erstellen. Gehen Sie folgendermaßen vor, um Anti-Malware von einem USB-Stick auszuführen:

1) Laden Sie Safebytes Anti-Malware auf einem virenfreien Computer herunter und installieren Sie sie.

2) Stecken Sie das USB-Laufwerk in den sauberen Computer.

3) Doppelklicken Sie auf die heruntergeladene Datei, um den Installationsassistenten zu öffnen.

4) Wählen Sie den Laufwerksbuchstaben des Flash-Laufwerks als Speicherort aus, wenn der Assistent Sie fragt, wo genau Sie das Antivirenprogramm installieren möchten. Befolgen Sie die Anweisungen auf dem Bildschirm, um den Installationsvorgang abzuschließen.

5) Übertragen Sie das Flash-Laufwerk vom nicht infizierten Computer auf den infizierten Computer.

6) Doppelklicken Sie auf das Safebytes Anti-Malware-Symbol auf dem USB-Laufwerk, um die Software auszuführen.

7) Klicken Sie auf die Schaltfläche "Scannen", um einen vollständigen Computerscan durchzuführen und Viren automatisch zu entfernen.

Schützen Sie Ihren PC und Ihre Privatsphäre mit SafeBytes Anti-Malware

Möchten Sie die beste Anti-Malware-Software für Ihren PC installieren? Auf dem Markt finden Sie viele Anwendungen, die es in kostenlosen und kostenpflichtigen Versionen für Windows-Systeme gibt. Einige von ihnen leisten hervorragende Arbeit bei der Beseitigung von Malware-Bedrohungen, während andere Ihren PC selbst beeinträchtigen. Sie sollten nach einem Produkt suchen, das einen guten Ruf erlangt hat und nicht nur Viren, sondern auch andere Arten von Malware erkennt. Unter Berücksichtigung der hochgeschätzten Anwendungen ist Safebytes AntiMalware sicherlich die wärmstens zu empfehlen. SafeBytes Anti-Malware ist eine vertrauenswürdige Software, die nicht nur Ihren PC vollständig schützt, sondern auch für Menschen aller Leistungsstufen äußerst benutzerfreundlich ist. Durch ihre hochmoderne Technologie hilft Ihnen diese Software dabei, Ihren Computer vor Infektionen zu schützen, die durch verschiedene Arten von Malware und ähnlichen Internetbedrohungen verursacht werden, darunter Adware, Spyware, Viren, Würmer, Trojaner, Keylogger, Ransomware und potenziell unerwünschte Programme (PUPs). .

SafeBytes Anti-Malware bietet eine Reihe erweiterter Funktionen, die es von allen anderen abheben. Schauen wir uns unten einige davon an:

Echtzeit-Bedrohungsreaktion: SafeBytes bietet aktive Echtzeitüberwachung und Schutz vor allen bekannten Computerviren und Malware. Es überprüft Ihren PC regelmäßig auf verdächtige Aktivitäten und die einzigartige Firewall schützt Ihren Computer vor illegalem Zugriff durch die Außenwelt.

Erstklassiger Malware-Schutz: Mithilfe einer von der Kritik gefeierten Anti-Malware-Engine bietet SafeBytes einen mehrschichtigen Schutz, der darauf ausgelegt ist, Viren und Malware, die tief im Betriebssystem Ihres Computers verborgen sind, abzufangen und zu entfernen.

Internetschutz: SafeBytes untersucht die auf einer Webseite vorhandenen Hyperlinks auf mögliche Bedrohungen und benachrichtigt Sie über sein einzigartiges Sicherheitsbewertungssystem, ob der Besuch der Website sicher ist oder nicht.

Leicht: Diese Anwendung beansprucht die Ressourcen des Computers nicht „belastend“, sodass Sie keine Leistungsprobleme bemerken, wenn SafeBytes im Hintergrund arbeitet.

24 / 7 Customer Support: Der Support-Service ist rund um die Uhr per E-Mail und Chat verfügbar, um Ihre Anliegen zu beantworten. SafeBytes hat eine großartige Anti-Malware-Lösung entwickelt, die Ihnen hilft, die neuesten Malware-Bedrohungen und Virenangriffe abzuwehren. Sie können sicher sein, dass Ihr Computer in Echtzeit geschützt wird, sobald Sie dieses Tool verwenden. Wenn Sie also auf der Suche nach der absolut besten Malware-Entfernungsanwendung auf dem Markt sind und es Ihnen nichts ausmacht, dafür ein paar Euro auszugeben, entscheiden Sie sich für SafeBytes Anti-Malware.

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

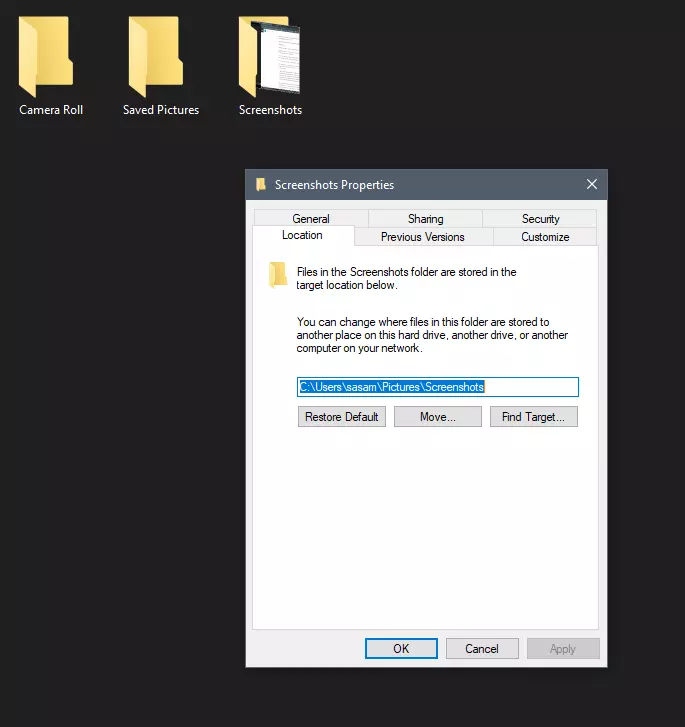

Um MyImageConverter manuell zu entfernen, navigieren Sie in der Systemsteuerung zur Liste „Programme hinzufügen oder entfernen“ und wählen Sie das Programm aus, das Sie entfernen möchten. Gehen Sie für Webbrowser-Erweiterungen zum Add-on-/Erweiterungsmanager Ihres Browsers und wählen Sie das Plug-in aus, das Sie deaktivieren oder entfernen möchten. Möglicherweise möchten Sie auch Ihre Homepage und Ihre Suchmaschinenanbieter zurücksetzen sowie temporäre Dateien, den Browserverlauf und Cookies löschen. Wenn Sie sich dafür entscheiden, die Systemdateien und Windows-Registrierungseinträge manuell zu löschen, nutzen Sie die folgende Checkliste, um sicherzustellen, dass Sie genau wissen, welche Dateien Sie entfernen müssen, bevor Sie irgendwelche Aktionen ausführen. Bedenken Sie jedoch, dass das Bearbeiten der Windows-Registrierung normalerweise eine schwierige Aufgabe ist und nur fortgeschrittene Benutzer und Profis versuchen sollten, das Problem zu beheben. Darüber hinaus ist manche Malware in der Lage, sich zu replizieren oder die Entfernung zu verhindern. Es wird dringend empfohlen, den Entfernungsvorgang im abgesicherten Modus von Windows durchzuführen.

Dateien:

%PROGRAMFILES(x86)%4zUninstall MyImageConverter.dll %SystemDrive%\Users\wsierra\AppData\Roaming\Mozilla\Firefox\Profiles\pe3eufs0.default\extensionszffxtbr-bs@MyImageConverter_4z.com\content\MyImageConverter.exe %LOCALAPPDATA%\MyImageConverter_4z %PROGRAMFILES%\MyImageConverter_4z %UserProfile%\Lokale Einstellungen\Anwendungsdaten\amailnkkmeeoijlkjdgloiclaiifpojf %LOCALAPPDATA%\amailnkkmeeoijlkjdgloiclaiifpojf %ProgramFiles%\MyImageConverter %UserProfile%\Lokale Einstellungen\Anwendungsdaten\Google\Chrome\Benutzerdaten\Default\Sync-Erweiterungseinstellungen\oeabadoffdnkmme cmhpknaklgmabippp %ProgramFiles(x86)%\MyImageConverter %UserProfile%\Local Settings\Application Data\Google\Chrome\User Data\Default\Extensions\ikgjglmlehllifdekcggaapkaplbdpje %LOCALAPPDATA%\Google\Chrome\User Data\Default\Extensions\ikgjglmlehlifdekcggaapkaplbdpje %LOCALAPPDATA%\ Google\Chrome\User Data\Default\Sync Extension Settings\ikgjglmlehllifdekcggaapkaplbdpje %UserProfile%\Local Settings\Application Data\Google\Chrome\User Data\Default\Sync Extension Settings\ikgjglmlehllifdekcggaapkaplbdpje %UserProfile%\Local Settings\Application Data\MyImageConverterTooltab % LOCALAPPDATA%\MyImageConverterTooltab

Registrierung:

HKEY_CURRENT_USER\HKEY_CURRENT_USER\Software\

HKEY_CURRENT_USER\Software\AppDataLow\Software\MyImageConverter_4z

HKEY_CURRENT_USER\Software\MyImageConverter_4z

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.DynamicBarButton

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.DynamicBarButton.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.FeedManager

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.HTMLPanel

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.HTMLPanel.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.MultipleButton

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.MultipleButton.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.PseudoTransparentPlugin

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.PseudoTransparentPlugin.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.Radio

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.ScriptButton

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.ScriptButton.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.SettingsPlugin

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.SettingsPlugin.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.SkinLauncher

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.SkinLauncher.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.SkinLauncherSettings

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.SkinLauncherSettings.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.ToolbarProtector

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.ToolbarProtector.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.UrlAlertButton

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.UrlAlertButton.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.XMLSessionPlugin

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter_4z.XMLSessionPlugin.1

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Approved Extensions, value: 312F84FB-8970-4FD3-BDDB-7012EAC4AFC9

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Approved Extensions, value: 48586425-6BB7-4F51-8DC6-38C88E3EBB58

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Google\Chrome\Extensions\adldappccjhelkmbkpiibilgnnjakieg

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\3d429207-4689-492d-a0e5-cdc5dfbb5005

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\66d59105-fe06-43a4-b292-eb0097e9eb74

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\9103c314-c4e2-4463-8934-b19bcb46236d

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\97cef41c-5055-474a-855a-892d4fe3e596

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\d375ee64-f893-498a-a0e9-0e9829c88c3d

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Tracing\MyImageConverterCrxSetup_RASAPI32

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Tracing\MyImageConverterCrxSetup_RASMANCS

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\1f6f39c1-00a8-4752-a94c-d0ea92d978b6

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\38122a36-83b2-46b8-b39a-ec72a4614a07

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\5354d921-3f52-47c5-938d-77a2fb6defe7

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\71144427-1368-4D18-8DC9-2AE3CC4C4F83

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\99e1f6fd-2e94-4cf6-8344-1ba63cd3bd9b

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\a86782d8-7b41-452f-a217-1854f72dba54

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\ed345812-2722-4dca-9976-d01832db44ee

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\MozillaPlugins\@MyImageConverter_4z.com/Plugin

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\9103c314-c4e2-4463-8934-b19bcb46236d

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\97cef41c-5055-474a-855a-892d4fe3e596

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\d375ee64-f893-498a-a0e9-0e9829c88c3d

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\MyImageConverterCrxSetup_RASAPI32

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Tracing\MyImageConverterCrxSetup_RASMANCS

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\explorer\Browser Helper Objects\312f84fb-8970-4fd3-bddb-7012eac4afc9

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\explorer\Browser Helper Objects\c547c6c2-561b-4169-a2a5-20ba771ca93b

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\1f6f39c1-00a8-4752-a94c-d0ea92d978b6

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\71144427-1368-4D18-8DC9-2AE3CC4C4F83

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\99e1f6fd-2e94-4cf6-8344-1ba63cd3bd9b

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\a86782d8-7b41-452f-a217-1854f72dba54

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\ed345812-2722-4dca-9976-d01832db44ee

HKEY_LOCAL_MACHINE\SOFTWARE\MozillaPlugins\@MyImageConverter_4z.com/Plugin

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, value: MyImageConverter Search Scope Monitor

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\VDC_is1

HKEY_LOCAL_MACHINE\SOFTWARE\Google\Chrome\Extensions\adldappccjhelkmbkpiibilgnnjakieg

HKEY_LOCAL_MACHINE\SOFTWARE\MyImageConverter

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\MyImageConverter_4z

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter.ScriptHelper

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MyImageConverter.ScriptHelper.1

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\SearchScopes\cf6e4b1c-dbde-457e-9cef-ab8ecac8a5e8

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall\MyImageConverter

HKEY_LOCAL_MACHINE\SOFTWARE\MozillaPlugins\@MyImageConverter_ScriptHelper.com/Plugin

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run, value: MyImageConverter_4z Browser Plugin Loader

HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run, value: MyImageConverter_4z Browser Plugin Loader

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\LowRegistry\DOMStorage\MyImageConverter.dl.tb.ask.com

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\DOMStorage\MyImageConverter.dl.myway.com

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\DOMStorage\MyImageConverter.com

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\LowRegistry\DOMStorage\www.MyImageConverter.com

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\DOMStorage\free.MyImageConverter.com

HKEY_LOCAL_MACHINE\HKEY_CURRENT_USER\Software\[APPLICATION]\Microsoft\Windows\CurrentVersion\Uninstall..Uninstaller

Was ist RTX?

Was ist RTX?

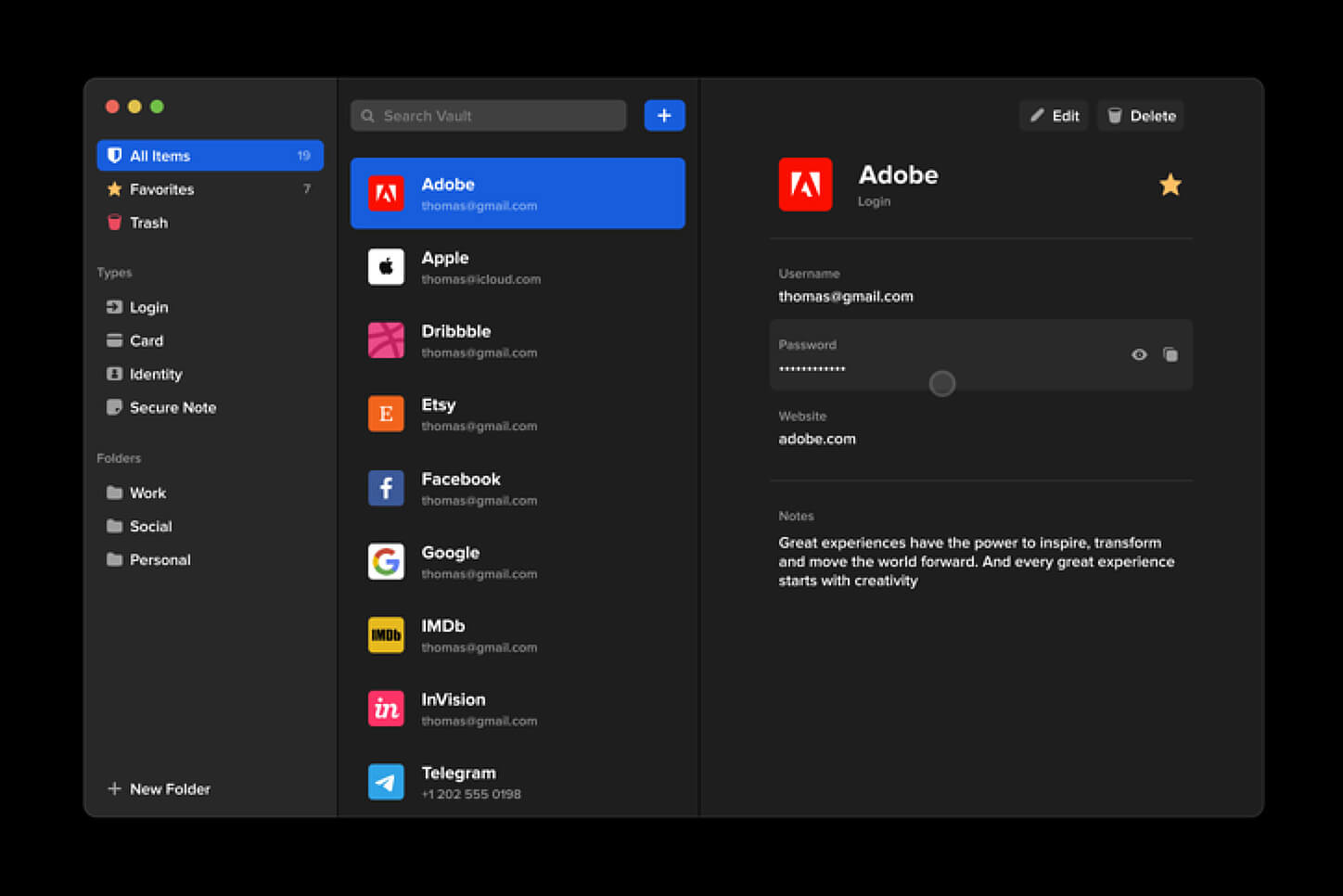

Viele Male haben wir hier geredet und geschrieben Errortools.com über Sicherheit, Datenschutz, Hacking, Identitätsdiebstahl usw. Wir haben versucht, wichtige Sicherheitsfragen anzusprechen, und ich hoffe, dass es mir gelungen ist, zumindest etwas Licht ins Dunkel zu bringen und vielleicht einige schlechte Verhaltensweisen bei einigen zu ändern und ihnen dabei zu helfen, bessere Routinen in Bezug auf ihre Sicherheit einzuführen auf ihrem PC. Vor diesem Hintergrund präsentiere ich Ihnen heute eine nette und großartige Software, einen Passwort-Manager, der Ihre Zeit und Ihr Geld wert ist (wenn Sie Premium-Funktionen wünschen): BitWarden.

Viele Male haben wir hier geredet und geschrieben Errortools.com über Sicherheit, Datenschutz, Hacking, Identitätsdiebstahl usw. Wir haben versucht, wichtige Sicherheitsfragen anzusprechen, und ich hoffe, dass es mir gelungen ist, zumindest etwas Licht ins Dunkel zu bringen und vielleicht einige schlechte Verhaltensweisen bei einigen zu ändern und ihnen dabei zu helfen, bessere Routinen in Bezug auf ihre Sicherheit einzuführen auf ihrem PC. Vor diesem Hintergrund präsentiere ich Ihnen heute eine nette und großartige Software, einen Passwort-Manager, der Ihre Zeit und Ihr Geld wert ist (wenn Sie Premium-Funktionen wünschen): BitWarden.

In diesem Fall haben Sie also einige Social-Media-, Forum- oder Gaming-Konten, haben aber gehört, dass der Dienst gehackt wurde und dass Ihre E-Mail-Adresse oder Ihr Passwort gestohlen werden könnten. In diesem Fall müssen Sie sich natürlich nur beim Dienst anmelden und Ihr Passwort ändern. Aber was passiert, wenn Sie überhaupt nicht wissen, dass der Dienst beeinträchtigt wurde?

In diesem Fall haben Sie also einige Social-Media-, Forum- oder Gaming-Konten, haben aber gehört, dass der Dienst gehackt wurde und dass Ihre E-Mail-Adresse oder Ihr Passwort gestohlen werden könnten. In diesem Fall müssen Sie sich natürlich nur beim Dienst anmelden und Ihr Passwort ändern. Aber was passiert, wenn Sie überhaupt nicht wissen, dass der Dienst beeinträchtigt wurde?