BubbleDock ist eine von Nosibay entwickelte Software. Es installiert ein anpassbares Dock am oberen Bildschirmrand.

Es fügt Registrierungseinheiten hinzu, damit es bei jedem Neustart Ihres Systems automatisch gestartet werden kann, und installiert außerdem einen Update-Checker, der die Software automatisch aktualisiert, wenn ein Update verfügbar ist. Die Software fügt außerdem verschiedene geplante Aufgaben hinzu, um die Anwendung zu unterschiedlichen Zeiten zu starten. Dadurch wird sichergestellt, dass die Anwendung nach dem Schließen zu einem späteren Zeitpunkt erneut gestartet wird, was es sehr schwierig macht, die Software dauerhaft geschlossen zu halten.

Während die Software ausgeführt wird, generiert sie Werbelinks in Ihrem Browser, zeigt gesponserte Anzeigen an, sammelt persönliche Informationen und übermittelt sie an ihr Werbenetzwerk zurück. Während Sie diese Software verwenden, werden Ihnen beim Surfen im Internet möglicherweise zusätzliche Anzeigen, Banner, Links, Popup-Anzeigen und verschiedene andere gesponserte Inhalte angezeigt.

Informationen zu potenziell unerwünschten Anwendungen

Haben Sie jemals ein unerwünschtes Programm entdeckt, das auf Ihrem Computersystem läuft, und sich gefragt, wie genau es dorthin gelangt ist? Eine PUA/PUP (potenziell unerwünschte Anwendung/potenziell unerwünschtes Programm) ist eigentlich eine Software, die im Paket mit Freeware geliefert wird und deren Installation Sie auf Ihrem Computer zustimmen. Dies sind Programme, die Sie auf keinen Fall auf Ihrem Computer haben möchten, da sie keine nützlichen Dienste leisten. Aus technischer Sicht ist ein PUP keine „echte“ Malware. Ein interessanter Unterschied zwischen PUP und Malware ist die Verbreitung. Malware wird häufig durch die Ausnutzung von Sicherheitslücken entfernt, während PUP mit Zustimmung des Benutzers installiert wird, der die PUP-Installation auf seinem PC absichtlich oder unabsichtlich autorisiert. Obwohl ein PUP per Definition keine Malware ist, kann es dennoch schädliche Software sein und Ihren Computer genauso gefährden wie ein Computervirus.

Wie sehen PUPs genau aus?

Welpen gibt es in vielen Formen; Bei den meisten davon handelt es sich jedoch um Adware, die in der Regel lästige Anzeigen und Werbebanner auf Internetseiten anzeigt, auf denen Sie surfen. PUPs, die als Browser-Add-ons und Symbolleisten angeboten werden, sind weithin erkennbar. Diese Symbolleisten verändern Ihre Homepage und Ihre Standardsuchmaschine im installierten Webbrowser, verfolgen Ihre Internetaktivitäten, modifizieren Ihre Suchergebnisse mit Weiterleitungen und gesponserten Hyperlinks und verlangsamen schließlich Ihren Internetbrowser und beeinträchtigen Ihr Surferlebnis im Internet. Potenziell unerwünschte Programme verhalten sich gelegentlich wie Viren oder Spyware. Sie verfügen über Dialer, Keylogger und andere integrierte Software, die Sie überwachen oder Ihre sensiblen Daten an Dritte weitergeben können. Auch wenn die PUPs grundsätzlich nicht bösartig sind, nützen diese Anwendungen Ihrem PC praktisch nichts – sie beanspruchen wertvolle Systemressourcen, verlangsamen Ihren PC, schwächen die Sicherheit Ihres Geräts und machen Ihren PC anfälliger für Viren.

PUPs verhindern

• Lesen Sie das Kleingedruckte, um sicherzustellen, dass die Endbenutzer-Lizenzvereinbarung (EULA), die Sie akzeptieren, nur für das Programm gilt, das Sie tatsächlich herunterladen möchten.

• Akzeptieren Sie niemals die empfohlenen Standard-, Express-, Standard- oder anderen Installationseinstellungen. Entscheiden Sie sich immer für eine benutzerdefinierte Installation.

• Verwenden Sie ein gutes Anti-Malware-Programm. Probieren Sie Safebytes Anti-Malware aus, um PUPs zu erkennen und als Malware zu behandeln, indem Sie sie zum Löschen markieren.

• Vermeiden Sie nach Möglichkeit Shareware oder Freeware. Deaktivieren oder entfernen Sie Symbolleisten und Browsererweiterungen, die Sie nicht benötigen.

• Laden Sie keine Software über Popups, Online-Werbung, Filesharing-Seiten oder andere unzuverlässige Quellen herunter; Achten Sie beim Herunterladen des Programms auf voreingestellte, unerwünschte Funktionen. Vermeiden Sie den Besuch von Blogs und Websites, die Raubkopien fördern.

So installieren Sie Safebytes Anti-Malware auf einem infizierten Computer

Praktisch jede Malware ist von Natur aus unsicher, aber bestimmte Arten von Schadsoftware richten auf Ihrem Computer weitaus mehr Schaden an als andere. Bestimmte Malware unternimmt große Anstrengungen, um Sie daran zu hindern, etwas auf Ihren PC herunterzuladen oder zu installieren, insbesondere Antivirenanwendungen. Was sollten Sie also tun, wenn bösartige Software Sie daran hindert, Anti-Malware herunterzuladen oder zu installieren? Es gibt einige Lösungen, mit denen Sie dieses spezielle Hindernis umgehen können.

Installation im abgesicherten Modus mit Netzwerk

Der abgesicherte Modus ist eine einzigartige, vereinfachte Version von Microsoft Windows, bei der nur das Nötigste an Diensten geladen wird, um das Laden von Malware und anderen problematischen Anwendungen zu verhindern. Falls die Schadsoftware so eingestellt ist, dass sie sofort beim Starten des PCs geladen wird, kann ein Wechsel in diesen Modus dies verhindern. Um in den abgesicherten Modus oder den abgesicherten Modus mit Netzwerkbetrieb zu gelangen, drücken Sie beim Hochfahren des PCs die Taste F8 oder führen Sie MSCONFIG aus und suchen Sie auf der Registerkarte „Boot“ nach den Optionen „Sicherer Start“. Nachdem Sie den PC im abgesicherten Modus mit Netzwerkbetrieb neu gestartet haben, können Sie das Anti-Malware-Programm von dort herunterladen, installieren und aktualisieren. Jetzt können Sie den Antivirenscan ausführen, um Computerviren und Malware ohne Beeinträchtigung durch eine andere Anwendung zu entfernen.

Wechseln Sie zu einem anderen Internetbrowser

Webbasierte Malware kann umgebungsspezifisch sein und auf einen bestimmten Internetbrowser abzielen oder bestimmte Versionen des Webbrowsers angreifen. Wenn Sie die Sicherheitssoftware nicht mit dem Internet Explorer herunterladen können, bedeutet dies, dass der Virus möglicherweise auf die Schwachstellen des IE abzielt. Hier müssen Sie zu einem anderen Browser wie Firefox oder Chrome wechseln, um die Safebytes Anti-Malware-Software herunterzuladen.

Erstellen Sie ein tragbares USB-Antivirenprogramm zum Entfernen von Viren

Hier ist eine weitere Lösung, mit der eine tragbare USB-Antivirensoftware erstellt wird, mit der Ihr Computer ohne Installation auf Malware überprüft werden kann. Befolgen Sie diese Schritte, um das Antivirenprogramm auf dem betroffenen Computer auszuführen.

1) Verwenden Sie einen anderen virenfreien Computer, um Safebytes Anti-Malware herunterzuladen.

2) Stecken Sie das Flash-Laufwerk in den sauberen Computer.

3) Doppelklicken Sie auf das Setup-Symbol der Antivirensoftware, um den Installationsassistenten auszuführen.

4) Wenn Sie dazu aufgefordert werden, wählen Sie den Speicherort des USB-Laufwerks als den Ort, an dem Sie die Softwaredateien ablegen möchten. Befolgen Sie die Aktivierungsanweisungen.

5) Übertragen Sie nun das USB-Laufwerk auf den infizierten PC.

6) Doppelklicken Sie auf die EXE-Datei des Antivirenprogramms auf dem Flash-Laufwerk.

7) Klicken Sie auf die Schaltfläche "Jetzt scannen", um den Virenscan zu starten.

Vorteile und Funktionen der SafeBytes Security Suite

Um Ihren Computer vor vielen verschiedenen Bedrohungen aus dem Internet zu schützen, ist es sehr wichtig, eine Anti-Malware-Anwendung auf Ihrem Laptop zu installieren. Da es jedoch so viele Antimalware-Unternehmen auf dem Markt gibt, fällt es heutzutage schwer zu entscheiden, welches Programm Sie für Ihren PC kaufen sollten. Einige davon sind ausgezeichnet, einige sind in Ordnung und einige zerstören Ihren Computer selbst! Sie sollten eine Lösung auswählen, die effizient und praktisch ist und einen guten Ruf für den Schutz vor Malware-Quellen genießt. Unter den hoch angesehenen Softwareprogrammen ist Safebytes Anti-Malware zweifellos das am meisten empfohlene. SafeBytes Anti-Malware ist eine leistungsstarke, hochwirksame Schutzanwendung, die Endbenutzern aller Computerkenntnisse dabei helfen soll, schädliche Bedrohungen auf ihrem PC zu erkennen und zu beseitigen. Nachdem Sie dieses Softwareprogramm installiert haben, stellt das überlegene Schutzsystem von SafeBytes sicher, dass keine Viren oder Schadsoftware in Ihren PC eindringen können. Dieses Sicherheitsprodukt bietet zahlreiche großartige Funktionen. Schauen wir uns unten einige davon an:

Live-Schutz: Malware-Programme, die versuchen, in den Computer einzudringen, werden von den SafeBytes-Echtzeitschutzschilden identifiziert und gestoppt, sobald sie erkannt werden. Sie sind sehr effizient bei der Überprüfung und Beseitigung verschiedener Bedrohungen, da sie ständig mit den neuesten Updates und Sicherheitsmaßnahmen verbessert werden.

Robuster Anti-Malware-Schutz: Dieses Malware-Entfernungstool basiert auf einer hochgelobten Antiviren-Engine und ist in der Lage, viele hartnäckige Malware-Bedrohungen wie Browser-Hijacker, potenziell unerwünschte Programme und Ransomware zu identifizieren und zu beseitigen, die andere gängige Antiviren-Anwendungen übersehen.

Internet sicherheit: SafeBytes gibt eine sofortige Sicherheitsbewertung der Webseiten, die Sie besuchen möchten, blockiert automatisch gefährliche Websites und stellt sicher, dass Sie beim Surfen im Internet sicher sind.

„Schnellscan“-Fähigkeiten: Safebytes AntiMalware bietet mit seiner verbesserten Scan-Engine einen ultraschnellen Scan, der jede aktive Online-Bedrohung sofort angreift.

Leicht: Dieses Programm belastet die Ressourcen des Computers nicht, sodass Sie keine Leistungsprobleme feststellen werden, wenn SafeBytes im Hintergrund läuft.

24/7 Beratung: Kompetente Techniker stehen Ihnen rund um die Uhr zur Verfügung! Sie beheben schnell alle technischen Probleme, die mit Ihrer Sicherheitssoftware auftreten.

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

Wenn Sie BubbleDock ohne die Verwendung eines automatisierten Tools manuell entfernen möchten, können Sie dies möglicherweise tun, indem Sie das Programm aus dem Windows-Menü „Programme hinzufügen/entfernen“ entfernen oder im Falle von Browsererweiterungen zum Add-On/Erweiterungsmanager des Browsers gehen und entfernen. Wahrscheinlich möchten Sie auch Ihren Browser zurücksetzen. Um die vollständige Entfernung sicherzustellen, überprüfen Sie Ihre Festplatte und Registrierung manuell auf alle folgenden Punkte und entfernen oder setzen Sie die Werte entsprechend zurück. Bitte beachten Sie, dass dies nur für fortgeschrittene Benutzer gilt und schwierig sein kann, da eine falsche Dateientfernung zu weiteren PC-Fehlern führt. Darüber hinaus ist manche Malware in der Lage, sich zu replizieren oder das Löschen zu verhindern. Es wird empfohlen, dies im abgesicherten Modus zu tun.

Die folgenden Dateien, Ordner und Registrierungseinträge werden von BubbleDock erstellt oder geändert

Dateien:

%APPDATA%Nosibay %PROGRAMS%Bubble Dock %PROGRAMFILES%Nosibay

Registrierung:

Schlüssel: HKCUSoftwareNosibay Schlüssel: HKCUSoftwareClassesbubbledock Schlüssel: HKCUSoftwareClasses.bubbledock Schlüssel: HKCUSoftwareMicrosoftWindowsCurrentVersionUninstallBubble Dock Schlüssel: HKLMSOFTWAREGoogleChromeExtensionskbjlipmgfoamgjaogmbihaffnpkpjajp Schlüssel: HKLMSOFTWAREMicrosoftWindowsCurrentVersionExplorerBrowser Hilfsobjekte23AF19F7-1D5 B-442c-B14C-3D1081953C94 Schlüssel: HKLMSOFTWAREClassesNosibay.SurfMatch Schlüssel: HKLMSOFTWAREClassesAppIDIESurfMatch.DLL

Innerhalb des Ausführungsdialogtyps Powershell und drücken Sie ENTER

Geben Sie in der Powershell den folgenden Befehl ein und drücken Sie ENTER

Innerhalb des Ausführungsdialogtyps Powershell und drücken Sie ENTER

Geben Sie in der Powershell den folgenden Befehl ein und drücken Sie ENTER

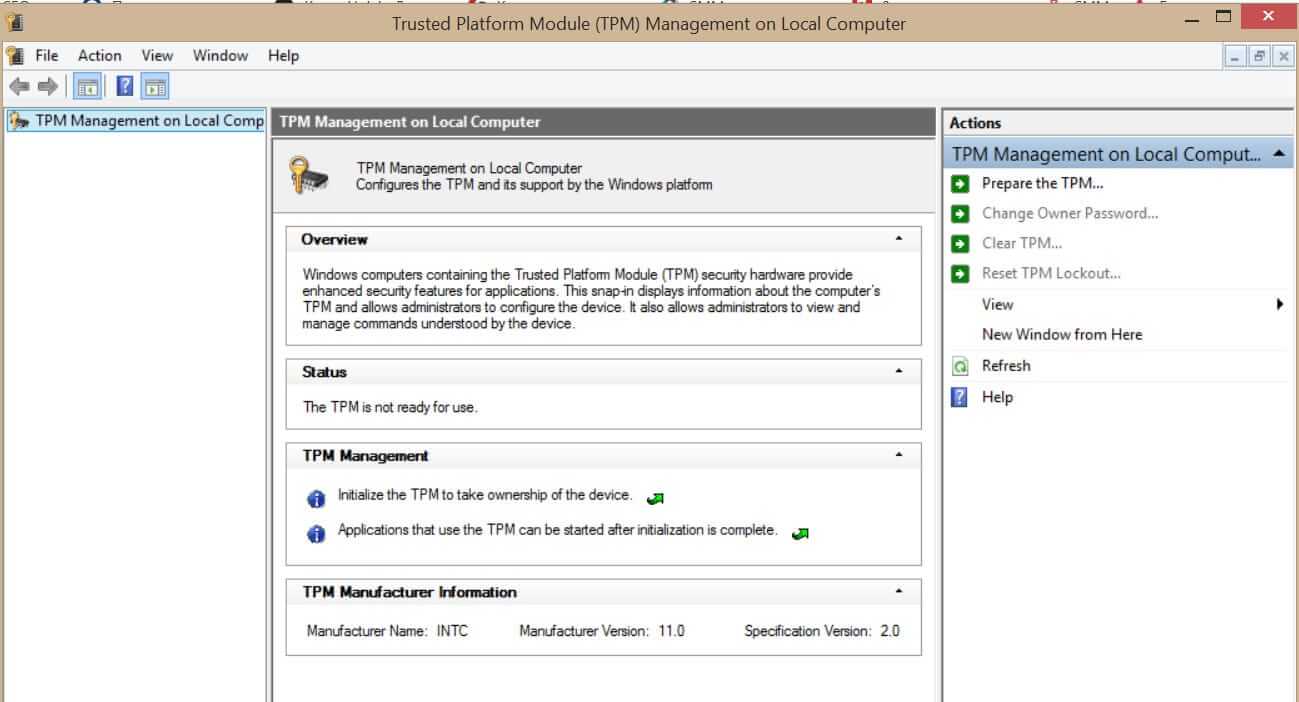

Was genau ist TPM?

Was genau ist TPM?