Rapid Media Converter ist ein potenziell unerwünschtes Programm, das normalerweise mit anderer unerwünschter Software gebündelt wird. Viele Benutzer gaben an, nicht gewusst zu haben, dass sie die Anwendung installiert hatten. Es generiert außerdem zusätzliche Werbung und wird aus diesem Grund als Adware eingestuft und von mehreren AVs zur optionalen Entfernung markiert.

Vom Autor: Howard Software / Applon läuft auf einer werbefinanzierten Plattform. Bei der allgemeinen Internetnutzung auf Websites, auf denen Applon Support tätig ist, können Benutzer Werbung in Form von Einkaufsergebnissen und neuen Registerkarten sehen. Die Art der Anzeige hängt vom Inhalt der Seite ab, da Sie im Allgemeinen im Internet surfen. Applon steht in keiner Verbindung zu der zugrunde liegenden Website und wird von dieser auch nicht unterstützt. Diese Anzeigen werden mit dem Namen oder Logo von Applon gekennzeichnet.

Bei Adware handelt es sich um Programme, die dazu dienen, mit oder ohne deren Zustimmung Werbung auf den PCs der Benutzer anzuzeigen. Es handelt sich um eine Art Malware, die mit der Softwareanwendung gebündelt ist, die eine Person entweder installiert oder auf die sie zugreift. Shareware- oder kostenlose Softwareprogramme sind im Allgemeinen mit Adware verpackt. Wenn Adware ohne Ihr Wissen in Ihren Computer eindringt und Informationen über Sie oder Ihren PC an Dritte überträgt, handelt es sich zufällig um Spyware. Andere Arten von Adware übernehmen möglicherweise die Kontrolle über Ihren Internetbrowser und leiten Sie auf Websites weiter, die Sie eigentlich nicht besuchen möchten.

Adware ist in den meisten Computersystemen ein häufiges Problem und kann Ihrem Gerät großen Schaden zufügen. Adware/Spyware wird normalerweise versehentlich von Benutzern heruntergeladen und/oder installiert, während sie das Internet erkunden, und gleichzeitig stehen die Benutzer vor vielen Schwierigkeiten, wenn es darum geht, Adware von ihren Computern zu entfernen.

Adware kann für Computerbenutzer in vielerlei Hinsicht gefährlich sein. Dies kann dazu führen, dass ständig Werbung (Popups, Werbebanner und In-Text) angezeigt wird, wenn Sie online sind, oder möglicherweise Ihr Computererlebnis beeinträchtigt, wenn Sie nicht mit dem Internet verbunden sind. Wenn Ihr Computer über einen längeren Zeitraum mit Adware infiziert ist, ist die Verarbeitungsgeschwindigkeit langsamer, das Starten und Herunterfahren dauert länger, er friert beim Laden von Websites leicht ein und es kommt sogar zu einem Bluescreen of Death (BSOD). In den meisten Fällen ist Adware eine legitime Einnahmequelle für viele Unternehmen, die ihren Kunden Software zum Nulltarif anbieten. Aber durch Adware generierte Werbung ist tendenziell aggressiver als normale Werbung, was die Systemleistung stark beeinträchtigen oder möglicherweise zu einem Totalabsturz führen kann.

Die Adware wird Ihren PC beschädigen, wenn Sie sie über einen längeren Zeitraum auf Ihrem PC zulassen. Eine sinnvolle Möglichkeit, die Schädigung Ihres PCs durch Adware zu verhindern, besteht darin, ein zuverlässiges Antimalwareprogramm wie Safebytes Anti-Malware auf Ihrem Computer einzusetzen. Diese Software bietet umfassenden Rundumschutz, um sicherzustellen, dass Ihr Laptop oder Computer nicht erneut mit Spyware und Adware infiziert wird.

Ergreifen Sie die folgenden Maßnahmen, um zu verhindern, dass Adware Ihr System überschwemmt: Wenn Sie Software online herunterladen, sollten Sie von vertrauenswürdigen Websites ausgehen und auch wählerisch sein, was Sie auf Ihrem Computer installieren. Lesen Sie immer die Endbenutzer-Lizenzvereinbarung (EULA) jeder Anwendung, die Sie installieren möchten. Hüten Sie sich vor anklickbaren Anzeigen, insbesondere vor solchen, die Sonderangebote, Gutscheine oder andere verdächtige Angebote bewerben.; Vermeiden Sie die Installation von Symbolleisten, da Symbolleisten von weniger seriösen Websites immer Adware enthalten, die Ihren PC verlangsamen und in manchen Fällen sogar infizieren kann.

Jede Malware ist schlecht und das Ausmaß des Schadens hängt stark von der Art der Infektion ab. Bestimmte Malware unternimmt große Anstrengungen, um zu verhindern, dass Sie etwas auf Ihrem Computersystem installieren, insbesondere Antivirensoftware. Was sollten Sie also tun, wenn Malware Sie daran hindert, Anti-Malware herunterzuladen oder zu installieren? Es gibt einige Korrekturen, die Sie versuchen könnten, um dieses spezielle Hindernis zu umgehen.

Starten Sie Windows im abgesicherten Modus. Wenn ein Virus so eingestellt ist, dass er sofort beim Start von Windows geladen wird, kann der Versuch, in den abgesicherten Modus zu wechseln, den Versuch blockieren. Da nur die Mindestmenge an Programmen und Diensten im abgesicherten Modus startet, gibt es kaum Gründe für Konflikte. Hier sind die Schritte aufgeführt, die Sie befolgen müssen, um in den abgesicherten Modus Ihrer Windows XP-, Vista- oder 7-Computer zu wechseln (Anweisungen für Windows 8- und 10-PCs finden Sie auf der Microsoft-Website).

1) Tippen Sie beim Einschalten/Starten alle Sekunden auf die Taste F8. Daraufhin sollte das Menü „Erweiterte Startoptionen“ angezeigt werden.

2) Wählen Sie mit den Pfeiltasten den abgesicherten Modus mit Netzwerk aus und drücken Sie die EINGABETASTE.

3) Sobald dieser Modus geladen ist, sollten Sie über das Internet verfügen. Verwenden Sie jetzt Ihren Webbrowser normal und rufen Sie https://safebytes.com/products/anti-malware/ auf, um Safebytes Anti-Malware herunterzuladen und zu installieren.

4) Führen Sie nach der Installation einen vollständigen Scan durch und lassen Sie das Softwareprogramm die erkannten Bedrohungen löschen.

Einige Malware-Programme zielen nur auf bestimmte Webbrowser ab. Wenn dies Ihre Situation ist, verwenden Sie einen anderen Browser, da dies den Computervirus umgehen könnte. Wenn Sie anscheinend einen Trojaner an Internet Explorer angehängt haben, wechseln Sie zu einem alternativen Webbrowser mit integrierten Sicherheitsfunktionen wie Firefox oder Chrome, um Ihr bevorzugtes Anti-Malware-Programm - Safebytes - herunterzuladen.

Hier ist eine weitere Lösung, die eine tragbare USB-Antivirensoftware verwendet, die Ihren Computer ohne Installation auf Malware scannen kann. Treffen Sie diese Maßnahmen, um das Antivirenprogramm auf dem betroffenen Computersystem auszuführen.

1) Laden Sie Safebytes Anti-Malware auf einem sauberen Computer herunter und installieren Sie sie.

2) Schließen Sie das USB-Flash-Laufwerk an einen USB-Steckplatz am sauberen Computer an.

3) Doppelklicken Sie auf die heruntergeladene Datei, um den Installationsassistenten auszuführen.

4) Wählen Sie das USB-Flash-Laufwerk als Ziel für das Speichern der Softwaredatei. Befolgen Sie die Anweisungen auf dem Bildschirm, um die Installation abzuschließen.

5) Übertragen Sie das USB-Laufwerk vom nicht infizierten Computer auf den infizierten Computer.

6) Doppelklicken Sie auf die EXE-Datei, um das Safebytes-Programm vom USB-Stick zu öffnen.

7) Klicken Sie auf die Schaltfläche "Jetzt scannen", um den Malware-Scan zu starten.

Möchten Sie die beste Anti-Malware-Software für Ihren Laptop oder Computer herunterladen? Auf dem Markt finden Sie viele Anwendungen, die es in kostenpflichtigen und kostenlosen Versionen für Microsoft Windows-Systeme gibt. Einige von ihnen leisten hervorragende Arbeit bei der Beseitigung von Malware-Bedrohungen, während andere Ihrem PC selbst Schaden zufügen. Sie müssen darauf achten, nicht die falsche Anwendung zu wählen, insbesondere wenn Sie Premium-Software kaufen. In Anbetracht der vertrauenswürdigen Programme ist Safebytes Anti-Malware sicherlich das wärmstens empfohlene Programm.

Safebytes gehört zu den etablierten Unternehmen für Computerlösungen, die diese umfassende Anti-Malware-Anwendung anbieten. Mit der fortschrittlichsten Technologie zur Erkennung und Reparatur von Viren können Sie Ihren PC vor Infektionen schützen, die durch verschiedene Arten von Malware und ähnliche Internetbedrohungen verursacht werden, darunter Adware, Spyware, Computerviren, Würmer, Trojaner, Keylogger, Ransomware und andere potenziell unerwünschtes Programm (PUPs).

Robuster Anti-Malware-Schutz: Diese Malware-Entfernungsanwendung basiert auf einer hochgelobten Antiviren-Engine und ist in der Lage, mehrere hartnäckige Malware-Bedrohungen wie Browser-Hijacker, PUPs und Ransomware zu finden und zu entfernen, die andere gängige Antivirensoftware übersehen wird.

Live-Schutz: SafeBytes bietet völlig freihändigen Live-Schutz und ist darauf eingestellt, alle Bedrohungen beim ersten Auftreten zu erkennen, zu verhindern und zu beseitigen. Es überwacht Ihren PC regelmäßig auf Hackeraktivitäten und bietet Endbenutzern außerdem einen hochentwickelten Firewall-Schutz.

Hochgeschwindigkeits-Malware-Scan-Engine: SafeBytes Anti-Malware verfügt über einen Multi-Thread-Scan-Algorithmus, der bis zu fünfmal schneller arbeitet als jede andere Anti-Malware-Software.

Sicheres Surfen im Internet: SafeBytes überprüft die auf einer Webseite vorhandenen Links auf mögliche Bedrohungen und informiert Sie über sein einzigartiges Sicherheitsranking-System darüber, ob der Besuch der Website sicher ist oder nicht.

Leicht: Dieses Programm ist leichtgewichtig und kann leise im Hintergrund arbeiten, ohne dass dies Auswirkungen auf die Effizienz Ihres PCs hat.

24 / 7 Customer Support: Bei technischen Fragen oder Produktsupport erhalten Sie rund um die Uhr fachkundige Unterstützung per Chat und E-Mail.

Zusammenfassend lässt sich sagen, dass SafeBytes Anti-Malware wirklich großartig ist, um Ihren Computer vor allen Arten von Malware-Bedrohungen zu schützen. Es besteht kein Zweifel, dass Ihr Computer in Echtzeit geschützt wird, sobald Sie dieses Softwareprogramm verwenden. Für höchsten Schutz und das beste Preis-Leistungs-Verhältnis können Sie nicht besser sein als SafeBytes Anti-Malware.

Wenn Sie keine Malware-Entfernungssoftware verwenden möchten und Rapid Media Converter lieber manuell entfernen möchten, können Sie dies tun, indem Sie in der Systemsteuerung zum Menü „Programme hinzufügen/entfernen“ gehen und die problematische Software entfernen. Im Falle von Webbrowser-Erweiterungen können Sie diese entfernen, indem Sie zum Add-on-/Erweiterungs-Manager des Browsers gehen. Sie möchten auf jeden Fall auch Ihren Webbrowser zurücksetzen.

Um sicherzugehen, dass alles vollständig entfernt wurde, suchen Sie die folgenden Windows-Registrierungseinträge auf Ihrem System und löschen Sie sie oder setzen Sie die Werte entsprechend zurück. Bitte beachten Sie, dass dies nur für fortgeschrittene Benutzer gilt und schwierig sein kann, da eine falsche Dateientfernung zusätzliche Systemfehler verursacht. Darüber hinaus können bestimmte Schadprogramme gegen deren Entfernung verteidigen. Es wird empfohlen, dies im abgesicherten Modus zu tun.

Dateien:

Suchen und Löschen:

RapidMediaConverter.exe

ffmpeg.exe

unins000.exe

SQLite.Interop.dll

RFolder:

C: \ Programme \ RapidMediaConverter \

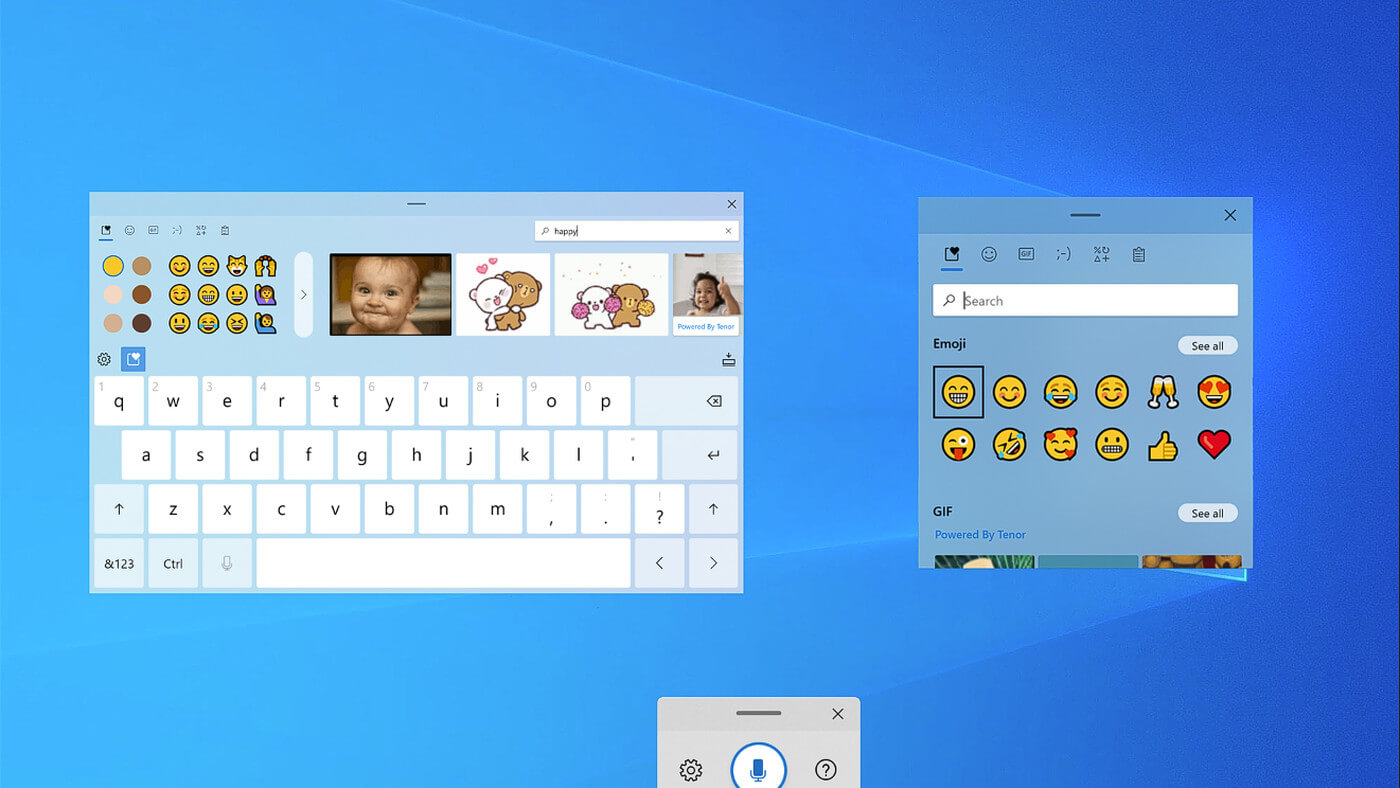

Wenn Sie zufällig an einem PC, Tablet oder einem ähnlichen Gerät mit Touchscreen arbeiten und keinen Zugriff auf eine Hardware-Tastatur haben, gibt es eine Möglichkeit, die Touch-Tastatur auf Ihrem Bildschirm zu platzieren, um das Tippen zu erleichtern, und Sie können das Symbol in der Taskleiste dafür aktivieren einfacher Zugriff.

Wenn Sie zufällig an einem PC, Tablet oder einem ähnlichen Gerät mit Touchscreen arbeiten und keinen Zugriff auf eine Hardware-Tastatur haben, gibt es eine Möglichkeit, die Touch-Tastatur auf Ihrem Bildschirm zu platzieren, um das Tippen zu erleichtern, und Sie können das Symbol in der Taskleiste dafür aktivieren einfacher Zugriff.

„D3dx9_43.DLL nicht gefunden“ „Die Datei d3dx9_43.dll fehlt“ „Datei d3dx9_43.dll nicht gefunden“ „D3dx9_43.dll nicht gefunden. Eine Neuinstallation könnte helfen, das Problem zu beheben.“

Fehlerursachen

FehlerursachenConvertDocsOnline ist eine von Mindspark Inc. entwickelte Browser-Erweiterung für Google Chrome. Diese Erweiterung bietet Benutzern eine schnelle und einfache Möglichkeit, Dokumente zu konvertieren, ohne dass zusätzliche Anwendungen auf ihrem Computer installiert sind. Außerdem verfügt sie über Schnellzugriffslinks zu beliebten Websites, die für den durchschnittlichen Benutzer möglicherweise interessant sind . Während all dies ansprechend und schön aussehen mag, fügt sich diese Erweiterung in Ihren Browser ein.

Während der Installation überwacht ConvertDocsOnline Ihre Browsing-Aktivitäten und zeichnet besuchte Websites, angeklickte Links, Downloads und sogar angesehene Produkte auf. Alle diese Informationen werden später an das Mindsparks-Werbenetzwerk verwendet/verkauft, um benutzerorientierte Anzeigen besser bereitzustellen.

Das Surfen im Internet mit dieser installierten Erweiterung führt zu einer Anzeigenplatzierung während Ihrer Browsersitzungen. Diese Anzeigen werden möglicherweise als normale Links (gesponserter Inhalt), Anzeigenlinks oder sogar als Popup-Anzeigen angezeigt.

ConvertDocsOnline wurde von mehreren Antivirenscannern als Browser-Hijacker markiert und wird daher zur optionalen Entfernung von Ihrem PC empfohlen.

Buzzdock ist eine Browsererweiterung. Buzzdock wird nach der Installation automatisch in IE und Chrome aktiviert und Sie können Buzzdock ohne weitere Maßnahmen verwenden. Wenn Sie sich dafür entscheiden, die Leistung von Buzzdock zu optimieren, werden die Einstellungspräferenzen Ihres Browsers nach der Installation möglicherweise angepasst. Diese Browsererweiterung ändert Ihren Standardsuchanbieter in die benutzerdefinierte Suche von Buzzdock.com. Es zeigt zusätzliche unerwünschte Werbung, Banner und gesponserte Links auf den von Ihnen besuchten Webseiten an und kapert die Startseite Ihres Browsers. Diese Browsererweiterung wurde von vielen Antiviren-Scanprogrammen als Malware gekennzeichnet.

Die Hive-Ransomware hat es in letzter Zeit auf Microsoft-Exchange-Server abgesehen, die anfällig für ProxyShell-Sicherheitsprobleme sind, um verschiedene Hintertüren einzusetzen. Sobald die Hintertür installiert wurde, können verschiedene Angriffe durchgeführt werden, darunter unter anderem Netzwerkauskundung, Diebstahl von Administratorkonten, Diebstahl wertvoller Daten und sogar die Installation und Bereitstellung von Dateiverschlüsselungsalgorithmen.

Bei ProxyShell handelt es sich um eine Reihe von drei Schwachstellen im Microsoft Exchange Server, die eine Remotecodeausführung ohne Authentifizierung in anfälligen Bereitstellungen ermöglichen. Die Schwachstelle wurde in der Vergangenheit von verschiedenen Ransomware-Programmen wie Conti, BlackByte, Babuk, Cuba und LockFile ausgenutzt.

Es wurde berichtet, dass Sicherheitslücken im Mai 2021 vollständig gepatcht wurden, aber wie es Hive dennoch gelang, PowerShell auszunutzen und in das System einzudringen, scheint immer noch einige ungepatchte und offene Probleme zu haben.

Hive hat seit seiner ersten Beobachtung in freier Wildbahn im Juni 2021 einen langen Weg zurückgelegt und einen erfolgreichen Start hingelegt, der das FBI dazu veranlasste, einen speziellen Bericht über seine Taktiken und Anzeichen einer Kompromittierung zu veröffentlichen.

Im Oktober 2021 fügte die Hive-Bande Linux- und FreeBSD-Varianten hinzu und im Dezember wurde sie zu einer der aktivsten Ransomware-Operationen hinsichtlich der Angriffshäufigkeit.

Letzten Monat berichteten Forscher von Sentinel Labs über eine neue von Hive eingesetzte Verschleierungsmethode zum Verstecken von Nutzlasten, die auf eine aktive Entwicklung hinweist.