Was ist Desk365?

Desk 365 ist ein von 337 Technology Limited entwickeltes Programm und wird von einer Reihe von Antivirenprogrammen als potenziell unerwünschte Anwendung eingestuft. Obwohl es sich technisch gesehen nicht um Malware handelt, ist es für viele Benutzer unerwünscht, da es häufig als Bundle mit anderen Downloads verbreitet wird. Es ermöglicht einen schnellen Zugriff auf Ihre Verknüpfungen und Anwendungen. Bei der Installation fügt sich dieses Programm in die Systemregistrierung ein und fügt Startzeichenfolgen hinzu, damit es bei jedem Neustart Ihres Systems automatisch gestartet werden kann. Die Software fügt eine geplante Windows-Aufgabe hinzu, damit sie sich auch dann wieder öffnen kann, wenn sie geschlossen ist. Die Anwendungen greifen auch auf das Internet zu und fügen Ihrem System Firewall-Regeln hinzu, die ihm den uneingeschränkten Zugriff auf alles ermöglichen.

Die ausführbare Hauptdatei für diese Anwendung ist Dock365.exe. Es ist möglich, diese Datei zu löschen, um die Ausführung der Anwendung zu verhindern. Die Überwachungsdienste und Registrierungsentitäten bleiben jedoch in Ihrem Computer verborgen.

Die Software sendet Browsing-Informationen zurück an ihre Ad-Server und zeigt benutzerdefinierte Anzeigen und gesponserte Produkte anstelle der üblichen Suchergebnisse an. Und die App selbst heftet sich an das Startmenü und kann nicht entfernt werden.

Informationen zu potenziell unerwünschten Anwendungen

Haben Sie schon einmal ein unerwünschtes Programm auf Ihrem PC entdeckt, das Sie nicht bewusst heruntergeladen und dessen Installation Sie nie autorisiert haben? Potenziell unerwünschte Programme (PUP), auch potenziell unerwünschte Anwendungen (PUA) genannt, sind Anwendungen, die Sie gar nicht erst wollten und die oft mit Freeware gebündelt sind. Nach der Installation kann es schwierig sein, die meisten dieser Anwendungen zu entfernen, und sie werden eher zu einem Ärgernis als zu einer Notwendigkeit. PUPs stellten eigentlich keine reine „Malware“ im engeren Sinne der Definition dar. Was ein PUP normalerweise von bösartiger Software unterscheidet, ist, dass Sie jedes Mal, wenn Sie eines herunterladen, dies mit Ihrer Zustimmung tun – wenn auch in vielen Fällen unbewusst und unfreiwillig. Ein PUP wird möglicherweise nicht als bösartig oder unsicher angesehen, dennoch ist es eine häufige Ursache für schwerfällige Betriebssysteme. Einige PUPs sind viel aggressiver, indem sie Ihren Computer oder Laptop absichtlich verlangsamen.

Wie sehen unerwünschte Programme genau aus?

Potenziell unerwünschte Programme gibt es in unterschiedlichen Formen und Varianten. In den meisten Fällen handelt es sich jedoch typischerweise um Adware-Programme, die lästige Popup-Werbung und Werbung auf von Ihnen besuchten Websites anzeigen. Es gibt sie sogar in Form von Browser-Erweiterungssymbolleisten und Add-ons. Sie nehmen nicht nur unnötig Platz auf Ihrem Bildschirm ein, sondern Symbolleisten können auch Suchmaschinenergebnisse manipulieren, Ihre Surfaktivitäten im Auge behalten, die Effizienz Ihres Internetbrowsers verringern und Ihre Internetverbindung auf ein Minimum verlangsamen. Welpen können einen gefährlichen Biss anrichten, wenn sie nicht kontrolliert werden. Dazu können Keylogger, Dialer und andere integrierte Programme gehören, die Sie verfolgen oder Ihre sensiblen Daten an Dritte senden könnten. Typischerweise deaktiviert eine solche Software Sicherheitsvorkehrungen und Konfigurationseinstellungen, um die Kontrolle über Ihren Computer oder Laptop zu übernehmen, wodurch dieser PC anfällig für Online-Hacker und Datenbetrug wird. Zumindest verlangsamen PUPs Ihren Computer mit jedem hinzugefügten Programm.

Tipps zur Vermeidung von PUPs

• Lesen Sie das Kleingedruckte, damit die Endbenutzer-Lizenzvereinbarung (EULA), die Sie akzeptieren, nur für die Software gilt, die Sie hauptsächlich herunterladen möchten. • Wählen Sie bei der Installation einer Anwendung die „benutzerdefinierte“ Installation. Schauen Sie sich insbesondere die kleinen Kästchen genau an, die standardmäßig aktiviert sind und in denen Sie dem Erhalt von Werbeaktionen zustimmen oder Software-Bundler installieren können. • Verwenden Sie ein Anti-PUP-Programm. Sicherheitsanwendungen wie Safebytes Anti-Malware bieten den besten Echtzeitschutz vor PUPs und anderer Malware. • Seien Sie wachsam, wenn Sie Freeware, Open-Source-Programme oder Shareware herunterladen und installieren. Heutzutage ist „Freeware“ nicht wirklich Freeware, sondern „Crapware“, die Unsinn bündelt. • Laden Sie Software immer von vertrauenswürdigen Quellen wie offiziellen Websites herunter und nicht von nicht vertrauenswürdigen Sharing-Spaces. Vermeiden Sie nach Möglichkeit File-Hosting-Sites.

Was tun, wenn Sie Safebytes Anti-Malware nicht herunterladen können?

Jede Schadsoftware ist schädlich und das Ausmaß des Schadens kann je nach Art der Infektion stark variieren. Einige Malware-Programme dienen dazu, Dinge, die Sie auf Ihrem PC tun möchten, einzuschränken oder zu verhindern. Es kann Ihnen möglicherweise nicht gestatten, etwas aus dem Internet herunterzuladen, oder Sie daran hindern, auf einige oder alle Internetseiten zuzugreifen, insbesondere auf die Antivirenseiten. Wenn Sie dies lesen, besteht die Möglichkeit, dass Sie an einer Virusinfektion leiden, die Sie daran hindert, die Safebytes Anti-Malware-Software auf Ihrem Computersystem herunterzuladen oder zu installieren. Es gibt ein paar Lösungen, mit denen Sie versuchen könnten, dieses spezielle Problem zu umgehen. Laden Sie die Software im abgesicherten Modus mit Netzwerkbetrieb herunter. Der Windows-basierte PC verfügt über einen speziellen Modus namens „Abgesicherter Modus“, in dem nur die minimal erforderlichen Programme und Dienste geladen werden. Wenn die Schadsoftware so eingestellt ist, dass sie beim Hochfahren des PCs sofort geladen wird, kann ein Wechsel in diesen Modus dies möglicherweise verhindern. Um in den abgesicherten Modus oder abgesicherten Modus mit Netzwerkbetrieb zu gelangen, drücken Sie beim Systemstart die Taste F8 oder führen Sie MSCONFIG aus und suchen Sie auf der Registerkarte „Boot“ nach den Optionen „Sicherer Start“. Nachdem Sie den PC im abgesicherten Modus mit Netzwerk neu gestartet haben, können Sie das Anti-Malware-Programm von dort herunterladen, installieren und aktualisieren. An diesem Punkt können Sie den Antiviren-Scan ausführen, um Viren und Malware zu entfernen, ohne durch eine andere schädliche Anwendung behindert zu werden.

Wechseln Sie zu einem alternativen Webbrowser

Manche Malware zielt hauptsächlich auf bestimmte Internetbrowser ab. Wenn dies auf Ihre Situation zutrifft, verwenden Sie einen anderen Internetbrowser, da dadurch die Malware möglicherweise umgangen wird. Wenn Sie die Antivirensoftware nicht mit dem Internet Explorer herunterladen können, bedeutet dies, dass der Virus möglicherweise auf die Schwachstellen des Internet Explorers abzielt. Hier müssen Sie zu einem anderen Internetbrowser wie Chrome oder Firefox wechseln, um die Safebytes Anti-Malware-Software herunterzuladen.

Installieren Sie das Virenschutzprogramm und führen Sie es von Ihrem Flash-Laufwerk aus

Eine andere Möglichkeit wäre, ein tragbares Anti-Malware-Programm auf Ihrem USB-Stick zu erstellen. Gehen Sie folgendermaßen vor, um Antivirus von einem USB-Stick aus auszuführen:

1) Verwenden Sie einen anderen virenfreien Computer, um Safebytes Anti-Malware herunterzuladen.

2) Schließen Sie das USB-Stick an einen USB-Anschluss des nicht infizierten Computers an.

3) Doppelklicken Sie auf das Setup-Symbol des Antivirensoftwarepakets, um den Installationsassistenten auszuführen.

4) Wenn Sie dazu aufgefordert werden, wählen Sie den Speicherort des USB-Laufwerks als den Ort, an dem Sie die Softwaredateien ablegen möchten. Befolgen Sie die Aktivierungsanweisungen.

5) Stecken Sie nun das USB-Laufwerk in den infizierten PC.

6) Führen Sie die Safebytes Anti-Malware direkt vom Flash-Laufwerk aus, indem Sie auf das Symbol doppelklicken.

7) Führen Sie einen vollständigen Systemscan durch, um alle Arten von Malware zu erkennen und zu bereinigen.

Wenn Ihnen alle oben genannten Ansätze nicht beim Herunterladen der Anti-Malware helfen, bleibt Ihnen keine andere Wahl, als das Betriebssystem des Computers neu zu installieren, um alle Daten zu löschen, einschließlich der Schadprogramme, die die Installation der Anti-Malware behindern. Wenn Sie bereits unser Kunde sind, ist die technische Hilfe zur Malware-Entfernung nur einen Anruf entfernt. Rufen Sie 1-844-377-4107 an, um mit unseren erfahrenen Technikern zu sprechen und Unterstützung aus der Ferne zu erhalten.

Lassen Sie uns über SafeBytes Anti-Malware sprechen!

Um Ihren Computer vor vielen verschiedenen Bedrohungen aus dem Internet zu schützen, ist es sehr wichtig, Anti-Malware-Software auf Ihrem PC zu installieren. Da es jedoch so viele Antimalware-Unternehmen gibt, ist es heutzutage schwierig zu entscheiden, welches Programm Sie für Ihren PC kaufen sollten. Einige davon sind gut, einige sind anständig und wieder andere sind lediglich gefälschte Anti-Malware-Programme, die Ihrem PC selbst Schaden zufügen! Sie müssen sehr vorsichtig sein, um nicht das falsche Produkt auszuwählen, insbesondere wenn Sie ein kostenpflichtiges Programm kaufen. Auf der Liste der von Branchenexperten am meisten empfohlenen Tools steht SafeBytes Anti-Malware, eine bekannte Sicherheitssoftware für Windows-Computer. Safebytes gehört zu den etablierten Unternehmen für Computerlösungen, die dieses umfassende Anti-Malware-Softwareprogramm anbieten. Mithilfe seines hervorragenden Schutzsystems erkennt und beseitigt dieses Dienstprogramm schnell die meisten Sicherheitsbedrohungen, darunter Viren, Adware, Browser-Hijacker, Ransomware, PUPs und Trojaner. SafeBytes Anti-Malware bietet eine Reihe erweiterter Funktionen, die es von allen anderen unterscheidet. Nachfolgend sind einige der hervorgehobenen Funktionen des Tools aufgeführt. Bedrohungsreaktion in Echtzeit: SafeBytes bietet vollständige Sicherheit in Echtzeit für Ihren PC. Es überprüft Ihren Computer kontinuierlich auf verdächtige Aktivitäten und schützt Ihren PC vor unbefugtem Zugriff. Optimaler Anti-Malware-Schutz: Diese tiefgreifende Anti-Malware-Software reinigt Ihren Computer viel gründlicher als die meisten Antiviren-Tools. Seine von der Kritik gefeierte Viren-Engine findet und deaktiviert schwer zu entfernende Malware, die sich tief in Ihrem Computer verbirgt. Webfilterung: SafeBytes gibt eine sofortige Sicherheitsbewertung der Webseiten aus, die Sie besuchen möchten, blockiert automatisch schädliche Websites und stellt sicher, dass Sie beim Surfen im Internet von Ihrer Online-Sicherheit überzeugt sind. Geringes Gewicht: Dieses Softwareprogramm belastet die Ressourcen Ihres Computers nicht, sodass Sie keine Leistungsprobleme bemerken werden, wenn SafeBytes im Hintergrund arbeitet. Online-Support rund um die Uhr: Wenn Sie die kostenpflichtige Version verwenden, erhalten Sie rund um die Uhr umfassenden Support. Insgesamt ist SafeBytes Anti-Malware ein solides Programm, da es über zahlreiche Funktionen verfügt und potenzielle Bedrohungen erkennen und entfernen kann. Sie können sicher sein, dass Ihr Computer in Echtzeit geschützt wird, sobald Sie dieses Tool verwenden. Für optimalen Schutz und das beste Preis-Leistungs-Verhältnis gibt es nichts Besseres als SafeBytes Anti-Malware.

Technische Details und manuelle Entfernung (fortgeschrittene Benutzer)

Wenn Sie Desk365 manuell und ohne die Verwendung eines automatisierten Tools entfernen möchten, können Sie dies möglicherweise tun, indem Sie das Programm aus dem Windows-Menü „Programme hinzufügen/entfernen“ entfernen oder im Falle von Browsererweiterungen zum Add-On/Erweiterungsmanager des Browsers gehen und entfernen. Wahrscheinlich möchten Sie auch Ihren Browser zurücksetzen. Um die vollständige Entfernung sicherzustellen, überprüfen Sie Ihre Festplatte und Registrierung manuell auf alle folgenden Punkte und entfernen oder setzen Sie die Werte entsprechend zurück. Bitte beachten Sie, dass dies nur für fortgeschrittene Benutzer gilt und schwierig sein kann, da eine falsche Dateientfernung zu weiteren PC-Fehlern führt. Darüber hinaus ist manche Malware in der Lage, sich zu replizieren oder das Löschen zu verhindern. Es wird empfohlen, dies im abgesicherten Modus zu tun. Die folgenden Dateien, Ordner und Registrierungseinträge werden von Desk365 erstellt oder geändert

Dateien:

Datei $APPDATACheckRun22find.exe. Datei $APPDATADesk 365accelerate. Datei $APPDATADesk 365desk_bkg_list.xml. Datei $APPDATADesk 365desk_list.xml. Datei $APPDATADesk 365desk_settings.ini. Datei $APPDATADesk 365firstrun. Datei $APPDATADesk 365process_mgr.xml. Datei $APPDATADesk 365promote.xml. Datei $APPDATAeDownloadfindhpnt_v2.exe. Datei $APPDATAMicrosoftInternet ExplorerQuick Launchfind.lnk. Datei $COMMONPROGRAMSDesk 365Desk 365.lnk. Datei $COMMONPROGRAMSDesk 365eUninstall.lnk. Datei $DESKTOPfind.lnk. Datei $LOCALAPPDATAGoogleChromeUser DataDefaultExtensionsnewtab.crx. Datei $LOCALSETTINGSTempV9Zip_003Desk365.exe. Datei $PROGRAMFILESDesk 365desk_bkg_list.xml. Datei $PROGRAMFILESDesk 365desk_list.xml. Datei $PROGRAMFILESDesk 365desk_settings.ini. Datei $PROGRAMFILESDesk 365desk365.exe. Datei $PROGRAMFILESDesk 365deskSvc.exe. Datei $PROGRAMFILESDesk 365ebase.dll. Datei $PROGRAMFILESDesk 365edeskcmn.dll. Datei $PROGRAMMILESDesk 365eDhelper.exe. Datei $PROGRAMFILESDesk 365eDhelper64.exe. Datei $PROGRAMFILESDesk 365edis.dll. Datei $PROGRAMFILESDesk 365edis64.dll. Datei $PROGRAMMILESDesk 365ElexDbg.dll. Datei $PROGRAMFILESDesk 365eUninstall.exe. Datei $PROGRAMFILESDesk 365libpng.dll. Datei $PROGRAMFILESDesk 365main. Datei $PROGRAMFILESDesk 365ouilibnl.dll. Datei $PROGRAMFILESDesk 365process_mgr.xml. Datei $PROGRAMMILESDesk 365promote.xml. Datei $PROGRAMFILESDesk 365recent.xml. Datei $PROGRAMFILESDesk 365sqlite3.dll. Datei $PROGRAMFILESDesk 365svc.conf. Datei $PROGRAMFILESDesk 365TrayDownloader.exe. Datei $PROGRAMFILESDesk 365zlib1.dll. Datei $PROGRAMFILESMozilla Firefoxsearchpluginsfind.xml. Datei $SENDTODesk 365.lnk. Verzeichnis $APPDATADesk 365. Verzeichnis $APPDATAeDownload. Verzeichnis $COMMONPROGRAMFILES7. Verzeichnis $COMMONPROGRAMSDesk 365. Verzeichnis $LOCALSETTINGSTempDesk365. Verzeichnis $LOCALSETTINGSTempV9Zip_003. Verzeichnis $PROGRAMFILESDesk 365.

Registrierung:

Schlüssel 33BB0A4E-99AF-4226-BDF6-49120163DE86 bei HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerSearchScopes. SchlüsseldeskSvc bei HKEY_LOCAL_MACHINESOFTWARE. Schlüsseldesksvc bei HKEY_LOCAL_MACHINESYSTEMControlSet001Services. Schlüsseldesksvc bei HKEY_LOCAL_MACHINESYSTEMControlSet001ServicesEventlogApplication. Schlüsseldesksvc bei HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServices. Schlüsseldesksvc bei HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesEventlogApplication. Schlüssel findenSoftware unter HKEY_LOCAL_MACHINESOFTWARE. Schlüssel ijblflkdjdopkpdgllkmlbgcffjbnfda bei HKEY_LOCAL_MACHINESOFTWAREGoogleChromeExtensions. Key lnkguard bei HKEY_CURRENT_USERSoftware. Schlüssel V9 bei HKEY_LOCAL_MACHINESOFTWARE.

Eine Hackergruppe behauptete kürzlich, Daten von 100 Millionen T-Mobile-Kunden gestohlen zu haben. T-Mobile antwortete mit der Bestätigung, dass es kompromittiert wurde und dass über 40 Millionen Datensätze gestohlen wurden, darunter nicht nur aktuelle Kunden, sondern alle, die einen T-Mobile-Dienst beantragt haben, sowie frühere Konten.

Eine Hackergruppe behauptete kürzlich, Daten von 100 Millionen T-Mobile-Kunden gestohlen zu haben. T-Mobile antwortete mit der Bestätigung, dass es kompromittiert wurde und dass über 40 Millionen Datensätze gestohlen wurden, darunter nicht nur aktuelle Kunden, sondern alle, die einen T-Mobile-Dienst beantragt haben, sowie frühere Konten.

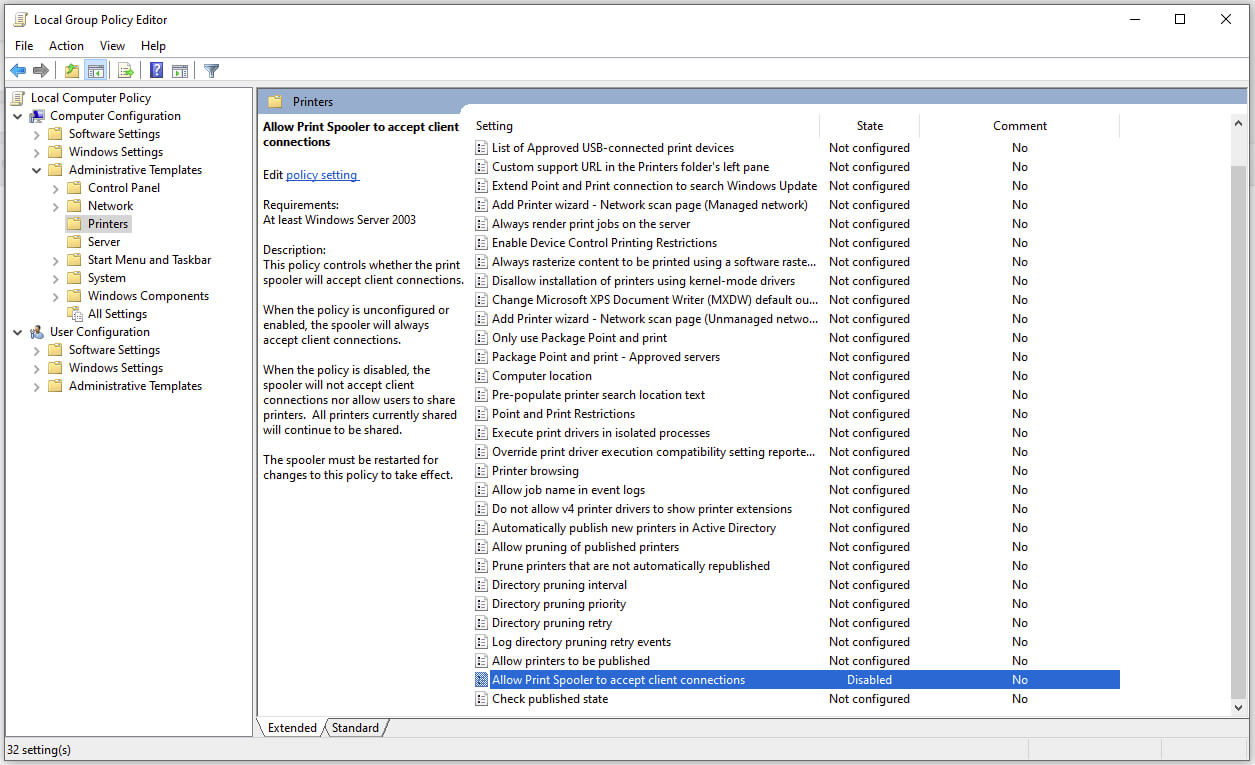

Microsoft rät seinen Kunden erneut, den Windows-Druckspooler zu deaktivieren, nachdem eine neue Sicherheitslücke aufgetaucht ist, die es Hackern ermöglicht, Schadcode auf Maschinen auszuführen. Während zu gegebener Zeit ein Patch zur Behebung des Fehlers veröffentlicht wird, besteht die effektivste Problemumgehung, die derzeit auf dem Tisch liegt, darin, den Druckspoolerdienst vollständig anzuhalten und zu deaktivieren.

Microsoft rät seinen Kunden erneut, den Windows-Druckspooler zu deaktivieren, nachdem eine neue Sicherheitslücke aufgetaucht ist, die es Hackern ermöglicht, Schadcode auf Maschinen auszuführen. Während zu gegebener Zeit ein Patch zur Behebung des Fehlers veröffentlicht wird, besteht die effektivste Problemumgehung, die derzeit auf dem Tisch liegt, darin, den Druckspoolerdienst vollständig anzuhalten und zu deaktivieren.

In der heutigen Welt verwendet jeder Profi, egal ob Design, Druck, Webdesign oder ähnliches, ein oder mehrere Adobe-Programme. Adobe hat sich als unverzichtbare Software für jede Art von ernsthafter Arbeit und sogar für Amateurarbeiten etabliert. Leider kann die Adobe-Software in der neuesten Version von Windows 11 in manchen Fällen Ihren Computer verlangsamen und die CPU stark belasten. Wenn Sie einer dieser unglücklichen Benutzer sind, lesen Sie weiter, denn wir haben einige Möglichkeiten, wie Sie dieses Problem lösen können.

In der heutigen Welt verwendet jeder Profi, egal ob Design, Druck, Webdesign oder ähnliches, ein oder mehrere Adobe-Programme. Adobe hat sich als unverzichtbare Software für jede Art von ernsthafter Arbeit und sogar für Amateurarbeiten etabliert. Leider kann die Adobe-Software in der neuesten Version von Windows 11 in manchen Fällen Ihren Computer verlangsamen und die CPU stark belasten. Wenn Sie einer dieser unglücklichen Benutzer sind, lesen Sie weiter, denn wir haben einige Möglichkeiten, wie Sie dieses Problem lösen können.